Integrare Microsoft Purview Information Protection

Microsoft Defender per il cloud Apps consente di applicare automaticamente etichette di riservatezza da Microsoft Purview Information Protection. Queste etichette vengono applicate ai file come azione di governance dei criteri di file e, a seconda della configurazione dell'etichetta, possono applicare la crittografia per una protezione aggiuntiva. È anche possibile analizzare i file filtrando l'etichetta di riservatezza applicata all'interno del portale delle app di Defender per il cloud. L'uso delle etichette consente una maggiore visibilità e controllo dei dati sensibili nel cloud. L'integrazione di Microsoft Purview Information Protection con Defender per il cloud Apps è semplice come selezionare una singola casella di controllo.

Integrando Microsoft Purview Information Protection in Defender per il cloud Apps, è possibile usare tutte le potenzialità dei servizi e dei file sicuri nel cloud, tra cui:

- Possibilità di applicare etichette di riservatezza come azione di governance ai file che corrispondono a criteri specifici

- Visualizzare tutti i file classificati in una posizione centralizzata

- Eseguire indagini in base ai livelli di classificazione e quantificare l'esposizione dei dati sensibili tramite le applicazioni cloud

- Creare criteri per assicurarsi che i file classificati vengano gestiti in modo corretto

Prerequisiti

Nota

Per abilitare questa funzionalità, è necessaria sia una licenza Defender per il cloud Apps che una licenza per Azure Information Protection Premium P1. Non appena sono presenti entrambe le licenze, Defender per il cloud App sincronizza le etichette dell'organizzazione dal servizio Azure Information Protection.

- Per usare l'integrazione di Microsoft Purview Information Protection, è necessario abilitare il Connettore app per Microsoft 365.

Affinché le app Defender per il cloud applichino etichette di riservatezza, devono essere pubblicate come parte di un criterio di etichetta di riservatezza nel Portale di conformità di Microsoft Purview.

Defender per il cloud Apps supporta attualmente l'applicazione di etichette di riservatezza da Microsoft Purview Information Protection per i tipi di file seguenti:

- Word: docm, docx, dotm, dotx

- Excel: xlam, xlsm, xlsx, xltx

- PowerPoint: potm, potx, ppsx, ppsm, pptm, pptx

- PDF

Nota

Per il PDF, è necessario utilizzare etichette unificate.

Questa funzionalità è attualmente disponibile per i file archiviati in Box, Google Workspace, SharePoint Online e OneDrive for Business. Altre app cloud saranno supportate in versioni future.

Funzionamento

È possibile visualizzare le etichette di riservatezza di Microsoft Purview Information Protection in Defender per il cloud Apps. Non appena si integrano Defender per il cloud Apps con Microsoft Purview Information Protection, Defender per il cloud Apps analizza i file come segue:

Defender per il cloud App recupera l'elenco di tutte le etichette di riservatezza usate nel tenant. Questa azione viene eseguita ogni ora per mantenere aggiornato l'elenco.

Defender per il cloud App analizza quindi i file per individuare le etichette di riservatezza, come indicato di seguito:

- Se è stata abilitata l'analisi automatica, tutti i file nuovi o modificati vengono aggiunti alla coda di analisi e verranno analizzati tutti i file e i repository esistenti.

- Se si imposta un criterio di file per cercare le etichette di riservatezza, questi file vengono aggiunti alla coda di analisi per le etichette di riservatezza.

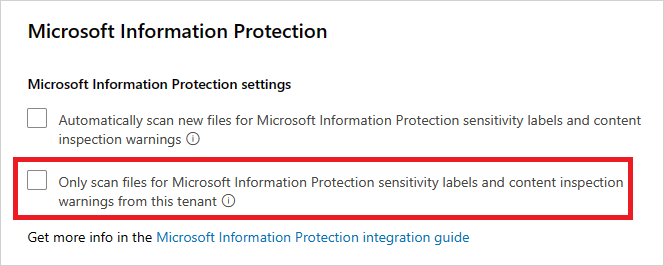

Come indicato, queste analisi sono relative alle etichette di riservatezza individuate nell'analisi iniziale Defender per il cloud App per vedere quali etichette di riservatezza vengono usate nel tenant. Le etichette esterne, ovvero le etichette di classificazione impostate da qualcuno esterno al tenant, vengono aggiunte all'elenco delle etichette di classificazione. Se non si vuole eseguire l'analisi di questi elementi, selezionare la casella di controllo Analizza solo i file per le etichette di riservatezza da Microsoft Purview Information Protection e gli avvisi di ispezione del contenuto da questo tenant .

Dopo aver abilitato Microsoft Purview Information Protection in Defender per il cloud Apps, tutti i nuovi file aggiunti alle app cloud connesse verranno analizzati per individuare le etichette di riservatezza.

È possibile creare nuovi criteri all'interno di app Defender per il cloud che applicano automaticamente le etichette di riservatezza.

Limiti di integrazione

Si notino i limiti seguenti quando si usano le etichette di Microsoft Purview con Defender per il cloud Apps.

| Limite | Descrizione |

|---|---|

| File con etichette o protezione applicati all'esterno di app Defender per il cloud | Le etichette non protette applicate all'esterno di Defender per il cloud Le app possono essere sostituite da app Defender per il cloud, ma non possono essere rimosse. Defender per il cloud Le app non possono rimuovere etichette con protezione dai file etichettati all'esterno di Defender per il cloud App. Per analizzare i file con protezione applicata all'esterno delle app Defender per il cloud, concedere le autorizzazioni per controllare il contenuto per i file protetti. |

| File etichettati da app di Defender per il cloud | Defender per il cloud App non esegue l'override delle etichette nei file che sono già stati etichettati da Defender per il cloud App. |

| File protetti da password | Defender per il cloud Le app non possono leggere le etichette nei file protetti da password. |

| File vuoti | I file vuoti non vengono etichettati da app Defender per il cloud. |

| Librerie che richiedono il checkout | Defender per il cloud Le app non possono etichettare i file presenti nelle librerie configurate per richiedere il checkout. |

| Requisiti di ambito | Per consentire alle app di Defender per il cloud di riconoscere un'etichetta di riservatezza, l'ambito dell'etichetta in Purview deve essere configurato per almeno File e messaggi di posta elettronica. |

Nota

Microsoft Purview è la soluzione principale di Microsoft per l'etichettatura dei servizi. Per altre informazioni, vedere la documentazione di Microsoft Purview.

Come integrare Microsoft Purview Information Protection con Defender per il cloud Apps

Abilitare Microsoft Purview Information Protection

Tutto quello che devi fare per integrare Microsoft Purview Information Protection con Defender per il cloud Apps è selezionare una singola casella di controllo. Abilitando l'analisi automatica, si abilita la ricerca di etichette di riservatezza da Microsoft Purview Information Protection nei file di Microsoft 365 senza la necessità di creare criteri. Dopo averla abilitata, se nell'ambiente cloud sono presenti file etichettati con etichette di riservatezza di Microsoft Purview Information Protection, verranno visualizzati in Defender per il cloud Apps.

Per consentire alle app di Defender per il cloud di analizzare i file con l'ispezione del contenuto abilitata per le etichette di riservatezza:

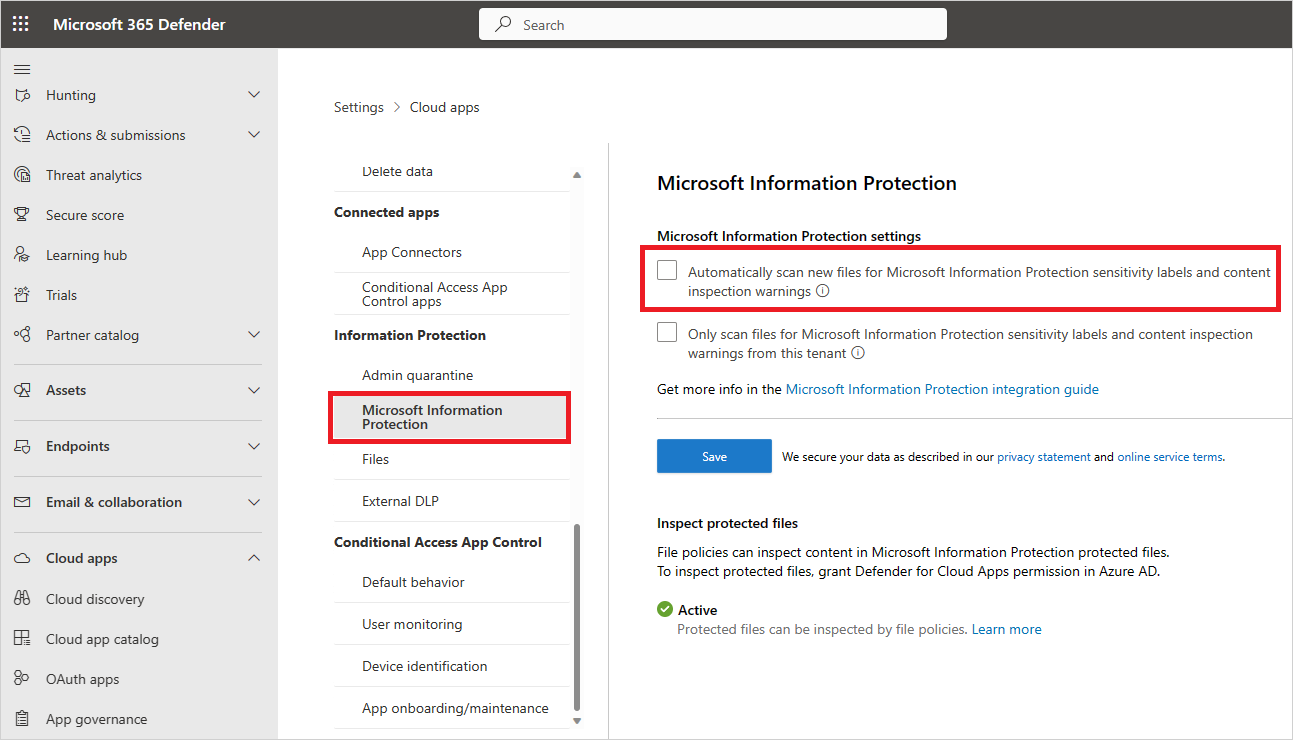

Nel portale di Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. Passare quindi a Information Protection ->Microsoft Information Protection.

In Impostazioni di Microsoft Information Protection selezionare Analizza automaticamente nuovi file per individuare le etichette di riservatezza da Microsoft Purview Information Protection e avvisi di ispezione del contenuto.

Dopo aver abilitato Microsoft Purview Information Protection, sarà possibile visualizzare i file con etichette di riservatezza e filtrarli per etichetta in app Defender per il cloud. Dopo che Defender per il cloud App è connessa all'app cloud, sarà possibile usare le funzionalità di integrazione di Microsoft Purview Information Protection per applicare etichette di riservatezza da Microsoft Purview Information Protection (con o senza crittografia) nel Defender per il cloud Il portale delle app, aggiungendoli direttamente ai file o configurando un criterio di file per applicare automaticamente le etichette di riservatezza come azione di governance.

Nota

La funzione di analisi automatica analizza i file esistenti solo quando vengono modificati nuovamente. Per analizzare i file esistenti per le etichette di riservatezza di Microsoft Purview Information Protection, è necessario disporre di almeno un criterio file che include l'ispezione del contenuto. Se non si dispone di nessuno, creare un nuovo criterio File, eliminare tutti i filtri predefiniti, in Metodo di ispezione selezionare Prevenzione della perdita dei dati predefinita. Nel campo Ispezione contenuto selezionare Includi file che corrispondono a un'espressione predefinita e selezionare qualsiasi valore predefinito e salvare i criteri. Ciò consente l'ispezione del contenuto, che rileva automaticamente le etichette di riservatezza da Microsoft Purview Information Protection.

Impostare etichette interne ed esterne

Per impostazione predefinita, le app Defender per il cloud analizzano le etichette di riservatezza definite nell'organizzazione e quelle esterne definite da altre organizzazioni.

Per ignorare le etichette di riservatezza impostate esternamente all'organizzazione, passare al portale di Microsoft Defender e selezionare Impostazioni. Scegliere quindi App cloud. In Information Protection selezionare Microsoft Purview Information Protection. Selezionare quindi Analizza solo i file per le etichette di riservatezza da Microsoft Purview Information Protection e gli avvisi di ispezione del contenuto da questo tenant.

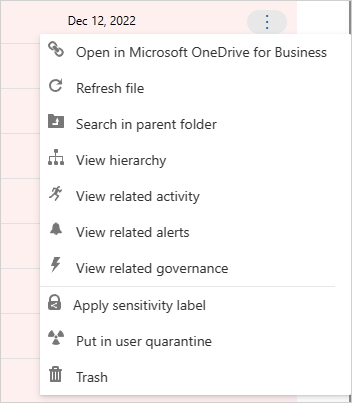

Applicare le etichette direttamente ai file

In App cloud del portale di Microsoft Defender scegliere File. Selezionare quindi il file da proteggere. Selezionare i tre puntini alla fine della riga del file e quindi scegliere Applica etichetta di riservatezza.

Nota

Defender per il cloud Le app possono applicare Microsoft Purview Information Protection ai file con un massimo di 30 MB.

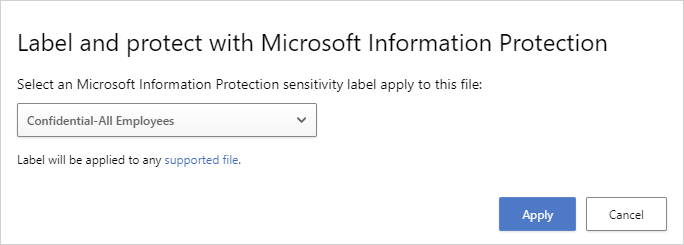

Scegliere una delle etichette di riservatezza dell'organizzazione da applicare al file e selezionare Applica.

Dopo aver scelto un'etichetta di riservatezza e aver selezionato Applica, Defender per il cloud App applicherà l'etichetta di riservatezza al file originale.

È anche possibile rimuovere le etichette di riservatezza scegliendo l'opzione Rimuovi etichetta di riservatezza.

Per altre informazioni sul funzionamento di Defender per il cloud Apps e Microsoft Purview Information Protection, vedere Applicare automaticamente etichette di riservatezza da Microsoft Purview Information Protection.

Etichettare automaticamente i file

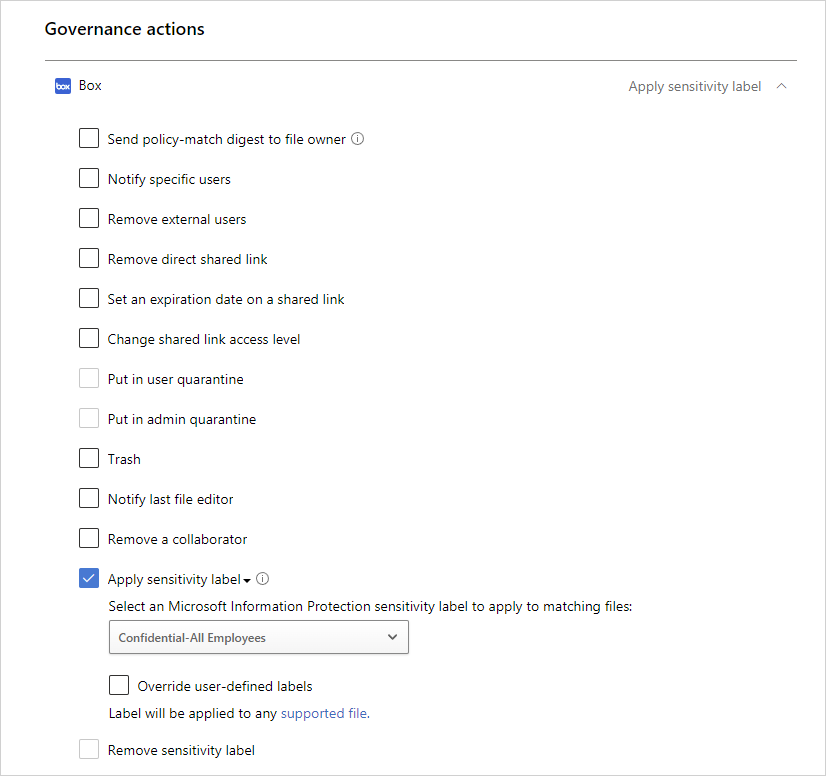

È possibile applicare automaticamente etichette di riservatezza ai file creando un criterio file e impostando Applica etichetta di riservatezza come azione di governance.

Per creare criteri file, seguire queste istruzioni:

Creare un criterio di file.

Impostare i criteri per includere il tipo di file da rilevare. Ad esempio, selezionare tutti i file in cui il livello di accesso non è uguale a Interno e dove l'unità organizzativa proprietario è uguale al team finanziario.

In Azioni di governance per l'app pertinente selezionare Applica etichetta di riservatezza e quindi selezionare il tipo di etichetta.

Nota

- La possibilità di applicare un'etichetta di riservatezza è una potente funzionalità. Per proteggere i clienti dall'applicazione erronea di un'etichetta a un numero elevato di file, come misura di sicurezza esiste un limite giornaliero di 100 azioni Applica etichetta per app e per tenant. Una volta raggiunto il limite giornaliero, l'azione Applica etichetta viene sospesa temporaneamente e continua automaticamente il giorno successivo (dopo le 12.00 UTC).

- Quando un criterio è disabilitato, tutte le attività di etichettatura in sospeso per tale criterio vengono sospese.

- Nella configurazione dell'etichetta, le autorizzazioni devono essere assegnate a qualsiasi utente autenticato o a tutti gli utenti dell'organizzazione per Defender per il cloud App per leggere le informazioni sulle etichette.

Controllare l'esposizione dei file

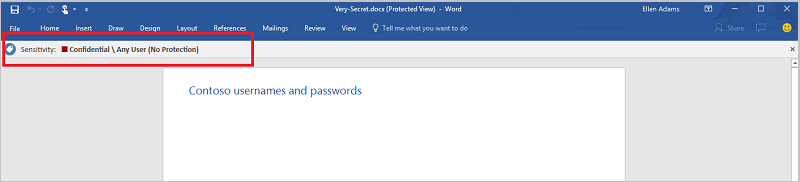

Si supponga, ad esempio, di aver etichettato il documento seguente con un'etichetta di riservatezza di Microsoft Purview Information Protection:

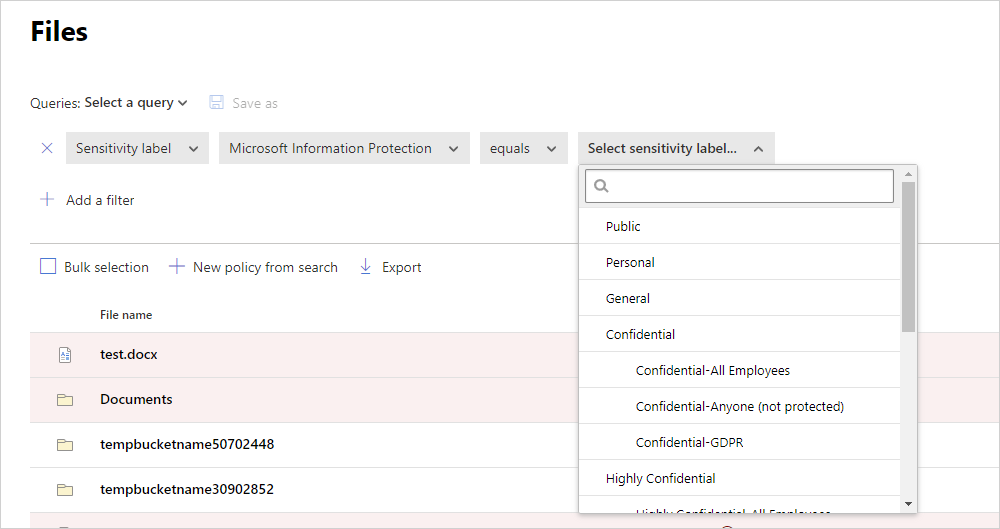

È possibile visualizzare questo documento in Defender per il cloud Apps filtrando l'etichetta di riservatezza per Microsoft Purview Information Protection nella pagina File.

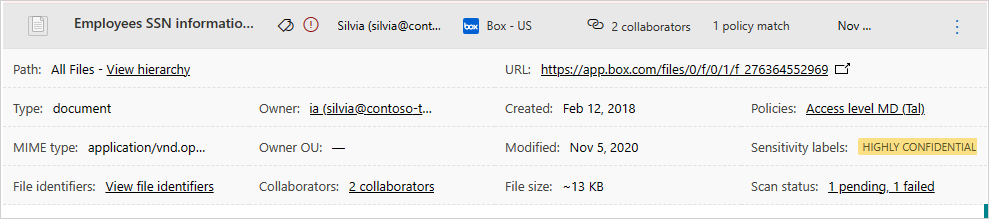

È possibile ottenere altre informazioni su questi file e sulle relative etichette di riservatezza nel pannello dei file. È sufficiente selezionare il file pertinente nella pagina File e verificare se ha un'etichetta di riservatezza.

È quindi possibile creare criteri di file in Defender per il cloud App per controllare i file condivisi in modo inappropriato e trovare i file etichettati e modificati di recente.

- È possibile creare un criterio che applica automaticamente un'etichetta di riservatezza a file specifici.

- È anche possibile attivare avvisi per le attività correlate alla classificazione dei file.

Nota

Quando le etichette di riservatezza sono disabilitate in un file, le etichette disabilitate vengono visualizzate come disabilitate in Defender per il cloud App. Le etichette eliminate non vengono visualizzate.

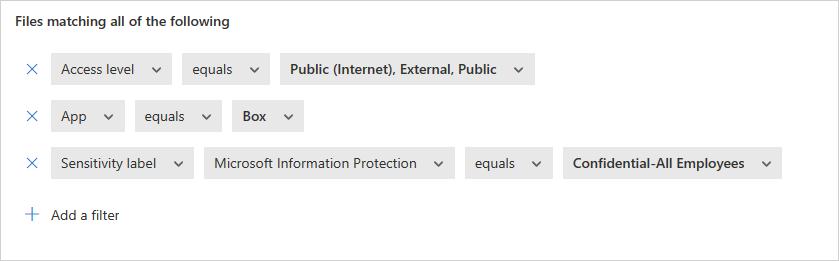

Criterio di esempio: dati riservati condivisi esternamente in Box:

Creare un criterio di file.

Impostare il nome, la gravità e la categoria del criterio.

Aggiungere i filtri seguenti per individuare tutti i dati riservati condivisi esternamente nella casella:

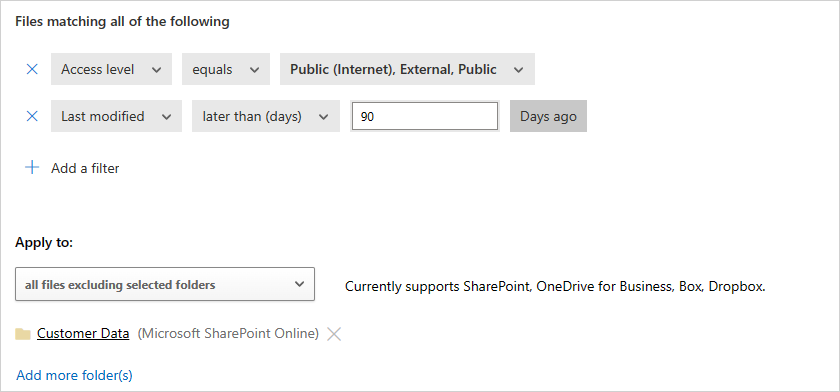

Criterio di esempio: dati con restrizioni modificati di recente all'esterno della cartella Dati del cliente in SharePoint:

Creare un criterio di file.

Impostare il nome, la gravità e la categoria del criterio.

Aggiungere i filtri seguenti per trovare tutti i file con restrizioni modificati di recente, escludendo la cartella Dati cliente nell'opzione di selezione della cartella:

È anche possibile impostare avvisi, notifiche utenti o richiedere un intervento immediato per questi criteri. Altre informazioni sulle azioni di governance.

Altre informazioni su Microsoft Purview Information Protection.

Passaggi successivi

Se si verificano problemi, siamo qui per aiutare. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.