Guida all'utente di valutazione: Microsoft Defender for Business

Benvenuti nella guida per l'utente della versione di valutazione di Defender for Business.

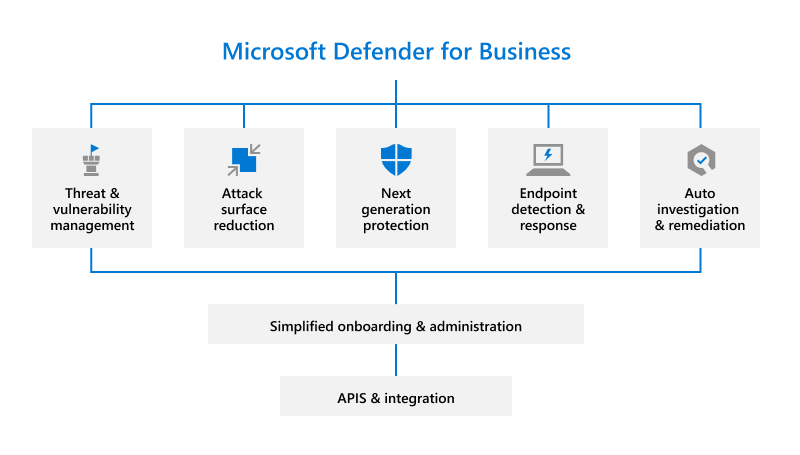

Questa guida consente di configurare e usare le funzionalità principali della versione di valutazione gratuita. Usando le raccomandazioni contenute in questo articolo del team di Microsoft Defender, informazioni su come Defender for Business può contribuire a elevare la sicurezza dalla protezione antivirus tradizionale alla protezione di nuova generazione, al rilevamento e alla risposta degli endpoint e alla gestione delle vulnerabilità.

Che cos'è Defender for Business?

Defender for Business è una nuova soluzione di sicurezza degli endpoint progettata appositamente per le piccole e medie imprese con un massimo di 300 dipendenti. Con questa soluzione di sicurezza degli endpoint, i dispositivi dell'organizzazione sono ben protetti da ransomware, malware, phishing e altre minacce.

Ecco come iniziare.

Configurare la versione di valutazione

Ecco come configurare l’abbonamento della versione di valutazione:

- Aggiungere utenti e assegnare licenze.

- Visitare il portale di Microsoft Defender.

- Usare la procedura guidata di installazione.

- Configurare Defender for Business.

Passaggio 1: Aggiungere utenti e assegnare licenze

Dopo l'iscrizione a Defender for Business, il primo passaggio consiste nell'aggiungere utenti e assegnare licenze.

Nota

Per eseguire questa attività è necessario essere un amministratore globale. La persona che ha effettuato la registrazione dell'azienda a Microsoft 365 o Defender for Business è l'amministratore globale per impostazione predefinita. Altre informazioni su ruoli e autorizzazioni.

Passaggio 2: Visitare il portale di Microsoft Defender

Il portale di Microsoft Defender (https://security.microsoft.com) è lo sportello unico in cui si usa e si gestisce Defender for Business. Include callout che aiutano l’utente a iniziare, schede che forniscono informazioni rilevanti e una barra di spostamento che offre un facile accesso alle varie funzionalità.

- Visitare il portale di Microsoft Defender.

- Esplorare la barra di spostamento sul lato sinistro della schermata per accedere agli incidenti, visualizzare i report e gestire i criteri e le impostazioni di sicurezza.

Passaggio 3: Usare la procedura guidata di installazione in Defender for Business (scelta consigliata)

Defender for Business è stato progettato per far risparmiare tempo e sforzo alle piccole e medie imprese. È possibile eseguire l'installazione iniziale e la configurazione tramite una procedura guidata di installazione. La procedura guidata di installazione consente di concedere l'accesso al team di sicurezza, configurare le notifiche tramite posta elettronica per il team di sicurezza ed eseguire l’onboarding dei dispositivi Windows dell'azienda. Usare la procedura guidata di installazione.

Nota

È possibile usare la procedura guidata di installazione solo una volta.

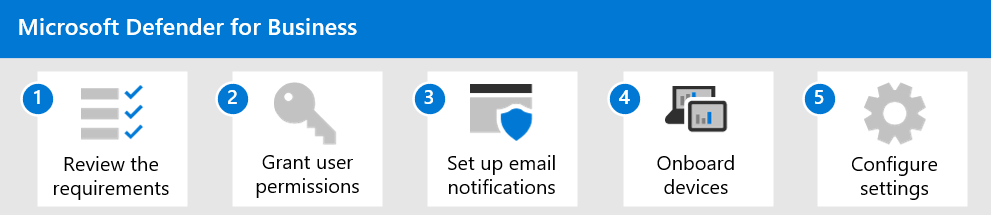

Flusso della procedura guidata di installazione: cosa aspettarsi

Consiglio

L'uso della procedura guidata di installazione è facoltativo. Se si sceglie di non usare la procedura guidata o se la procedura guidata viene chiusa prima del completamento del processo di installazione, è possibile completare il processo di installazione e configurazione autonomamente. Vedere Passaggio 4: Configurare e configurare Defender for Business.

Assegnare le autorizzazioni utente. Concedere al team di sicurezza l'accesso al portale di Microsoft Defender.

Configurare le notifiche tramite posta elettronica per il team di sicurezza.

Eseguire l'onboarding e configurare i dispositivi Windows. Eseguire subito l’onboarding dei dispositivi consente di proteggerli dal primo giorno.

Nota

Quando si usa la procedura guidata di installazione, il sistema rileva se si dispone di dispositivi Windows già registrati in Intune. Verrà chiesto se si vuole usare l'onboarding automatico per tutti o solo alcuni dispositivi Windows. È possibile eseguire l'onboarding di tutti i dispositivi Windows contemporaneamente oppure selezionare dispositivi specifici per iniziare e quindi aggiungere altri dispositivi in un secondo momento.

Per eseguire l'onboarding di altri dispositivi, vedere Passaggio 4: Configurare e configurare Defender for Business.

Visualizzare e modificare i criteri di sicurezza. Defender for Business include criteri di sicurezza predefiniti per la protezione di nuova generazione e la protezione firewall che possono essere applicati ai dispositivi dell'azienda. Questi criteri di sicurezza preconfigurati usano le impostazioni consigliate, quindi si è protetti non appena viene eseguito l’onboarding dei dispositivi in Defender for Business. È anche possibile modificare i criteri o crearne di nuovi.

Passaggio 4: Configurare Defender for Business

Se si sceglie di non usare la procedura guidata di installazione, vedere il diagramma seguente che illustra il processo di configurazione complessivo per Defender for Business.

Se è stata usata la configurazione guidata, ma è necessario eseguire l'onboarding di più dispositivi, ad esempio dispositivi non Windows, passare direttamente al passaggio 4 della procedura seguente:

Rivedere i requisiti per configurare e usare Defender for Business.

Assegnare ruoli e autorizzazioni nel portale di Microsoft Defender.

Configurare le notifiche tramite posta elettronica per il team di sicurezza.

Eseguire l'onboarding dei dispositivi. Per eseguire l'onboarding di client Windows e Mac, è possibile usare uno script locale.

Visualizzare e configurare i criteri di sicurezza. Dopo aver eseguito l'onboarding dei dispositivi aziendali in Defender for Business, il passaggio successivo consiste nel visualizzare e modificare i criteri e le impostazioni di sicurezza.

Defender for Business include criteri di sicurezza preconfigurati che usano le impostazioni consigliate. È tuttavia possibile modificare le impostazioni in base alle esigenze aziendali.

I criteri di sicurezza da esaminare e configurare includono:

- Criteri di protezione di nuova generazione che determinano la protezione antivirus e antimalware per i dispositivi aziendali

- Protezione del firewall e regole che determinano il traffico di rete a cui è consentito il flusso da e verso i dispositivi dell'azienda

- Filtro dei contenuti Web che impedisce agli utenti di visitare determinati siti Web (URL) in base a categorie, ad esempio contenuti per adulti o responsabilità legale

- Funzionalità avanzate come l'analisi automatizzata e la risposta e il rilevamento e la risposta degli endpoint (EDR) in modalità blocco

Iniziare a usare Defender for Business

Per i prossimi 30 giorni, ecco le indicazioni del team di prodotto sulle funzionalità principali da provare:

1. Usare il dashboard gestione delle vulnerabilità di Defender

Defender for Business include un dashboard di Gestione vulnerabilità di Defender progettato per risparmiare tempo e impegno al team di sicurezza. Informazioni su come usare il dashboard di Gestione vulnerabilità di Defender.

- Visualizzare il punteggio di esposizione associato ai dispositivi dell'organizzazione.

- Visualizzare le principali raccomandazioni sulla sicurezza, ad esempio le comunicazioni con dispositivi con problemi di indirizzo, attivare la protezione firewall o aggiornare le definizioni di Microsoft Defender Antivirus.

- Visualizzare le attività di correzione, ad esempio file inviati alla quarantena o vulnerabilità rilevate nei dispositivi.

2. Visualizzare e rispondere alle minacce rilevate

Quando vengono rilevate minacce e vengono generati avvisi, vengono creati incidenti. Il team di sicurezza dell'organizzazione può visualizzare e gestire gli eventi imprevisti nel portale di Microsoft Defender. Informazioni su come visualizzare e rispondere alle minacce rilevate.

- Visualizzare e gestire gli incidenti.

- Rispondere e mitigare le minacce.

- Rivedere le azioni di correzione nel Centro notifiche.

- Visualizzare e utilizzare i report.

3. Esaminare i criteri di sicurezza

In Defender for Business, le impostazioni di sicurezza vengono configurate tramite criteri applicati ai dispositivi. Defender per le aziende include criteri pre-configurati per proteggere i dispositivi aziendali non appena vengono caricati, proteggendo l'organizzazione dalle minacce per la sicurezza di identità, dispositivi, applicazioni e documenti.

Informazioni su come esaminare i criteri di sicurezza.

4. Preparare la gestione della sicurezza in corso

I nuovi eventi di sicurezza, ad esempio il rilevamento delle minacce in un dispositivo, l'aggiunta di nuovi dispositivi e i dipendenti che si uniscono o lasciano l'organizzazione, richiedono la gestione della sicurezza. In Defender for Business esistono molti modi per gestire la sicurezza dei dispositivi.

- Visualizzare un elenco di dispositivi di cui è stato eseguito l’onboarding per visualizzarne il livello di rischio, il livello di esposizione e lo stato di integrità.

- Intervenire su un dispositivo con rilevamenti di minacce.

- Eseguire l'onboarding di un dispositivo in Defender for Business.

- Eseguire l'offboarding di un dispositivo da Defender for Business.

5. Provare l'esercitazione sul backdoor di Document Drops

Vedere rapidamente il funzionamento di Defender for Business provando un'esercitazione.

Simulare un attacco che introduce malware basato su file in un dispositivo di test. L'esercitazione descrive come usare il file di simulazione e cosa watch nel portale di Microsoft Defender.

Nota

Questa esercitazione richiede l'installazione di Microsoft Word nel dispositivo di test.

Per accedere all'esercitazione, eseguire le operazioni seguenti:

Passare al portale di Microsoft Defender ed eseguire l'accesso.

Nel riquadro di spostamento, in Endpoint, scegliere Esercitazioni.

Scegliere Document Drops Backdoor .Choose Document Drops Backdoor (Documenti elimina backdoor).

Risorse aggiuntive

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per