Abilitare regole per la riduzione della superficie di attacco

Si applica a:

- Microsoft Defender per endpoint Piano 1

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender XDR

- Antivirus Microsoft Defender

Piattaforme

- Windows

Consiglio

Si desidera provare Microsoft Defender per endpoint? iscriversi a una versione di valutazione gratuita.

Le regole di riduzione della superficie di attacco consentono di evitare azioni che il malware spesso viola i dispositivi e le reti.

Requisiti

Funzionalità di riduzione della superficie di attacco nelle versioni di Windows

È possibile impostare le regole di riduzione della superficie di attacco per i dispositivi che eseguono una delle seguenti edizioni e versioni di Windows:

- Windows 11 Pro

- Windows 11 Enterprise

- Windows 10 Pro versione 1709 o successiva

- Windows 10 Enterprise versione 1709 o successiva

- Windows Server, versione 1803 (canale semestrale) o versione successiva

- Windows Server 2012 R2

- Windows Server 2016

- Windows Server 2019

- Windows Server 2022

Per usare l'intero set di funzionalità delle regole di riduzione della superficie di attacco, è necessario:

- Microsoft Defender Antivirus come av primario (protezione in tempo reale attivata)

- Cloud-Delivery Protection on (alcune regole lo richiedono)

- licenza Windows 10 Enterprise E5 o E3

Anche se le regole di riduzione della superficie di attacco non richiedono una licenza di Windows E5, con una licenza di Windows E5, si ottengono funzionalità di gestione avanzate, tra cui monitoraggio, analisi e flussi di lavoro disponibili in Defender per endpoint, nonché funzionalità di creazione di report e configurazione nel portale di Microsoft Defender XDR. Queste funzionalità avanzate non sono disponibili con una licenza E3, ma è comunque possibile usare Visualizzatore eventi per esaminare gli eventi delle regole di riduzione della superficie di attacco.

Ogni regola di riduzione della superficie di attacco contiene una delle quattro impostazioni seguenti:

- Non configurato | Disabilitato: disabilitare la regola di riduzione della superficie di attacco

- Blocca: abilitare la regola di riduzione della superficie di attacco

- Controllo: valutare l'impatto della regola di riduzione della superficie di attacco sull'organizzazione, se abilitata

- Avviso: abilitare la regola di riduzione della superficie di attacco, ma consentire all'utente finale di ignorare il blocco

È consigliabile usare regole di riduzione della superficie di attacco con una licenza di Windows E5 (o uno SKU di licenza simile) per sfruttare le funzionalità avanzate di monitoraggio e creazione di report disponibili in Microsoft Defender per endpoint (Defender per endpoint). Tuttavia, se si dispone di un'altra licenza, ad esempio Windows Professional o Windows E3 che non include funzionalità avanzate di monitoraggio e creazione di report, è possibile sviluppare strumenti di monitoraggio e creazione di report personalizzati in cima agli eventi generati in ogni endpoint quando vengono attivate le regole di riduzione della superficie di attacco (ad esempio, Inoltro eventi).

Consiglio

Per altre informazioni sulle licenze di Windows, vedere Windows 10 Licenze e ottenere la guida ai contratti multilicenza per Windows 10.

È possibile abilitare le regole di riduzione della superficie di attacco usando uno dei metodi seguenti:

- Microsoft Intune

- Gestione dei dispositivi mobili (MDM)

- Microsoft Configuration Manager

- Criteri di gruppo

- PowerShell

È consigliabile gestire a livello aziendale, ad esempio Intune o Microsoft Configuration Manager. La gestione a livello aziendale sovrascrive qualsiasi Criteri di gruppo in conflitto o impostazioni di PowerShell all'avvio.

Escludere file e cartelle dalle regole di riduzione della superficie di attacco

È possibile escludere file e cartelle dalla valutazione in base alla maggior parte delle regole di riduzione della superficie di attacco. Ciò significa che anche se una regola di riduzione della superficie di attacco determina il file o la cartella contiene comportamenti dannosi, non blocca l'esecuzione del file.

Importante

L'esclusione di file o cartelle può ridurre in modo grave la protezione fornita dalle regole di riduzione delle superficie di attacco. I file esclusi saranno consentiti per l'esecuzione e non verrà registrato alcun report o evento. Se le regole di riduzione della superficie di attacco rilevano file che si ritiene non debbano essere rilevati, è necessario usare prima la modalità di controllo per testare la regola. Un'esclusione viene applicata solo all'avvio dell'applicazione o del servizio escluso. Ad esempio, se si aggiunge un'esclusione per un servizio di aggiornamento già in esecuzione, il servizio di aggiornamento continua a attivare eventi fino a quando il servizio non viene arrestato e riavviato.

Quando si aggiungono esclusioni, tenere presenti questi punti:

- Le esclusioni sono in genere basate su singoli file o cartelle (usando percorsi di cartella o il percorso completo del file da escludere).

- I percorsi di esclusione possono usare variabili di ambiente e caratteri jolly. Vedere Usare i caratteri jolly negli elenchi di esclusione dei nomi file e delle cartelle o delle estensioni

- Quando vengono distribuite tramite Criteri di gruppo o PowerShell, le esclusioni si applicano a tutte le regole di riduzione della superficie di attacco. Usando Intune, è possibile configurare un'esclusione per una regola di riduzione della superficie di attacco specifica. Vedere Configurare le regole di riduzione della superficie di attacco per ogni regola

- Le esclusioni possono essere aggiunte in base agli hash di certificati e file, consentendo gli indicatori di file e certificati di Defender per endpoint specificati. Vedere Gestire gli indicatori.

Conflitto di criteri

Se un criterio in conflitto viene applicato tramite MDM e Criteri di gruppo, l'impostazione applicata da Criteri di gruppo ha la precedenza.

Le regole di riduzione della superficie di attacco per i dispositivi gestiti ora supportano il comportamento per la fusione di impostazioni da criteri diversi, per creare un superset di criteri per ogni dispositivo. Solo le impostazioni che non sono in conflitto vengono unite, mentre quelle in conflitto non vengono aggiunte al superset di regole. In precedenza, se due criteri includevano conflitti per una singola impostazione, entrambi i criteri venivano contrassegnati come in conflitto e non venivano distribuite impostazioni da entrambi i profili. Il comportamento di unione delle regole di riduzione della superficie di attacco è il seguente:

- Le regole di riduzione della superficie di attacco dei profili seguenti vengono valutate per ogni dispositivo a cui si applicano le regole:

- Profili di configurazione dei dispositivi >> Profilo > di protezione degli endpoint Microsoft Defenderriduzione della superficie di attacco di Exploit Guard>.

- Sicurezza degli endpoint Criteri > di riduzione della superficie di attaccoRegole di riduzione della superficie di attacco.>

- Baseline di sicurezza > degli > endpoint Sicurezza Microsoft Defenderregole di riduzione della superficie di attaccodi base> ATP.

- Le impostazioni che non presentano conflitti vengono aggiunte a un superset di criteri per il dispositivo.

- Quando due o più criteri hanno impostazioni in conflitto, le impostazioni in conflitto non vengono aggiunte ai criteri combinati, mentre le impostazioni che non sono in conflitto vengono aggiunte ai criteri superset che si applicano a un dispositivo.

- Vengono trattenute solo le configurazioni per le impostazioni in conflitto.

- Le regole di riduzione della superficie di attacco dei profili seguenti vengono valutate per ogni dispositivo a cui si applicano le regole:

Metodi di configurazione

Questa sezione fornisce informazioni dettagliate sulla configurazione per i metodi di configurazione seguenti:

- Intune

- Profilo personalizzato in Intune

- MDM

- Microsoft Configuration Manager

- Criteri di gruppo

- PowerShell

Le procedure seguenti per abilitare le regole di riduzione della superficie di attacco includono istruzioni su come escludere file e cartelle.

Intune

Profili di configurazione del dispositivo

Selezionare Profili di configurazione> del dispositivo. Scegliere un profilo di Endpoint Protection esistente o crearne uno nuovo. Per crearne uno nuovo, selezionare Crea profilo e immettere le informazioni per questo profilo. Per Tipo di profilo selezionare Endpoint Protection. Se è stato scelto un profilo esistente, selezionare Proprietà e quindi impostazioni.

Nel riquadro Endpoint Protection selezionare Windows Defender Exploit Guard e quindi selezionare Riduzione della superficie di attacco. Selezionare l'impostazione desiderata per ogni regola di riduzione della superficie di attacco.

In Eccezioni di riduzione della superficie di attacco immettere singoli file e cartelle. È anche possibile selezionare Importa per importare un file CSV che contiene file e cartelle da escludere dalle regole di riduzione della superficie di attacco. Ogni riga nel file CSV deve essere formattata nel modo seguente:

C:\folder,%ProgramFiles%\folder\file,C:\pathSelezionare OK nei tre riquadri di configurazione. Selezionare quindi Crea se si sta creando un nuovo file di Endpoint Protection o Salva se ne si sta modificando uno esistente.

Criteri di sicurezza degli endpoint

Selezionare Riduzionedella superficie di attacco diEndpoint Security>. Scegliere una regola di riduzione della superficie di attacco esistente o crearne una nuova. Per crearne uno nuovo, selezionare Crea criteri e immettere le informazioni per questo profilo. Per Tipo di profilo selezionare Regole di riduzione della superficie di attacco. Se è stato scelto un profilo esistente, selezionare Proprietà e quindi impostazioni.

Nel riquadro Impostazioni di configurazione selezionare Riduzione superficie di attacco e quindi selezionare l'impostazione desiderata per ogni regola di riduzione della superficie di attacco.

In Elenco di cartelle aggiuntive che devono essere protette, Elenco delle app che hanno accesso alle cartelle protette ed Escludi file e percorsi dalle regole di riduzione della superficie di attacco immettere singoli file e cartelle. È anche possibile selezionare Importa per importare un file CSV che contiene file e cartelle da escludere dalle regole di riduzione della superficie di attacco. Ogni riga nel file CSV deve essere formattata nel modo seguente:

C:\folder,%ProgramFiles%\folder\file,C:\pathSelezionare Avanti nei tre riquadri di configurazione, quindi selezionare Crea se si sta creando un nuovo criterio o Salva se si modifica un criterio esistente.

Profilo personalizzato in Intune

È possibile usare Microsoft Intune URI OMA per configurare regole di riduzione della superficie di attacco personalizzate. La procedura seguente usa la regola Blocca l'abuso di driver firmati vulnerabili sfruttati per l'esempio.

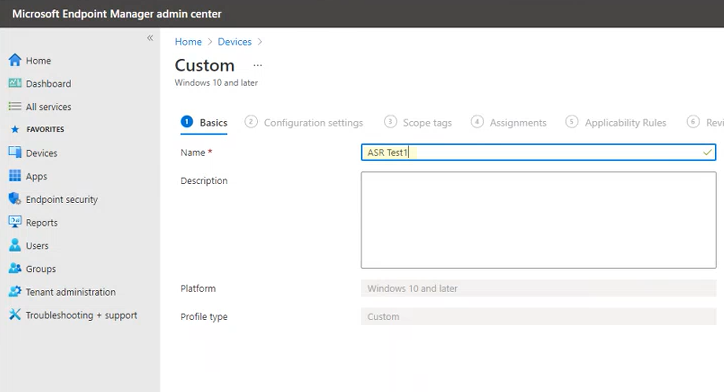

Aprire l'interfaccia di amministrazione Microsoft Intune. Nel menu Home fare clic su Dispositivi, selezionare Profili di configurazione e quindi fare clic su Crea profilo.

In Creare un profilo, nei due elenchi a discesa seguenti, selezionare quanto segue:

- In Piattaforma selezionare Windows 10 e versioni successive

- In Tipo di profilo selezionare Modelli

- Se le regole di riduzione della superficie di attacco sono già impostate tramite Sicurezza endpoint, in Tipo di profilo selezionare Catalogo impostazioni.

Selezionare Personalizzato e quindi Crea.

Lo strumento Modello personalizzato viene aperto al passaggio 1 Nozioni di base. In 1 Nozioni di base, in Nome digitare un nome per il modello e in Descrizione è possibile digitare una descrizione (facoltativa).

Scegliere Avanti. Si apre il passaggio 2 Impostazioni di configurazione . Per Impostazioni URI OMA fare clic su Aggiungi. Ora vengono visualizzate due opzioni: Aggiungi ed Esporta.

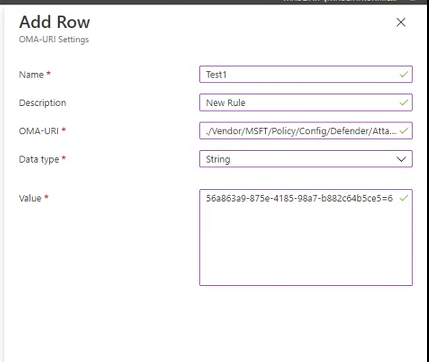

Fare di nuovo clic su Aggiungi . Verrà visualizzata l'opzione Aggiungi impostazioni URI OMA di riga . In Aggiungi riga eseguire le operazioni seguenti:

In Nome digitare un nome per la regola.

In Descrizione digitare una breve descrizione.

In URI OMA digitare o incollare il collegamento URI OMA specifico per la regola che si sta aggiungendo. Fare riferimento alla sezione MDM in questo articolo per l'URI OMA da usare per questa regola di esempio. Per i GUID della regola di riduzione della superficie di attacco, vedere Descrizioni per regola nell'articolo: Regole di riduzione della superficie di attacco.

In Tipo di dati selezionare Stringa.

In Valore digitare o incollare il valore GUID, il segno = e il valore State senza spazi (GUID=StateValue). Dove:

- 0: Disabilita (disabilita la regola di riduzione della superficie di attacco)

- 1: Blocca (abilita la regola di riduzione della superficie di attacco)

- 2: Controllare (valutare in che modo la regola di riduzione della superficie di attacco influirebbe sull'organizzazione se abilitata)

- 6: Avvisa (abilita la regola di riduzione della superficie di attacco, ma consenti all'utente finale di ignorare il blocco)

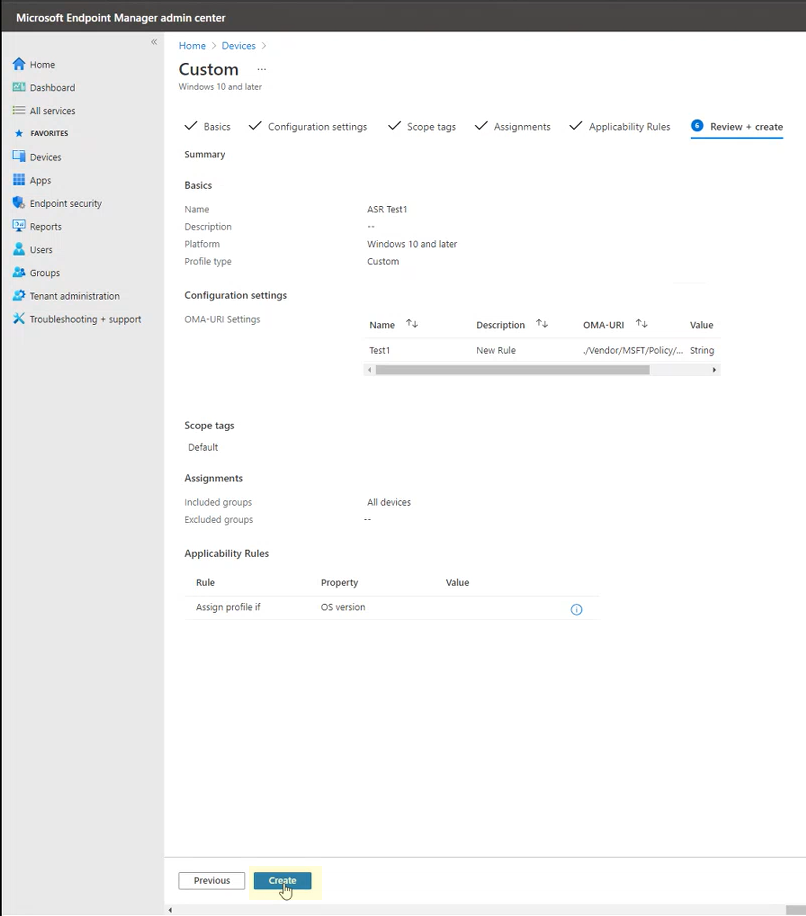

Selezionare Salva. Aggiungi chiusura riga . In Personalizzato selezionare Avanti. Nel passaggio 3 Tag ambito, i tag di ambito sono facoltativi. Eseguire una delle operazioni seguenti:

- Selezionare Seleziona tag ambito, selezionare il tag di ambito (facoltativo) e quindi selezionare Avanti.

- In alternativa, selezionare Avanti

Nel passaggio 4 Assegnazioni, in Gruppi inclusi, per i gruppi che si desidera applicare questa regola, selezionare tra le opzioni seguenti:

- Aggiungere i gruppi

- Aggiungere tutti gli utenti

- Aggiungere tutti i dispositivi

In Gruppi esclusi selezionare tutti i gruppi da escludere da questa regola e quindi selezionare Avanti.

Nel passaggio 5 Regole di applicabilità per le impostazioni seguenti, eseguire le operazioni seguenti:

In Regola selezionare Assegna profilo se o Non assegnare profilo se

In Proprietà selezionare la proprietà a cui si vuole applicare questa regola

In Valore immettere il valore o l'intervallo di valori applicabile

Selezionare Avanti. Nel passaggio 6 Rivedi e crea esaminare le impostazioni e le informazioni selezionate e immesse e quindi selezionare Crea.

Le regole sono attive e attive in pochi minuti.

Nota

Gestione dei conflitti:

Se si assegnano a un dispositivo due criteri di riduzione della superficie di attacco diversi, possono verificarsi potenziali conflitti di criteri, a seconda che alle regole vengano assegnati stati diversi, se la gestione dei conflitti è attiva e se il risultato è un errore. Le regole non in conflitto non generano un errore e tali regole vengono applicate correttamente. Viene applicata la prima regola e le regole successive di non conflitto vengono unite nel criterio.

MDM

Usare il provider di servizi di configurazione ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules (CSP) per abilitare e impostare singolarmente la modalità per ogni regola.

Di seguito è riportato un esempio di riferimento, che usa i valori GUID per il riferimento alle regole di riduzione della superficie di attacco.

OMA-URI path: ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules

Value: 75668c1f-73b5-4cf0-bb93-3ecf5cb7cc84=2|3b576869-a4ec-4529-8536-b80a7769e899=1|d4f940ab-401b-4efc-aadc-ad5f3c50688a=2|d3e037e1-3eb8-44c8-a917-57927947596d=1|5beb7efe-fd9a-4556-801d-275e5ffc04cc=0|be9ba2d9-53ea-4cdc-84e5-9b1eeee46550=1

I valori da abilitare (Blocca), disabilitare, avvisare o abilitare in modalità di controllo sono:

- 0: Disabilita (disabilita la regola di riduzione della superficie di attacco)

- 1: Blocca (abilita la regola di riduzione della superficie di attacco)

- 2: Controllare (valutare in che modo la regola di riduzione della superficie di attacco influirebbe sull'organizzazione se abilitata)

- 6: Avvisa (abilita la regola di riduzione della superficie di attacco, ma consenti all'utente finale di ignorare il blocco). La modalità di avviso è disponibile per la maggior parte delle regole di riduzione della superficie di attacco.

Usare il provider di servizi di configurazione ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions (CSP) per aggiungere esclusioni.

Esempio:

OMA-URI path: ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions

Value: c:\path|e:\path|c:\Exclusions.exe

Nota

Assicurarsi di immettere valori URI OMA senza spazi.

Microsoft Configuration Manager

In Microsoft Configuration Manager passare a Asset e endpoint di conformità>Windows Defender>Exploit Guard.

SelezionareHome Create Exploit Guard Policy (Crea> criteri di Exploit Guard).

Immettere un nome e una descrizione, selezionare Riduzione superficie di attacco e selezionare Avanti.

Scegliere le regole che bloccano o controllano le azioni e selezionare Avanti.

Esaminare le impostazioni e selezionare Avanti per creare i criteri.

Dopo la creazione del criterio, selezionare Chiudi.

Avviso

Esiste un problema noto con l'applicabilità della riduzione della superficie di attacco nelle versioni del sistema operativo server contrassegnate come conformi senza alcuna imposizione effettiva. Attualmente, non è disponibile alcun ETA per quando questo verrà risolto.

Criteri di gruppo

Avviso

Se si gestiscono computer e dispositivi con Intune, Configuration Manager o un'altra piattaforma di gestione a livello aziendale, il software di gestione sovrascriverà eventuali impostazioni di Criteri di gruppo in conflitto all'avvio.

Nel computer di gestione dei Criteri di gruppo aprire la Console Gestione Criteri di gruppo, fare clic con il pulsante destro del mouse sull'oggetto Criteri di gruppo da configurare e scegliere Modifica.

Nell'Editor Gestione Criteri di gruppo passare a Configurazione computer e selezionare Modelli amministrativi.

Espandere l'albero in Componenti> di Windows Microsoft Defender Antivirus> Microsoft DefenderRiduzione della superficie di attaccodi Exploit Guard>.

Selezionare Configura regole di riduzione della superficie di attacco e selezionare Abilitato. È quindi possibile impostare il singolo stato per ogni regola nella sezione opzioni. Selezionare Mostra... e immettere l'ID regola nella colonna Nome valore e lo stato scelto nella colonna Valore come indicato di seguito:

0: Disabilita (disabilita la regola di riduzione della superficie di attacco)

1: Blocca (abilita la regola di riduzione della superficie di attacco)

2: Controllare (valutare in che modo la regola di riduzione della superficie di attacco influirebbe sull'organizzazione se abilitata)

6: Avvisa (abilita la regola di riduzione della superficie di attacco, ma consenti all'utente finale di ignorare il blocco)

Per escludere file e cartelle dalle regole di riduzione della superficie di attacco, selezionare l'impostazione Escludi file e percorsi dalle regole di riduzione della superficie di attacco e impostare l'opzione su Abilitato. Selezionare Mostra e immettere ogni file o cartella nella colonna Nome valore . Immettere 0 nella colonna Valore per ogni elemento.

Avviso

Non usare le virgolette perché non sono supportate per la colonna Nome valore o per la colonna Valore . L'ID regola non deve avere spazi iniziali o finali.

PowerShell

Avviso

Se si gestiscono computer e dispositivi con Intune, Configuration Manager o un'altra piattaforma di gestione a livello aziendale, il software di gestione sovrascrive eventuali impostazioni di PowerShell in conflitto all'avvio.

Nel menu Start, digitare powershell, fare clic con il pulsante destro del mouse su Windows PowerShell e selezionare Esegui come amministratore.

Digitare uno dei cmdlet seguenti. Per altre informazioni, ad esempio l'ID regola, vedere Informazioni di riferimento sulle regole di riduzione della superficie di attacco.

Attività Cmdlet di PowerShell Abilitare regole per la riduzione della superficie di attacco Set-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions EnabledAbilitare le regole di riduzione della superficie di attacco in modalità di controllo Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions AuditModeAbilitare le regole di riduzione della superficie di attacco in modalità di avviso Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions WarnAbilitare la riduzione della superficie di attacco Bloccare l'abuso di driver firmati vulnerabili sfruttati Add-MpPreference -AttackSurfaceReductionRules_Ids 56a863a9-875e-4185-98a7-b882c64b5ce5 -AttackSurfaceReductionRules_Actions EnabledDisattivare le regole di riduzione della superficie di attacco Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions DisabledImportante

È necessario specificare lo stato singolarmente per ogni regola, ma è possibile combinare regole e stati in un elenco delimitato da virgole.

Nell'esempio seguente vengono abilitate le prime due regole, la terza regola è disabilitata e la quarta regola è abilitata in modalità di controllo:

Set-MpPreference -AttackSurfaceReductionRules_Ids <rule ID 1>,<rule ID 2>,<rule ID 3>,<rule ID 4> -AttackSurfaceReductionRules_Actions Enabled, Enabled, Disabled, AuditModeÈ anche possibile usare il

Add-MpPreferenceverbo di PowerShell per aggiungere nuove regole all'elenco esistente.Avviso

Set-MpPreferencesovrascrive il set di regole esistente. Se si vuole aggiungere al set esistente, usareAdd-MpPreferenceinvece . È possibile ottenere un elenco di regole e il relativo stato corrente usandoGet-MpPreference.Per escludere file e cartelle dalle regole di riduzione della superficie di attacco, usare il cmdlet seguente:

Add-MpPreference -AttackSurfaceReductionOnlyExclusions "<fully qualified path or resource>"Continuare a usare

Add-MpPreference -AttackSurfaceReductionOnlyExclusionsper aggiungere altri file e cartelle all'elenco.Importante

Usare

Add-MpPreferenceper aggiungere o aggiungere app all'elenco. L'uso delSet-MpPreferencecmdlet sovrascriverà l'elenco esistente.

Articoli correlati

- Informazioni di riferimento sulle regole di riduzione della superficie di attacco

- Valutare la riduzione della superficie di attacco

- Domande frequenti per la riduzione della superficie di attacco

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender per endpoint Tech Community.

Commenti e suggerimenti

Presto disponibile: nel corso del 2024 verranno dismessi i problemi di GitHub come meccanismo di feedback per il contenuto e verranno sostituiti con un nuovo sistema di feedback. Per altre informazioni, vedere: https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per