Esaminare gli scenari di utilizzo di Microsoft Defender for Cloud

È possibile integrare Microsoft Defender per il cloud nei flussi di lavoro e usarlo in molti modi. Usare ad esemppio Microsoft Defender per il cloud nell'ambito del piano di risposta agli eventi imprevisti.

Molte organizzazioni rispondono solo agli eventi imprevisti di sicurezza dopo che si è verificato un attacco. Per ridurre i costi e i danni, è necessario implementare un piano di risposta agli eventi imprevisti prima che si verifichi un attacco.

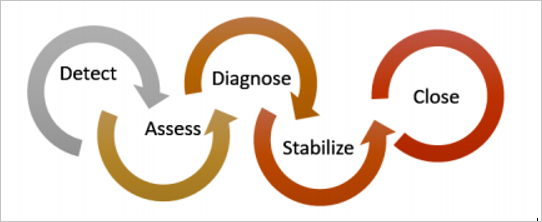

Gli esempi seguenti illustrano come usare Microsoft Defender per il cloud per rilevare, valutare e diagnosticare le fasi del piano di risposta agli eventi imprevisti.

- Rilevamento. Esame della prima indicazione di un'analisi per un evento. Ad esempio, usare il dashboard di Microsoft Defender per il cloud per esaminare la verifica iniziale di un avviso di sicurezza ad alta priorità.

- Valutazione. Eseguire la valutazione iniziale per ottenere altre informazioni sull'attività sospetta. Ad esempio, è possibile ottenere da Microsoft Defender per il cloud altre informazioni su un avviso di sicurezza.

- Diagnosi. Conduzione di un'analisi tecnica, identificazione di strategie di contenimento, mitigazione e di soluzioni alternative. Ad esempio, è possibile seguire la procedura correttiva descritta da Microsoft Defender per il cloud per un avviso di sicurezza specifico.

- Usare le raccomandazioni di Microsoft Defender per il cloud per migliorare la sicurezza.

Configurando i criteri di sicurezza e implementando le raccomandazioni offerte da Microsoft Defender per il cloud, è possibile ridurre le probabilità che si verifichi un importante evento di sicurezza. Un criterio di sicurezza definisce i controlli consigliati per le risorse nell'ambito di una sottoscrizione o un gruppo di risorse specificato. In Microsoft Defender per il cloud è possibile definire i criteri in base ai requisiti di sicurezza della società.

Microsoft Defender per il cloud analizza lo stato di sicurezza delle risorse di Azure. Quando identifica potenziali vulnerabilità della sicurezza, crea raccomandazioni in base ai controlli impostati nei criteri di sicurezza.

Questi suggerimenti illustrano in dettaglio il processo di configurazione dei controlli di sicurezza corrispondenti.

Ad esempio, se alcuni carichi di lavoro non richiedono il criterio Transparent Data Encryption (TDE) del database SQL di Azure, disabilitarlo al livello di sottoscrizione e abilitarlo solo nei gruppi di risorse in cui è richiesto.

Per altre informazioni su Microsoft Defender per il cloud, vedere Microsoft Defender per il cloud. Altre informazioni sull'implementazione e sullo scenario sono disponibili nella Guida alla pianificazione e alle operazioni di Microsoft Defender per il cloud.