Microsoft Entra パススルー認証: 技術的な詳細

この記事は、Microsoft Entra パススルー認証のしくみの概要になっています。 技術とセキュリティの詳細情報については、セキュリティの詳細に関する記事をご覧ください。

Microsoft Entra パススルー認証のしくみとは?

Note

パススルー認証が機能するための前提条件として、Microsoft Entra ID には、Microsoft Entra Connect を使用して、オンプレミスの Active Directory からユーザーをプロビジョニングする必要があります。 クラウド限定ユーザーには、パススルー認証が適用されません。

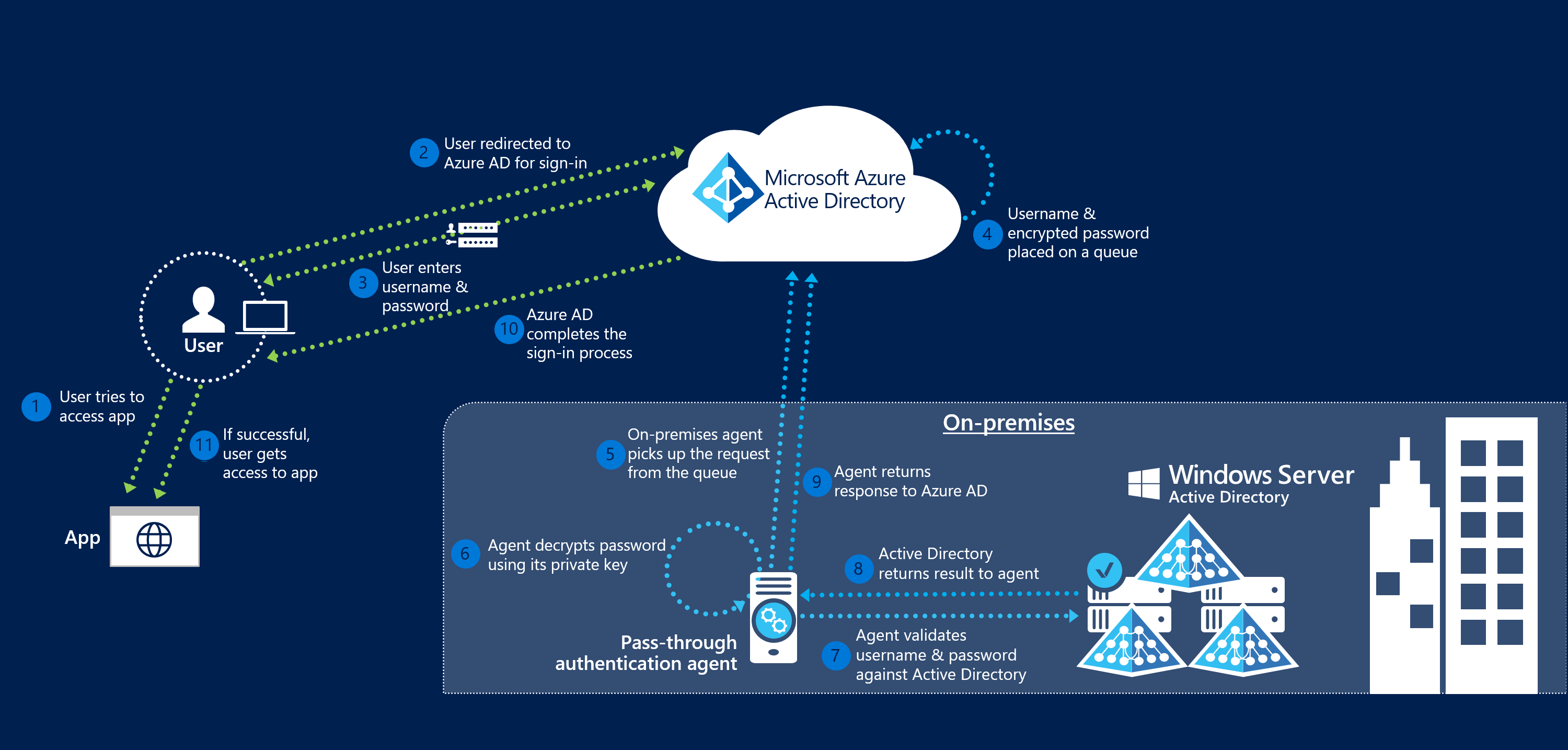

ユーザーが Microsoft Entra ID で保護されているアプリケーションにサインインしようとし、テナントでパススルー認証が有効になっている場合、次の手順が発生します。

- ユーザーが Outlook Web アプリなどのアプリケーションへのアクセスを試みます。

- ユーザーがまだサインインしていない場合、ユーザーは Microsoft Entra ID の [ユーザー サインイン] ページにリダイレクトされます。

- ユーザーが [Microsoft Entra サインイン] ページにユーザー名を入力し、[次へ] ボタンを選択します。

- ユーザーが [Microsoft Entra サインイン] ページにパスワードを入力し、[サインイン] ボタンを選択します。

- サインインの要求を受け取った Microsoft Entra ID が、(認証エージェントの公開キーを使用して暗号化された) ユーザー名とパスワードをキューに入れます。

- オンプレミス認証エージェントが、ユーザー名と暗号化されたパスワードをキューから取得します。 エージェントはキューの要求のために頻繁にポーリングしませんが、事前に確立された永続的な接続を介して要求を取得します。

- エージェントがその秘密キーを使用してパスワードの暗号化を解除します。

- エージェントは、標準の Windows API を使用して Active Directory に対してユーザー名とパスワードを検証しますが、これは Active Directory フェデレーション サービス (AD FS) が使用しているのと同様のメカニズムです。 ユーザー名には、オンプレミスの既定のユーザー名 (通常は

userPrincipalName) か、Microsoft Entra Connect (Alternate IDとも呼ばれる) で構成された別の属性を指定できます。 - オンプレミスの Active Directory ドメイン コントローラー (DC) が要求を評価し、適切な応答をエージェントに返します (成功、失敗、パスワードの期限切れ、またはユーザーがロックアウト)。

- 次に、認証エージェントがこの応答を Microsoft Entra ID に返します。

- Microsoft Entra ID が応答を評価し、ユーザーに適宜応答します。 たとえば、Microsoft Entra ID によって、ユーザーのサインインが直ちに行われるか、Microsoft Entra 多要素認証が要求されます。

- ユーザーはサインインが成功すると、アプリケーションにアクセスできます。

次の図に、すべてのコンポーネントと必要な手順を示します。

次のステップ

- 現在の制限: サポートされているシナリオと、サポートされていないシナリオを確認します。

- クイック スタート: Microsoft Entra パススルー認証を起動および実行します。

- アプリを Microsoft Entra ID に移行する: アプリケーションのアクセスと認証を Microsoft Entra ID に移行するために役立つリソース。

- スマート ロックアウト: ユーザー アカウントを保護するようにテナントのスマート ロックアウト機能を構成します。

- よく寄せられる質問: よく寄せられる質問とその回答です。

- トラブルシューティング: パススルー認証機能に関する一般的な問題を解決する方法を確認します。

- セキュリティの詳細: パススルー認証機能に関する詳細な技術情報を取得します。

- Microsoft Entra hybrid join: クラウドとオンプレミス リソース全体の SSO 用に、テナントで Microsoft Entra hybrid join 機能を構成します。

- Microsoft Entra シームレス SSO: この補完的な機能の詳細を確認します。

- UserVoice: Microsoft Entra フォーラムで、新しい機能の要望を出します。