Defender for Servers 機能を構成する

Microsoft Defender for Cloud の Defender for Servers プランには、環境を監視して拡大されたサーバーのカバレッジを提供するコンポーネントが含まれています。 これらの各コンポーネントは、有効または無効にしたり、特定の要件を満たすように構成したりできます。

| コンポーネント | 可用性 | 説明 | 詳細情報 |

|---|---|---|---|

| Log Analytics エージェント | プラン 1 とプラン 2 | セキュリティ関連の構成とイベント ログをマシンから収集し、分析のために Log Analytics の既定またはカスタムのワークスペースにデータを保存します。 | Log Analytics エージェントの詳細情報。 |

| マシンの脆弱性評価 | プラン 1 とプラン 2 | Azure とハイブリッド マシンの脆弱性評価を有効にします。 | Defender for Cloud でデータを収集する方法の詳細情報。 |

| エンドポイント保護 | プラン 1 とプラン 2 | サーバーへのエージェントの自動デプロイや Defender for Cloud とのセキュリティ データの統合など、Microsoft Defender for Endpoint を利用した保護を有効にします | エンドポイント保護の詳細を確認してください。 |

| マシンのエージェントレス スキャン | プラン 2 | エージェントに依存したり、マシンのパフォーマンスに影響を与えたりすることなく、マシンにインストールされているソフトウェアと脆弱性をスキャンします。 | マシンのエージェントレス スキャンの詳細情報。 |

| Azure Policy のゲスト構成 | プラン 2 | Azure、AWS、GCP、オンプレミスの各マシンのセキュリティ構成を評価して適用するのに役立つ一連の組み込みポリシーを提供します。 | 詳細については「Azure Policy ゲスト構成」を参照してください。 |

Defender for Servers プラン 2 を有効にすると、これらのコンポーネントはすべて既定でオンに切り替わります。

Note

Log Analytics エージェント (MMA とも呼ばれます) は、2024 年 8 月に廃止される予定です。 AMA に依存するすべての Defender for Servers 機能は、Defender for Endpoint の有効化 (Log Analytics) のページで説明されているものも含め、提供終了日より前に、Microsoft Defender for Endpoint 統合またはエージェントレス スキャンを通じて使用できるようになります。 Log Analytics エージェントに現在依存している各機能のロードマップの詳細については、この発表を参照してください。

Log Analytics エージェントを構成する

Log Analytics エージェントを有効にした後、利用する必要があるワークスペースを選ぶオプションが表示されます。

Log Analytics エージェントを構成するには:

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

Defender for Cloud のメニューで、[環境設定] を選択します。

関連するサブスクリプションを選択します。

Defender for Servers プランを見つけて、[設定] を選択します。

[Log Analytics エージェント] 行で、[構成の編集] を選択します。

必要に応じて、[既定のワークスペース] または [カスタム ワークスペース] を選択します。

適用を選択します。

続行を選択します。

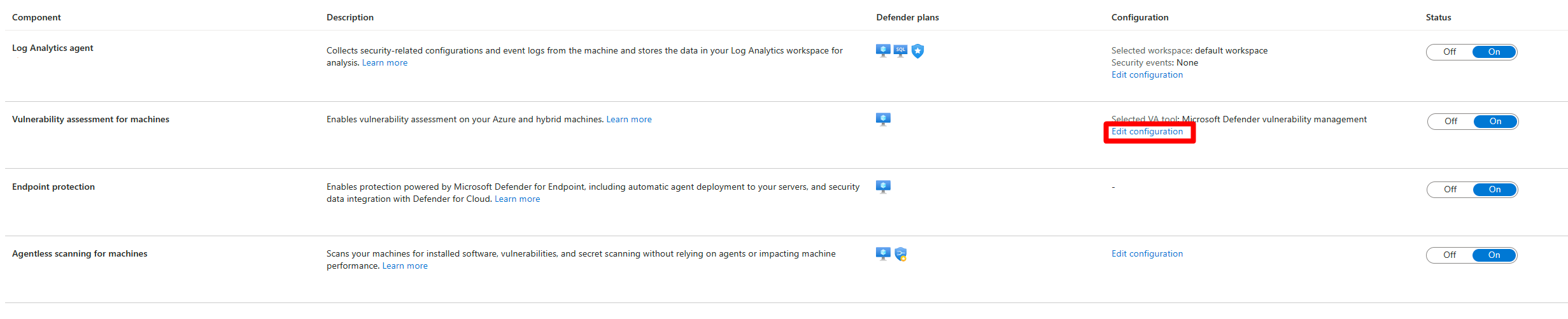

マシンの脆弱性評価を構成する

マシンの脆弱性評価では、次の 2 つの脆弱性評価ソリューションから選択できます。

- Microsoft Defender 脆弱性の管理

- Microsoft Defender for Cloud 統合 Qualys スキャナー

脆弱性評価ソリューションのいずれかを選択するには、次のようにします。

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

Defender for Cloud のメニューで、[環境設定] を選択します。

関連するサブスクリプションを選択します。

Defender for Servers プランを見つけて、[設定] を選択します。

[マシンの脆弱性評価] 行で、[構成の編集] を選択します。

[拡張機能のデプロイ構成] ウィンドウで、ニーズに応じていずれかのソリューションを選択します。

適用を選択します。

続行を選択します。

エンドポイント保護の構成

Microsoft Defender for Servers を使って、Microsoft Defender for Endpoint により提供される保護をサーバー リソースに対して有効にします。 Defender for Endpoint には、サーバーへのエージェントの自動デプロイと、Defender for Cloud とのセキュリティ データの統合が含まれます。

エンドポイントの保護を構成するには:

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

Defender for Cloud のメニューで、[環境設定] を選択します。

関連するサブスクリプションを選択します。

Defender for Servers プランを見つけて、[設定] を選択します。

[エンドポイント保護] 行で、スイッチを [オン] に切り替えます。

続行を選択します。

Microsoft Defender for Endpoint のデプロイへの影響

Microsoft Defender for Endpoint 統合は、Defender for Cloud の Defender for Servers プランに含まれています。 プラン内で Defender for Endpoint を有効にすると、サブスクリプション上の関連する仮想マシン (VM) への自動デプロイがトリガーされます。 VM に Defender for Endpoint が既にデプロイされている場合、再デプロイは行われません。

意図しないエージェントのデプロイを回避するには、サブスクリプション レベルでプランを有効にする前か、有効にすると同時に、個々の既存 VM を除外します。 プランが有効になる際、除外リストの VM には Defender for Endpoint がデプロイされません。

プラン 1 またはプラン 2 が既に有効になっているサブスクリプションでの意図しないデプロイを回避するために、VM を、作成時または作成後すぐに除外することをお勧めします。

Note

サブスクリプションまたはリソース レベルでプラン 1 やプラン 2 を無効にしても、Defender for Servers は Defender for Endpoint デプロイをアンインストールしません。 マシン上の Defender for Endpoint を手動で削除するには、「デバイスのオフボード」の手順に従います。

マシンのエージェントレス スキャンを構成する

Defender for Cloud には、エージェントをインストールしたり、ネットワーク接続を行ったり、マシンのパフォーマンスに影響を与えたりすることなく、インストールされているソフトウェアと脆弱性について Azure マシンをスキャンする機能があります。

マシンのエージェントレス スキャンを構成するには、次のようにします。

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

Defender for Cloud のメニューで、[環境設定] を選択します。

関連するサブスクリプションを選択します。

Defender for Servers プランを見つけて、[設定] を選択します。

[マシンのエージェントレス スキャン] 行を見つけます。

[構成の編集] を選択します。

スキャンから除外するマシンのタグ名とタグ値を入力します。

[適用] を選択します。

続行を選択します。

エージェントレス スキャンと、他のクラウド環境でエージェントレス スキャンを有効にする方法の詳細を確認してください。

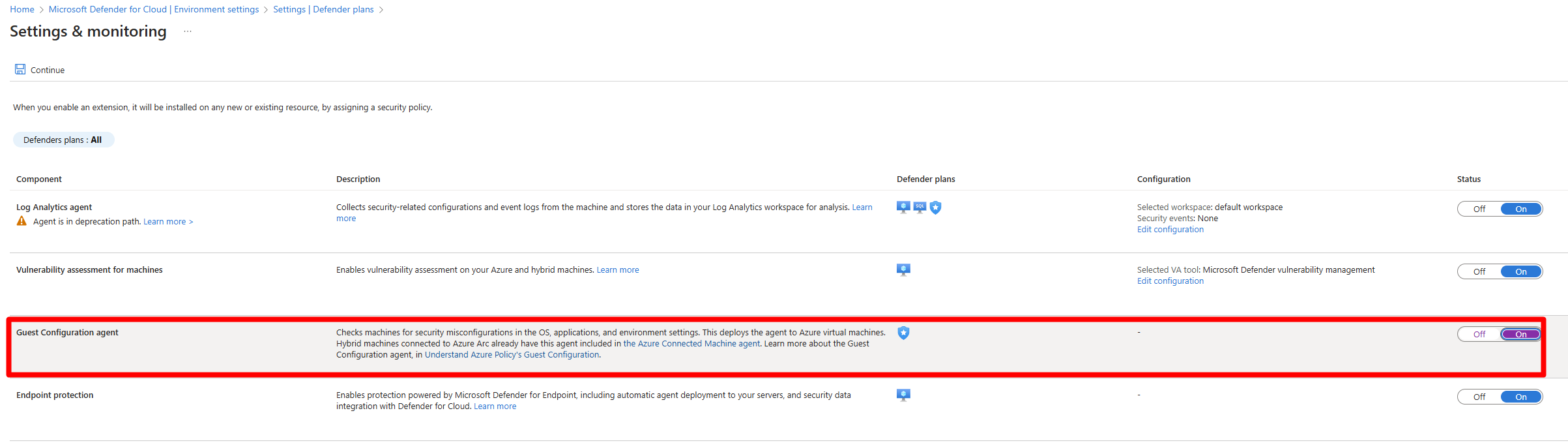

Azure Policy ゲスト構成を有効にする

Defender for Cloud には、Azure、AWS、GCP、オンプレミスの各マシンのオペレーティング システムでセキュリティ構成を評価して適用するのに役立つ一連の組み込みポリシーが用意されています。 これらのポリシーは業界のベスト プラクティスに基づいており、組織の特定の要件を満たすようにカスタマイズできます。

前提条件

Defender Servers プラン 2 の価格情報については、Defender for Cloud の価格ページを参照してください。

重要

Defender for Cloud ポータルの外部に存在する Azure Policy ゲスト構成によって提供される追加機能は Defender for Cloud に含まれていないため、Azure Policy ゲスト構成の価格ポリシーの対象となります。 たとえば、修復やカスタム ポリシーなどです。 詳細については、Azure Policy ゲスト構成の価格のページを参照してください。

Azure Policy ゲスト構成をマシンにインストールする

Azure マシン: Defender for Cloud ポータルのレコメンデーションページで "ゲスト構成拡張機能をマシンにインストールする必要があります" を検索して選択し、レコメンデーションを修復します。

Azure VM のみ: Defender for Cloud ポータルでマネージド ID を割り当てる必要があります。 レコメンデーション ページに移動します。 [仮想マシンのゲスト構成拡張機能はシステム割り当てマネージド ID を使用してデプロイする必要がある] を検索して選択します。 次にレコメンデーションを修復します。

(省略可) Azure VM のみ: [Azure Policy guest configuration across your entire subscription] (サブスクリプション全体の Azure Policy ゲスト構成) を有効にします。

サブスクリプション全体にわたって、Azure マシンで Azure Policy ゲスト構成拡張機能を有効にします。

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

[環境設定]>[サブスクリプション]>[設定と監視] に移動します。

ゲスト構成エージェント (プレビュー) を [オン] に切り替えます。

[続行] を選択します。

GCP と AWS: GCP プロジェクトを接続するか、Azure Arc 自動プロビジョニングを有効にして Defender for Cloud に AWS アカウントを接続すると、Azure Policy ゲスト構成が自動的にインストールされます。

オンプレミス マシン: オンプレミス マシンを Azure Arc 対応マシンまたは VM としてオンボードすると、Azure Policy ゲスト構成が既定で有効になります。

有効にすると、Defender for Cloud は、定義済みのセキュリティ ベースラインと照らし合わせて VM の構成を自動的に評価し、環境にリスクをもたらす可能性のある逸脱や構成の誤りを特定します。 Defender for Cloud では、特定する各問題に対してレコメンデーションを作成し、レコメンデーションを修復する方法に関するガイダンスを提供します。

Defender for Servers 機能の状態

Defender for Cloud には、リソース上で Defender for Cloud が有効になっているかどうかを確認する機能が用意されています。

リソースのカバレッジ状態を確認するには:

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

在庫を選択します。

[Defender for Cloud] 列を見つけます。

Note

各リソースの Defender for Servers 設定は、既定ではサブスクリプションレベル設定によって継承されます。 リソース レベルで設定を変更すると、構成した設定を削除しない限り、リソースは親サブスクリプションから設定を継承しなくなります。

カバレッジ ブックを使用して、すべてのサブスクリプションとリソースのカバレッジを確認することもできます。

Defender for Servers のプランまたは機能を無効にする

Defender for Servers プランまたはプランのいずれかの機能を無効にするには、関連するサブスクリプションまたはワークスペースの [環境設定] ページに移動し、関連するスイッチを [オフ] に切り替えます。

Note

サブスクリプションで Defender for Servers プランを無効にしても、プランはワークスペースでは無効になりません。 ワークスペースでプランを無効にするには、ワークスペースのプラン ページに移動し、スイッチを [オフ] に切り替える必要があります。

リソース レベルで Defender for Servers を無効にする

Defender for Servers プランまたはプランのいずれかの機能を無効にするには、サブスクリプションまたはワークスペースに移動し、プランを [オフ] に切り替えます。

Defender for Servers プラン 1 は、リソース レベルで有効または無効にすることができます。 プラン 2 は、リソース レベルでは無効にしかできません。

たとえば、Defender for Servers プラン 2 をサブスクリプション レベルで有効にし、サブスクリプション内の特定のリソースを無効にすることができます。 特定のリソースでのみプラン 2 を有効にすることはできません。

![メイン メニューから [インベントリ] を選択する場所を示すスクリーンショット。](media/configure-servers-coverage/select-inventory.png)