この記事では、Microsoft Sentinel でアラートをインシデントに関連付ける方法について説明します。 この機能を使用すると、調査プロセスの一環として Azure portal の既存のインシデントに対してアラートを手動または自動で追加または削除し、調査の展開に合わせてインシデントスコープを調整できます。

重要

インシデントの拡大は現在プレビュー段階です。 Azure プレビュー補足条項には、ベータ版、プレビュー版、または一般公開されていない Azure 機能に適用される追加の法的条件が含まれています。

インシデントの範囲と効果を拡張する

この機能でできることの 1 つは、あるデータ ソースからのアラートを、別のデータ ソースによって生成されたインシデントに含めるということです。 たとえば、Microsoft Defender for Cloud またはさまざまなサード パーティのデータ ソースから、Microsoft Defender XDR から Microsoft Sentinel にインポートされたインシデントにアラートを追加できます。

この機能は、Microsoft Sentinel API の最新バージョンに組み込まれています。つまり、Microsoft Sentinel 用 Logic Apps コネクタで使用できます。 そのため、プレイブックを使用して、特定の条件が満たされた場合にインシデントにアラートを自動的に追加できます。

この自動化を使用して、 手動で作成されたインシデントにアラートを追加したり、カスタム相関関係を作成したり、アラートを作成時にインシデントにグループ化するためのカスタム条件を定義したりすることもできます。

制限事項

Microsoft Sentinel を Defender ポータルにオンボードした後、インシデントに対する Microsoft Sentinel アラートの追加または削除は、Defender ポータルでのみサポートされます。 Defender ポータルでインシデントからアラートを削除するには、 アラートを別のインシデントに追加する必要があります。 詳細については、 Defender ポータルでのアラートの関連付け方法とインシデントのマージ方法について説明します。

Azure portal で作業している場合、Defender ポータルにオンボードされていないワークスペースで、Microsoft Sentinel はアラートとインシデントの両方を Microsoft Defender XDR からインポートします。 ほとんどの場合、これらのアラートとインシデントは、通常の Microsoft Sentinel のアラートやインシデントのように扱うことができます。

たとえば、Defender 以外のインシデントとの間で Microsoft Defender XDR アラートを追加または削除したり、Defender 以外のアラートを Defender インシデントに追加または削除したり、Azure portal の Microsoft Sentinel から直接削除したりできます。

ただし、Defender ポータルでは、Defender インシデントを使用した Defender アラートのみを管理できます。 Azure ポータルから、インシデント内のリンクを使用して、Defender ポータルのインシデントに移動します。 Defender ポータルで行われた変更は Azure portal に 同期 されるため、両方のポータルに反映された変更が引き続き表示されます。

インシデントには、最大 150 個のアラートを含めることができます。 150 件のアラートが含まれるインシデントにアラートを追加しようとすると、エラー メッセージが表示されます。

エンティティ タイムラインを使用してアラートを追加する (プレビュー)

新しい インシデント エクスペリエンス (現在はプレビュー段階) で取り上げられるエンティティタイムラインには、特定のインシデント調査のすべてのエンティティが表示されます。 リスト内のエンティティを選択すると、ミニ エンティティ ページがサイド パネルに表示されます。

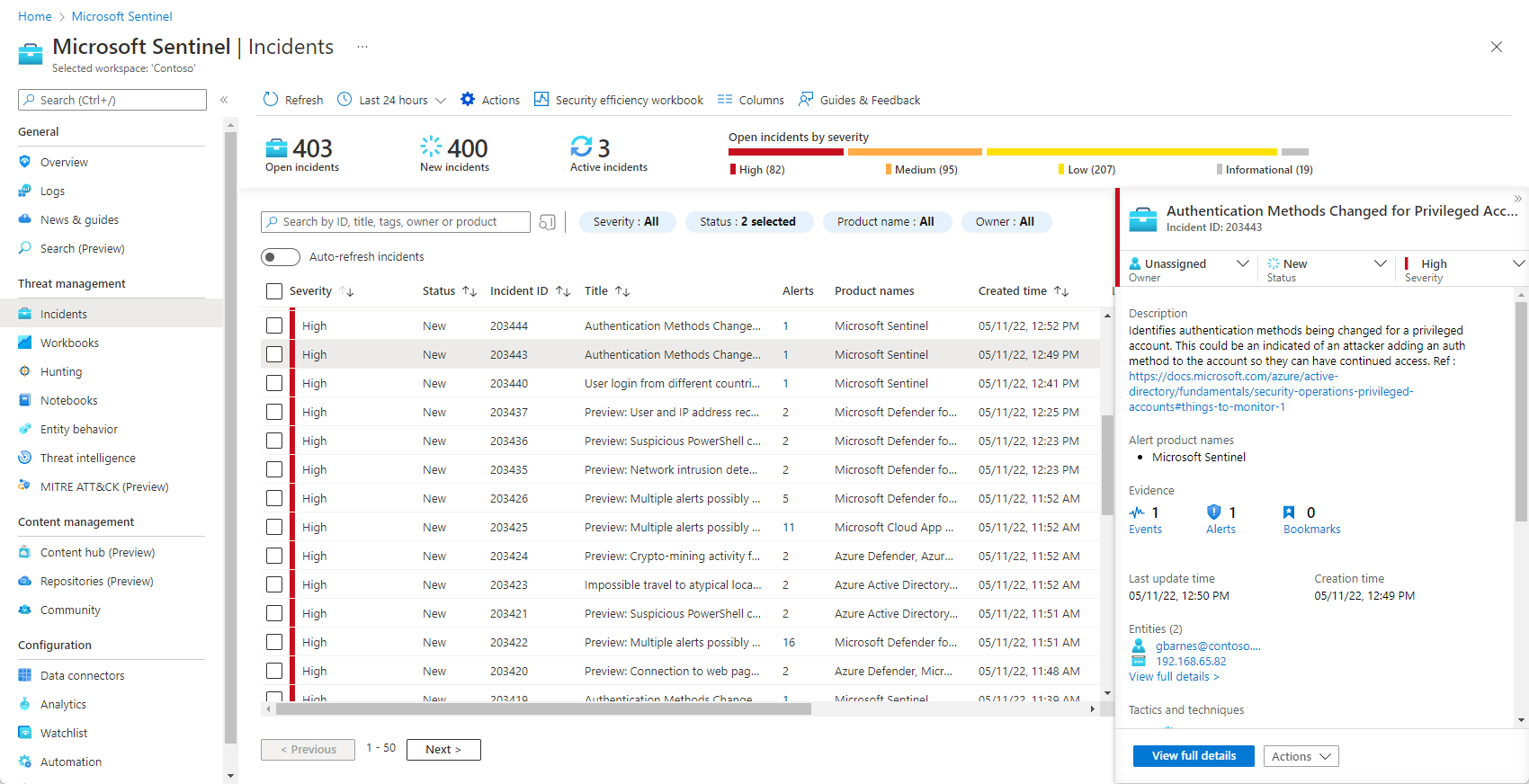

Microsoft Sentinel のナビゲーション メニューで、[インシデント] を選択 します。

調査するインシデントを選択します。 インシデントの詳細パネルで、[ 完全な詳細の表示] を選択します。

インシデント ページで、[ エンティティ ] タブを選択します。

一覧からエンティティを選択します。

エンティティ ページのサイド パネルで、[ タイムライン ] カードを選択します。

![インシデント ページの [エンティティ] タブにあるエンティティ タイムライン カードのスクリーンショット。](media/relate-alerts-to-incidents/entity-timeline.png)

開いているインシデントの外部にあるアラートを選択します。 これらは、灰色で表示されたシールド アイコンと、重大度を表す点線の色帯で示されます。 そのアラートの右端にあるプラス記号アイコンを選択します。

[ OK] を選択して、インシデントにアラートを追加することを確認します。 アラートがインシデントに追加されたことを確認する通知、またはアラートが追加されなかった理由を説明する通知を受け取ります。

追加されたアラートが、[概要] タブの開いているインシデントのタイムライン ウィジェットに表示され、フル カラー シールド アイコンと、インシデント内の他のアラートと同様に実線の色帯が表示されます。

追加されたアラートはインシデントの完全な部分になり、追加されたアラート内のエンティティ (まだインシデントの一部ではなかったもの) もインシデントの一部になりました。 これで、インシデントに追加できるその他のアラートについて、それらのエンティティのタイムラインを調べることができます。

インシデントからアラートを削除する

インシデントに追加されたアラート (手動または自動) も、インシデントから削除できます。

Microsoft Sentinel のナビゲーション メニューで、[インシデント] を選択 します。

調査するインシデントを選択します。 インシデントの詳細パネルで、[ 完全な詳細の表示] を選択します。

[ 概要 ] タブのインシデント タイムライン ウィジェットで、 インシデント から削除するアラートの横にある 3 つのドットを選択します。 ポップアップ メニューから、[ アラートの削除] を選択します。

調査グラフを使用してアラートを追加する

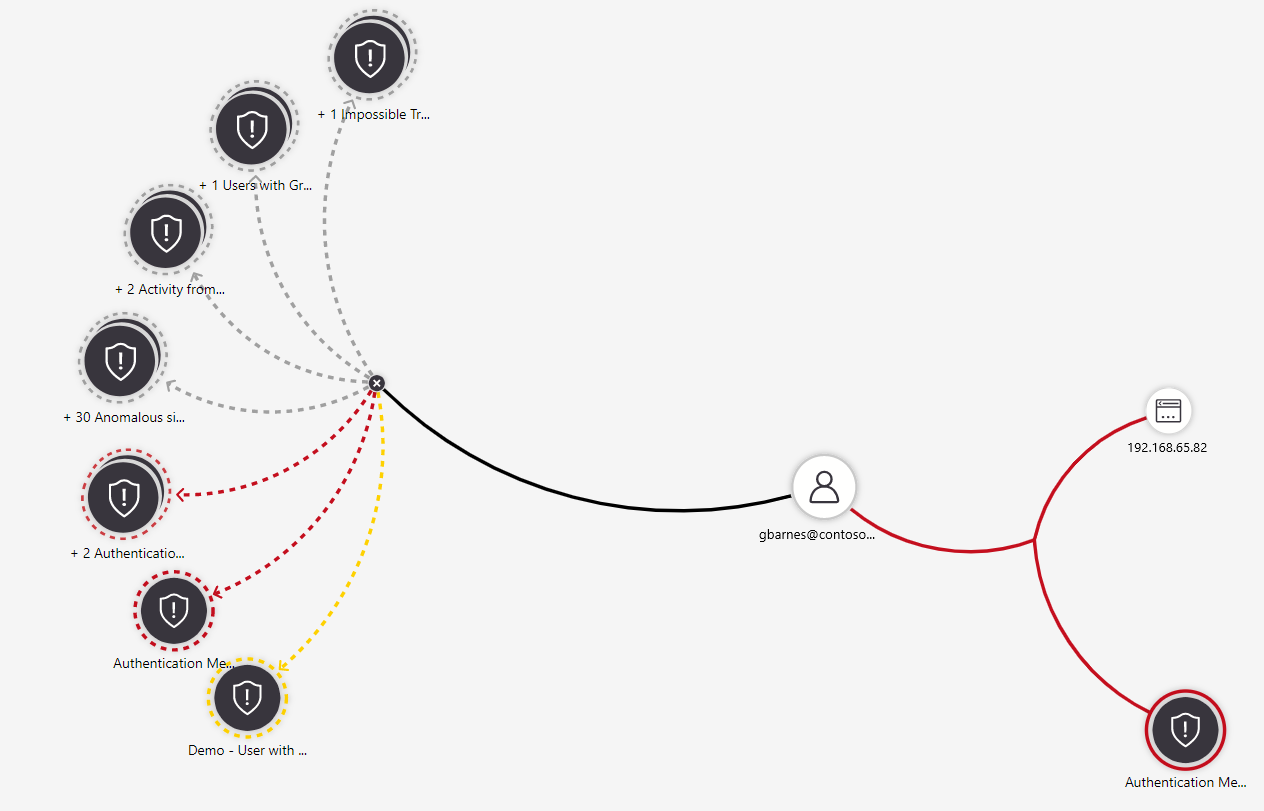

調査グラフは視覚的かつ直感的なツールであり、関係性とパターンが提示され、アナリストは適切な質問をして、リードに従うことができます。 これを使用して、インシデントにアラートを追加してインシデントから削除し、調査の範囲を広げたり絞り込んだりすることができます。

Microsoft Sentinel のナビゲーション メニューで、[インシデント] を選択 します。

調査するインシデントを選択します。 インシデントの詳細パネルで、[ アクション ] ボタンを選択し、ポップアップ メニューから [調査 ] を選択します。 これにより、調査グラフが開きます。

エンティティにカーソルを合わせると、 探索クエリ の一覧がその側に表示されます。 [関連するアラート] を選択します。

関連するアラートは、点線でエンティティに接続されて表示されます。

関連するアラートの1つにカーソルを合わせると、横にメニューがポップアップ表示されるまで待ちます。 [ インシデントにアラートを追加する (プレビュー)]を選択します。

アラートがインシデントに追加され、すべての目的のために、そのすべてのエンティティと詳細と共にインシデントの一部となります。 この 2 つの視覚的表現が表示されます。

特殊な状況

インシデントにアラートを追加するときに、状況に応じて、要求の確認または異なるオプションの選択を求められる場合があります。 これらの状況の例、選択を求められる選択肢、およびその影響を次に示します。

追加するアラートは、既に別のインシデントに属しています。

この場合、アラートが別のインシデントまたはインシデントの一部であることを示すメッセージが表示され、続行するかどうかを確認するメッセージが表示されます。 アラートを追加するには [OK] を 選択し、そのまま残すには [キャンセル] を選択します。

このインシデントにアラートを追加 しても、 他のインシデントからは削除されません。 アラートは、複数のインシデントに関連付けることができます。 必要に応じて、上記のメッセージ プロンプトのリンクに従って、他のインシデントからアラートを手動で削除できます。

追加するアラートは別のインシデントに属しており、他のインシデントの唯一のアラートです。

これは上記の場合とは異なります。アラートが他のインシデントで単独の場合、このインシデントで追跡すると、他のインシデントが無関係になる可能性があるためです。 そのため、この場合は、次のダイアログが表示されます。

他のインシデント をそのまま保持しながら、アラートをこのインシデントに追加します。

[その他のインシデントを閉じる] では、アラートがこのインシデントに追加され、他のインシデントは閉じられて、閉じられた理由 "不明" と、"アラートが別のインシデントに追加されました" というコメントおよび開かれたインシデントの番号が追加されます。

キャンセル は現状のままにします。 開いているインシデントまたはその他の参照先インシデントに変更を加える必要はありません。

これらのオプションのうちどれを選択するかは、特定のニーズによって異なります。一方の選択肢は他の選択肢よりも推奨されません。

プレイブックを使用してアラートを追加/削除する

インシデントへのアラートの追加と削除は、Microsoft Sentinel コネクタの Logic Apps アクションとして、そのため Microsoft Sentinel プレイブックでも使用できます。 インシデント ARM ID とシステム アラート ID をパラメーターとして指定する必要があり、アラートトリガーとインシデント トリガーの両方のプレイブック スキーマでそれらを見つけることができます。

Microsoft Sentinel には、この機能を使用する方法を示すサンプル プレイブック テンプレートがテンプレート ギャラリーに用意されています。

このプレイブックでアラート をインシデントに追加 (プレビュー) アクションを使用する方法を、他の場所で使用する方法の例を次に示します。

API を使用してアラートを追加または削除する

この機能を使用するポータルに限定されるわけではありません。 また、 インシデント関係 操作グループを通じて、Microsoft Sentinel API を介してアクセスすることもできます。 これにより、アラートとインシデント間のリレーションシップを取得、作成、更新、および削除できます。

リレーションシップを作成する

アラートをインシデントに追加するには、それらの間にリレーションシップを作成します。 既存のインシデントにアラートを追加するには、次のエンドポイントを使用します。 この要求が行われると、アラートはインシデントに参加し、ポータルのインシデントのアラートの一覧に表示されます。

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}/relations/{relationName}?api-version=2022-07-01-preview

要求本文は次のようになります。

{

"properties": {

"relatedResourceId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/entities/{systemAlertId}"

}

}

リレーションシップの削除

インシデントに関連するアラートを削除するには、それらのリレーションシップを解除します。 既存のインシデントからアラートを削除するには、次のエンドポイントを使用します。 この要求が行われると、アラートはインシデントに接続されたり、インシデントに表示されたりしなくなります。

DELETE https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}/relations/{relationName}?api-version=2022-07-01-preview

アラートのリレーションシップを一覧表示する

また、このエンドポイントと要求を使用して、特定のインシデントに関連するすべてのアラートを一覧表示することもできます。

GET https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}/relations?api-version=2022-07-01-preview

特定のエラー コード

一般的な API ドキュメントには、上記の作成、削除、および一覧表示操作に必要な応答コードが一覧表示されています。 エラー コードは、一般的なカテゴリとしてのみ記載されています。 "その他の状態コード" のカテゴリの下に表示される特定のエラー コードとメッセージを次に示します。

| コード | メッセージ |

|---|---|

| 400 無効な要求 | リレーションの作成に失敗しました。 インシデント {incidentIdentifier} には、{relationName} という名前の異なるリレーションシップの種類が既に存在します。 |

| 400 無効な要求 | リレーションの作成に失敗しました。 アラート {systemAlertId} はインシデント {incidentIdentifier} に既に存在します。 |

| 400 無効な要求 | リレーションの作成に失敗しました。 関連するリソースとインシデントは、同じワークスペースに属している必要があります。 |

| 400 無効な要求 | リレーションの作成に失敗しました。 Microsoft Defender XDR アラートを Microsoft Defender XDR インシデントに追加することはできません。 |

| 400 無効な要求 | リレーションを削除できませんでした。 Microsoft Defender XDR のアラートを Microsoft Defender XDR インシデントから削除することはできません。 |

| 404 見つかりません | リソース '{systemAlertId}' が存在しません。 |

| 404 見つかりません | インシデントは存在しません。 |

| 409 競合 | リレーションの作成に失敗しました。 <リレーション名> という名前のリレーションシップが、インシデント <インシデント識別子> と別のアラート <システム アラート ID> の間に既に存在します。 |

次のステップ

この記事では、Microsoft Sentinel ポータルと API を使用してインシデントにアラートを追加し、それらを削除する方法について説明しました。 詳細については、以下を参照してください。

![インシデント ページの [エンティティ] タブのスクリーンショット。](media/investigate-incidents/entities-tab.png)