ファイルのインジケーターを作成

適用対象:

- Microsoft Defender XDR

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender for Business

ヒント

Defender for Endpoint を試す場合は、 無料試用版にサインアップしてください。

悪意のある可能性のあるファイルやマルウェアの疑いを禁止することで、organizationでの攻撃の伝播を防ぎます。 悪意のある可能性のあるポータブル実行可能ファイル (PE) ファイルがわかっている場合は、それをブロックできます。 この操作により、organization内のデバイスで読み取り、書き込み、または実行されるのを防ぐことができます。

ファイルのインジケーターを作成する方法は 3 つあります。

- 設定ページでインジケーターを作成する

- ファイルの詳細ページの [インジケーターの追加] ボタンを使用してコンテキスト インジケーターを作成する

- Indicator API を使用してインジケーターを作成する

注:

この機能をWindows Server 2016および R2 Windows Server 2012で動作させるには、「Windows サーバーのオンボード」の手順を使用して、これらのデバイスをオンボードする必要があります。 許可、ブロック、修復アクションを含むカスタム ファイル インジケーターは、 macOS および Linux 用の強化されたマルウェア対策エンジン機能でも使用できるようになりました。

開始する前に

ファイルのインジケーターを作成する前に、次の前提条件を理解してください。

この機能は、organizationで Microsoft Defender ウイルス対策 (アクティブ モード) を使用している場合に使用できます

マルウェア対策クライアントのバージョンは以降である

4.18.1901.x必要があります。 月次プラットフォームとエンジンのバージョンに関するページを参照してくださいこの機能は、Windows 10バージョン 1703 以降、Windows 11、Windows Server 2012 R2、Windows Server 2016 以降、Windows Server 2019、または Windows Server 2022 を実行しているデバイスでサポートされています。

では

Computer Configuration\Administrative Templates\Windows Components\Microsoft Defender Antivirus\MpEngine\、ファイル ハッシュ計算機能を [有効] に設定する必要がありますファイルのブロックを開始するには、[設定] で [ブロックまたは許可] 機能をオンにします (Microsoft Defender ポータルで、[設定>エンドポイント>] [全般>] [詳細設定]> [ファイルの許可またはブロック] に移動します)。

この機能は、疑わしいマルウェア (または悪意のある可能性のあるファイル) が Web からダウンロードされないように設計されています。 現在、および ファイルを含む .exe ポータブル実行可能ファイル (PE) ファイルが .dll サポートされています。 カバレッジは時間の経過と同時に延長されます。

重要

Defender for Endpoint Plan 1 と Defender for Business では、ファイルをブロックまたは許可するインジケーターを作成できます。 Defender for Business では、インジケーターは環境全体に適用され、特定のデバイスにスコープを設定することはできません。

設定ページからファイルのインジケーターを作成する

ナビゲーション ウィンドウで、[ 設定>] [エンドポイント>インジケーター ] ( [ルール] の下) を選択します。

[ ファイル ハッシュ ] タブを選択します。

[ 項目の追加] を選択します。

次の詳細を指定します。

- インジケーター: エンティティの詳細を指定し、インジケーターの有効期限を定義します。

- アクション: 実行するアクションを指定し、説明を指定します。

- スコープ: デバイス グループのスコープを定義します (スコーピングは Defender for Business では使用できません)。

注:

デバイス グループの作成は、Defender for Endpoint Plan 1 とプラン 2 の両方でサポートされています

[概要] タブで詳細を確認し、[ 保存] を選択します。

ファイルの詳細ページからコンテキスト インジケーターを作成する

ファイルに対して応答アクションを実行する場合のオプションの 1 つは、ファイルのインジケーターを追加することです。 ファイルのインジケーター ハッシュを追加する場合は、organization内のデバイスがファイルの実行を試みるたびに、アラートを発生させ、ファイルをブロックすることができます。

インジケーターによって自動的にブロックされたファイルは、ファイルのアクション センターには表示されませんが、アラートは引き続きアラート キューに表示されます。

ファイル ブロック アクションに関するアラート (プレビュー)

重要

このセクションの情報 (自動調査と修復エンジンのパブリック プレビュー) は、市販される前に大幅に変更される可能性があるプレリリース製品に関連しています。 Microsoft は、ここに記載された情報に関して、明示または黙示を問わず、いかなる保証も行いません。

ファイル IOC に対して現在サポートされているアクションは、許可、監査、ブロック、修復です。 ファイルをブロックすることを選択した後、アラートをトリガーする必要があるかどうかを選択できます。 これにより、セキュリティ運用チームに対するアラートの数を制御し、必要なアラートのみが発生することを確認できます。

Microsoft Defender XDRで、[エンドポイントインジケーター] [新しいファイル ハッシュの>>追加] の順>に移動します。

[ファイルをブロックして修復する] を選択します。

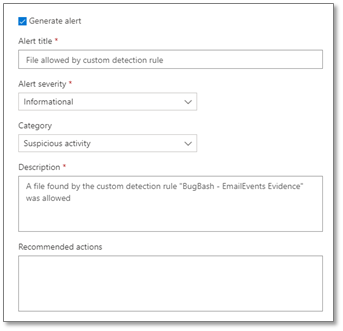

[ファイル ブロック イベントにアラートを生成する] を選択し、アラート設定を定義します。

- アラート タイトル

- アラートの重大度

- カテゴリ

- 説明

- 推奨処理

重要

- 通常、ファイル ブロックは数分以内に適用および削除されますが、30 分以上かかる場合があります。

- 適用の種類とターゲットが同じファイル IoC ポリシーが競合している場合は、より安全なハッシュのポリシーが適用されます。 SHA-256 ファイル ハッシュ IoC ポリシーは SHA-1 ファイル ハッシュ IoC ポリシーに勝ちます。これは、ハッシュの種類が同じファイルを定義している場合、MD5 ファイル ハッシュ IoC ポリシーに勝ちます。 これは、デバイス グループに関係なく常に当てはまります。

- それ以外の場合でも、同じ強制ターゲットを持つ競合ファイル IoC ポリシーがすべてのデバイスとデバイスのグループに適用された場合、デバイスの場合、デバイス グループ内のポリシーが優先されます。

- EnableFileHashComputation グループ ポリシーが無効になっている場合、ファイル IoC のブロック精度が低下します。 ただし、有効にするとデバイスのパフォーマンスに影響する

EnableFileHashComputation可能性があります。 たとえば、ネットワーク共有からローカル デバイス (特に VPN 接続経由) に大きなファイルをコピーすると、デバイスのパフォーマンスに影響する可能性があります。

EnableFileHashComputation グループ ポリシーの詳細については、「 Defender CSP」を参照してください。

Linux および macOS 上の Defender for Endpoint でこの機能を構成する方法の詳細については、「Linux で ファイル ハッシュ計算機能を構成する 」および「 macOS でファイル ハッシュ計算機能を構成する」を参照してください。

高度なハンティング機能 (プレビュー)

重要

このセクションの情報 (自動調査と修復エンジンのパブリック プレビュー) は、市販される前に大幅に変更される可能性があるプレリリース製品に関連しています。 Microsoft は、ここに記載された情報に関して、明示または黙示を問わず、いかなる保証も行いません。

現在プレビュー段階では、事前ハンティングで応答アクション アクティビティを照会できます。 事前ハンティング クエリの例を次に示します。

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp > ago(30d)

| where AdditionalFields contains "EUS:Win32/CustomEnterpriseBlock!cl"

高度なハンティングの詳細については、「高度なハンティング を使用して脅威を事前に検索する」を参照してください。

上記のサンプル クエリで使用できる他のスレッド名を次に示します。

ファイル:

EUS:Win32/CustomEnterpriseBlock!clEUS:Win32/CustomEnterpriseNoAlertBlock!cl

証明 書:

EUS:Win32/CustomCertEnterpriseBlock!cl

応答アクション アクティビティは、デバイス タイムラインで表示することもできます。

ポリシーの競合処理

証明書とファイル IoC ポリシー処理の競合は、次の順序に従います。

- Windows Defenderアプリケーション制御と AppLocker によってモード ポリシーが適用されない場合は、[ブロック] をクリックします。

- それ以外の場合、Microsoft Defenderウイルス対策の除外によってファイルが許可されている場合は、[許可] をクリックします。

- それ以外の場合、ファイルがブロックまたはブロックによって警告された場合、またはファイル IoC に警告する場合は、 ブロック/警告します。

- それ以外の場合、ファイルが SmartScreen によってブロックされている場合は、[ ブロック] を選択します。

- それ以外の場合、許可ファイル IoC ポリシーによってファイルが許可されている場合は、[ 許可] を選択します。

- それ以外の場合、攻撃面の縮小ルール、制御されたフォルダー アクセス、またはウイルス対策保護によってファイルがブロックされている場合は、[ ブロック] をクリックします。

- それ以外の場合は、許可 (AppLocker ポリシー & アプリケーション制御Windows Defender渡します。IoC 規則は適用されません)。

注:

[Microsoft Defenderウイルス対策] が [ブロック] に設定されているが、ファイル ハッシュまたは証明書の Defender for Endpoint インジケーターが [許可] に設定されている場合、ポリシーは既定で [許可] に設定されます。

同じ適用の種類とターゲットを持つファイル IoC ポリシーが競合している場合は、より安全な (つまり長い) ハッシュのポリシーが適用されます。 たとえば、両方のハッシュの種類で同じファイルが定義されている場合、SHA-256 ファイル ハッシュ IoC ポリシーが MD5 ファイル ハッシュ IoC ポリシーよりも優先されます。

警告

ファイルと証明書のポリシー競合処理は、ドメイン/URL/IP アドレスのポリシー競合処理とは異なります。

Microsoft Defender 脆弱性の管理のブロック脆弱なアプリケーション機能では、ファイル IoC を適用に使用し、このセクションで前述した競合処理順序に従います。

例

| コンポーネント | コンポーネントの適用 | ファイル インジケーターアクション | 結果 |

|---|---|---|---|

| 攻撃面の縮小ファイル パスの除外 | 許可 | ブロック | ブロック |

| 攻撃面の縮小ルール | ブロック | 許可 | 許可 |

| Windows Defender Application Control | 許可 | ブロック | 許可 |

| Windows Defender Application Control | ブロック | 許可 | ブロック |

| Microsoft Defenderウイルス対策の除外 | 許可 | ブロック | 許可 |

関連項目

ヒント

さらに多くの情報を得るには、 Tech Community 内の Microsoft Security コミュニティ (Microsoft Defender for Endpoint Tech Community) にご参加ください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示