Microsoft Intuneを使用して macOS にMicrosoft Defender for Endpointをデプロイする

適用対象:

- macOS 用 Microsoft Defender for Endpoint

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- ビジネス向けのMicrosoft Defender

この記事では、Microsoft Intuneを使用して macOS にMicrosoft Defender for Endpointをデプロイする方法について説明します。

前提条件とシステム要件

作業を開始する前に、現在のソフトウェア バージョンの前提条件とシステム要件の説明については、「macOS のメイン Microsoft Defender for Endpoint」ページを参照してください。

概要

次の表は、Microsoft Intuneを使用して Mac でMicrosoft Defender for Endpointをデプロイおよび管理するために必要な手順をまとめたものです。 詳細な手順については、次の表を参照してください。

| 手順 | サンプル ファイル名 | バンドル識別子 |

|---|---|---|

| システム拡張機能を承認する | sysext.mobileconfig |

該当なし |

| ネットワーク拡張機能ポリシー | netfilter.mobileconfig |

該当なし |

| フル ディスク アクセス | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| Microsoft Defender for Endpoint構成設定 Mac で Microsoft 以外のウイルス対策を実行する予定の場合は、 を に設定 passiveMode します true。 |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| バックグラウンド サービス | background_services.mobileconfig |

該当なし |

| Microsoft Defender for Endpoint通知を構成する | notif.mobileconfig |

com.microsoft.wdav.tray |

| アクセシビリティ設定 | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| Bluetooth | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| Microsoft AutoUpdate (MAU) を構成する | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| デバイス コントロール | DeviceControl.mobileconfig |

該当なし |

| データ損失防止 | DataLossPrevention.mobileconfig |

該当なし |

| オンボーディング パッケージをダウンロードする | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| macOS アプリケーションにMicrosoft Defender for Endpointをデプロイする | Wdav.pkg |

該当なし |

システム構成プロファイルを作成する

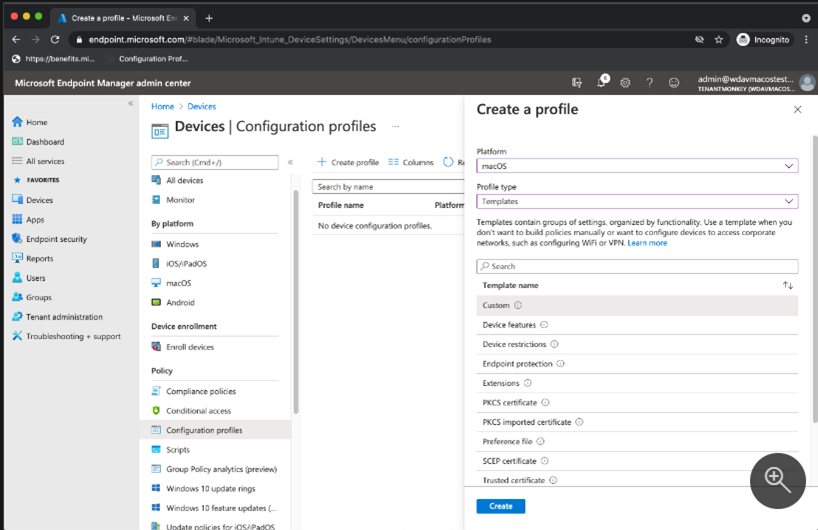

次の手順では、必要なシステム構成プロファイルMicrosoft Defender for Endpoint作成します。 Microsoft Intune管理センターで、[デバイス>構成プロファイル] を開きます。

手順 1: システム拡張機能を承認する

Microsoft Defender ポータルで、[設定] [エンドポイント]> [デバイス管理>] [オンボード]> の順に移動します。

このプロファイルは、Big Sur (11) 以降に必要です。 古い macOS では、カーネル拡張機能を使用するため無視されます。

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[拡張機能] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

SysExt-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、[ システム拡張機能 ] を展開し、[ 許可されたシステム拡張機能 ] セクションに次のエントリを追加します。

バンドル識別子 チーム識別子 com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

手順 2: ネットワーク フィルター

エンドポイント検出と応答機能の一部として、macOS のMicrosoft Defender for Endpointはソケット トラフィックを検査し、この情報を Microsoft 365 Defender ポータルに報告します。 次のポリシーを使用すると、ネットワーク拡張機能がこの機能を実行できます。

GitHub リポジトリから netfilter.mobileconfig をダウンロードします。

ネットワーク フィルターを構成するには:

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

NetFilter-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、Custom 構成プロファイル名を 入力します。 たとえば、「

NetFilter-prod-macOS-Default-MDE」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

手順 3: フル ディスク アクセス

注:

macOS Catalina (10.15) 以降では、エンド ユーザーのプライバシーを提供するために 、FDA (フル ディスク アクセス) が作成されました。 Intuneなどのモバイル デバイス管理 ソリューションを使用して TCC (透明性、同意 & 制御) を有効にすると、Defender for Endpoint が完全なディスク アクセス承認を失って正常に機能するリスクがなくなります。

この構成プロファイルは、Microsoft Defender for Endpointへのフル ディスク アクセスを許可します。 以前にIntuneを使用してMicrosoft Defender for Endpointを構成した場合は、この構成プロファイルを使用してデプロイを更新することをお勧めします。

GitHub リポジトリから fulldisk.mobileconfig をダウンロードします。

フル ディスク アクセスを構成するには:

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

FullDiskAccess-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、 カスタム構成プロファイル 名を入力します。 たとえば、「

Fulldisk.mobileconfig」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

構成プロファイル ファイルを選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

注:

Apple MDM 構成プロファイルを介して付与された完全なディスク アクセスは、システム設定 => プライバシー & セキュリティ => フル ディスク アクセスには反映されません。

手順 4: バックグラウンド サービス

注意

macOS 13 (Ventura) には、新しいプライバシーの強化が含まれています。 このバージョン以降、既定では、明示的な同意なしにアプリケーションをバックグラウンドで実行することはできません。 Microsoft Defender for Endpointデーモン プロセスをバックグラウンドで実行する必要があります。

この構成プロファイルは、バックグラウンド サービスのアクセス許可をMicrosoft Defender for Endpointに付与します。 以前にMicrosoft Intuneを使用してMicrosoft Defender for Endpointを構成した場合は、この構成プロファイルを使用してデプロイを更新することをお勧めします。

GitHub リポジトリから background_services.mobileconfig をダウンロードします。

バックグラウンド サービスを構成するには:

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

FullDiskAccess-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、 カスタム構成プロファイル 名を入力します。 たとえば、「

Fulldisk.mobileconfig」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

構成プロファイル ファイルを選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

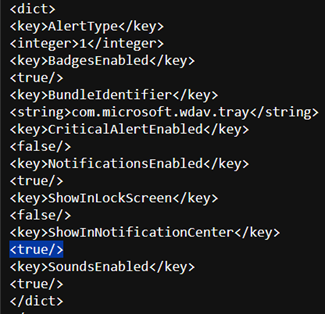

手順 5: 通知

このプロファイルは、macOS と Microsoft AutoUpdate のMicrosoft Defender for Endpointが UI に通知を表示できるようにするために使用されます。

GitHub リポジトリから notif.mobileconfig をダウンロードします。

エンド ユーザーの通知をオフにするには、notif.mobileconfig で NotificationCenter の表示を から true にfalse変更できます。

通知を構成するには:

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

FullDiskAccess-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、 カスタム構成プロファイル 名を入力します。 たとえば、「

Notification.mobileconfig」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

構成プロファイル ファイルを選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

手順 6: アクセシビリティ設定

このプロファイルは、macOS のMicrosoft Defender for Endpointが Apple macOS High Sierra (10.13.6) 以降のアクセシビリティ設定にアクセスできるようにするために使用されます。

GitHub リポジトリから accessibility.mobileconfig をダウンロードします。

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

Accessibility-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、 カスタム構成プロファイル 名を入力します。 たとえば、「

Accessibility.mobileconfig」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

構成プロファイル ファイルを選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

手順 7: Bluetooth アクセス許可

注意

macOS 14 (Sonoma) には、新しいプライバシーの強化が含まれています。 このバージョン以降、アプリケーションは明示的な同意なしに Bluetooth にアクセスできません。 Microsoft Defender for Endpointデバイス制御の Bluetooth ポリシーを構成する場合に使用されます。

GitHub リポジトリから bluetooth.mobileconfig をダウンロードし、上記のアクセシビリティ設定と同じワークフローを使用して Bluetooth アクセスを有効にします。

注:

Apple MDM 構成プロファイルを介して付与された Bluetooth は、システム設定 => プライバシー & セキュリティ => Bluetooth には反映されません。

手順 8: Microsoft AutoUpdate

このプロファイルは、Microsoft AutoUpdate (MAU) を使用して macOS 上のMicrosoft Defender for Endpointを更新するために使用されます。 macOS にMicrosoft Defender for Endpointをデプロイする場合は、ここで説明するさまざまなチャネルにあるアプリケーションの更新バージョン (プラットフォーム更新プログラム) を取得するオプションがあります。

- ベータ (Insiders-Fast)

- 現在のチャネル (プレビュー、Insiders-Slow)

- 現在のチャネル (運用)

詳細については、「macOS でMicrosoft Defender for Endpointの更新プログラムをデプロイする」を参照してください。

GitHub リポジトリから AutoUpdate2.mobileconfig をダウンロードします。

注:

GitHub リポジトリのサンプル AutoUpdate2.mobileconfig には、Current Channel (Production) に設定されています。

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

Autoupdate-prod-macOS-Default-MDE」のように入力します。[次へ] を選択します。

[ 構成設定 ] タブで、 カスタム構成プロファイル 名を入力します。 たとえば、「

Autoupdate.mobileconfig」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

構成プロファイル ファイルを選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

手順 9: 構成設定をMicrosoft Defender for Endpointする

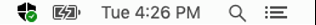

この手順では、ポータルとMicrosoft Intuneを使用してマルウェア対策と EDR ポリシー Microsoft Defender構成できる [基本設定] を確認します。

ポータルを使用してポリシー Microsoft Defender設定する

Microsoft Defenderを使用してセキュリティ ポリシーを設定する前に、「IntuneでMicrosoft Defender for Endpointを構成する」を参照してください。

Microsoft Defender ポータルで、次の手順を実行します。

[構成管理>エンドポイント セキュリティ ポリシー] [Mac ポリシー]> [新しいポリシーの作成] の順に>移動します。

[ プラットフォームの選択] で、[ macOS] を選択します。

[ テンプレートの選択] でテンプレートを選択し、[ ポリシーの作成] を選択します。

ポリシーの [名前] と [説明] を入力します。

[次へ] を選択します。

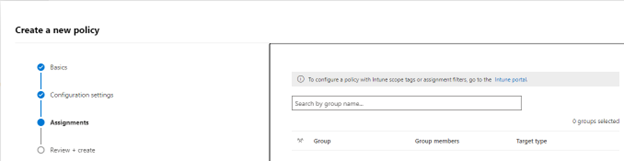

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

セキュリティ設定の管理の詳細については、次を参照してください。

- Microsoft Intuneを使用してデバイスのMicrosoft Defender for Endpointを管理する

- Defender for Endpoint で Windows、macOS、Linux のセキュリティ設定をネイティブに管理する

Microsoft Intuneを使用してポリシーを設定する

macOS のMicrosoft Defender for Endpointのセキュリティ設定は、Microsoft Intuneの [設定設定] で管理できます。

詳細については、「Mac でMicrosoft Defender for Endpointの基本設定を設定する」を参照してください。

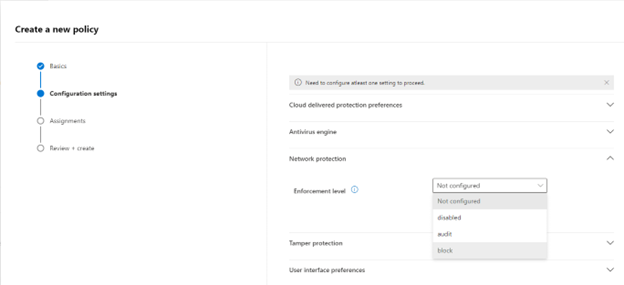

手順 10: macOS でのMicrosoft Defender for Endpointのネットワーク保護

Microsoft Defender ポータルで、次の手順を実行します。

[構成管理>エンドポイント セキュリティ ポリシー] [Mac ポリシー]> [新しいポリシーの作成] の順に>移動します。

[ プラットフォームの選択] で、[ macOS] を選択します。

[テンプレートの選択]で、[ウイルス対策のMicrosoft Defender] を選択し、[ポリシーの作成] を選択します。

[ 基本 ] タブで、ポリシーの [名前] と [ 説明] を入力します。 [次へ] を選択します。

![[基本] タブ](media/networkprotection2.png?view=o365-worldwide)

[ 構成設定] タブの [ネットワーク保護] で、 適用レベルを選択します。 [次へ] を選択します。

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

[ 確認と作成 ] でポリシーを確認し、[保存] を選択 します。

ヒント

また、ネットワーク保護の情報を追加して、手順 8. の .mobileconig に不適切なサイトへの macOS 接続を防ぐのに役立つ情報 を追加して、ネットワーク保護を構成することもできます。

手順 11: macOS でのMicrosoft Defender for Endpointのデバイス制御

macOS でMicrosoft Defender for Endpointのデバイス制御を設定するには、次の手順に従います。

手順 12: エンドポイントのデータ損失防止 (DLP)

macOS 上のエンドポイントに Purview のデータ損失防止 (DLP) を設定するには、「Microsoft Intuneを使用して macOS デバイスをコンプライアンス ソリューションにオンボードおよびオフボードする」の手順に従います。

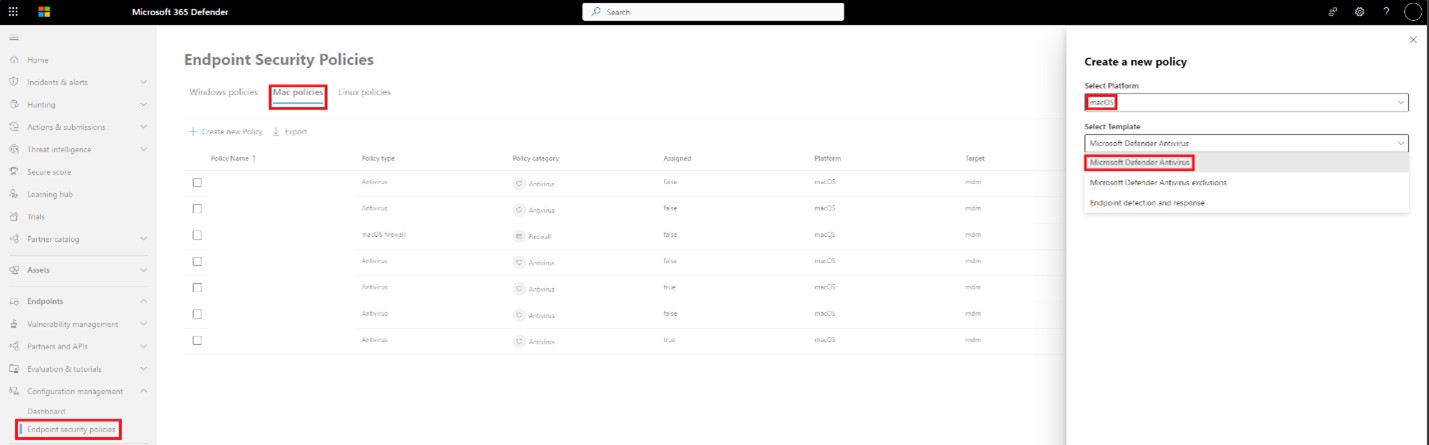

手順 13: PList(.mobileconfig) の状態を確認する

プロファイルの構成が完了すると、ポリシーの状態を確認できます。

状態の表示

Intune変更が登録済みデバイスに反映されると、[デバイスの状態の監視>] の下に一覧表示されます。

クライアント デバイスのセットアップ

mac デバイスには、標準のポータル サイトインストールで十分です。

デバイス管理を確認します。

[ Open System Preferences]\(システム環境設定を開く\) を選択し、一覧から [管理プロファイル ] を見つけて、[ 承認...] を選択します。[管理プロファイル] が [検証済み] として表示されます。

[ 続行] を 選択し、登録を完了します。

これで、さらに多くのデバイスを登録できます。 プロビジョニング システム構成とアプリケーション パッケージが完了した後で登録することもできます。

Intuneで、[デバイスの管理>] [すべてのデバイス]> を開きます。 ここでは、一覧の中からデバイスを確認できます。

クライアント デバイスの状態を確認する

構成プロファイルがデバイスに展開されたら、Mac デバイスで [システム環境設定プロファイル]> を開きます。

![[システム環境設定] ページ](media/mdatp-13-systempreferences.png?view=o365-worldwide)

次の構成プロファイルが存在し、インストールされていることを確認します。 管理プロファイルは、Intune システム プロファイルである必要があります。 Wdav-config と wdav-kext は、Intuneで追加されたシステム構成プロファイルです。

右上隅にMicrosoft Defender for Endpointアイコンも表示されます。

手順 14: アプリケーションを発行する

この手順では、登録済みマシンにMicrosoft Defender for Endpointをデプロイできます。

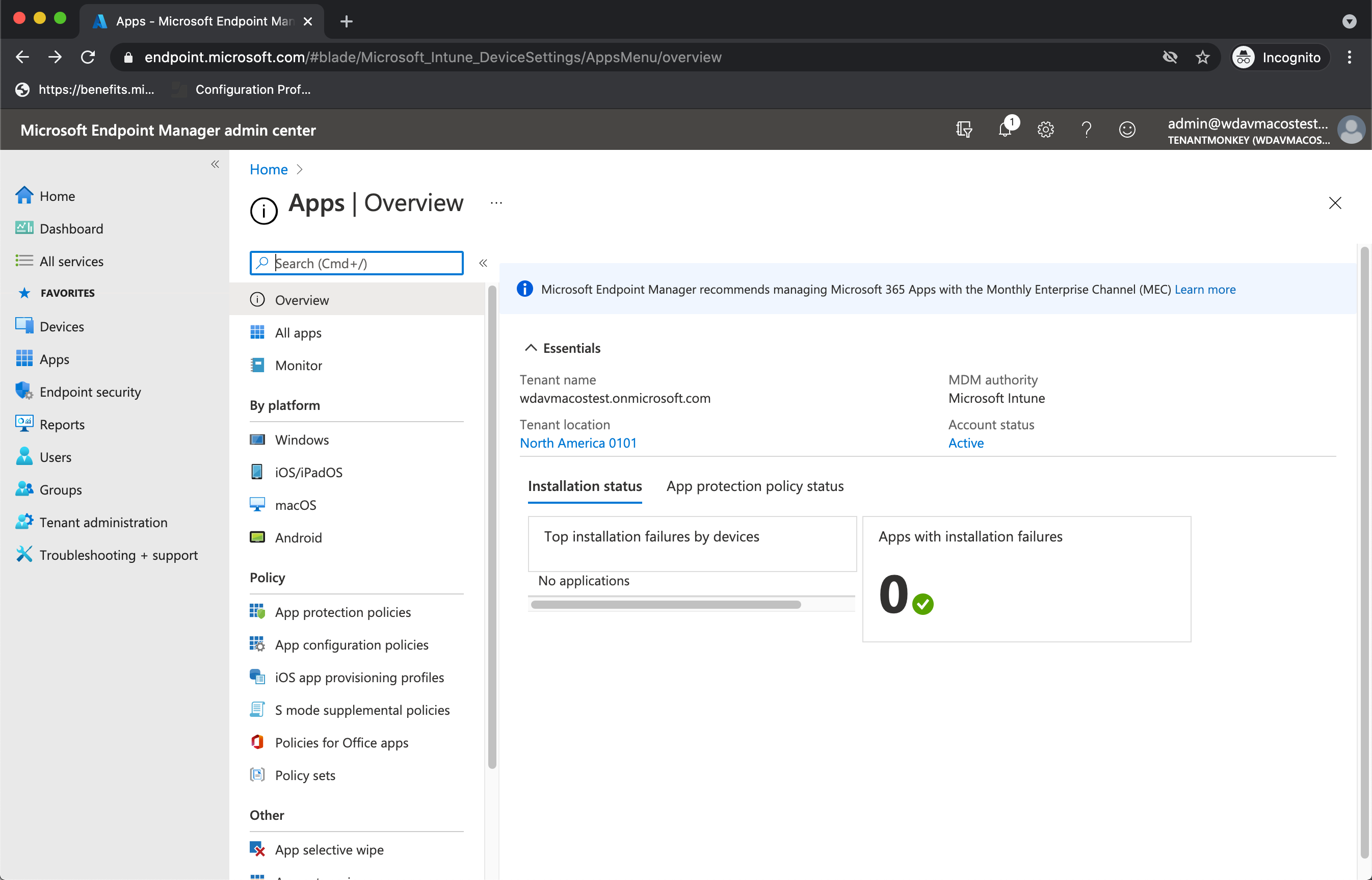

Microsoft Intune管理センターで、[アプリ] を開きます。

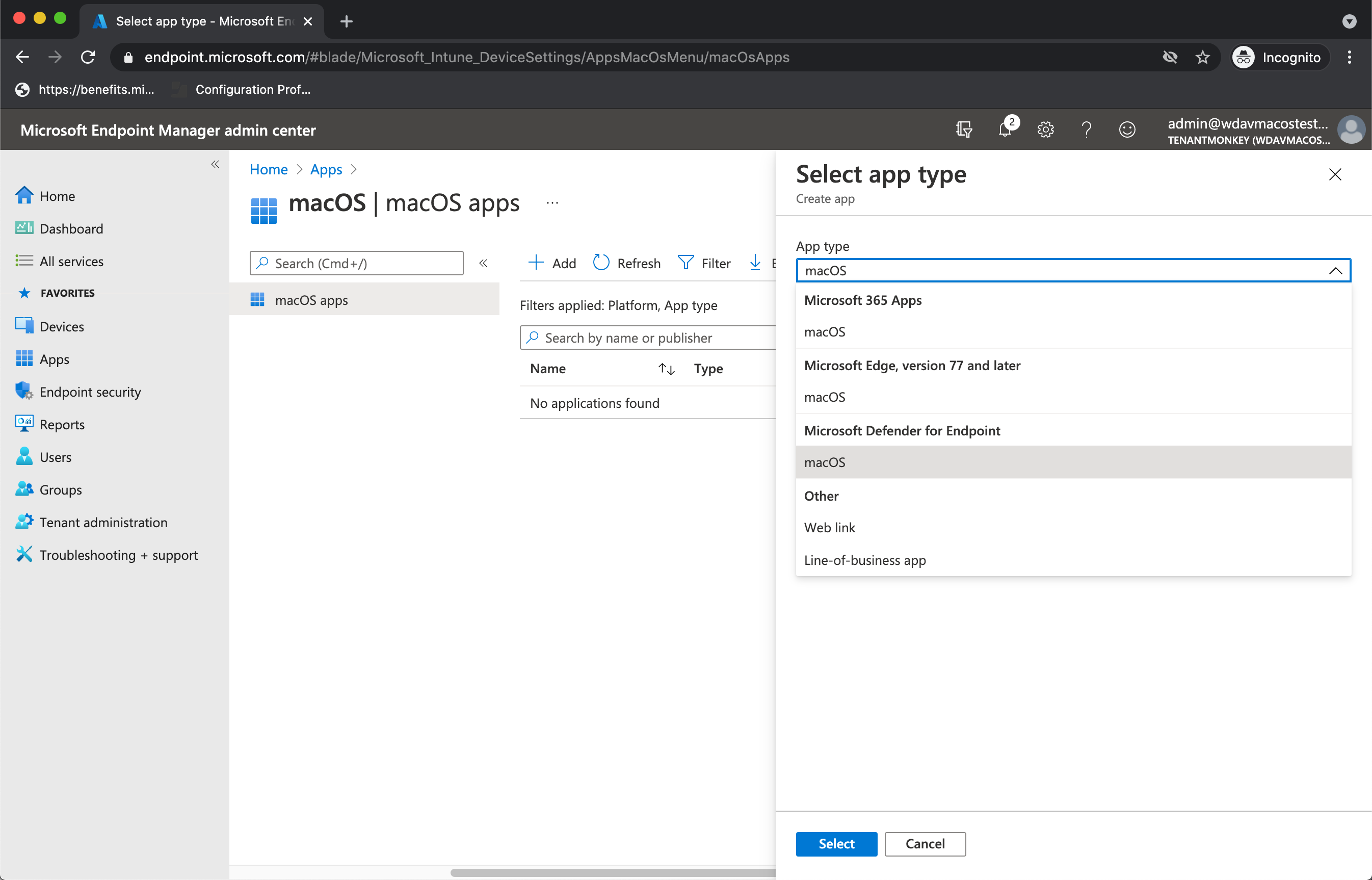

[ プラットフォーム>別 macOS>Add] を選択します。

[ アプリの種類] で、[ macOS] を選択します。 [ 選択] を選択します。

[ アプリ情報] で、既定値をそのまま使用し、[ 次へ] を選択します。

[割り当て] タブで、[次へ] を選択します。

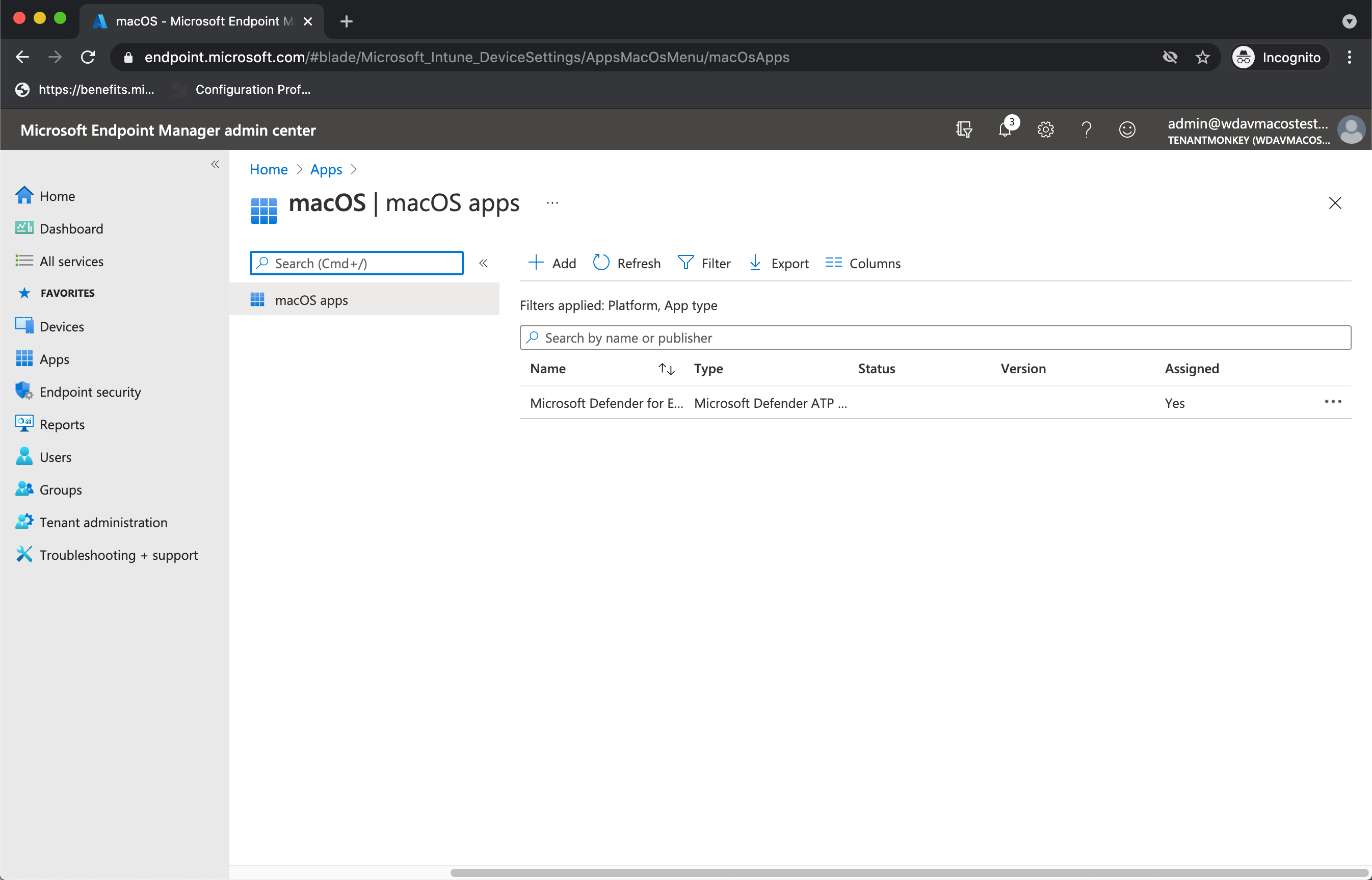

確認して 作成します。 [プラットフォーム>別アプリ]>macOS にアクセスして、すべてのアプリケーションの一覧で確認できます。

詳細については、「Microsoft Intuneを使用して macOS デバイスにMicrosoft Defender for Endpointを追加する」を参照してください。

重要

システム構成を正常に行うには、上記の順序 (手順 1 から 13) で構成プロファイルを作成してデプロイする必要があります。

手順 15: オンボード パッケージをダウンロードする

Microsoft 365 Defender ポータルからオンボード パッケージをダウンロードするには:

Microsoft 365 Defender ポータルで、[設定] [エンドポイント]> [デバイス管理>のオンボード]> の順に移動します。

オペレーティング システムを macOS に設定し、デプロイ方法を Mobile デバイス管理/Microsoft Intune に設定します。

[オンボーディング パッケージをダウンロードする] を選択します。 同じディレクトリ にWindowsDefenderATPOnboardingPackage.zip として保存します。

.zip ファイルの内容を抽出します。

unzip WindowsDefenderATPOnboardingPackage.zip

Archive: WindowsDefenderATPOnboardingPackage.zip

warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators

inflating: intune/kext.xml

inflating: intune/WindowsDefenderATPOnboarding.xml

inflating: jamf/WindowsDefenderATPOnboarding.plist

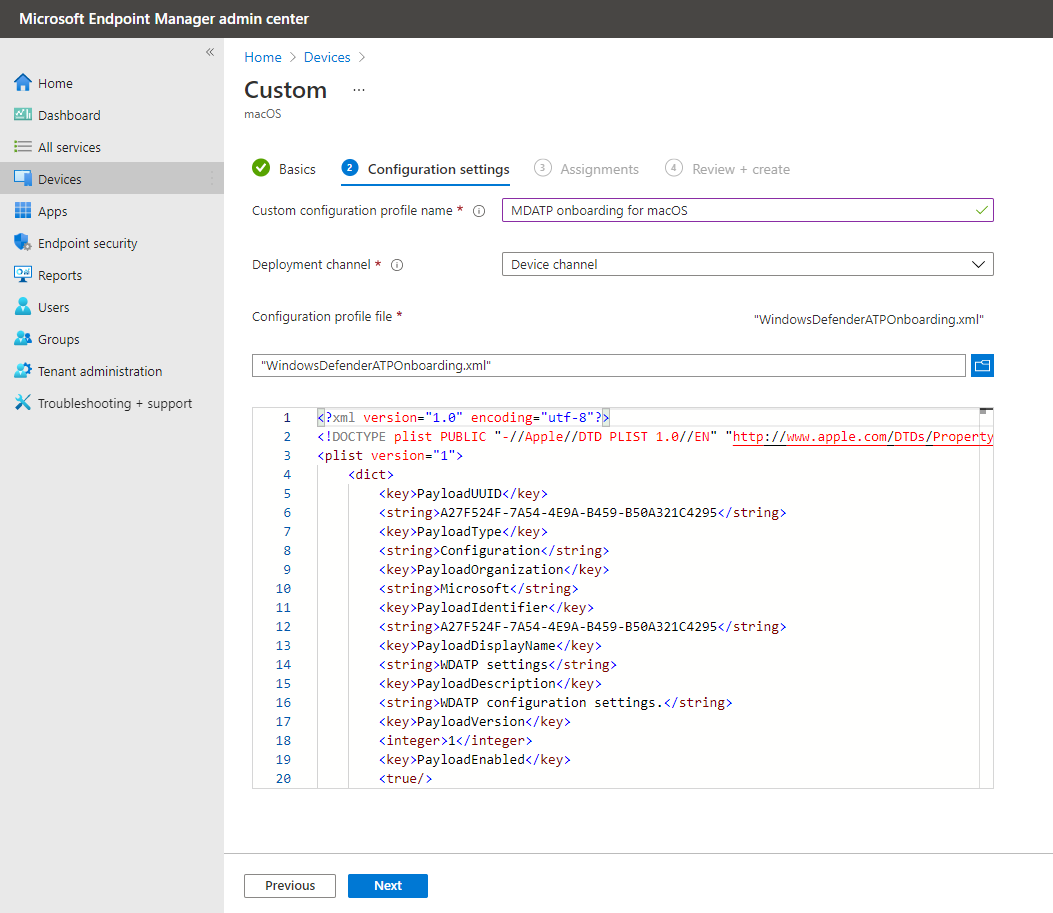

手順 16: オンボード パッケージをデプロイする

このプロファイルには、Microsoft Defender for Endpointのライセンス情報が含まれています。

オンボード パッケージをデプロイするには:

[ 構成プロファイル] で、[ プロファイルの作成] を選択します。

[ プラットフォーム] で、[ macOS] を選択します。

[プロファイルの種類] で、[テンプレート] を選択します。

[ テンプレート名] で、[カスタム] を選択 します。

[作成] を選択します。

[ 基本 ] タブで、プロファイルに 名前を付 けます。 たとえば、「

Autoupdate-prod-macOS-Default-MDE」のように入力します。 [次へ] を選択します。[ 構成設定 ] タブで、 カスタム構成プロファイル 名を入力します。 たとえば、「

Autoupdate.mobileconfig」のように入力します。デプロイ チャネルを選択します。

[次へ] を選択します。

構成プロファイル ファイルを選択します。

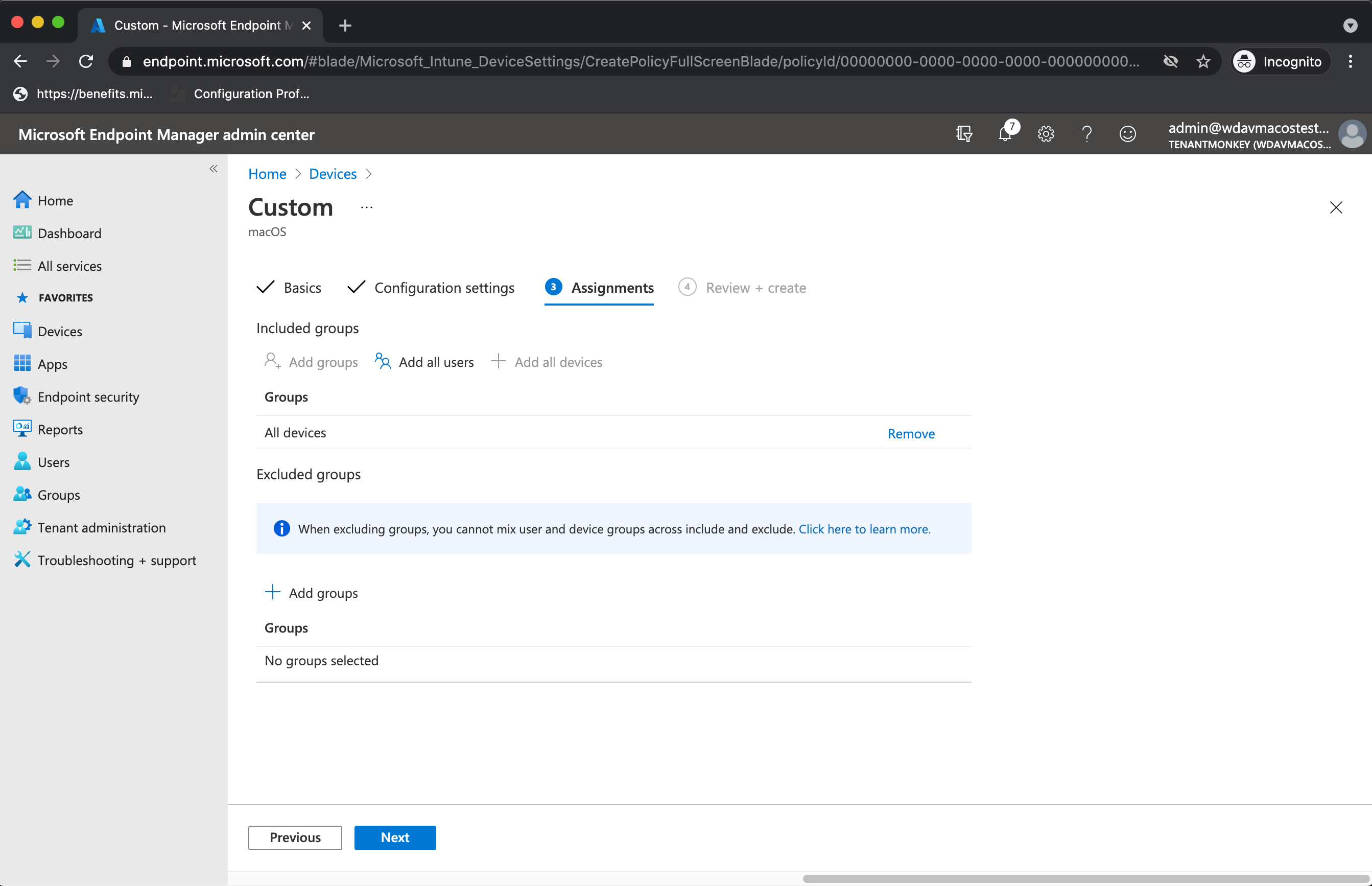

[ 割り当て ] タブで、macOS デバイスやユーザーが配置されているグループ、またはすべてのユーザーとすべてのデバイスにプロファイルを割り当てます。

構成プロファイルを確認します。 [作成] を選択します。

[デバイス>構成プロファイル] を開いて、作成されたプロファイルを表示します。

手順 17: マルウェア対策の検出を確認する

マルウェア対策の検出レビューをテストするには、次の記事を参照してください。 デバイスのオンボードおよびレポート サービスを確認するためのウイルス対策検出テスト

手順 18: EDR 検出の確認

EDR 検出レビューをテストするには、次の記事を参照してください。 デバイス のオンボードとレポート サービスを検証するための EDR 検出テスト

トラブルシューティング

問題: ライセンスが見つかりません。

解決策: この記事の手順に従って、WindowsDefenderATPOnboarding.xml を使用してデバイス プロファイルを作成します。

ログのインストールに関する問題

エラーが発生したときに、インストーラーによって作成された自動的に生成されたログを検索する方法については、「ログのインストールに関する 問題 」を参照してください。

トラブルシューティング手順の詳細については、次を参照してください。

- macOS でのMicrosoft Defender for Endpointのシステム拡張機能に関する問題のトラブルシューティング

- macOS でのMicrosoft Defender for Endpointのインストールに関する問題のトラブルシューティング

- macOS でのMicrosoft Defender for Endpointのライセンスに関する問題のトラブルシューティング

- macOS でのMicrosoft Defender for Endpointのクラウド接続に関する問題のトラブルシューティング

- macOS でのMicrosoft Defender for Endpointのパフォーマンスに関する問題のトラブルシューティング

アンインストール

クライアント デバイスから macOS 上のMicrosoft Defender for Endpointを削除する方法の詳細については、「アンインストール」を参照してください。

推奨されるコンテンツ

Microsoft Intuneを使用して macOS デバイスにMicrosoft Defender for Endpointを追加する

Microsoft Intuneを使用して macOS デバイスにMicrosoft Defender for Endpointを追加する方法について説明します。

Intuneのデバイス制御ポリシーの例

Intuneで使用できる例を使用して、デバイス制御ポリシーを使用する方法について説明します。

iOS 機能用 Microsoft Defender for Endpoint を構成する

iOS 機能にMicrosoft Defender for Endpointをデプロイする方法について説明します。

Microsoft Intuneを使用して iOS にMicrosoft Defender for Endpointをデプロイする

アプリを使用して iOS にMicrosoft Defender for Endpointをデプロイする方法について説明します。

Microsoft Intune で Microsoft Defender for Endpoint を構成する

Defender for Endpoint への接続、デバイスのオンボード、リスク レベルのコンプライアンスの割り当て、条件付きアクセス ポリシーについて説明します。

iOS でのMicrosoft Defender for Endpointに関する問題のトラブルシューティングと FAQ の検索

トラブルシューティングと FAQ - iOS でのMicrosoft Defender for Endpoint。

Android 機能用に Microsoft Defender for Endpoint を構成する

Android でMicrosoft Defender for Endpointを構成する方法について説明します。

Intune で Android デバイス上の Defender for Endpoint を管理する - Azure

Microsoft Intune によって管理されている Android デバイスに対して Microsoft Defender for Endpoint Web 保護を構成します。

ヒント

さらに多くの情報を得るには、 Tech Community 内の Microsoft Security コミュニティ (Microsoft Defender for Endpoint Tech Community) にご参加ください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示

![[デバイス管理の確認] ページ](media/mdatp-3-confirmdevicemgmt.png?view=o365-worldwide)

![[管理プロファイル] ページ](media/mdatp-4-managementprofile.png?view=o365-worldwide)

![[すべてのデバイス] ページ](media/mdatp-5-alldevices.png?view=o365-worldwide)

![[システム環境設定プロファイル] ページ](media/mdatp-14-systempreferencesprofiles.png?view=o365-worldwide)

![[プロファイル] ページ](media/mdatp-15-managementprofileconfig.png?view=o365-worldwide)

![[Intune割り当て情報] ページ](media/mdatp-11-assignments.png?view=o365-worldwide)

![[オンボード設定] ページ](media/macos-install-with-intune.png?view=o365-worldwide)

![[次へ] をクリックします](media/mdatp-6-systemconfigurationprofiles-2.png?view=o365-worldwide)