DigiCert PKI 플랫폼을 지원하도록 Microsoft Intune 인증서 커넥터 설정

Microsoft Intune 인증서 커넥터를 사용하여 DigiCert PKI 플랫폼에서 Intune 관리 디바이스로 PKCS 인증서를 발급할 수 있습니다. 인증서 커넥터는 DigiCert CA(인증 기관) 전용 또는 DigiCert CA와 Microsoft CA 둘 다와 작동합니다.

팁

DigiCert는 Symantec의 웹 사이트 보안 및 관련 PKI 솔루션 비즈니스를 인수했습니다. 이 변경에 대한 자세한 내용은 Symantec 기술 지원 문서를 참조하세요.

이미 Microsoft Intune용 인증서 커넥터를 사용하고 있고 PKCS 또는 SCEP(단순 인증서 등록 프로토콜)를 사용하여 Microsoft CA에서 인증서를 발급하는 경우 동일한 커넥터를 사용하여 DigiCert CA에서 PKCS 인증서를 구성하고 발급할 수 있습니다. DigiCert CA를 지원하도록 구성을 완료하면 커넥터는 다음 인증서를 발급할 수 있습니다.

- Microsoft CA의 PKCS 인증서

- DigiCert CA의 PKCS 인증서

- Microsoft CA의 Endpoint Protection 인증서

커넥터를 설치하지 않았지만 Microsoft CA와 DigiCert CA 모두에 커넥터를 사용할 계획인 경우 먼저 Microsoft CA에 대한 커넥터 구성을 완료합니다. 그런 다음 이 문서로 돌아와서 DigiCert도 지원하도록 구성합니다. 인증서 프로필과 커넥터에 대한 자세한 내용은 Microsoft Intune에서 디바이스에 대한 인증서 프로필 구성을 참조하세요.

DigiCert CA에만 커넥터를 사용하는 경우 이 문서의 지침을 사용하여 커넥터를 설치하고 구성할 수 있습니다.

필수 구성 요소

DigiCert CA 사용을 지원하려면 다음이 필요합니다.

DigiCert CA의 활성 구독 - DigiCert CA에서 RA(등록 기관) 인증서를 받으려면 구독이 필요합니다.

Microsoft Intune 인증서 커넥터 - 이 문서의 뒷부분에서 인증서 커넥터를 설치하고 구성하는 방법을 안내합니다. 커넥터 선행 조건을 미리 계획하는 데 도움을 받으려면 다음 게시물을 확인하세요.

DigiCert RA 인증서 설치

다음 코드 조각을 certreq.ini 파일에 저장하고 필요에 따라 업데이트합니다(예: CN 형식의 주체 이름).

[Version] Signature="$Windows NT$" [NewRequest] ;Change to your,country code, company name and common name Subject = "Subject Name in CN format" KeySpec = 1 KeyLength = 2048 Exportable = TRUE MachineKeySet = TRUE SMIME = False PrivateKeyArchive = FALSE UserProtected = FALSE UseExistingKeySet = FALSE ProviderName = "Microsoft RSA SChannel Cryptographic Provider" ProviderType = 12 RequestType = PKCS10 KeyUsage = 0xa0 [EnhancedKeyUsageExtension] OID=1.3.6.1.5.5.7.3.2 ; Client Authentication // Uncomment if you need a mutual TLS authentication ;-----------------------------------------------관리자 권한 명령 프롬프트를 열고 다음 명령을 사용하여 인증서 서명 요청(CSR)을 생성합니다.

Certreq.exe -new certreq.ini request.csrNotepad에서 request.csr 파일을 열고 다음 형식의 CSR 콘텐츠를 복사합니다.

-----BEGIN NEW CERTIFICATE REQUEST----- MIID8TCCAtkCAQAwbTEMMAoGA1UEBhMDVVNBMQswCQYDVQQIDAJXQTEQMA4GA1UE … … fzpeAWo= -----END NEW CERTIFICATE REQUEST-----DigiCert CA에 로그인하고 작업에서 RA 인증서 가져오기로 이동합니다.

a. 텍스트 상자에 3단계의 CSR 콘텐츠를 제공합니다.

b. 인증서의 식별 이름을 제공합니다.

c. 계속을 선택합니다.

d. 제공된 링크를 사용하여 RA 인증서를 로컬 컴퓨터에 다운로드합니다.

RA 인증서를 Windows 인증서 저장소로 가져옵니다.

a. MMC 콘솔을 엽니다.

b. 파일>스냅인 추가/제거>인증서>추가를 선택합니다.

c. 컴퓨터 계정>다음을 선택합니다.

d. 로컬 컴퓨터>마침을 선택합니다.

e. 스냅인 추가/제거 창에서 확인을 선택합니다. 인증서(로컬 컴퓨터)>개인>인증서를 확장합니다.

f. 인증서 노드를 마우스 오른쪽 단추로 클릭하고 모든 작업>가져오기를 선택합니다.

g. DigiCert CA에서 다운로드한 RA 인증서의 위치를 선택하고 다음을 선택합니다.

h. 개인 인증서 저장소>다음을 선택합니다.

i. 마침을 선택하여 RA 인증서와 프라이빗 키를 로컬 컴퓨터-개인 저장소로 가져옵니다.

프라이빗 키 인증서를 내보내고 가져옵니다.

a. 인증서(로컬 컴퓨터)>개인>인증서를 확장합니다.

b. 이전 단계에서 가져온 인증서를 선택합니다.

c. 인증서를 마우스 오른쪽 단추로 클릭하고 모든 작업>내보내기를 선택합니다.

d. 다음을 선택한 후 암호를 입력합니다.

e. 내보낼 위치를 선택한 후 마침을 선택합니다.

f. 5단계의 절차를 사용하여 프라이빗 키 인증서를 로컬 컴퓨터-개인 저장소로 가져옵니다.

g. 공백 없이 RA 인증서 지문을 복사합니다. 다음은 지문의 예입니다.

RA Cert Thumbprint: "EA7A4E0CD1A4F81CF0740527C31A57F6020C17C5"나중에 Microsoft Intune 인증서 커넥터를 설치한 후 이 값을 사용하여 커넥터의 세 .config 파일을 업데이트합니다.

참고

DigiCert CA에서 RA 인증서를 가져오는 데 도움이 필요하면 DigiCert 고객 지원에 문의하세요.

DigiCert를 지원하도록 인증서 커넥터 구성

Microsoft Intune 인증서 커넥터 설치 정보를 사용하여 먼저 Microsoft Intune 인증서 커넥터를 다운로드하고 설치 및 구성합니다.

- 커넥터 설치 절차의 설치 단계 2 동안 PKCS 옵션을 선택하고 필요에 따라 인증서 해지 옵션을 선택합니다.

- 커넥터 설치 및 구성 절차를 완료한 후 이 절차로 돌아가서 계속합니다.

커넥터의 세 .config 파일을 수정한 다음 관련 서비스를 다시 시작하여 DigiCert를 지원하도록 커넥터를 구성합니다.

커넥터가 설치된 서버에서 %ProgramFiles%\Microsoft Intune\PFXCertificateConnector\ConnectorSvc로 이동합니다. (기본적으로 Microsoft Intune 인증서 커넥터는 %ProgramFiles%\Microsoft Intune\PFXCertificateConnector에 설치됩니다.)

Notepad.exe와 같은 간단한 텍스트 편집기를 사용하여 다음 세 파일의 RACertThumbprint 키 값을 업데이트합니다. 파일의 값을 이전 섹션의 프로시저와 같은 6단계에서 복사한 값으로 바꿉니다.

- Microsoft.Intune.ConnectorsPkiCreate.exe.config

- Microsoft.Intune.ConnectorsPkiRevoke.exe.config

- Microsoft.Intune.ConnectorsPkiCreateLegacy.exe.config

예를 들어

<add key="RACertThumbprint" value="EA7A4E0CD1A4F81CF0740527C31A57F6020C17C5"/>와(과) 유사한 각 파일에서 항목을 찾고EA7A4E0CD1A4F81CF0740527C31A57F6020C17C5을(를) 새 RA 인증서 지문 값으로 바꿉니다.services.msc를 실행하고 중지한 다음 다음 세 가지 서비스를 다시 시작합니다.

- Microsoft Intune PFX 인증서 커넥터 해지(PkiRevokeConnectorSvc)

- Microsoft Intune PFX 인증서 커넥터 만들기(PkiCreateConnectorSvc)

- Microsoft Intune PFX 레거시 커넥터 만들기(PfxCreateLegacyConnectorSvc)

신뢰할 수 있는 인증서 프로필 만들기

Intune 관리 디바이스용으로 배포할 PKCS 인증서는 신뢰할 수 있는 루트 인증서와 연결되어야 합니다. 이 연결을 설정하려면 DigiCert CA의 루트 인증서를 사용하여 Intune 신뢰할 수 있는 인증서 프로필을 만들고 신뢰할 수 있는 인증서 프로필과 PKCS 인증서 프로필을 동일한 그룹에 배포해야 합니다.

DigiCert CA에서 신뢰할 수 있는 루트 인증서를 가져옵니다.

a. DigiCert CA 관리 포털에 로그인합니다.

b. 작업에서 CA 관리를 선택합니다.

c. 목록에서 적합한 CA를 선택합니다.

d. 루트 인증서 다운로드를 선택하여 신뢰할 수 있는 루트 인증서를 다운로드합니다.

Microsoft Intune 관리 센터에서 신뢰할 수 있는 인증서 프로필을 만듭니다. 자세한 지침은 신뢰할 수 있는 인증서 프로필을 만드는 방법을 참조하세요. 인증서를 받는 디바이스에 이 프로필을 할당해야 합니다. 이 프로필을 그룹에 할당하려면 디바이스 프로필 할당을 참조하세요.

프로필을 만들면 디바이스 구성 - 프로필 창의 프로필 목록에 나타나며, 프로필 유형은 신뢰할 수 있는 인증서입니다.

인증서 프로필 OID 가져오기

인증서 프로필 OID는 DigiCert CA의 인증서 프로필 템플릿과 연결됩니다. Intune에서 PKCS 인증서 프로필을 만들려면 인증서 템플릿 이름이 DigiCert CA의 인증서 템플릿과 연결된 인증서 프로필 OID 형식이어야 합니다.

DigiCert CA 관리 포털에 로그인합니다.

인증서 프로필 관리를 선택합니다.

사용할 인증서 프로필을 선택합니다.

인증서 프로필 OID를 복사합니다. 다음 예제와 같이 표시됩니다.

Certificate Profile OID = 2.16.840.1.113733.1.16.1.2.3.1.1.47196109

참고

인증서 프로필 OID를 가져오는 데 도움이 필요한 경우 DigiCert 고객 지원에 문의하세요.

PKCS 인증서 프로필 만들기

Microsoft Intune 관리 센터에 로그인합니다.

디바이스>구성>만들기를 선택합니다.

다음 속성을 입력합니다.

- 플랫폼: 디바이스 플랫폼을 선택합니다.

- 프로필: PKCS 인증서를 선택합니다. 또는 템플릿>PKCS 인증서를 선택합니다.

만들기를 선택합니다.

기본에서 다음 속성을 입력합니다.

- 이름: 프로필에 대한 설명이 포함된 이름을 입력합니다. 나중에 쉽게 식별할 수 있도록 프로필 이름을 지정합니다.

- 설명: 설정에 대한 설명을 입력합니다. 이 설정은 선택 사항이지만 권장됩니다.

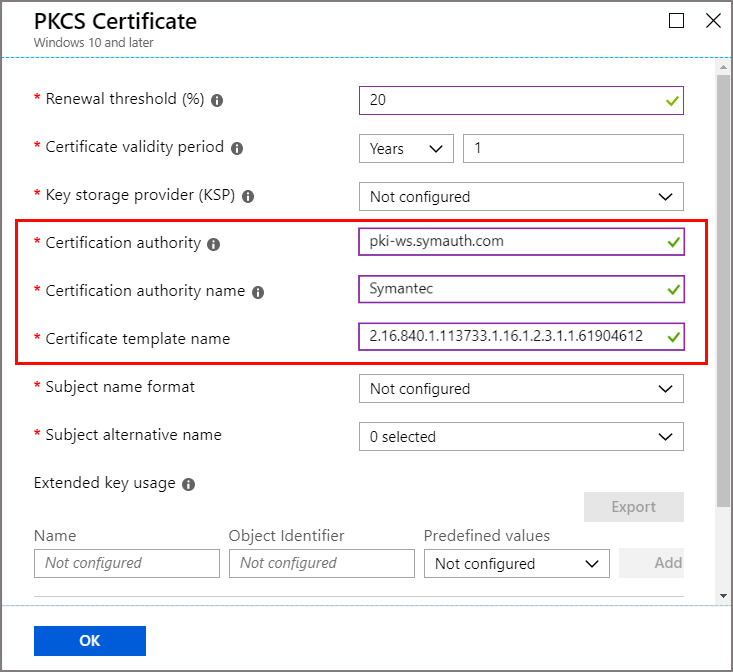

구성 설정에서 다음 표의 값을 사용하여 매개 변수를 구성합니다. 이러한 값은 Microsoft Intune 인증서 커넥터를 통해 DigiCert CA에서 PKCS 인증서를 발급하는 데 필요합니다.

PKCS 인증서 매개 변수 값 설명 인증 기관 pki-ws.symauth.com 이 값은 후행 슬래시 없이 DigiCert CA 기본 서비스 FQDN이어야 합니다. 이것이 DigiCert CA 구독의 올바른 기본 서비스 FQDN인지 모르는 경우 DigiCert 고객 지원에 문의하세요.

Symantec에서 DigiCert로 바뀌었지만 이 URL은 변경되지 않았습니다.

이 FQDN이 올바르지 않으면 인증서 커넥터는 DigiCert CA에서 PKCS 인증서를 발급하지 않습니다.인증 기관 이름 Symantec 이 값은 Symantec 문자열이어야 합니다.

이 값이 변경된 경우 인증서 커넥터는 DigiCert CA에서 PKCS 인증서를 발급하지 않습니다.인증서 템플릿 이름 DigiCert CA의 인증서 프로필 OID입니다. 예: 2.16.840.1.113733.1.16.1.2.3.1.1.61904612 이 값은 이전 섹션에서 얻은 DigiCert CA 인증서 프로필 템플릿의 인증서 프로필 OID여야 합니다.

인증서 커넥터가 DigiCert CA에서 이 인증서 프로필 OID와 연결된 인증서 템플릿을 찾을 수 없는 경우 DigiCert CA에서 PKCS 인증서를 발급하지 않습니다.

참고

Windows 플랫폼용 PKCS 인증서 프로필은 신뢰할 수 있는 인증서 프로필과 연결할 필요가 없습니다. 그러나 Android와 같은 Windows 이외의 플랫폼 프로필에는 필요합니다.

비즈니스 요구에 맞게 프로필 구성을 완료한 다음 만들기를 선택하여 프로필을 저장합니다.

새 프로필의 개요 페이지에서 할당을 선택하고 이 프로필을 받을 적절한 그룹을 구성합니다. 하나 이상의 사용자 또는 디바이스는 할당된 그룹의 일부여야 합니다.

이전 단계를 완료한 후 Microsoft Intune 인증서 커넥터는 DigiCert CA에서 할당된 그룹의 Intune 관리 디바이스로 PKCS 인증서를 발급합니다. 이러한 인증서는 Intune 관리 디바이스에 있는 현재 사용자 인증서 저장소의 개인 저장소에서 사용할 수 있습니다.

PKCS 인증서 프로필에 지원되는 특성

| 특성 | Intune 지원 형식 | DigiCert Cloud CA 지원 형식 | result |

|---|---|---|---|

| 주체 이름 | Intune은 다음 세 가지 형식으로만 주체 이름을 지원합니다. 1. 일반 이름 2. 메일이 포함되는 일반 이름 3. 메일인 일반 이름 예제: CN = IWUser0 <br><br> E = IWUser0@samplendes.onmicrosoft.com |

DigiCert CA는 더 많은 특성을 지원합니다. 추가 특성을 선택하려면 DigiCert 인증서 프로필 템플릿에서 고정 값으로 해당 특성을 정의해야 합니다. | PKCS 인증서 요청에서 일반 이름 또는 메일을 사용합니다. Intune 인증서 프로필과 DigiCert 인증서 프로필 템플릿 간의 특성 선택 사항이 일치하지 않으면 DigiCert CA에서 인증서가 발급되지 않습니다. |

| SAN | Intune은 다음 SAN 필드 값만 지원합니다. AltNameTypeEmail AltNameTypeUpn AltNameTypeOtherName(인코딩된 값) |

DigiCert Cloud CA도 이러한 매개 변수를 지원합니다. 추가 특성을 선택하려면 DigiCert 인증서 프로필 템플릿에서 고정 값으로 해당 특성을 정의해야 합니다. AltNameTypeEmail: SAN에서 이 형식을 찾을 수 없는 경우 인증서 커넥터는 AltNameTypeUpn의 값을 사용합니다. SAN에서 AltNameTypeUpn도 찾을 수 없는 경우 인증서 커넥터는 주체 이름 값이 전자 메일 형식인 경우 주체 이름 값을 사용합니다. 그래도 형식을 찾지 못하면 인증서 커넥터에서 인증서를 발급하지 못합니다. 예: RFC822 Name=IWUser0@ndesvenkatb.onmicrosoft.com AltNameTypeUpn: SAN에서 이 형식을 찾을 수 없는 경우 인증서 커넥터는 AltNameTypeEmail의 값을 사용합니다. SAN에서 AltNameTypeEmail도 찾을 수 없는 경우 인증서 커넥터는 주체 이름 값이 전자 메일 형식인 경우 주체 이름 값을 사용합니다. 그래도 형식을 찾지 못하면 인증서 커넥터에서 인증서를 발급하지 못합니다. 예: Other Name: Principal Name=IWUser0@ndesvenkatb.onmicrosoft.com AltNameTypeOtherName: SAN에서 이 형식을 찾지 못하면 인증서 커넥터에서 인증서를 발급하지 못합니다. 예: Other Name: DS Object Guid=04 12 b8 ba 65 41 f2 d4 07 41 a9 f7 47 08 f3 e4 28 5c ef 2c 이 필드의 값은 DigiCert CA에서 인코딩된 형식(16진수 값)으로만 지원됩니다. 이 필드의 모든 값의 경우 인증서 커넥터는 인증서 요청을 제출하기 전에 Base 64 인코딩으로 변환합니다. Microsoft Intune 인증서 커넥터는 이 값이 이미 인코딩되었는지 여부를 확인하지 않습니다. |

없음 |

문제 해결

Microsoft Intune 인증서 커넥터의 로그는 커넥터가 설치된 서버에서 이벤트 로그로 사용할 수 있습니다. 이러한 로그는 커넥터 작업에 대한 세부 정보를 제공하고 인증서 커넥터 및 작업에 관한 문제를 식별하는 데 사용할 수 있습니다. 자세한 내용은 로깅을 참조하세요.

다음 단계

이 문서의 정보와 Microsoft Intune 디바이스 프로필이란?의 정보를 사용하여 조직의 디바이스 및 인증서를 관리합니다.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기