Azure DDoS Protection이란?

Microsoft는 모든 Azure 고객에게 DDoS 인프라 보호를 무료로 제공합니다. Microsoft는 또한 DDoS Protection 서비스에서 추가 서비스를 제공합니다.

Azure DDoS 인프라 보호 또는 Azure DDoS Protection

Contoso가 Azure에서 실행 중인 서비스에 대해 Azure DDoS Protection으로 업그레이드하는 것에 따른 이점을 조사하고 있습니다. DDoS 보안 전문가와의 합의에 도달한 이 업그레이드 옵션 평가의 이유는 DDoS 공격의 빈도와 정교함의 증가입니다.

애플리케이션을 중단시키기 위해 초당 몇 테라비트의 공격 트래픽이 필요하지 않습니다. 특정 대상 지정 공격은 공용 인터넷에서 트래픽을 수신하는 Azure에서 실행 중인 애플리케이션의 사용 가능성에 영향을 미칠 수 있습니다.

DDoS 공격이란?

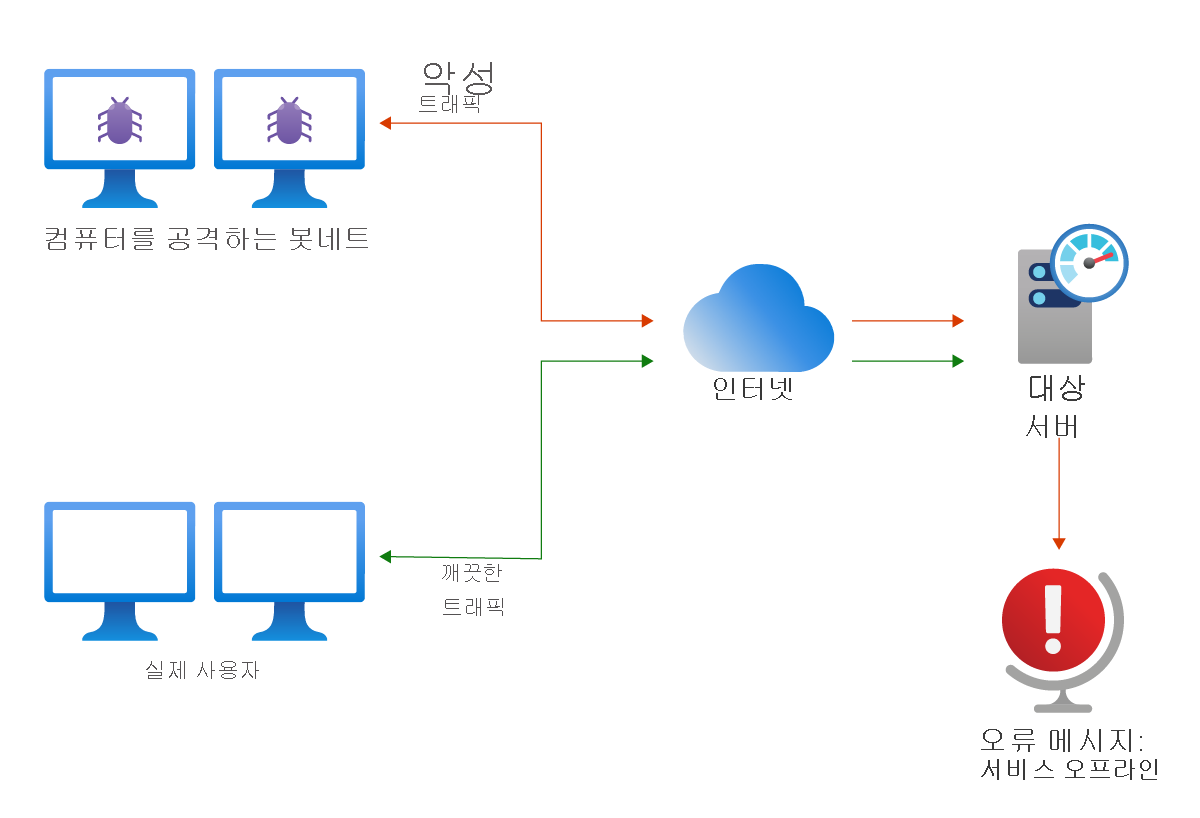

DDoS 공격에서 공격자는 의도적으로 서버, 웹 사이트 또는 기타 네트워크 리소스와 같은 시스템을 가짜 트래픽으로 마비시킵니다. 컴퓨터가 봇네트라는 조정된 명령-제어 네트워크에 연결됩니다. 악의를 가진 제3자가 봇네트를 제어하여 DDoS 공격을 개시합니다. 서비스의 기능에 과부하를 가하면서 합법적인 사용자에게 서비스 거부를 트리거합니다. DDoS 공격은 인터넷을 통해 공개적으로 도달할 수 있는 모든 엔드포인트를 대상으로 할 수 있습니다.

다음 이미지는 봇네트로부터의 일반적인 DDoS 공격을 보여줍니다.

일부 일반적인 DDoS 공격은 다음과 같습니다.

대규모 공격. 이러한 공격은 여러 감염된 시스템을 사용하여 정상적으로 보이는 대량의 트래픽으로 네트워크 계층을 마비시킵니다. 여러 개의 손상된 시스템이 일반적으로 봇네트 범죄의 일부분입니다. 대규모 DDoS 공격의 유형은 다음과 같습니다.

- UDP 초과. 공격자가 대체로 규모가 큰 UDP 패킷을 단일 대상 또는 임의의 포트로 보냅니다. UDP는 연결이 없으므로 공격하는 시스템은 IP 주소를 쉽게 스푸핑할 수 있습니다.

- 증폭 초과. 서비스에 대해 정상적으로 보이는 요청을 통해 DNS 서버가 과부하됩니다. 공격자의 목표는 대역폭 용량을 소진시켜 DNS 서비스를 포화 상태로 만드는 것입니다.

- 기타 스푸핑된 패킷 초과. 리소스로 대량의 가짜 트래픽을 보냅니다.

프로토콜 공격. 이러한 공격은 OSI 모델의 계층 3 및 계층 4를 대상으로 합니다. TCP의 약점을 악용합니다. 프로토콜 기반 DDoS 공격의 예시가 TCP SYN 초과로, 3방향 핸드셰이크의 일부를 악용합니다. 공격자는 TCP SYN 요청을 연속해서 보내며 SYN+ACK 회신을 무시합니다. 공격은 대상을 과부하 상태로 만들고 응답할 수 없도록 만드는 것을 목표로 합니다.

리소스(애플리케이션) 계층 공격. 리소스 공격은 OSI 모델의 "최상위" 계층을 대상으로 하여 호스트 간 데이터 전송을 방해합니다. 이러한 계층 7 공격에는 HTTP 프로토콜 악용, SQL 삽입 공격, 사이트 간 스크립팅 및 기타 애플리케이션 공격이 있습니다.

Azure DDoS Protection 제품

DDoS 보호는 안전하면서 작동하는 백업 시스템과 유사합니다. 조직에 있어 백업의 가치는 필요할 때까지 드러나지 않습니다. 백업과 마찬가지로 DDoS 보호는 잠재적인 위협에 대한 위험 완화를 제공합니다.

DDoS 인프라 보호

Azure는 DDoS 공격으로부터 지속적으로 보호하는 기능을 제공합니다. DDoS 보호는 고객 데이터를 저장하지 않습니다. Azure DDoS 인프라 보호는 추가 비용 없이 공용 IPv4 및 IPv6 주소를 사용하는 모든 Azure 서비스를 보호합니다. 이 DDoS 보호 서비스는 Azure DNS와 같은 PaaS(Platform as a Service) 서비스를 포함한 모든 Azure 서비스 보호를 지원합니다. DDoS 인프라 보호는 사용자 구성이나 애플리케이션 변경이 필요 없습니다.

Azure DDoS 인프라 보호는 다음을 제공합니다.

- 활성 트래픽 모니터링 및 무중단 감지. DDoS 인프라 보호는 24시간 애플리케이션 트래픽 패턴을 매일 모니터링하여 DDoS 공격의 지표를 찾아냅니다.

- 자동 공격 완화. 공격이 감지되는 순간 완화됩니다.

- DDoS 인프라 보호 SLA(서비스 수준 약정)는 Azure 지역을 기반으로 최상의 지원을 포함합니다.

Azure에서 실행되는 서비스는 기본적으로 기본 인프라 수준 DDoS 보호로 보호됩니다. 그러나 인프라를 보호하는 보호 기능은 대부분의 애플리케이션에서 처리할 수 있는 것보다 훨씬 더 높은 임계값을 가지며, 원격 분석이나 경고를 제공하지 않으므로 플랫폼에서는 트래픽 볼륨이 무해한 것으로 인식될 수 있지만 트래픽을 수신하는 애플리케이션에는 심각한 영향을 미칠 수 있습니다.

애플리케이션은 Azure DDoS Protection 서비스에 온보딩하여 공격 및 애플리케이션별 임계값을 감지하는 전용 모니터링을 얻습니다. 서비스는 예상되는 트래픽 볼륨에 맞게 조정되는 프로필을 사용하여 보호되며 DDoS 공격에 대해 훨씬 더 견고한 방어를 제공합니다.

Azure DDoS 네트워크 보호

DDoS Network Protection은 DDoS 공격을 막는 향상된 DDoS 완화 기능을 제공합니다. 가상 네트워크에서 특정 Azure 리소스를 보호하도록 자동으로 조정됩니다.

다음 목록에서는 DDoS 네트워크 보호의 기능 및 이점에 대해 설명합니다.

- 100개의 공용 IP 리소스 보호.

- 지능형 트래픽 프로파일링을 제공하며, 다음 단원에서 학습합니다.

- 설정 및 배포를 위해 Azure Portal로의 네이티브 통합을 제공합니다. 이 통합 수준을 통해 DDoS Protection에서 Azure 리소스와 그 구성을 식별할 수 있습니다.

- 가상 네트워크에 대해 DDoS Network Protection이 활성화되면 해당 네트워크의 모든 리소스가 자동으로 보호됩니다. 기타 관리 절차가 필요하지 않습니다.

- 네트워크 리소스의 트래픽을 일정하게 모니터링하여 DDoS 공격의 지표를 찾아냅니다. 감지되는 순간 DDoS Network Protection이 개입하여 자동으로 공격을 완화합니다.

- 네트워크 계층에서 계층 3과 4를 보호하는 데 도움이 됩니다. 또한 Azure 게이트웨이에 포함된 Azure Web Application Firewall 애플리케이션(계층 7) 보호를 제공합니다. Azure 게이트웨이와 Azure Web Application Firewall이 인터넷에 연결되기 때문에 DDoS Protection은 네트워크 인터페이스를 보호합니다. 이 보호 전략은 다계층 또는 심층 방어 보호의 예시입니다.

- 5분 간격으로 공격하는 동안 구체적인 공격 분석 보고서를 제공하고, 공격이 종료된 순간 이벤트의 전체 요약을 위해 작업 후 보고서를 제공합니다.

- 클라우드용 Microsoft Defender를 활용한 완화 로그 통합, Microsoft Sentinel, 공격 도중 실시간에 가까운 모니터링을 위한 SIEM(보안 정보 및 이벤트 관리) 지원이 포함됩니다.

- Azure Monitor는 요약된 공격 메트릭에 액세스하기 위해 DDoS 네트워크 보호로부터 모니터링 원격 분석 데이터를 수집합니다.

Azure DDoS IP 보호

DDoS IP Protection은 보호된 IP당 요금 모델입니다. DDoS IP 보호에는 DDoS 네트워크 보호와 동일한 핵심 엔지니어링 기능이 포함되어 있지만 다음과 같은 부가 가치 서비스가 다릅니다.

- DDoS 빠른 응답 지원

- 비용 보호

- WAF 할인.

부가 가치 서비스

비용 보장과 DDoS 빠른 응답 지원은 DDoS Network Protection 기능의 중요한 두 가지 기능입니다.

비용 보장

DDoS 공격이 시작될 때 네트워크 대역폭의 증가 및/또는 가상 머신 수의 스케일 업은 Azure에서 실행되는 서비스의 자동 스케일 아웃을 트리거하는 경우가 많습니다.

참고

DDoS Protection에 등록된 고객은 문서화된 DDoS 공격 도중 애플리케이션 스케일 아웃 및 발생한 네트워크 대역폭 비용에 대한 서비스 크레딧을 받습니다. Microsoft에서 직접 이 크레딧을 제공합니다.

DDoS 빠른 응답 지원

Microsoft는 DDoS Protection 빠른 응답 팀을 만들었습니다. DDoS 공격 도중 이 팀에 도움을 요청하고 공격 후 분석을 요청할 수 있습니다. DDoS Protection 빠른 응답 팀은 Azure Rapid Response 지원 모델을 따릅니다.

Azure Portal에서 지원 요청을 열어 팀에 알림을 보낼 수 있습니다. 다음과 같은 경우 팀에 문의하세요.

- 회사에서 네트워크 트래픽이 크게 증가할 것으로 예상되는 가상 이벤트를 계획 중입니다.

- 보호되는 중요 비즈니스 시스템의 성능을 크게 저하시키는 공격이 발생합니다.

- 보안 팀에서 보호된 리소스가 공격을 받는다고 확인하지만 DDoS Protection에서 효과적으로 공격을 완화하지 않습니다.