연습 - JIT VM 액세스 사용

이 기능을 사용하려면 클라우드용 Microsoft Defender의 향상된 보안 기능이 있어야 합니다. 평가판을 활성화하거나 구독에서 보안 강화를 사용하도록 설정한 후 구독에서 선택한 Azure VM(Virtual Machines)에 대해 JIT(Just-in-time) VM(가상 머신) 액세스를 사용하도록 설정할 수 있습니다. 지금 평가판을 시작하지 않으려면, 아래 지침에 따라 필요한 단계를 확인할 수 있습니다.

새 VM 만들기

먼저 Azure Cloud Shell을 사용하여 가상 머신을 만들어 보겠습니다.

참고

이 연습은 Azure 샌드박스에서 수행할 수 없습니다. 클라우드용 Defender에 대해 향상된 보안 기능이 사용되는 구독을 선택해야 합니다.

Azure Portal에 로그인합니다.

Azure Portal 도구 모음의 오른쪽 위에서 Cloud Shell 아이콘을 선택합니다. 포털의 하단에 Cloud Shell이 나타납니다.

먼저 일부 기본값을 설정하면 여러 번 입력할 필요가 없습니다.

기본 위치를 설정합니다. 여기서는 eastus를 사용하지만, 가까운 위치로 자유롭게 변경할 수 있습니다.

az configure --defaults location=eastus팁

복사 단추를 사용하여 클립보드에 명령을 복사할 수 있습니다. 붙여넣으려면 Cloud Shell 터미널에서 새 줄을 마우스 오른쪽 단추로 클릭하고 붙여넣기를 선택하거나 Shift+Insert 바로 가기 키(macOS의 경우 ⌘+V)를 사용합니다.

VM 리소스를 보관할 새 Azure ‘리소스 그룹’을 만듭니다. 완료되면 이 그룹을 삭제해야 함을 상기시키기 위해 여기서는

mslearnDeleteMe라는 이름을 사용했습니다.az group create --name mslearnDeleteMe --location eastus계속해서

mslearnDeleteMe를 기본 리소스 그룹으로 설정합니다.az configure --defaults group="mslearnDeleteMe"그런 후 다음 명령을 실행하여 새 Windows 기반 VM을 만듭니다.

<your-password-here>값을 고유의 유효한 암호로 바꿉니다.az vm create \ --name SRVDC01 \ --image win2019datacenter \ --resource-group mslearnDeleteMe \ --admin-username azureuser \ --admin-password <your-password-here>VM과 지원 리소스를 만드는 데 몇 분이 걸립니다. 다음 예와 유사한 응답을 가져와야 합니다.

{ "fqdns": "", "id": "/subscriptions/abcd/resourceGroups/mslearnDeleteMe/providers/Microsoft.Compute/virtualMachines/SRVDC01", "location": "eastus", "macAddress": "00-00-00-00-00-00", "powerState": "VM running", "privateIpAddress": "10.1.0.4", "publicIpAddress": "52.123.123.123", "resourceGroup": "mslearnDeleteMe", "zones": "" }RDP(원격 데스크톱)를 사용하여 VM에 연결하려면 응답에 있는 퍼블릭 IP 주소를 사용합니다. Windows에는 RDP 클라이언트가 기본 제공됩니다. 다른 클라이언트 시스템을 사용하는 경우 macOS 및 Linux에 사용할 수 있는 클라이언트가 있습니다.

VM을 연결하고 관리할 수 있습니다. 보안을 위해 JIT를 추가해 보겠습니다.

클라우드용 Defender에서 JIT VM 액세스 사용

Azure Portal 홈페이지의 위쪽 검색 표시줄에서 클라우드용 Microsoft Defender를 검색하고 선택합니다. 클라우드용 Microsoft Defender의 개요 창이 나타납니다.

왼쪽 메뉴 창의 클라우드 보안에서 워크로드 보호를 선택합니다. 워크로드 보호 창이 표시됩니다.

기본 창에서 고급 보호로 아래로 스크롤합니다. Just-In-Time VM 액세스를 선택합니다. Just-In-Time VM 액세스 창이 나타납니다.

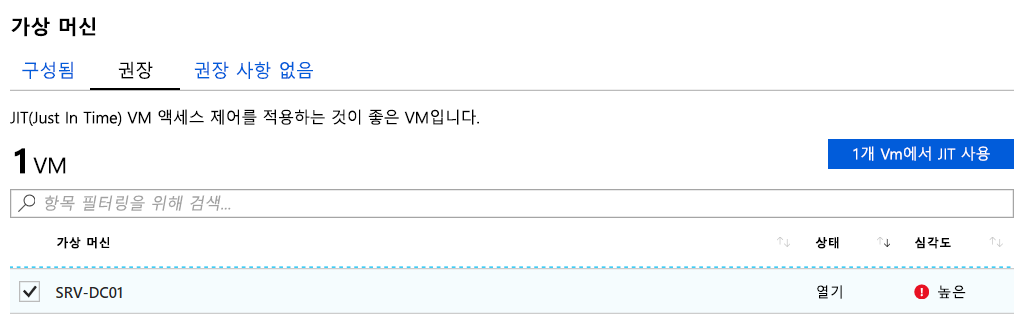

가상 머신 아래에서 구성되지 않음 탭을 선택합니다.

리소스 그룹 ‘MSLEARNDELETEME’에서 가상 머신을 선택합니다.

다음 스크린샷에 표시된 것처럼 선택한 VM을 사용하여 1 VM에서 JIT 사용을 선택합니다.

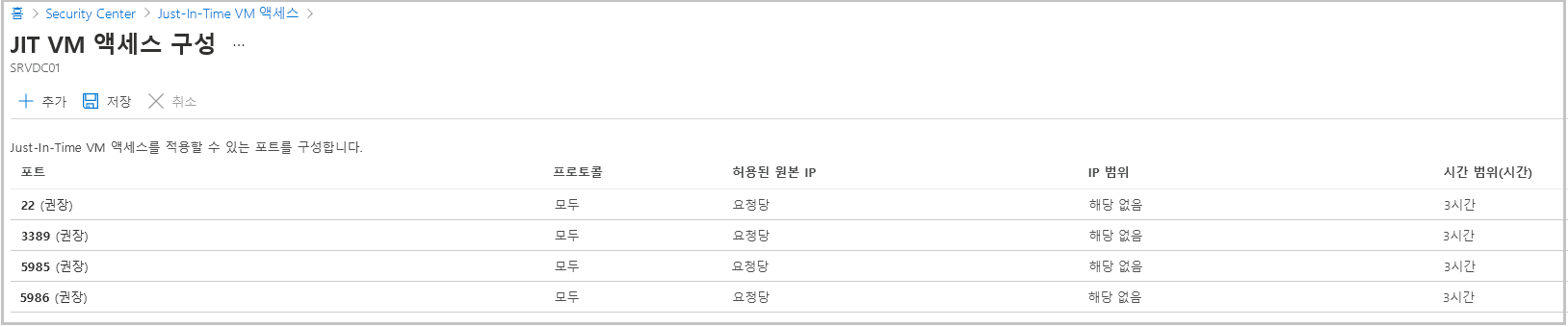

VM에 대한 JIT VM 액세스 구성 창이 표시됩니다. JIT 규칙을 사용하도록 설정한 후에 VM에 대한 네트워크 보안 그룹을 검사할 수 있습니다. 다음 이미지와 같이 원격 관리 액세스를 차단하기 위해 새로운 규칙 집합이 적용되었습니다.

규칙은 내부 주소에 적용되며, 원격 데스크톱 프로토콜(3389)과 SSH(22)를 비롯한 모든 관리 포트가 포함됩니다.

상단 메뉴 모음에서 저장을 선택합니다. Just-In-Time VM 액세스 창이 다시 나타납니다.

원격 데스크톱 액세스 요청

이 시점에서 Windows VM에 RDP를 시도하면 액세스가 차단됩니다. 관리자가 액세스해야 하는 경우 클라우드용 Defender로 이동하여 액세스를 요청할 수 있습니다.

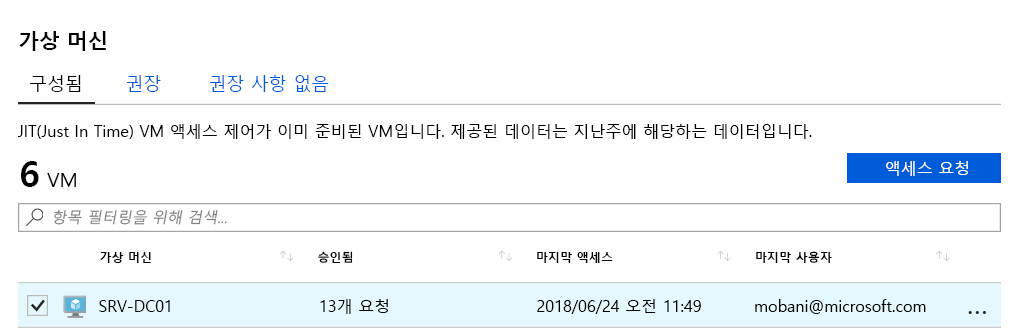

가상 머신 아래에서 구성됨 탭을 선택합니다.

VM을 선택하고 액세스 요청을 선택하여 관리 포트를 엽니다.

SRVD01에 대한 액세스 요청 창이 나타납니다.

열려는 포트(이 예제에서는 원격 데스크톱 포트(3389))를 선택합니다.

포트 열기를 선택하여 요청을 마무리합니다. 이 창에서 포트를 열어 두는 기간도 설정할 수 있습니다. 시간이 만료되면 포트가 닫히고 액세스가 거부됩니다.

이제 원격 데스크톱 클라이언트는 적어도 클라우드용 Defender를 통해 할당한 기간 동안 성공적으로 연결할 수 있습니다.