Inrichting van toepassing in status Quarantaine

De Microsoft Entra-inrichtingsservice bewaakt de status van uw configuratie. Beschadigde apps worden ook in quarantainestatus geplaatst. Als de meeste of alle aanroepen tegen het doelsysteem consistent mislukken, wordt de inrichtingstaak gemarkeerd als in quarantaine. Een voorbeeld van een fout is een fout die is ontvangen vanwege ongeldige beheerdersreferenties.

Tijdens quarantaine:

- De frequentie van incrementele cycli wordt geleidelijk teruggebracht tot één keer per dag.

- De inrichtingstaak wordt verwijderd uit quarantaine nadat alle fouten zijn opgelost en de volgende synchronisatiecyclus wordt gestart.

- Als de inrichtingstaak langer dan vier weken in quarantaine blijft, wordt de inrichtingstaak uitgeschakeld (wordt niet meer uitgevoerd).

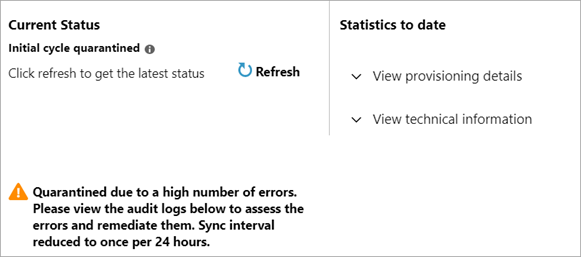

Hoe kan ik weten of mijn toepassing zich in quarantaine bevindt?

Er zijn drie manieren om te controleren of een toepassing zich in quarantaine bevindt:

Navigeer in het Microsoft Entra-beheercentrum naar de toepassingsnaam>>>Identity Applications>Enterprise-toepassingen><inrichten en bekijk de voortgangsbalk voor een quarantainebericht.

Navigeer in het Microsoft Entra-beheercentrum naar het filter Identiteitsbewaking>en statuscontrolelogboeken>> op Activiteit: Quarantaine en controleer de quarantainegeschiedenis. In de weergave op de voortgangsbalk, zoals hierboven wordt beschreven, ziet u of de inrichting zich momenteel in quarantaine bevindt. In de auditlogboeken wordt de quarantainegeschiedenis voor een toepassing weergegeven.

Gebruik de Microsoft Graph-aanvraag Get synchronizationJob om programmatisch de status van de inrichtingstaak op te halen:

GET https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/jobs/{jobId}/

Controleer uw e-mail. Wanneer een toepassing in quarantaine wordt geplaatst, wordt er een eenmalige e-mailmelding verzonden. Als de reden voor quarantaine verandert, wordt er een bijgewerkte e-mail verzonden met de nieuwe reden voor quarantaine. Als u geen e-mail ziet:

- Zorg dat u een geldig E-mailadres voor melding hebt opgegeven in de inrichtingsconfiguratie voor de toepassing.

- Zorg dat er geen spamfilters zijn in het Postvak IN voor meldingen.

- Zorg dat u zich niet hebt afgemeld voor e-mailberichten.

- Controleer op e-mails van

azure-noreply@microsoft.com

Waarom bevindt mijn toepassing zich in quarantaine?

Hieronder ziet u de veelvoorkomende redenen waarom uw toepassing in quarantaine kan worden geplaatst

| Beschrijving | Aanbevolen actie |

|---|---|

| Probleem met SCIM-naleving: Er is een antwoorde met HTTP/404 niet gevonden geretourneerd in plaats van het verwachte HTTP/200 OK-antwoord. In dit geval heeft de Microsoft Entra-inrichtingsservice een aanvraag ingediend bij de doeltoepassing en een onverwacht antwoord ontvangen. | Controleer de sectie beheerdersreferenties. Kijk of voor de toepassing de tenant-URL moet worden opgegeven en of de URL juist is. Als u geen probleem ziet, neemt u contact op met de toepassingsontwikkelaar om te zorgen dat de service SCIM-compatibel is. https://tools.ietf.org/html/rfc7644#section-3.4.2 |

| Ongeldige referenties: bij het autoriseren van de doeltoepassing hebben we een antwoord ontvangen van de doeltoepassing die aangeeft dat de opgegeven referenties ongeldig zijn. | Ga naar de sectie met beheerdersreferenties van de gebruikersinterface van de inrichtingsconfiguratie en autoriseer toegang opnieuw met geldige referenties. Als de toepassing zich in de galerie bevindt, raadpleegt u de zelfstudie voor toepassingsconfiguratie voor meer vereiste stappen. |

| Dubbele rollen: rollen die zijn geïmporteerd uit bepaalde toepassingen, zoals Salesforce en Zendesk, moeten uniek zijn. | Navigeer naar het toepassingsmanifest in het Microsoft Entra-beheercentrum en verwijder de dubbele rol. |

Een Microsoft Graph-aanvraag voor het ophalen van de status van de inrichtingstaak toont de volgende reden voor quarantaine:

EncounteredQuarantineExceptiongeeft aan dat ongeldige referenties zijn opgegeven. De inrichtingsservice kan geen verbinding tot stand brengen tussen het bron- en het doelsysteem.EncounteredEscrowProportionThresholdgeeft aan dat de inrichting de borgdrempel heeft overschreden. Deze voorwaarde treedt op wanneer meer dan 40% van de inrichtingsgebeurtenissen is mislukt. Zie de details van de borgdrempel hieronder voor meer informatie.QuarantineOnDemandbetekent dat we een probleem met uw toepassing hebben gedetecteerd en deze handmatig hebben ingesteld op In quarantaine.

Borgdrempels

Als aan de proportionele borgdrempel wordt voldaan, wordt de inrichtingstaak in quarantaine geplaatst. Deze logica is onderhevig aan wijzigingen, maar werkt ongeveer zoals hieronder wordt beschreven:

Een taak kan in quarantaine worden geplaatst, ongeacht het aantal fouten voor problemen zoals beheerdersreferenties of SCIM-naleving. Over het algemeen zijn 5.000 fouten echter het minimum om te beginnen met het evalueren of in quarantaine moet worden geplaatst vanwege te veel fouten. Een taak met 4.000 fouten gaat bijvoorbeeld niet in quarantaine. Maar een taak met 5.000 fouten zou een evaluatie activeren. Voor een evaluatie worden de volgende criteria gebruikt:

- Als meer dan 40% van de inrichtingsgebeurtenissen mislukken of als er meer dan 40.000 fouten zijn, wordt de inrichtingstaak in quarantaine geplaatst. Verwijzingsfouten worden niet meegeteld als onderdeel van de drempelwaarde van 40% of 40.000. Het bijwerken van een manager of een groepslid is bijvoorbeeld een verwijzingsfout.

- Een taak waarbij 45.000 gebruikers niet zijn ingericht, zou leiden tot quarantaine omdat deze de drempelwaarde van 40.000 overschrijdt.

- Een taak waarbij 30.000 gebruikers niet konden worden ingericht en 5.000 wel, zou ertoe leiden dat quarantaine wordt uitgevoerd omdat deze de drempelwaarde van 40% en het minimum van 5.000 vermeldingen overschrijdt.

- Een taak met 20.000 fouten en 100.000 geslaagd gaat niet in quarantaine, omdat deze niet hoger is dan de drempelwaarde voor 40% fouten of de maximale fout van 40.000 vermeldingen.

- Er is een absolute drempelwaarde van 60.000 fouten die betrekking hebben op zowel referentie- als niet-verwijzingsfouten. Bijvoorbeeld: 40.000 gebruikers kunnen niet worden ingericht en 21.000 managerupdates zijn mislukt. Het totaal is 61.000 fouten en overschrijdt de limiet van 60.000.

Duur van nieuwe poging

De logica die hier wordt beschreven, kan verschillen voor bepaalde connectors om de beste klantervaring te garanderen. Maar over het algemeen kennen we de onderstaande cycli voor opnieuw proberen na een fout:

Na de fout vindt de eerste nieuwe poging plaats in 6 uur.

- De tweede poging vindt 12 uur na de eerste fout plaats.

- De derde poging vindt 24 uur na de eerste fout plaats.

Er worden elke 24 uur na de 3e nieuwe poging nieuwe pogingen gedaan. De nieuwe pogingen worden 28 dagen na de eerste fout uitgevoerd, waarna de borgvermelding wordt verwijderd en de taak wordt uitgeschakeld.

Als een van de bovenstaande nieuwe pogingen een geslaagd antwoord krijgt, wordt de taak automatisch uit quarantaine geplaatst en wordt het normale synchronisatiegedrag hervat.

Hoe kan ik mijn toepassing uit quarantaine halen?

Los eerst het probleem op dat ervoor zorgde dat de toepassing in quarantaine werd geplaatst.

Controleer de inrichtingsinstellingen van de toepassing om te controleren of u geldige Beheerdersreferenties hebt ingevoerd. Microsoft Entra-id moet een vertrouwensrelatie met de doeltoepassing tot stand brengen. Zorg dat u geldige referenties hebt ingevoerd en dat uw account over de benodigde machtigingen beschikt.

Bekijk de inrichtingslogboeken om verder te onderzoeken welke fouten de quarantaine veroorzaken en om de fout op te lossen. Ga naar microsoft Entra ID>Enterprise Apps>Provisioning Logs (preview) in de sectie Activiteit.

Nadat u het probleem hebt opgelost, start u de inrichtingstaak opnieuw. Bepaalde wijzigingen in de inrichtingsinstellingen van de toepassing, zoals kenmerktoewijzingen of bereikfilters, worden automatisch opnieuw ingericht voor u. De voortgangsbalk op de pagina Inrichting van de toepassing geeft aan wanneer de inrichting voor het laatst is gestart. Als u de inrichtingstaak handmatig opnieuw moet starten, gebruikt u een van de volgende methoden:

Gebruik het Microsoft Entra-beheercentrum om de inrichtingstaak opnieuw te starten. Selecteer op de pagina Inrichting van de toepassing Inrichting opnieuw starten. Als u de inrichtingstaken opnieuw start, wordt de inrichtingsservice helemaal opnieuw gestart. Dit kan enige tijd duren. Er wordt opnieuw een volledige initiële cyclus uitgevoerd, die escrows, de app uit quarantaine en eventuele watermerken verwijdert. De service evalueert vervolgens alle gebruikers in het bronsysteem opnieuw, en bepaalt of ze binnen het bereik van de inrichting vallen. Dit kan handig zijn wanneer uw toepassing zich momenteel in quarantaine bevindt, zoals in dit artikel wordt besproken of als u een wijziging moet aanbrengen in uw kenmerktoewijzingen. Houd er rekening mee dat de initiële cyclus langer duurt dan de gebruikelijke incrementele cyclus vanwege het aantal objecten dat moet worden geëvalueerd. U vindt hier meer informatie over de prestaties van de eerste en incrementele cycli.

Gebruik Microsoft Graph om de inrichtingstaak opnieuw op te starten. U hebt volledige controle over wat u opnieuw start. U kunt kiezen om borgwaarden te wissen (om de borgteller opnieuw op te starten die toekomt aan de quarantainestatus), quarantaine opheffen (om de toepassing uit quarantaine te verwijderen) of watermerken te wissen. Gebruik de volgende aanvraag:

POST /servicePrincipals/{id}/synchronization/jobs/{jobId}/restart

Vervang {ID} door de waarde van de toepassings-id en vervang {jobId} door de Id van de synchronisatietaak.