Tijdelijke toegangspas configureren om verificatiemethoden zonder wachtwoord te registreren

Met verificatiemethoden zonder wachtwoord, zoals FIDO2 en aanmelding zonder wachtwoord via de Microsoft Authenticator-app, kunnen gebruikers zich veilig aanmelden zonder wachtwoord.

Gebruikers kunnen wachtwoordloze methoden op twee manieren opstarten:

- Bestaande Verificatiemethoden van Microsoft Entra gebruiken

- Een tijdelijke toegangspas gebruiken

Een tijdelijke toegangspas (TAP) is een tijdsbeperkingscode die kan worden geconfigureerd voor eenmalig gebruik of meerdere. Gebruikers kunnen zich aanmelden met een TAP om andere verificatiemethoden zonder wachtwoord te onboarden, zoals Microsoft Authenticator, FIDO2 en Windows Hello voor Bedrijven.

Een TAP maakt herstel ook eenvoudiger wanneer een gebruiker zijn sterke verificatiefactor kwijt is of vergeten, zoals een FIDO2-beveiligingssleutel of Microsoft Authenticator-app, maar moet zich aanmelden om nieuwe sterke verificatiemethoden te registreren.

In dit artikel leest u hoe u een TAP kunt inschakelen en gebruiken met behulp van het Microsoft Entra-beheercentrum. U kunt deze acties ook uitvoeren met REST API's.

Het beleid voor tijdelijke toegangspas inschakelen

Een TAP-beleid definieert instellingen, zoals de levensduur van geslaagden die zijn gemaakt in de tenant, of de gebruikers en groepen die een TAP kunnen gebruiken om zich aan te melden.

Voordat gebruikers zich kunnen aanmelden met een TAP, moet u deze methode inschakelen in het verificatiemethodebeleid en kiezen welke gebruikers en groepen zich kunnen aanmelden met behulp van een TAP.

Hoewel u een TAP voor elke gebruiker kunt maken, kunnen alleen gebruikers die zijn opgenomen in het beleid zich hiermee aanmelden. Alleen globale Beheer- en verificatiebeleid-Beheer rollen kunnen het TAP-verificatiemethodebeleid bijwerken.

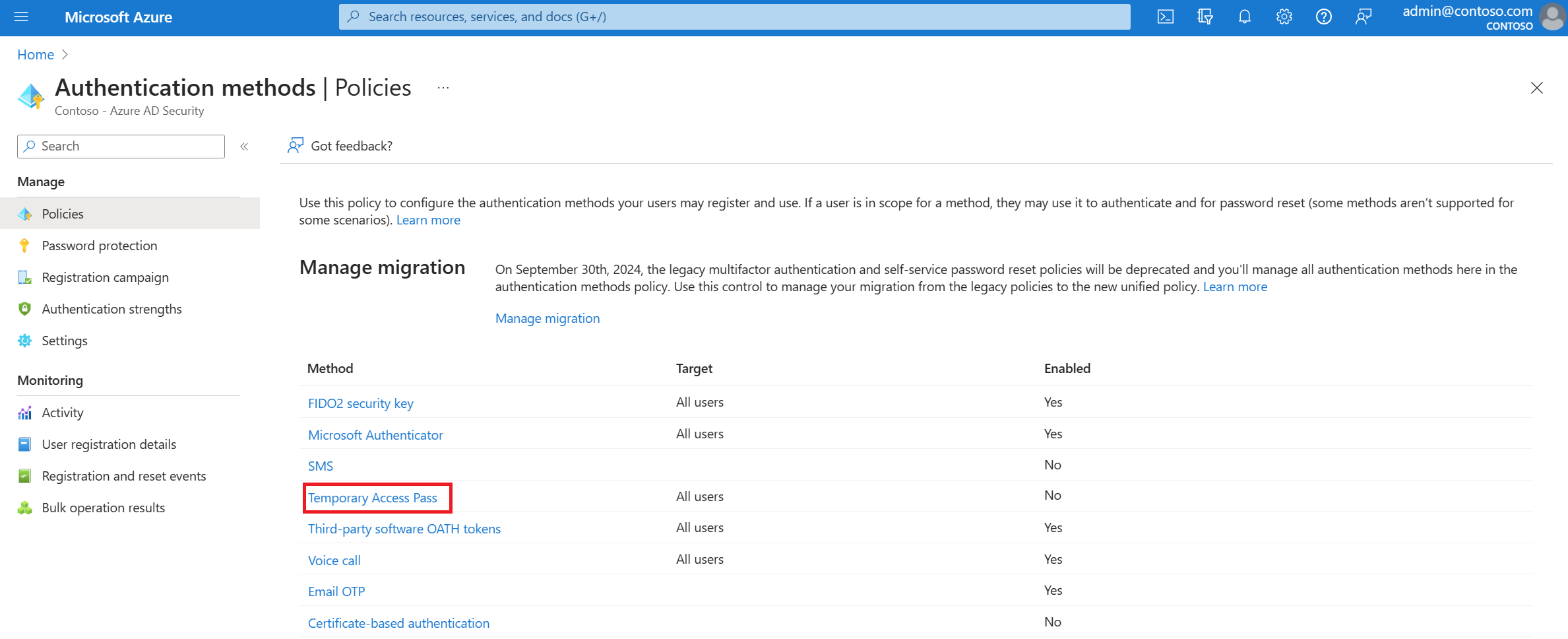

Het TAP-verificatiemethodebeleid configureren:

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een verificatiebeleid Beheer istrator.

Blader naar >beleid voor beveiligingsverificatiemethoden.>

Selecteer tijdelijke toegangspas in de lijst met beschikbare verificatiemethoden.

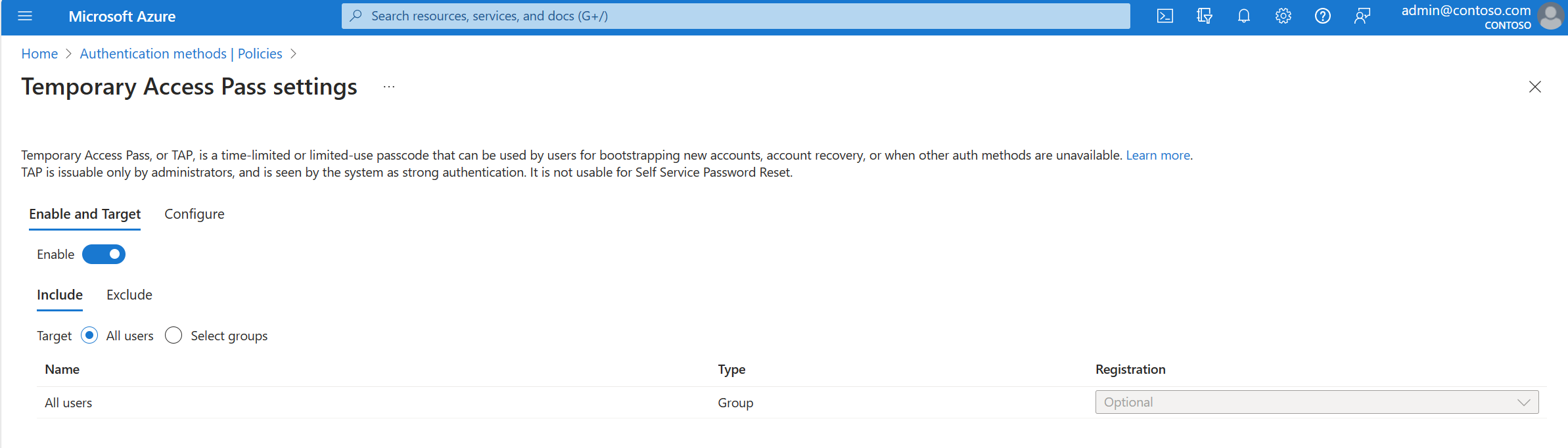

Klik op Inschakelen en selecteer vervolgens gebruikers die u wilt opnemen of uitsluiten van het beleid.

(Optioneel) Selecteer Configureren om de standaardinstellingen voor tijdelijke toegangspas te wijzigen, zoals het instellen van de maximale levensduur of lengte, en klik op Bijwerken.

Selecteer Opslaan om het beleid toe te passen.

De standaardwaarde en het bereik van toegestane waarden worden beschreven in de volgende tabel.

Instelling Standaardwaarden Toegestane waarden Opmerkingen Minimale levensduur 1 uur 10 – 43.200 minuten (30 dagen) Minimaal aantal minuten dat de TAP geldig is. Maximale levensduur 8 uur 10 – 43.200 minuten (30 dagen) Maximum aantal minuten dat de TAP geldig is. Standaardlevensduur 1 uur 10 – 43.200 minuten (30 dagen) Afzonderlijke passes binnen de minimale en maximale levensduur die door het beleid zijn geconfigureerd, kunnen de standaardwaarde overschrijven. Eenmalig gebruik Onwaar True/False Wanneer het beleid is ingesteld op onwaar, kan de tenant eenmaal of meer dan één keer worden gebruikt tijdens de geldigheid (maximale levensduur). Door eenmalig gebruik in het TAP-beleid af te dwingen, worden alle pasjes die in de tenant zijn gemaakt, eenmalig gebruikt. Length 8 8-48 tekens Hiermee definieert u de lengte van de wachtwoordcode.

Een tijdelijke toegangspas maken

Nadat u een TAP-beleid hebt ingeschakeld, kunt u TAP's maken voor gebruikers in Microsoft Entra-id. Deze volgende rollen kunnen verschillende acties uitvoeren die betrekking hebben op een TAP.

- Globale Beheer istrators kunnen een TAP maken, verwijderen en weergeven voor elke gebruiker (met uitzondering van zichzelf).

- Bevoegde verificatie Beheer beheerders kunnen een TAP maken, verwijderen en weergeven voor beheerders en leden (met uitzondering van zichzelf).

- Verificatie Beheer istrators kunnen een TAP maken, verwijderen en weergeven voor leden (behalve zichzelf).

- Globale lezers kunnen TAP-details voor de gebruiker bekijken (zonder de code zelf te lezen).

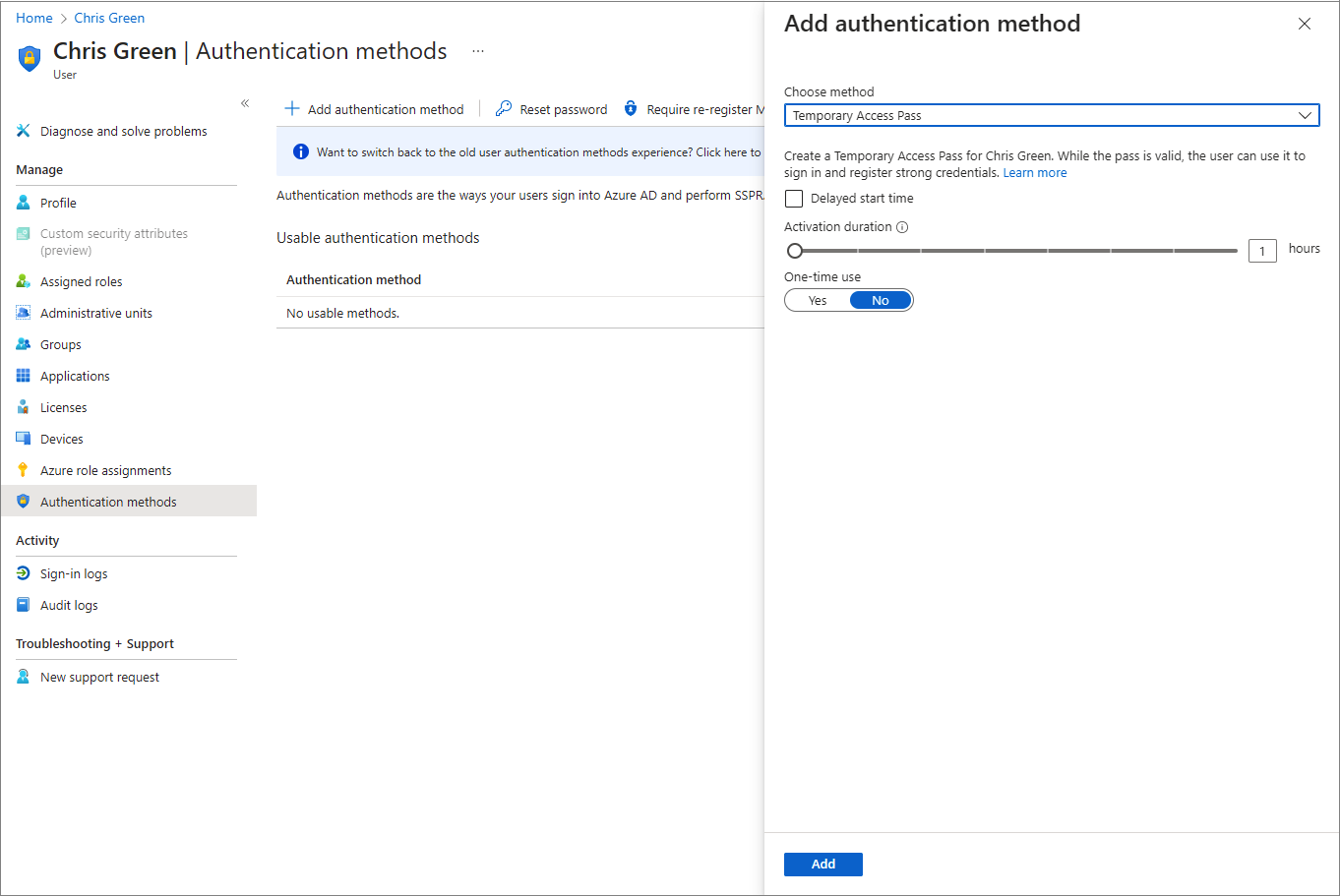

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een verificatiebeleid Beheer istrator.

Blader naar identiteitsgebruikers>.

Selecteer de gebruiker waarvoor u een TAP wilt maken.

Selecteer Verificatiemethoden en klik op Verificatiemethode toevoegen.

Selecteer tijdelijke toegangspas.

Definieer een aangepaste activeringstijd of -duur en selecteer Toevoegen.

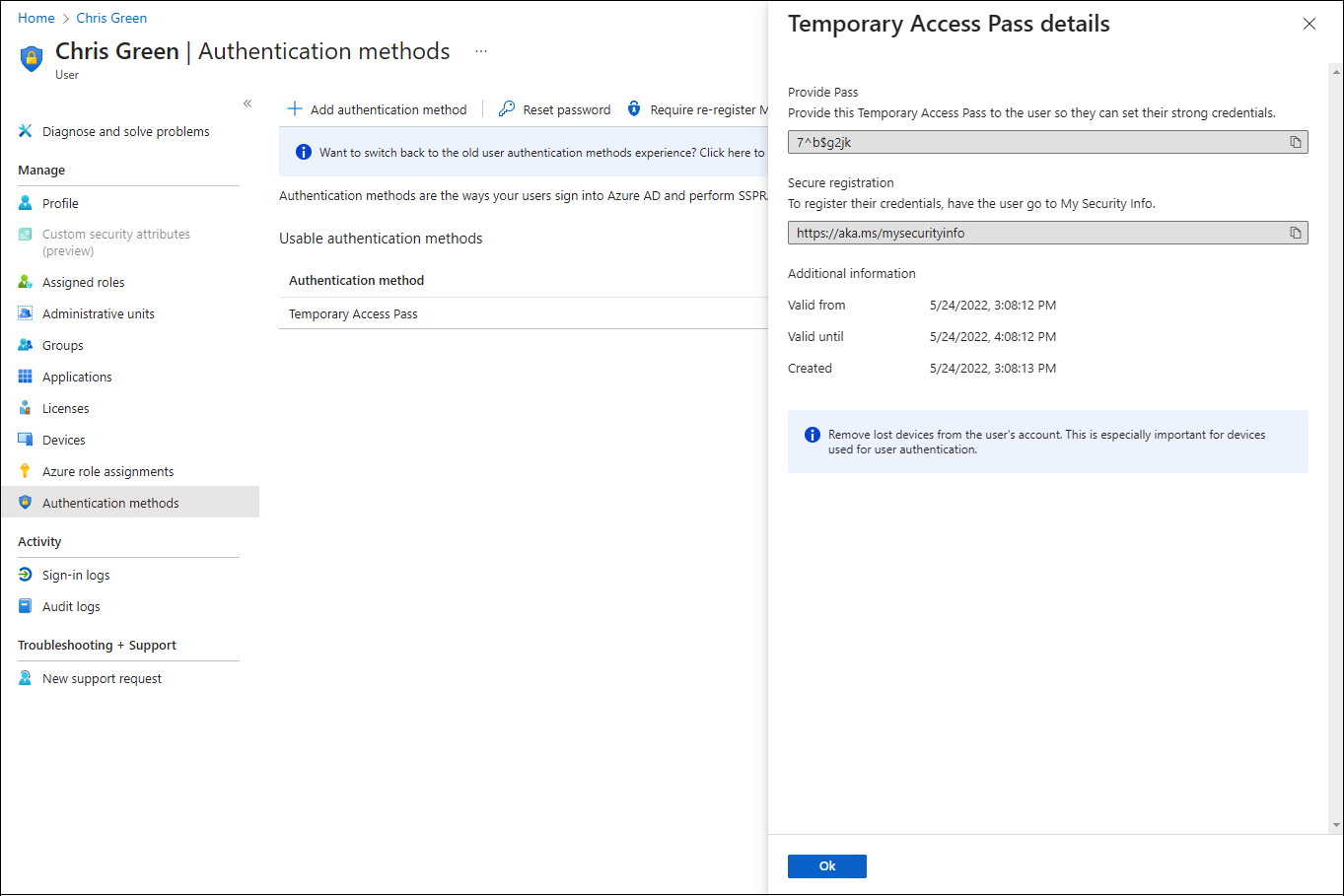

Zodra de TAP is toegevoegd, worden de details van de TAP weergegeven.

Belangrijk

Noteer de werkelijke TAP-waarde, omdat u deze waarde aan de gebruiker opgeeft. U kunt deze waarde niet weergeven nadat u OK hebt geselecteerd.

Selecteer OK wanneer u klaar bent.

De volgende opdrachten laten zien hoe u een TAP maakt en opkrijgt met behulp van PowerShell.

# Create a Temporary Access Pass for a user

$properties = @{}

$properties.isUsableOnce = $True

$properties.startDateTime = '2022-05-23 06:00:00'

$propertiesJSON = $properties | ConvertTo-Json

New-MgUserAuthenticationTemporaryAccessPassMethod -UserId user2@contoso.com -BodyParameter $propertiesJSON

Id CreatedDateTime IsUsable IsUsableOnce LifetimeInMinutes MethodUsabilityReason StartDateTime TemporaryAccessPass

-- --------------- -------- ------------ ----------------- --------------------- ------------- -------------------

c5dbd20a-8b8f-4791-a23f-488fcbde3b38 5/22/2022 11:19:17 PM False True 60 NotYetValid 23/05/2022 6:00:00 AM TAPRocks!

# Get a user's Temporary Access Pass

Get-MgUserAuthenticationTemporaryAccessPassMethod -UserId user3@contoso.com

Id CreatedDateTime IsUsable IsUsableOnce LifetimeInMinutes MethodUsabilityReason StartDateTime TemporaryAccessPass

-- --------------- -------- ------------ ----------------- --------------------- ------------- -------------------

c5dbd20a-8b8f-4791-a23f-488fcbde3b38 5/22/2022 11:19:17 PM False True 60 NotYetValid 23/05/2022 6:00:00 AM

Zie New-MgUserAuthenticationTemporaryAccessPassMethod en Get-MgUserAuthenticationTemporaryAccessPassMethod voor meer informatie.

Een tijdelijke toegangspas gebruiken

Het meest voorkomende gebruik voor een TAP is dat een gebruiker verificatiegegevens registreert tijdens de eerste aanmelding of apparaatinstallatie, zonder dat u extra beveiligingsprompts hoeft te voltooien. Verificatiemethoden worden geregistreerd bij https://aka.ms/mysecurityinfo. Gebruikers kunnen hier ook bestaande verificatiemethoden bijwerken.

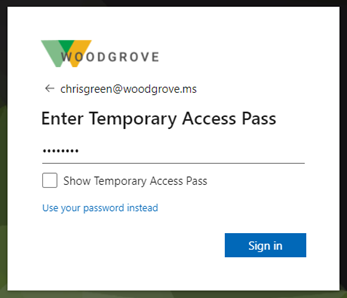

Open een webbrowser naar https://aka.ms/mysecurityinfo.

Voer de UPN in van het account waarvoor u de TAP hebt gemaakt, zoals tapuser@contoso.com.

Als de gebruiker is opgenomen in het TAP-beleid, zien ze een scherm om hun TAP in te voeren.

Voer de TAP in die is weergegeven in het Microsoft Entra-beheercentrum.

Notitie

Voor federatieve domeinen heeft een TAP de voorkeur boven federatie. Een gebruiker met een TAP voltooit de verificatie in Microsoft Entra ID en wordt niet omgeleid naar de federatieve id-provider (IdP).

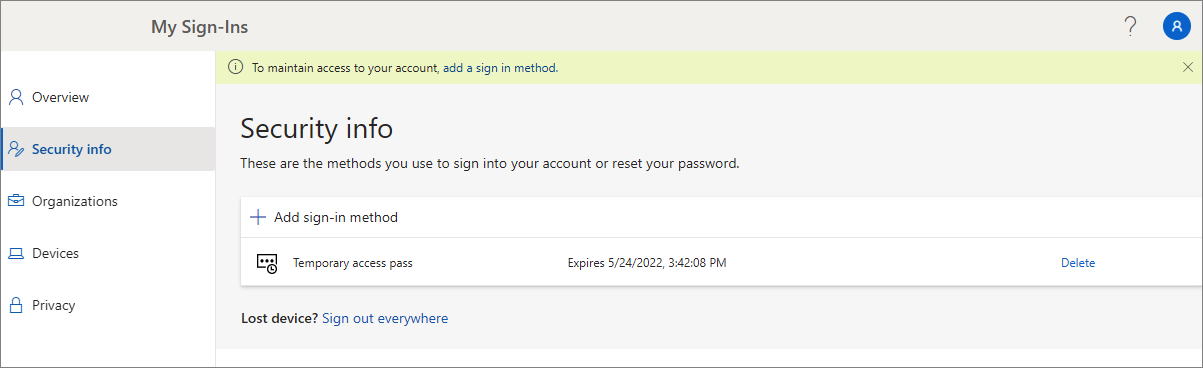

De gebruiker is nu aangemeld en kan een methode zoals FIDO2-beveiligingssleutel bijwerken of registreren.

Gebruikers die hun verificatiemethoden bijwerken omdat hun referenties of apparaat verloren gaan, moeten ervoor zorgen dat ze de oude verificatiemethoden verwijderen.

Gebruikers kunnen zich ook blijven aanmelden met hun wachtwoord; een TAP vervangt het wachtwoord van een gebruiker niet.

Gebruikersbeheer van tijdelijke toegangspas

Gebruikers die hun beveiligingsgegevens beheren, https://aka.ms/mysecurityinfo zien een vermelding voor de tijdelijke toegangspas. Als een gebruiker geen andere geregistreerde methoden heeft, krijgt deze een banner boven aan het scherm met de mededeling om een nieuwe aanmeldingsmethode toe te voegen. Gebruikers kunnen ook de VERLOOPtijd van TAP zien en de TAP verwijderen als deze niet meer nodig is.

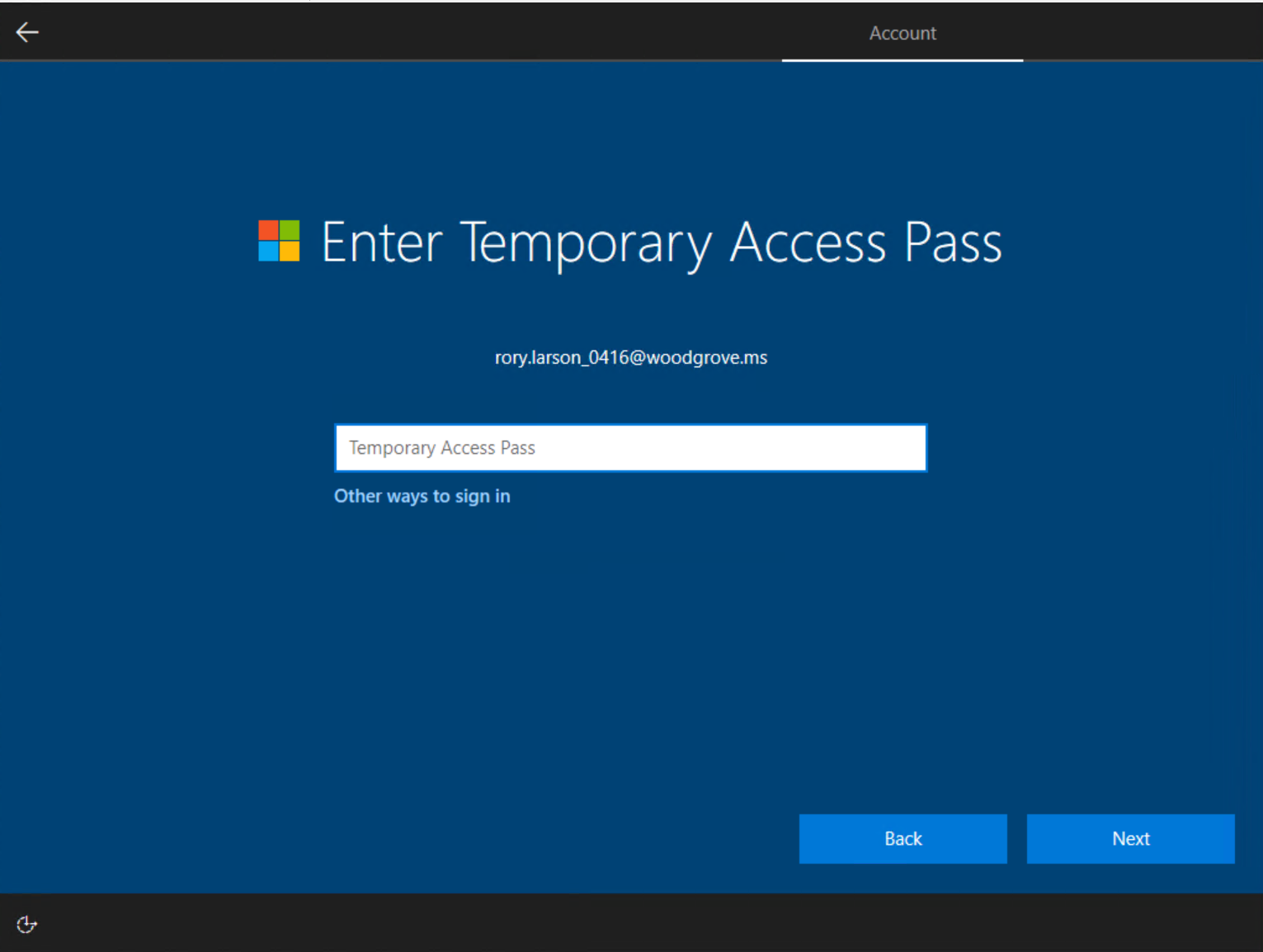

Installatie van Windows-apparaten

Gebruikers met een TAP kunnen door het installatieproces in Windows 10 en 11 navigeren om apparaatdeelnamebewerkingen uit te voeren en Windows Hello voor Bedrijven te configureren. TAP-gebruik voor het instellen van Windows Hello voor Bedrijven varieert op basis van de status van de gekoppelde apparaten.

Voor gekoppelde apparaten aan Microsoft Entra ID:

- Tijdens het installatieproces voor domeindeelname kunnen gebruikers zich verifiëren met een TAP (geen wachtwoord vereist) om het apparaat te koppelen en Windows Hello voor Bedrijven te registreren.

- Op al gekoppelde apparaten moeten gebruikers zich eerst verifiëren met een andere methode, zoals een wachtwoord, smartcard of FIDO2-sleutel, voordat ze TAP gebruiken om Windows Hello voor Bedrijven in te stellen.

- Als de webaanmeldingsfunctie in Windows ook is ingeschakeld, kan de gebruiker TAP gebruiken om zich aan te melden bij het apparaat. Dit is alleen bedoeld voor het voltooien van de eerste installatie van het apparaat of herstel wanneer de gebruiker geen wachtwoord weet of heeft.

Voor hybride apparaten moeten gebruikers zich eerst verifiëren met een andere methode, zoals een wachtwoord, smartcard of FIDO2-sleutel, voordat ze TAP gebruiken om Windows Hello voor Bedrijven in te stellen.

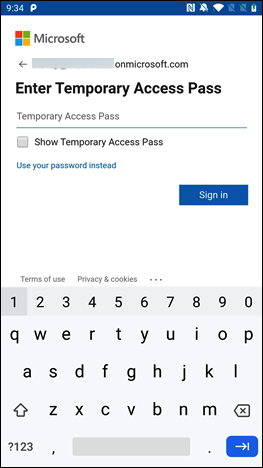

Zonder wachtwoord aanmelden via telefoon

Gebruikers kunnen hun TAP ook gebruiken om zich rechtstreeks vanuit de Authenticator-app te registreren voor telefoon zonder wachtwoord.

Zie Uw werk- of schoolaccount toevoegen aan de Microsoft Authenticator-app voor meer informatie.

Toegang voor gasten

Gastgebruikers kunnen zich aanmelden bij een resourcetenant met een TAP die is uitgegeven door hun thuistenant als de TAP voldoet aan de verificatievereiste voor de thuistenant.

Als meervoudige verificatie (MFA) vereist is voor de resourcetenant, moet de gastgebruiker MFA uitvoeren om toegang te krijgen tot de resource.

Verloop

Een verlopen of verwijderde TAP kan niet worden gebruikt voor interactieve of niet-interactieve verificatie.

Gebruikers moeten opnieuw verifiëren met verschillende verificatiemethoden nadat de TAP is verlopen of verwijderd.

De levensduur van het token (sessietoken, vernieuwingstoken, toegangstoken, enzovoort) dat is verkregen met behulp van een TAP-aanmelding, is beperkt tot de levensduur van tap. Wanneer een TAP verloopt, leidt dit tot de vervaldatum van het bijbehorende token.

Een verlopen tijdelijke toegangspas verwijderen

Onder de verificatiemethoden voor een gebruiker wordt in de kolom Detail weergegeven wanneer de TAP is verlopen. U kunt een verlopen TAP verwijderen met behulp van de volgende stappen:

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een verificatiebeleid Beheer istrator.

- Blader naar identiteitsgebruikers>, selecteer een gebruiker, zoals Tik op Gebruiker en kies vervolgens Verificatiemethoden.

- Selecteer Verwijderen aan de rechterkant van de methode Tijdelijke toegangspas die wordt weergegeven in de lijst.

U kunt ook PowerShell gebruiken:

# Remove a user's Temporary Access Pass

Remove-MgUserAuthenticationTemporaryAccessPassMethod -UserId user3@contoso.com -TemporaryAccessPassAuthenticationMethodId c5dbd20a-8b8f-4791-a23f-488fcbde3b38

Zie Remove-MgUserAuthenticationTemporaryAccessPassMethod voor meer informatie.

Een tijdelijke toegangspas vervangen

- Elke gebruiker kan slechts één TAP hebben. De wachtwoordcode kan worden gebruikt tijdens de begin- en eindtijd van de TAP.

- Als een gebruiker een nieuwe TAP nodig heeft:

- Als de bestaande TAP geldig is, kan de beheerder een nieuwe TAP maken om de bestaande geldige TAP te overschrijven.

- Als de bestaande TAP is verlopen, overschrijft een nieuwe TAP de bestaande TAP.

Zie NIST Special Publication 800-63A voor meer informatie over NIST-standaarden voor onboarding en herstel.

Beperkingen

Houd rekening met deze beperkingen:

- Wanneer u een eenmalige TAP gebruikt om een methode zonder wachtwoord te registreren, zoals FIDO2 of Telefoon aanmelding, moet de gebruiker de registratie binnen 10 minuten na aanmelding voltooien met de eenmalige TAP. Deze beperking geldt niet voor een TAP die meerdere keren kan worden gebruikt.

- Gebruikers binnen het bereik van het registratiebeleid voor selfservice voor wachtwoordherstel (SSPR) ofhet registratiebeleid voor meervoudige verificatie van Identity Protection zijn vereist om verificatiemethoden te registreren nadat ze zich hebben aangemeld met een TAP met behulp van een browser. Gebruikers binnen het bereik van dit beleid worden omgeleid naar de interruptmodus van de gecombineerde registratie. Deze ervaring biedt momenteel geen ondersteuning voor FIDO2- en Telefoon aanmeldingsregistratie.

- Een TAP kan niet worden gebruikt met de NPS-extensie (Network Policy Server) en de AD FS-adapter (Active Directory Federation Services).

- Het kan enkele minuten duren voordat wijzigingen zijn gerepliceerd. Als gevolg hiervan kan het even duren voordat de prompt wordt weergegeven nadat een TAP is toegevoegd aan een account. Om dezelfde reden kunnen gebruikers, nadat een TAP is verlopen, nog steeds een prompt voor TAP zien.

Probleemoplossing

- Als een TAP niet wordt aangeboden aan een gebruiker tijdens het aanmelden:

- Zorg ervoor dat de gebruiker binnen het bereik van het TAP-verificatiemethodebeleid valt.

- Zorg ervoor dat de gebruiker een geldige TAP heeft en als deze eenmalig wordt gebruikt, is deze nog niet gebruikt.

- Als de aanmelding met een tijdelijke toegangspas is geblokkeerd vanwege het beleid voor gebruikersreferenties, wordt weergegeven tijdens het aanmelden met een TAP:

- Zorg ervoor dat de gebruiker geen meervoudige TAP heeft terwijl voor het verificatiemethodebeleid een eenmalige TAP is vereist.

- Controleer of er al een eenmalige TAP is gebruikt.

- Als TAP-aanmelding is geblokkeerd vanwege gebruikersreferentiebeleid, controleert u of de gebruiker binnen het bereik van het TAP-beleid valt.