Procedure: risicogegevens exporteren

Microsoft Entra ID slaat rapporten en beveiligingssignalen op gedurende een gedefinieerde periode. Als het gaat om risico-informatie, is die periode mogelijk niet lang genoeg.

| Rapport / signaal | Microsoft Entra ID Free | Microsoft Entra ID P1 | Microsoft Entra ID P2 |

|---|---|---|---|

| Auditlogboeken | 7 dagen | 30 dagen | 30 dagen |

| Aanmeldingen | 7 dagen | 30 dagen | 30 dagen |

| Gebruik van meervoudige verificatie voor Microsoft Entra | 30 dagen | 30 dagen | 30 dagen |

| Riskante aanmeldingen | 7 dagen | 30 dagen | 30 dagen |

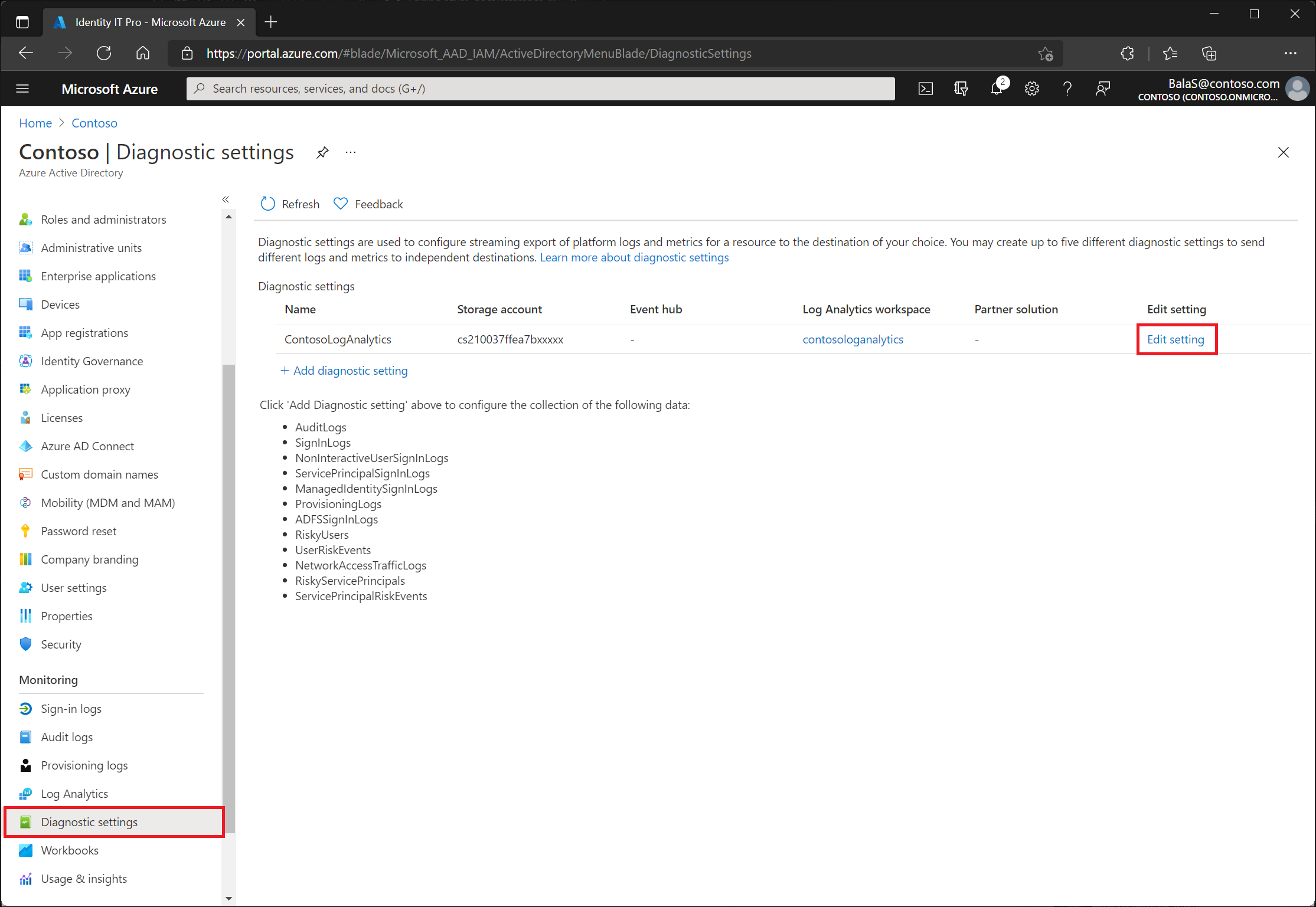

Organisaties kunnen ervoor kiezen om gegevens langer op te slaan door diagnostische instellingen te wijzigen in Microsoft Entra ID om RiskyUsers, UserRiskEvents, RiskyServicePrincipals en ServicePrincipalRiskEvents-gegevens te verzenden naar een Log Analytics-werkruimte, gegevens te archiveren naar een opslagaccount, gegevens naar een Event Hub te streamen of gegevens naar een partneroplossing te verzenden. Zoek deze opties in het Microsoft Entra-beheercentrum>Identity>Monitoring & health>Diagnostic settings>Edit setting. Als u geen diagnostische instelling hebt, dan volgt u de instructies in het artikel Diagnostische instellingen maken om platformlogboeken en metrische gegevens te verzenden naar verschillende bestemmingen om er een te maken.

Log Analytics

Met Log Analytics kunnen organisaties query's uitvoeren op gegevens met ingebouwde query's of aangepaste Kusto-query's. Zie Aan de slag met logboekquery's in Azure Monitor voor meer informatie.

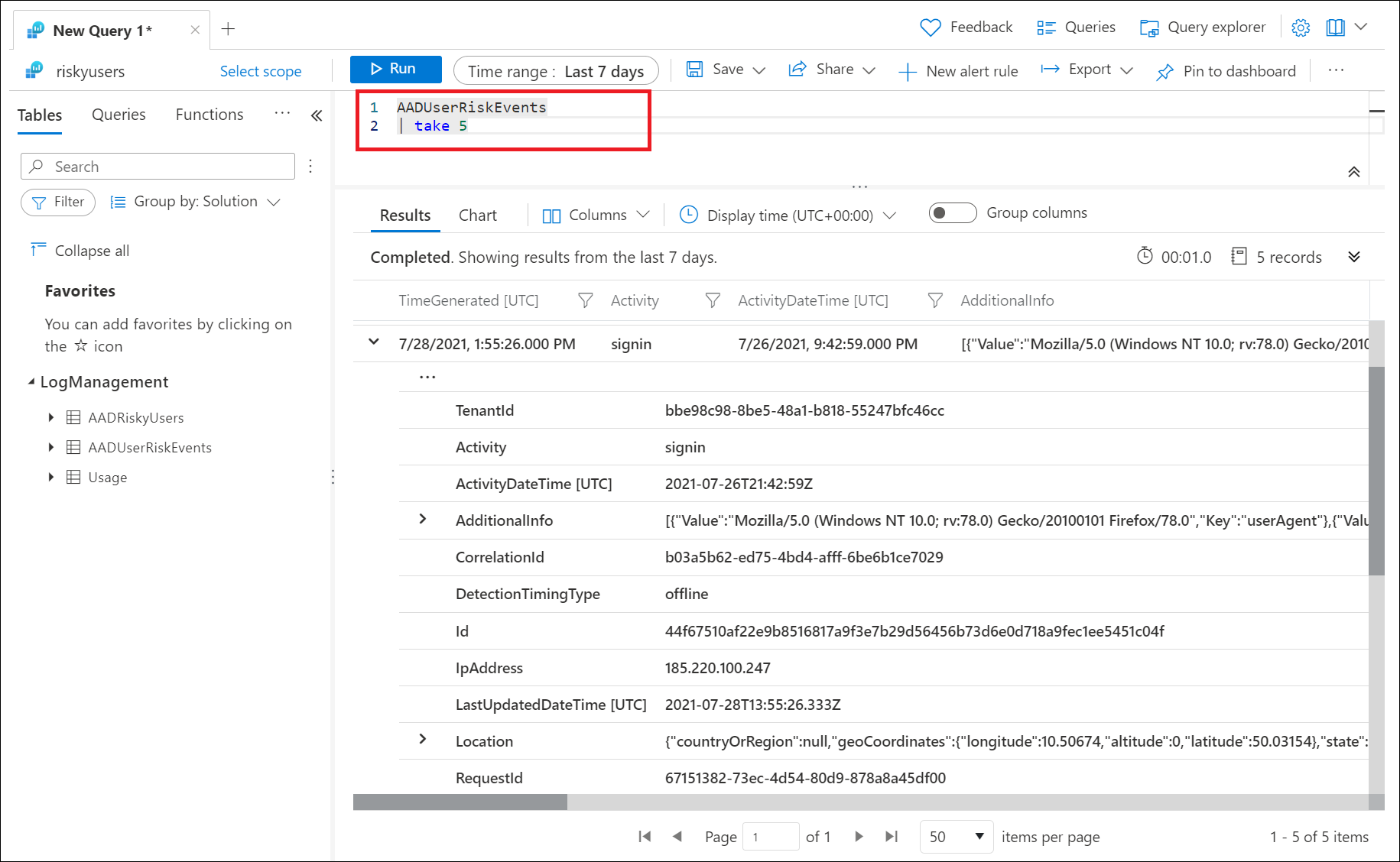

Zodra deze optie is ingeschakeld, hebt u toegang tot Log Analytics in het Microsoft Entra-beheercentrum>Identity>Monitoring & health>Log Analytics. De volgende tabellen zijn van groot belang voor Identity Protection-beheerders:

- AADRiskyUsers - Geeft gegevens weer zoals het rapport Riskante gebruikers in Identity Protection.

- AADUserRiskEvents : geeft gegevens weer zoals het rapport Risicodetectie in Identity Protection.

- RiskyServicePrincipals: geeft gegevens weer zoals het rapport Riskante workloadidentiteiten in Identity Protection.

- ServicePrincipalRiskEvents: geeft gegevens weer zoals het rapport Identiteitsdetecties voor workloads in Identity Protection.

In de vorige afbeelding is de volgende query uitgevoerd om de meest recente vijf risicodetecties weer te geven die zijn geactiveerd.

AADUserRiskEvents

| take 5

Een andere optie is om een query uit te voeren op de tabel AADRiskyUsers om alle riskante gebruikers te weer te geven.

AADRiskyUsers

Notitie

Log Analytics heeft alleen inzicht in gegevens terwijl ze worden gestreamd. Gebeurtenissen voordat het verzenden van gebeurtenissen vanuit Microsoft Entra-id wordt ingeschakeld, worden niet weergegeven.

Opslagaccount

Door logboeken te routeren naar een Azure Storage-account, kunt u deze langer bewaren dan de standaardbewaartermijn. Zie het artikel Zelfstudie: Microsoft Entra-logboeken archiveren naar een Azure-opslagaccount voor meer informatie.

Azure Event Hubs

Azure Event Hubs kan inkomende gegevens bekijken uit bronnen zoals Microsoft Entra ID Protection en realtime analyse en correlatie bieden. Zie het artikel Zelfstudie: Microsoft Entra-logboeken streamen naar een Azure Event Hub voor meer informatie

Andere opties

Organisaties kunnen ervoor kiezen om Microsoft Entra-gegevens te verbinden met Microsoft Sentinel en voor verdere verwerking.

Organisaties kunnen de Microsoft Graph API gebruiken om programmatisch te communiceren met risico-gebeurtenissen.

Volgende stappen

- Wat is Microsoft Entra-bewaking?

- De Log Analytics-weergaven voor Microsoft Entra-id installeren en gebruiken

- Verbinding maken gegevens van Microsoft Entra ID Protection

- Microsoft Entra ID Protection en de Microsoft Graph PowerShell SDK

- Zelfstudie: Microsoft Entra-logboeken streamen naar een Azure Event Hub