Zelfstudie: SAP SuccessFactors configureren voor het inrichten van Active Directory-gebruikers

Het doel van deze zelfstudie is om de stappen weer te geven die u moet uitvoeren om gebruikers van SuccessFactors Employee Central in te richten in Active Directory (AD) en Microsoft Entra ID, met optionele write-back van e-mailadressen naar SuccessFactors.

Notitie

Gebruik deze zelfstudie als de gebruikers die u wilt inrichten vanuit SuccessFactors een on-premises AD-account en eventueel een Microsoft Entra-account nodig hebben. Als de gebruikers van SuccessFactors alleen een Microsoft Entra-account nodig hebben (alleen cloudgebruikers), raadpleegt u de zelfstudie over het configureren van SAP SuccessFactors voor microsoft Entra ID-gebruikersinrichting .

De volgende video biedt een kort overzicht van de stappen die nodig zijn bij het plannen van uw inrichtingsintegratie met SAP SuccessFactors.

Overzicht

De Microsoft Entra-service voor het inrichten van gebruikers kan worden geïntegreerd met SuccessFactors Employee Central om de identiteitslevenscyclus van gebruikers te beheren.

De successFactors-werkstromen voor het inrichten van gebruikers die worden ondersteund door de Microsoft Entra-service voor het inrichten van gebruikers maken automatisering mogelijk van de volgende scenario's voor human resources en identiteitslevenscyclusbeheer:

Nieuwe werknemers inhuren: wanneer een nieuwe werknemer wordt toegevoegd aan SuccessFactors, wordt automatisch een gebruikersaccount gemaakt in Active Directory, Microsoft Entra-id en optioneel Microsoft 365 en andere SaaS-toepassingen die worden ondersteund door Microsoft Entra ID, met write-back van het e-mailadres naar SuccessFactors.

Updates van het kenmerk en profiel van werknemers: wanneer een werknemersrecord wordt bijgewerkt in SuccessFactors (zoals hun naam, titel of manager), wordt het gebruikersaccount automatisch bijgewerkt in Active Directory, Microsoft Entra ID en optioneel Microsoft 365 en andere SaaS-toepassingen die worden ondersteund door Microsoft Entra ID.

Beëindiging van werknemers: wanneer een werknemer wordt beëindigd in SuccessFactors, wordt hun gebruikersaccount automatisch uitgeschakeld in Active Directory, Microsoft Entra-id en optioneel Microsoft 365 en andere SaaS-toepassingen die worden ondersteund door Microsoft Entra ID.

Werknemers opnieuw in dienst nemen: wanneer een werknemer opnieuw wordt ingehuurd in SuccessFactors, kan hun oude account automatisch opnieuw worden geactiveerd of opnieuw worden ingericht (afhankelijk van uw voorkeur) naar Active Directory, Microsoft Entra-id en optioneel Microsoft 365 en andere SaaS-toepassingen die worden ondersteund door Microsoft Entra-id.

Voor wie is deze oplossing voor het inrichten van gebruikers het meest geschikt?

De oplossing SuccessFactors to Active Directory User Provisioning is het meest geschikt voor:

Organisaties die behoefte hebben aan een vooraf ontwikkelde, op cloud-oplossing voor het inrichten van gebruikers van SuccessFactors

Organisaties die directe gebruikersinrichting van SuccessFactors in Active Directory vereisen

Organisaties die vereisen dat gebruikers worden ingericht met behulp van gegevens die zijn verkregen uit SuccessFactors Employee Central (EC)

Organisaties die vereisen dat gebruikers die nieuw zijn, verhuizen of vertrekken worden gesynchroniseerd met een of meer Active Directory-forests, -domeinen en OE’s op basis van wijzigingsinformatie die is gedetecteerd in SuccessFactors Employee Central (EC)

Organisaties die Microsoft 365 gebruiken voor e-mail

Architectuur van de oplossing

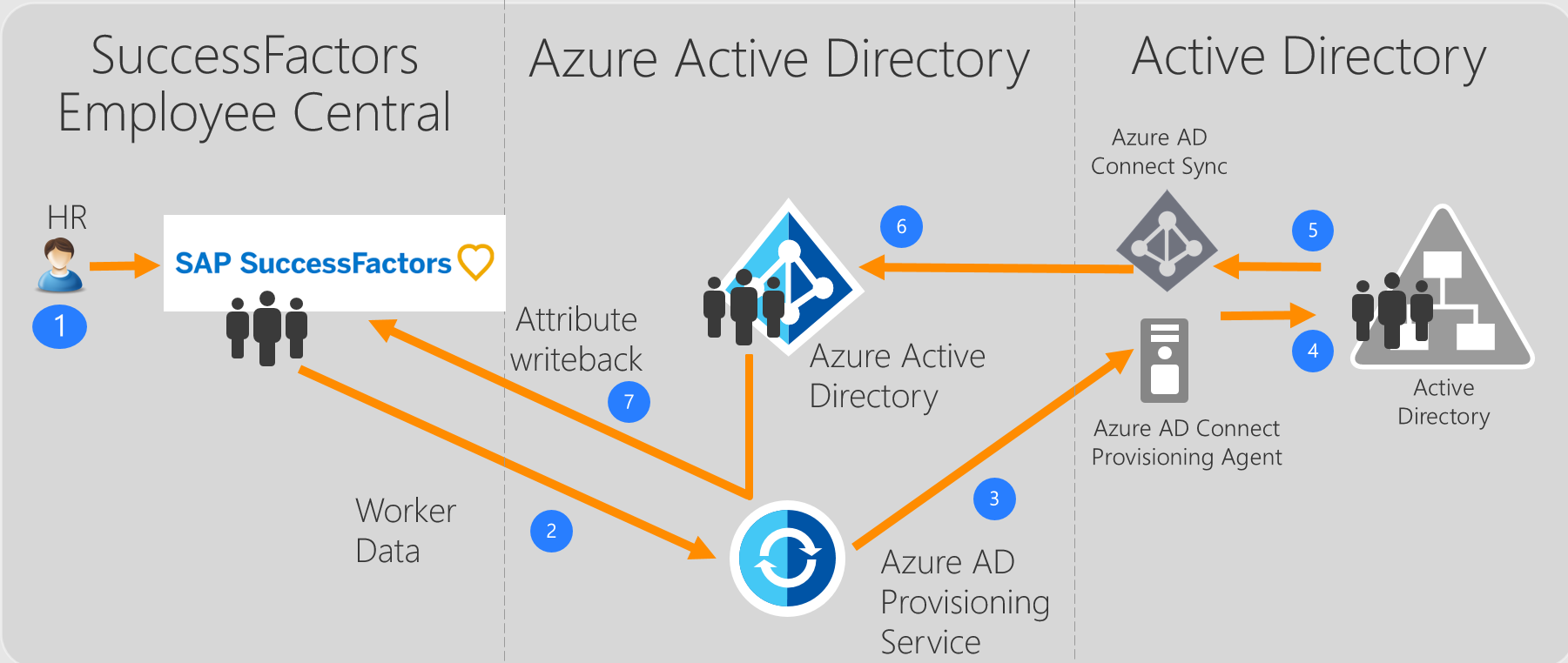

In deze sectie wordt de end-to-end-architectuur beschreven voor het inrichten van gebruikers voor gangbare hybride omgevingen. Er zijn twee gerelateerde stromen:

Gezaghebbende HR-Gegevensstroom: van SuccessFactors naar on-premises Active Directory: In deze stroom worden werkrolgebeurtenissen (zoals nieuwe medewerkers, overdrachten, beëindigingen) eerst uitgevoerd in de cloud SuccessFactors Employee Central en worden de gebeurtenisgegevens via Microsoft Entra-id en de inrichtingsagent naar on-premises Active Directory verzonden. Afhankelijk van de gebeurtenis, kan dit bewerkingen voor maken/bijwerken/inschakelen/uitschakelen tot gevolg hebben in AD.

Stroom voor terugschrijven van e-mail: van on-premises Active Directory naar SuccessFactors: zodra het account is gemaakt in Active Directory, wordt het gesynchroniseerd met Microsoft Entra-id via Microsoft Entra Verbinding maken Sync en e-mailkenmerk kan worden teruggeschreven naar SuccessFactors.

Gegevensstroom van end-to-end-gebruikers

- Het HR-team voert transacties voor werknemers (nieuwe werknemers/overgeplaatste werknemers/werknemers die uit dienst treden, of nieuwe dienstverbanden/overplaatsingen/beëindiging van dienstverbanden) uit in SuccessFactors Employee Central.

- De Microsoft Entra-inrichtingsservice voert geplande synchronisaties van identiteiten uit SuccessFactors EC uit en identificeert wijzigingen die moeten worden verwerkt voor synchronisatie met on-premises Active Directory.

- De Microsoft Entra-inrichtingsservice roept de on-premises Microsoft Entra-Verbinding maken Inrichtingsagent aan met een nettolading van een aanvraag met bewerkingen voor maken/bijwerken/inschakelen/uitschakelen van AD-account.

- De Microsoft Entra Verbinding maken Provisioning Agent maakt gebruik van een serviceaccount om AD-accountgegevens toe te voegen/bij te werken.

- De Microsoft Entra Verbinding maken Sync-engine voert deltasynchronisatie uit om updates in AD op te halen.

- De Active Directory-updates worden gesynchroniseerd met De Microsoft Entra-id.

- Als de SuccessFactors Writeback-app is geconfigureerd, worden er kenmerken van e-mailadressen teruggeschreven naar SuccessFactors, op basis van het gebruikte overeenkomende kenmerk.

Uw implementatie plannen

Het configureren van de inrichting van gebruikers vanuit SuccessFactors in AD via HR-gegevens in de cloud vereist een degelijke planning waarbij rekening moet worden gehouden met verschillende aspecten, zoals:

- Installatie van de Microsoft Entra Verbinding maken inrichtingsagent

- Aantal te implementeren apps voor het inrichten van SuccessFactors-gebruikers in AD

- Overeenkomende id, kenmerktoewijzing, transformatie en bereikfilters

Raadpleeg het Implementatieplan voor Cloud HR voor uitgebreide richtlijnen rond deze onderwerpen. Raadpleeg het artikel over de integratie van SAP SuccessFactors voor meer informatie over de ondersteunde entiteiten, verwerkingsgegevens en hoe u de integratie kunt aanpassen voor verschillende HR-scenario's.

SuccessFactors configureren voor de integratie

Een vereiste die alle inrichtingsconnectors voor SuccessFactors gemeen hebben, is dat ze referenties nodig hebben van een SuccessFactors-account met de juiste machtigingen voor het aanroepen van de OData-API's van SuccessFactors. In deze sectie worden de stappen beschreven voor het maken van het serviceaccount in SuccessFactors en het verlenen van de juiste machtigingen.

- API-gebruikersaccount maken/identificeren in SuccessFactors

- Een API-machtigingenrol maken

- Een machtigingsgroep maken voor de API-gebruiker

- Machtigingsrol verlenen aan de machtigingsgroep

API-gebruikersaccount maken/identificeren in SuccessFactors

Werk samen met uw beheerders van SuccessFactors of uw implementatiepartner om een gebruikersaccount in SuccessFactors te maken of te identificeren dat wordt gebruikt om de OData-API's aan te roepen. De gebruikersnaam en wachtwoordreferenties van dit account zijn vereist bij het configureren van de inrichtings-apps in Microsoft Entra-id.

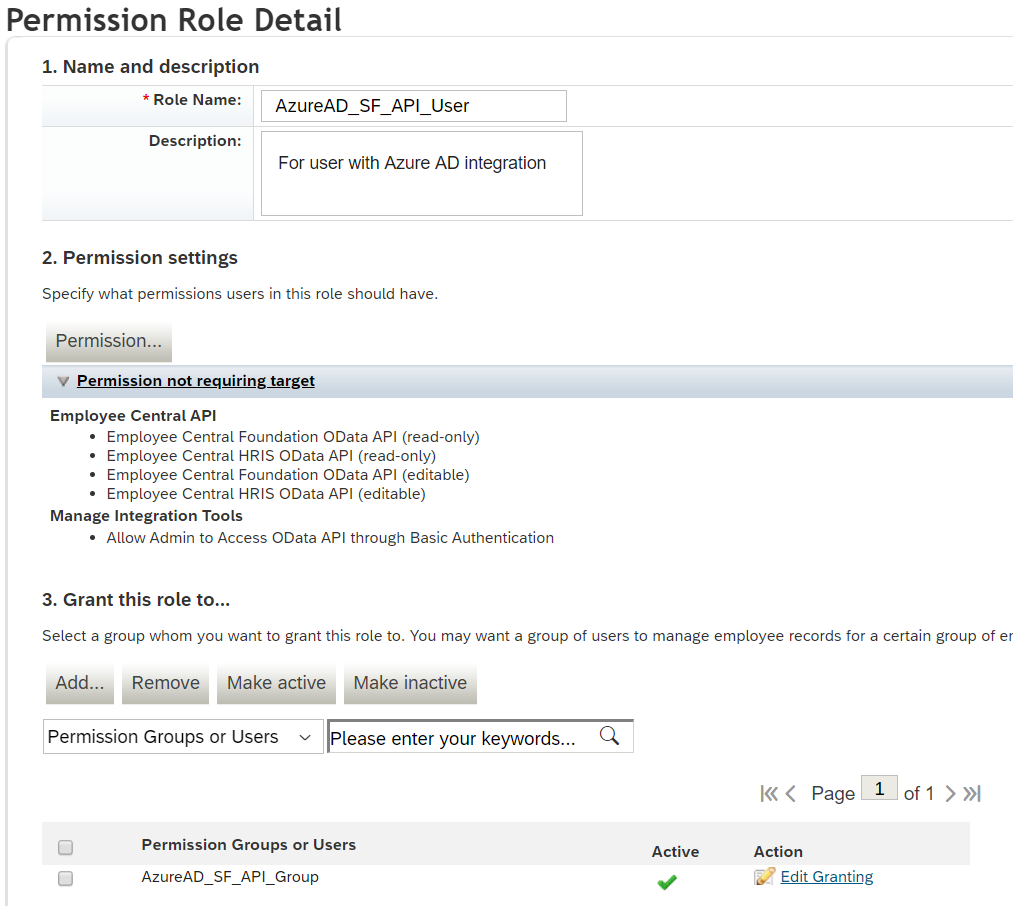

Een API-machtigingenrol maken

Meld u aan bij SAP SuccessFactors met een gebruikersaccount dat toegang heeft tot het Admin Center.

Zoek naar Manage Permission Roles en selecteer Manage Permission Roles in de zoekresultaten.

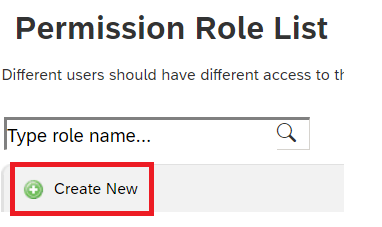

Klik in de lijst met machtigingsrollen op Nieuwe maken.

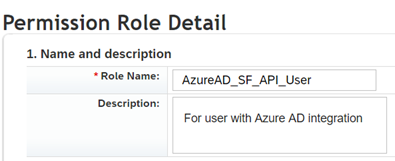

Geef waarden op voor Role Name en Description voor de nieuwe machtigingsrol. De naam en beschrijving moeten aangeven dat de rol bestemd is voor API-gebruiksmachtigingen.

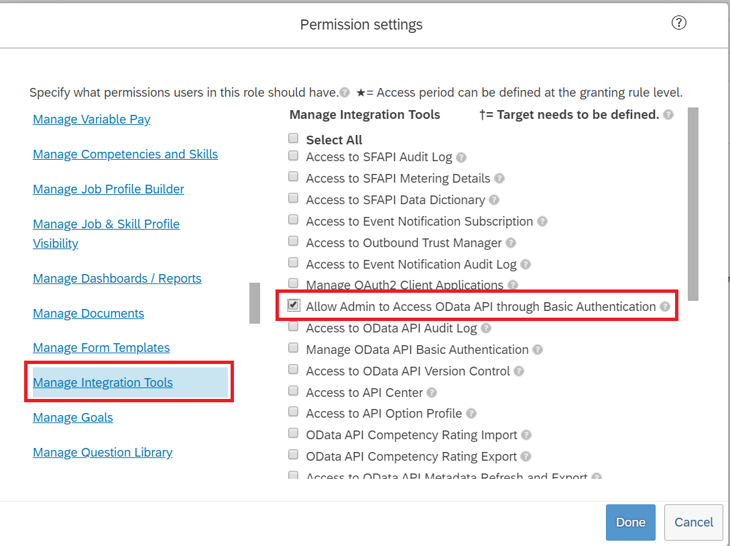

Klik onder Permission settings op Permission..., schuif vervolgens omlaag in de lijst met machtigingen en klik op Manage Integration Tools. Schakel het selectievakje van Allow Admin to Access to OData API through Basic Authentication in.

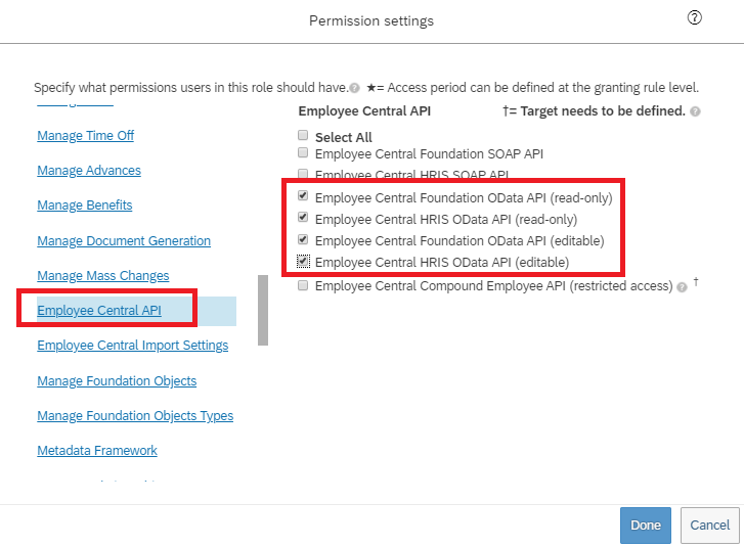

Schuif omlaag in dezelfde lijst en selecteer Employee Central-API. Voeg machtigingen toe, zoals hieronder wordt weergegeven, voor meer informatie over het gebruik van ODATA-API en bewerken met de ODATA-API. Selecteer de optie Edit als u hetzelfde account wilt gebruiken voor het scenario voor write-back naar SuccessFactors.

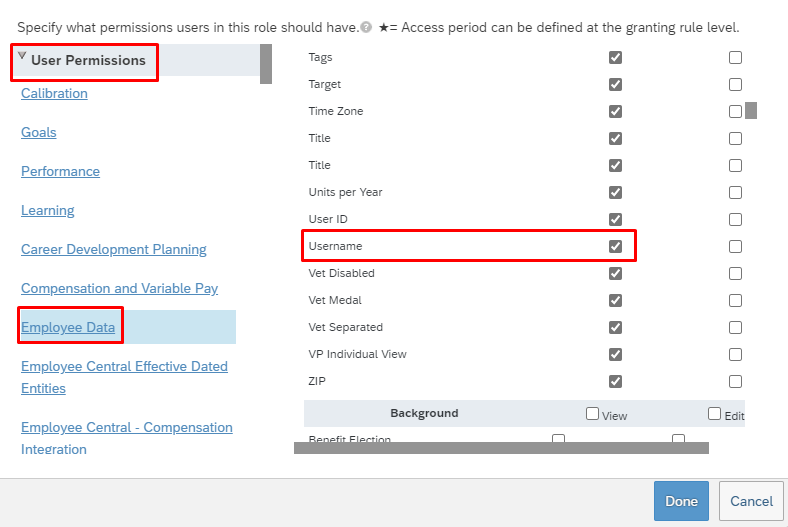

Ga in hetzelfde machtigingenvak naar Gebruikersmachtigingen -> Werknemersgegevens en controleer de kenmerken die het serviceaccount kan lezen van de SuccessFactors-tenant. Als u bijvoorbeeld het kenmerk Gebruikersnaam van SuccessFactors wilt ophalen, moet u ervoor zorgen dat de machtiging 'weergeven' is toegekend voor dit kenmerk. Controleer ook elk kenmerk voor weergavemachtiging.

Notitie

De volledige lijst met kenmerken die worden opgehaald door deze inrichtings-app vindt u in het artikel over kenmerken van SuccessFactors.

Klik op Done. Klik op Save Changes (Wijzigingen opslaan).

Een machtigingsgroep maken voor de API-gebruiker

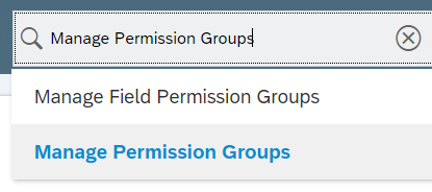

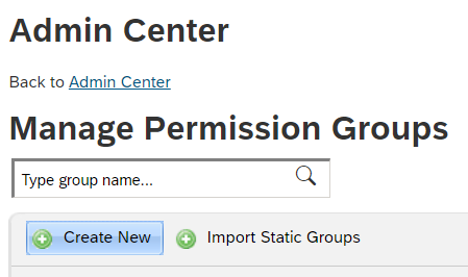

- Zoek in het SuccessFactors Admin Center naar Manage Permission Groups en selecteer vervolgens Manage Permission Groups in de zoekresultaten.

- Klik in het venster Manage Permission Groups op Create New.

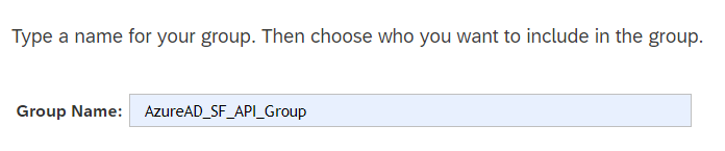

- Een groepsnaam voor de nieuwe groep toevoegen. De groepsnaam moet aangeven dat de groep voor API-gebruikers is.

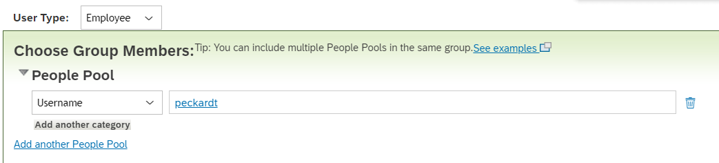

- Voeg leden toe aan de groep. U kunt bijvoorbeeld Username selecteren in de vervolgkeuzelijst People Pool en vervolgens de gebruikersnaam invoeren van het API-account dat wordt gebruikt voor de integratie.

- Klik op Done om de machtigingsgroep te maken.

Machtigingsrol verlenen aan de machtigingsgroep

- Zoek in het SuccessFactors Admin Center naar Manage Permission Roles en selecteer vervolgens Manage Permission Roles in de zoekresultaten.

- Selecteer bij Permission Role List de rol die u hebt gemaakt voor de machtigingen voor API-gebruik.

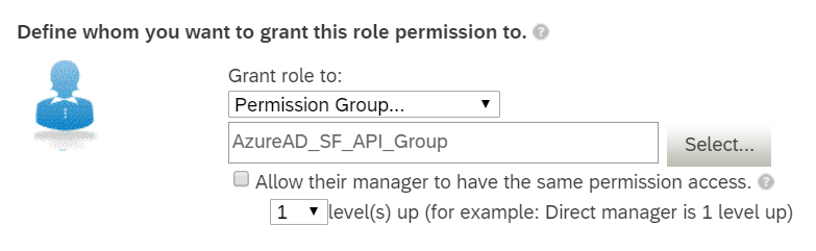

- Klik onder Deze rol verlenen aan... op de knop Toevoegen... .

- Selecteer Permission Group... in de vervolgkeuzelijst en klik vervolgens op Select... om het venster Groups te openen en de hierboven gemaakte groep te selecteren.

- Beoordeel het verlenen van de Machtigingsrol aan de Machtigingsgroep.

- Klik op Save Changes (Wijzigingen opslaan).

Inrichting van gebruikers van SuccessFactors bij Active Directory configureren

In deze sectie vindt u de stappen voor het inrichten van gebruikersaccounts van SuccessFactors in de Active Directory-domeinen binnen het bereik van uw integratie.

- De app voor de inrichtings-connector toevoegen en de inrichtingsagent downloaden

- On-premises inrichtingsagent(en) installeren en configureren

- Connectiviteit met SuccessFactors en Active Directory configureren

- Kenmerktoewijzingen configureren

- Gebruikersinrichting inschakelen en starten

Deel 1: De app voor de inrichtingsconnector toevoegen en de inrichtingsagent downloaden

SuccessFactors to Active Directory User Provisioning configureren:

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

Blader naar Bedrijfstoepassingen voor identiteitstoepassingen>>>Nieuwe toepassing.

Zoek SuccessFactors to Active Directory User Provisioningen voeg die app toe vanuit de galerie.

Nadat de app is toegevoegd en het scherm met details van de app wordt weergegeven, selecteert u Inrichten.

Stel Inrichtingsmodus in op Automatisch.

Klik op de informatiebanner die wordt weergegeven om de inrichtingsagent te downloaden.

Deel 2: On-premises inrichtingsagent(en) installeren en configureren

Als u gebruikers wilt inrichten bij on-premises Active Directory, moet de inrichtingsagent zijn geïnstalleerd op een server met netwerktoegang tot de gewenste Active Directory-domeinen.

Plaats het installatieprogramma van de gedownloade agent op de serverhost en volg de stappen die zijn vermeld in het gedeelte Agent installeren om de configuratie van de agent te voltooien.

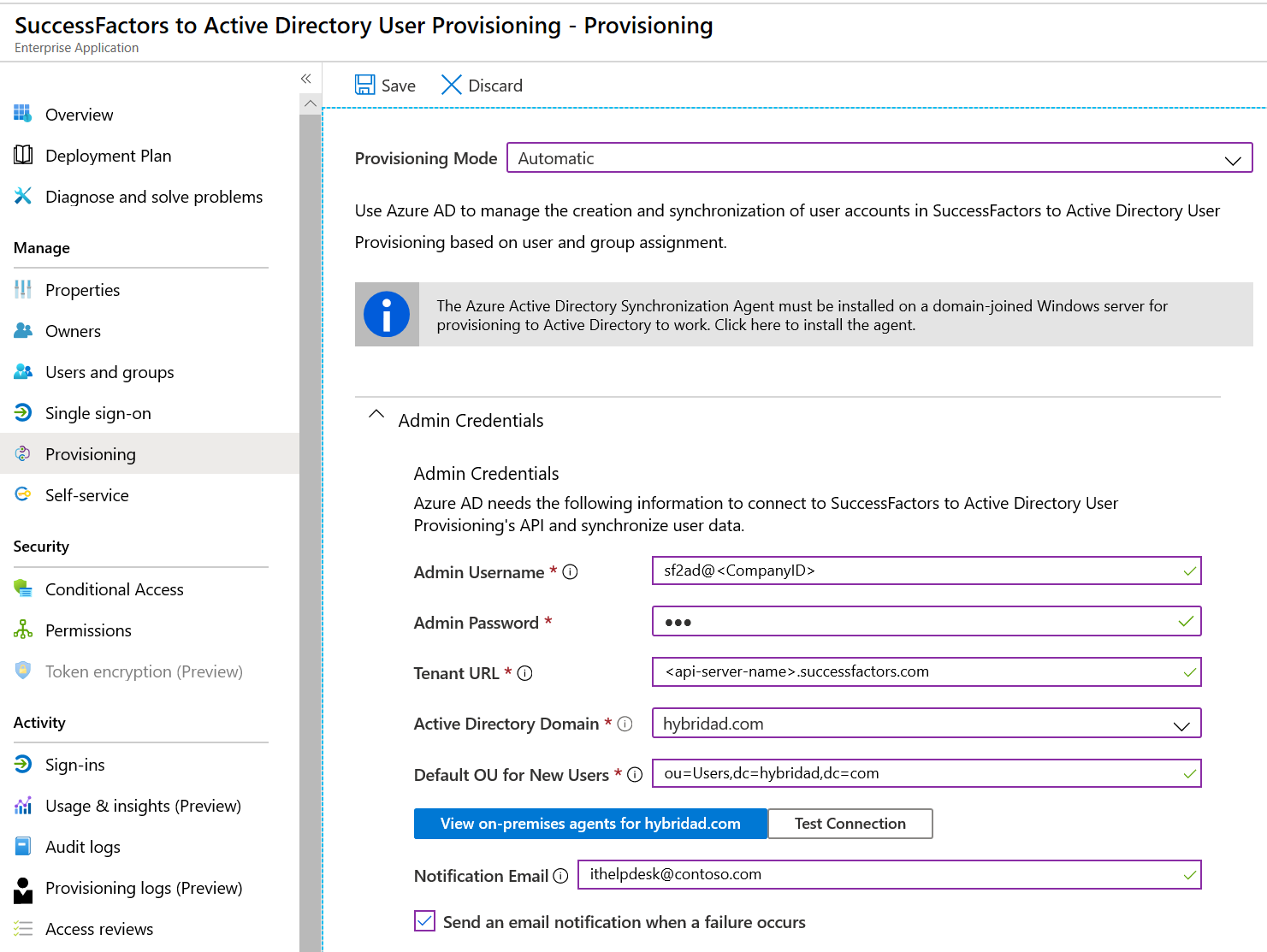

Deel 3: Configureer in de inrichtings-app de connectiviteit met SuccessFactors en Active Directory

In deze stap maken we verbinding met SuccessFactors en Active Directory.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

Blader naar Bedrijfstoepassingen voor identiteitstoepassingen>>> successFactors naar active Directory-app voor het inrichten van gebruikers die in deel 1 zijn gemaakt

Ga als volgt te werk om de sectie Referenties voor beheerders af te ronden:

Gebruikersnaam van beheerder - Voer de gebruikersnaam van de gebruikersaccount van de SuccessFactors-API in, waarbij de bedrijfs-ID is toegevoegd. Deze heeft de volgende indeling: gebruikersnaam@companyID

Beheerderswachtwoord - Voer het wachtwoord in van het gebruikersaccount van de SuccessFactors-API.

Tenant-URL - Voer de naam in van het SuccessFactors OData-API-service-eindpunt. Voer alleen de hostnaam van de server in, dus zonder http of https. Deze waarde moet er als volgt uitzien: <api-server-name>.successfactors.com.

Active Directory-forest: De 'naam' van uw Active Directory domein, zoals dit is geregistreerd bij de agent. Gebruik de vervolgkeuzelijst om het doeldomein te selecteren waarbij u gebruikers wilt inrichten. Deze waarde bestaat meestal uit een tekenreeks zoals contoso.com

Active Directory-container: Voer de DN in van de container waarin de agent standaard gebruikersaccounts moet maken. Voorbeeld: OU=Users,DC=contoso,DC=com

Notitie

Deze instelling is alleen beschikbaar voor het maken van gebruikersaccounts als het kenmerk parentDistinguishedName niet is geconfigureerd in de kenmerktoewijzingen. Deze instelling wordt niet gebruikt voor het zoeken of bijwerken van gebruikers. De onderliggende domeinstructuur valt volledig binnen het bereik van de zoekbewerking.

E-mailmelding: voer uw e-mailadres in en zet een vinkje in het selectievakje 'E-mail verzenden als er een fout is opgetreden'.

Klik op de knop Verbinding testen. Als de verbindingstest is gelukt, klikt u bovenaan op de knop Opslaan. Als de test mislukt, controleert u of de SuccessFactors-referenties en de AD-referenties die zijn geconfigureerd voor de installatie van de agent geldig zijn.

Als de referenties zijn opgeslagen, wordt in het gedeelte Toewijzingen de standaardtoewijzing SuccessFactors-gebruikers synchroniseren met on-premises Active Directory weergegeven.

Deel 4: Kenmerktoewijzingen configureren

In deze sectie configureert u hoe gebruikersgegevens stromen van SuccessFactors naar Active Directory.

Klik op het tabblad Inrichten onder Toewijzingen op SuccessFactors-gebruikers synchroniseren met on-premises Active Directory.

In het veld Bereik van bronobject kunt u selecteren voor welke sets van gebruikers in SuccessFactors write-back moet worden uitgevoerd. Dit doet u door een set op kenmerken gebaseerde filters te definiëren. Het standaardbereik is ‘alle gebruikers in SuccessFactors’. Voorbeelden van filters:

Voorbeeld: bereik voor gebruikers met personIdExternal tussen 1000000 en 2000000 (met uitzondering van 2000000)

Kenmerk: personIdExternal

Operator: REGEX-overeenkomst

Waarde: (1[0-9][0-9][0-9][0-9][0-9][0-9])

Voorbeeld: Alleen werknemers en niet afhankelijke werknemers

Kenmerk: EmployeeID

Operator: IS NIET NULL

Fooi

Wanneer u de inrichtings-app voor de eerste keer configureert, moet u de kenmerktoewijzingen en expressies testen en controleren om ervoor te zorgen dat u het gewenste resultaat krijgt. Microsoft adviseert om de bereikfilters onder Bereik van bronobject te gebruiken om uw toewijzingen te testen met een aantal testgebruikers van SuccessFactors. Wanneer u hebt gecontroleerd of de toewijzingen werken, kunt u het filter verwijderen of het geleidelijk uitbreiden met meer gebruikers.

Let op

Het standaardgedrag van de inrichtings-engine is het het uitschakelen/verwijderen van gebruikers die buiten het bereik vallen. Dit is mogelijk niet wenselijk in uw integratie van SuccessFactors en AD. Als u dit standaardgedrag wilt overschrijven, raadpleegt u het artikel over het niet verwijderen van gebruikersaccounts die buiten het bereik vallen.

In het veld Acties voor doelobject kunt u globaal filteren op welke acties er worden uitgevoerd in Active Directory. Maken en Bijwerken worden het meest gebruikt.

In de sectie Kenmerktoewijzingen kunt u definiëren hoe afzonderlijke kenmerken van SuccessFactors worden toegewezen aan kenmerken van Active Directory.

Notitie

De volledige lijst met kenmerken van SuccessFactors die worden ondersteund door de toepassing vindt u in het artikel over kenmerken van SuccessFactors.

Klik op een bestaande kenmerktoewijzing om deze bij te werken, of klik onderaan het scherm op Nieuwe toewijzing toevoegen om nieuwe toewijzingen toe te voegen. Een afzonderlijke kenmerktoewijzing ondersteunt de volgende eigenschappen:

Toewijzingstype

Direct: de waarde van het SuccessFactors-kenmerk wordt weggeschreven naar het kenmerk van AD, zonder wijzigingen.

Constante: er wordt een waarde die bestaat uit een statische, constante tekenreeks weggeschreven naar het AD-kenmerk.

Expressie: hiermee kunt u een aangepaste waarde wegschrijven naar het AD-kenmerk, op basis van een of meer SuccessFactors-kenmerken. Zie voor meer informatie dit artikel over expressies.

Bronkenmerk: het gebruikerskenmerk uit SuccessFactors.

Standaardwaarde: optioneel. Als het bronkenmerk een lege waarde heeft, wordt in plaats daarvan deze waarde weggeschreven door de toewijzing. De meest voorkomende configuratie is om dit leeg te laten.

Doelkenmerk: het gebruikerskenmerk in Active Directory.

Objecten koppelen met dit kenmerk: geeft aan of deze toewijzing moet worden gebruikt om gebruikers uniek te identificeren tussen SuccessFactors en Active Directory. Deze waarde wordt meestal ingesteld op het veld Worker ID voor SuccessFactors. Dit veld wordt doorgaans toegewezen aan een van de kenmerken Werknemers-id in Active Directory.

Prioriteit bij koppelen: er kunnen meerdere overeenkomende kenmerken worden ingesteld. Wanneer er meerdere zijn, worden deze geëvalueerd in de volgorde die hier is gedefinieerd. Zodra er een overeenkomst wordt gevonden, worden er geen verdere overeenkomende kenmerken geëvalueerd.

Deze toewijzing toepassen

Altijd: u kunt deze toewijzing toepassen bij het maken en bijwerken van gebruikers

Alleen tijdens het maken van een object: u kunt deze toewijzing alleen toepassen bij het maken van gebruikers

Als u uw toewijzingen wilt opslaan, klikt u op Opslaan bovenaan de sectie 'Kenmerktoewijzing'.

Nadat de configuratie van de kenmerktoewijzing is voltooid, kunt u de inrichting testen voor een enkele gebruiker met inrichting on demand en vervolgens kunt u de gebruikersinrichtingsservice inschakelen en starten.

Gebruikersinrichting inschakelen en starten

Zodra de configuraties van de SuccessFactors-inrichtings-app zijn voltooid en u de inrichting hebt gecontroleerd voor één gebruiker met inrichting op aanvraag, kunt u de inrichtingsservice inschakelen.

Fooi

Wanneer u de inrichtingsservice inschakelt, worden er standaard inrichtingsbewerkingen gestart voor alle gebruikers binnen het bereik. Als er fouten zijn opgetreden in de toewijzing of er problemen zijn met gegevens van SuccessFactors, kan de inrichtingstaak mislukken en wordt deze in quarantaine geplaatst. Om dit te voorkomen, raden we u als best practice aan om het filter Bereik van bronobject te configureren en uw kenmerktoewijzingen te testen met enkele testgebruikers met inrichting on demand voordat u de volledige synchronisatie voor alle gebruikers start. Wanneer u hebt gecontroleerd of de toewijzingen werken en de gewenste resultaten opleveren, kunt u het filter verwijderen of het geleidelijk uitbreiden met meer gebruikers.

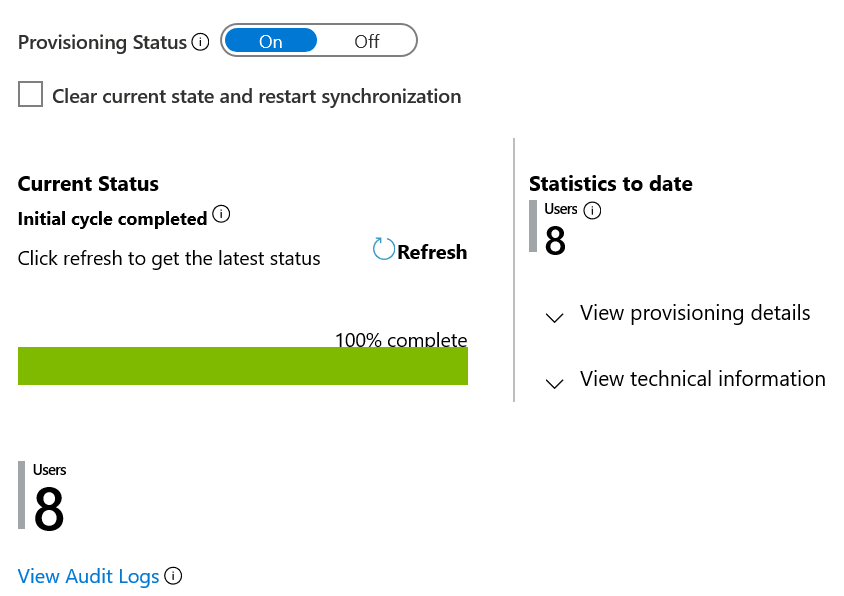

Ga naar de Blade Inrichten en klik op Inrichting starten.

De eerste synchronisatie wordt nu gestart. Deze kan een wisselend aantal uren duren, afhankelijk van het aantal gebruikers in de SuccessFactors-tenant. U kunt de voortgangsbalk controleren om de voortgang van de synchronisatiecyclus bij te houden.

Ga naar het tabblad Auditlogboeken in Azure Portal om te zien welke acties de inrichtingsservice heeft uitgevoerd. In de auditlogboeken worden alle afzonderlijke synchronisatiegebeurtenissen weergegeven die door de inrichtingsservice zijn uitgevoerd, bijvoorbeeld welke gebruikers zijn ingelezen uit SuccessFactors en vervolgens zijn toegevoegd aan of bijgewerkt in Active Directory.

Zodra de eerste synchronisatie is voltooid, wordt er een rapport met een overzicht van de controle weergegeven op het tabblad Inrichten, zoals u hieronder kunt zien.

Volgende stappen

- Meer informatie over ondersteunde SuccessFactors-kenmerken voor inkomende inrichting

- Meer informatie over het configureren van write-back van e-mailadressen naar SuccessFactors

- Meer informatie over het controleren van logboeken en het ophalen van rapporten over de inrichtingsactiviteit

- Ontdek hoe u eenmalige aanmelding configureert tussen SuccessFactors en Microsoft Entra ID

- Meer informatie over het integreren van andere SaaS-toepassingen met Microsoft Entra ID

- Meer informatie over het exporteren en importeren van uw inrichtingsconfiguraties