Inzichten in risicobeheer

Het runnen van een bedrijf brengt risico's met zich mee. De rol van een beveiligingsteam is om besluitvormers te informeren en te adviseren over hoe beveiligingsrisico's in hun frameworks passen. Het doel van beveiliging is om meer te weten te komen over uw bedrijf en vervolgens hun beveiligingsexpertise te gebruiken om risico's voor bedrijfsdoelen en assets te identificeren. Security adviseert vervolgens uw besluitvormers over elk risico en adviseert vervolgens welke risico's acceptabel zijn. Deze informatie wordt verstrekt met de kennis dat de verantwoordelijkheid voor deze beslissingen bij de eigenaar van uw asset of proces ligt.

Notitie

De algemene regel voor risicoaansprakelijkheid is:

De persoon die het risico in eigendom heeft en accepteert, is de persoon die aan de wereld uitlegt wat er mis is gegaan (vaak voor tv-camera's).

Wanneer ze volwassen zijn, is het doel van beveiliging om risico's bloot te stellen en te beperken, en vervolgens het bedrijf in staat te stellen om te veranderen met minimale risico's. Dit volwassenheidsniveau vereist risico-inzichten en diepgaande beveiligingsintegratie. Op elk niveau van volwassenheid voor uw organisatie moeten de belangrijkste beveiligingsrisico's worden weergegeven in het risicoregister. Deze risico's worden vervolgens tot een aanvaardbaar niveau beheerd.

Bekijk de volgende video voor meer informatie over beveiligingsuitlijning en hoe u risico's binnen uw organisatie kunt beheren.

Wat is cyberbeveiligingsrisico?

Cyberbeveiligingsrisico is de mogelijke schade of vernietiging van bedrijfsactiva, omzet en reputatie. Deze schade wordt veroorzaakt door menselijke aanvallers die proberen geld, informatie of technologie te stelen.

Hoewel deze aanvallen zich voordoen in de technische omgeving, vormen ze vaak een risico voor uw hele organisatie. Cyberbeveiligingsrisico's moeten worden afgestemd op uw framework voor het meten, bijhouden en beperken van risico's. Veel organisaties beschouwen cyberbeveiligingsrisico's nog steeds als een technisch probleem dat moet worden opgelost. Deze perceptie leidt tot de verkeerde conclusies die de strategische bedrijfsimpact van risico's niet beperken.

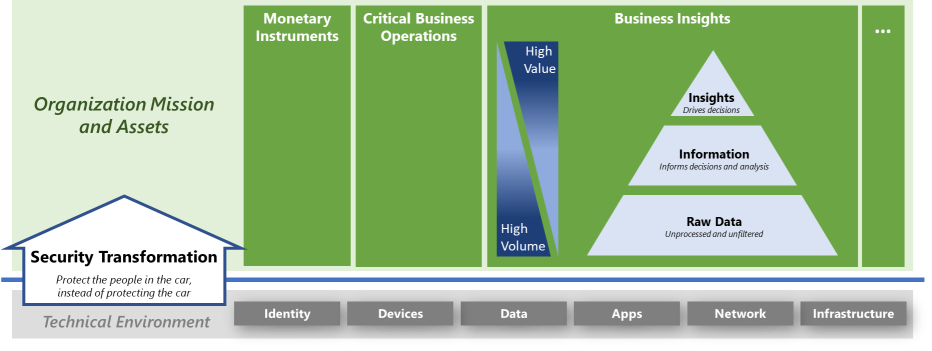

In het volgende diagram ziet u de verschuiving van een typisch technisch georiënteerd programma naar een bedrijfsframework.

Beveiligingsleiders moeten een stapje terug doen vanuit de technische lens en leren welke assets en gegevens belangrijk zijn voor bedrijfsleiders. Geef vervolgens prioriteit aan de wijze waarop teams hun tijd, aandacht en budget besteden met betrekking tot het belang van het bedrijf. De technische lens wordt opnieuw toegepast wanneer de beveiligings- en IT-teams oplossingen doorlopen. Maar als u alleen naar cyberbeveiligingsrisico's kijkt als een technologieprobleem, bestaat het risico dat de verkeerde problemen worden opgelost.

Uw beveiligingsrisicobeheer afstemmen

Werk continu aan een sterkere brug tussen cyberbeveiliging en het leiderschap van uw organisatie. Dit concept is van toepassing op zowel menselijke relaties als expliciete processen. De aard van beveiligingsrisico's en de uiteenlopende dynamiek van zakelijke kansen veranderen voortdurend. Voor bronnen van beveiligingsrisico's moet voortdurend worden geïnvesteerd in het opbouwen en verbeteren van deze relatie.

De sleutel tot deze relatie is om te begrijpen hoe bedrijfswaarde verbinding maakt met specifieke technische assets. Zonder deze richting weet de beveiliging niet zeker wat het belangrijkst is voor uw organisatie. Ze slagen er alleen in om de belangrijkste activa te beschermen met geluks raden.

Het is belangrijk om onmiddellijk met dit proces te beginnen. Begin met een beter inzicht te krijgen in gevoelige en bedrijfskritieke assets in uw organisatie.

Het gebruikelijke proces voor het starten van deze transformatie is:

- Het bedrijf afstemmen in een tweerichtingsrelatie:

- Communiceren in hun taal om beveiligingsrisico's uit te leggen met behulp van bedrijfsvriendelijke terminologie. Deze uitleg helpt bij het kwantificeren van het risico en de impact op de algehele bedrijfsstrategie en -missie.

- Luister actief en leer door te praten met mensen in het hele bedrijf. Werk om inzicht te hebben in de impact op belangrijke zakelijke services en informatie als deze zijn gecompromitteerd of geschonden. Dit inzicht biedt een duidelijk inzicht in het belang van investeren in beleid, standaarden, training en beveiligingscontroles.

- Leerstof over bedrijfsprioriteiten en -risico's vertalen in concrete en duurzame acties, zoals:

- Korte termijn die gericht is op het omgaan met belangrijke prioriteiten.

- Beveilig kritieke assets en waardevolle informatie met de juiste beveiligingsmaatregelen. Deze besturingselementen verbeteren de beveiliging en maken de bedrijfsproductiviteit mogelijk.

- Richt u op onmiddellijke en opkomende bedreigingen die waarschijnlijk bedrijfsimpact zullen veroorzaken.

- Houd wijzigingen in bedrijfsstrategieën en -initiatieven bij om op één lijn te blijven.

- Op de lange termijn worden richtingen en prioriteiten bepaald om in de loop van de tijd gestage vooruitgang te boeken, waardoor de algehele beveiligingspostuur wordt verbeterd.

- Gebruik Zero Trust om een strategie, plan en architectuur te maken om risico's in uw organisatie te verminderen. Stem ze af met de zero trust-principes van het aannemen van schending, minimale bevoegdheden en expliciete verificatie. Het overnemen van deze principes verschuift van statische controles naar dynamischere beslissingen op basis van risico's. Deze beslissingen zijn gebaseerd op realtime detecties van vreemd gedrag, ongeacht waar de bedreiging is begonnen.

- Betaal technische schulden af als een consistente strategie door best practices voor beveiliging in de hele organisatie uit te voeren. Vervang bijvoorbeeld verificatie op basis van wachtwoorden door wachtwoordloze en meervoudige verificatie, pas beveiligingspatches toe en stel verouderde systemen buiten gebruik of isoleren. Net als het aflossen van een hypotheek, moet u vaste betalingen doen om het volledige voordeel en de waarde van uw investeringen te realiseren.

- Pas gegevensclassificaties, vertrouwelijkheidslabels en op rollen gebaseerd toegangsbeheer toe om gegevens gedurende de levenscyclus te beschermen tegen verlies of inbreuk. Deze inspanningen kunnen de dynamische aard en rijkdom van bedrijfscontext en inzichten niet volledig vastleggen. Maar deze belangrijke enablers worden gebruikt om informatiebeveiliging en governance te begeleiden, waardoor de mogelijke impact van een aanval wordt beperkt.

- Korte termijn die gericht is op het omgaan met belangrijke prioriteiten.

- Breng een gezonde beveiligingscultuur tot stand door het juiste gedrag expliciet te oefenen, te communiceren en openbaar te modelleren. De cultuur moet zich richten op open samenwerking tussen zakelijke, IT- en beveiligingscollega's. Pas die focus vervolgens toe op een 'groeimindset' van continu leren. Focus cultuurwijzigingen op het verwijderen van silo's uit beveiliging, IT en de grotere bedrijfsorganisatie. Deze veranderingen zorgen voor betere kennisdeling en tolerantieniveaus.

Zie Een beveiligingsstrategie definiëren voor meer informatie.

Inzicht in cyberbeveiligingsrisico's

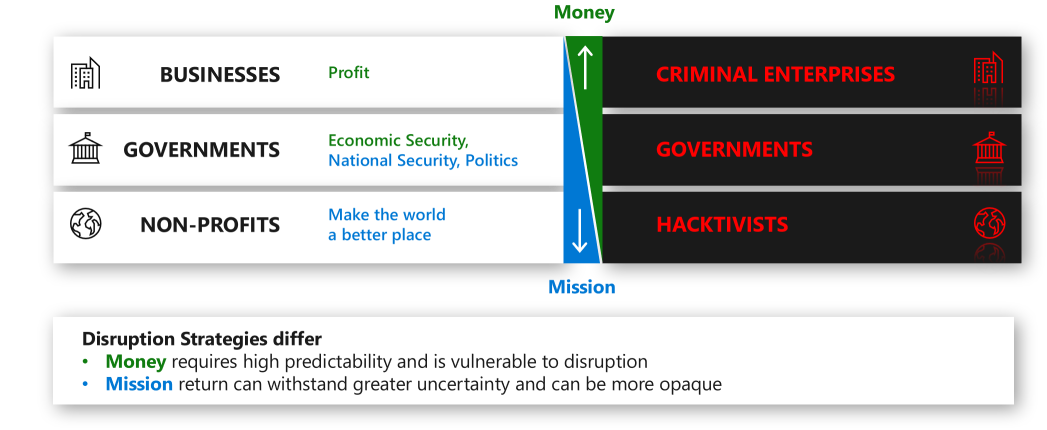

Cyberbeveiligingsrisico's worden veroorzaakt door menselijke aanvallers die geld, informatie of technologie proberen te stelen. Het is belangrijk om inzicht te hebben in de motivaties en gedragspatronen van deze aanvallers.

Redenen

De motivaties en stimulansen voor verschillende typen aanvallers komen overeen met die van legitieme organisaties.

Als u de motivatie van de aanvallers begrijpt, kunt u inzicht krijgen in de kans en mogelijke impact van verschillende soorten aanvallen. Hoewel de beveiligingsstrategieën en de belangrijkste technische controles in organisaties vergelijkbaar zijn, kan deze context u helpen bij uw aandachtsgebieden voor beveiligingsinvesteringen.

Zie Het rendement van aanvallers verstoren voor meer informatie.

Gedragspatronen

Organisaties worden geconfronteerd met verschillende modellen voor menselijke aanvallers die hun gedrag vormgeven:

Grondstof: De meeste bedreigingen die organisaties doorgaans tegenkomen, zijn aanvallers met winstbejag, gedreven door een financieel rendement op investeringen (ROI). Deze aanvallers gebruiken doorgaans de goedkoopste en meest effectieve beschikbare hulpprogramma's en methoden. De verfijning van deze aanvallen (bijvoorbeeld stealth en hulpprogramma's) neemt doorgaans toe naarmate nieuwe methoden door anderen worden bewezen en beschikbaar worden gemaakt voor gebruik op grote schaal.

Toonaangevende: Geavanceerde aanvalsgroepen worden aangestuurd door resultaten van missies op de lange termijn en hebben vaak financiering beschikbaar. Deze financiering wordt gebruikt om zich te richten op innovatie. Deze innovatie kan betrekking hebben op het investeren in aanvallen in de toeleveringsketen of het wijzigen van tactieken binnen een aanvalscampagne om detectie en onderzoek te belemmeren.

Meestal zijn de aanvallers:

- Flexibele: Ze gebruiken meer dan één aanvalsvector om toegang te krijgen tot het netwerk.

- Doelgestuurd: Ze bereiken een gedefinieerd doel door toegang te krijgen tot uw omgeving. De doelen kunnen specifiek zijn voor uw personen, gegevens of toepassingen, maar u kunt ook een bepaalde klasse van doelen passen. Bijvoorbeeld: 'Een winstgevend bedrijf dat waarschijnlijk betaalt om de toegang tot hun gegevens en systemen te herstellen'.

- Heimelijke: Ze nemen voorzorgsmaatregelen om bewijs te verwijderen of hun sporen te verbergen, meestal op verschillende investerings- en prioriteitsniveaus.

- Patiënt: Ze nemen de tijd om reconnaissance uit te voeren om inzicht te hebben in uw infrastructuur en bedrijfsomgeving.

- Goed opgeleide en vaardige: Ze worden opgeleid in de technologieën waarop ze zich richten, hoewel de mate van vaardigheid kan variëren.

- Ervaren: Ze gebruiken gevestigde technieken en hulpprogramma's om verhoogde bevoegdheden te krijgen voor toegang tot of beheer van verschillende aspecten van het landgoed.

Volgende stappen

Risicobeheer is alleen effectief als het wordt geïmplementeerd in alle aspecten van uw governance- en nalevingsactiviteiten. Om risico's goed te kunnen beoordelen, moet beveiliging altijd worden beschouwd als onderdeel van een alomvattende aanpak.

- Beveiligingsintegratie is het volgende aandachtsgebied van beveiliging.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub Issues geleidelijk uitfaseren als het feedbackmechanisme voor inhoud. Het wordt vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor