Werkruimte gebruiken met een aangepaste DNS-server

Wanneer u een Azure Machine Learning-werkruimte met een privé-eindpunt gebruikt, zijn er verschillende manieren om DNS-naamomzetting te verwerken. Standaard verwerkt Azure automatisch naamomzetting voor uw werkruimte en privé-eindpunt. Als u in plaats daarvan uw eigen aangepaste DNS-server gebruikt, moet u handmatig DNS-vermeldingen maken of voorwaardelijke doorstuurservers voor de werkruimte gebruiken.

Belangrijk

In dit artikel wordt beschreven hoe u de FQDN(Fully Qualified Domain Names) en IP-adressen voor deze vermeldingen kunt vinden als u DNS-records handmatig wilt registreren in uw DNS-oplossing. Daarnaast bevat dit artikel aanbevelingen voor architectuur voor het configureren van uw aangepaste DNS-oplossing voor het automatisch omzetten van FQDN's naar de juiste IP-adressen. Dit artikel bevat geen informatie over het configureren van de DNS-records voor deze items. Raadpleeg de documentatie voor uw DNS-software voor informatie over het toevoegen van records.

Tip

Dit artikel maakt deel uit van een reeks over het beveiligen van een Azure Machine Learning-werkstroom. Zie de andere artikelen in deze reeks:

Vereisten

- Een virtueel Azure-netwerk dat gebruikmaakt van uw eigen DNS-server.

- Een Azure Machine Learning-werkruimte met een privé-eindpunt. Zie Een Azure Machine Learning-werkruimte maken voor meer informatie.

- Een Azure Machine Learning-werkruimte met een privé-eindpunt. Zie Een Azure Machine Learning-werkruimte maken voor meer informatie.

Bekendheid met het gebruik van netwerkisolatie tijdens training en deductie.

Bekendheid met de DNS-zoneconfiguratie van Azure Private Endpoint

Bekendheid met Azure Privé-DNS

Optioneel, Azure CLI of Azure PowerShell.

Automatische INTEGRATIE van DNS-servers

Inleiding

Er zijn twee algemene architecturen voor het gebruik van geautomatiseerde DNS-serverintegratie met Azure Machine Learning:

- Een aangepaste DNS-server die wordt gehost in een virtueel Azure-netwerk.

- Een aangepaste DNS-server die on-premises wordt gehost, verbonden met Azure Machine Learning via ExpressRoute.

Hoewel uw architectuur mogelijk verschilt van deze voorbeelden, kunt u deze gebruiken als referentiepunt. Beide voorbeeldarchitecturen bieden stappen voor probleemoplossing waarmee u onderdelen kunt identificeren die mogelijk onjuist zijn geconfigureerd.

Een andere optie is het hosts bestand op de client te wijzigen dat verbinding maakt met het Virtuele Azure-netwerk (VNet) dat uw werkruimte bevat. Zie de sectie Hostbestand voor meer informatie.

Dns-omzettingspad voor werkruimte

Toegang tot een bepaalde Azure Machine Learning-werkruimte via Private Link wordt uitgevoerd door te communiceren met de volgende Volledig gekwalificeerde domeinen (de FQDN's van de werkruimte genoemd) die hieronder worden vermeld:

Openbare Azure-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.azureml.ms<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.cert.api.azureml.ms<compute instance name>.<region the workspace was created in>.instances.azureml.msml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.azure.net<managed online endpoint name>.<region>.inference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door 21Vianet-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.ml.azure.cn<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.cert.api.ml.azure.cn<compute instance name>.<region the workspace was created in>.instances.azureml.cnml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.chinacloudapi.cn<managed online endpoint name>.<region>.inference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.ml.azure.us<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.cert.api.ml.azure.us<compute instance name>.<region the workspace was created in>.instances.azureml.usml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.usgovcloudapi.net<managed online endpoint name>.<region>.inference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

De Fully Qualified Domains worden omgezet in de volgende Canonical Names (CNAMEs) genaamd de FQDN's van de werkruimte Private Link:

Openbare Azure-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.privatelink.api.azureml.msml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.privatelink.notebooks.azure.net<managed online endpoint name>.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.azureml.ms- Wordt gebruikt door beheerde online-eindpunten

Azure beheerd door 21Vianet-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.privatelink.api.ml.azure.cnml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.privatelink.notebooks.chinacloudapi.cn<managed online endpoint name>.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.privatelink.api.ml.azure.usml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.privatelink.notebooks.usgovcloudapi.net<managed online endpoint name>.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

De FQDN's worden omgezet in de IP-adressen van de Azure Machine Learning-werkruimte in die regio. De resolutie van de FQDN's van de werkruimte kan echter worden overschreven met behulp van een aangepaste DNS-server die wordt gehost in het virtuele netwerk. Zie de aangepaste DNS-server die wordt gehost in een vnet-voorbeeld voor een voorbeeld van deze architectuur.

Notitie

Beheerde online-eindpunten delen het privé-eindpunt van de werkruimte. Als u handmatig DNS-records toevoegt aan de privé-DNS-zone privatelink.api.azureml.ms, moet een A-record met jokertekens *.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.azureml.ms worden toegevoegd om alle eindpunten onder de werkruimte naar het privé-eindpunt te routeren.

Handmatige DNS-serverintegratie

In deze sectie wordt beschreven op welke Volledig gekwalificeerde domeinen A-records moeten worden gemaakt in een DNS-server en op welk IP-adres de waarde van de A-record moet worden ingesteld.

FQDN's voor privé-eindpunt ophalen

Openbare Azure-regio

De volgende lijst bevat de FQDN's (Fully Qualified Domain Names) die door uw werkruimte worden gebruikt als deze zich in de openbare Azure-cloud bevinden:

<workspace-GUID>.workspace.<region>.cert.api.azureml.ms<workspace-GUID>.workspace.<region>.api.azureml.msml-<workspace-name, truncated>-<region>-<workspace-guid>.<region>.notebooks.azure.netNotitie

De naam van de werkruimte voor deze FQDN kan worden afgekapt. Afkapping wordt gedaan om maximaal 63 tekens te behouden

ml-<workspace-name, truncated>-<region>-<workspace-guid>.<instance-name>.<region>.instances.azureml.msNotitie

- Rekeninstanties kunnen alleen worden geopend vanuit het virtuele netwerk.

- Het IP-adres voor deze FQDN is niet het IP-adres van het rekenproces. Gebruik in plaats daarvan het privé-IP-adres van het privé-eindpunt van de werkruimte (het IP-adres van de

*.api.azureml.msvermeldingen).)

<managed online endpoint name>.<region>.inference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door de regio 21Vianet

De volgende FQDN's zijn voor Microsoft Azure beheerd door 21Vianet-regio's:

<workspace-GUID>.workspace.<region>.cert.api.ml.azure.cn<workspace-GUID>.workspace.<region>.api.ml.azure.cnml-<workspace-name, truncated>-<region>-<workspace-guid>.<region>.notebooks.chinacloudapi.cnNotitie

De naam van de werkruimte voor deze FQDN kan worden afgekapt. Afkapping wordt gedaan om maximaal 63 tekens te behouden

ml-<workspace-name, truncated>-<region>-<workspace-guid>.<instance-name>.<region>.instances.azureml.cn- Het IP-adres voor deze FQDN is niet het IP-adres van het rekenproces. Gebruik in plaats daarvan het privé-IP-adres van het privé-eindpunt van de werkruimte (het IP-adres van de

*.api.azureml.msvermeldingen).)

- Het IP-adres voor deze FQDN is niet het IP-adres van het rekenproces. Gebruik in plaats daarvan het privé-IP-adres van het privé-eindpunt van de werkruimte (het IP-adres van de

<managed online endpoint name>.<region>.inference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government

De volgende FQDN's zijn voor Azure US Government-regio's:

<workspace-GUID>.workspace.<region>.cert.api.ml.azure.us<workspace-GUID>.workspace.<region>.api.ml.azure.usml-<workspace-name, truncated>-<region>-<workspace-guid>.<region>.notebooks.usgovcloudapi.netNotitie

De naam van de werkruimte voor deze FQDN kan worden afgekapt. Afkapping wordt gedaan om maximaal 63 tekens te behouden

ml-<workspace-name, truncated>-<region>-<workspace-guid>.<instance-name>.<region>.instances.azureml.us- Het IP-adres voor deze FQDN is niet het IP-adres van het rekenproces. Gebruik in plaats daarvan het privé-IP-adres van het privé-eindpunt van de werkruimte (het IP-adres van de

*.api.azureml.msvermeldingen).)

- Het IP-adres voor deze FQDN is niet het IP-adres van het rekenproces. Gebruik in plaats daarvan het privé-IP-adres van het privé-eindpunt van de werkruimte (het IP-adres van de

<managed online endpoint name>.<region>.inference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

De IP-adressen zoeken

Gebruik een van de volgende methoden om de interne IP-adressen voor de FQDN's in het VNet te vinden:

Notitie

De volledig gekwalificeerde domeinnamen en IP-adressen verschillen op basis van uw configuratie. De GUID-waarde in de domeinnaam is bijvoorbeeld specifiek voor uw werkruimte.

Gebruik de volgende opdracht om de id van de privé-eindpuntnetwerkinterface op te halen:

az network private-endpoint show --name <endpoint> --resource-group <resource-group> --query 'networkInterfaces[*].id' --output tableGebruik de volgende opdracht om het IP-adres en de FQDN-gegevens op te halen. Vervang

<resource-id>door de id uit de vorige stap:az network nic show --ids <resource-id> --query 'ipConfigurations[*].{IPAddress: privateIpAddress, FQDNs: privateLinkConnectionProperties.fqdns}'De uitvoer ziet er ongeveer als de volgende tekst uit:

[ { "FQDNs": [ "fb7e20a0-8891-458b-b969-55ddb3382f51.workspace.eastus.api.azureml.ms", "fb7e20a0-8891-458b-b969-55ddb3382f51.workspace.eastus.cert.api.azureml.ms" ], "IPAddress": "10.1.0.5" }, { "FQDNs": [ "ml-myworkspace-eastus-fb7e20a0-8891-458b-b969-55ddb3382f51.eastus.notebooks.azure.net" ], "IPAddress": "10.1.0.6" }, { "FQDNs": [ "*.eastus.inference.ml.azure.com" ], "IPAddress": "10.1.0.7" } ]

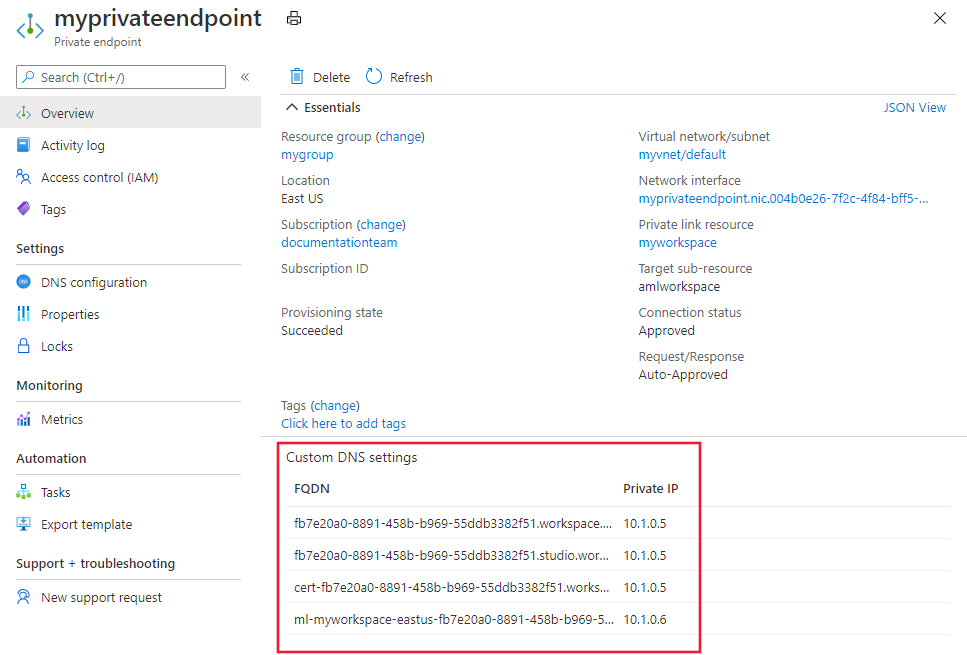

De informatie die van alle methoden wordt geretourneerd, is hetzelfde; een lijst met de FQDN en het privé-IP-adres voor de resources. Het volgende voorbeeld is afkomstig uit de openbare Azure-cloud:

| FQDN | IP-adres |

|---|---|

fb7e20a0-8891-458b-b969-55ddb3382f51.workspace.eastus.api.azureml.ms |

10.1.0.5 |

fb7e20a0-8891-458b-b969-55ddb3382f51.workspace.eastus.cert.api.azureml.ms |

10.1.0.5 |

ml-myworkspace-eastus-fb7e20a0-8891-458b-b969-55ddb3382f51.eastus.notebooks.azure.net |

10.1.0.6 |

*.eastus.inference.ml.azure.com |

10.1.0.7 |

In de volgende tabel ziet u voorbeeld-IP's van Microsoft Azure beheerd door 21Vianet-regio's:

| FQDN | IP-adres |

|---|---|

52882c08-ead2-44aa-af65-08a75cf094bd.workspace.chinaeast2.api.ml.azure.cn |

10.1.0.5 |

52882c08-ead2-44aa-af65-08a75cf094bd.workspace.chinaeast2.cert.api.ml.azure.cn |

10.1.0.5 |

ml-mype-pltest-chinaeast2-52882c08-ead2-44aa-af65-08a75cf094bd.chinaeast2.notebooks.chinacloudapi.cn |

10.1.0.6 |

*.chinaeast2.inference.ml.azure.cn |

10.1.0.7 |

In de volgende tabel ziet u voorbeeld-IP's van Azure US Government-regio's:

| FQDN | IP-adres |

|---|---|

52882c08-ead2-44aa-af65-08a75cf094bd.workspace.chinaeast2.api.ml.azure.us |

10.1.0.5 |

52882c08-ead2-44aa-af65-08a75cf094bd.workspace.chinaeast2.cert.api.ml.azure.us |

10.1.0.5 |

ml-mype-plt-usgovvirginia-52882c08-ead2-44aa-af65-08a75cf094bd.usgovvirginia.notebooks.usgovcloudapi.net |

10.1.0.6 |

*.usgovvirginia.inference.ml.azure.us |

10.1.0.7 |

Notitie

Beheerde online-eindpunten delen het privé-eindpunt van de werkruimte. Als u handmatig DNS-records toevoegt aan de privé-DNS-zone privatelink.api.azureml.ms, moet een A-record met jokertekens *.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.azureml.ms worden toegevoegd om alle eindpunten onder de werkruimte naar het privé-eindpunt te routeren.

A-records maken in aangepaste DNS-server

Zodra de lijst met FQDN's en bijbehorende IP-adressen is verzameld, gaat u verder met het maken van A-records in de geconfigureerde DNS-server. Raadpleeg de documentatie voor uw DNS-server om te bepalen hoe A-records moeten worden gemaakt. Let op: het wordt aanbevolen om een unieke zone te maken voor de volledige FQDN en de A-record te maken in de hoofdmap van de zone.

Voorbeeld: Aangepaste DNS-server gehost in VNet

Deze architectuur maakt gebruik van de algemene hub- en spoke-topologie voor virtuele netwerken. Eén virtueel netwerk bevat de DNS-server en één bevat het privé-eindpunt voor de Azure Machine Learning-werkruimte en de bijbehorende resources. Er moet een geldige route tussen beide virtuele netwerken zijn. Bijvoorbeeld via een reeks gekoppelde virtuele netwerken.

In de volgende stappen wordt beschreven hoe deze topologie werkt:

Maak Privé-DNS zone en maak een koppeling naar het virtuele DNS-servernetwerk:

De eerste stap om ervoor te zorgen dat een aangepaste DNS-oplossing werkt met uw Azure Machine Learning-werkruimte, bestaat uit het maken van twee Privé-DNS zones die zijn geroot in de volgende domeinen:

Openbare Azure-regio's:

privatelink.api.azureml.msprivatelink.notebooks.azure.net

Microsoft Azure beheerd door 21Vianet-regio's:

privatelink.api.ml.azure.cnprivatelink.notebooks.chinacloudapi.cn

Azure US Government-regio's:

privatelink.api.ml.azure.usprivatelink.notebooks.usgovcloudapi.net

Notitie

Beheerde online-eindpunten delen het privé-eindpunt van de werkruimte. Als u handmatig DNS-records toevoegt aan de privé-DNS-zone

privatelink.api.azureml.ms, moet een A-record met jokertekens*.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.azureml.msworden toegevoegd om alle eindpunten onder de werkruimte naar het privé-eindpunt te routeren.Na het maken van de Privé-DNS-zone moet deze worden gekoppeld aan het virtuele dns-servernetwerk. Het virtuele netwerk dat de DNS-server bevat.

Een Privé-DNS Zone overschrijft naamomzetting voor alle namen binnen het bereik van de hoofdmap van de zone. Deze onderdrukking is van toepassing op alle virtuele netwerken waaraan de Privé-DNS zone is gekoppeld. Als een Privé-DNS zone die is geroot

privatelink.api.azureml.ms, bijvoorbeeld is gekoppeld aan foo van virtual network, ontvangen alle resources in Virtual Network foo die proberen om te worden omgezetbar.workspace.westus2.privatelink.api.azureml.mseen record die wordt vermeld in deprivatelink.api.azureml.mszone.Records die worden vermeld in Privé-DNS Zones worden echter alleen geretourneerd naar apparaten die domeinen omzetten met behulp van het standaard-IP-adres van de virtuele Azure DNS-server. De aangepaste DNS-server zal dus domeinen voor apparaten die zijn verspreid over uw netwerktopologie, oplossen. Maar de aangepaste DNS-server moet Azure Machine Learning-gerelateerde domeinen oplossen op basis van het IP-adres van de virtuele Azure DNS-server.

Maak een privé-eindpunt met privé-DNS-integratie die is gericht op Privé-DNS zone die is gekoppeld aan het virtuele DNS-netwerk van DE DNS-server:

De volgende stap is het maken van een privé-eindpunt naar de Azure Machine Learning-werkruimte. Het privé-eindpunt is gericht op beide Privé-DNS Zones die in stap 1 zijn gemaakt. Dit zorgt ervoor dat alle communicatie met de werkruimte wordt uitgevoerd via het privé-eindpunt in het virtuele Azure Machine Learning-netwerk.

Belangrijk

Het privé-eindpunt moet Privé-DNS integratie hebben ingeschakeld om dit voorbeeld correct te laten functioneren.

Maak een voorwaardelijke doorstuurserver in DNS-server om door te sturen naar Azure DNS:

Maak vervolgens een voorwaardelijke doorstuurserver naar de virtuele Azure DNS-server. De voorwaardelijke doorstuurserver zorgt ervoor dat de DNS-server altijd het IP-adres van de virtuele Azure DNS-server opvraagt voor FQDN's die betrekking hebben op uw werkruimte. Dit betekent dat de DNS-server de bijbehorende record uit de Privé-DNS zone retourneert.

De zones die voorwaardelijk moeten worden doorgestuurd, worden hieronder weergegeven. Het IP-adres van de virtuele Azure DNS-server is 168.63.129.16:

Openbare Azure-regio's:

api.azureml.msnotebooks.azure.netinstances.azureml.msaznbcontent.netinference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door 21Vianet-regio's:

api.ml.azure.cnnotebooks.chinacloudapi.cninstances.azureml.cnaznbcontent.netinference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

api.ml.azure.usnotebooks.usgovcloudapi.netinstances.azureml.usaznbcontent.netinference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

Belangrijk

Configuratiestappen voor de DNS-server zijn hier niet opgenomen, omdat er veel DNS-oplossingen beschikbaar zijn die kunnen worden gebruikt als een aangepaste DNS-server. Raadpleeg de documentatie voor uw DNS-oplossing voor het op de juiste wijze configureren van voorwaardelijk doorsturen.

Werkruimtedomein oplossen:

Op dit moment is alle installatie voltooid. Nu kan elke client die dns-server gebruikt voor naamomzetting en een route naar het privé-eindpunt van Azure Machine Learning heeft, doorgaan met toegang tot de werkruimte. De client begint met het uitvoeren van query's op DNS-server voor het adres van de volgende FQDN's:

Openbare Azure-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.azureml.msml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.azure.net<managed online endpoint name>.<region>.inference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door 21Vianet-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.ml.azure.cnml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.chinacloudapi.cn<managed online endpoint name>.<region>.inference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.ml.azure.usml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.usgovcloudapi.net<managed online endpoint name>.<region>.inference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

Azure DNS zet recursief het werkruimtedomein om in CNAME:

De DNS-server zet de FQDN's om uit stap 4 van Azure DNS. Azure DNS reageert met een van de domeinen die worden vermeld in stap 1.

DNS-server lost recursief de CNAME-record van het werkruimtedomein op vanuit Azure DNS:

DNS-server gaat recursief de CNAME oplossen die in stap 5 is ontvangen. Omdat er in stap 3 een voorwaardelijke doorstuurserver is ingesteld, verzendt DNS-server de aanvraag naar het IP-adres van de virtuele Azure DNS-server voor omzetting.

Azure DNS retourneert records uit Privé-DNS zone:

De bijbehorende records die zijn opgeslagen in de Privé-DNS Zones worden geretourneerd naar DE DNS-server. Dit betekent dat azure DNS Virtual Server de IP-adressen van het privé-eindpunt retourneert.

Aangepaste DNS-server zet de domeinnaam van de werkruimte om naar het privé-eindpuntadres:

Uiteindelijk retourneert de aangepaste DNS-server nu de IP-adressen van het privé-eindpunt naar de client van stap 4. Dit zorgt ervoor dat al het verkeer naar de Azure Machine Learning-werkruimte zich via het privé-eindpunt bevindt.

Probleemoplossing

Als u geen toegang hebt tot de werkruimte vanaf een virtuele machine of taken mislukt op rekenresources in het virtuele netwerk, gebruikt u de volgende stappen om de oorzaak te identificeren:

Zoek de FQDN's van de werkruimte op het privé-eindpunt:

Ga naar Azure Portal met behulp van een van de volgende koppelingen:

Navigeer naar het privé-eindpunt naar de Azure Machine Learning-werkruimte. De FQDN's van de werkruimte worden weergegeven op het tabblad Overzicht.

Toegang tot rekenresource in virtual network-topologie:

Ga verder met het openen van een rekenresource in de Azure Virtual Network-topologie. Hiervoor is waarschijnlijk toegang nodig tot een virtuele machine in een virtueel netwerk dat is gekoppeld aan het virtuele hubnetwerk.

FQDN's voor werkruimte oplossen:

Open een opdrachtprompt, shell of PowerShell. Voer vervolgens voor elk van de werkruimte-FQDN's de volgende opdracht uit:

nslookup <workspace FQDN>Het resultaat van elke nslookup moet een van de twee privé-IP-adressen op het privé-eindpunt retourneren naar de Azure Machine Learning-werkruimte. Als dat niet zo is, is er iets onjuist geconfigureerd in de aangepaste DNS-oplossing.

Mogelijke oorzaken:

- De rekenresource die de opdrachten voor probleemoplossing uitvoert, gebruikt geen DNS-server voor DNS-resolutie

- De Privé-DNS-zones die zijn gekozen bij het maken van het privé-eindpunt, zijn niet gekoppeld aan het VNet van de DNS-server

- Voorwaardelijke doorstuurservers naar HET IP-adres van de virtuele Azure DNS-server zijn niet juist geconfigureerd

Voorbeeld: Aangepaste DNS-server die on-premises wordt gehost

Deze architectuur maakt gebruik van de algemene hub- en spoke-topologie voor virtuele netwerken. ExpressRoute wordt gebruikt om verbinding te maken vanuit uw on-premises netwerk met het virtuele Hub-netwerk. De aangepaste DNS-server wordt on-premises gehost. Een afzonderlijk virtueel netwerk bevat het privé-eindpunt voor de Azure Machine Learning-werkruimte en de bijbehorende resources. Met deze topologie moet er een ander virtueel netwerk zijn dat als host fungeert voor een DNS-server die aanvragen naar het IP-adres van de virtuele Azure DNS-server kan verzenden.

In de volgende stappen wordt beschreven hoe deze topologie werkt:

Maak Privé-DNS zone en maak een koppeling naar het virtuele DNS-servernetwerk:

De eerste stap om ervoor te zorgen dat een aangepaste DNS-oplossing werkt met uw Azure Machine Learning-werkruimte, bestaat uit het maken van twee Privé-DNS zones die zijn geroot in de volgende domeinen:

Openbare Azure-regio's:

privatelink.api.azureml.msprivatelink.notebooks.azure.net

Microsoft Azure beheerd door 21Vianet-regio's:

privatelink.api.ml.azure.cnprivatelink.notebooks.chinacloudapi.cn

Azure US Government-regio's:

privatelink.api.ml.azure.usprivatelink.notebooks.usgovcloudapi.net

Notitie

Beheerde online-eindpunten delen het privé-eindpunt van de werkruimte. Als u handmatig DNS-records toevoegt aan de privé-DNS-zone

privatelink.api.azureml.ms, moet een A-record met jokertekens*.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.azureml.msworden toegevoegd om alle eindpunten onder de werkruimte naar het privé-eindpunt te routeren.Na het maken van de Privé-DNS-zone moet deze worden gekoppeld aan het VNet van de DNS-server: het virtuele netwerk dat de DNS-server bevat.

Notitie

De DNS-server in het virtuele netwerk is gescheiden van de on-premises DNS-server.

Een Privé-DNS Zone overschrijft naamomzetting voor alle namen binnen het bereik van de hoofdmap van de zone. Deze onderdrukking is van toepassing op alle virtuele netwerken waaraan de Privé-DNS zone is gekoppeld. Als een Privé-DNS zone die is geroot

privatelink.api.azureml.ms, bijvoorbeeld is gekoppeld aan foo van virtual network, ontvangen alle resources in Virtual Network foo die proberen om te worden omgezetbar.workspace.westus2.privatelink.api.azureml.mseen record die wordt vermeld in de privatelink.api.azureml.ms zone.Records die worden vermeld in Privé-DNS Zones worden echter alleen geretourneerd naar apparaten die domeinen omzetten met behulp van het standaard-IP-adres van de virtuele Azure DNS-server. Het IP-adres van de virtuele Azure DNS-server is alleen geldig binnen de context van een virtueel netwerk. Wanneer u een on-premises DNS-server gebruikt, kan deze geen query uitvoeren op het IP-adres van de virtuele Azure DNS-server om records op te halen.

Als u dit gedrag wilt omzeilen, maakt u een tussenliggende DNS-server in een virtueel netwerk. Deze DNS-server kan een query uitvoeren op het IP-adres van de virtuele Azure DNS-server om records op te halen voor elke Privé-DNS zone die is gekoppeld aan het virtuele netwerk.

Hoewel de on-premises DNS-server domeinen oplost voor apparaten die zijn verspreid over uw netwerktopologie, worden Azure Machine Learning-gerelateerde domeinen omgezet op de DNS-server. De DNS-server zet deze domeinen om vanaf het IP-adres van de virtuele Azure DNS-server.

Maak een privé-eindpunt met privé-DNS-integratie die is gericht op Privé-DNS zone die is gekoppeld aan het virtuele DNS-netwerk van DE DNS-server:

De volgende stap is het maken van een privé-eindpunt naar de Azure Machine Learning-werkruimte. Het privé-eindpunt is gericht op beide Privé-DNS Zones die in stap 1 zijn gemaakt. Dit zorgt ervoor dat alle communicatie met de werkruimte wordt uitgevoerd via het privé-eindpunt in het virtuele Azure Machine Learning-netwerk.

Belangrijk

Het privé-eindpunt moet Privé-DNS integratie hebben ingeschakeld om dit voorbeeld correct te laten functioneren.

Maak een voorwaardelijke doorstuurserver in DNS-server om door te sturen naar Azure DNS:

Maak vervolgens een voorwaardelijke doorstuurserver naar de virtuele Azure DNS-server. De voorwaardelijke doorstuurserver zorgt ervoor dat de DNS-server altijd het IP-adres van de virtuele Azure DNS-server opvraagt voor FQDN's die betrekking hebben op uw werkruimte. Dit betekent dat de DNS-server de bijbehorende record uit de Privé-DNS zone retourneert.

De zones die voorwaardelijk moeten worden doorgestuurd, worden hieronder weergegeven. Het IP-adres van de virtuele Azure DNS-server is 168.63.129.16.

Openbare Azure-regio's:

api.azureml.msnotebooks.azure.netinstances.azureml.msaznbcontent.netinference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door 21Vianet-regio's:

api.ml.azure.cnnotebooks.chinacloudapi.cninstances.azureml.cnaznbcontent.netinference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

api.ml.azure.usnotebooks.usgovcloudapi.netinstances.azureml.usaznbcontent.netinference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

Belangrijk

Configuratiestappen voor de DNS-server zijn hier niet opgenomen, omdat er veel DNS-oplossingen beschikbaar zijn die kunnen worden gebruikt als een aangepaste DNS-server. Raadpleeg de documentatie voor uw DNS-oplossing voor het op de juiste wijze configureren van voorwaardelijk doorsturen.

Maak een voorwaardelijke doorstuurserver in on-premises DNS-server om door te sturen naar DNS-server:

Maak vervolgens een voorwaardelijke doorstuurserver naar de DNS-server in het virtuele netwerk van de DNS-server. Deze doorstuurserver is bedoeld voor de zones die worden vermeld in stap 1. Dit is vergelijkbaar met stap 3, maar in plaats van door te sturen naar het IP-adres van de virtuele Azure DNS-server, richt de on-premises DNS-server zich op het IP-adres van de DNS-server. Omdat de on-premises DNS-server zich niet in Azure bevindt, kunnen records in Privé-DNS zones niet rechtstreeks worden omgezet. In dit geval vraagt de DNS-serverproxy's van de on-premises DNS-server naar het IP-adres van de virtuele Azure DNS-server. Hierdoor kan de on-premises DNS-server records ophalen in de Privé-DNS Zones die zijn gekoppeld aan het virtuele DNS-servernetwerk.

De zones die voorwaardelijk moeten worden doorgestuurd, worden hieronder weergegeven. De IP-adressen die moeten worden doorgestuurd, zijn de IP-adressen van uw DNS-servers:

Openbare Azure-regio's:

api.azureml.msnotebooks.azure.netinstances.azureml.msinference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door 21Vianet-regio's:

api.ml.azure.cnnotebooks.chinacloudapi.cninstances.azureml.cninference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

api.ml.azure.usnotebooks.usgovcloudapi.netinstances.azureml.usinference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

Belangrijk

Configuratiestappen voor de DNS-server zijn hier niet opgenomen, omdat er veel DNS-oplossingen beschikbaar zijn die kunnen worden gebruikt als een aangepaste DNS-server. Raadpleeg de documentatie voor uw DNS-oplossing voor het op de juiste wijze configureren van voorwaardelijk doorsturen.

Werkruimtedomein oplossen:

Op dit moment is alle installatie voltooid. Elke client die gebruikmaakt van on-premises DNS-server voor naamomzetting en een route naar het privé-eindpunt van Azure Machine Learning heeft, kan doorgaan met toegang tot de werkruimte.

De client begint met het uitvoeren van query's op de on-premises DNS-server voor het adres van de volgende FQDN's:

Openbare Azure-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.azureml.msml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.azure.net<managed online endpoint name>.<region>.inference.ml.azure.com- Wordt gebruikt door beheerde online-eindpunten

Microsoft Azure beheerd door 21Vianet-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.ml.azure.cnml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.chinacloudapi.cn<managed online endpoint name>.<region>.inference.ml.azure.cn- Wordt gebruikt door beheerde online-eindpunten

Azure US Government-regio's:

<per-workspace globally-unique identifier>.workspace.<region the workspace was created in>.api.ml.azure.usml-<workspace-name, truncated>-<region>-<per-workspace globally-unique identifier>.<region>.notebooks.usgovcloudapi.net<managed online endpoint name>.<region>.inference.ml.azure.us- Wordt gebruikt door beheerde online-eindpunten

On-premises DNS-server lost recursief het werkruimtedomein op:

De on-premises DNS-server zet de FQDN's van stap 5 van de DNS-server om. Omdat er een voorwaardelijke doorstuurserver is (stap 4), verzendt de on-premises DNS-server de aanvraag naar de DNS-server voor omzetting.

DNS-server zet het werkruimtedomein om in CNAME vanuit Azure DNS:

De DNS-server zet de FQDN's om uit stap 5 van de Azure DNS. Azure DNS reageert met een van de domeinen die worden vermeld in stap 1.

On-premises DNS-server recursief omzetten CNAME-record van werkruimtedomein van DNS-server:

On-premises DNS-server gaat recursief de CNAME oplossen die in stap 7 is ontvangen. Omdat er in stap 4 een voorwaardelijke doorstuurserver is ingesteld, verzendt de on-premises DNS-server de aanvraag naar DE DNS-server voor omzetting.

DNS-server lost recursief de CNAME-record van het werkruimtedomein op vanuit Azure DNS:

DNS-server gaat recursief de CNAME oplossen die in stap 7 is ontvangen. Omdat er in stap 3 een voorwaardelijke doorstuurserver is ingesteld, verzendt DNS-server de aanvraag naar het IP-adres van de virtuele Azure DNS-server voor omzetting.

Azure DNS retourneert records uit Privé-DNS zone:

De bijbehorende records die zijn opgeslagen in de Privé-DNS Zones worden geretourneerd naar DE DNS-server, wat betekent dat de virtuele Azure DNS-server de IP-adressen van het privé-eindpunt retourneert.

Bij de on-premises DNS-server wordt de domeinnaam van de werkruimte omgezet in het privé-eindpuntadres:

De query van on-premises DNS-server naar DNS-server in stap 8 retourneert uiteindelijk de IP-adressen die aan het privé-eindpunt zijn gekoppeld aan de Azure Machine Learning-werkruimte. Deze IP-adressen worden geretourneerd naar de oorspronkelijke client, die nu communiceert met de Azure Machine Learning-werkruimte via het privé-eindpunt dat is geconfigureerd in stap 1.

Belangrijk

Als VPN Gateway wordt gebruikt in deze set, samen met aangepaste DNS-server-IP's op VNet, moet Azure DNS IP (168.63.129.16) worden toegevoegd in de lijst en om niet-onderbroken communicatie te behouden.

Voorbeeld: Hosts-bestand

Het hosts bestand is een tekstdocument dat door Linux, macOS en Windows wordt gebruikt om naamomzetting voor de lokale computer te overschrijven. Het bestand bevat een lijst met IP-adressen en de bijbehorende hostnaam. Wanneer de lokale computer probeert een hostnaam op te lossen, als de hostnaam in het hosts bestand wordt vermeld, wordt de naam omgezet in het bijbehorende IP-adres.

Belangrijk

Het hosts bestand overschrijft alleen naamomzetting voor de lokale computer. Als u een hosts bestand met meerdere computers wilt gebruiken, moet u het afzonderlijk op elke computer wijzigen.

De volgende tabel bevat de locatie van het hosts bestand:

| Besturingssysteem | Locatie |

|---|---|

| Linux | /etc/hosts |

| macOS | /etc/hosts |

| Vensters | %SystemRoot%\System32\drivers\etc\hosts |

Tip

De naam van het bestand is hosts zonder extensie. Wanneer u het bestand bewerkt, gebruikt u beheerderstoegang. In Linux of macOS kunt u bijvoorbeeld gebruiken sudo vi. Voer Kladblok in Windows uit als beheerder.

Hier volgt een voorbeeld van hosts bestandsvermeldingen voor Azure Machine Learning:

# For core Azure Machine Learning hosts

10.1.0.5 fb7e20a0-8891-458b-b969-55ddb3382f51.workspace.eastus.api.azureml.ms

10.1.0.5 fb7e20a0-8891-458b-b969-55ddb3382f51.workspace.eastus.cert.api.azureml.ms

10.1.0.6 ml-myworkspace-eastus-fb7e20a0-8891-458b-b969-55ddb3382f51.eastus.notebooks.azure.net

# For a managed online/batch endpoint named 'mymanagedendpoint'

10.1.0.7 mymanagedendpoint.eastus.inference.ml.azure.com

# For a compute instance named 'mycomputeinstance'

10.1.0.5 mycomputeinstance.eastus.instances.azureml.ms

Zie voor meer informatie over het hosts bestand https://wikipedia.org/wiki/Hosts_(file).

DNS-omzetting van afhankelijkheidsservices

De services waarvoor uw werkruimte afhankelijk is, kunnen ook worden beveiligd met behulp van een privé-eindpunt. Zo ja, dan moet u mogelijk een aangepaste DNS-record maken als u rechtstreeks met de service moet communiceren. Als u bijvoorbeeld rechtstreeks wilt werken met de gegevens in een Azure Storage-account dat wordt gebruikt door uw werkruimte.

Notitie

Sommige services hebben meerdere privé-eindpunten voor subservices of functies. Een Azure Storage-account kan bijvoorbeeld afzonderlijke privé-eindpunten hebben voor Blob, Bestand en DFS. Als u toegang nodig hebt tot blob- en bestandsopslag, moet u oplossing inschakelen voor elk specifiek privé-eindpunt.

Zie de DNS-configuratie van azure-privé-eindpunten voor meer informatie over de services en DNS-resolutie.

Probleemoplossing

Als na het uitvoeren van de bovenstaande stappen u geen toegang hebt tot de werkruimte vanaf een virtuele machine of taken mislukken op rekenresources in het virtuele netwerk met het privé-eindpunt naar de Azure Machine Learning-werkruimte, volgt u de onderstaande stappen om de oorzaak te identificeren.

Zoek de FQDN's van de werkruimte op het privé-eindpunt:

Ga naar Azure Portal met behulp van een van de volgende koppelingen:

Navigeer naar het privé-eindpunt naar de Azure Machine Learning-werkruimte. De FQDN's van de werkruimte worden weergegeven op het tabblad Overzicht.

Toegang tot rekenresource in virtual network-topologie:

Ga verder met het openen van een rekenresource in de Azure Virtual Network-topologie. Hiervoor is waarschijnlijk toegang nodig tot een virtuele machine in een virtueel netwerk dat is gekoppeld aan het virtuele hubnetwerk.

FQDN's voor werkruimte oplossen:

Open een opdrachtprompt, shell of PowerShell. Voer vervolgens voor elk van de werkruimte-FQDN's de volgende opdracht uit:

nslookup <workspace FQDN>Het resultaat van elke nslookup moet een van de twee privé-IP-adressen op het privé-eindpunt opleveren voor de Azure Machine Learning-werkruimte. Als dat niet zo is, is er iets onjuist geconfigureerd in de aangepaste DNS-oplossing.

Mogelijke oorzaken:

- De rekenresource die de opdrachten voor probleemoplossing uitvoert, gebruikt geen DNS-server voor DNS-resolutie

- De Privé-DNS-zones die zijn gekozen bij het maken van het privé-eindpunt, zijn niet gekoppeld aan het VNet van de DNS-server

- Voorwaardelijke doorschakelaars van DNS-server naar Azure DNS virtuele-server-IP zijn niet juist geconfigureerd

- Voorwaardelijke doorschakelaars van on-premises DNS-server naar DNS-server zijn niet juist geconfigureerd

Volgende stappen

Dit artikel maakt deel uit van een reeks over het beveiligen van een Azure Machine Learning-werkstroom. Zie de andere artikelen in deze reeks: