gebeurtenis

9 apr, 15 - 10 apr, 12

Codeer de toekomst met AI en maak verbinding met Java-peers en experts op JDConf 2025.

Nu registrerenDeze browser wordt niet meer ondersteund.

Upgrade naar Microsoft Edge om te profiteren van de nieuwste functies, beveiligingsupdates en technische ondersteuning.

In deze zelfstudie leert u hoe u CorporateExperience integreert met Microsoft Entra ID. Wanneer u CorporateExperience integreert met Microsoft Entra ID, kunt u het volgende doen:

U hebt het volgende nodig om aan de slag te gaan:

In deze zelfstudie configureert en test u eenmalige aanmelding van Microsoft Entra in een testomgeving.

Als u de integratie van CorporateExperience in Microsoft Entra ID wilt configureren, moet u CorporateExperience vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

U kunt ook de wizard Enterprise App Configuration gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en ook de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Configureer en test eenmalige aanmelding van Microsoft Entra met CorporateExperience met behulp van een testgebruiker met de naam B.Simon. Eenmalige aanmelding werkt alleen als u een koppelingsrelatie tot stand brengt tussen een Microsoft Entra-gebruiker en de bijbehorende gebruiker in CorporateExperience.

Voer de volgende stappen uit om eenmalige aanmelding van Microsoft Entra met CorporateExperience te configureren en te testen:

Volg deze stappen om eenmalige aanmelding van Microsoft Entra in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

Blader naar Identity>Applications Enterprise-toepassingen>>corporateExperience-eenmalige> aanmelding.

Selecteer SAML op de pagina Selecteer een methode voor eenmalige aanmelding.

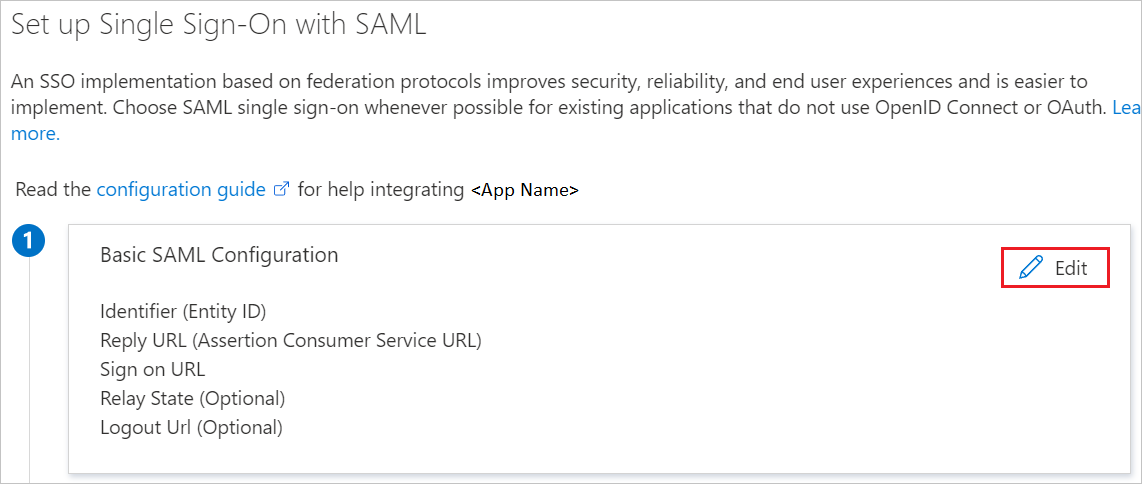

Op de pagina Eenmalige aanmelding instellen met SAML klikt u op het potloodpictogram voor Standaard-SAML-configuratie om de instellingen te bewerken.

In de sectie Standaard SAML-configuratie voert u de volgende stappen uit:

a. In het tekstvak Id (Entiteits-id) typt u een URL met de volgende notatie: https://<CustomerName>.corporateparking.parso.cr/users/saml/metadata

b. In het tekstvak Aanmeldings-URL typt u een URL met de volgende notatie: https://<CustomerName>.corporateparking.parso.cr/users/saml/auth

Notitie

Dit zijn geen echte waarden. Werk deze waarden bij met de werkelijke id en aanmeldings-URL. Neem contact op met het klantondersteuningsteam van CorporateExperience om deze waarden te verkrijgen. U kunt ook verwijzen naar de patronen die worden weergegeven in de sectie Standaard SAML-configuratie .

In uw CorporateExperience-toepassing worden de SAML-asserties in een specifieke indeling verwacht. Hiervoor moet u aangepaste kenmerktoewijzingen toevoegen aan de configuratie van uw SAML-tokenkenmerken. In de volgende schermopname ziet u een voorbeeld hiervan. De standaardwaarde van de unieke gebruikers-id is user.userprincipalname , maar CorporateExperience verwacht dat deze wordt toegewezen aan het e-mailadres van de gebruiker. Hiervoor kunt u het kenmerk user.mail in de lijst gebruiken of de juiste kenmerkwaarde op basis van uw organisatieconfiguratie.

Bovendien verwacht de toepassing CorporateExperience nog enkele kenmerken die als SAML-antwoord moeten worden doorgestuurd. Deze worden hieronder weergegeven. Deze kenmerken worden ook vooraf ingevuld, maar u kunt ze controleren volgens uw vereisten.

| Naam | Bronkenmerk |

|---|---|

| e-mailadres | user.mail |

| first_name | user.givenname |

| user_name | user.netbiosname |

| organization | user.companyname |

| uid | user.mail |

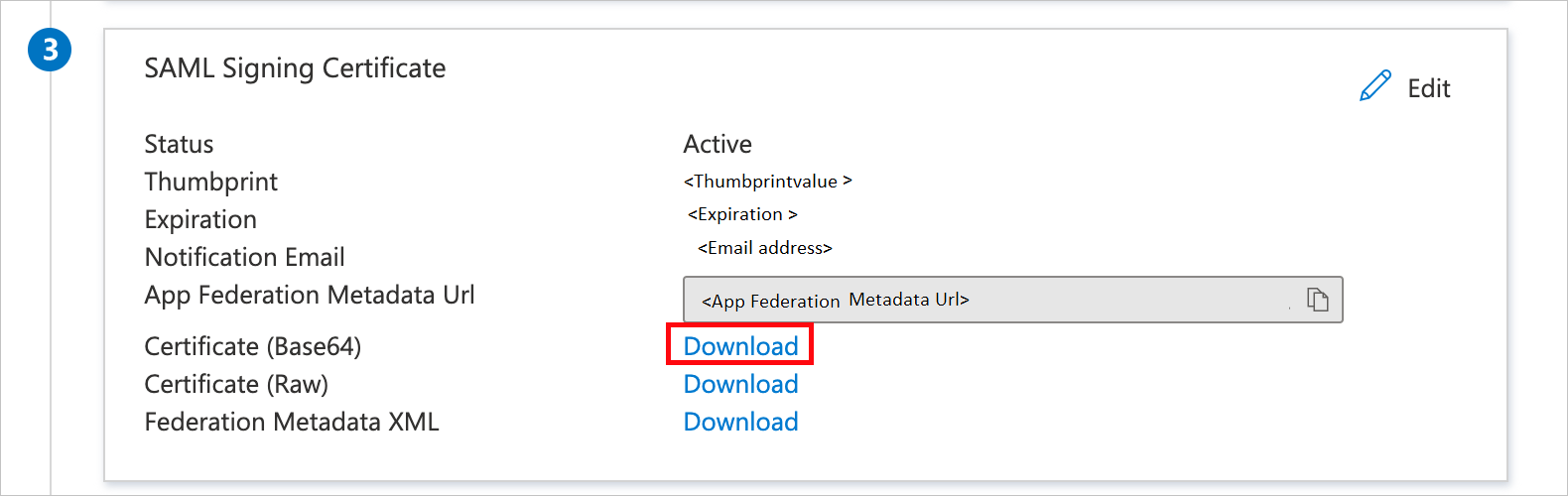

Op de pagina Eenmalige aanmelding met SAML instellen in de sectie SAML-handtekeningcertificaat gaat u naar Certificaat (Base64) en selecteert u Downloaden om het certificaat te downloaden en op te slaan op uw computer.

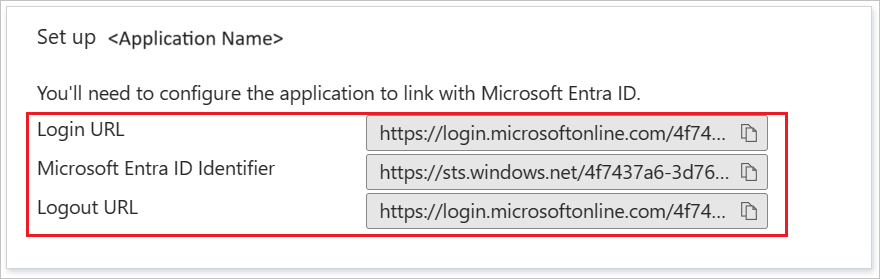

In de sectie CorporateExperience instellen kopieert u de juiste URL('s) op basis van uw behoeften.

In deze sectie maakt u een testgebruiker met de naam B.Simon.

B.Simon.B.Simon@contoso.com.In deze sectie geeft u B.Simon toestemming om eenmalige aanmelding te gebruiken door toegang te verlenen tot CorporateExperience.

Als u eenmalige aanmelding aan de zijde van CorporateExperience wilt configureren, moet u het gedownloade certificaat (Base64) en de juiste uit de toepassingsconfiguratie gekopieerde URL's verzenden naar het ondersteuningsteam van CorporateExperience. Het team stelt de instellingen zo in dat de verbinding tussen SAML en eenmalige aanmelding aan beide zijden goed is ingesteld.

In deze sectie maakt u een gebruiker met de naam Britta Simon in CorporateExperience. Werk samen met het ondersteuningsteam van CorporateExperience om de gebruikers toe te voegen in het CorporateExperience-platform. Er moeten gebruikers worden gemaakt en geactiveerd voordat u eenmalige aanmelding kunt gebruiken.

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties.

Klik op Deze toepassing testen. U wordt omgeleid naar de aanmeldings-URL van CorporateExperience, waar u de aanmeldingsstroom kunt initiëren.

Ga rechtstreeks naar de aanmeldings-URL van CorporateExperience en initieer de aanmeldingsstroom daar.

U kunt Microsoft Mijn apps gebruiken. Wanneer u in de Mijn apps op de tegel CorporateExperience klikt, wordt u omgeleid naar de aanmeldings-URL van CorporateExperience. Zie Introduction to My Apps (Inleiding tot Mijn apps) voor meer informatie over Mijn apps.

Zodra u CorporateExperience hebt geconfigureerd, kunt u sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.

gebeurtenis

9 apr, 15 - 10 apr, 12

Codeer de toekomst met AI en maak verbinding met Java-peers en experts op JDConf 2025.

Nu registrerenTraining

Module

Ontdek hoe Microsoft Entra Externe ID veilige, naadloze aanmeldingservaringen voor uw consumenten en zakelijke klanten kan bieden. Verken het maken van tenants, app-registratie, stroomaanpassing en accountbeveiliging.

Certificering

Microsoft Gecertificeerd: Identiteits- en Toegangsbeheerbeheerder Associate - Certifications

Demonstreer de functies van Microsoft Entra ID om identiteitsoplossingen te moderniseren, hybride oplossingen te implementeren en identiteitsbeheer te implementeren.