Jak skonfigurować uwierzytelnianie oparte na certyfikatach firmy Microsoft

Uwierzytelnianie oparte na certyfikatach firmy Microsoft (CBA) umożliwia organizacjom konfigurowanie dzierżaw firmy Microsoft w celu zezwolenia lub wymagania od użytkowników uwierzytelniania za pomocą certyfikatów X.509 utworzonych przez infrastrukturę kluczy publicznych przedsiębiorstwa na potrzeby logowania aplikacji i przeglądarki. Ta funkcja umożliwia organizacjom wdrażanie nowoczesnego uwierzytelniania bez hasła odpornego na wyłudzanie informacji przy użyciu certyfikatu x.509.

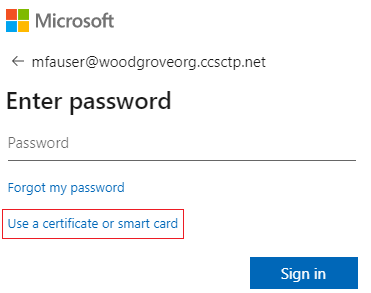

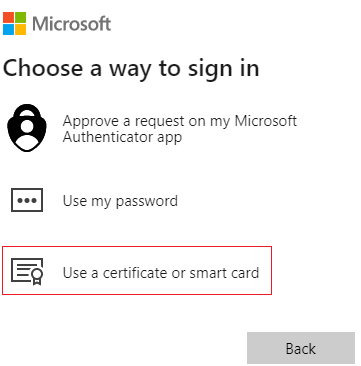

Podczas logowania użytkownicy zobaczą również opcję uwierzytelniania przy użyciu certyfikatu zamiast wprowadzania hasła. Jeśli na urządzeniu znajduje się wiele pasujących certyfikatów, użytkownik może wybrać, którego certyfikatu użyć. Certyfikat jest weryfikowany na koncie użytkownika i jeśli się powiedzie, zaloguje się.

Postępuj zgodnie z tymi instrukcjami, aby skonfigurować i używać usługi Microsoft Entra CBA dla dzierżaw w planach office 365 Enterprise i US Government. Skonfigurowano już infrastrukturę kluczy publicznych (PKI).

Wymagania wstępne

Upewnij się, że są spełnione następujące wymagania wstępne:

- Skonfiguruj co najmniej jeden urząd certyfikacji (CA) i wszystkie pośrednie urzędy certyfikacji w identyfikatorze Entra firmy Microsoft.

- Użytkownik musi mieć dostęp do certyfikatu użytkownika (wystawionego z zaufanej infrastruktury kluczy publicznych skonfigurowanych w dzierżawie) przeznaczonego do uwierzytelniania klienta względem identyfikatora Entra firmy Microsoft.

- Każdy urząd certyfikacji powinien mieć listę odwołania certyfikatów (CRL), do których można odwoływać się z internetowych adresów URL. Jeśli zaufany urząd certyfikacji nie ma skonfigurowanej listy CRL, identyfikator Entra firmy Microsoft nie będzie wykonywać sprawdzania listy CRL, odwołanie certyfikatów użytkownika nie będzie działać, a uwierzytelnianie nie zostanie zablokowane.

Ważne

Upewnij się, że infrastruktura kluczy publicznych jest bezpieczna i nie można jej łatwo złamać. W przypadku naruszenia zabezpieczeń osoba atakująca może utworzyć i podpisać certyfikaty klienta oraz naruszyć bezpieczeństwo dowolnego użytkownika w dzierżawie, zarówno użytkowników, którzy są synchronizowani z użytkowników lokalnych, jak i tylko w chmurze. Jednak silna strategia ochrony klucza, wraz z innymi mechanizmami kontroli fizycznej i logicznej, takimi jak karty aktywacji modułu HSM lub tokeny do bezpiecznego przechowywania artefaktów, może zapewnić szczegółową ochronę, aby zapobiec atakom zewnętrznym lub zagrożeniom poufnym przed naruszeniem integralności infrastruktury kluczy publicznych. Aby uzyskać więcej informacji, zobacz Zabezpieczanie infrastruktury kluczy publicznych.

Ważne

Zapoznaj się z zaleceniami firmy Microsoft dotyczącymi najlepszych rozwiązań dotyczących kryptografii firmy Microsoft dotyczących wyboru algorytmu, długości klucza i ochrony danych. Upewnij się, że używasz jednego z zalecanych algorytmów, długości klucza i zatwierdzonych krzywych NIST.

Ważne

W ramach bieżących ulepszeń zabezpieczeń punkty końcowe platformy Azure/M365 dodają obsługę protokołu TLS1.3, a ten proces powinien potrwać kilka miesięcy, aby pokryć tysiące punktów końcowych usługi na platformie Azure/M365. Obejmuje to punkt końcowy Entra ID używany przez uwierzytelnianie oparte na certyfikatach firmy Microsoft (CBA) *.certauth.login.microsoftonline.com i *.certauth.login.mcirosoftonline.us. Protokół TLS 1.3 to najnowsza wersja najbardziej wdrożonego protokołu zabezpieczeń Internetu, który szyfruje dane w celu zapewnienia bezpiecznego kanału komunikacyjnego między dwoma punktami końcowymi. Protokół TLS 1.3 eliminuje przestarzałe algorytmy kryptograficzne, zwiększa bezpieczeństwo starszych wersji i ma na celu szyfrowanie możliwie największej ilości uzgadniania. Zdecydowanie zalecamy deweloperom rozpoczęcie testowania protokołu TLS 1.3 w aplikacjach i usługach.

Uwaga

Podczas oceniania infrastruktury kluczy publicznych ważne jest przejrzenie zasad wystawiania certyfikatów i wymuszanie. Jak wspomniano, dodanie urzędów certyfikacji (CA) do konfiguracji firmy Microsoft Entra umożliwia certyfikaty wystawione przez te urzędy certyfikacji w celu uwierzytelnienia dowolnego użytkownika w usłudze Microsoft Entra ID. Z tego powodu ważne jest, aby wziąć pod uwagę, jak i kiedy urzędy certyfikacji mogą wystawiać certyfikaty oraz jak implementują identyfikatory wielokrotnego użytku. Jeśli administratorzy muszą zapewnić, że tylko określony certyfikat może być używany do uwierzytelniania użytkownika, administratorzy powinni używać wyłącznie powiązań o wysokiej koligacji, aby zapewnić wyższy poziom pewności, że tylko określony certyfikat jest w stanie uwierzytelnić użytkownika. Aby uzyskać więcej informacji, zobacz powiązania o wysokiej koligacji.

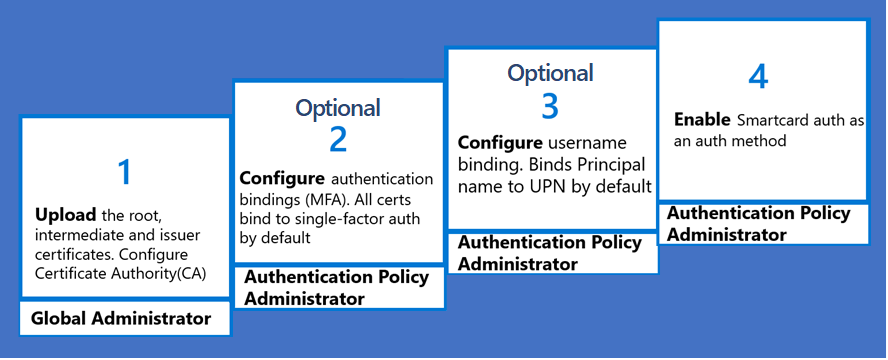

Kroki konfigurowania i testowania usługi Microsoft Entra CBA

Przed włączeniem programu Microsoft Entra CBA należy wykonać pewne kroki konfiguracji. Najpierw administrator musi skonfigurować zaufane urzędy certyfikacji wystawiające certyfikaty użytkowników. Jak pokazano na poniższym diagramie, używamy kontroli dostępu opartej na rolach, aby upewnić się, że do wprowadzania zmian są potrzebne tylko najmniej uprzywilejowani administratorzy. Tylko rola globalnego Administracja istratora może skonfigurować urząd certyfikacji.

Opcjonalnie można również skonfigurować powiązania uwierzytelniania w celu mapowania certyfikatów na uwierzytelnianie jednoskładnikowe lub wieloskładnikowe oraz skonfigurować powiązania nazw użytkowników, aby zamapować pole certyfikatu na atrybut obiektu użytkownika. Administracja istratory zasad uwierzytelniania mogą konfigurować ustawienia związane z użytkownikiem. Po zakończeniu wszystkich konfiguracji włącz usługę Microsoft Entra CBA w dzierżawie.

Krok 1. Konfigurowanie urzędów certyfikacji

Urzędy certyfikacji można skonfigurować przy użyciu centrum administracyjnego firmy Microsoft lub interfejsów API REST programu Microsoft Graph oraz obsługiwanych zestawów SDK, takich jak program Microsoft Graph PowerShell. Infrastruktura PKI lub administrator infrastruktury PKI powinien mieć możliwość udostępnienia listy urzędów certyfikacji wystawiających certyfikaty. Aby upewnić się, że skonfigurowano wszystkie urzędy certyfikacji, otwórz certyfikat użytkownika i kliknij kartę "ścieżka certyfikacji" i upewnij się, że każdy urząd certyfikacji zostanie przekazany do magazynu zaufania Entra. Uwierzytelnianie CBA zakończy się niepowodzeniem, jeśli brakuje urzędów certyfikacji.

Konfigurowanie urzędów certyfikacji przy użyciu centrum administracyjnego firmy Microsoft Entra

Aby włączyć uwierzytelnianie oparte na certyfikatach i skonfigurować powiązania użytkownika w centrum administracyjnym firmy Microsoft Entra, wykonaj następujące kroki:

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator globalny Administracja istrator.

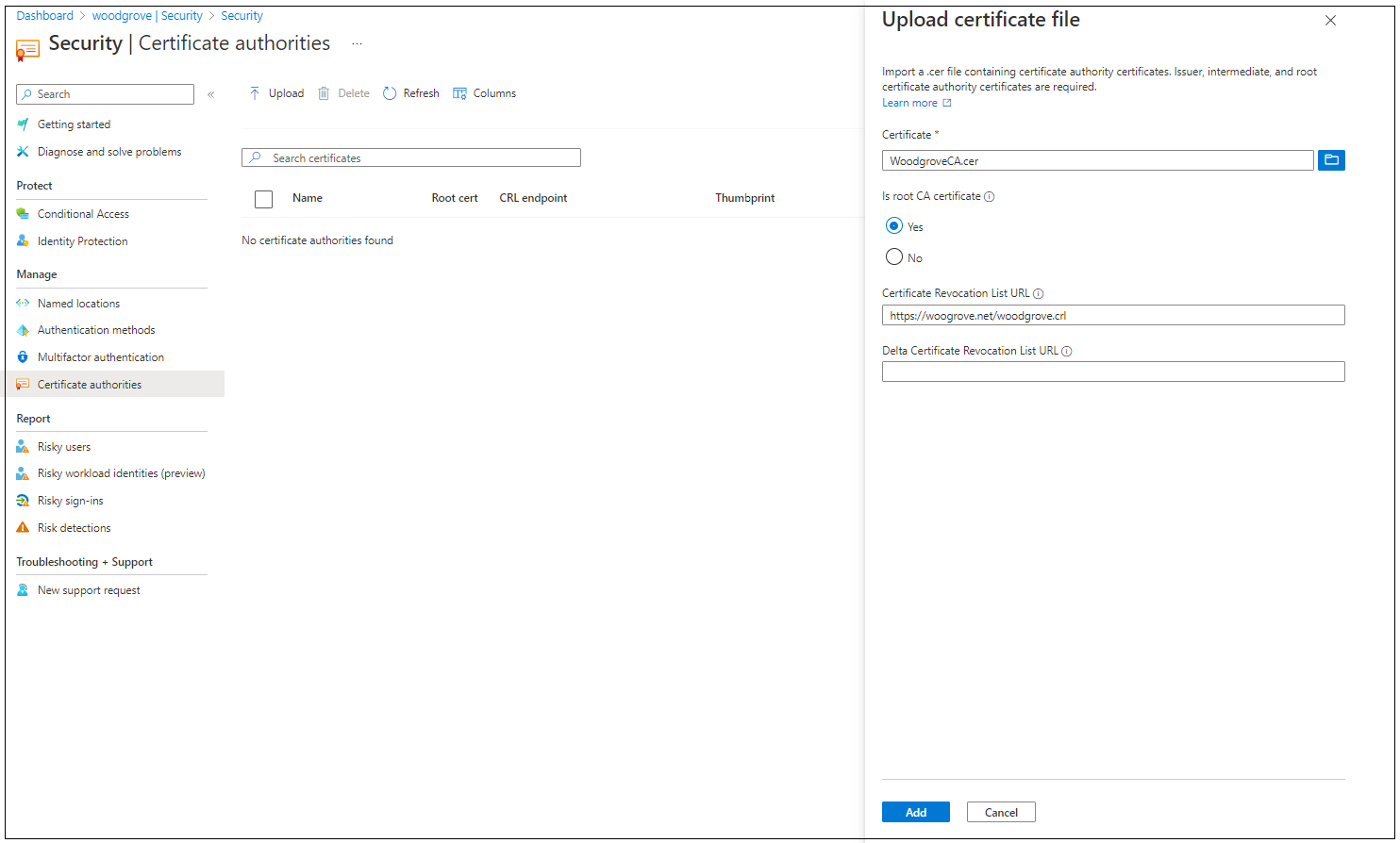

Przejdź do pozycji Ochrona>Pokaż więcej>urzędów certyfikacji usługi Security Center (lub wskaźnika bezpieczeństwa tożsamości). >

Aby przekazać urząd certyfikacji, wybierz pozycję Przekaż:

Wybierz plik urzędu certyfikacji.

Wybierz pozycję Tak , jeśli urząd certyfikacji jest certyfikatem głównym, w przeciwnym razie wybierz pozycję Nie.

W polu Adres URL listy odwołania certyfikatów ustaw internetowy adres URL podstawowego listy CRL urzędu certyfikacji, który zawiera wszystkie odwołane certyfikaty. Jeśli adres URL nie jest ustawiony, uwierzytelnianie przy użyciu odwołanych certyfikatów nie powiedzie się.

W polu Adres URL listy odwołania certyfikatów różnicowych ustaw adres URL listy CRL dostępny z Internetu zawierający wszystkie odwołane certyfikaty od czasu opublikowania ostatniej podstawowej listy CRL.

Wybierz Dodaj.

Aby usunąć certyfikat urzędu certyfikacji, wybierz certyfikat i wybierz pozycję Usuń.

Wybierz pozycję Kolumny , aby dodać lub usunąć kolumny.

Uwaga

Przekazywanie nowego urzędu certyfikacji kończy się niepowodzeniem, jeśli jakikolwiek istniejący urząd certyfikacji wygasł. Globalny Administracja istrator powinien usunąć wygasły urząd certyfikacji i ponowić próbę przekazania nowego urzędu certyfikacji.

Konfigurowanie urzędów certyfikacji przy użyciu programu PowerShell

Obsługiwany jest tylko jeden punkt dystrybucji listy CRL (CDP) dla zaufanego urzędu certyfikacji. Sieć CDP może być tylko adresami URL PROTOKOŁU HTTP. Adresy URL protokołu OCSP (Online Certificate Status Protocol) lub Lightweight Directory Access Protocol (LDAP) nie są obsługiwane.

Aby skonfigurować urzędy certyfikacji w usłudze Microsoft Entra ID, dla każdego urzędu certyfikacji przekaż następujące elementy:

- Publiczna część certyfikatu w formacie .cer

- Adresy URL dostępne z Internetu, w których znajdują się listy odwołania certyfikatów (CRL)

Schemat urzędu certyfikacji wygląda następująco:

class TrustedCAsForPasswordlessAuth

{

CertificateAuthorityInformation[] certificateAuthorities;

}

class CertificateAuthorityInformation

{

CertAuthorityType authorityType;

X509Certificate trustedCertificate;

string crlDistributionPoint;

string deltaCrlDistributionPoint;

string trustedIssuer;

string trustedIssuerSKI;

}

enum CertAuthorityType

{

RootAuthority = 0,

IntermediateAuthority = 1

}

W przypadku konfiguracji można użyć programu Microsoft Graph PowerShell:

Uruchom program Windows PowerShell z uprawnieniami administratora.

Zainstaluj program Microsoft Graph PowerShell:

Install-Module Microsoft.Graph

Pierwszym krokiem konfiguracji jest nawiązanie połączenia z dzierżawą. Gdy tylko istnieje połączenie z dzierżawą, możesz przejrzeć, dodać, usunąć i zmodyfikować zaufane urzędy certyfikacji zdefiniowane w katalogu.

Połącz

Aby nawiązać połączenie z dzierżawą, użyj polecenia Połączenie-MgGraph:

Connect-MgGraph

Retrieve

Aby pobrać zaufane urzędy certyfikacji zdefiniowane w katalogu, użyj polecenia Get-MgOrganizationCertificateBasedAuthConfiguration.

Get-MgOrganizationCertificateBasedAuthConfiguration

Dodaj

Uwaga

Przekazywanie nowych urzędów certyfikacji zakończy się niepowodzeniem po wygaśnięciu któregokolwiek z istniejących urzędów certyfikacji. Administracja dzierżawy należy usunąć wygasłe urzędy certyfikacji, a następnie przekazać nowy urząd certyfikacji.

Wykonaj powyższe kroki, aby dodać urząd certyfikacji w centrum administracyjnym firmy Microsoft Entra.

Typ urzędu

- Użyj 0, aby wskazać główny urząd certyfikacji

- Użyj wartości 1, aby wskazać pośredni lub wystawiający urząd certyfikacji

crlDistributionPoint

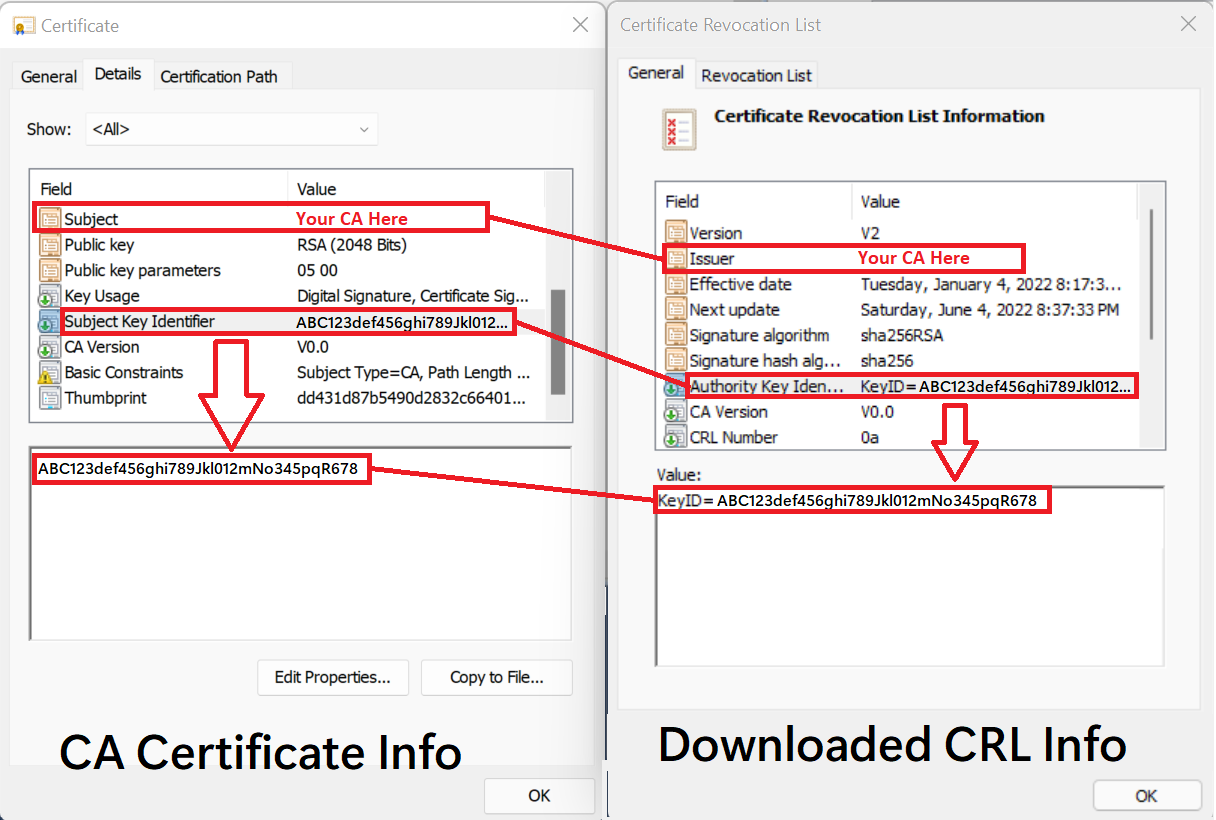

Listę CRL można pobrać i porównać certyfikat urzędu certyfikacji oraz informacje listy CRL, aby zweryfikować wartość crlDistributionPoint w poprzednim przykładzie programu PowerShell jest prawidłowa dla urzędu certyfikacji, który chcesz dodać.

Poniższa tabela i grafika pokazują, jak mapować informacje z certyfikatu urzędu certyfikacji na atrybuty pobranej listy CRL.

| Informacje o certyfikacie urzędu certyfikacji | = | Pobrane informacje o listach CRL |

|---|---|---|

| Temat | = | Wystawca |

| Identyfikator klucza podmiotu | = | Identyfikator klucza urzędu (KeyID) |

Napiwek

Wartość crlDistributionPoint w poprzednim przykładzie to lokalizacja http listy odwołania certyfikatów urzędu certyfikacji (CRL). Tę wartość można znaleźć w kilku miejscach:

- W atrybucie CRL Distribution Point (CDP) certyfikatu wystawionego z urzędu certyfikacji.

Jeśli urząd wystawiający certyfikaty uruchamia system Windows Server:

- Na właściwości urzędu certyfikacji w urzędzie certyfikacji Microsoft Management Console (MMC).

- W urzędzie certyfikacji, uruchamiając polecenie

certutil -cainfo cdp. Aby uzyskać więcej informacji, zobacz certutil.

Aby uzyskać więcej informacji, zobacz Opis procesu odwoływania certyfikatów.

Weryfikowanie konfiguracji urzędu certyfikacji

Ważne jest, aby upewnić się, że powyższy wynik kroków konfiguracji to Entra ID możliwość weryfikacji łańcucha zaufania urzędu certyfikacji i pomyślnie zapytać listę odwołania certyfikatów (CRL) ze skonfigurowanego punktu dystrybucji listy CRL urzędu certyfikacji (CDP). Aby uzyskać pomoc w tym zadaniu, zaleca się zainstalowanie modułu MSIdentity Tools programu PowerShell i uruchomienie polecenia Test-MsIdCBATrustStoreConfiguration. To polecenie cmdlet programu PowerShell przejrzyj konfigurację urzędu certyfikacji dzierżawy i błędy/ostrzeżenia dotyczące typowych problemów z nieprawidłową konfiguracją.

Krok 2. Włączanie usługi CBA w dzierżawie

Ważne

Użytkownik jest uważany za zdolny do uwierzytelniania wieloskładnikowego , gdy użytkownik znajduje się w zakresie uwierzytelniania opartego na certyfikatach w zasadach Metod uwierzytelniania . To wymaganie zasad oznacza, że użytkownik nie może użyć weryfikacji w ramach uwierzytelniania w celu zarejestrowania innych dostępnych metod. Jeśli użytkownicy nie mają dostępu do certyfikatów, zostaną zablokowani i nie będą mogli zarejestrować innych metod uwierzytelniania wieloskładnikowego. Dlatego administrator musi umożliwić użytkownikom, którzy mają prawidłowy certyfikat w zakresie CBA. Nie używaj wszystkich użytkowników dla elementu docelowego CBA i używaj grup użytkowników, którzy mają dostępne prawidłowe certyfikaty. Aby uzyskać więcej informacji, zobacz Microsoft Entra multifactor authentication (Uwierzytelnianie wieloskładnikowe firmy Microsoft).

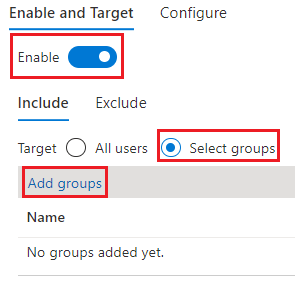

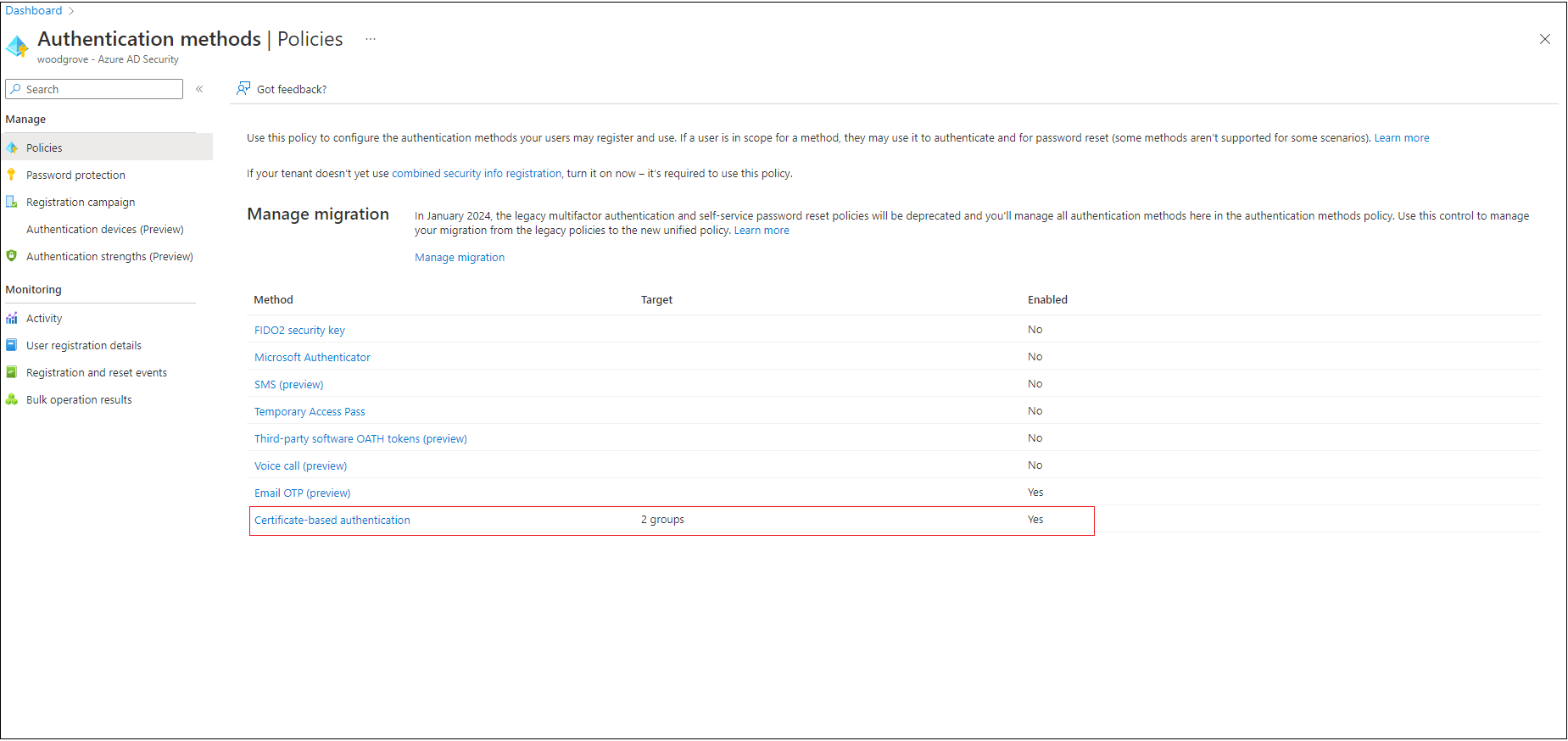

Aby włączyć uwierzytelnianie oparte na certyfikatach w centrum administracyjnym firmy Microsoft Entra, wykonaj następujące kroki:

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator zasad uwierzytelniania.

Przejdź do pozycji Grupy>Wszystkie grupy> wybierz pozycję Nowa grupa i utwórz grupę dla użytkowników cba

Przejdź do strony Metody>uwierzytelniania ochrony Uwierzytelnianie> oparte na certyfikatach.

W obszarze Włącz i cel wybierz pozycję Włącz.

Wybierz pozycję Wszyscy użytkownicy lub wybierz pozycję Dodaj grupy , aby wybrać określone grupy, takie jak utworzone powyżej. Zaleca się używanie określonych grup, a nie wszystkich użytkowników.

Po włączeniu uwierzytelniania opartego na certyfikatach w dzierżawie wszyscy użytkownicy w dzierżawie zobaczą opcję logowania się przy użyciu certyfikatu. Tylko użytkownicy, którzy są włączeni na potrzeby uwierzytelniania opartego na certyfikatach, będą mogli uwierzytelniać się przy użyciu certyfikatu X.509.

Uwaga

Administrator sieci powinien zezwolić na dostęp do punktu końcowego uwierzytelniania certyfikatów dla środowiska chmury klienta oprócz login.microsoftonline.com. Wyłącz inspekcję protokołu TLS w punkcie końcowym uwierzytelniania certyfikatu, aby upewnić się, że żądanie certyfikatu klienta zakończy się powodzeniem w ramach uzgadniania protokołu TLS.

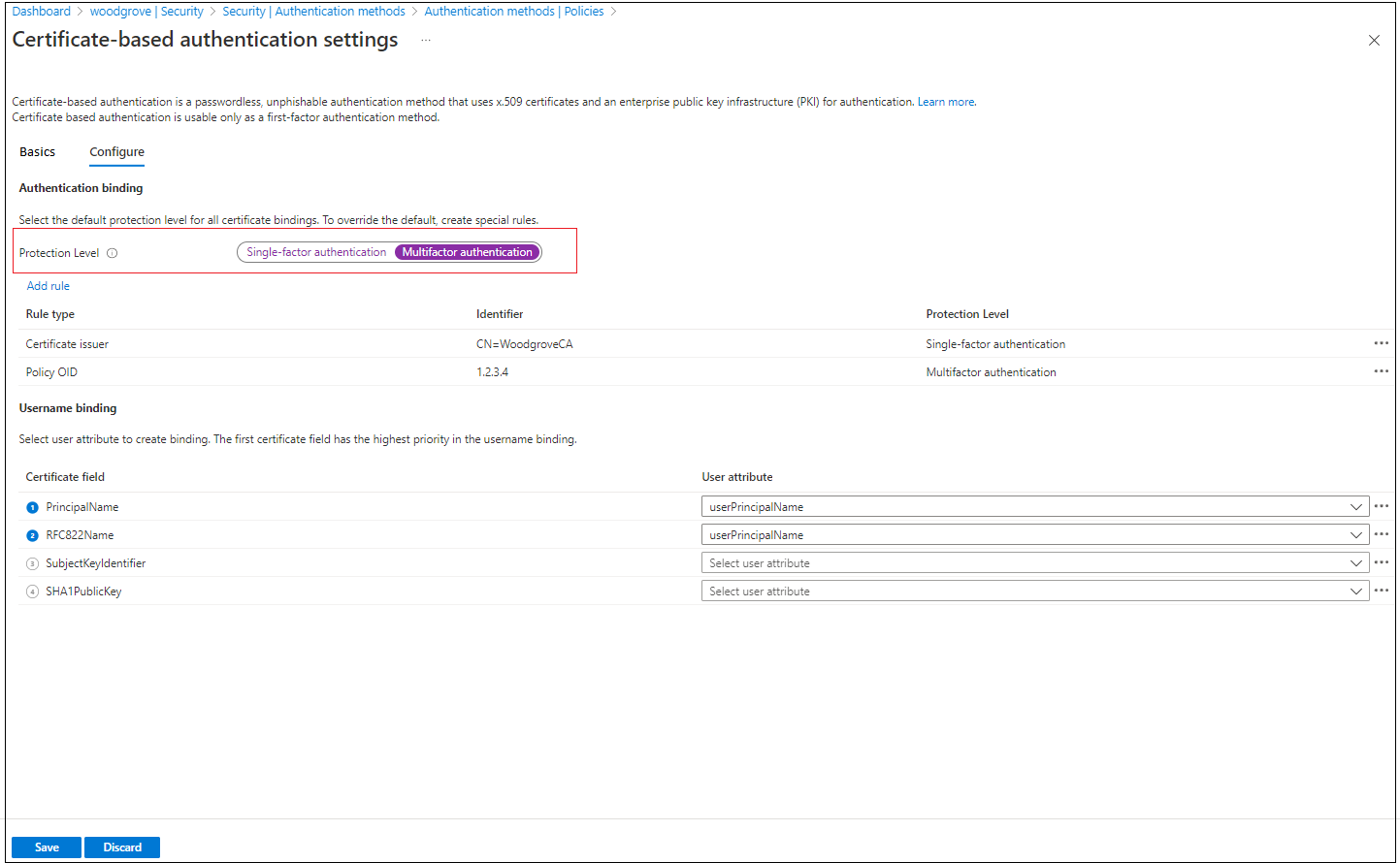

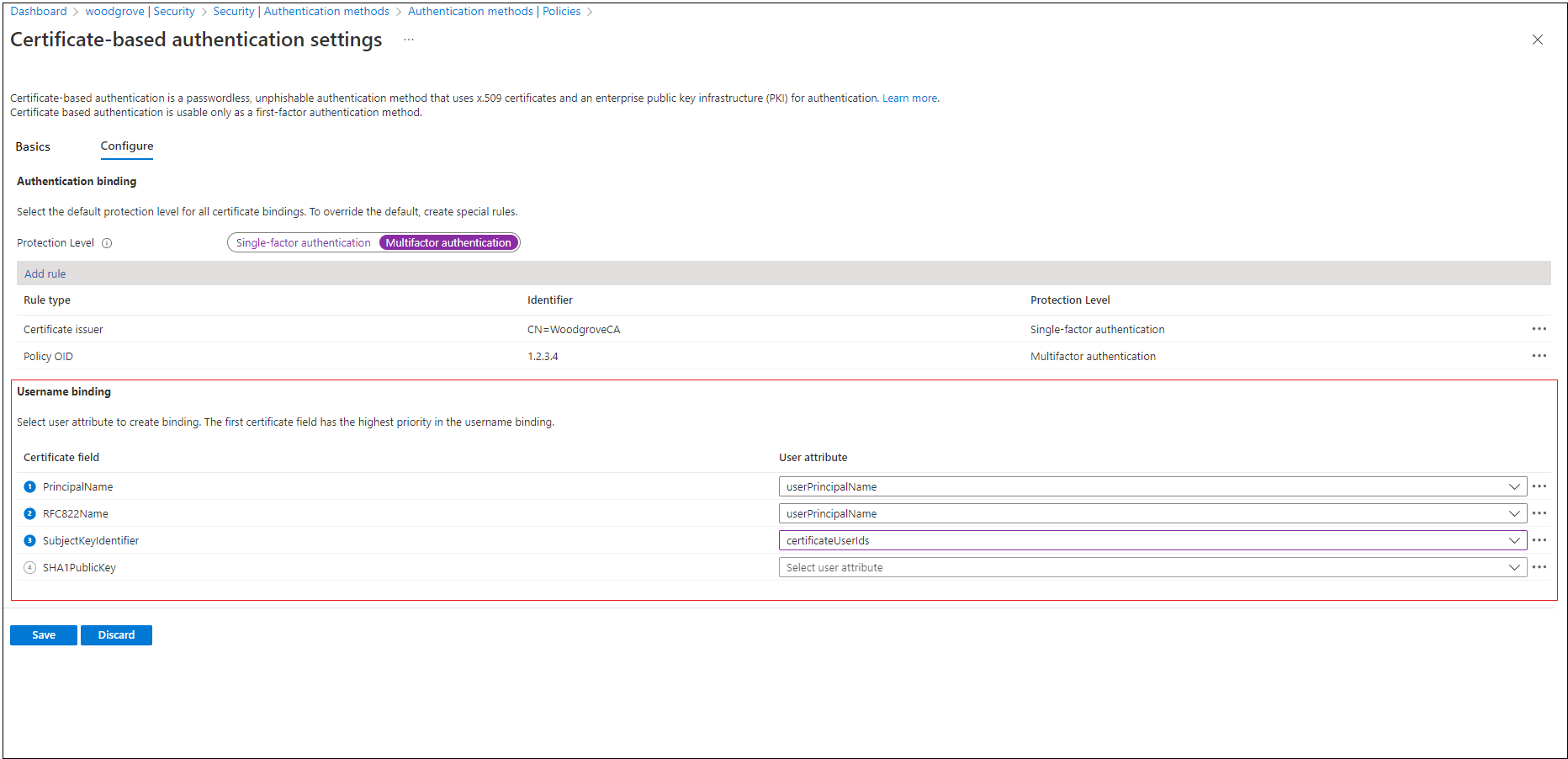

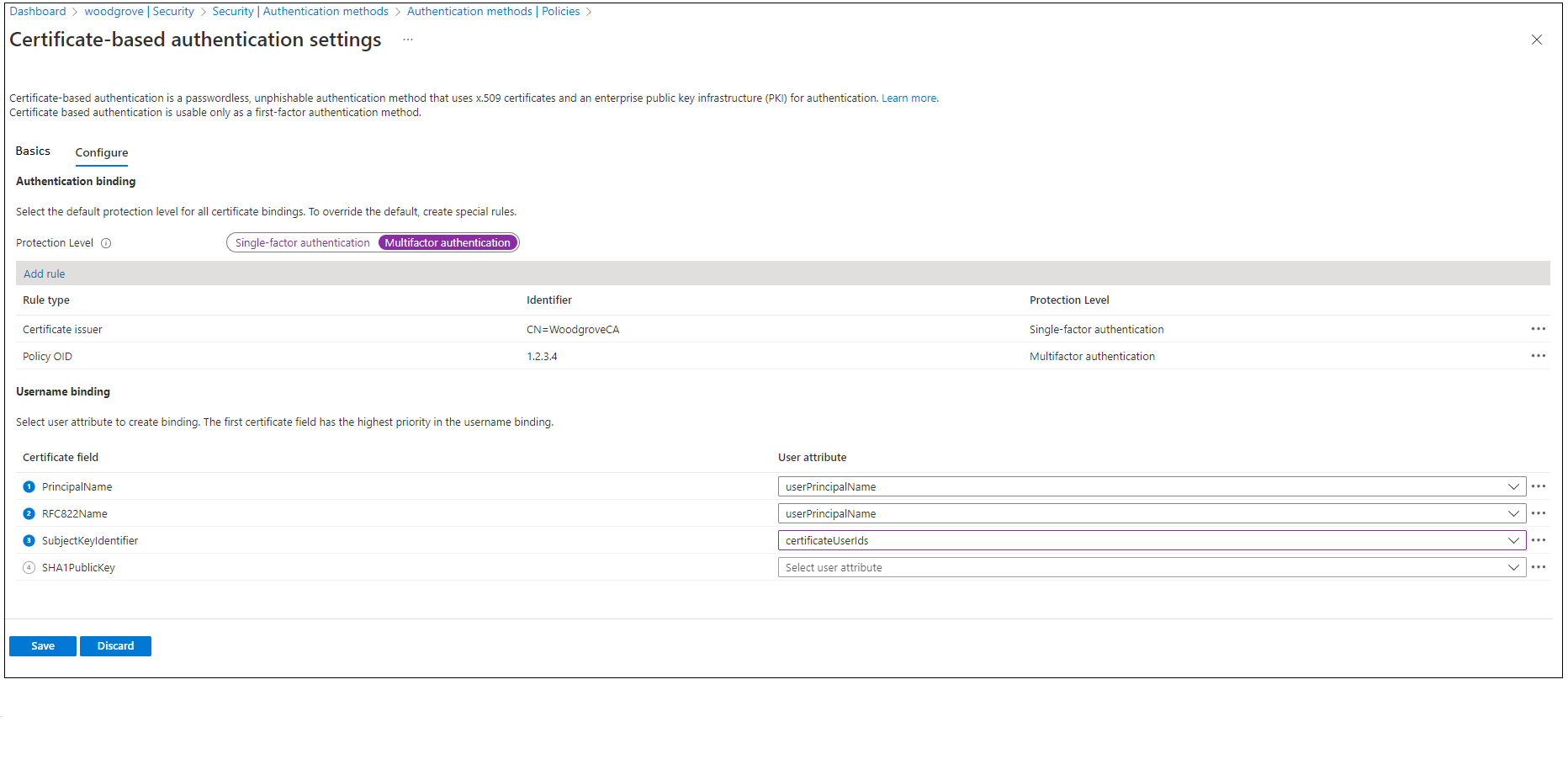

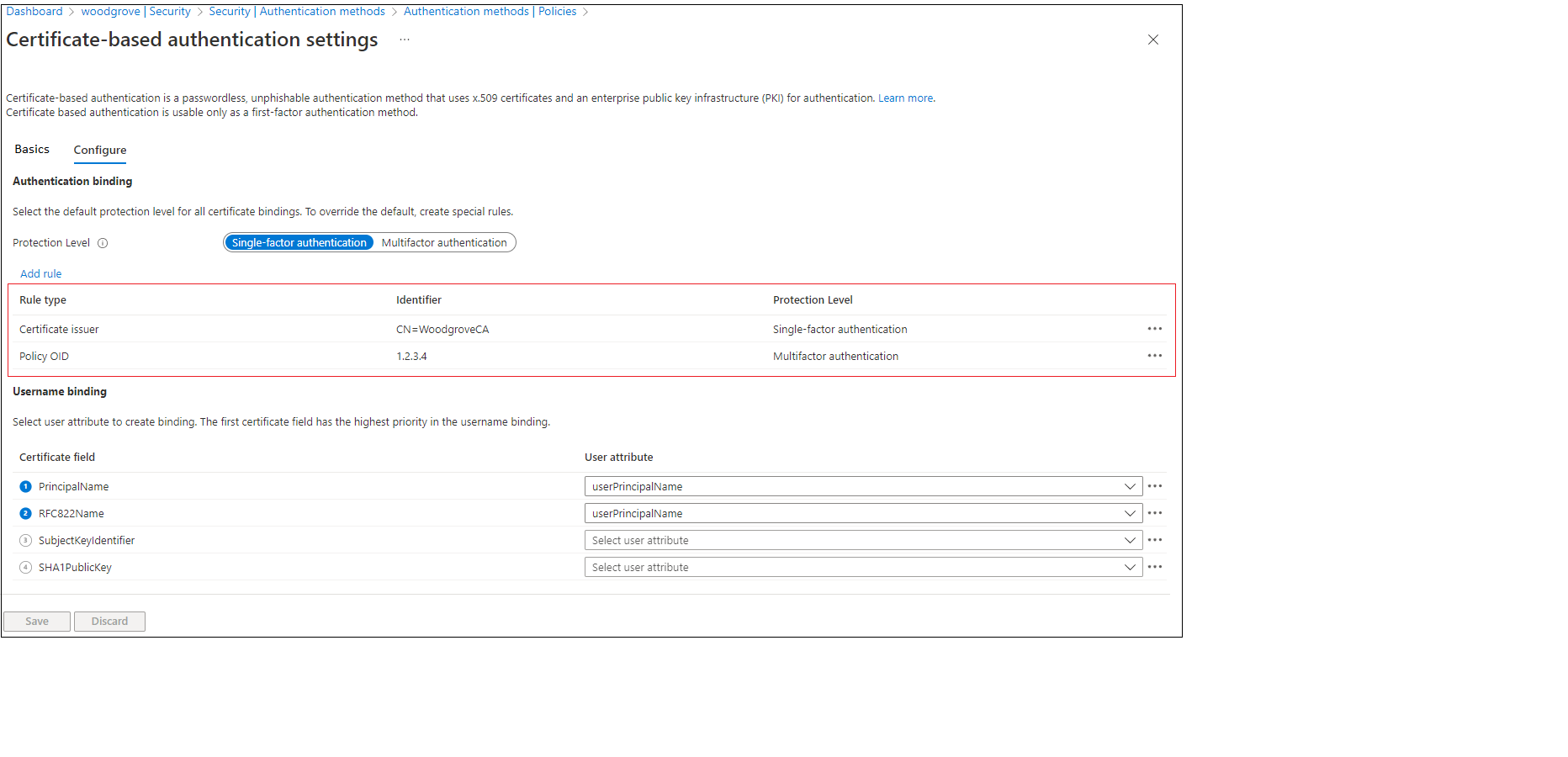

Krok 3. Konfigurowanie zasad powiązania uwierzytelniania

Zasady powiązania uwierzytelniania pomagają określić siłę uwierzytelniania na jeden czynnik lub wieloskładnik. Domyślny poziom ochrony certyfikatów w dzierżawie to uwierzytelnianie jednoskładnikowe.

Administracja istrator zasad uwierzytelniania może zmienić wartość domyślną z pojedynczego składnika na wieloskładnik i skonfigurować niestandardowe reguły zasad. Reguły powiązań uwierzytelniania mapować atrybuty certyfikatu, takie jak wystawca, identyfikator OID zasad lub wystawca i identyfikator OID zasad, na wartość i wybierz domyślny poziom ochrony dla tej reguły. Można utworzyć wiele reguł.

Aby zmodyfikować ustawienia domyślne dzierżawy w centrum administracyjnym firmy Microsoft Entra, wykonaj następujące kroki:

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator zasad uwierzytelniania.

Przejdź do strony Zasady metod> uwierzytelniania ochrony.>

W obszarze Zarządzanie wybierz pozycję Metody>uwierzytelniania oparte na certyfikatach.

Wybierz pozycję Konfiguruj , aby skonfigurować powiązanie uwierzytelniania i powiązanie nazwy użytkownika.

Atrybut poziomu ochrony ma wartość domyślną uwierzytelniania jednoskładnikowego. Wybierz pozycję Uwierzytelnianie wieloskładnikowe , aby zmienić wartość domyślną na MFA.

Uwaga

Domyślna wartość poziomu ochrony jest w mocy, jeśli nie zostaną dodane żadne reguły niestandardowe. W przypadku dodawania reguł niestandardowych poziom ochrony zdefiniowany na poziomie reguły jest zamiast tego honorowany.

Można również skonfigurować niestandardowe reguły powiązań uwierzytelniania, aby ułatwić określenie poziomu ochrony certyfikatów klienta. Można go skonfigurować przy użyciu pól Podmiot wystawcy lub Identyfikator OID zasad w certyfikacie.

Reguły powiązań uwierzytelniania będą mapować atrybuty certyfikatu (wystawca lub identyfikator OID zasad) na wartość i wybrać domyślny poziom ochrony dla tej reguły. Można utworzyć wiele reguł.

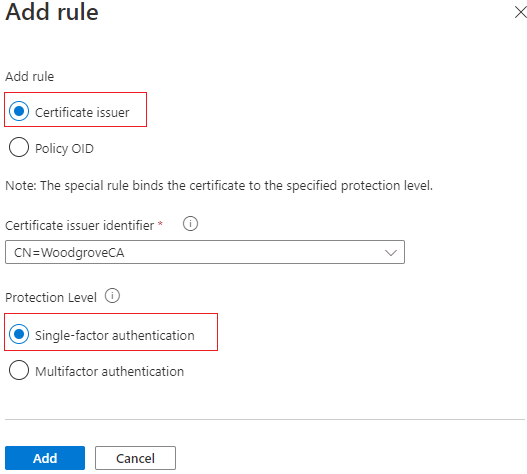

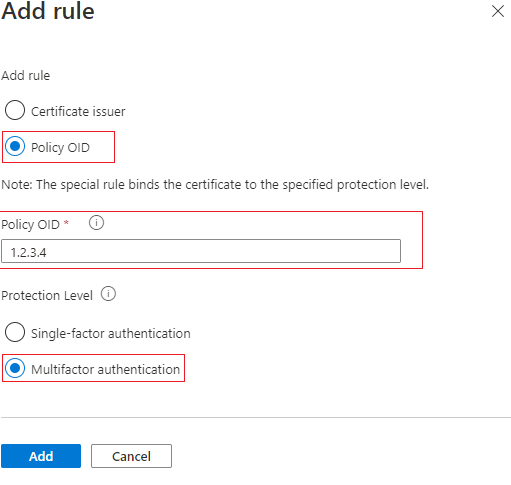

Aby dodać reguły niestandardowe, wybierz pozycję Dodaj regułę.

Aby utworzyć regułę według wystawcy certyfikatów, wybierz pozycję Wystawca certyfikatu.

Wybierz identyfikator wystawcy certyfikatu z pola listy.

Wybierz pozycję Uwierzytelnianie wieloskładnikowe, powiązanie z małą koligacją, a następnie kliknij przycisk Dodaj. Po wyświetleniu monitu kliknij pozycję Potwierdzam , aby zakończyć dodawanie reguły.

Aby utworzyć regułę według OID zasad, wybierz pozycję OID zasad.

Wprowadź wartość identyfikatora OID zasad.

Wybierz pozycję Uwierzytelnianie wieloskładnikowe, powiązanie z małą koligacją, a następnie kliknij przycisk Dodaj. Po wyświetleniu monitu kliknij pozycję Potwierdzam , aby zakończyć dodawanie reguły. .

Aby utworzyć regułę według identyfikatora OID wystawcy i zasad:

Wybierz pozycję Wystawca certyfikatu i identyfikator OID zasad.

Wybierz wystawcę i wprowadź identyfikator OID zasad.

W obszarze Siła uwierzytelniania wybierz pozycję Uwierzytelnianie jednoskładnikowe lub uwierzytelnianie wieloskładnikowe.

W obszarze Powiązanie koligacji wybierz pozycję Niski.

Wybierz Dodaj.

Uwierzytelnij się przy użyciu certyfikatu z identyfikatorem OID zasad 3.4.5.6 i wystawionym przez CN=CBATestRootProd. Uwierzytelnianie powinno zostać przekazane i uzyskać oświadczenie wieloskładnikowe.

Ważne

Istnieje znany problem polegający na tym, że administrator dzierżawy entra konfiguruje regułę zasad uwierzytelniania CBA przy użyciu identyfikatora OID wystawcy i identyfikatora OID zasad ma wpływ na niektóre scenariusze rejestracji urządzeń, w tym:

- Rejestracja w usłudze Windows Hello dla firm

- Rejestracja klucza zabezpieczeń Fido2

- Logowanie bez hasła systemu Windows Telefon

Nie ma to wpływu na rejestrację urządzeń przy użyciu funkcji Dołączanie w miejscu pracy, identyfikatora Entra i hybrydowego identyfikatora urządzenia. Reguły zasad uwierzytelniania CBA przy użyciu identyfikatora OID wystawcy LUB zasad nie mają wpływu. Aby rozwiązać ten problem, administratorzy powinni:

- Edytuj reguły zasad uwierzytelniania oparte na certyfikatach obecnie przy użyciu opcji wystawcy i identyfikatora OID zasad, a następnie usuń wymaganie wystawcy lub identyfikatora OID i zapisz. LUB

- Usuń regułę zasad uwierzytelniania obecnie przy użyciu identyfikatora OID wystawcy i zasad oraz utwórz reguły przy użyciu tylko identyfikatora OID wystawcy lub zasad

Pracujemy nad rozwiązaniem problemu.

Aby utworzyć regułę według wystawcy i numeru seryjnego:

Dodaj zasady powiązania uwierzytelniania, które wymagają dowolnego certyfikatu wystawionego przez CN=CBATestRootProd z identyfikatorem policyOID 1.2.3.4.6 wymaga tylko powiązania wysokiej koligacji (czyli wystawcy i numeru seryjnego).

Wybierz pole certyfikatu. W tym przykładzie wybierzemy pozycję Wystawca i Numer seryjny.

Jedynym obsługiwanym atrybutem użytkownika jest CertificateUserIds. Wybierz opcję Dodaj.

Wybierz pozycję Zapisz.

Dziennik logowania pokazuje, które powiązanie zostało użyte, oraz szczegóły certyfikatu.

- Wybierz przycisk OK , aby zapisać dowolną regułę niestandardową.

Ważne

Wprowadź identyfikator PolicyOID przy użyciu formatu identyfikatora obiektu. Jeśli na przykład zasady certyfikatu mają wartość Wszystkie zasady wystawiania, wprowadź identyfikator OID jako 2.5.29.32.0 podczas dodawania reguły. Ciąg Wszystkie zasady wystawiania jest nieprawidłowy dla edytora reguł i nie zostanie zastosowany.

Krok 4. Konfigurowanie zasad powiązania nazwy użytkownika

Zasady powiązania nazwy użytkownika pomagają zweryfikować certyfikat użytkownika. Domyślnie mapujemy główną nazwę w certyfikacie na UserPrincipalName w obiekcie użytkownika, aby określić użytkownika.

Zasady uwierzytelniania Administracja istrator może zastąpić ustawienie domyślne i utworzyć mapowanie niestandardowe. Aby określić sposób konfigurowania powiązania nazwy użytkownika, zobacz Jak działa powiązanie nazwy użytkownika.

Aby uzyskać więcej informacji na temat scenariuszy przy użyciu atrybutu certificateUserIds, zobacz Identyfikatory użytkownika certyfikatu.

Ważne

Jeśli zasady powiązania nazwy użytkownika używają zsynchronizowanych atrybutów, takich jak certificateUserIds, onPremisesUserPrincipalName i atrybut userPrincipalName obiektu użytkownika, należy pamiętać, że konta z uprawnieniami administracyjnymi w usłudze Active Directory (takie jak te z delegowanymi prawami do obiektów użytkownika lub uprawnienia administratora na serwerze Entra Połączenie Server) mogą wprowadzać zmiany wpływające na te atrybuty w identyfikatorze Entra.

Utwórz powiązanie nazwy użytkownika, wybierając jedno z pól certyfikatu X.509 do powiązania z jednym z atrybutów użytkownika. Kolejność powiązania nazwy użytkownika reprezentuje poziom priorytetu powiązania. Pierwszy ma najwyższy priorytet i tak dalej.

Jeśli określone pole certyfikatu X.509 zostanie znalezione w certyfikacie, ale identyfikator Entra firmy Microsoft nie znajdzie obiektu użytkownika przy użyciu tej wartości, uwierzytelnianie zakończy się niepowodzeniem. Identyfikator Entra firmy Microsoft próbuje na liście ściągnięcia następnego powiązania.

Wybierz Zapisz, aby zapisać zmiany.

Ostateczna konfiguracja będzie wyglądać następująco:

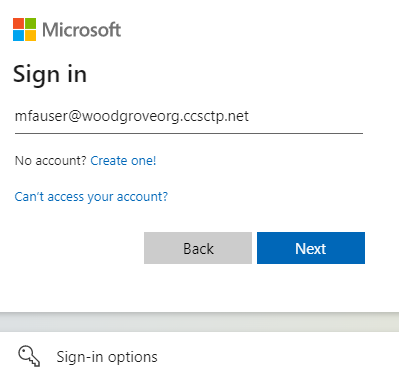

Krok 5. Testowanie konfiguracji

W tej sekcji opisano sposób testowania certyfikatu i niestandardowych reguł powiązań uwierzytelniania.

Testowanie certyfikatu

Jako pierwszy test konfiguracji należy spróbować zalogować się do portalu MyApps przy użyciu przeglądarki na urządzeniu.

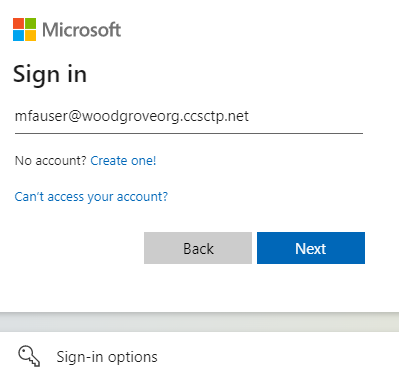

Wprowadź nazwę główną użytkownika (UPN).

Wybierz Dalej.

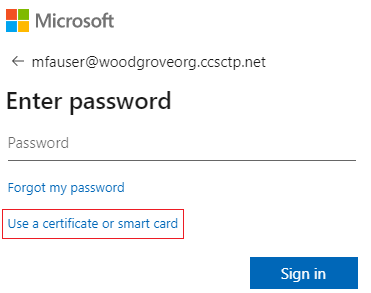

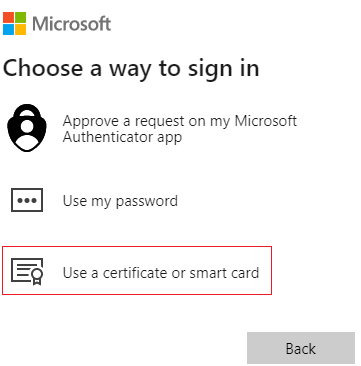

Jeśli włączono inne metody uwierzytelniania, takie jak Telefon logowania lub FIDO2, użytkownicy mogą zobaczyć inny ekran logowania.

Wybierz pozycję Zaloguj się przy użyciu certyfikatu.

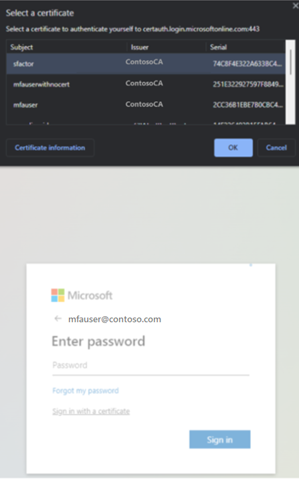

Wybierz prawidłowy certyfikat użytkownika w interfejsie użytkownika selektora certyfikatów klienta i wybierz przycisk OK.

Użytkownicy powinni być zalogowani do portalu MyApps.

Jeśli logowanie zakończyło się pomyślnie, wiesz, że:

- Certyfikat użytkownika został aprowizowany na urządzeniu testowym.

- Identyfikator entra firmy Microsoft jest poprawnie skonfigurowany z zaufanymi urzędami certyfikacji.

- Powiązanie nazwy użytkownika jest poprawnie skonfigurowane, a użytkownik zostanie znaleziony i uwierzytelniony.

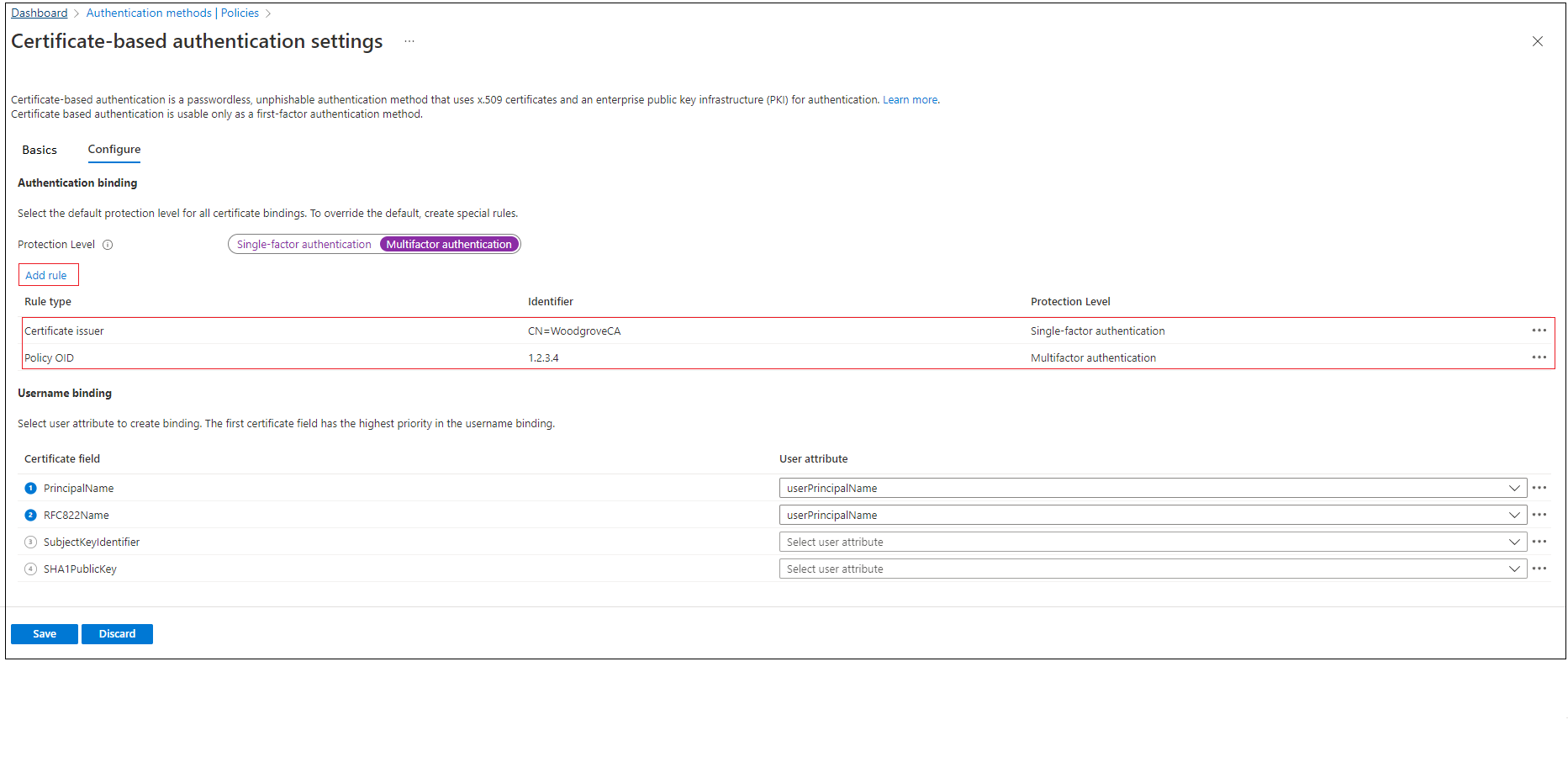

Testowanie niestandardowych reguł powiązań uwierzytelniania

Przyjrzyjmy się scenariuszowi, w którym weryfikujemy silne uwierzytelnianie. Utworzymy dwie reguły zasad uwierzytelniania, jedną przy użyciu wystawcy podlegającego uwierzytelnianiu jednoskładnikowemu, a drugą przy użyciu identyfikatora OID zasad w celu spełnienia uwierzytelniania wieloskładnikowego.

Utwórz regułę podmiotu wystawcy z poziomem ochrony jako uwierzytelnianie jednoskładnikowe i wartość ustawioną na wartość Podmiot urzędów certyfikacji. Na przykład:

CN = WoodgroveCAUtwórz regułę identyfikatora OID zasad z poziomem ochrony jako uwierzytelnianie wieloskładnikowe i wartość ustawioną na jeden z identyfikatorów OID zasad w certyfikacie. Na przykład 1.2.3.4.

Utwórz zasady dostępu warunkowego dla użytkownika, aby wymagać uwierzytelniania wieloskładnikowego, wykonując kroki opisane w temacie Dostęp warunkowy — wymaganie uwierzytelniania wieloskładnikowego.

Przejdź do portalu MyApps. Wprowadź nazwę UPN i wybierz przycisk Dalej.

Wybierz pozycję Zaloguj się przy użyciu certyfikatu.

Jeśli włączono inne metody uwierzytelniania, takie jak Telefon logowanie lub klucze zabezpieczeń, użytkownicy mogą zobaczyć inny ekran logowania.

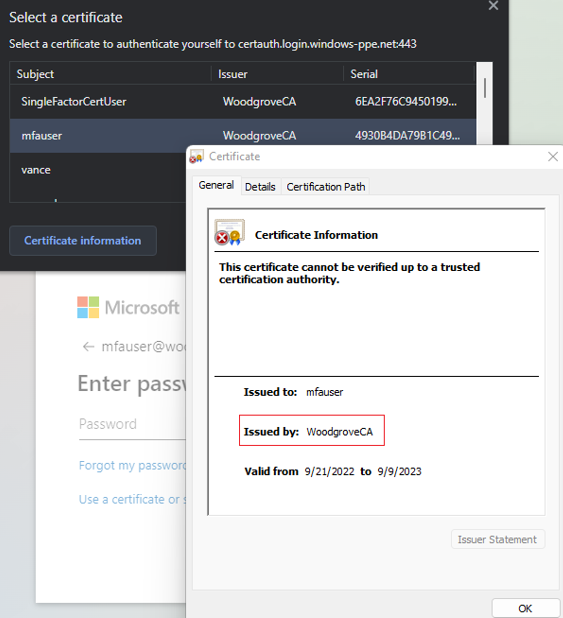

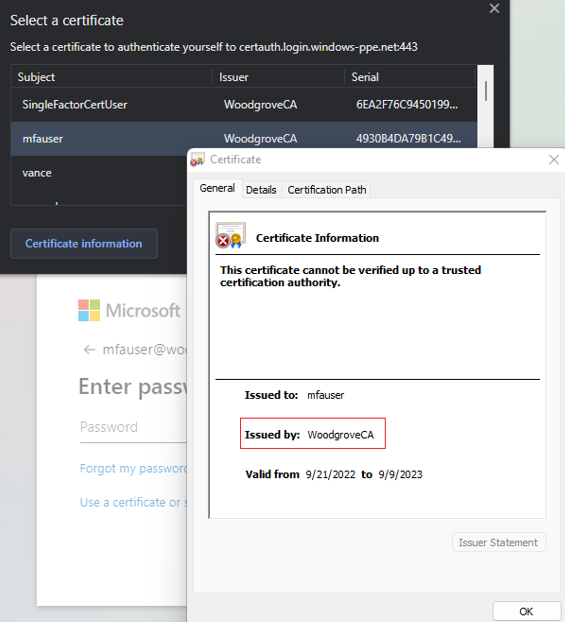

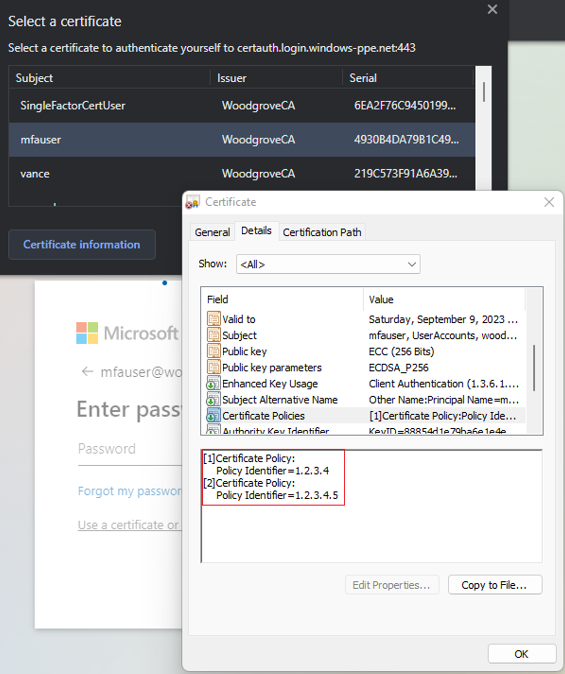

Wybierz certyfikat klienta i wybierz pozycję Informacje o certyfikacie.

Zostanie wyświetlony certyfikat i można zweryfikować wartości identyfikatora OID wystawcy i zasad.

Aby wyświetlić wartości OID zasad, wybierz pozycję Szczegóły.

Wybierz certyfikat klienta i wybierz przycisk OK.

Identyfikator OID zasad w certyfikacie jest zgodny ze skonfigurowaną wartością 1.2.3.4 i spełnia uwierzytelnianie wieloskładnikowe. Podobnie wystawca w certyfikacie odpowiada skonfigurowanej wartości CN=WoodgroveCA i spełnia uwierzytelnianie jednoskładnikowe.

Ponieważ reguła identyfikatora OID zasad ma pierwszeństwo przed regułą wystawcy, certyfikat spełnia uwierzytelnianie wieloskładnikowe.

Zasady dostępu warunkowego dla użytkownika wymagają uwierzytelniania wieloskładnikowego i certyfikat spełnia wymagania wieloskładnikowe, aby użytkownik mógł zalogować się do aplikacji.

Testowanie zasad powiązania nazwy użytkownika

Zasady powiązania nazwy użytkownika pomagają zweryfikować certyfikat użytkownika. Istnieją trzy powiązania obsługiwane dla zasad powiązania nazwy użytkownika:

- IssuerAndSerialNumber > CertificateUserIds

- IssuerAndSubject > CertificateUserIds

- Identyfikatory użytkownika podmiotu >

Domyślnie identyfikator Entra firmy Microsoft mapuje nazwę główną w certyfikacie na UserPrincipalName w obiekcie użytkownika w celu określenia użytkownika. Zasady uwierzytelniania Administracja istrator może zastąpić wartość domyślną i utworzyć mapowanie niestandardowe, jak wyjaśniono wcześniej w kroku 4.

Przed włączeniem nowych powiązań Administracja istrator zasad uwierzytelniania musi upewnić się, że prawidłowe wartości powiązań są aktualizowane w atrybucie atrybutu obiektu użytkownika Identyfikatory użytkownika dla odpowiednich powiązań nazwy użytkownika.

- W przypadku użytkowników tylko w chmurze użyj centrum administracyjnego microsoft Entra lub interfejsów API programu Microsoft Graph, aby zaktualizować wartość w polach CertificateUserIds.

- W przypadku użytkowników zsynchronizowanych lokalnie użyj Połączenie firmy Microsoft, aby zsynchronizować wartości ze środowiska lokalnego, postępując zgodnie z regułami Połączenie firmy Microsoft lub synchronizowaniem wartości AltSecId.

Ważne

Format wartości Wystawca, Podmiot i Numer seryjny powinny być w odwrotnej kolejności ich formatu w certyfikacie. Nie dodawaj żadnego miejsca w wystawcy ani podmiotu.

Ręczne mapowanie wystawcy i numeru seryjnego

Oto przykład ręcznego mapowania wystawcy i numeru seryjnego. Wartość wystawcy, która ma zostać dodana, to:

C=US,O=U.SGovernment,OU=DoD,OU=PKI,OU=CONTRACTOR,CN=CRL.BALA.SelfSignedCertificate

Aby uzyskać poprawną wartość numeru seryjnego, uruchom następujące polecenie i zapisz wartość wyświetlaną w polach CertificateUserIds. Składnia polecenia to:

Certutil –dump –v [~certificate path~] >> [~dumpFile path~]

Na przykład:

certutil -dump -v firstusercert.cer >> firstCertDump.txt

Oto przykład polecenia certutil:

certutil -dump -v C:\save\CBA\certs\CBATestRootProd\mfausercer.cer

X509 Certificate:

Version: 3

Serial Number: 48efa06ba8127299499b069f133441b2

b2 41 34 13 9f 06 9b 49 99 72 12 a8 6b a0 ef 48

Wartość SerialNumber do dodania w identyfikatorze CertificateUserId to:

b24134139f069b4997212a86ba0ef48

CertificateUserId:

X509:<I>C=US,O=U.SGovernment,OU=DoD,OU=PKI,OU=CONTRACTOR,CN=CRL.BALA.SelfSignedCertificate<SR> b24134139f069b49997212a86ba0ef48

Ręczne mapowanie problemu i tematu

Oto przykład ręcznego mapowania problemu i tematu. Wartość wystawcy to:

Wartość Temat to:

CertificateUserId:

X509:<I>C=US,O=U.SGovernment,OU=DoD,OU=PKI,OU=CONTRACTOR,CN=CRL.BALA.SelfSignedCertificate<S> DC=com,DC=contoso,DC=corp,OU=UserAccounts,CN=FirstUserATCSession

Ręczne mapowanie tematu

Oto przykład ręcznego mapowania tematu. Wartość Temat to:

CertificateUserId:

X509:<S>DC=com,DC=contoso,DC=corp,OU=UserAccounts,CN=FirstUserATCSession

Testowanie powiązania koligacji

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator zasad uwierzytelniania.

Przejdź do strony Zasady metod> uwierzytelniania ochrony.>

W obszarze Zarządzanie wybierz pozycję Metody>uwierzytelniania oparte na certyfikatach.

Wybierz Konfiguruj.

Ustaw wymagane powiązanie koligacji na poziomie dzierżawy.

Ważne

Zachowaj ostrożność przy użyciu ustawienia koligacji całej dzierżawy. Możesz zablokować całą dzierżawę, jeśli zmienisz powiązanie wymaganej koligacji dla dzierżawy i nie masz odpowiednich wartości w obiekcie użytkownika. Podobnie, jeśli tworzysz regułę niestandardową, która ma zastosowanie do wszystkich użytkowników i wymaga powiązania z wysoką koligacją, użytkownicy w dzierżawie mogą zostać zablokowani.

Aby przetestować, wybierz pozycję Wymagane powiązanie koligacji, aby mieć wartość Niska.

Dodaj powiązanie o wysokiej koligacji, takie jak SKI. Wybierz pozycję Dodaj regułę w obszarze Powiązanie nazwy użytkownika.

Wybierz pozycję SKI i wybierz pozycję Dodaj.

Po zakończeniu reguła wygląda następująco:

Zaktualizuj wszystkie obiekty użytkownika CertificateUserIds atrybutu, aby mieć poprawną wartość SKI z certyfikatu użytkownika. Aby uzyskać więcej informacji, zobacz Obsługiwane wzorce dla identyfikatorów CertificateUserIDs.

Utwórz regułę niestandardową dla powiązania uwierzytelniania.

Wybierz Dodaj.

Po zakończeniu reguła wygląda następująco:

Zaktualizuj użytkownika CertificateUserIds poprawną wartość SKI z certyfikatu za pomocą identyfikatora OID zasad 9.8.7.5.

Przetestuj przy użyciu certyfikatu z identyfikatorem OID zasad 9.8.7.5 i użytkownik powinien zostać uwierzytelniony za pomocą powiązania SKI i uzyskać uwierzytelnianie wieloskładnikowe tylko przy użyciu certyfikatu.

Włączanie cba przy użyciu interfejsu API programu Microsoft Graph

Aby włączyć cba i skonfigurować powiązania nazw użytkowników przy użyciu interfejsu API programu Graph, wykonaj następujące kroki.

Uwaga

W poniższych krokach jest używany Eksplorator programu Graph, który nie jest dostępny w chmurze dla instytucji rządowych USA. Dzierżawy chmury dla instytucji rządowych USA mogą używać narzędzia Postman do testowania zapytań programu Microsoft Graph.

Przejdź do Eksploratora programu Microsoft Graph.

Wybierz pozycję Zaloguj się do Eksploratora programu Graph i zaloguj się do dzierżawy.

Wykonaj kroki, aby wyrazić zgodę na delegowane uprawnienie Policy.ReadWrite.AuthenticationMethod.

POBIERZ wszystkie metody uwierzytelniania:

GET https://graph.microsoft.com/v1.0/policies/authenticationmethodspolicyPOBIERZ konfigurację metody uwierzytelniania certyfikatu x509:

GET https://graph.microsoft.com/v1.0/policies/authenticationmethodspolicy/authenticationMethodConfigurations/X509CertificateDomyślnie metoda uwierzytelniania certyfikatu x509 jest wyłączona. Aby umożliwić użytkownikom logowanie się przy użyciu certyfikatu, należy włączyć metodę uwierzytelniania i skonfigurować zasady powiązania uwierzytelniania i nazwy użytkownika za pomocą operacji aktualizacji. Aby zaktualizować zasady, uruchom żądanie PATCH.

Treść żądania:

PATCH https: //graph.microsoft.com/v1.0/policies/authenticationMethodsPolicy/authenticationMethodConfigurations/x509Certificate Content-Type: application/json { "@odata.type": "#microsoft.graph.x509CertificateAuthenticationMethodConfiguration", "id": "X509Certificate", "state": "enabled", "certificateUserBindings": [ { "x509CertificateField": "PrincipalName", "userProperty": "onPremisesUserPrincipalName", "priority": 1 }, { "x509CertificateField": "RFC822Name", "userProperty": "userPrincipalName", "priority": 2 }, { "x509CertificateField": "PrincipalName", "userProperty": "certificateUserIds", "priority": 3 } ], "authenticationModeConfiguration": { "x509CertificateAuthenticationDefaultMode": "x509CertificateSingleFactor", "rules": [ { "x509CertificateRuleType": "issuerSubject", "identifier": "CN=WoodgroveCA ", "x509CertificateAuthenticationMode": "x509CertificateMultiFactor" }, { "x509CertificateRuleType": "policyOID", "identifier": "1.2.3.4", "x509CertificateAuthenticationMode": "x509CertificateMultiFactor" } ] }, "includeTargets": [ { "targetType": "group", "id": "all_users", "isRegistrationRequired": false } ] }204 No contentOtrzymasz kod odpowiedzi. Uruchom ponownie żądanie GET, aby upewnić się, że zasady zostały poprawnie zaktualizowane.Przetestuj konfigurację, logując się przy użyciu certyfikatu spełniającego zasady.

Następne kroki

- Omówienie usługi Microsoft Entra CBA

- Szczegółowe informacje techniczne dotyczące usługi Microsoft Entra CBA

- Ograniczenia dotyczące usługi Microsoft Entra CBA

- Logowanie za pomocą usługi Windows SmartCard przy użyciu usługi Microsoft Entra CBA

- Microsoft Entra CBA na urządzeniach przenośnych (Android i iOS)

- Identyfikatory użytkownika certyfikatu

- Jak migrować użytkowników federacyjnych

- Często zadawane pytania