Tworzenie reguł automatyzacji usługi Microsoft Sentinel i używanie ich do zarządzania odpowiedzią

W tym artykule wyjaśniono, jak tworzyć i używać reguł automatyzacji w usłudze Microsoft Sentinel do zarządzania i organizowania reagowania na zagrożenia w celu zmaksymalizowania wydajności i skuteczności soc.

W tym artykule dowiesz się, jak zdefiniować wyzwalacze i warunki, które określą, kiedy reguła automatyzacji zostanie uruchomiona, różne akcje, które można wykonać, oraz pozostałe funkcje i funkcje.

Ważne

Zanotowane funkcje reguł automatyzacji są obecnie dostępne w wersji zapoznawczej. Zobacz Dodatkowe warunki użytkowania dla wersji zapoznawczych platformy Microsoft Azure, aby uzyskać dodatkowe postanowienia prawne dotyczące funkcji platformy Azure, które są dostępne w wersji beta, wersji zapoznawczej lub w inny sposób nie zostały jeszcze wydane w wersji ogólnodostępnej.

Usługa Microsoft Sentinel jest dostępna w publicznej wersji zapoznawczej dla ujednoliconej platformy operacji zabezpieczeń w portalu usługi Microsoft Defender. Aby uzyskać więcej informacji, zobacz Microsoft Sentinel w portalu usługi Microsoft Defender.

Projektowanie reguły automatyzacji

Przed utworzeniem reguły automatyzacji zalecamy określenie jej zakresu i projektu, w tym wyzwalacza, warunków i akcji, które składają się na regułę.

Określanie zakresu

Pierwszym krokiem projektowania i definiowania reguły automatyzacji jest ustalenie, które zdarzenia lub alerty mają być stosowane. Ta determinacja będzie mieć bezpośredni wpływ na sposób tworzenia reguły.

Chcesz również określić przypadek użycia. Co próbujesz osiągnąć dzięki tej automatyzacji? Rozważ następujące opcje:

- Utwórz zadania dla analityków, które mają być wykonywane podczas klasyfikowania, badania i korygowania zdarzeń.

- Pomijanie hałaśliwych zdarzeń. (Alternatywnie użyj innych metod do obsługi wyników fałszywie dodatnich w usłudze Microsoft Sentinel).

- Klasyfikowanie nowych zdarzeń przez zmianę ich stanu z Nowy na Aktywny i przypisanie właściciela.

- Tagowanie zdarzeń w celu ich klasyfikowania.

- Eskalowanie zdarzenia przez przypisanie nowego właściciela.

- Zamknij rozwiązane zdarzenia, określając przyczynę i dodając komentarze.

- Przeanalizuj zawartość zdarzenia (alerty, jednostki i inne właściwości) i podejmij dalsze działania, wywołując podręcznik.

- Obsługa alertu lub reagowanie na nie bez skojarzonego zdarzenia.

Określanie wyzwalacza

Czy chcesz, aby ta automatyzacja została aktywowana po utworzeniu nowych zdarzeń lub alertów? Czy też za każdym razem, gdy zdarzenie zostanie zaktualizowane?

Reguły automatyzacji są wyzwalane po utworzeniu lub zaktualizowaniu zdarzenia lub utworzeniu alertu. Pamiętaj, że zdarzenia obejmują alerty i że zarówno alerty, jak i zdarzenia mogą być tworzone przez reguły analizy, których istnieje kilka typów, zgodnie z opisem w temacie Detect threats with built-in analytics rules in Microsoft Sentinel (Wykrywanie zagrożeń za pomocą wbudowanych reguł analitycznych w usłudze Microsoft Sentinel).

W poniższej tabeli przedstawiono różne możliwe scenariusze, które spowodują uruchomienie reguły automatyzacji.

| Typ wyzwalacza | Zdarzenia, które powodują uruchomienie reguły |

|---|---|

| Po utworzeniu zdarzenia | Ujednolicona platforma operacji zabezpieczeń w usłudze Microsoft Defender: Usługa Microsoft Sentinel nie jest dołączona do ujednoliconej platformy: |

| Po zaktualizowaniu zdarzenia | |

| Po utworzeniu alertu |

Tworzenie reguły automatyzacji

Większość poniższych instrukcji ma zastosowanie do wszystkich przypadków użycia, dla których utworzysz reguły automatyzacji.

Jeśli chcesz pominąć hałaśliwe zdarzenia, spróbuj obsługiwać fałszywie dodatnie wyniki.

Jeśli chcesz utworzyć regułę automatyzacji w celu zastosowania do określonej reguły analizy, zobacz Ustawianie automatycznych odpowiedzi i tworzenie reguły.

Aby utworzyć regułę automatyzacji:

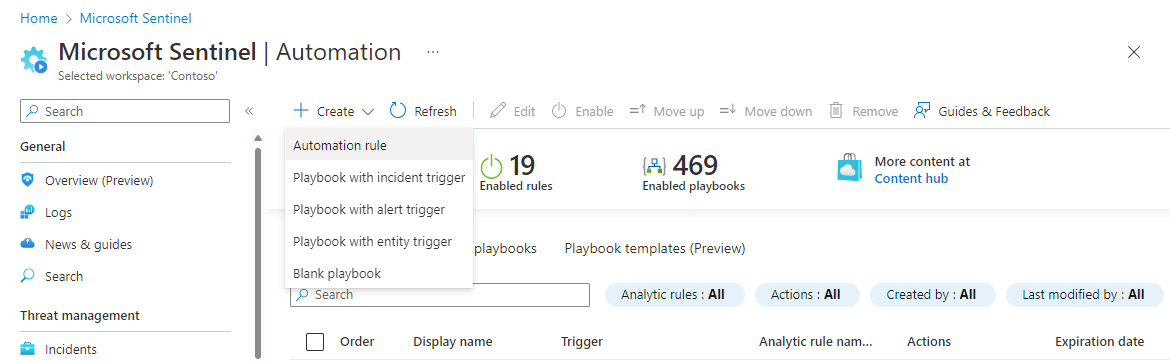

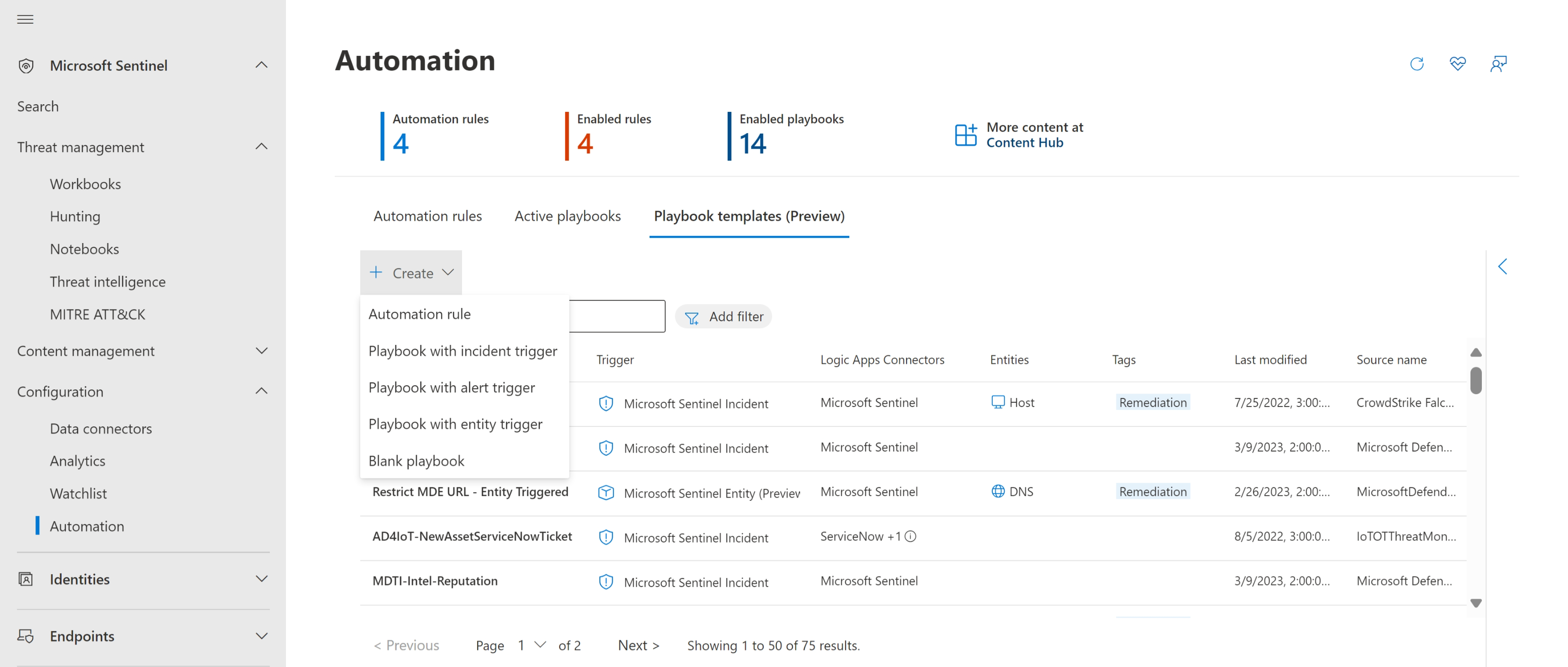

W przypadku usługi Microsoft Sentinel w witrynie Azure Portal wybierz stronę Automatyzacja konfiguracji>. W przypadku usługi Microsoft Sentinel w portalu usługi Defender wybierz pozycję Microsoft Sentinel>Configuration>Automation.

Na stronie Automatyzacja w menu nawigacji usługi Microsoft Sentinel wybierz pozycję Utwórz z górnego menu i wybierz pozycję Reguła automatyzacji.

Zostanie otwarty panel Tworzenie nowej reguły automatyzacji. W polu Nazwa reguły automatyzacji wprowadź nazwę reguły.

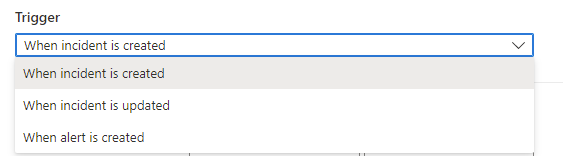

Wybieranie wyzwalacza

Z listy rozwijanej Wyzwalacz wybierz odpowiedni wyzwalacz zgodnie z okolicznościami, dla których tworzysz regułę automatyzacji — po utworzeniu zdarzenia, po zaktualizowaniu zdarzenia lub utworzeniu alertu.

Definiowanie warunków

Użyj opcji w obszarze Warunki , aby zdefiniować warunki dla reguły automatyzacji.

Reguły tworzone w przypadku tworzenia alertu obsługują tylko właściwość If Analytic rule name w warunku. Wybierz, czy reguła ma być inkluzywna (zawiera) lub wyłączna (nie zawiera), a następnie wybierz nazwę reguły analitycznej z listy rozwijanej.

Wartości nazw reguł analitycznych obejmują tylko reguły analizy i nie zawierają innych typów reguł, takich jak analiza zagrożeń lub reguły anomalii.

Reguły tworzone podczas tworzenia lub aktualizowania zdarzenia obsługują wiele różnych warunków w zależności od środowiska. Te opcje zaczynają się od tego, czy obszar roboczy jest dołączany do ujednoliconej platformy operacji zabezpieczeń:

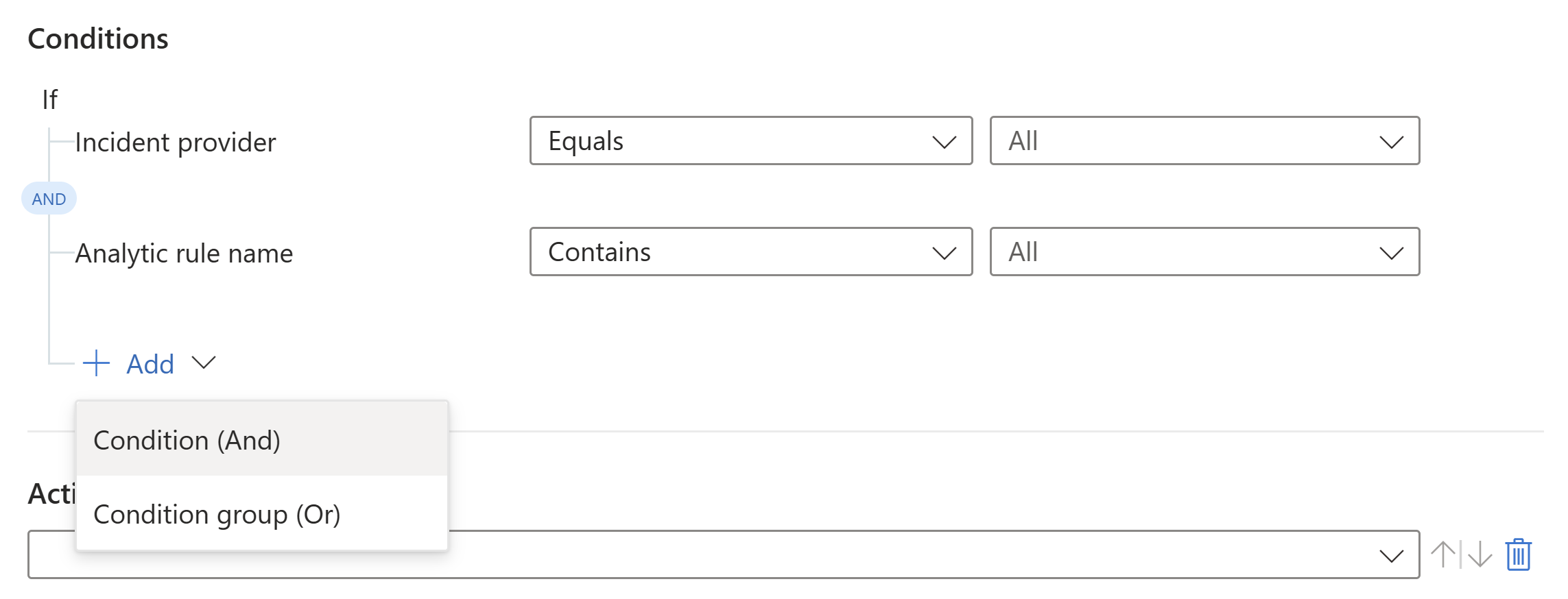

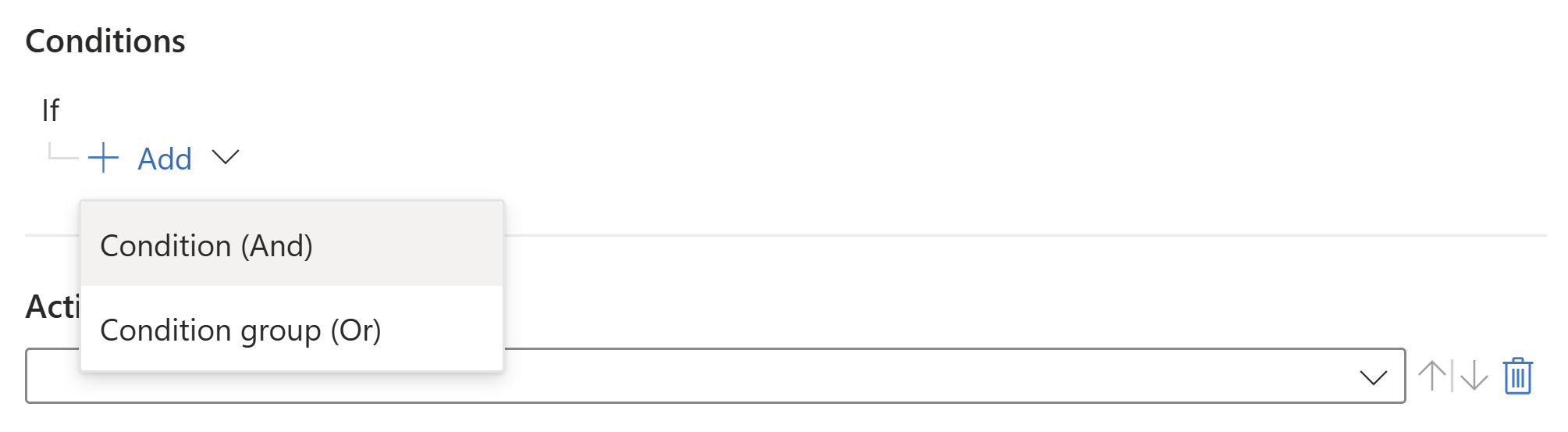

Jeśli obszar roboczy jest dołączony do ujednoliconej platformy operacji zabezpieczeń, zacznij od wybrania jednego z następujących operatorów w witrynie Azure lub portalu Defender:

AND: indywidualne warunki, które są oceniane jako grupa. Reguła jest wykonywana, jeśli zostaną spełnione wszystkie warunki tego typu.

Aby pracować z operatorem AND, wybierz węzeł + Dodaj i wybierz pozycję Warunek (i) z listy rozwijanej. Lista warunków jest wypełniana polami właściwości zdarzenia i właściwości jednostki.

OR (nazywane również grupami warunków): grupy warunków, z których każda jest oceniana niezależnie. Reguła jest wykonywana, jeśli co najmniej jedna grupa warunków ma wartość true. Aby dowiedzieć się, jak pracować z tymi złożonymi typami warunków, zobacz Dodawanie zaawansowanych warunków do reguł automatyzacji.

Na przykład:

W przypadku wybrania opcji Po zaktualizowaniu zdarzenia jako wyzwalacza rozpocznij od zdefiniowania warunków, a następnie dodaj dodatkowe operatory i wartości zgodnie z potrzebami.

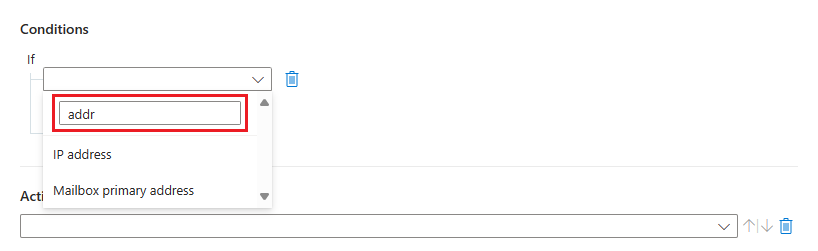

Aby zdefiniować warunki:

Wybierz właściwość z pierwszego pola rozwijanego po lewej stronie. Możesz zacząć wpisywać dowolną część nazwy właściwości w polu wyszukiwania, aby dynamicznie filtrować listę, aby szybko znaleźć szukane elementy.

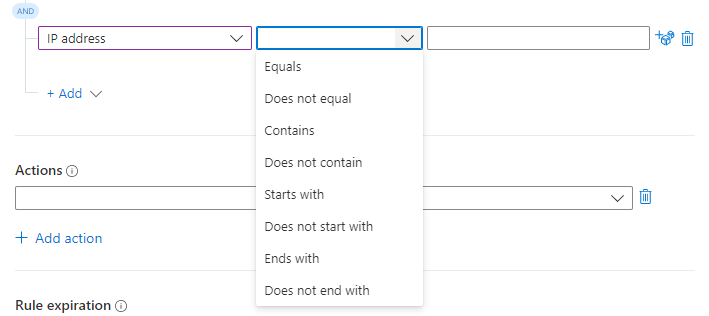

Wybierz operator z następnego pola rozwijanego po prawej stronie.

Lista operatorów, które można wybrać, różni się w zależności od wybranego wyzwalacza i właściwości.

Warunki dostępne za pomocą wyzwalacza tworzenia

Właściwości Zestaw operatorów - Tytuł

- Opis

- Wszystkie wymienione właściwości jednostki- Równa/Nie równa się

- Zawiera/Nie zawiera

- Zaczyna się od/Nie zaczyna się od

- Kończy się na/nie kończy się na- Tag (zobacz poszczególne a kolekcje) Dowolny tag indywidualny:

- Równa/Nie równa się

- Zawiera/Nie zawiera

- Zaczyna się od/Nie zaczyna się od

- Kończy się na/nie kończy się na

Kolekcja wszystkich tagów:

- Zawiera/Nie zawiera- Ważność

- Stan

- Klucz szczegółów niestandardowych- Równa/Nie równa się - Taktyki

- Nazwy produktów alertów

- Wartość szczegółów niestandardowych

- Nazwa reguły analitycznej- Zawiera/Nie zawiera Warunki dostępne za pomocą wyzwalacza aktualizacji

Właściwości Zestaw operatorów - Tytuł

- Opis

- Wszystkie wymienione właściwości jednostki- Równa/Nie równa się

- Zawiera/Nie zawiera

- Zaczyna się od/Nie zaczyna się od

- Kończy się na/nie kończy się na- Tag (zobacz poszczególne a kolekcje) Dowolny tag indywidualny:

- Równa/Nie równa się

- Zawiera/Nie zawiera

- Zaczyna się od/Nie zaczyna się od

- Kończy się na/nie kończy się na

Kolekcja wszystkich tagów:

- Zawiera/Nie zawiera- Tag (oprócz powyższych)

- Alerty

- Komentarze-Dodane - Ważność

- Stan- Równa/Nie równa się

-Zmienione

- Zmieniono z

- Zmieniono na- Właściciel -Zmienione - Zaktualizowano przez

- Klucz szczegółów niestandardowych- Równa/Nie równa się - Taktyki - Zawiera/Nie zawiera

-Dodane- Nazwy produktów alertów

- Wartość szczegółów niestandardowych

- Nazwa reguły analitycznej- Zawiera/Nie zawiera Warunki dostępne za pomocą wyzwalacza alertu

Jedynym warunkiem, który można ocenić za pomocą reguł na podstawie wyzwalacza tworzenia alertu, jest to, że reguła analizy usługi Microsoft Sentinel utworzyła alert.

Reguły automatyzacji oparte na wyzwalaczu alertu będą zatem uruchamiane tylko dla alertów utworzonych przez usługę Microsoft Sentinel.

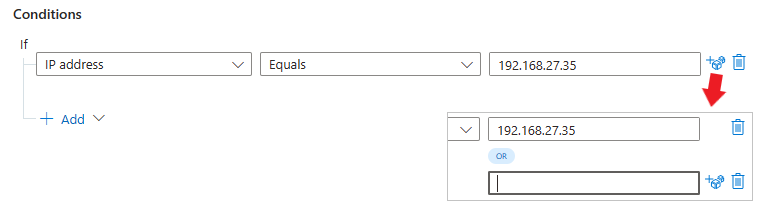

Wprowadź wartość w polu po prawej stronie. W zależności od wybranej właściwości może to być pole tekstowe lub lista rozwijana, w której wybierasz z zamkniętej listy wartości. Możesz również dodać kilka wartości, wybierając ikonę kostki po prawej stronie pola tekstowego.

Ponownie, aby ustawić złożone warunki lub z różnymi polami, zobacz Dodawanie zaawansowanych warunków do reguł automatyzacji.

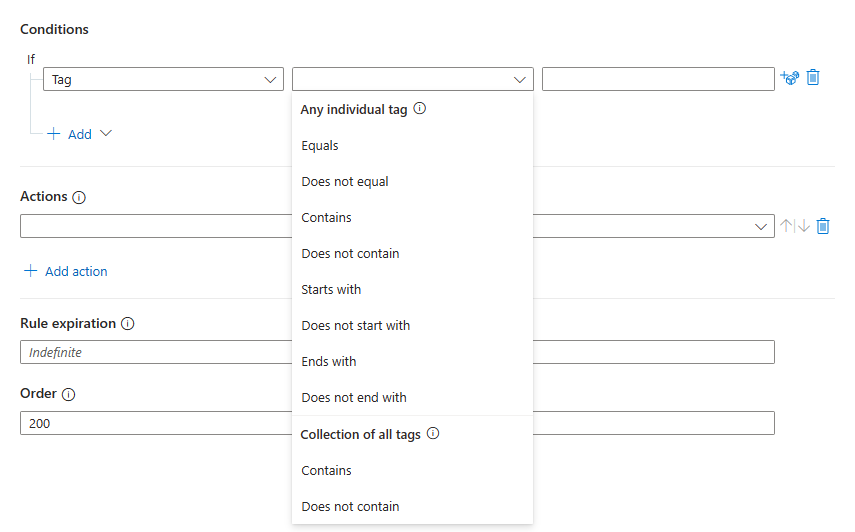

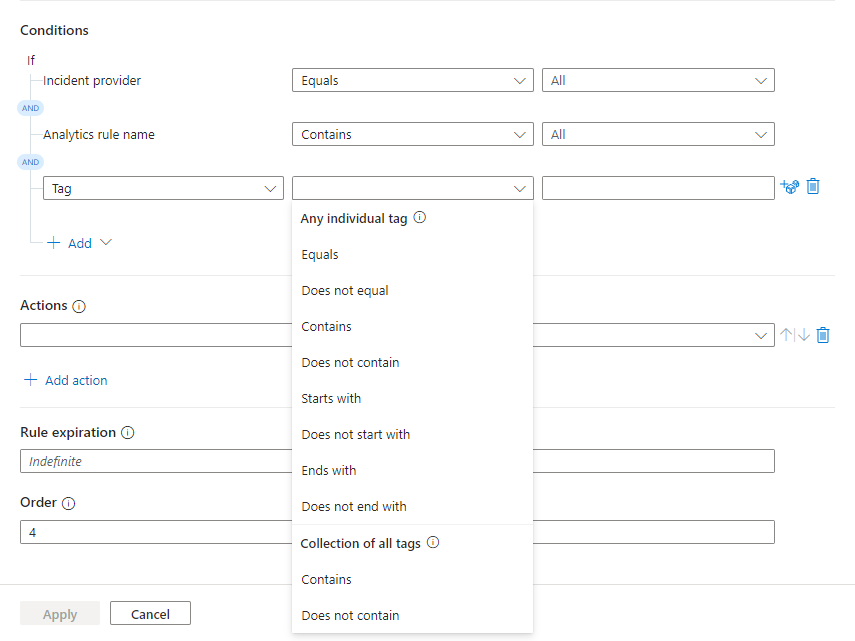

Warunki oparte na tagach

Można utworzyć dwa rodzaje warunków na podstawie tagów:

- Warunki z dowolnymi poszczególnymi operatorami tagów oceniają określoną wartość względem każdego tagu w kolekcji. Ocena jest prawdziwa, gdy co najmniej jeden tag spełnia warunek.

- Warunki z kolekcją wszystkich operatorów tagów oceniają określoną wartość względem kolekcji tagów jako pojedynczą jednostkę. Ocena jest prawdziwa tylko wtedy, gdy kolekcja jako całość spełnia warunek.

Aby dodać jeden z tych warunków na podstawie tagów zdarzenia, wykonaj następujące czynności:

Utwórz nową regułę automatyzacji zgodnie z powyższym opisem.

Dodaj warunek lub grupę warunków.

Wybierz pozycję Tag z listy rozwijanej właściwości.

Wybierz listę rozwijaną operatorów, aby wyświetlić dostępne operatory do wyboru.

Zobacz, jak operatory są podzielone w dwóch kategoriach zgodnie z opisem wcześniej. Wybierz operatora dokładnie na podstawie sposobu oceniania tagów.

Aby uzyskać więcej informacji, zobacz Tag property: individual vs. collection (Właściwość tagu : indywidualna a kolekcja).

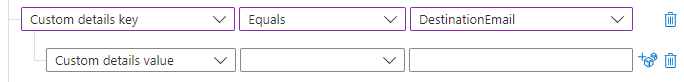

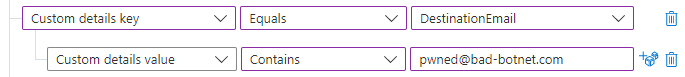

Warunki oparte na szczegółach niestandardowych

Możesz ustawić wartość niestandardowego szczegółu uwidokowanego w incydencie jako warunek reguły automatyzacji. Pamiętaj, że niestandardowe szczegóły to punkty danych w nieprzetworzonych rekordach dziennika zdarzeń, które mogą być widoczne i wyświetlane w alertach i zdarzeniach generowanych na ich podstawie. Użyj niestandardowych szczegółów, aby uzyskać rzeczywistą odpowiednią zawartość w alertach bez konieczności przeglądania wyników zapytania.

Aby dodać warunek na podstawie szczegółów niestandardowych:

Utwórz nową regułę automatyzacji zgodnie z wcześniejszym opisem.

Dodaj warunek lub grupę warunków.

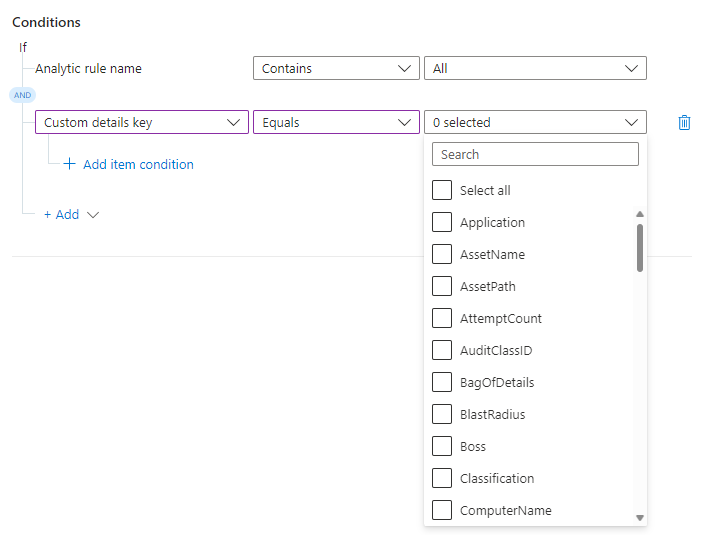

Wybierz pozycję Klucz szczegółów niestandardowych z listy rozwijanej właściwości. Wybierz pozycję Równa się lub Nie równa się z listy rozwijanej operatory.

W przypadku warunku szczegółów niestandardowych wartości z ostatniej listy rozwijanej pochodzą ze szczegółów niestandardowych, które zostały wyświetlone we wszystkich regułach analizy wymienionych w pierwszym warunku. Wybierz szczegóły niestandardowe, których chcesz użyć jako warunku.

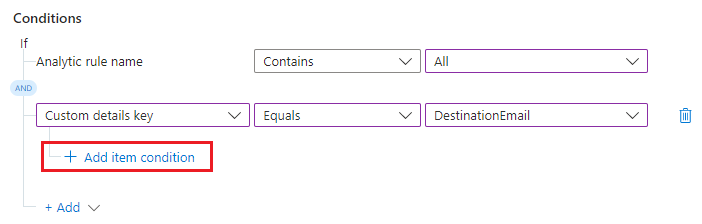

Wybrano pole, które chcesz ocenić dla tego warunku. Teraz określ wartość wyświetlaną w tym polu, która sprawia, że ten warunek ma wartość true.

Wybierz pozycję + Dodaj warunek elementu.

Poniżej pojawi się wiersz warunku wartości.

Wybierz pozycję Zawiera lub nie zawiera z listy rozwijanej operatorów. W polu tekstowym po prawej stronie wprowadź wartość, dla której warunek ma mieć wartość true.

W tym przykładzie, jeśli zdarzenie ma niestandardową wartość DestinationEmail szczegółów, a wartość tego szczegółu to pwned@bad-botnet.com, zostaną uruchomione akcje zdefiniowane w regule automatyzacji.

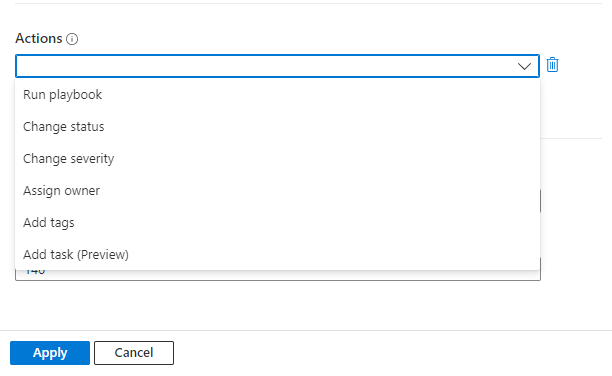

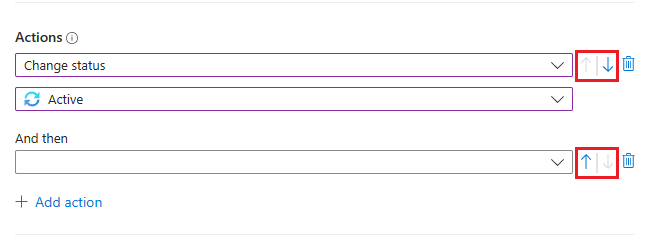

Dodawanie akcji

Wybierz akcje, które mają zostać wykonane przez tę regułę automatyzacji. Dostępne akcje obejmują przypisywanie właściciela, stan zmiany, ważność zmiany, dodawanie tagów i element playbook. Możesz dodać dowolną liczbę akcji.

Uwaga

Tylko akcja Uruchom element playbook jest dostępna w regułach automatyzacji przy użyciu wyzwalacza alertu.

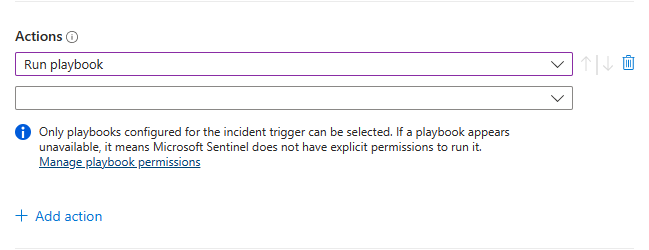

W zależności od wybranej akcji wypełnij pola wyświetlane dla tej akcji zgodnie z tym, co chcesz zrobić.

Jeśli dodasz akcję Uruchom podręcznik , zostanie wyświetlony monit o wybranie z listy rozwijanej dostępnych podręczników.

Tylko podręczniki rozpoczynające się od wyzwalacza zdarzenia mogą być uruchamiane z reguł automatyzacji przy użyciu jednego z wyzwalaczy zdarzenia, więc tylko będą wyświetlane na liście. Podobnie tylko podręczniki rozpoczynające się od wyzwalacza alertu są dostępne w regułach automatyzacji przy użyciu wyzwalacza alertu.

Aby można było uruchamiać podręczniki, należy przyznać jawne uprawnienia do usługi Microsoft Sentinel. Jeśli element playbook pojawi się na liście rozwijanej "wyszaryzowany", oznacza to, że usługa Sentinel nie ma uprawnień do grupy zasobów tego podręcznika. Wybierz link Zarządzaj uprawnieniami podręcznika, aby przypisać uprawnienia.

W wyświetlonym panelu Zarządzanie uprawnieniami zaznacz pola wyboru grup zasobów zawierających podręczniki, które chcesz uruchomić, a następnie wybierz pozycję Zastosuj.

Musisz mieć uprawnienia właściciela do dowolnej grupy zasobów, do której chcesz udzielić uprawnień usługi Microsoft Sentinel, i musisz mieć rolę Współautor automatyzacji usługi Microsoft Sentinel w dowolnej grupie zasobów zawierającej podręczniki, które chcesz uruchomić.

Jeśli nie masz jeszcze podręcznika, który podejmie akcję, którą masz na myśli, utwórz nowy podręcznik. Po utworzeniu podręcznika należy zamknąć proces tworzenia reguły automatyzacji i uruchomić go ponownie.

Przenoszenie akcji wokół

Kolejność akcji w regule można zmienić nawet po ich dodaniu. Wybierz niebieskie strzałki w górę lub w dół obok każdej akcji, aby przenieść ją w górę lub w dół o jeden krok.

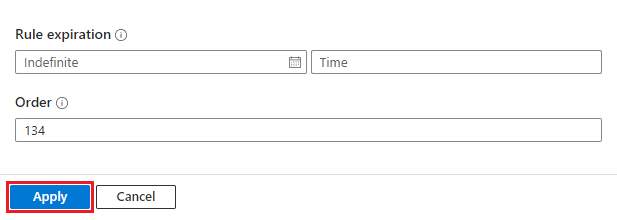

Kończenie tworzenia reguły

W obszarze Wygaśnięcie reguły, jeśli chcesz, aby reguła automatyzacji wygasała, ustaw datę wygaśnięcia (i opcjonalnie godzinę). W przeciwnym razie pozostaw go jako nieokreślony.

Pole Kolejność jest wstępnie wypełnione następnym dostępnym numerem dla typu wyzwalacza reguły. Ta liczba określa, gdzie w sekwencji reguł automatyzacji (tego samego typu wyzwalacza) ta reguła zostanie uruchomiona. Możesz zmienić liczbę, jeśli ta reguła ma być uruchamiana przed istniejącą regułą.

Aby uzyskać więcej informacji, zobacz Uwagi dotyczące kolejności wykonywania i priorytetu .

Wybierz Zastosuj. Wszystko gotowe!

Działanie reguły inspekcji automatyzacji

Dowiedz się, jakie reguły automatyzacji mogły zostać wykonane dla danego zdarzenia. Masz pełny rejestr kroniki zdarzeń dostępnych w tabeli SecurityIncident na stronie Dzienniki w witrynie Azure Portal lub na stronie Zaawansowane wyszukiwanie zagrożeń w portalu Defender. Użyj następującego zapytania, aby wyświetlić wszystkie działania reguły automatyzacji:

SecurityIncident

| where ModifiedBy contains "Automation"

Wykonywanie reguł automatyzacji

Reguły automatyzacji są uruchamiane sekwencyjnie zgodnie z kolejnością, którą określasz. Każda reguła automatyzacji jest wykonywana po zakończeniu poprzedniego uruchomienia. W ramach reguły automatyzacji wszystkie akcje są uruchamiane sekwencyjnie w kolejności, w której są zdefiniowane. Aby uzyskać więcej informacji, zobacz Uwagi dotyczące kolejności wykonywania i priorytetu .

Akcje podręcznika w regule automatyzacji mogą być traktowane inaczej w pewnych okolicznościach zgodnie z następującymi kryteriami:

| Czas wykonywania podręcznika | Reguła automatyzacji przechodzi do następnej akcji... |

|---|---|

| Mniej niż sekunda | Natychmiast po zakończeniu podręcznika |

| Mniej niż dwie minuty | Do dwóch minut po rozpoczęciu działania podręcznika, ale nie więcej niż 10 sekund po zakończeniu podręcznika |

| Więcej niż dwie minuty | Dwie minuty po rozpoczęciu działania podręcznika, niezależnie od tego, czy został ukończony |

Następne kroki

W tym dokumencie przedstawiono sposób używania reguł automatyzacji do centralnego zarządzania automatyzacją odpowiedzi dla zdarzeń i alertów usługi Microsoft Sentinel.

- Aby dowiedzieć się, jak dodać zaawansowane warunki z operatorami

ORdo reguł automatyzacji, zobacz Dodawanie zaawansowanych warunków do reguł automatyzacji usługi Microsoft Sentinel. - Aby dowiedzieć się więcej o regułach automatyzacji, zobacz Automatyzowanie obsługi zdarzeń w usłudze Microsoft Sentinel przy użyciu reguł automatyzacji

- Aby dowiedzieć się więcej na temat zaawansowanych opcji automatyzacji, zobacz Automatyzowanie reagowania na zagrożenia za pomocą podręczników w usłudze Microsoft Sentinel.

- Aby dowiedzieć się, jak używać reguł automatyzacji do dodawania zadań do zdarzeń, zobacz Tworzenie zadań zdarzeń w usłudze Microsoft Sentinel przy użyciu reguł automatyzacji.

- Aby przeprowadzić migrację podręczników wyzwalacza alertów, które mają być wywoływane przez reguły automatyzacji, zobacz Migrowanie podręczników wyzwalacza alertów usługi Microsoft Sentinel do reguł automatyzacji

- Aby uzyskać pomoc dotyczącą implementowania reguł automatyzacji i podręczników, zobacz Samouczek: automatyzowanie odpowiedzi na zagrożenia w usłudze Microsoft Sentinel przy użyciu podręczników.