Zasady wykrywania anomalii w usłudze Cloud Discovery

Ten artykuł zawiera szczegółowe informacje o zasadach. Objaśnienia dla każdego typu zasad i pól, które można skonfigurować dla poszczególnych zasad, są wymienione.

Zasady wykrywania anomalii usługi Cloud Discovery — oś czasu wycofywania

Do lipca 2024 r. wycofamy obsługę "anomalii rozwiązania Cloud Discovery" z Microsoft Defender dla Chmury Apps.

Po starannej analizie i rozważeniu postanowiliśmy ją wycofać ze względu na wysoką liczbę wyników fałszywie dodatnich związanych z tym alertem, co nie przyczyniało się skutecznie do ogólnego bezpieczeństwa organizacji.

Nasze badania wykazały, że ta funkcja nie dodaje znaczącej wartości i nie była zgodna z naszym strategicznym naciskiem na dostarczanie wysokiej jakości, niezawodnych rozwiązań zabezpieczeń.

Jesteśmy zobowiązani do ciągłego ulepszania naszych usług i zapewnienia, że spełniają Twoje potrzeby i oczekiwania.

W przypadku osób, które chcą nadal korzystać z tego alertu, zalecamy użycie opcji "Zasady odnajdywania aplikacji" i w obszarze "Wyzwalaj dopasowanie zasad, jeśli wszystkie poniższe elementy występują w tym samym dniu", ustaw filtry zwykle.

Dokumentacja zasad wykrywania anomalii w usłudze Cloud Discovery

Zasady wykrywania anomalii rozwiązania Cloud Discovery umożliwiają konfigurowanie i konfigurowanie ciągłego monitorowania nietypowych wzrostów użycia aplikacji w chmurze. Wzrost liczby pobranych danych, przekazanych danych, transakcji i użytkowników jest uwzględniany dla każdej aplikacji w chmurze. Każdy wzrost jest porównywany ze wzorcem normalnego użycia aplikacji określonym na podstawie przeszłego użycia aplikacji. Najbardziej skrajne wzrosty powodują wyzwalanie alertów zabezpieczeń.

Dla każdej zasady należy ustawić filtry, które umożliwiają selektywne monitorowanie użycia aplikacji. Filtry obejmują filtr aplikacji, wybrane widoki danych i wybraną datę rozpoczęcia. Można również ustawić czułość, która umożliwia skonfigurowanie liczby alertów wyzwalanych przez zasady.

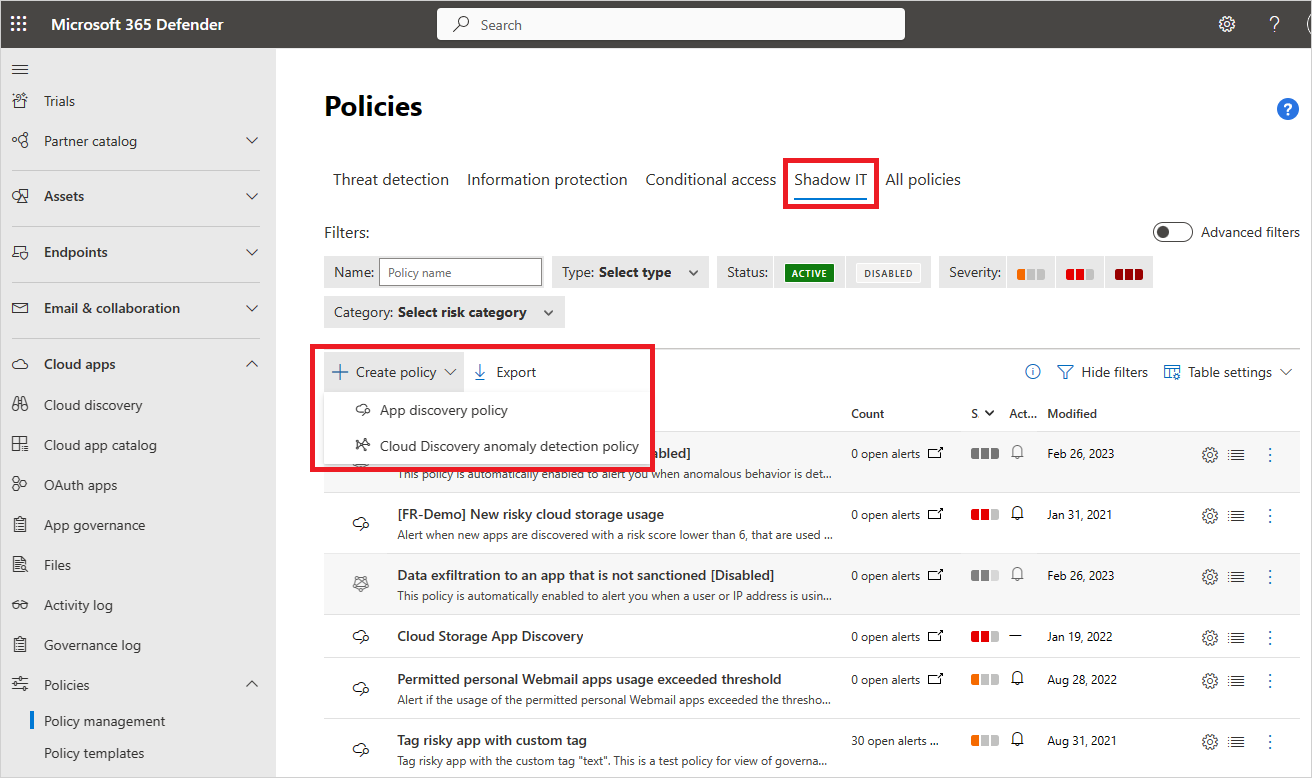

W witrynie Microsoft Defender Portal w obszarze Aplikacje w chmurze przejdź do pozycji Zasady —> zarządzanie zasadami. Następnie wybierz kartę Shadow IT (Niezatwierdzonych zasobów IT ).

Wybierz pozycję Utwórz zasady i wybierz pozycję Zasady wykrywania anomalii rozwiązania Cloud Discovery.

Spowoduje to wyświetlenie strony Tworzenie zasad wykrywania anomalii rozwiązania Cloud Discovery.

Dla każdej zasady ustaw następujące parametry:

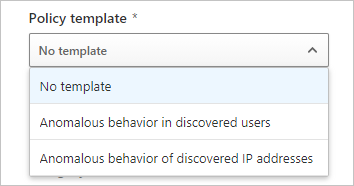

Zdecyduj, czy chcesz opierać zasady na szablonie. Jednym z odpowiednich szablonów zasad jest nietypowe zachowanie w odnalezionych szablonach użytkowników . Ostrzega, gdy w odnalezionych użytkownikach i aplikacjach wykryto nietypowe zachowanie, takie jak: duże ilości przekazanych danych w porównaniu z innymi użytkownikami, duże transakcje użytkowników w porównaniu z historią użytkownika. Możesz również wybrać szablon Nietypowe zachowanie odnalezionych adresów IP. Ten szablon wysyła alerty w przypadku wykrycia nietypowego zachowania odnalezionych adresów IP i aplikacji, takich jak: duże ilości przekazanych danych w porównaniu z innymi adresami IP, duże transakcje aplikacji w porównaniu z historią adresu IP.

Podaj wartości w polach Nazwa zasad i Opis.

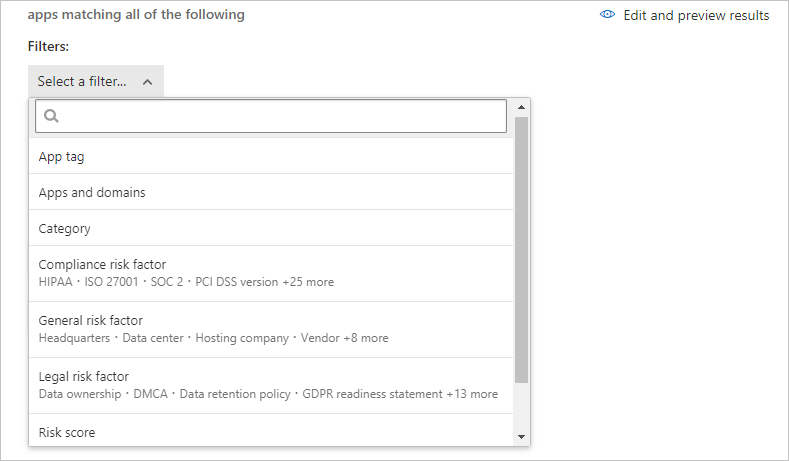

Utwórz filtr dla aplikacji, które chcesz monitorować, wybierając pozycję Wybierz filtr. Możesz wybrać filtr według tagu aplikacji, aplikacji i domeny, kategorii, różnych czynników ryzyka lub oceny ryzyka. Aby utworzyć dodatkowe filtry, wybierz pozycję Dodaj filtr.

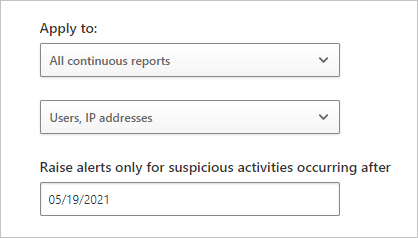

W obszarze Zastosuj do ustaw sposób filtrowania użycia. Monitorowane użycie można filtrować na dwa sposoby:

Raporty ciągłe — wybierz, czy chcesz monitorować wszystkie raporty ciągłe (ustawienie domyślne), czy wybrać określone raporty ciągłe do monitorowania.

- W przypadku wybrania opcji Wszystkie raporty ciągłe każdy wzrost użycia jest porównywany z wzorcem normalnego użycia uzyskanym w wyniku uczenia się ze wszystkich widoków danych.

- Podczas wybierania określonych raportów ciągłych każdy wzrost użycia jest porównywany ze wzorcem normalnego użycia. Wzorzec jest poznany na podstawie tego samego widoku danych, w jakim zaobserwowano wzrost.

Użytkownicy i adresy IP — każde użycie aplikacji w chmurze jest skojarzone z użytkownikiem, adresem IP lub obydwoma.

Wybranie pozycji Użytkownicy ignoruje skojarzenie użycia aplikacji z adresami IP.

Wybranie adresów IP ignoruje skojarzenie użycia aplikacji z użytkownikami.

Wybranie pozycji Użytkownicy i adresy IP (domyślne) uwzględnia oba skojarzenia, ale może generować zduplikowane alerty, gdy istnieje ścisła korespondencja między użytkownikami i adresami IP.

Zgłaszaj alerty tylko dla podejrzanych działań występujących po — wszelkie wzrost użycia aplikacji przed wybraną datą jest ignorowany. Jednak działanie sprzed wybranej daty jest nauczone w celu ustalenia wzorca normalnego użycia.

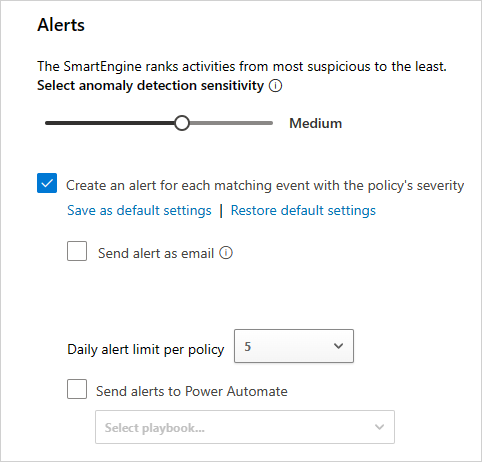

W obszarze Alerty można ustawić ważność alertu. Istnieje kilka sposobów kontrolowania liczby alertów wyzwalanych przez zasady:

Suwak Wybierz czułość wykrywania anomalii pozwala skonfigurować wyzwalanie alertów dla X najważniejszych nietypowych działań podejmowanych przez 1000 użytkowników przez tydzień. Alerty są wyzwalane dla działań o najwyższym ryzyku.

Wybierz pozycję Utwórz alert dla każdego zgodnego zdarzenia z ważnością zasad, aby ustawić dodatkowe parametry dla alertu:

- Wyślij alert jako wiadomość e-mail — jeśli zaznaczysz to pole wyboru, wprowadź wszelkie adresy e-mail, które powinny otrzymywać alert. Maksymalnie 500 wiadomości e-mail zostanie wysłanych na adres e-mail, dziennie (resetowanie o północy w strefie czasowej UTC).

- Dzienny limit alertów — możesz ograniczyć liczbę alertów zgłaszanych w ciągu jednego dnia.

- Wysyłanie alertów do usługi Power Automate — jeśli zaznaczysz to pole wyboru, możesz wybrać podręcznik do uruchamiania akcji po wystąpieniu alertu.

Jeśli wybierzesz pozycję Zapisz jako ustawienia domyślne, twoje opcje dziennego limitu alertów i ustawienia poczty e-mail staną się ustawieniami domyślnymi organizacji. Aby wypełnić te ustawienia domyślne dla nowych zasad, wybierz pozycję Przywróć ustawienia domyślne.

Wybierz pozycję Utwórz.

Podobnie jak we wszystkich zasadach, można edytować, wyłączać i włączać zasady, klikając trzy kropki na końcu wiersza na stronie Zasady. Domyślnie podczas tworzenia zasad jest ona włączona.

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla