Samouczek dotyczący konfigurowania rozwiązania Saviynt za pomocą usługi Azure Active Directory B2C

Dowiedz się, jak zintegrować usługę Azure Active Directory B2C (Azure AD B2C) z platformą Saviynt Security Manager, która ma wgląd, zabezpieczenia i ład. Saviynt obejmuje ryzyko i ład aplikacji, zarządzanie infrastrukturą, uprzywilejowane zarządzanie kontami i analizę ryzyka klienta.

Dowiedz się więcej: Saviynt dla usługi Azure AD B2C

Skorzystaj z poniższych instrukcji, aby skonfigurować delegowanie kontroli dostępu dla użytkowników usługi Azure AD B2C. Saviynt określa, czy użytkownik ma uprawnienia do zarządzania użytkownikami usługi Azure AD B2C za pomocą następujących funkcji:

- Zabezpieczenia na poziomie funkcji umożliwiające określenie, czy użytkownicy mogą wykonać operację

- Na przykład utwórz użytkownika, zaktualizuj użytkownika, zresetuj hasło użytkownika itd.

- Zabezpieczenia na poziomie pola umożliwiające określenie, czy użytkownicy mogą odczytywać/zapisywać atrybuty użytkownika podczas operacji zarządzania użytkownikami

- Na przykład agent pomocy technicznej może zaktualizować numer telefonu; inne atrybuty są tylko do odczytu

- Zabezpieczenia na poziomie danych umożliwiające określenie, czy użytkownicy mogą wykonać operację na innym użytkowniku

- Na przykład administrator pomocy technicznej w regionie Zjednoczonego Królestwa zarządza użytkownikami w Wielkiej Brytanii

Wymagania wstępne

Aby rozpocząć pracę, potrzebne będą następujące elementy:

Subskrypcja platformy Azure

- Jeśli nie masz konta, uzyskaj bezpłatne konto platformy Azure

Dzierżawa usługi Azure AD B2C połączona z subskrypcją platformy Azure

Przejdź do saviynt.com Skontaktuj się z nami , aby poprosić o pokaz

Opis scenariusza

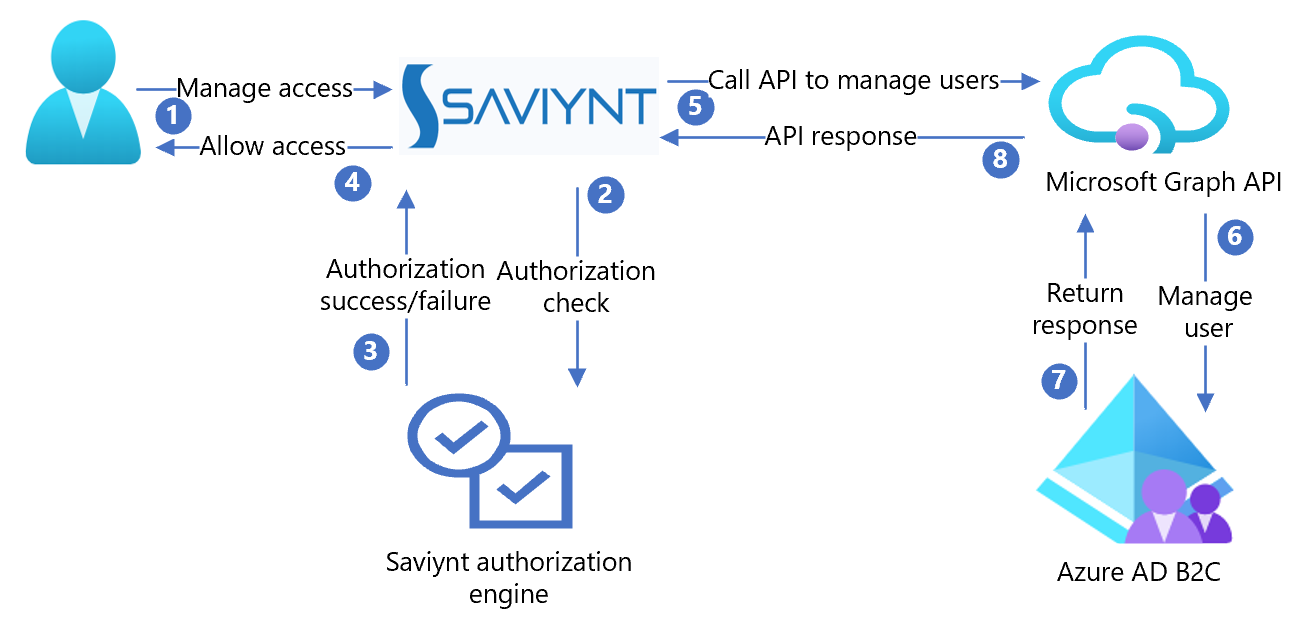

Integracja programu Saviynt obejmuje następujące składniki:

- Azure AD B2C — tożsamość jako usługa służąca do niestandardowej kontroli rejestracji, logowania i zarządzania profilami klientów

- Zobacz Azure AD B2C, Wprowadzenie

- Saviynt for Azure AD B2C — zarządzanie tożsamościami na potrzeby delegowanego administrowania zarządzaniem cyklem życia użytkowników i zarządzaniem dostępem

- Zobacz Saviynt for Azure AD B2C ( Saviynt for Azure AD B2C)

- Interfejs API programu Microsoft Graph — interfejs dla programu Saviynt do zarządzania użytkownikami usługi Azure AD B2C i ich dostępem

- Zobacz Korzystanie z interfejsu API programu Microsoft Graph

Poniższy diagram architektury ilustruje implementację.

- Administrator delegowany uruchamia operację użytkownika usługi Azure AD B2C z aplikacją Saviynt.

- Saviynt sprawdza, czy delegowany administrator może wykonać operację.

- Saviynt wysyła odpowiedź na powodzenie autoryzacji lub niepowodzenie.

- Saviynt umożliwia administratorowi delegowanemu wykonywanie operacji.

- Saviynt wywołuje interfejs API programu Microsoft Graph z atrybutami użytkownika w celu zarządzania użytkownikiem w usłudze Azure AD B2C.

- Interfejs API programu Microsoft Graph tworzy, aktualizuje lub usuwa użytkownika w usłudze Azure AD B2C.

- Usługa Azure AD B2C wysyła odpowiedź z informacją o powodzeniu lub niepowodzeniu.

- Interfejs API programu Microsoft Graph zwraca odpowiedź saviynt.

Tworzenie konta Saviynt i tworzenie zasad delegowanych

- Utwórz konto Saviynt. Aby rozpocząć, przejdź do saviynt.com Skontaktuj się z nami.

- Utwórz delegowane zasady administracyjne.

- Przypisz użytkownikom rolę administratora delegowanego.

Konfigurowanie usługi Azure AD B2C za pomocą rozwiązania Saviynt

Skorzystaj z poniższych instrukcji, aby utworzyć aplikację, usunąć użytkowników i nie tylko.

Tworzenie aplikacji Firmy Microsoft Entra dla saviynt

Aby uzyskać poniższe instrukcje, użyj katalogu z dzierżawą usługi Azure AD B2C.

Zaloguj się w witrynie Azure Portal.

Na pasku narzędzi portalu wybierz pozycję Katalogi i subskrypcje.

Na stronie Ustawienia portalu katalogi i subskrypcje na liście Nazwa katalogu znajdź katalog usługi Azure AD B2C.

Wybierz opcję Przełącz.

W witrynie Azure Portal wyszukaj i wybierz pozycję Azure AD B2C.

Wybierz pozycję Rejestracje aplikacji> Nowa rejestracja.

Wprowadź nazwę aplikacji. Na przykład Saviynt.

Wybierz pozycję Utwórz.

Przejdź do obszaru Uprawnienia interfejsu API.

Wybierz + Dodaj uprawnienie.

Zostanie wyświetlona strona Uprawnienia interfejsu API żądania.

Wybierz kartę Interfejsy API firmy Microsoft.

Wybierz pozycję Microsoft Graph jako najczęściej używane interfejsy API firmy Microsoft.

Przejdź do następnej strony.

Wybierz Uprawnienia aplikacji.

Wybierz pozycję Katalog.

Zaznacz pola wyboru Directory.Read.All i Directory.ReadWrite.All.

Wybierz pozycję Dodaj uprawnienia.

Przejrzyj uprawnienia.

Wybierz pozycję Udziel zgody administratora dla katalogu domyślnego.

Wybierz pozycję Zapisz.

Przejdź do pozycji Certyfikaty i wpisy tajne.

Wybierz pozycję + Dodaj klucz tajny klienta.

Wprowadź opis wpisu tajnego klienta.

Wybierz opcję wygaśnięcia.

Wybierz pozycję Dodaj.

Klucz tajny jest wyświetlany w sekcji Klucz tajny klienta. Zapisz klucz tajny klienta, aby użyć go później.

Przejdź do obszaru Przegląd.

Skopiuj identyfikator klienta i identyfikator dzierżawy.

Zapisz identyfikator dzierżawy, identyfikator klienta i klucz tajny klienta, aby ukończyć konfigurację.

Włączanie programu Saviynt w celu usunięcia użytkowników

Włącz program Saviynt, aby wykonywać operacje usuwania użytkownika w usłudze Azure AD B2C.

Dowiedz się więcej: Obiekty aplikacji i jednostki usługi w identyfikatorze Entra firmy Microsoft

- Zainstaluj najnowszą wersję modułu Programu PowerShell programu Microsoft Graph na stacji roboczej lub serwerze z systemem Windows.

Aby uzyskać więcej informacji, zobacz dokumentację programu Microsoft Graph PowerShell.

- Połączenie do modułu programu PowerShell i wykonaj następujące polecenia:

Connect-MgGraph #Enter Admin credentials of the Azure portal

$webApp = Get-MgServicePrincipal –AppPrincipalId “<ClientId of Azure AD Application>”

New-MgDirectoryRoleMemberByRef -RoleName "Company Administrator" -RoleMemberType ServicePrincipal -RoleMemberObjectId $webApp.ObjectId

Testowanie rozwiązania

Przejdź do dzierżawy aplikacji Saviynt i przetestuj przypadki użycia zarządzania cyklem życia użytkownika i dostępu do ładu.