Strategia zabezpieczeń i zgodności platformy Azure — dane dotyczące kondycji HIPAA/HITRUST i sztuczna inteligencja

Omówienie

Strategia zabezpieczeń i zgodności platformy Azure — dane dotyczące kondycji hipAA/HITRUST i sztuczna inteligencja oferują przełomowe wdrożenie rozwiązania PaaS i IaaS platformy Azure w celu zademonstrowania sposobu pozyskiwania, przechowywania, analizowania, interakcji, interakcji, tożsamości i bezpiecznego wdrażania rozwiązań z danymi dotyczącymi kondycji przy jednoczesnym zachowaniu zgodności z wymaganiami branżowymi. Strategia pomaga przyspieszyć wdrażanie i wykorzystanie chmury dla klientów z danymi, które są regulowane.

Strategia zabezpieczeń i zgodności platformy Azure — HIPAA/HITRUST Health Data and HITRUST Health Data and AI Blueprint udostępnia narzędzia i wskazówki ułatwiające wdrażanie bezpiecznego, ochrony i odpowiedzialności za portability and Accountability Act (HIPAA) i Health Information Trust Alliance (HITRUST) gotowego środowiska platformy jako usługi (PaaS) do pozyskiwania, przechowywania, analizowania i interakcji z osobistymi i nieosobowymi zapisami medycznymi w bezpiecznym, wielowarstwowym środowisku chmurowym, wdrożone jako kompleksowe rozwiązanie.

Rozwiązanie IaaS pokaże, jak przeprowadzić migrację lokalnego rozwiązania opartego na języku SQL na platformę Azure oraz zaimplementować stację roboczą uprzywilejowanego dostępu (PAW) w celu bezpiecznego zarządzania usługami i rozwiązaniami opartymi na chmurze. Baza danych IaaS SQL Server dodaje potencjalne dane eksperymentowania są importowane do maszyny wirtualnej IaaS SQL i że maszyna wirtualna korzysta z uwierzytelnionego dostępu msi do interakcji z usługą PaaS Usługi SQL Azure. Oba te rozwiązania przedstawiają wspólną architekturę referencyjną i zaprojektowano w celu uproszczenia wdrażania platformy Microsoft Azure. Ta udostępniona architektura ilustruje rozwiązanie spełniające potrzeby organizacji poszukujących podejścia opartego na chmurze w celu zmniejszenia obciążenia i kosztów wdrożenia.

Rozwiązanie jest przeznaczone do korzystania z przykładowego zestawu danych sformatowanego przy użyciu zasobów fast healthcare Interoperability Resources (FHIR), światowego standardu wymiany informacji o opiece zdrowotnej elektronicznie i przechowywania ich w bezpieczny sposób. Klienci mogą następnie korzystać z usługi Azure Machine Learning Studio, aby skorzystać z zaawansowanych narzędzi analizy biznesowej i analizy w celu przejrzenia przewidywań dotyczących przykładowych danych. Jako przykład tego rodzaju eksperymentu usługa Azure Machine Learning Studio może ułatwić, strategia obejmuje przykładowy zestaw danych, skrypty i narzędzia do przewidywania długości pobytu pacjenta w szpitalu.

Ta strategia ma służyć jako modułowa podstawa dla klientów w celu dostosowania się do określonych wymagań, tworząc nowe eksperymenty usługi Azure Machine Learning w celu rozwiązania scenariuszy przypadków użycia klinicznego i operacyjnego. Jest ona zaprojektowana tak, aby była bezpieczna i zgodna podczas wdrażania; jednak klienci są odpowiedzialni za poprawne konfigurowanie ról i implementowanie wszelkich modyfikacji. . Weź pod uwagę następujące kwestie:

Ta strategia stanowi punkt odniesienia, który ułatwia klientom korzystanie z platformy Microsoft Azure w środowisku HITRUST i HIPAA.

Mimo że strategia została zaprojektowana tak, aby była zgodna z przepisami HIPAA i HITRUST (za pośrednictwem wspólnych ram zabezpieczeń — CSF), nie powinna być uznawana za zgodną, dopóki nie zostanie certyfikowana przez audytora zewnętrznego zgodnie z wymaganiami dotyczącymi certyfikacji HIPAA i HITRUST.

Klienci są odpowiedzialni za przeprowadzanie odpowiednich przeglądów zabezpieczeń i zgodności dowolnego rozwiązania utworzonego przy użyciu tej podstawowej architektury.

Wdrażanie automatyzacji

Aby wdrożyć rozwiązanie, postępuj zgodnie z instrukcjami podanymi w wytycznych dotyczących wdrażania.

Aby zapoznać się z krótkim omówieniem działania tego rozwiązania, obejrzyj ten film wideo wyjaśniający i demonstrujący jego wdrożenie.

Często zadawane pytania można znaleźć w wskazówkach dotyczących często zadawanych pytań .

Diagram architektury. Diagram przedstawia architekturę referencyjną używaną do strategii i przykładowy scenariusz przypadku użycia.

Rozszerzenie IaaS To rozwiązanie pokaże, jak przeprowadzić migrację lokalnego rozwiązania opartego na języku SQL na platformę Azure oraz zaimplementować stację roboczą uprzywilejowanego dostępu w celu bezpiecznego zarządzania usługami i rozwiązaniami opartymi na chmurze.

Składniki rozwiązania

Podstawowa architektura składa się z następujących składników:

Model zagrożeń Kompleksowy model zagrożeń jest dostarczany w formacie tm7 do użycia z Microsoft Threat Modeling Tool, pokazując składniki rozwiązania, przepływy danych między nimi i granice zaufania. Model może pomóc klientom zrozumieć punkty potencjalnego ryzyka w infrastrukturze systemu podczas tworzenia składników usługi Machine Learning Studio lub innych modyfikacji.

Macierz implementacji klienta W skoroszycie programu Microsoft Excel wymieniono odpowiednie wymagania HITRUST i wyjaśniono, jak firma Microsoft i klient są odpowiedzialni za spełnienie każdego z nich.

Przegląd kondycji. Rozwiązanie zostało poddane przeglądowi przez systemy Coalfire, Inc. Przegląd zgodności kondycji (HIPAA i HITRUST) oraz wskazówki dotyczące implementacji zapewnia przegląd rozwiązania przez audytora oraz zagadnienia dotyczące przekształcania strategii w wdrożenie gotowe do produkcji.

Diagram architektury

Role

Strategia definiuje dwie role dla użytkowników administracyjnych (operatorów) i trzy role dla użytkowników w zarządzaniu szpitalem i opiece nad pacjentami. Szósta rola jest definiowana dla audytora w celu oceny zgodności z przepisami HIPAA i innymi przepisami. Usługa Access Control oparta na rolach (RBAC) platformy Azure umożliwia precyzyjne zarządzanie dostępem dla każdego użytkownika rozwiązania za pomocą wbudowanych i niestandardowych ról. Zobacz Wprowadzenie do Role-Based Access Control wrolach Azure Portal i wbudowanych dla kontroli dostępu opartej na rolach platformy Azure, aby uzyskać szczegółowe informacje o kontroli dostępu opartej na rolach, rolach i uprawnieniach na platformie Azure.

Administrator witryny

Administrator witryny jest odpowiedzialny za subskrypcję platformy Azure klienta. Kontrolują one ogólne wdrożenie, ale nie mają dostępu do rejestrów pacjentów.

Domyślne przypisania ról: Właściciel

Przypisania ról niestandardowych: N/A

Zakres: Subskrypcja

Analityk bazy danych

Analityk bazy danych zarządza wystąpieniem i bazą danych SQL Server. Nie mają dostępu do rejestrów pacjentów.

Wbudowane przypisania ról: Współautor bazy danych SQL, współautorSQL Server

Przypisania ról niestandardowych: N/A

Zakres: ResourceGroup

Analityk danych

Analityk danych obsługuje usługę Azure Machine Learning Studio. Mogą importować, eksportować dane i zarządzać nimi oraz uruchamiać raporty. Analityk danych ma dostęp do danych pacjentów, ale nie ma uprawnień administracyjnych.

Wbudowane przypisania ról: Współautor konta magazynu

Przypisania ról niestandardowych: N/A

Zakres: ResourceGroup

Dyrektor ds. informacji medycznych (CMIO)

CMIO oddziela podział między informatykami/technologią a pracownikami służby zdrowia w organizacji opieki zdrowotnej. Ich obowiązki zazwyczaj obejmują korzystanie z analizy w celu określenia, czy zasoby są przydzielane odpowiednio w organizacji.

- Wbudowane przypisania ról: Brak

Menedżer linii opieki

Kierownik linii opieki jest bezpośrednio zaangażowany w opiekę nad pacjentami. Ta rola wymaga monitorowania stanu poszczególnych pacjentów, a także zapewnienia, że personel jest dostępny w celu spełnienia określonych wymagań opieki swoich pacjentów. Menedżer linii opieki jest odpowiedzialny za dodawanie i aktualizowanie rekordów pacjentów.

Wbudowane przypisania ról: Brak

Przypisania ról niestandardowych: ma uprawnienia do uruchamiania HealthcareDemo.ps1 w celu wykonania zarówno przyjęcia pacjenta, jak i zwolnienia.

Zakres: ResourceGroup

Audytor

Audytor ocenia rozwiązanie pod kątem zgodności. Nie mają bezpośredniego dostępu do sieci.

Wbudowane przypisania ról: Czytelnik

Przypisania ról niestandardowych: N/A

Zakres: Subskrypcja

Przykładowy przypadek użycia

Przykładowy przypadek użycia zawarty w tej strategii ilustruje, jak strategia może służyć do włączania uczenia maszynowego i analizy danych dotyczących kondycji w chmurze. Contosoclinic to mały szpital znajdujący się w Stany Zjednoczone. Administratorzy sieci szpitalnej chcą użyć usługi Azure Machine Learning Studio, aby lepiej przewidzieć długość pobytu pacjenta w momencie przyznania się, aby zwiększyć wydajność obciążenia operacyjnego i zwiększyć jakość opieki, którą może zapewnić.

Przewidywanie długości pobytu

Przykładowy scenariusz przypadków użycia używa usługi Azure Machine Learning Studio do przewidywania długości pobytu nowo przyjętych pacjentów przez porównanie szczegółów medycznych pobranych podczas spożycia pacjenta do zagregowanych danych historycznych z poprzednich pacjentów. Strategia obejmuje duży zestaw zanonimizowanej dokumentacji medycznej w celu zademonstrowania możliwości trenowania i predykcyjnego rozwiązania. W ramach wdrożenia produkcyjnego klienci będą używać własnych rekordów do trenowania rozwiązania w celu dokładniejszego przewidywania odzwierciedlające unikatowe szczegóły środowiska, obiektów i pacjentów.

Użytkownicy i role

Administrator witryny — Alex

Email: Alex_SiteAdmin

Zadaniem Alexa jest ocena technologii, które mogą zmniejszyć obciążenie zarządzania siecią lokalną i zmniejszyć koszty zarządzania. Alex od jakiegoś czasu ocenia platformę Azure, ale starał się skonfigurować usługi, które musi spełnić wymagania dotyczące zgodności hitrust w celu przechowywania danych pacjentów w chmurze. Alex wybrał sztuczną inteligencję usługi Azure Health, aby wdrożyć gotowe do zgodności rozwiązanie kondycji, które spełniło wymagania, aby spełnić wymagania klienta dotyczące rozwiązania HiTrust.

badacze dancyh — Debra

Email: Debra_DataScientist

Debra jest odpowiedzialny za używanie i tworzenie modeli, które analizują dokumentacji medycznej, aby zapewnić wgląd w opiekę nad pacjentami. Debra używa języka SQL i języka programowania statystycznego języka R do tworzenia jej modeli.

Analityk bazy danych — Danny

Email: Danny_DBAnalyst

Danny jest głównym kontaktem dotyczącym SQL Server firmy Microsoft, który przechowuje wszystkie dane pacjentów dla firmy Contosoclinic. Danny jest doświadczonym administratorem SQL Server, który niedawno zapoznał się z usługą Azure SQL Database.

Dyrektor ds. informacji medycznych - Caroline

Caroline współpracuje z Chrisem menedżerem linii opieki, a Debra badacze dancyh, aby określić, jakie czynniki wpływają na długość pobytu pacjenta. Caroline używa przewidywań z rozwiązania o długości pobytu (LOS), aby ustalić, czy zasoby są przydzielane odpowiednio w sieci szpitalnej. Na przykład przy użyciu pulpitu nawigacyjnego podanego w tym rozwiązaniu.

Menedżer linii opieki - Chris

Email: Chris_CareLineManager

Jako osoba odpowiedzialna bezpośrednio za zarządzanie przyjęciem pacjentów i wypisy w firmie Contosoclinic, Chris używa prognoz generowanych przez rozwiązanie LOS, aby zapewnić odpowiednią opiekę pacjentom podczas pobytu w obiekcie.

Audytor - Han

Email: Han_Auditor

Han jest certyfikowanym audytorem, który ma doświadczenie w inspekcji dla ISO, SOC i HiTrust. Han został zatrudniony, aby przejrzeć sieć Contosoclinc. Han może przejrzeć macierz odpowiedzialności klienta dostarczoną z rozwiązaniem, aby upewnić się, że strategia i rozwiązanie LOS mogą służyć do przechowywania, przetwarzania i wyświetlania poufnych danych osobowych.

Konfiguracja projektu

Ta sekcja zawiera szczegółowe informacje o domyślnych konfiguracjach i miarach zabezpieczeń wbudowanych w strategię opisaną w temacie:

- Pozyskiwanie nieprzetworzonych źródeł danych, w tym źródła danych FHIR

- PRZECHOWYWANIE poufnych informacji

- ANALIZOWANIe i przewidywanie wyników

- INTERAKCJA z wynikami i przewidywaniami

- Zarządzanie tożsamościami rozwiązania

- Funkcje z obsługą zabezpieczeń

TOŻSAMOŚCI

Usługa Azure Active Directory i kontrola dostępu oparta na rolach (RBAC)

Uwierzytelniania:

Azure Active Directory (Azure AD) to wielodostępna usługa zarządzania katalogami i tożsamościami firmy Microsoft. Wszyscy użytkownicy rozwiązania zostali utworzeni w usłudze Azure Active Directory, w tym użytkownicy, którzy uzyskują dostęp do SQL Database.

Uwierzytelnianie w aplikacji jest wykonywane przy użyciu Azure AD. Aby uzyskać więcej informacji, zobacz Integrowanie aplikacji z usługą Azure Active Directory.

Usługa Azure Active Directory Identity Protection wykrywa potencjalne luki w zabezpieczeniach wpływające na tożsamości organizacji, konfiguruje automatyczne odpowiedzi na wykryte podejrzane akcje związane z tożsamościami organizacji i bada podejrzane zdarzenia i podejmuje odpowiednie działania w celu ich rozwiązania.

Usługa Access Control oparta na rolach (RBAC) platformy Azure umożliwia precyzyjne skoncentrowane zarządzanie dostępem na platformie Azure. Dostęp do subskrypcji jest ograniczony do administratora subskrypcji, a dostęp do usługi Azure Key Vault jest ograniczony do administratora witryny. Wymagane są silne hasła (co najmniej 12 znaków z co najmniej jedną górną/dolną literą, cyfrą i znakiem specjalnym).

Uwierzytelnianie wieloskładnikowe jest obsługiwane, gdy przełącznik -enableMFA jest włączony podczas wdrażania.

Hasła wygasają po upływie 60 dni od włączenia przełącznika -enableADDomainPasswordPolicy podczas wdrażania.

Ról:

Rozwiązanie korzysta z wbudowanych ról do zarządzania dostępem do zasobów.

Wszyscy użytkownicy są domyślnie przypisani określonymi rolami wbudowanymi.

Azure Key Vault

Dane przechowywane w Key Vault obejmują:

- Klucz szczegółowych informacji o aplikacji

- Klucz dostępu do magazynu danych pacjentów

- Parametry połączenia pacjenta

- Nazwa tabeli danych pacjentów

- Punkt końcowy usługi internetowej usługi Azure ML

- Klucz interfejsu API usługi Azure ML

Zaawansowane zasady dostępu są konfigurowane na podstawie potrzeb

Key Vault zasady dostępu są definiowane z minimalnymi wymaganymi uprawnieniami do kluczy i wpisów tajnych

Wszystkie klucze i wpisy tajne w Key Vault mają daty wygaśnięcia

Wszystkie klucze w Key Vault są chronione przez moduł HSM [Typ klucza = chroniony przez moduł HSM klucz 2048-bitowy klucz RSA]

Wszyscy użytkownicy/tożsamości otrzymują minimalne wymagane uprawnienia przy użyciu Access Control opartej na rolach (RBAC)

Aplikacje nie współużytkują Key Vault, chyba że ufają sobie nawzajem i potrzebują dostępu do tych samych wpisów tajnych w czasie wykonywania

Dzienniki diagnostyczne dla Key Vault są włączone z okresem przechowywania co najmniej 365 dni.

Dozwolone operacje kryptograficzne dla kluczy są ograniczone do wymaganych operacji kryptograficznych

SPOŻYWAĆ

Azure Functions

Rozwiązanie zostało zaprojektowane tak, aby używać Azure Functions do przetwarzania przykładowej długości danych pobytu używanych w pokazie analizy. Utworzono trzy możliwości w funkcjach.

1. Zbiorcze importowanie danych klienta danych phi

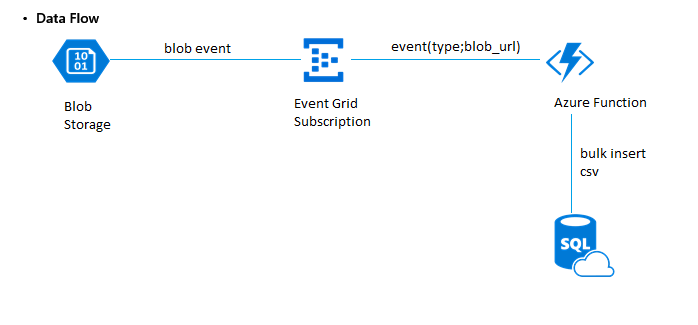

W przypadku korzystania ze skryptu demonstracyjnego. .\HealthcareDemo.ps1 z przełącznikiem BulkPatientAdmission zgodnie z opisem w temacie Wdrażanie i uruchomienie pokazu wykonuje następujący potok przetwarzania:

- Azure Blob Storage — przykład danych pacjenta .csv przekazany do magazynu

- Event Grid — zdarzenie publikuje dane w funkcji platformy Azure (zbiorcze importowanie — zdarzenie obiektu blob)

- Funkcja platformy Azure — wykonuje przetwarzanie i przechowuje dane w usłudze SQL Storage przy użyciu funkcji secure — event(type; blob url)

- SQL DB — magazyn bazy danych dla danych pacjentów przy użyciu tagów klasyfikacji, a proces uczenia maszynowego jest rozpoczynany w celu przeprowadzenia eksperymentu szkoleniowego.

Ponadto funkcja platformy Azure została zaprojektowana pod kątem odczytywania i ochrony wyznaczonych poufnych danych w przykładowym zestawie danych przy użyciu następujących tagów:

- dataProfile => "ePHI"

- owner =><Site Administracja UPN>

- environment => "Pilot"

- department => "Globalny ekosystem" Tagowanie zostało zastosowane do przykładowego zestawu danych, w którym pacjent "nazwy" został zidentyfikowany jako zwykły tekst.

2. Przyjęcie nowych pacjentów

W przypadku korzystania ze skryptu demonstracyjnego. .\HealthcareDemo.ps1 z przełącznikiem BulkPatientadmission zgodnie z opisem w temacie Wdrażanie i uruchomienie pokazu wykonuje następujący potok przetwarzania:  1. Funkcja platformy Azure została wyzwolona i żądania funkcji dla tokenu elementu nośnego z usługi Azure Active Directory.

1. Funkcja platformy Azure została wyzwolona i żądania funkcji dla tokenu elementu nośnego z usługi Azure Active Directory.

2. Key Vault zażądano wpisu tajnego skojarzonego z żądanym tokenem.

3. Role platformy Azure weryfikują żądanie i autoryzuj żądanie dostępu do Key Vault.

4. Key Vault zwraca wpis tajny, w tym przypadku parametry połączenia bazy danych SQL.

5. Funkcja platformy Azure używa parametrów połączenia do bezpiecznego nawiązywania połączenia z SQL Database i kontynuuje dalsze przetwarzanie w celu przechowywania danych ePHI.

Aby zapewnić przechowywanie danych, wdrożono wspólny schemat interfejsu API po użyciu funkcji Fast Healthcare Interoperability Resources (FHIR, wymawiany ogień). Funkcja została udostępniona następującym elementom wymiany FHIR:

Schemat pacjenta obejmuje informacje "kto" na temat pacjenta.

Schemat obserwacji obejmuje centralny element opieki zdrowotnej, używany do obsługi diagnostyki, monitorowania postępu, określania linii bazowych i wzorców, a nawet przechwytywania cech demograficznych.

Schemat spotkania obejmuje typy spotkań, takich jak abulatory, nagły wypadek, zdrowie domowe, niecierpliwe i wirtualne spotkania.

Schemat warunku obejmuje szczegółowe informacje na temat stanu, problemu, diagnostyki lub innego zdarzenia, sytuacji, problemu lub koncepcji klinicznej, która wzrosła do poziomu obaw.

Event Grid

Rozwiązanie obsługuje Azure Event Grid— pojedynczą usługę do zarządzania routingiem wszystkich zdarzeń z dowolnego źródła do dowolnego miejsca docelowego, zapewniając:

Kontrola dostępu oparta na rolach dla różnych operacji zarządzania, takich jak wyświetlanie subskrypcji zdarzeń, tworzenie nowych i generowanie kluczy

Inspekcja

SKLEPIE

SQL Database i serwer

Funkcja Transparent Data Encryption (TDE) zapewnia szyfrowanie i odszyfrowywanie danych przechowywanych w usłudze Azure SQL Database przy użyciu klucza przechowywanego w usłudze Azure Key Vault.

Ocena luk w zabezpieczeniach SQL to łatwe do skonfigurowania narzędzie, które umożliwia odnajdywanie, śledzenie i korygowanie potencjalnych luk w zabezpieczeniach bazy danych.

SQL Database włączono wykrywanie zagrożeń.

SQL Database włączono inspekcję.

SQL Database metryki i rejestrowanie diagnostyczne włączone.

Reguły zapory na poziomie serwera i bazy danych zostały zaostrzone.

Always Encrypted kolumny służą do ochrony pierwszego, środkowego i nazwiska pacjenta. Ponadto szyfrowanie kolumn bazy danych używa również usługi Azure Active Directory (AD) do uwierzytelniania aplikacji w usłudze Azure SQL Database.

Dostęp do SQL Database i SQL Server jest konfigurowany zgodnie z zasadą najniższych uprawnień.

Dostęp za pośrednictwem zapory SQL jest dozwolony tylko wymaganymi adresami IP.

Konta magazynu

Dane w ruchu są przesyłane tylko przy użyciu protokołu TLS/SSL.

Dostęp anonimowy nie jest dozwolony dla kontenerów.

Reguły alertów są konfigurowane do śledzenia aktywności anonimowej.

Protokół HTTPS jest wymagany do uzyskiwania dostępu do zasobów konta magazynu.

Dane żądania uwierzytelniania są rejestrowane i monitorowane.

Dane w usłudze Blob Storage są szyfrowane w spoczynku.

ANALIZOWAĆ

Usługa Machine Learning

- Rejestrowanie jest włączone dla usług internetowych usługi Machine Learning Studio.

- Korzystanie z usługi Machine Learning Studio wymaga opracowania eksperymentów, które zapewniają możliwość przewidywania zestawu rozwiązań.

ZABEZPIECZENIA

Azure Security Center

Azure Security Center zapewnia scentralizowany widok stanu zabezpieczeń wszystkich zasobów platformy Azure. Na pierwszy rzut oka możesz sprawdzić, czy odpowiednie mechanizmy kontroli zabezpieczeń są prawidłowo skonfigurowane i można szybko zidentyfikować wszystkie zasoby, które wymagają uwagi.

Azure Advisor to spersonalizowany konsultant ds. chmury, który ułatwia przestrzeganie najlepszych rozwiązań w celu zoptymalizowania wdrożeń platformy Azure. Analizuje konfigurację zasobów i dane telemetryczne dotyczące użycia, a następnie zaleca rozwiązania, które mogą pomóc w zapewnieniu wysokiej dostępności, bezpieczeństwa, wydajności i efektywności kosztowej zasobów platformy Azure.

Application Insights

- Application Insights to rozszerzalna usługa zarządzania wydajnością aplikacji (APM) dla deweloperów internetowych na wielu platformach. Użyj tej usługi do monitorowania aplikacji internetowej na żywo. Wykrywa anomalie wydajności. Obejmuje ona zaawansowane narzędzia analityczne, dzięki którym możesz diagnozować problemy i zrozumieć sposób korzystania z aplikacji przez użytkowników. Usługa ta pomaga w ciągłym udoskonalaniu wydajności i użyteczności tworzonych rozwiązań.

Alerty platformy Azure

- Alerty oferują metodę monitorowania usług platformy Azure i umożliwiają konfigurowanie warunków na danych. Alerty zapewniają również powiadomienia, gdy warunek alertu jest zgodny z danymi monitorowania.

Dzienniki usługi Azure Monitor

Dzienniki usługi Azure Monitor to kolekcja usług zarządzania.

Obszar roboczy jest włączony dla usługi Security Center

Obszar roboczy jest włączony do monitorowania obciążenia

Monitorowanie obciążenia jest włączone dla:

Tożsamość i dostęp

Security and Audit

Azure SQL DB Analytics

Azure WebApp Analytics Rozwiązanie

Key Vault Analytics

Śledzenie zmian

Łącznik usługi Application Insights (wersja zapoznawcza) jest włączony

Analiza dzienników aktywności jest włączona