Zdarzenia

9 kwi, 15 - 10 kwi, 12

Zakoduj przyszłość za pomocą sztucznej inteligencji i połącz się z elementami równorzędnymi i ekspertami języka Java w witrynie JDConf 2025.

Zarejestruj się terazTa przeglądarka nie jest już obsługiwana.

Przejdź na przeglądarkę Microsoft Edge, aby korzystać z najnowszych funkcji, aktualizacji zabezpieczeń i pomocy technicznej.

Z tego samouczka dowiesz się, jak zintegrować usługę TAS z identyfikatorem Entra firmy Microsoft. Po zintegrowaniu usługi TAS z usługą Microsoft Entra ID można wykonywać następujące czynności:

Do rozpoczęcia pracy potrzebne są następujące elementy:

W tym samouczku skonfigurujesz i przetestujesz logowanie jednokrotne firmy Microsoft Entra w środowisku testowym.

Aby skonfigurować integrację usługi TAS z usługą Microsoft Entra ID, należy dodać usługę TAS z galerii do swojej listy zarządzanych aplikacji SaaS.

Alternatywnie można również użyć Kreatora konfiguracji aplikacji dla przedsiębiorstw. W tym kreatorze możesz dodać aplikację do dzierżawy, dodać użytkowników/grupy do aplikacji, przypisać role, a także przejść przez konfigurację logowania jednokrotnego. Dowiedz się więcej o kreatorach platformy Microsoft 365.

Skonfiguruj i przetestuj logowanie jednokrotne firmy Microsoft z usługą TAS przy użyciu użytkownika testowego O nazwie B.Simon. Aby logowanie jednokrotne działało, należy ustanowić relację połączenia między użytkownikiem firmy Microsoft Entra i powiązanym użytkownikiem usługi TAS.

Aby skonfigurować i przetestować logowanie jednokrotne firmy Microsoft w usłudze TAS, wykonaj następujące kroki:

Wykonaj następujące kroki, aby włączyć logowanie jednokrotne firmy Microsoft.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

Przejdź do sekcji Identity>Applications Enterprise Applications>>— logowanie jednokrotne TAS.>

Na stronie Wybieranie metody logowania jednokrotnego wybierz pozycję SAML.

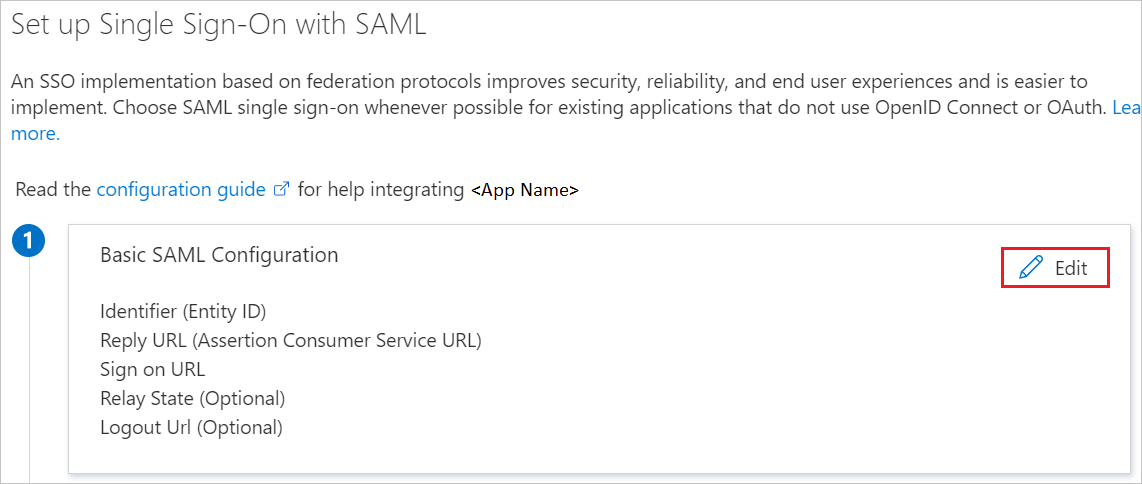

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML kliknij ikonę ołówka podstawową konfigurację protokołu SAML, aby edytować ustawienia.

Jeśli chcesz skonfigurować aplikację w trybie inicjowanym przez dostawcę tożsamości, w sekcji Podstawowa konfiguracja protokołu SAML wykonaj następujące kroki:

a. W polu tekstowym Identyfikator wpisz adres URL, korzystając z następującego wzorca: https://taseu.combtas.com/<DOMAIN>

b. W polu tekstowym Adres URL odpowiedzi wpisz adres URL, korzystając z następującego wzorca: https://taseu.combtas.com/<ENVIRONMENT_NAME>/AssertionService.aspx

Kliknij przycisk Ustaw dodatkowe adresy URL i wykonaj następujący krok, jeśli chcesz skonfigurować aplikację w trybie inicjowania przez dostawcę usług:

W polu tekstowym Adres URL logowania wpisz adres URL, korzystając z następującego wzorca: https://taseu.combtas.com/<DOMAIN>

Uwaga

Te wartości nie są prawdziwe. Zaktualizujesz je przy użyciu rzeczywistego identyfikatora, adresu URL odpowiedzi i adresu URL logowania, co zostało wyjaśnione w dalszej części tego samouczka. Możesz również odwołać się do wzorców przedstawionych w sekcji Podstawowa konfiguracja protokołu SAML.

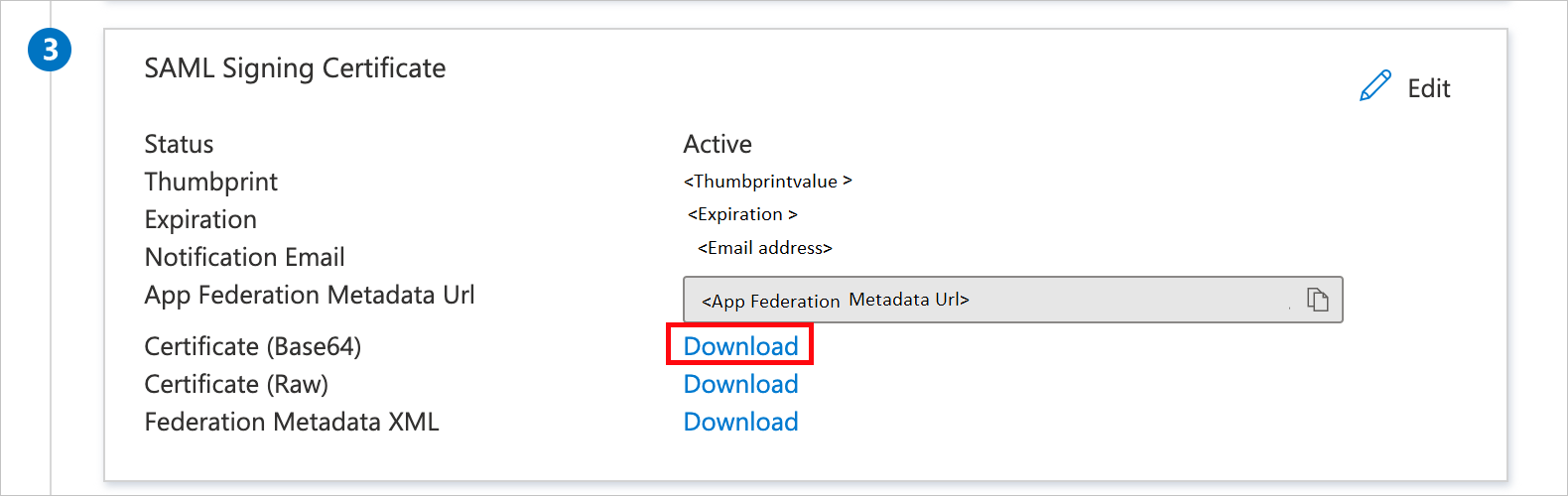

Na stronie Konfigurowanie logowania jednokrotnego za pomocą protokołu SAML w sekcji Certyfikat podpisywania SAML kliknij link Pobierz, aby pobrać certyfikat (Base64) z podanych opcji zgodnie z wymaganiami i zapisać go na komputerze.

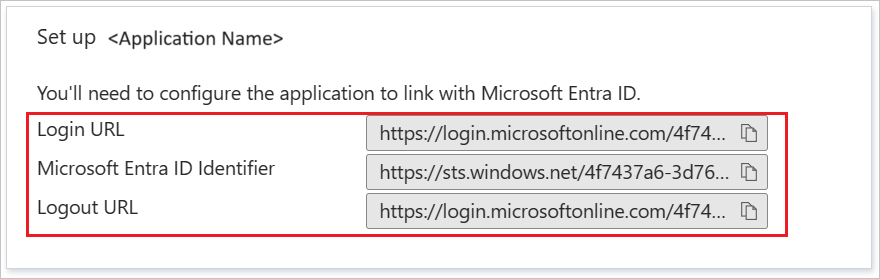

W sekcji Konfigurowanie usługi TAS skopiuj odpowiednie adresy URL zgodnie z wymaganiami.

W tej sekcji utworzysz użytkownika testowego o nazwie B.Simon.

B.Simon.B.Simon@contoso.com.W tej sekcji włączysz użytkownikowi B.Simon możliwość korzystania z logowania jednokrotnego, udzielając dostępu do usługi TAS.

W innym oknie przeglądarki internetowej zaloguj się do usługi TAS jako Administracja istrator.

Po lewej stronie menu kliknij pozycję Ustawienia i przejdź do Administracja istrator, a następnie kliknij pozycję Zarządzaj logowaniem jednokrotnego.

Na stronie Zarządzanie logowaniem jednokrotnego wykonaj następujące kroki:

a. W polu tekstowym Nazwa wpisz nazwę środowiska.

b. Wybierz pozycję SAML2 jako typ uwierzytelniania.

c. W polu tekstowym Enter URL (Wprowadź adres URL) wklej wartość adresu URL logowania skopiowaną wcześniej.

d. W Notatnik otwórz pobrany certyfikat zakodowany w formacie base-64, skopiuj jego zawartość, a następnie wklej go w polu Wprowadź certyfikację.

e. W polu tekstowym Wprowadź nowy adres IP wpisz adres IP.

Uwaga

Skontaktuj się z zespołem pomocy technicznej usługi TAS, aby uzyskać adres IP.

f. Skopiuj adres URL Logowanie jednokrotne i wklej go w polu tekstowym Identyfikator (identyfikator jednostki) i Adres URL logowania w sekcji Podstawowa konfiguracja protokołu SAML w witrynie Azure Portal. Należy pamiętać, że adres URL uwzględnia wielkość liter i musi kończyć się ukośnikiem (/).

g. Skopiuj adres URL usługi Asercji na stronie konfiguracji i wklej go w polu tekstowym Adres URL odpowiedzi w sekcji Podstawowa konfiguracja protokołu SAML w witrynie Azure Portal.

h. Kliknij pozycję Wstaw wiersz logowania jednokrotnego.

W tej sekcji utworzysz użytkownika Britta Simon w usłudze TAS. Skontaktuj się z zespołem pomocy technicznej usługi TAS, aby dodać użytkowników na platformie TAS. Użytkownicy muszą być utworzeni i aktywowani przed rozpoczęciem korzystania z logowania jednokrotnego.

W tej sekcji przetestujesz konfigurację logowania jednokrotnego firmy Microsoft z następującymi opcjami.

Kliknij pozycję Przetestuj tę aplikację. Spowoduje to przekierowanie do adresu URL logowania usługi TAS, w którym można zainicjować przepływ logowania.

Przejdź bezpośrednio do adresu URL logowania usługi TAS i zainicjuj przepływ logowania z tego miejsca.

Możesz również użyć Moje aplikacje firmy Microsoft, aby przetestować aplikację w dowolnym trybie. Po kliknięciu kafelka TAS w Moje aplikacje, jeśli skonfigurowano go w trybie SP, nastąpi przekierowanie do strony logowania do aplikacji w celu zainicjowania przepływu logowania i skonfigurowania w trybie dostawcy tożsamości powinno nastąpić automatyczne zalogowanie do usługi TAS, dla której skonfigurowano logowanie jednokrotne. Aby uzyskać więcej informacji na temat Moje aplikacje, zobacz Wprowadzenie do Moje aplikacje.

Po skonfigurowaniu usługi TAS możesz wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza się od dostępu warunkowego. Dowiedz się, jak wymusić kontrolę sesji za pomocą Microsoft Defender dla Chmury Apps.

Zdarzenia

9 kwi, 15 - 10 kwi, 12

Zakoduj przyszłość za pomocą sztucznej inteligencji i połącz się z elementami równorzędnymi i ekspertami języka Java w witrynie JDConf 2025.

Zarejestruj się terazSzkolenie

Moduł

Dowiedz się, jak Tożsamość zewnętrzna Microsoft Entra zapewnia bezpieczne, bezproblemowe środowiska logowania dla klientów biznesowych i konsumentów. Zapoznaj się z tworzeniem dzierżawy, rejestracją aplikacji, dostosowywaniem przepływu i zabezpieczeniami konta.

Certyfikacja

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Demonstrate the features of Microsoft Entra ID to modernize identity solutions, implement hybrid solutions, and implement identity governance.