Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ransomware to rodzaj ataku wymuszenia, który niszczy lub szyfruje pliki i foldery, uniemożliwiając dostęp do krytycznych danych. Towarowe oprogramowanie wymuszające okup zwykle rozprzestrzenia się jak wirus, który infekuje urządzenia i wymaga tylko korygowania złośliwego oprogramowania. Oprogramowanie wymuszające okup obsługiwane przez człowieka jest wynikiem aktywnego ataku cyberprzestępców, który infiltruje lokalną lub chmurową infrastrukturę IT organizacji, podnosi ich uprawnienia i wdraża oprogramowanie wymuszające okup do krytycznych danych.

Po zakończeniu ataku osoba atakująca żąda pieniędzy od ofiar w zamian za usunięte pliki, odszyfrowywanie kluczy dla zaszyfrowanych plików lub obietnicę nieudostępniania poufnych danych do ciemnej sieci Web lub publicznego Internetu. Obsługiwane przez człowieka oprogramowanie wymuszające okup może być również używane do zamykania krytycznych maszyn lub procesów, takich jak te potrzebne do produkcji przemysłowej, doprowadzenia normalnych operacji biznesowych do zatrzymania do czasu zapłaty okupu i skorygowania szkód lub sama organizacja koryguje szkody.

Atak ransomware obsługiwany przez człowieka może być katastrofalny dla firm każdej wielkości i jest trudny do oczyszczenia, co wymaga całkowitej eksmisji przeciwnika w celu ochrony przed przyszłymi atakami. W przeciwieństwie do towarowego oprogramowania wymuszającego okup, oprogramowanie wymuszające okup obsługiwane przez człowieka może nadal zagrażać działalności firm po początkowym żądaniu okupu.

Uwaga

Atak wymuszający okup na dzierżawę platformy Microsoft 365 zakłada, że osoba atakująca ma prawidłowe poświadczenia konta użytkownika dla dzierżawy i ma dostęp do wszystkich plików i zasobów, które są dozwolone dla konta użytkownika. Osoba atakująca bez żadnych prawidłowych poświadczeń konta użytkownika musiałaby odszyfrować dane magazynowane, które zostały zaszyfrowane przez domyślne i ulepszone szyfrowanie platformy Microsoft 365. Aby uzyskać więcej informacji, zobacz sekcję Omówienie szyfrowania i zarządzania kluczami.

Aby uzyskać więcej informacji na temat ochrony przed oprogramowaniem wymuszającym okup w produktach firmy Microsoft, zobacz te dodatkowe zasoby oprogramowania wymuszającego okup.

Bezpieczeństwo w chmurze to partnerstwo

Bezpieczeństwo usług w chmurze firmy Microsoft to partnerstwo między Tobą a firmą Microsoft:

- Usługi w chmurze firmy Microsoft są oparte na fundamencie zaufania i bezpieczeństwa. Firma Microsoft zapewnia mechanizmy kontroli zabezpieczeń i możliwości ułatwiające ochronę danych i aplikacji.

- Jesteś właścicielem danych i tożsamości oraz ponosisz odpowiedzialność za ich ochronę, bezpieczeństwo zasobów lokalnych i bezpieczeństwo składników chmury, które kontrolujesz.

Łącząc te możliwości i obowiązki, możemy zapewnić najlepszą ochronę przed atakiem wymuszającym okup.

Możliwości ograniczania ryzyka i odzyskiwania oprogramowania wymuszającego okup udostępniane na platformie Microsoft 365

Osoba atakująca z oprogramowaniem wymuszającym okup, która przeniknęła do dzierżawy platformy Microsoft 365, może zatrzymać Organizację dla okupu przez:

- Usuwanie plików lub wiadomości e-mail

- Szyfrowanie plików w miejscu

- Kopiowanie plików poza dzierżawę (eksfiltracja danych)

Jednak usługa Microsoft 365 Usługi online ma wiele wbudowanych funkcji i mechanizmów kontroli w celu ochrony danych klientów przed atakami wymuszającym okup. Poniższe sekcje zawierają podsumowanie. Aby uzyskać więcej informacji o tym, jak firma Microsoft chroni dane klientów, złośliwe oprogramowanie i ochronę przed oprogramowaniem wymuszającym okup na platformie Microsoft 365.

Uwaga

Atak wymuszający okup na dzierżawę platformy Microsoft 365 zakłada, że osoba atakująca ma prawidłowe poświadczenia konta użytkownika dla dzierżawy i ma dostęp do wszystkich plików i zasobów, które są dozwolone dla konta użytkownika. Osoba atakująca bez żadnych prawidłowych poświadczeń konta użytkownika musiałaby odszyfrować dane magazynowane, które zostały zaszyfrowane przez domyślne i ulepszone szyfrowanie platformy Microsoft 365. Aby uzyskać więcej informacji, zobacz sekcję Omówienie szyfrowania i zarządzania kluczami.

Usuwanie plików lub wiadomości e-mail

Pliki w programie SharePoint i OneDrive dla Firm są chronione przez:

Przechowywanie wersji

Platforma Microsoft 365 domyślnie zachowuje co najmniej 500 wersji pliku i można ją skonfigurować tak, aby zachować więcej.

Aby zminimalizować obciążenie personelu ds. zabezpieczeń i pomocy technicznej, wytrenuj użytkowników, jak przywrócić poprzednie wersje plików.

Ikona kosza

Jeśli oprogramowanie wymuszające okup tworzy nową zaszyfrowaną kopię pliku i usuwa stary plik, klienci mają 93 dni na przywrócenie go z kosza. Po 93 dniach istnieje 14-dniowe okno, w którym firma Microsoft nadal może odzyskać dane.

Aby zminimalizować obciążenie pracowników działu zabezpieczeń i pomocy technicznej, przeszkol użytkowników, jak przywrócić pliki z kosza.

-

Kompletne rozwiązanie do samoobsługowego odzyskiwania dla programu SharePoint i usługi OneDrive, które umożliwia administratorom i użytkownikom końcowym przywracanie plików z dowolnego punktu w czasie w ciągu ostatnich 30 dni.

Aby zminimalizować obciążenie pracowników działu bezpieczeństwa i pomocy technicznej IT, wytrenuj użytkowników przy przywracaniu plików.

W przypadku plików usługi OneDrive i programu SharePoint firma Microsoft może cofnąć się do poprzedniego punktu w czasie przez maksymalnie 14 dni, jeśli zostaniesz dotknięty masowym atakiem.

Email jest chroniony przez:

Odzyskiwanie pojedynczego elementu i przechowywanie skrzynek pocztowych, w których można odzyskać elementy w skrzynce pocztowej po niezamierzonym lub złośliwym przedwczesnym usunięciu. Możesz domyślnie wycofać wiadomości e-mail usunięte w ciągu 14 dni i można je skonfigurować do 30 dni.

Zasady przechowywania umożliwiają przechowywanie niezmiennych kopii wiadomości e-mail dla skonfigurowanego okresu przechowywania.

Ulepszone rozwiązania odzyskiwania

Oprócz tych natywnych wbudowanych możliwości firma Microsoft zaleca również ocenę użycia kopia zapasowa Microsoft 365 lub rozpoznanego rozwiązania partnerskiego opartego na platformie kopia zapasowa Microsoft 365 Storage. Narzędzie kopia zapasowa Microsoft 365 uzupełnia i rozszerza możliwości natywne, koncentrując się na szybkim, bezpiecznym i wydajnym samoobsługowym odzyskiwaniem zbiorczym, aby szybko odzyskać zawartość do punktu wcześniejszego przed atakiem w dobrej kondycji. Platforma Backup Storage została zaprojektowana pod kątem tworzenia architektury i została zaprojektowana specjalnie w celu zapewnienia administratorom rozszerzonych możliwości przywracania. Należy pamiętać, że zakup rozwiązania partnerskiego, które nie korzysta z platformy kopia zapasowa Microsoft 365 Storage. Niektóre rozwiązania partnerskie kopiują dane tylko do innej lokalizacji i prawdopodobnie nie zapewnią wystarczających możliwości przywracania wydajności, aby spełnić wymagania dotyczące odzyskiwania oprogramowania wymuszającego okup. Dowiedz się więcej na temat wybierania odpowiedniego rozwiązania do tworzenia kopii zapasowych i przywracania.

Szyfrowanie plików w miejscu

Jak opisano wcześniej, pliki w programie SharePoint i OneDrive dla Firm są chronione przed złośliwym szyfrowaniem za pomocą:

- Przechowywanie wersji

- Ikona kosza

- Biblioteka archiwum zachowywania

Aby uzyskać więcej informacji, zobacz Rozwiązywanie problemów z uszkodzeniem danych na platformie Microsoft 365.

Kopiowanie plików poza dzierżawę

Możesz uniemożliwić atakującemu oprogramowania wymuszającego okup kopiowanie plików poza dzierżawę za pomocą następujących funkcji:

zasady Ochrona przed utratą danych w Microsoft Purview (DLP)

Wykrywanie, ostrzeganie i blokowanie ryzykownych, niezamierzonych lub niewłaściwych udostępniania danych zawierających:

Dane osobowe, takie jak dane osobowe w celu zachowania zgodności z regionalnymi przepisami dotyczącymi ochrony prywatności.

Poufne informacje o organizacji oparte na etykietach poufności.

Microsoft Defender for Cloud Apps

Blokuj pobieranie poufnych informacji, takich jak pliki.

Zasady sesji można również używać do Defender for Cloud Apps kontroli dostępu warunkowego aplikacji do monitorowania przepływu informacji między użytkownikiem a aplikacją w czasie rzeczywistym.

Co jest w tym rozwiązaniu

To rozwiązanie przeprowadzi Cię przez proces wdrażania funkcji ochrony i ograniczania ryzyka platformy Microsoft 365, konfiguracji i bieżących operacji, aby zminimalizować możliwość korzystania przez osobę atakującą z oprogramowaniem wymuszającym okup na potrzeby korzystania z krytycznych danych w dzierżawie platformy Microsoft 365 i przechowywania organizacji w celu okupu.

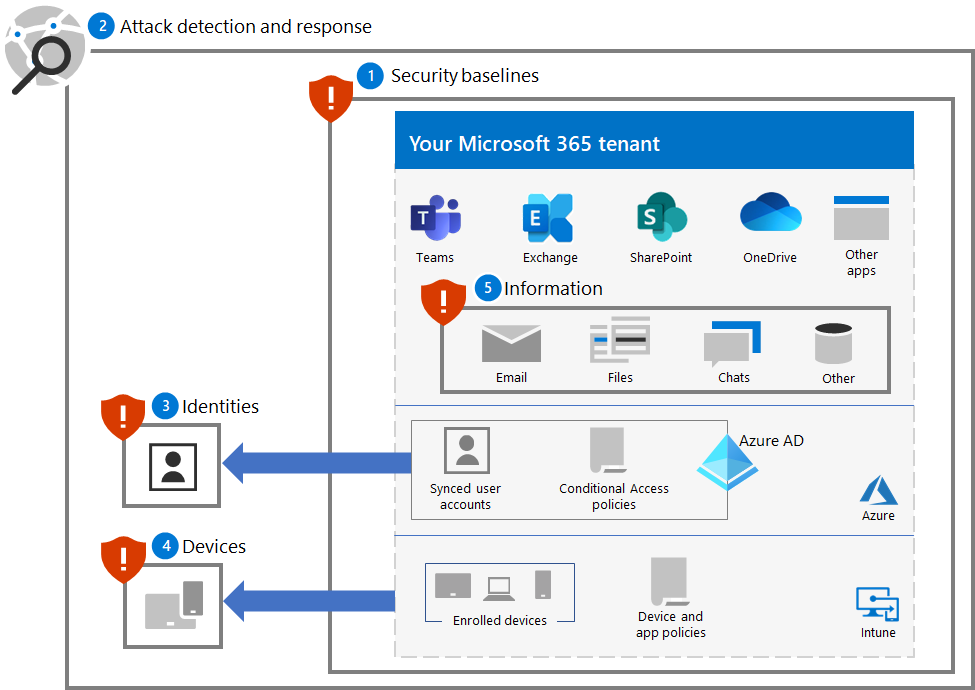

Kroki opisane w tym rozwiązaniu są następujące:

- Konfigurowanie planu bazowego zabezpieczeń

- Wdrażanie wykrywania ataków i reagowania

- Ochrona tożsamości

- Ochrona urządzeń

- Ochrona informacji

Poniżej przedstawiono pięć kroków rozwiązania wdrożonego dla dzierżawy platformy Microsoft 365.

To rozwiązanie używa zasad Zero Trust:

- Weryfikuj jawnie: Zawsze uwierzytelniaj się i autoryzuj na podstawie wszystkich dostępnych punktów danych.

- Użyj dostępu z najniższymi uprawnieniami: Ogranicz dostęp użytkowników za pomocą funkcji just in time i just-enough-access (JIT/JEA), zasad adaptacyjnych opartych na ryzyku i ochrony danych.

- Załóżmy, że naruszenie: Minimalizuj promień wybuchu i dostęp do segmentu. Zweryfikuj kompleksowe szyfrowanie i użyj analizy, aby uzyskać widoczność, zwiększyć wykrywanie zagrożeń i ulepszyć ochronę.

W przeciwieństwie do konwencjonalnego dostępu do intranetu, który ufa wszystkim, co kryje się za zaporą organizacji, Zero Trust traktuje każde logowanie i dostęp tak, jakby pochodziło z niekontrolowanej sieci, czy to za zaporą organizacji, czy z Internetu. Zero Trust wymaga ochrony sieci, infrastruktury, tożsamości, punktów końcowych, aplikacji i danych.

Możliwości i funkcje platformy Microsoft 365

Aby chronić dzierżawę platformy Microsoft 365 przed atakiem wymuszającym okup, skorzystaj z tych funkcji i funkcji platformy Microsoft 365, aby wykonać te kroki w rozwiązaniu.

1. Punkt odniesienia zabezpieczeń

| Możliwość lub funkcja | Opis | Pomaga... | Licencjonowanie |

|---|---|---|---|

| Wskaźnik bezpieczeństwa Microsoft | Mierzy stan zabezpieczeń dzierżawy platformy Microsoft 365. | Ocena konfiguracji zabezpieczeń i sugerowanie ulepszeń. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Reguły zmniejszania obszaru podatnego na ataki | Zmniejsza podatność organizacji na ataki cybernetyczne przy użyciu różnych ustawień konfiguracji. | Blokuj podejrzane działania i zawartość podatną na zagrożenia. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Ustawienia poczty e-mail programu Exchange | Umożliwia korzystanie z usług, które zmniejszają podatność organizacji na ataki oparte na wiadomościach e-mail. | Zapobiegaj początkowemu dostępowi do dzierżawy poprzez wyłudzanie informacji i inne ataki oparte na wiadomościach e-mail. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Ustawienia systemu Microsoft Windows, Microsoft Edge i Aplikacje Microsoft 365 dla przedsiębiorstw | Zapewnia standardowe w branży konfiguracje zabezpieczeń, które są szeroko znane i dobrze przetestowane. | Zapobiegaj atakom w systemach Windows, Edge i Aplikacje Microsoft 365 for Enterprise. | Microsoft 365 E3 lub Microsoft 365 E5 |

2. Wykrywanie i reagowanie

| Możliwość lub funkcja | Opis | Pomaga wykrywać i reagować na... | Licencjonowanie |

|---|---|---|---|

| Microsoft Defender XDR | Łączy sygnały i aranżuje możliwości w jednym rozwiązaniu. Umożliwia specjalistom ds. zabezpieczeń łączenie sygnałów zagrożeń i określanie pełnego zakresu i wpływu zagrożenia. Automatyzuje akcje, aby zapobiec atakowi lub zatrzymać go oraz samodzielnie naprawiać skrzynki pocztowe, punkty końcowe i tożsamości użytkowników. |

Zdarzenia, które są połączonymi alertami i danymi, które składają się na atak. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

| Microsoft Defender for Identity | Identyfikuje, wykrywa i bada zaawansowane zagrożenia, tożsamości, których bezpieczeństwo zostało naruszone, oraz złośliwe działania wewnętrzne skierowane do organizacji za pośrednictwem interfejsu zabezpieczeń opartego na chmurze używa sygnałów lokalna usługa Active Directory Domain Services (AD DS). | Naruszenie zabezpieczeń poświadczeń dla kont usług AD DS. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

| Ochrona usługi Office 365 w usłudze Microsoft Defender | Chroni organizację przed złośliwymi zagrożeniami, jakie stwarzają wiadomości e-mail, linki (adresy URL) i narzędzia do współpracy. Chroni przed złośliwym oprogramowaniem, wyłudzaniem informacji, fałszowaniem i innymi typami ataków. |

Ataki wyłudzające informacje. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

| Ochrona punktu końcowego w usłudze Microsoft Defender | Umożliwia wykrywanie i reagowanie na zaawansowane zagrożenia w różnych punktach końcowych (urządzeniach). | Instalacja złośliwego oprogramowania i naruszenie zabezpieczeń urządzenia. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

| Ochrona tożsamości Microsoft Entra | Automatyzuje wykrywanie i korygowanie zagrożeń opartych na tożsamościach oraz badanie tych zagrożeń. | Naruszenie zabezpieczeń poświadczeń dla kont Microsoft Entra i eskalacji uprawnień. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

| Defender for Cloud Apps | Broker zabezpieczeń dostępu do chmury do odnajdywania, badania i zapewniania ładu we wszystkich usługach firmy Microsoft i innych firm w chmurze. | Przenoszenie boczne i eksfiltracja danych. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

3. Tożsamości

| Możliwość lub funkcja | Opis | Zapobiega... | Licencjonowanie |

|---|---|---|---|

| ochrona haseł Microsoft Entra | Blokuj hasła z wspólnej listy i wpisów niestandardowych. | Określanie hasła do konta użytkownika w chmurze lub lokalnie. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Uwierzytelnianie wieloskładnikowe wymuszane przy użyciu dostępu warunkowego | Wymagaj uwierzytelniania wieloskładnikowego na podstawie właściwości logowań użytkowników przy użyciu zasad dostępu warunkowego. | Naruszenie poświadczeń i dostęp. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Uwierzytelnianie wieloskładnikowe wymuszane przy użyciu dostępu warunkowego opartego na ryzyku | Wymagaj uwierzytelniania wieloskładnikowego na podstawie ryzyka logowania użytkowników przy użyciu Ochrona tożsamości Microsoft Entra. | Naruszenie poświadczeń i dostęp. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

4. Urządzenia

Zarządzanie urządzeniami i aplikacjami:

| Możliwość lub funkcja | Opis | Zapobiega... | Licencjonowanie |

|---|---|---|---|

| Microsoft Intune | Zarządzanie urządzeniami i aplikacjami, które na nich działają. | Naruszenie zabezpieczeń urządzenia lub aplikacji i dostęp. | Microsoft 365 E3 lub E5 |

W przypadku urządzeń Windows 11 lub 10:

| Możliwość lub funkcja | Opis | Pomaga... | Licencjonowanie |

|---|---|---|---|

| zapora Microsoft Defender | Udostępnia zaporę opartą na hoście. | Zapobiegaj atakom z przychodzącego, niechcianego ruchu sieciowego. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Program antywirusowy Microsoft Defender | Zapewnia ochronę przed złośliwym oprogramowaniem urządzeń (punktów końcowych) przy użyciu uczenia maszynowego, analizy danych big data, szczegółowych badań nad odpornością na zagrożenia i infrastruktury chmury firmy Microsoft. | Zapobiegaj instalowaniu i uruchamianiu złośliwego oprogramowania. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Microsoft Defender SmartScreen | Chroni przed wyłudzaniem informacji lub złośliwym oprogramowaniem witryn internetowych i aplikacji oraz pobieraniem potencjalnie złośliwych plików. | Blokuj lub ostrzegaj podczas sprawdzania witryn, plików, aplikacji i plików. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Ochrona punktu końcowego w usłudze Microsoft Defender | Pomaga zapobiegać zaawansowanym zagrożeniom na urządzeniach (punktach końcowych) i wykrywać je oraz badać je oraz reagować na nie. | Ochrona przed naruszeniem sieci. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

5. Informacje

| Możliwość lub funkcja | Opis | Pomaga... | Licencjonowanie |

|---|---|---|---|

| Kontrolowany dostęp do folderu | Chroni dane, sprawdzając aplikacje pod kątem listy znanych, zaufanych aplikacji. | Zapobiegaj modyfikowaniu lub szyfrowaniu plików przez oprogramowanie wymuszające okup. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Microsoft Purview Information Protection | Umożliwia stosowanie etykiet poufności do informacji, które można okupować | Zapobiegaj używaniu eksfiltrowanych informacji. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Ochrona przed utratą danych (DLP) | Chroni poufne dane i zmniejsza ryzyko, uniemożliwiając użytkownikom ich niewłaściwe udostępnianie. | Zapobiegaj eksfiltracji danych. | Microsoft 365 E3 lub Microsoft 365 E5 |

| Defender for Cloud Apps | Broker zabezpieczeń dostępu do chmury na potrzeby odnajdywania, badania i zapewniania ładu. | Wykrywanie ruchu bocznego i zapobieganie eksfiltracji danych. | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Zabezpieczenia platformy Microsoft 365 E5 |

Wpływ na użytkowników i zarządzanie zmianami

Wdrażanie dodatkowych funkcji zabezpieczeń oraz implementowanie wymagań i zasad zabezpieczeń dla dzierżawy platformy Microsoft 365 może mieć wpływ na użytkowników.

Na przykład można narzucić nowe zasady zabezpieczeń, które wymagają od użytkowników tworzenia nowych zespołów do określonych zastosowań z listą kont użytkowników jako członków, zamiast łatwiej tworzyć zespół dla wszystkich użytkowników w organizacji. Może to pomóc zapobiec eksplorowaniu przez osobę atakującą oprogramowania wymuszającego okup zespołów, które nie są dostępne dla konta użytkownika, których bezpieczeństwo zostało naruszone przez osobę atakującą, i określaniu zasobów tego zespołu w kolejnym ataku.

To podstawowe rozwiązanie określi, kiedy nowe konfiguracje lub zalecane zasady zabezpieczeń mogą mieć wpływ na użytkowników, dzięki czemu można wykonywać wymagane zarządzanie zmianami.

Następne kroki

Wykonaj następujące kroki, aby wdrożyć kompleksową ochronę dzierżawy platformy Microsoft 365:

- Konfigurowanie planu bazowego zabezpieczeń

- Wdrażanie wykrywania ataków i reagowania

- Ochrona tożsamości

- Ochrona urządzeń

- Ochrona informacji

Dodatkowe zasoby oprogramowania wymuszającego okup

Kluczowe informacje od firmy Microsoft:

- Rosnące zagrożenie oprogramowaniem wymuszającym okup— wpis w blogu Microsoft On the Issues 20 lipca 2021 r.

- Oprogramowanie wymuszające okup obsługiwane przez człowieka

- Szybkie wdrażanie profilaktyki oprogramowania wymuszającego okup

- 2021 Raport firmy Microsoft na temat ochrony zasobów cyfrowych (patrz strony 10–19)

- Oprogramowanie wymuszające okup: wszechobecny i ciągły raport analizy zagrożeń w portalu Microsoft Defender

- Podejście firmy Microsoft do wykrywania i reagowania na oprogramowanie wymuszające okup (DART) oraz najlepsze rozwiązania i analizy przypadku

Microsoft 365:

Ochrona przed złośliwym oprogramowaniem i oprogramowaniem wymuszającym okup

Ochrona komputera Windows 10 przed oprogramowaniem wymuszającym okup

kopia zapasowa Microsoft 365 na potrzeby ulepszonego, wydajnego i bezpiecznego odzyskiwania

Obsługa oprogramowania wymuszającego okup w usłudze SharePoint Online

Raporty analizy zagrożeń dotyczące oprogramowania wymuszającego okup w portalu Microsoft Defender

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- Maksymalizowanie odporności oprogramowania wymuszającego okup za pomocą platformy Azure i platformy Microsoft 365

- Plan tworzenia kopii zapasowych i przywracania w celu ochrony przed oprogramowaniem wymuszającym okup

- Ochrona przed oprogramowaniem wymuszającym okup za pomocą usługi Microsoft Azure Backup (26-minutowe wideo)

- Odzyskiwanie po systemowym naruszeniach tożsamości

- Zaawansowane wieloetapowe wykrywanie ataków w Microsoft Sentinel

- Wykrywanie fuzji oprogramowania wymuszającego okup w Microsoft Sentinel

Microsoft Defender for Cloud Apps:

Wpisy w blogu zespołu ds. zabezpieczeń firmy Microsoft:

3 kroki zapobiegania i odzyskiwania po oprogramowaniu wymuszającym okup (wrzesień 2021 r.)

-

Kluczowe kroki dotyczące sposobu, w jaki zespół ds. wykrywania i reagowania firmy Microsoft (DART) prowadzi badania zdarzeń wymuszania okupu.

-

Zalecenia i najlepsze rozwiązania.

-

Zobacz sekcję Oprogramowanie wymuszające okup .

Ataki ransomware obsługiwane przez człowieka: możliwe do uniknięcia katastrofy (marzec 2020 r.)

Obejmuje analizy łańcucha ataków dotyczące rzeczywistych ataków.

Odpowiedź wymuszania okupu — aby zapłacić, czy nie płacić? (grudzień 2019 r.)

Norsk Hydro reaguje na atak ransomware z przejrzystością (grudzień 2019)