Examinar as recomendações de fortalecimento da proteção do host do Docker

O Microsoft Defender para Nuvem identifica contêineres não gerenciados hospedados em VMs IaaS do Linux ou em outros computadores Linux que executam contêineres do Docker. O Defender para Nuvem avalia continuamente as configurações desses contêineres. Em seguida, ela as compara com o benchmark do CIS (Center for Internet Security) do Docker.

O Defender para Nuvem inclui todo o conjunto de regras do benchmark do CIS do Docker e alerta você se os contêineres não atendem a nenhum dos controles. Quando encontra configurações incorretas, o Defender para Nuvem gera recomendações de segurança. Use a página recomendações do Defender para Nuvem para exibir recomendações e corrigir problemas.

Quando as vulnerabilidades são encontradas, elas são agrupadas dentro de uma única recomendação.

Observação

As verificações de parâmetro de comparação do CIS não serão executadas em instâncias gerenciadas pelo AKS ou em VMs gerenciadas pelo Databricks.

Disponibilidade

| Aspecto | Detalhes |

|---|---|

| Estado da versão: | Disponibilidade Geral (GA) |

| Preço: | Requer o Plano 2 do Microsoft Defender para Servidores |

| Funções e permissões necessárias: | Leitor no workspace ao qual o host se conecta |

| Nuvens: |

Identificar e corrigir vulnerabilidades de segurança na configuração do Docker

No menu do Defender para Nuvem, abra a página Recomendações.

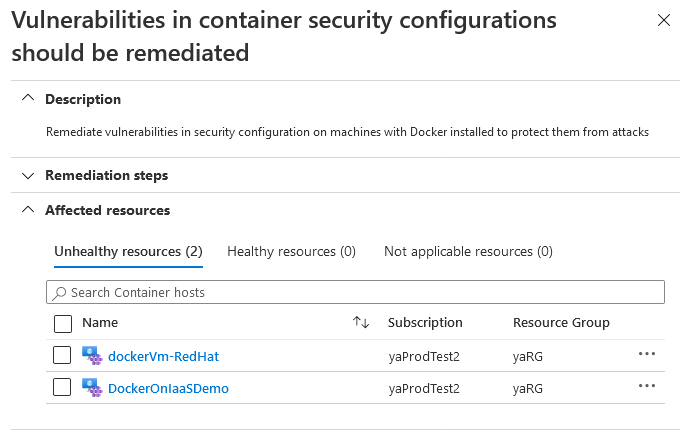

Filtre a recomendação Vulnerabilidades em configurações de segurança de contêiner devem ser corrigidas e selecione-a.

A página de recomendação mostra os recursos afetados (hosts do Docker).

Observação

Os computadores que não estão executando o Docker serão mostrados na guia Recursos não aplicáveis. Eles aparecerão no Azure Policy como “Em conformidade”.

Para exibir e corrigir os controles de CIS em que um host específico falhou, selecione o host que você deseja investigar.

Dica

Se você começou na página de inventário de ativos e chegou até esta recomendação, selecione o botão Executar ação na página da recomendação.

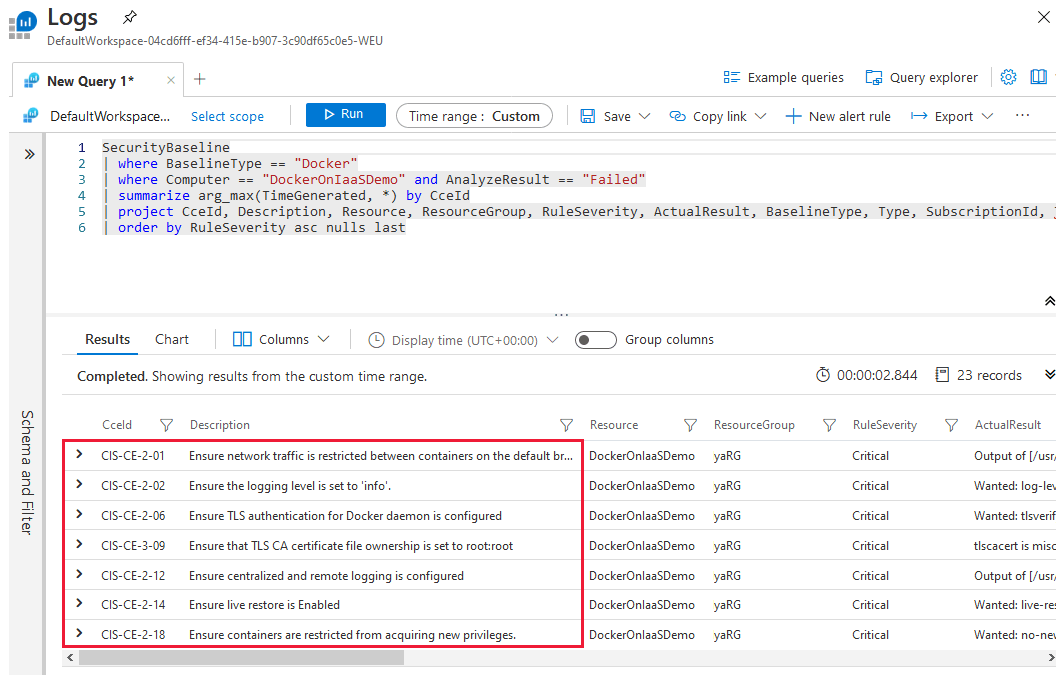

O Log Analytics é aberto com uma operação personalizada pronta para ser executada. A consulta personalizada padrão inclui uma lista de todas as regras com falha que foram avaliadas, juntamente com as diretrizes para ajudá-lo a resolver os problemas.

Se necessário, ajuste os parâmetros de consulta.

Quando tiver certeza de que o comando está apropriado e pronto para o host, selecione Executar.

Próxima etapa

O fortalecimento do Docker é apenas um aspecto dos recursos de segurança do contêiner do Defender para Nuvem.

Saiba mais sobre Segurança de contêineres no Defender para Nuvem.