Vincular os resultados da consulta a um incidente

Aplica-se a:

- Microsoft Defender XDR

Você pode usar o link para o recurso de incidente para adicionar resultados avançados de consulta de caça a um incidente novo ou existente sob investigação. Esse recurso ajuda você a capturar facilmente registros de atividades avançadas de caça, o que permite criar uma linha do tempo ou contexto mais avançado de eventos em relação a um incidente.

Vincular resultados a incidentes novos ou existentes

Na página de consulta de caça avançada, primeiro insira sua consulta no campo de consulta fornecido e selecione Executar consulta para obter seus resultados.

Na página Resultados, selecione os eventos ou registros relacionados a uma investigação nova ou atual em que você está trabalhando e selecione Vincular ao incidente.

Localize a seção Detalhes do Alerta no painel Link para incidentes e selecione Create novo incidente para converter os eventos em alertas e agrupa-los em um novo incidente:

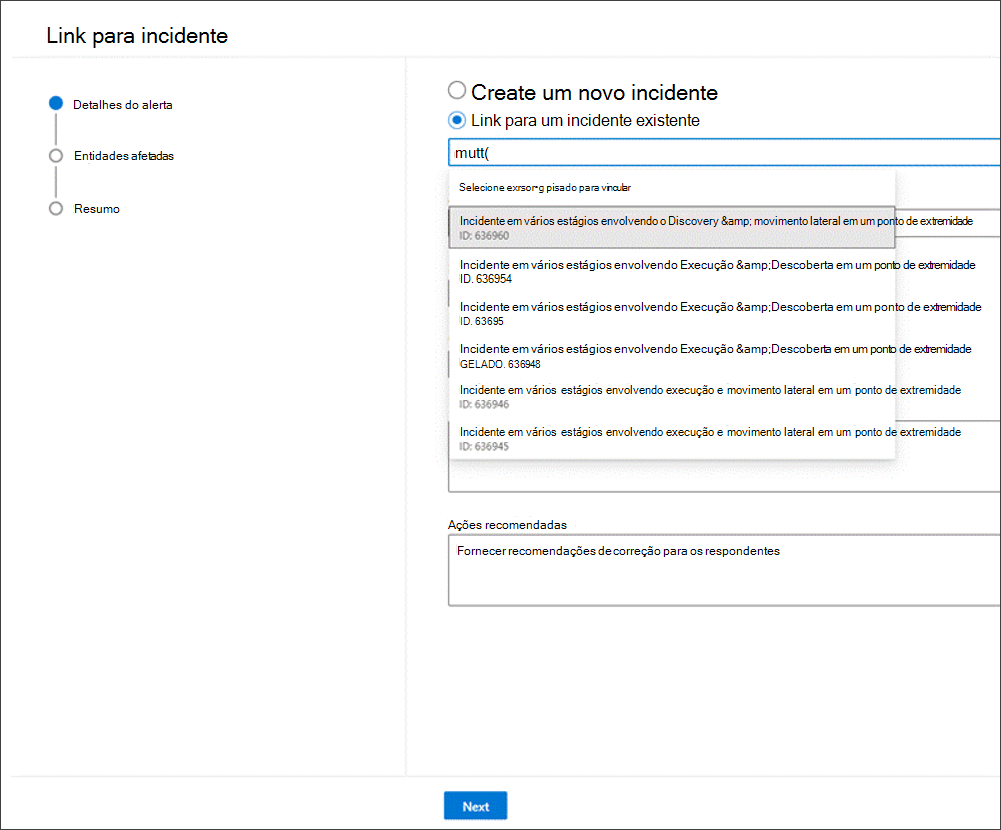

Ou selecione Vincular a um incidente existente para adicionar os registros selecionados a um existente. Escolha o incidente relacionado na lista suspensa de incidentes existentes. Você também pode inserir os primeiros caracteres do nome do incidente ou ID para encontrar o incidente existente.

Para qualquer seleção, forneça os seguintes detalhes e selecione Avançar:

- Título de alerta – forneça um título descritivo para os resultados que os respondentes de incidentes podem entender. Esse título descritivo torna-se o título de alerta.

- Severidade – escolha a gravidade aplicável ao grupo de alertas.

- Categoria – escolha a categoria de ameaça apropriada para os alertas.

- Descrição – Dê uma descrição útil para os alertas agrupados.

- Ações recomendadas – forneça ações de correção.

Na seção Entidades afetadas, selecione a entidade main afetada ou afetada. Somente as entidades aplicáveis com base nos resultados da consulta aparecem nesta seção. Em nosso exemplo, usamos uma consulta para localizar eventos relacionados a um possível incidente de exfiltração de email, portanto, o Remetente é a entidade afetada. Se houver quatro remetentes diferentes, por exemplo, quatro alertas serão criados e vinculados ao incidente escolhido.

Selecione Avançar.

Selecione Concluído.

Exibir registros vinculados no incidente

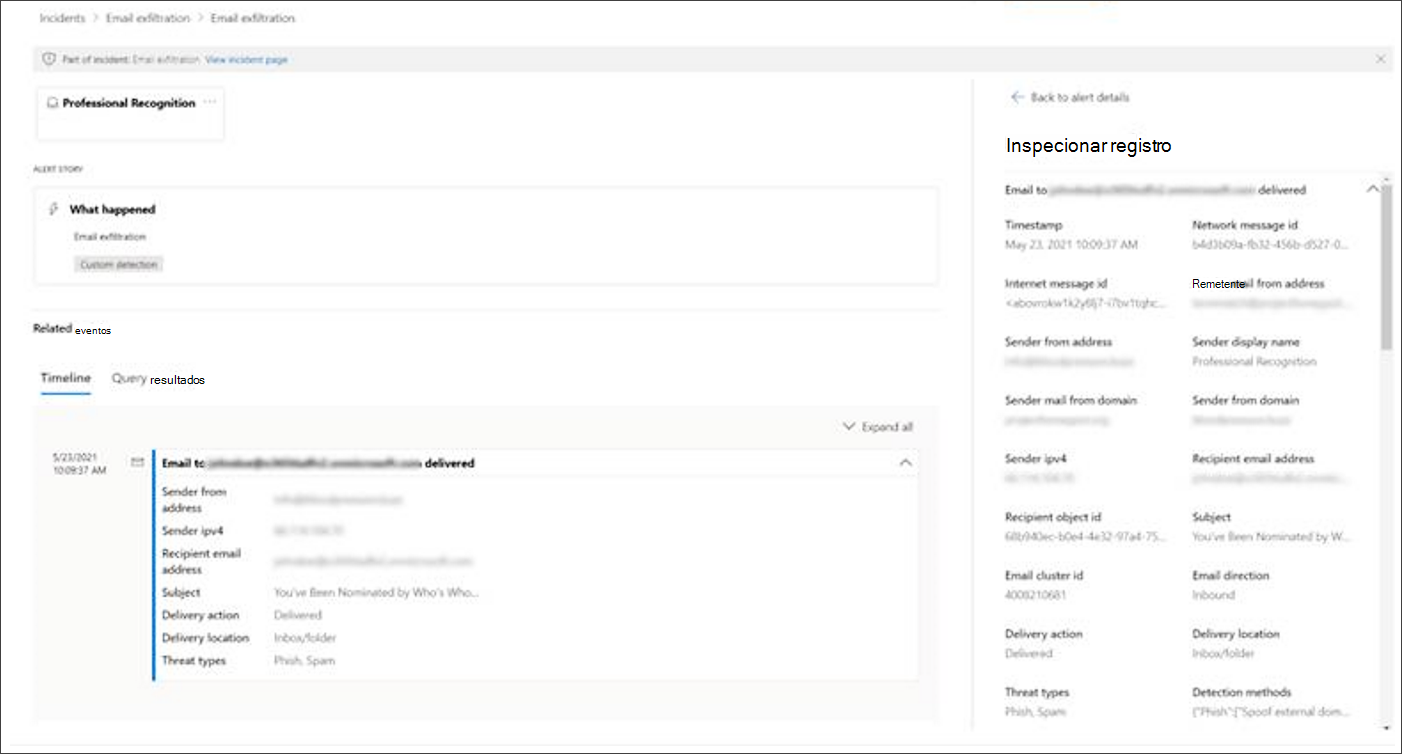

Você pode selecionar o nome do incidente para exibir o incidente ao qual os eventos estão vinculados.

Em nosso exemplo, os quatro alertas, que representam os quatro eventos selecionados, foram vinculados com êxito a um novo incidente.

Em cada uma das páginas de alerta, você pode encontrar as informações completas sobre o evento ou os eventos em linha do tempo exibição (se disponível) e exibir os resultados da consulta.

Você também pode selecionar o evento para abrir o painel Inspecionar registro .

Filtrar para eventos adicionados usando a caça avançada

Você pode exibir quais alertas foram gerados a partir da caça avançada filtrando a fila incidentes e a fila alertas por fonte de detecção manual .

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender XDR Tech Community.