Modelos de acesso condicional

Os modelos de acesso condicional fornecem um método conveniente para implantar novas políticas alinhadas com as recomendações da Microsoft. Esses modelos são projetados para fornecer proteção máxima alinhada com políticas comumente usadas em vários tipos de clientes e locais.

Categorias de modelo

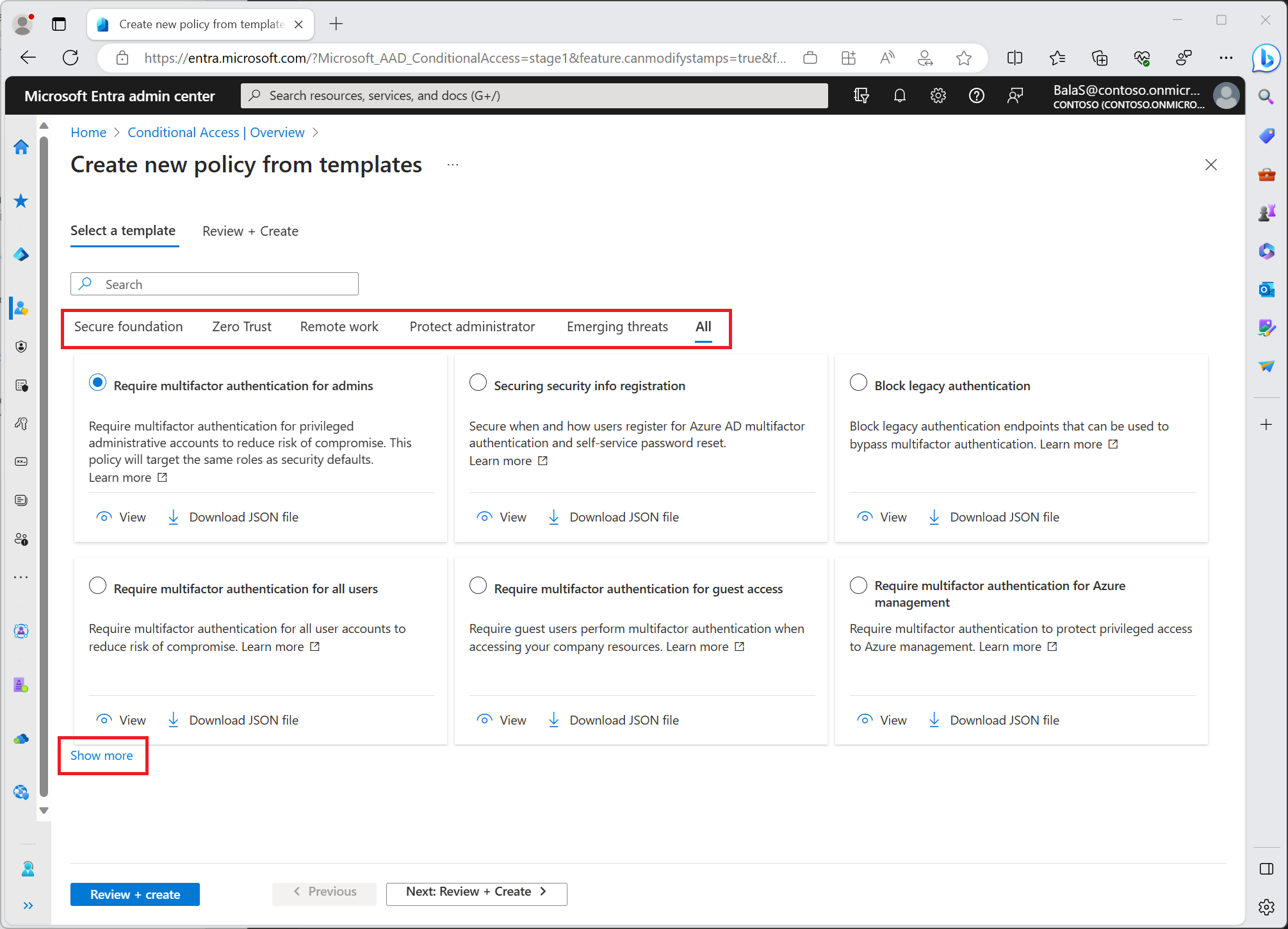

Os modelos de política de acesso condicional são organizados nas seguintes categorias:

A Microsoft recomenda essas políticas como base para todas as organizações. Recomendamos que essas políticas sejam implantadas como um grupo.

- Exigir autenticação multifator para administradores

- Proteção do registro de informações de segurança

- Bloquear a autenticação herdada

- Exigir autenticação multifator para administradores que acessam portais de administração da Microsoft

- Exigir autenticação multifator para todos os usuários

- Exigir autenticação multifator para gerenciamento do Azure

- Exigir dispositivo compatível ou ingressado no Microsoft Entra híbrido ou autenticação multifator para todos os usuários

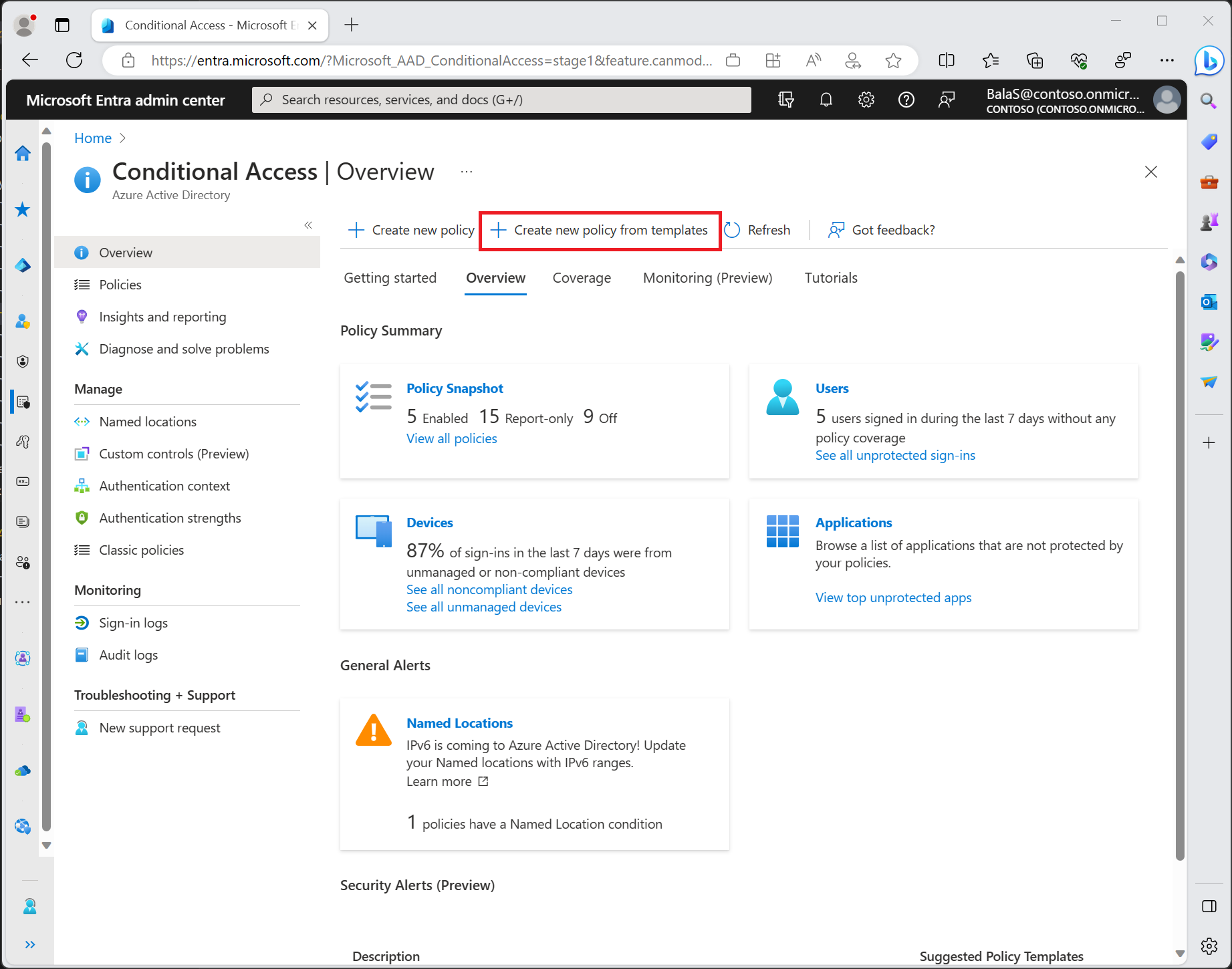

Encontre esses modelos no Centro de administração do Microsoft Entra>Proteção>Acesso condicional>Criar nova política a partir de modelos. Selecione Mostrar mais para ver todos os modelos de política em cada categoria.

Importante

As políticas de modelo de acesso condicional excluirão apenas o usuário que está criando a política do modelo. Se sua organização precisa excluir outras contas, você pode modificar as políticas depois que elas forem criadas. Você pode encontrar essas políticas no Centro de administração do Microsoft Entra>Proteção>Acesso condicional>Políticas. Selecione uma política para abrir o editor e modificar os usuários e grupos excluídos para selecionar as contas que deseja excluir.

Por padrão, cada política é criada no modo somente relatório, recomendamos que as organizações testem e monitorem o uso, para garantir o resultado pretendido, antes de ativar cada política.

As organizações podem selecionar modelos de política individuais e:

- Exibir um resumo das configurações de política.

- Editar, para personalizar com base nas necessidades organizacionais.

- Exportar a definição de JSON para usar em fluxos de trabalho programáticos.

- Essas definições JSON podem ser editadas e, em seguida, importadas na página principal de políticas de Acesso Condicional usando a opção Carregar arquivo de política.

Outras políticas comuns

Exclusões de usuário

As políticas de Acesso Condicional são ferramentas avançadas, recomendamos excluir as seguintes contas das suas políticas:

- Contas de acesso de emergência ou de interrupção para impedir o bloqueio de conta em todo o locatário. No cenário improvável de todos os administradores serem bloqueados de seu locatário, sua conta administrativa de acesso de emergência poderá ser usada para fazer logon no locatário para seguir as etapas de recuperação do acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e entidades de serviço, como a conta de sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão ligadas a nenhum usuário específico. Normalmente, elas são usadas por serviços de back-end que permitem acesso programático a aplicativos, mas também são usadas para entrar em sistemas para fins administrativos. Contas de serviço como essas devem ser excluídas, pois a MFA não pode ser concluída programaticamente. As chamadas feitas pelas entidades de serviço não serão bloqueadas pelas políticas de Acesso Condicional com um escopo que inclua os usuários. Use o Acesso Condicional a identidades de carga de trabalho para definir políticas direcionadas a entidades de serviço.

- Se a sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas. Como solução temporária, você pode excluir essas contas específicas da política de linha de base.