Tutorial: configurar o provisionamento de usuário do SAP SuccessFactors para o Microsoft Entra

O objetivo deste tutorial é mostrar as etapas que você precisa seguir para provisionar dados de trabalho do SuccessFactors Employee Central para o Microsoft Entra ID, com write-back opcional de endereço de email para o SuccessFactors.

Observação

Use este tutorial se os usuários que você deseja provisionar do SuccessFactors forem usuários somente de nuvem que não precisam de uma conta do AD local. Se os usuários precisarem apenas de uma conta do AD local ou de uma conta do AD e do Microsoft Entra, veja o tutorial de como configurar o SAP SuccessFactors para o provisionamento de usuário do Active Directory.

O vídeo a seguir fornece uma visão geral rápida das etapas envolvidas ao planejar sua integração de provisionamento com o SAP SuccessFactors.

Visão geral

O serviço de provisionamento de usuário do Microsoft Entra integra-se ao SuccessFactors Employee Central para gerenciar o ciclo de vida de identidade dos usuários.

Os fluxos de trabalho de provisionamento de usuários do SuccessFactors com suporte pelo serviço de provisionamento de usuários Microsoft Entra habilitam a automação dos seguintes cenários de recursos humanos e gerenciamento do ciclo de vida da identidade:

Contratação de novos funcionários – quando um novo funcionário é adicionado ao SuccessFactors, uma conta de usuário é criada automaticamente no Microsoft Entra ID e, opcionalmente, no Microsoft 365 e em outros aplicativos SaaS compatíveis com o Microsoft Entra ID, com write-back do endereço de email para o SuccessFactors.

Atualizações de atributos e perfis de funcionários – Quando um registro de funcionário é atualizado no SuccessFactors (como nome, cargo ou gerente), sua conta de usuário é atualizada automaticamente no Microsoft Entra ID e, opcionalmente, no Microsoft 365 e em outros aplicativos SaaS compatíveis com o Microsoft Entra ID.

Rescisões de funcionários – Quando um funcionário é demitido no SuccessFactors, sua conta de usuário é automaticamente desabilitada no Microsoft Entra ID e, opcionalmente, no Microsoft 365 e em outros aplicativos SaaS com suporte do Microsoft Entra ID.

Recontratação de funcionários – Quando um funcionário é recontratado no SuccessFactors, sua conta antiga pode ser automaticamente reativada ou reprovisionada (dependendo da sua preferência) para o Microsoft Entra ID e, opcionalmente, para o Microsoft 365 e outros aplicativos SaaS dados suporte pelo Microsoft Entra ID.

Para quem é mais recomendada essa solução de provisionamento de usuário?

Essa solução de provisionamento de usuários do SuccessFactors para o Microsoft Entra é o pacote ideal para:

Organizações que desejam uma solução predefinida e baseada em nuvem para o provisionamento de usuário do SuccessFactors

Organizações que precisam de provisionamento de usuário direto do SuccessFactors para o Microsoft Entra ID

Organizações que precisam que os usuários sejam provisionados usando os dados obtidos do SuccessFactors EC (Employee Central)

Organizações que usam o Microsoft 365 para email

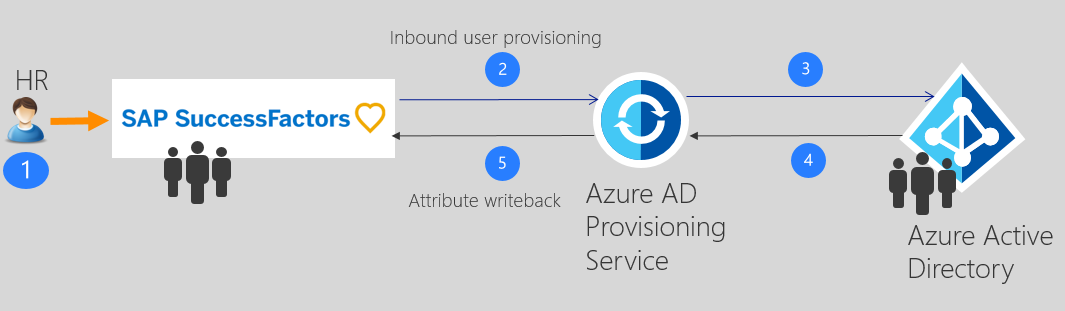

Arquitetura da solução

Esta seção descreve a arquitetura da solução de provisionamento do usuário de ponta a ponta para usuários somente de nuvem. Há dois fluxos relacionados:

Fluxo de Dados de RH autoritativo – do SuccessFactors para Microsoft Entra ID: Nesse fluxo, os eventos de trabalho (como Novas Contratações, Transferências, Demissões) ocorrem primeiro no SuccessFactors Employee Central da nuvem e os dados do evento fluem para o Microsoft Entra ID. Dependendo do evento, ele pode levar a operações de criação/atualização/habilitação/desabilitação no Microsoft Entra ID.

Fluxo de Write-Back de Email — Do Microsoft Entra ID para o SuccessFactors: depois que a criação da conta for concluída no Microsoft Entra ID, o valor do atributo de email ou o UPN gerado no Microsoft Entra ID poderá ser gravado novamente no SuccessFactors.

Fluxo de dados do usuário de ponta a ponta

- A equipe de RH realiza transações de trabalho (adições/transferências/saídas ou novas contratações/transferências/demissões) no SuccessFactors Employee Central

- O serviço de provisionamento do Microsoft Entra executa sincronizações agendadas de identidades do SuccessFactors EC e identifica as alterações que precisam ser processadas para sincronização com o Microsoft Entra ID.

- O serviço de provisionamento do Microsoft Entra determina a alteração e invoca a operação de criar/atualizar/habilitar/desabilitar para o usuário no Microsoft Entra ID.

- Se o aplicativo de write-back do SuccessFactors for configurado, o endereço de email do usuário será recuperado do Microsoft Entra ID.

- O serviço de provisionamento do Microsoft Entra ID faz write-back do atributo de email no SuccessFactors com base no atributo correspondente usado.

Planejamento da implantação

A configuração do provisionamento de usuários orientado pelo Cloud HR do SuccessFactors para o Microsoft Entra ID exige um planejamento considerável que abrange diferentes aspectos, como:

- Determinar a ID de correspondência

- Mapeamento de atributos

- Transformação de atributos

- Filtros de escopo

Veja o plano de implantação do RH na Nuvem para obter diretrizes abrangentes sobre esses tópicos. Veja a referência de integração do SAP SuccessFactors para saber mais sobre as entidades com suporte, os detalhes de processamento e como personalizar a integração para diferentes cenários de RH.

Configurar o SuccessFactors para a integração

Um requisito comum de todos os conectores de provisionamento do SuccessFactors é que eles exigem credenciais de uma conta do SuccessFactors com as permissões certas para invocar as APIs do OData do SuccessFactors. Esta seção descreve as etapas para criar a conta de serviço no SuccessFactors e conceder as permissões apropriadas.

- Criar/identificar a conta de usuário de API no SuccessFactors

- Criar uma função de permissões de API

- Criar um Grupo de Permissões para o usuário da API

- Conceder a Função de Permissão ao Grupo de Permissões

Criar/identificar a conta de usuário de API no SuccessFactors

Trabalhe com a equipe de administradores ou o parceiro de implementação do SuccessFactors para criar ou identificar uma conta de usuário no SuccessFactors que será usada para invocar as APIs do OData. As credenciais de nome de usuário e senha dessa conta serão necessárias quando você configurar os aplicativos de provisionamento no Microsoft Entra ID.

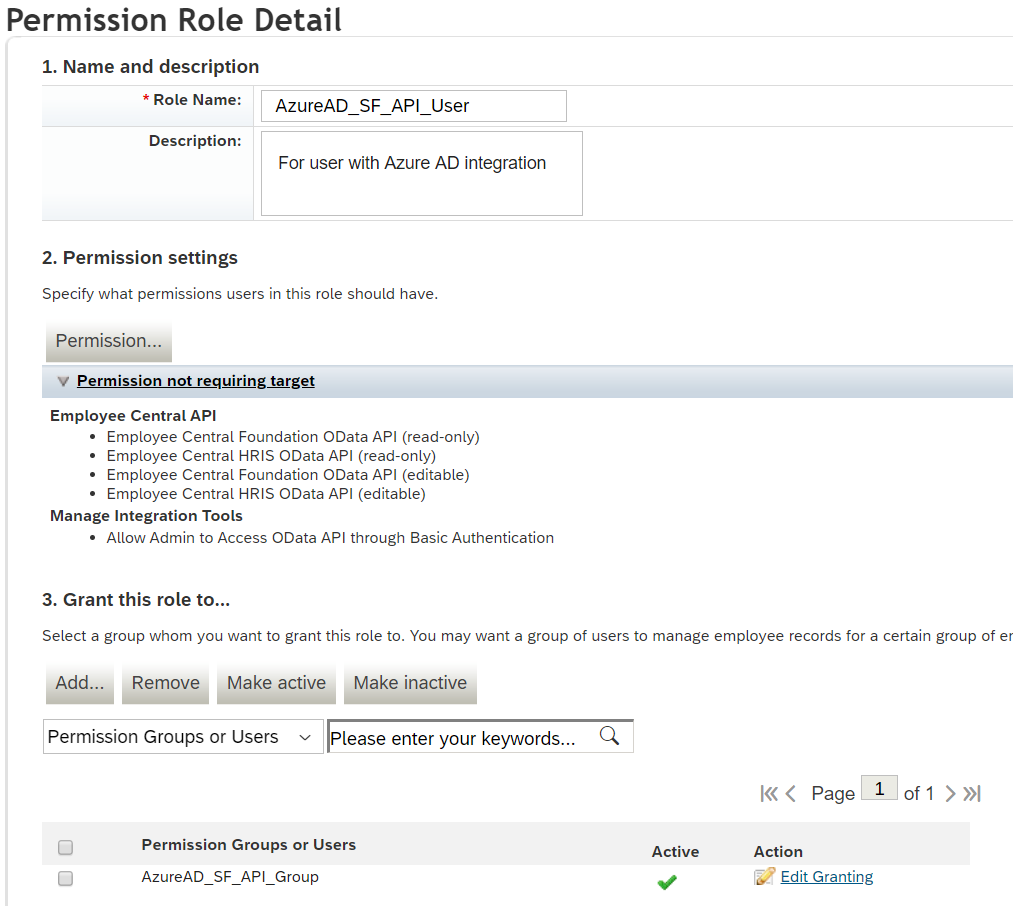

Criar uma função de permissões de API

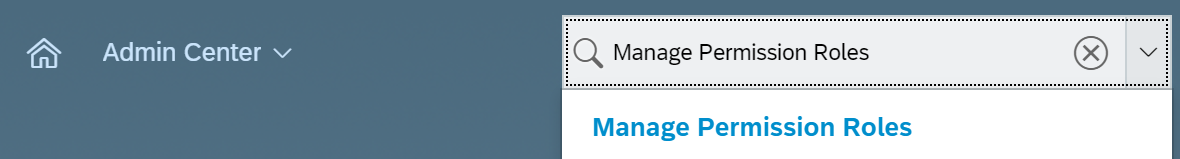

Faça logon no SAP SuccessFactors com uma conta de usuário que tenha acesso ao Centro de Administração.

Pesquise Gerenciar Funções de Permissão e selecione Gerenciar Funções de Permissão nos resultados da pesquisa.

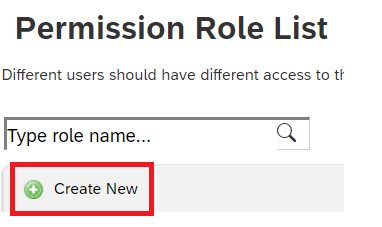

Na Lista de Funções de Permissão, clique em Criar.

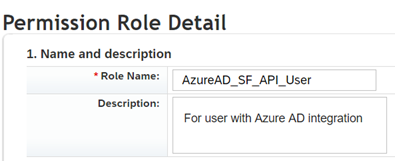

Adicione um Nome de Função e uma Descrição para a função de permissão. O nome e a descrição devem indicar que a função é para permissões de uso da API.

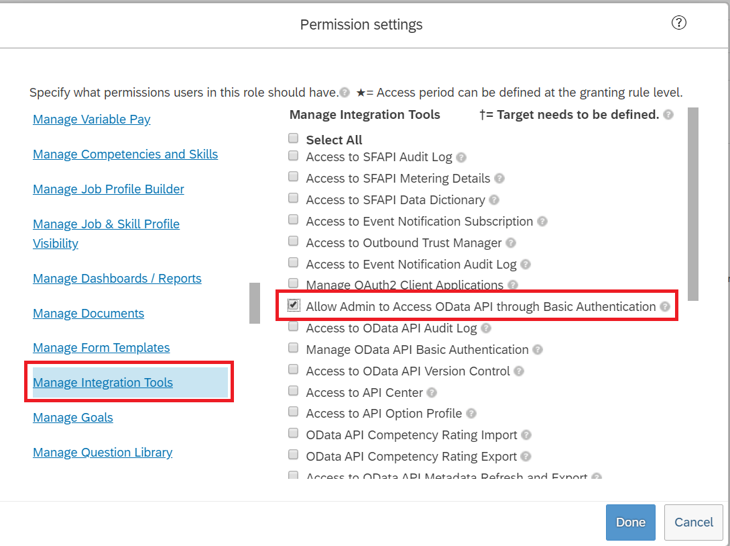

Em Configurações de permissão, clique em Permissão... e role para baixo até a lista de permissões e clique em Gerenciar Ferramentas de Integração. Marque a caixa de seleção para Permitir que o Administrador Acesse a API do OData por meio da Autenticação Básica.

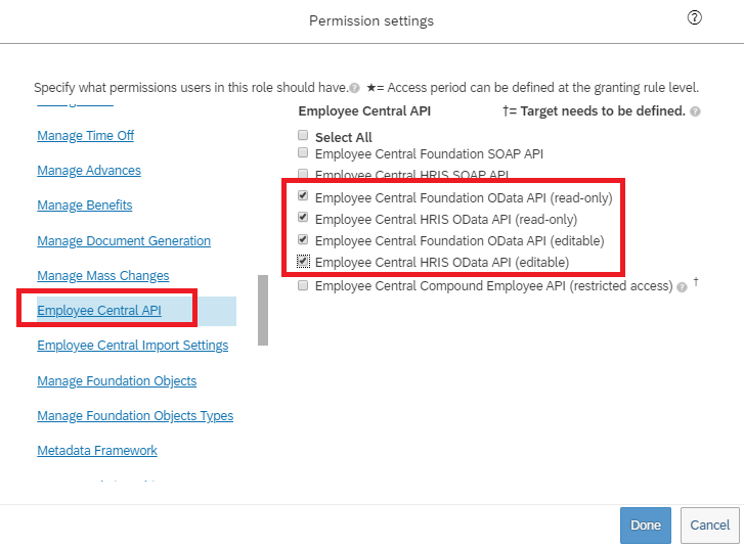

Role para baixo na mesma caixa e selecione API do Employee Central. Adicione permissões conforme mostrado abaixo para ler usando a API do ODATA e editar usando a API do ODATA. Selecione a opção Editar se você planejar usar a mesma conta para o cenário de Write-back para SuccessFactors.

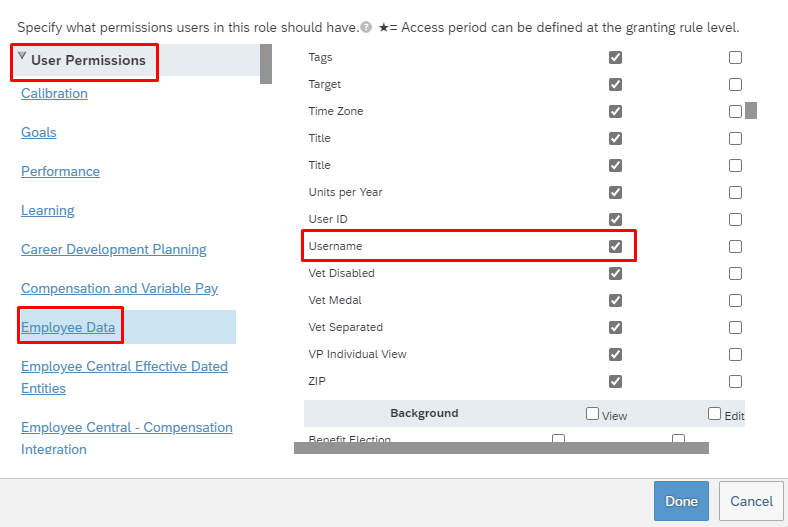

Na mesma caixa de permissões, acesse Permissões de Usuário - > Dados de Funcionário e examine os atributos que a conta de serviço pode ler do locatário SuccessFactors. Por exemplo, para recuperar o atributo Nome de usuário de SuccessFactors, verifique se a permissão "Exibição" é concedida para esse atributo. Da mesma forma, examine cada atributo para obter a permissão de exibição.

Observação

Para obter a lista completa de atributos recuperados por esse aplicativo de provisionamento, veja Referência de Atributos do SuccessFactors

Clique em Concluído. Clique em Salvar Alterações.

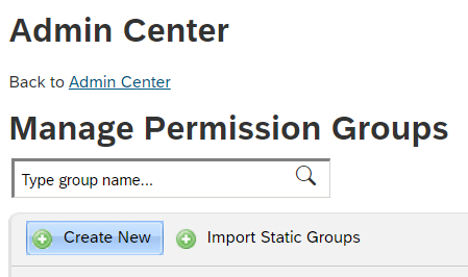

Criar um Grupo de Permissões para o usuário da API

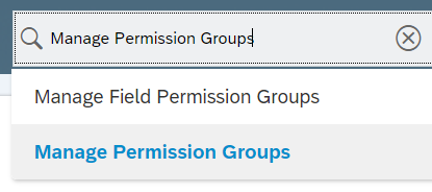

- No Centro de Administração do SuccessFactors, pesquise Gerenciar Grupos de Permissões e selecione Gerenciar Grupos de Permissões nos resultados da pesquisa.

- Na janela Gerenciar Grupos de Permissões, clique em Criar.

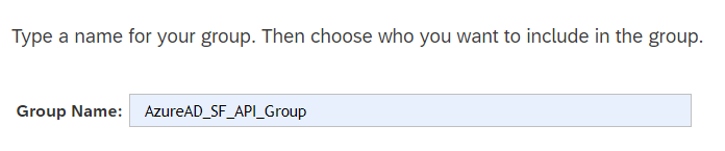

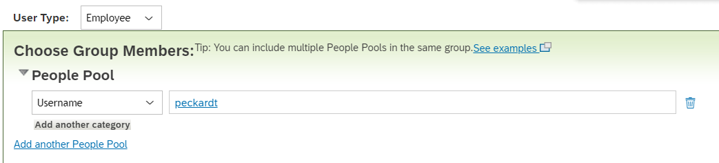

- Adicione um Nome do Grupo para o novo grupo. O nome do grupo deve indicar que o grupo é para usuários de API.

- Adicione membros ao grupo. Por exemplo, você pode selecionar Nome de usuário no menu suspenso Pool de Pessoas e inserir o nome de usuário da conta de API que será usada para a integração.

- Clique em Concluído para concluir a criação do Grupo de Permissões.

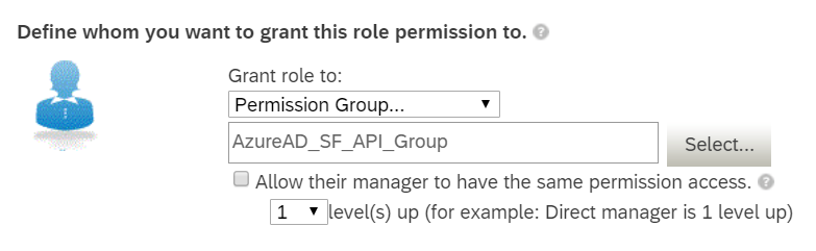

Conceder a Função de Permissão ao Grupo de Permissões

- No Centro de Administração do SuccessFactors, pesquise Gerenciar Funções de Permissão e selecione Gerenciar Funções de Permissão nos resultados da pesquisa.

- Na Lista da Função de Permissão, selecione a função que você criou para permissões de uso de API.

- Em Conceder essa função a... , clique no botão Adicionar... .

- Selecione Grupo de Permissões... no menu suspenso e clique em Selecionar... para abrir a janela Grupos para pesquisar e selecionar o grupo criado acima.

- Examine a concessão da Função de Permissão ao Grupo de Permissões.

- Clique em Salvar Alterações.

Configurar o provisionamento de usuário do SuccessFactors para o Microsoft Entra ID

Esta seção fornece as etapas para o provisionamento de contas de usuário do SuccessFactors para o Microsoft Entra ID.

- Adicionar o aplicativo de conector de provisionamento e configurar a conectividade com o SuccessFactors

- Configurar mapeamentos de atributos

- Habilitar e iniciar o provisionamento de usuário

Parte 1: Adicionar o aplicativo de conector de provisionamento e configurar a conectividade com o SuccessFactors

Para configurar o SuccessFactors para provisionamento do Microsoft Entra:

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

Navegue até Identidade>Aplicativos>Aplicativos empresariais>Novo aplicativo.

Procure SuccessFactors no provisionamento de usuários do Microsoft Entra e adicione esse aplicativo da galeria.

Após adicionar o aplicativo e a tela de detalhes do aplicativo for exibida, selecione Provisionamento

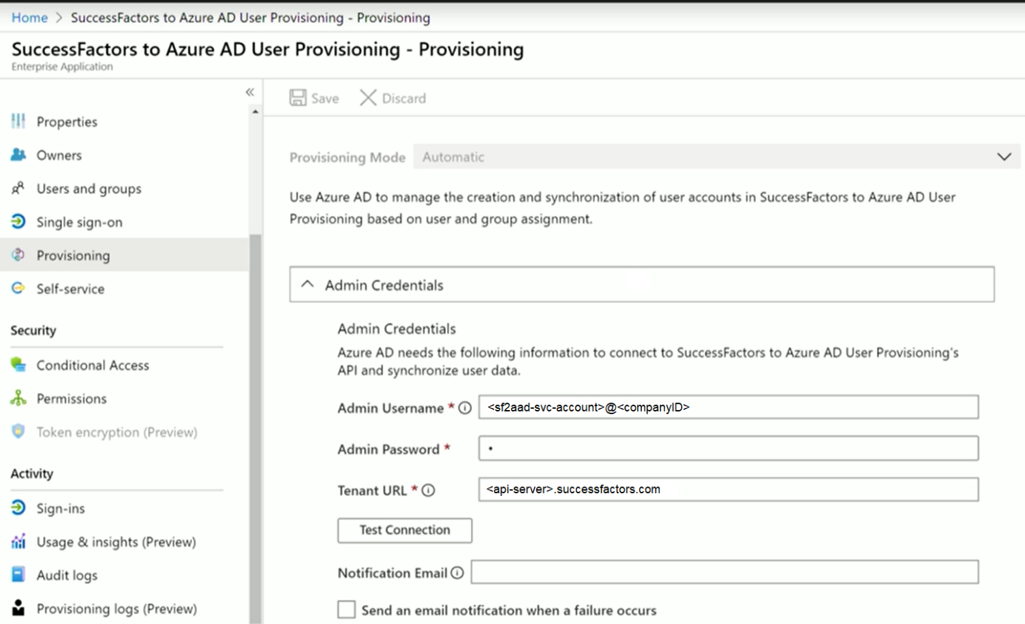

Altere o Modo deProvisionamento para Automático

Conclua a seção Credenciais de Administrador, conforme a seguir:

Nome de Usuário Administrador: insira o nome de usuário da conta de usuário da API do SuccessFactors, com a ID da empresa acrescentada. Ele tem o formato: nomedeusuario@IDdaempresa

Senha do administrador: insira a senha da conta de usuário da API do SuccessFactors.

URL do Locatário: insira o nome do ponto de extremidade de serviço da API do OData do SuccessFactors. Insira apenas o nome do host do servidor sem http ou https. Esse valor deve ser semelhante a: nome-do-servidor-de-api.successfactors.com.

Email de Notificação – Digite seu endereço de email e marque a caixa de seleção “enviar email se ocorrer falha”.

Observação

O serviço de provisionamento do Microsoft Entra envia uma notificação por email quando o trabalho de provisionamento entra no estado de quarentena.

- Clique no botão Conexão de Teste. Se o teste de conexão for bem-sucedido, clique no botão Salvar na parte superior. Se falhar, verifique novamente se as credenciais e a URL do SuccessFactors são válidas.

- Depois que as credenciais são salvas com êxito, a seção Mapeamentos exibe o mapeamento padrão Sincronizar Usuários do SuccessFactors com o Microsoft Entra ID

Parte 2: Configurar mapeamentos de atributos

Nesta seção, você vai configurar o fluxo dos dados do usuário do SuccessFactors para o Microsoft Entra ID.

Na guia Provisionamento, em Mapeamentos, clique em Sincronizar Usuários do SuccessFactors com o Microsoft Entra ID.

No campo Escopo do Objeto de Origem, você pode selecionar quais conjuntos de usuários no SuccessFactors devem estar no escopo do provisionamento para o Microsoft Entra ID, definindo um conjunto de filtros baseados em atributos. O escopo padrão é “todos os usuários no Azure SuccessFactors”. Filtros de exemplo:

Exemplo: o escopo para usuários com personIdExternal entre 1000000 e 2000000 (excluindo 2000000)

Atributo: personIdExternal

Operador: Coincidir EXREG

Valor: (1[0-9][0-9][0-9][0-9][0-9][0-9])

Exemplo: Apenas funcionários e trabalhadores não contingentes

Atributo: EmployeeID

Operador: IS NOT NULL

Dica

Quando estiver configurando o aplicativo de provisionamento pela primeira vez, você precisará testar e verificar os mapeamentos de atributo e as expressões para verificar se ele está dando o resultado desejado. A Microsoft recomenda o uso de filtros de escopo em Escopo do Objeto de Origem para testar seus mapeamentos com alguns usuários de teste do SuccessFactors. Após verificar se os mapeamentos funcionam, você poderá remover o filtro ou expandi-lo gradualmente para incluir mais usuários.

Cuidado

O comportamento padrão do mecanismo de provisionamento é desabilitar/excluir usuários fora do escopo. Isso pode não ser desejável para sua integração do SuccessFactors ao Microsoft Entra. Para substituir esse comportamento padrão, consulte o artigo Ignorar a exclusão de contas de usuário fora do escopo

No campo Ações do Objeto de Destino, filtre globalmente quais ações são executadas no Microsoft Entra ID. Criar e Atualizar são as mais comuns.

Na seção Mapeamentos de atributos, defina como os atributos individuais do SuccessFactors são mapeados para os atributos do Microsoft Entra.

Observação

Para obter a lista completa de atributos do SuccessFactors com suporte do aplicativo, veja Referência de Atributos do SuccessFactors

Clique em um mapeamento de atributo existente para atualizá-lo ou clique em Adicionar novo mapeamento na parte inferior da tela para adicionar novos mapeamentos. Um mapeamento de atributo individual dá suporte para essas propriedades:

Tipo de Mapeamento

Direto: grava o valor do atributo do SuccessFactors no atributo do Microsoft Entra, sem alterações

Constante: grava um valor de cadeia de caracteres constante e estático no atributo do Microsoft Entra

Expressão: permite gravar um valor personalizado no atributo do Microsoft Entra, com base em um ou mais atributos do SuccessFactors. Para obter mais informações, consulte este artigo sobre expressões.

Atributo de origem – o atributo de usuário do SuccessFactors

Valor padrão – Opcional. Se o atributo de origem tiver um valor vazio, o mapeamento irá gravar esse valor. A configuração mais comum é deixar em branco.

Atributo de destino: o atributo do usuário no Microsoft Entra ID.

Corresponder objetos usando esse atributo: indica se esse mapeamento deverá ou não ser usado para identificar de maneira exclusiva os usuários entre o SuccessFactors e o Microsoft Entra ID. Normalmente, esse valor é definido no campo ID do Trabalho do SuccessFactors, que costuma ser mapeado para um dos atributos de ID do Funcionário no Microsoft Entra ID.

Precedência de correspondência – vários atributos de correspondência podem ser definidos. Quando houver múltiplos, os atributos serão avaliados na ordem definida por esse campo. Assim que uma correspondência for encontrada, mais nenhum atributo correspondente será avaliado.

Aplicar esse mapeamento

Sempre – aplicar esse mapeamento nas ações de criação e atualização do usuário

Somente durante a criação – aplicar esse mapeamento somente nas ações de criação de usuário

Para salvar seus mapeamentos, clique em Salvar na parte superior da seção Mapeamento de Atributos.

Uma vez concluída a configuração do mapeamento de atributo, você pode agora habilitar e iniciar o serviço de provisionamento de usuário.

Habilitar e iniciar o provisionamento de usuário

Depois que as configurações do aplicativo de provisionamento do SuccessFactors tiverem sido concluídas, você poderá ativar o serviço de provisionamento.

Dica

Por padrão, quando você ativa o serviço de provisionamento, ele iniciará as operações de provisionamento para todos os usuários no escopo. Se houver erros em problemas de dados no mapeamento ou no SuccessFactors, o trabalho de provisionamento poderá falhar e prosseguir para o estado de quarentena. Para evitar isso, como uma melhor prática, recomendamos configurar o filtro Escopo do Objeto de Origem e testar seus mapeamentos de atributos com alguns usuários de teste antes de iniciar a sincronização completa para todos os usuários. Após ter verificado que os mapeamentos funcionam e estão fornecendo os resultados desejados, você pode remover o filtro ou expandi-lo gradualmente para incluir mais usuários.

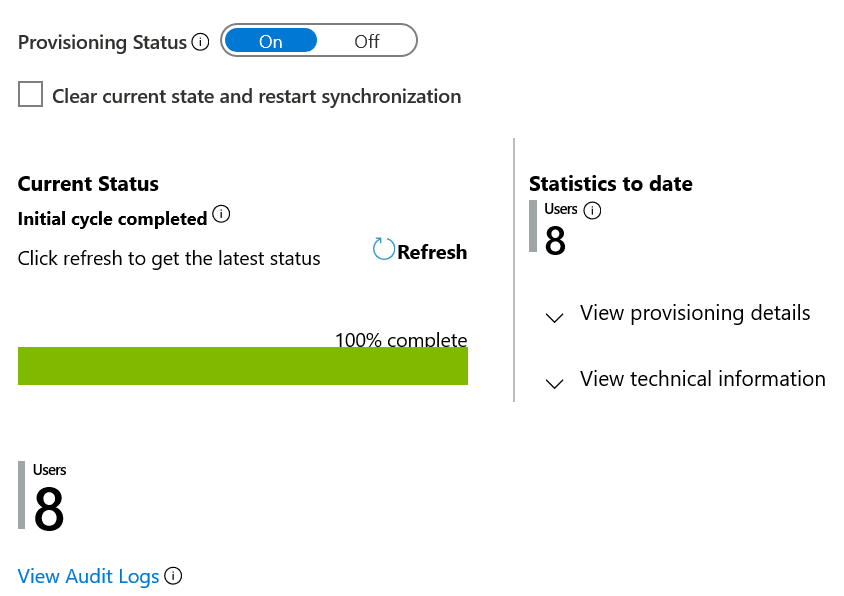

Na guia Provisionamento, defina o Status de Provisionamento para Em.

Clique em Save (Salvar).

Essa operação dará início à sincronização inicial, o que poderá demorar algumas horas dependendo de quantos usuários estiverem no locatário do SuccessFactors. Verifique a barra de progresso para acompanhar o progresso do ciclo de sincronização.

A qualquer momento, verifique os Logs de auditoria no portal do Azure para ver as ações que o serviço de provisionamento executou. Os logs de auditoria listam todos os eventos de sincronização individuais realizados pelo serviço de provisionamento, tais como aqueles em que os usuários estão sendo lidos do SuccessFactors e, posteriormente adicionados ou atualizados no Microsoft Entra ID.

Após a sincronização inicial ser concluída, um relatório de resumo de auditoria será gravado na guia Provisionamento conforme mostrado abaixo.

Próximas etapas

- Saiba mais sobre os Atributos do SuccessFactors com suporte para o provisionamento de entrada

- Saiba como configurar o write-back de email para o SuccessFactors

- Saiba como fazer revisão de logs e obter relatórios sobre atividade de provisionamento

- Saiba como configurar o logon único entre o SuccessFactors e o Microsoft Entra ID

- Saiba como integrar outros aplicativos SaaS com o Microsoft Entra ID

- Saiba como exportar e importar as configurações de provisionamento