Início Rápido: Criar um Registro de Contêiner do Azure usando o portal do Azure

O Registro de Contêiner do Azure é um serviço de registro privado para gerar, armazenar e fornecer imagens de contêiner e artefatos relacionados. Neste guia de início rápido, você vai criar uma instância de registro de contêiner com o portal do Azure. Em seguida, use os comandos do Docker para efetuar push de uma imagem de contêiner no Registro e, por fim, efetuar pull e executar a imagem do seu Registro.

Para fazer logon no Registro para trabalhar com imagens de contêiner, este início rápido exige que você esteja executando a CLI do Azure (versão 2.0.55 ou posterior recomendada). Execute az --version para encontrar a versão. Se você precisa instalar ou atualizar, consulte Instalar a CLI do Azure.

Você também precisa ter o Docker instalado localmente com o daemon em execução. O Docker fornece pacotes que configuram facilmente o Docker em qualquer sistema Mac, Windows ou Linux.

Entrar no Azure

Entre no portal do Azure.

Criar um registro de contêiner

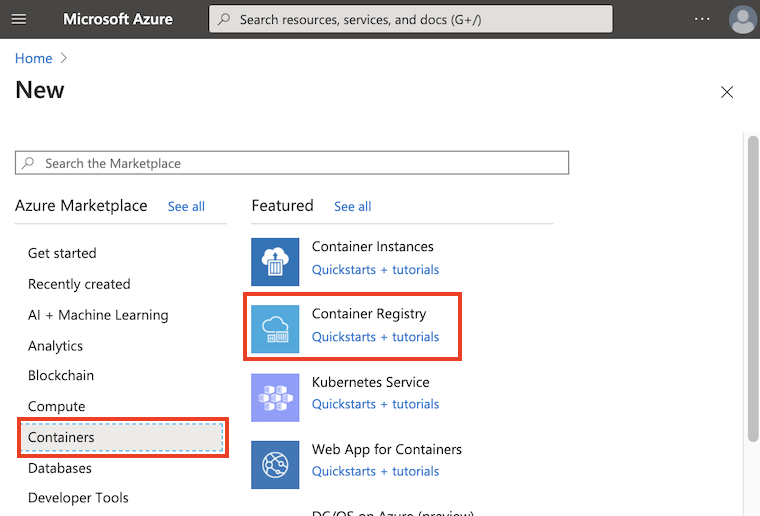

Selecione Criar um recurso>Contêineres>Registro de Contêiner.

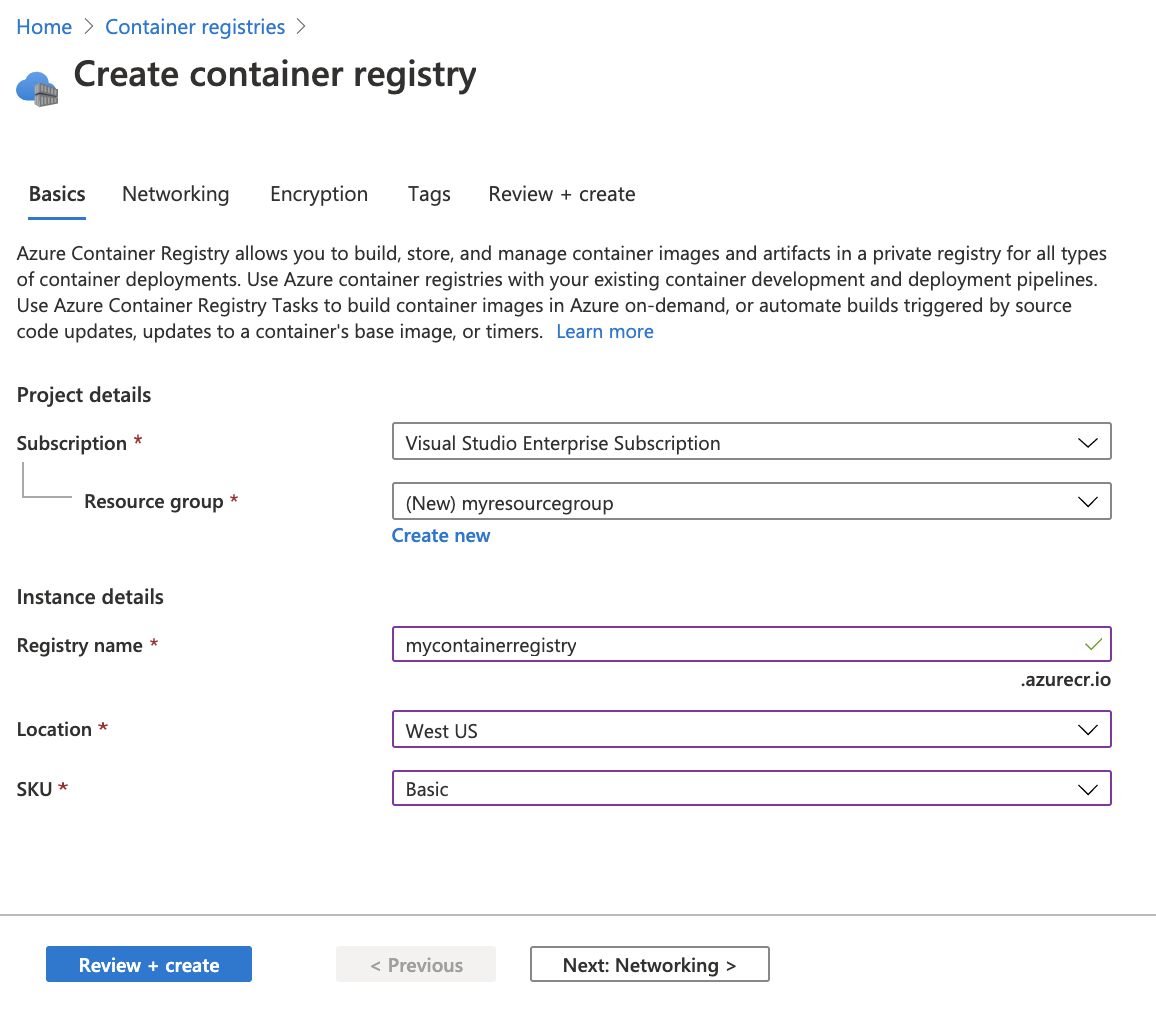

Na guia Noções básicas, insira valores para Grupo de recursos e Nome do registro. O nome do registro deve ser exclusivo no Azure e conter de 5 a 50 caracteres alfanuméricos. Para este início rápido crie um novo grupo de recursos no local West US denominado myResourceGroup e para SKU, selecione “Basic”.

Aceite os valores padrão para as configurações restantes. Em seguida, selecione Examinar + criar. Depois de revisar as configurações, selecione Criar.

Dica

Neste guia de início rápido, você criará um registro básico, que é uma opção com otimização de custo para desenvolvedores que estão aprendendo sobre o Registro de Contêiner do Azure. Escolha outras camadas para aumentar a taxa de transferência de armazenamento e imagem, além de recursos como a conexão usando um ponto de extremidade privado. Para obter detalhes sobre as camadas de serviço (SKUs) disponíveis, confira Camadas de serviço do registro de contêiner.

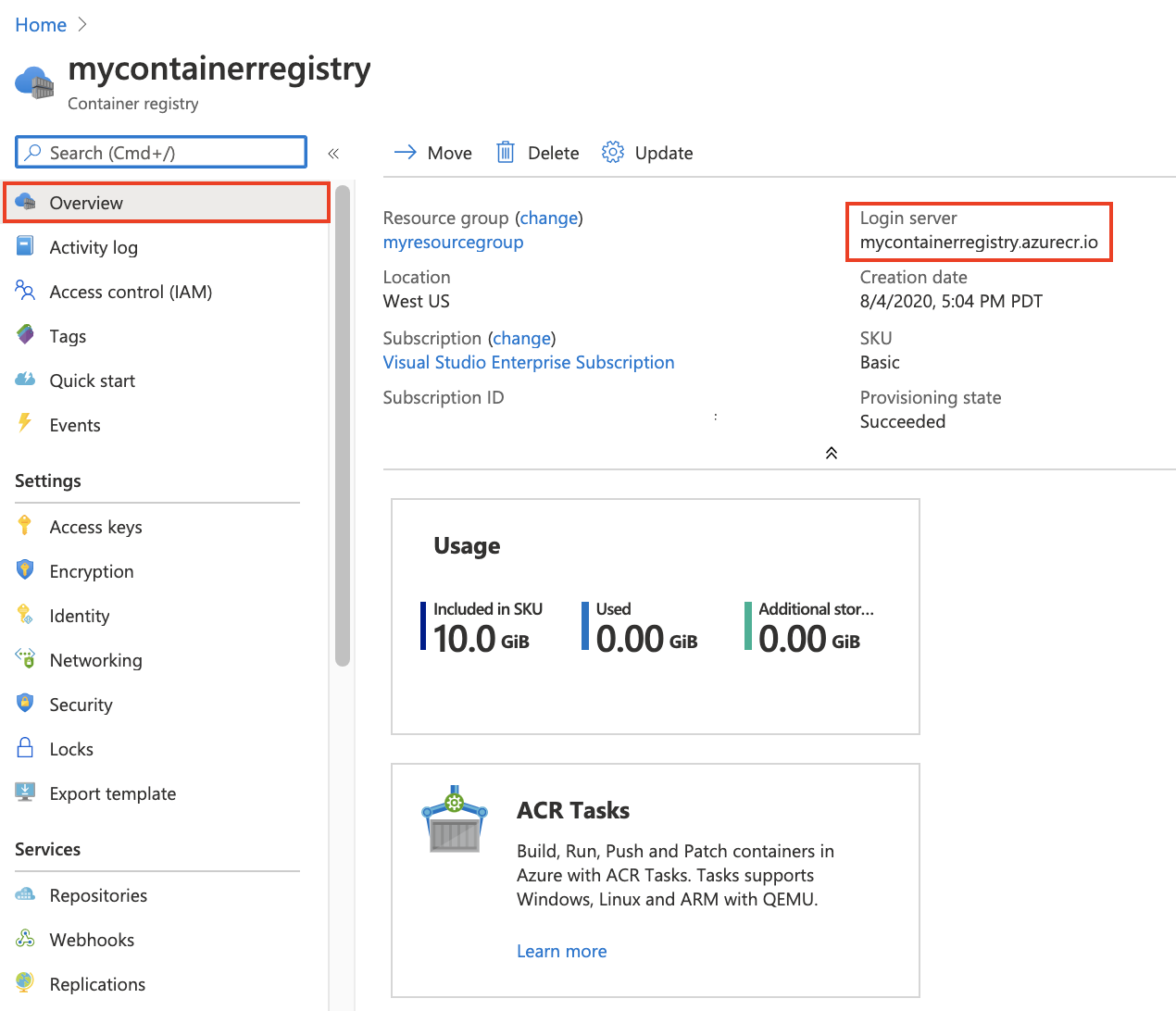

Quando a mensagem Implantação bem-sucedida é exibida, selecione o registro de contêiner no portal.

Anote o nome do registro e o valor doservidor de logon, que é um nome totalmente qualificado que termina com na azurecr.io nuvem do Azure. Você usará esses valores nas etapas a seguir ao enviar por push e efetuar pull de imagens com o Docker.

Fazer logon no registro

Antes de efetuar push e pull das imagens de contêiner, você precisa fazer logon na instância do registro. Entre na CLI do Azure no computador local e, em seguida, execute o comando az acr login. Especifique somente o nome do registro ao fazer logon com a CLI do Azure. Não use o nome do servidor de logon totalmente qualificado.

az acr login --name <registry-name>

Exemplo:

az acr login --name mycontainerregistry

O comando retorna Login Succeeded na conclusão.

Efetuar push de imagem para registro

Para enviar por push uma imagem para um Registro de Contêiner do Azure, primeiro você deve ter uma imagem. Se você ainda não tiver imagens de contêiner locais, execute o comando docker pull a seguir para efetuar pull de uma imagem pública existente. Para este exemplo, efetue pull da imagem hello-world do Microsoft Container Registry.

docker pull mcr.microsoft.com/hello-world

Para efetuar push de uma imagem para o Registro, você precisa marcá-la com o nome totalmente qualificado de seu servidor de logon do Registro. O nome do servidor de logon está no formato <registry-name>.azurecr.io (tudo em letras minúsculas), por exemplo, mycontainerregistry.azurecr.io.

Marque a imagem usando o comando docker tag. Substitua o <login-server> pelo nome do servidor de logon da sua instância do ACR.

docker tag mcr.microsoft.com/hello-world <login-server>/hello-world:v1

Exemplo:

docker tag mcr.microsoft.com/hello-world mycontainerregistry.azurecr.io/hello-world:v1

Por fim, use docker push para efetuar push da imagem para a instância do registro. Substitua o <login-server> pelo nome do servidor de logon de sua instância do registro. Este exemplo cria o repositório Olá, mundo, que contém a imagem hello-world:v1.

docker push <login-server>/hello-world:v1

Depois de efetuar push da imagem no registro de contêiner, remova a imagem hello-world:v1 de seu ambiente do Docker local. (Observe que esse comando docker rmi não remove a imagem do repositório hello-world no registro de contêiner do Azure.)

docker rmi <login-server>/hello-world:v1

Listar imagens de contêiner

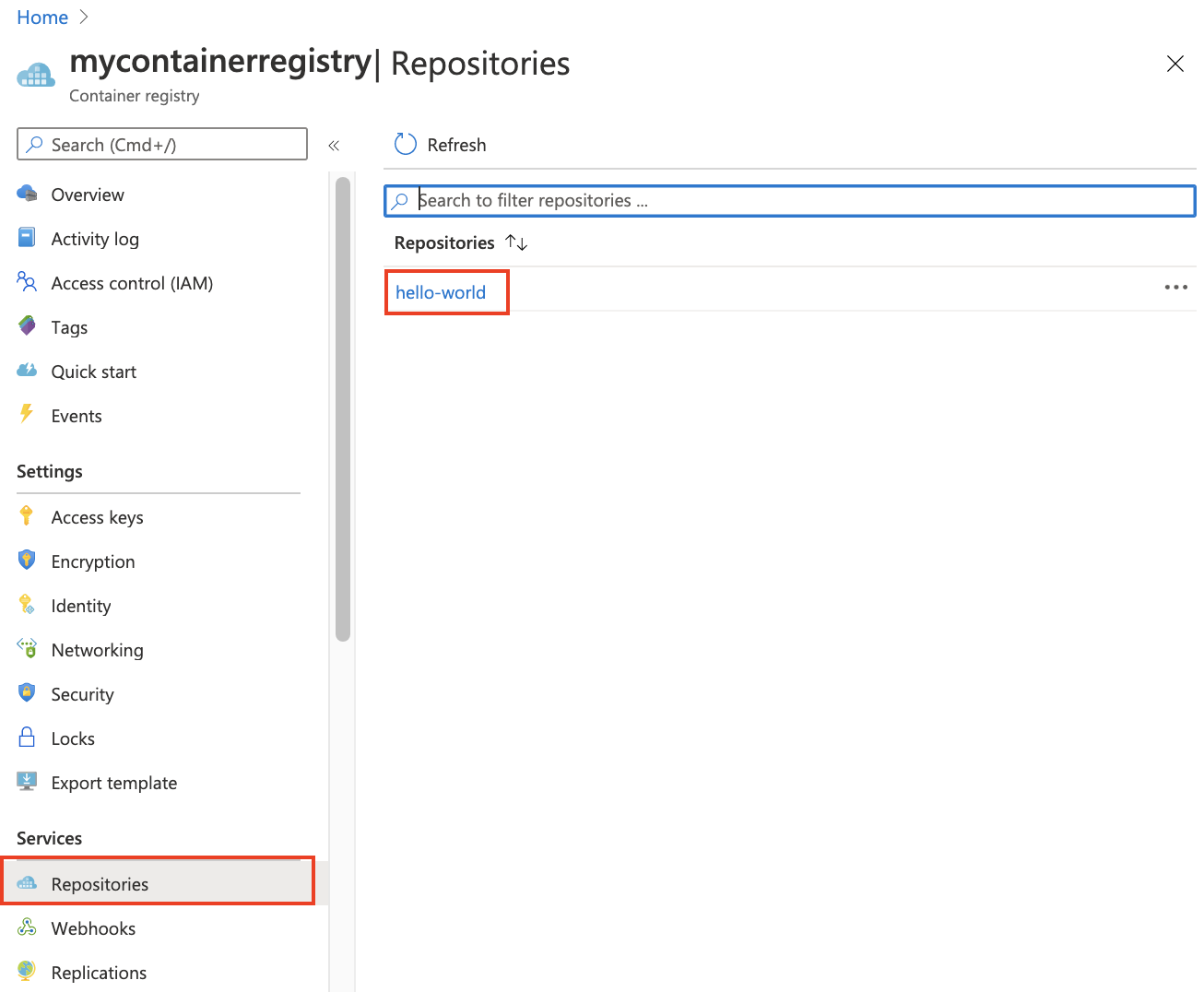

Para listar as imagens no registro, navegue até ele no portal, selecione Repositórios e selecione o repositório hello-world que você criou com docker push.

Ao selecionar o repositório hello-world, você verá a imagem marcada com v1 em Marcas.

Executar a imagem do Registro

Agora, é possível efetuar pull e executar a imagem de contêiner hello-world:v1 do registro de contêiner usando docker run:

docker run <login-server>/hello-world:v1

Saída de exemplo:

Unable to find image 'mycontainerregistry.azurecr.io/hello-world:v1' locally

v1: Pulling from hello-world

Digest: sha256:662dd8e65ef7ccf13f417962c2f77567d3b132f12c95909de6c85ac3c326a345

Status: Downloaded newer image for mycontainerregistry.azurecr.io/hello-world:v1

Hello from Docker!

This message shows that your installation appears to be working correctly.

[...]

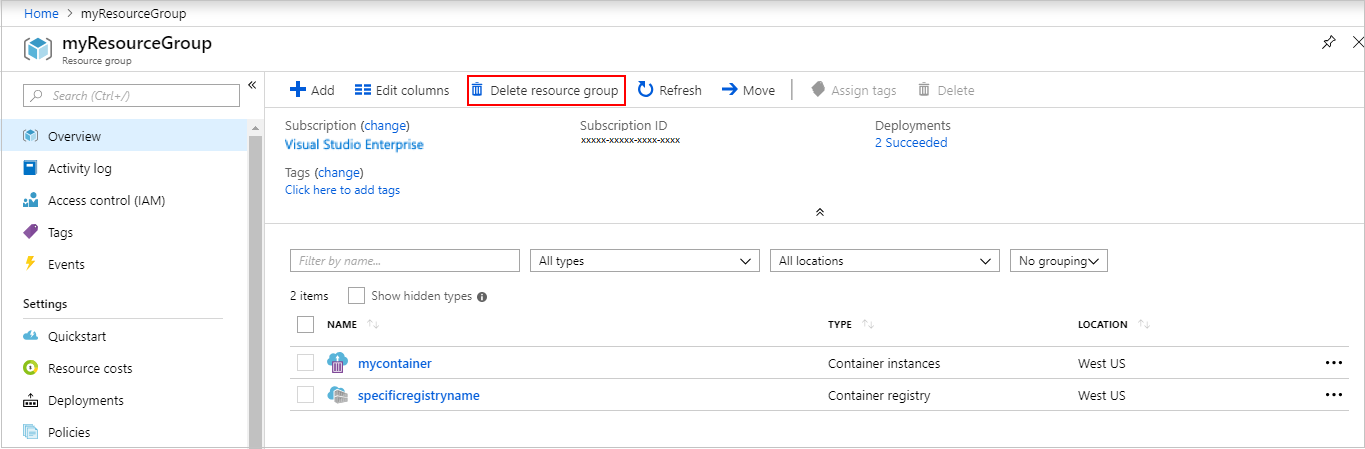

Limpar recursos

Para limpar seus recursos, navegue até o grupo de recursos myResourceGroup no portal. Depois que o grupo de recursos for carregado, clique em Excluir grupo de recursos para remover o grupo de recursos, o registro de contêiner e as imagens armazenadas lá.

Próximas etapas

Neste início rápido, você criou um Registro de Contêiner do Azure com o portal do Azure, efetuou push de uma imagem de contêiner e extraiu e executou a imagem do Registro. Prossiga para os tutoriais de Registro de Contêiner do Azure para uma análise mais profunda do ACR.