Configurar o upload automático de logs usando-se o Docker no Azure

Este artigo descreve como configurar os uploads automáticos de logs para obter relatórios contínuos no Defender para Aplicativos de Nuvem usando-se um Docker no Ubuntu ou CentOS no Azure.

Pré-requisitos

Antes de iniciar, confira se o ambiente atende aos seguintes requisitos:

| Requisito | Descrição |

|---|---|

| SO | Um dos seguintes: - Ubuntu 14.04, 16.04, 18.04 e 20.04 - CentOS 7.2 ou posterior |

| Espaço em Disco | 250 GB |

| Núcleos de CPU | 2 |

| Arquitetura do CPU | Intel 64 e AMD 64 |

| RAM | 4 GB |

| Configuração do firewall | Conforme definido no tópico Requisitos de rede |

Planejar seus coletores de logs por desempenho

Cada coletor de logs pode lidar muito bem com a capacidade de logs de até 50 GB por hora, composta por até dez fontes de dados. Os principais gargalos no processo de coleta de logs são:

Largura de banda da rede – a largura de banda da rede determina a velocidade de upload do log.

Desempenho de E/S da máquina virtual – determina a velocidade em que os logs são gravados no disco do coletor de logs. O coletor de logs tem um mecanismo de segurança interno que monitora a taxa na qual os logs chegam e a compara à taxa de upload. Em casos de congestionamento, o coletor de logs começa a remover os arquivos de log. Se a configuração normalmente exceder 50 GB por hora, recomendamos dividir o tráfego entre vários coletores de logs.

Se você precisar de mais de 10 fontes de dados, recomendamos dividir as fontes de dados entre vários coletores de logs.

Definir suas fontes de dados

No Portal do Microsoft Defender, selecione Configurações > Aplicativos de Nuvem > Cloud Discovery > Upload automático de logs.

Na guia Fontes de dados, crie uma fonte de dados correspondente para cada firewall ou proxy a partir dos quais você quer fazer upload de logs:

Clique em Adicionar fonte de dados.

Na caixa de diálogo Adicionar fonte de dados, insira um nome para a fonte de dados e selecione o tipo de fonte e de receptor.

Antes de selecionar uma fonte, selecione Exibir amostra do arquivo de log esperado e compare seu log com o formato esperado. Se o formato de arquivo de log não corresponder a esse exemplo, adicione sua fonte de dados como Outros.

Para trabalhar com um dispositivo de rede que não esteja listado, selecione Outro > Formato log personalizado ou Outro (somente manual). Para obter mais informações, consulte o tópico Trabalhando com o analisador de log personalizado.

Observação

A integração com protocolos de transferência segura (FTPS e Syslog – TLS) geralmente requer configuração adicional ou seu firewall/proxy.

Repita esse processo para cada firewall e proxy cujos logs podem ser usados para detectar o tráfego na rede.

Recomendamos que você configure uma fonte de dados dedicada por dispositivo de rede, permitindo monitorar o status de cada dispositivo separadamente para fins de investigação e explorar o Shadow IT Discovery por dispositivo se cada dispositivo for usado por um segmento de usuário diferente.

Criar um coletor de logs

No Portal do Microsoft Defender, selecione Configurações > Aplicativos de Nuvem > Cloud Discovery > Upload automático de logs.

Na guia Coletores de logs, selecione Adicionar coletor de logs.

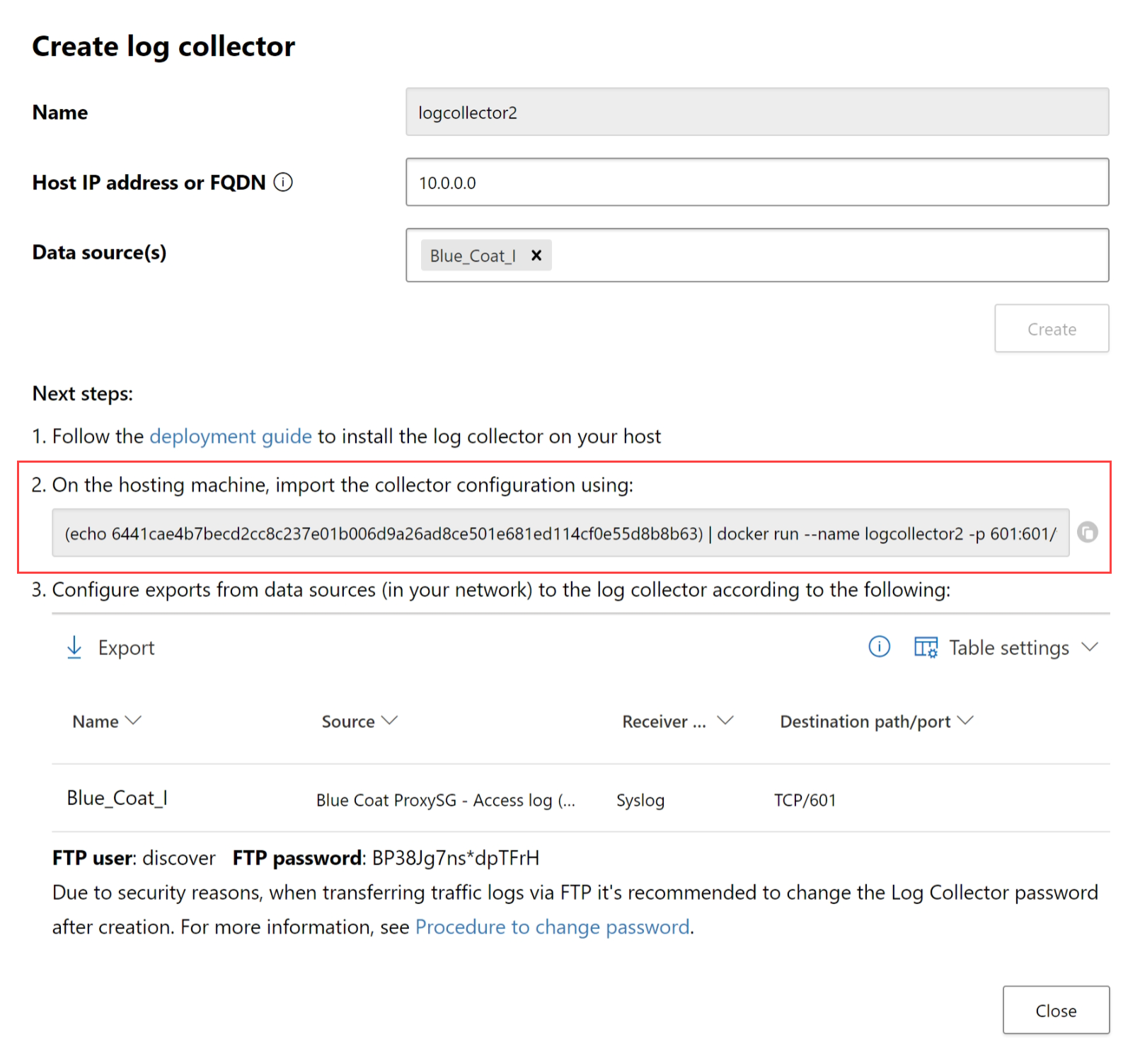

Na caixa de diálogo Criar coletor de logs, insira os seguintes detalhes:

- Um nome para o coletor de logs

- O Endereço IP do host, que é o endereço IP privado do computador que você usará para implantar o Docker. O endereço IP do host também pode ser substituído pelo nome do computador, caso haja um servidor DNS ou equivalente que resolverá o nome do host.

Em seguida, selecione a caixa de diálogo Fonte(s) de dados, para selecionar as fontes de dados que você deseja conectar ao coletor, e selecione Atualizar para salvar suas alterações. Cada coletor de logs pode lidar com várias fontes de dados.

A caixa de diálogo Criar coletor de logs mostra mais detalhes de implantação, incluindo um comando para importar a configuração do coletor. Por exemplo:

Selecione o ícone

Copiar ao lado do comando para copiá-lo para a área de transferência.

Copiar ao lado do comando para copiá-lo para a área de transferência.Os detalhes na caixa de diálogo Criar coletor de logs podem ser diferentes, dependendo da fonte dos tipos de fonte e receptor selecionados. Por exemplo, se você selecionar Syslog, a caixa de diálogo incluirá detalhes sobre a porta que o ouvinte syslog estará escutando.

Copie o conteúdo da tela e salve-o no local, pois você precisará dele ao configurar o coletor de logs para se comunicar com o Defender para Aplicativos de Nuvem.

Selecione Exportar para exportar a configuração da fonte para um arquivo .CSV que descreva como configurar a exportação de logs em seus dispositivos.

Dica

Para usuários que enviem dados de logs por meio de FTP pela primeira vez, recomendamos alterar a senha do usuário de FTP. Para obter mais informações, consulte Alterar a senha de FTP.

Implantar seu computador no Azure

Esse procedimento descreve como implantar seu computador com o Ubuntu. As etapas de implantação para outras plataformas são ligeiramente diferentes.

Crie um novo computador Ubuntu no seu ambiente do Azure.

Depois que o computador estiver pronto, abra as portas:

Na exibição do computador, acesse Rede, selecione a interface relevante clicando duas vezes nela.

Acesse Grupo de Segurança de Rede e selecione o grupo de segurança de rede relevante.

Acesse Regras de segurança de entrada e clique em Adicionar.

Adicionar as seguintes regras (no modo Avançado):

Nome Intervalos de portas de destino Protocolo Origem Destino caslogcollector_ftp 21 TCP Your appliance's IP address's subnetQualquer caslogcollector_ftp_passive 20000-20099 TCP Your appliance's IP address's subnetQualquer caslogcollector_syslogs_tcp 601-700 TCP Your appliance's IP address's subnetQualquer caslogcollector_syslogs_udp 514-600 UDP Your appliance's IP address's subnetQualquer

Para obter mais informações, consulte o tópico Trabalhar com regras de segurança.

Volte para o computador e clique em Conectar para abrir um terminal no computador.

Altere para privilégios de raiz usando

sudo -i.Se aceitar os termos de licença do software, desinstale as versões antigas e instale o Docker CE executando os comandos apropriados ao seu ambiente:

Remova versões antigas do Docker:

yum erase docker docker-engine docker.ioInstale os pré-requisitos do mecanismo do Docker:

yum install -y yum-utilsAdicione o repositório do Docker:

yum-config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo yum makecacheInstalar o mecanismo do Docker:

yum -y install docker-ceInicie o Docker

systemctl start docker systemctl enable dockerTestar a instalação do Docker:

docker run hello-world

Execute o comando que você copiou anteriormente da caixa de diálogo Criar coletor de logs. Por exemplo:

(echo db3a7c73eb7e91a0db53566c50bab7ed3a755607d90bb348c875825a7d1b2fce) | docker run --name MyLogCollector -p 21:21 -p 20000-20099:20000-20099 -e "PUBLICIP='192.168.1.1'" -e "PROXY=192.168.10.1:8080" -e "CONSOLE=mod244533.us.portal.cloudappsecurity.com" -e "COLLECTOR=MyLogCollector" --security-opt apparmor:unconfined --cap-add=SYS_ADMIN --restart unless-stopped -a stdin -i mcr.microsoft.com/mcas/logcollector starterPara verificar se o coletor de logs está sendo executado corretamente, execute o seguinte comando:

Docker logs <collector_name>. Você deve obter os resultados: Concluído com êxito!

Definir as configurações de um dispositivo de rede local

Configure os proxies e os firewalls de rede para periodicamente exportar logs para a porta do Syslog dedicada do diretório de FTP de acordo com as instruções na caixa de diálogo. Por exemplo:

BlueCoat_HQ - Destination path: \<<machine_name>>\BlueCoat_HQ\

Verificar sua implantação no Defender para Aplicativos de Nuvem

Verifique o status do coletor na tabela Coletor de logs e verifique se o status é Conectado. Se for Criado, talvez a conexão do coletor de logs e a análise não tenham sido concluídas.

Por exemplo:

Você também pode acessar o Log de governança e verificar se os logs estão sendo carregados periodicamente no portal.

Como alternativa, você pode verificar o status do coletor de logs de dentro do contêiner do Docker usando os comandos a seguir:

- Faça logon no contêiner usando este comando:

docker exec -it <Container Name> bash - Verifique o status do coletor de logs usando este comando:

collector_status -p

Se houver problemas durante a implantação, confira Solução de problemas do Cloud Discovery.

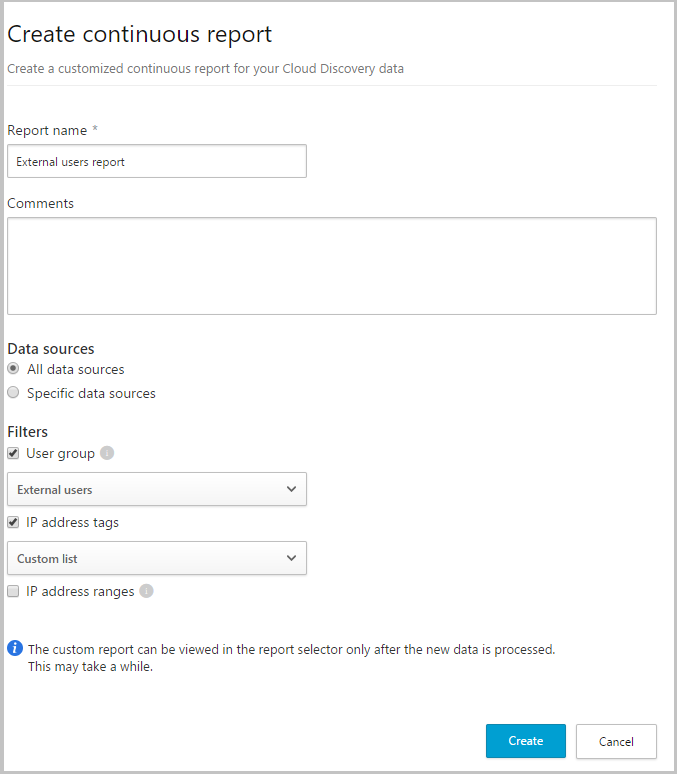

Opcional – Criar relatórios contínuos personalizados

Verifique se os logs estão sendo carregados no Defender para Aplicativos de Nuvem e se os relatórios são gerados. Após a verificação, crie relatórios personalizados. É possível criar relatórios de descoberta personalizados com base nos grupos de usuários do Microsoft Entra. Por exemplo, caso deseje ver o uso de nuvem de seu departamento de marketing, importe o grupo de marketing usando o recurso Importar grupo de usuários. Em seguida, crie um relatório personalizado para esse grupo. Você também pode personalizar um relatório com base na marca do endereço IP ou intervalos de endereços IP.

No portal do Microsoft Defender, selecione Configurações. Em seguida, escolha Aplicativos de Nuvem.

Em Cloud Discovery, selecione Relatórios contínuos.

Clique no botão Criar relatório e preencha os campos.

Em Filtros, você pode filtrar os dados de acordo com a fonte de dados, por grupo de usuários importados ou por marcas e intervalos de endereços IP.

Observação

Ao aplicar filtros em relatórios contínuos, a seleção será incluída, não excluída. Por exemplo, se você aplicar um filtro a um determinado grupo de usuários, somente esse grupo de usuários será incluído no relatório.

Remover o coletor de logs

Se você tiver um coletor de logs existente e quiser removê-lo antes de implantá-lo novamente, ou se simplesmente quiser removê-lo, execute os seguintes comandos:

docker stop <collector_name>

docker rm <collector_name>

Próximas etapas

Se encontrar algum problema, estamos aqui para ajudar. Para obter ajuda ou suporte para o problema do seu produto, abra um tíquete de suporte.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de