Saiba mais sobre o gerenciamento de riscos internos

Importante

Gerenciamento de Risco Interno do Microsoft Purview correlaciona vários sinais para identificar possíveis riscos internos mal-intencionados ou inadvertidos, como roubo de IP, vazamento de dados e violações de segurança. O gerenciamento de risco interno permite que os clientes criem políticas para gerenciar a segurança e a conformidade. Criados com privacidade por design, os usuários são pseudônimos por padrão e os controles de acesso baseados em função e os logs de auditoria estão em vigor para ajudar a garantir a privacidade no nível do usuário.

O Gerenciamento de Risco Interno do Microsoft Purviewé uma solução de conformidade que ajuda a minimizar os riscos internos, permitindo que você detecte, investigue e atue em atividades mal-intencionadas e inadvertidas em sua organização. As políticas de risco interno permitem que você defina os tipos de riscos a serem identificados e detectados em sua organização, incluindo a ação em casos e o escalonamento de casos para a Descoberta Eletrônica da Microsoft (Premium), se necessário. Os analistas de risco em sua organização podem executar rapidamente as ações apropriadas para garantir que os usuários estejam em conformidade com os padrões de conformidade da sua organização.

Para obter mais informações e uma visão geral do processo de planejamento para abordar atividades potencialmente arriscadas em sua organização que podem levar a um incidente de segurança, consulte Iniciar um programa de gerenciamento de risco interno.

Assista aos vídeos abaixo para saber como o gerenciamento de riscos internos pode ajudar sua organização a prevenir, detectar e conter riscos, priorizando os valores, a cultura e a experiência do usuário da organização:

Solução de gerenciamento de risco interno & desenvolvimento:

Fluxo de trabalho de gerenciamento de risco interno:

Confira o vídeo do Microsoft Mechanics sobre como o gerenciamento de riscos internos e a conformidade com a comunicação funcionam juntos para ajudar a minimizar os riscos de dados dos usuários em sua organização.

Importante

Atualmente, o gerenciamento de risco interno está disponível em locatários hospedados em regiões geográficas e países com suporte por dependências de serviço do Azure. Para verificar se há suporte para o gerenciamento de risco interno para sua organização, consulte Disponibilidade de dependência do Azure por país/região.

Dica

Se você não for um cliente E5, use a avaliação de soluções do Microsoft Purview de 90 dias para explorar como recursos adicionais do Purview podem ajudar sua organização a gerenciar as necessidades de segurança e conformidade de dados. Comece agora no hub de avaliações portal de conformidade do Microsoft Purview. Saiba mais sobre os termos de inscrição e avaliação.

Pontos de dor de risco modernos

O gerenciamento e a minimização de riscos na organização começam com a compreensão dos tipos de riscos encontrados no local de trabalho moderno. Alguns riscos são impulsionados por eventos externos e fatores que estão fora do controle direto. Outros riscos são impulsionados por eventos internos e ações do usuário que podem ser minimizadas e evitadas. Alguns exemplos são riscos de comportamentos e ações ilegais, inadequadas, não autorizadas ou antiéticas dos usuários em sua organização. Esses comportamentos incluem uma ampla gama de riscos internos dos usuários:

- Vazamentos de dados confidenciais e análise de dados

- Violações de confidencialidade

- Direitos de Propriedade Intelectual (IP)

- Fraude

- Informações privilegiadas

- Soluções de conformidade regulamentar

Os usuários no local de trabalho moderno têm acesso para criar, gerenciar e compartilhar dados em um amplo espectro de plataformas e serviços. Na maioria dos casos, as organizações têm recursos e ferramentas limitados para identificar e mitigar riscos em toda a organização e, ao mesmo tempo, atender aos padrões de privacidade do usuário.

O gerenciamento de risco interno usa a amplitude total dos indicadores de serviço e de terceiros para ajudá-lo a identificar, triagem e agir rapidamente sobre a atividade de risco. Ao usar logs do Microsoft 365 e do Microsoft Graph, o gerenciamento de risco interno permite que você defina políticas específicas para identificar indicadores de risco. Essas políticas permitem identificar atividades arriscadas e agir para mitigar esses riscos.

O gerenciamento de risco interno é centrado em torno dos seguintes princípios:

- Transparência: balancee a privacidade do usuário versus o risco da organização com a arquitetura de privacidade por design.

- Configurável: políticas configuráveis com base em grupos empresariais, geográficos e industriais.

- Integrado: fluxo de trabalho integrado entre soluções do Microsoft Purview.

- Acionável: fornece insights para habilitar notificações de revisor, investigações de dados e investigações de usuário.

Identificar riscos potenciais com análise

A análise de riscos internos permite que você conduza uma avaliação de riscos internos potenciais na sua organização sem configurar nenhuma política de riscos internos. Essa avaliação pode ajudar sua organização a identificar áreas potenciais de maior risco de usuário e ajudar a determinar o tipo e o escopo das políticas de gerenciamento de risco interno que você pode considerar configurar. Essa avaliação também pode ajudá-lo a determinar as necessidades de licenciamento adicional ou otimização futura de políticas de risco interno existentes.

Para saber mais sobre análise de risco interno, consulte Configurações de gerenciamento de risco do Insider: Análise.

Introdução às ações recomendadas (versão prévia)

Se você estiver configurando o gerenciamento de risco interno pela primeira vez ou começando a criar novas políticas, a nova experiência de ações recomendadas pode ajudá-lo a aproveitar ao máximo os recursos de gerenciamento de risco interno. As ações recomendadas incluem configurar permissões, escolher indicadores de política, criar uma política e muito mais.

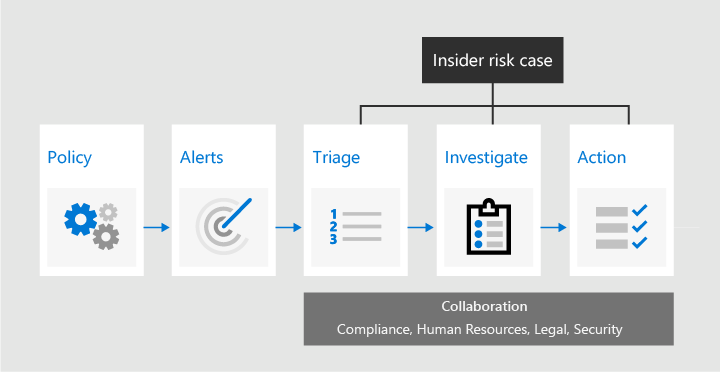

Fluxo de trabalho

O fluxo de trabalho de gerenciamento de risco interno ajuda você a identificar, investigar e tomar medidas para resolver riscos internos em sua organização. Com modelos de política focados, sinalização de atividade abrangente em todo o serviço microsoft 365 e ferramentas de gerenciamento de casos e alertas, você pode usar insights acionáveis para identificar e agir rapidamente em comportamentos de risco.

Identificar e resolver atividades de risco internas e problemas de conformidade com o gerenciamento de risco interno usa o seguinte fluxo de trabalho:

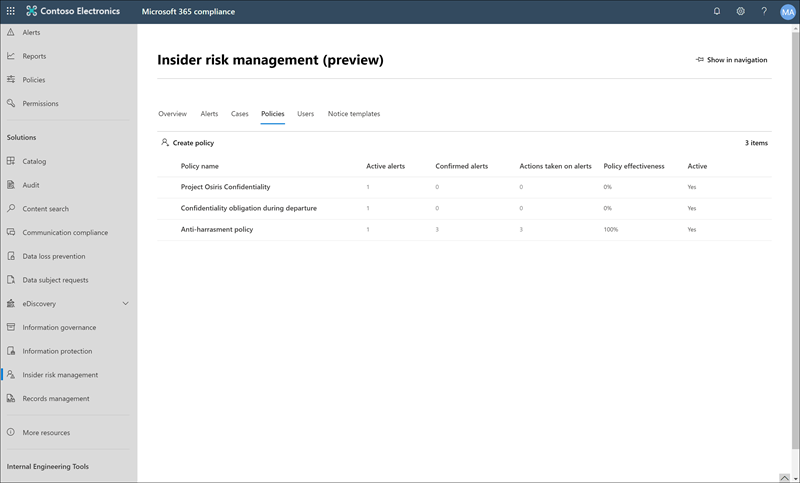

Políticas

Políticas de gerenciamento de risco interno são criadas usando modelos pré-definidos e condições de política que definem quais eventos de gatilho e indicadores de risco são examinados em sua organização. Essas condições incluem como os indicadores de risco são usados para alertas, quais usuários são incluídos na política, quais serviços são priorizados e o período de tempo de detecção.

Você pode selecionar entre os seguintes modelos de política para começar rapidamente com o gerenciamento de risco interno:

- Furto de dados por usuários em processo de desligamento

- Vazamentos de dados

- Vazamento de dados por usuários prioritários (visualização)

- Vazamentos de dados por usuários arriscados (versão prévia)

- Violações da política de segurança (versão prévia)

- Violações da política de segurança por usuários em processo de desligamento (visualização)

- Violações de política de segurança por usuários arriscados (versão prévia)

- Violações da política de segurança por usuários prioritários (visualização)

- Uso indevido de dados do paciente (versão prévia)

- Uso arriscado do navegador (versão prévia)

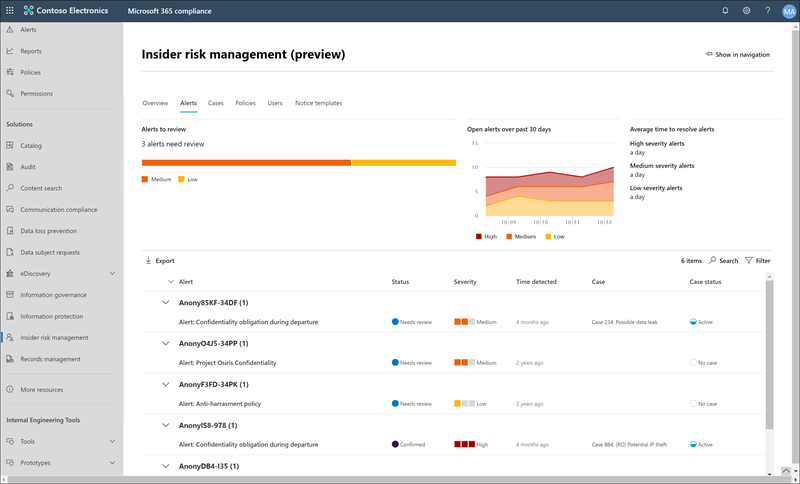

Alertas

Os alertas são gerados automaticamente por indicadores de risco que correspondem às condições da política e são exibidos no dashboard alertas. Esse painel permite uma exibição rápida de todos os alertas que precisam de revisão, alertas abertos ao longo do tempo e estatísticas de alerta para a sua organização. Todos os alertas de política são exibidos com as seguintes informações para ajudá-lo a identificar rapidamente o status de alertas existentes e novos alertas que precisam de ação:

- ID

- Usuários

- Alerta

- Status

- Gravidade do alerta

- Tempo detectado

- Caso

- Status de caso

- Fatores de risco

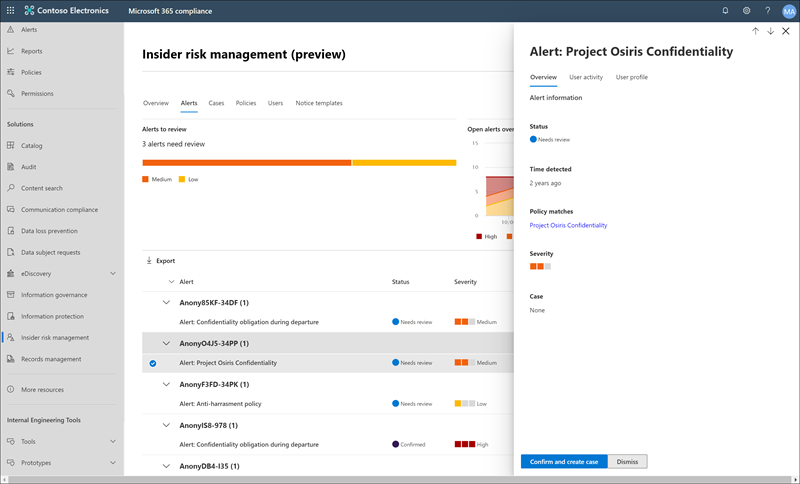

Triagem

Novas atividades de usuário que precisam de investigação geram automaticamente alertas atribuídos a um status de revisão de necessidades. Os revisores podem identificar, avaliar e triagem rapidamente esses alertas.

Os alertas são resolvidos abrindo um novo caso, atribuindo o alerta a um caso existente ou descartando o alerta. Usando filtros de alerta, é fácil identificar rapidamente alertas status, gravidade ou tempo detectados. Como parte do processo de triagem, os revisores podem exibir detalhes de alerta para as atividades identificadas pela política, exibir a atividade do usuário associada à correspondência da política, ver a gravidade do alerta e examinar as informações do perfil do usuário.

Investigar

Investigue rapidamente todas as atividades de risco para um usuário selecionado com relatórios de atividades do usuário (versão prévia). Esses relatórios permitem que os investigadores em sua organização examinem as atividades de usuários específicos por um período de tempo definido sem precisar atribuí-las temporariamente ou explicitamente a uma política de gerenciamento de risco interno. Depois de examinar as atividades de um usuário, os investigadores podem descartar atividades individuais como benignas, compartilhar ou enviar por email um link para o relatório com outros investigadores ou optar por atribuir o usuário temporariamente ou explicitamente a uma política de gerenciamento de risco interno.

Os casos são criados para alertas que exigem uma revisão mais profunda e investigação dos detalhes e circunstâncias da atividade em torno da correspondência de política. O Painel de casos fornece uma exibição completa de todos os casos ativos, casos abertos ao longo do tempo e estatísticas de casos para a sua organização. Os revisores podem filtrar rapidamente casos por status, a data em que o caso foi aberto e a data em que o caso foi atualizado pela última vez.

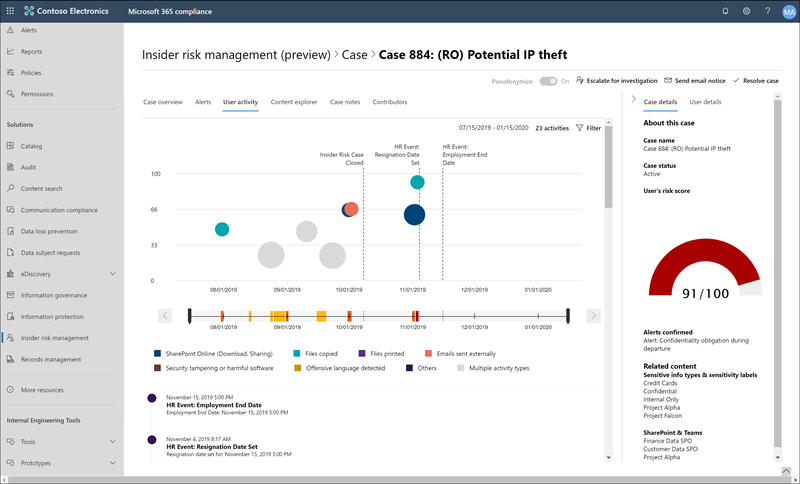

A seleção de um caso no painel de controle do caso abre o caso para investigação e revisão. Essa etapa é o coração do fluxo de trabalho de gerenciamento de risco interno. Essa área é onde atividades de risco, condições de política, detalhes de alertas e detalhes do usuário são sintetizados em uma exibição integrada para revisores. As principais ferramentas de investigação nesta área são:

- Atividade do usuário: a atividade de risco do usuário é exibida automaticamente em um gráfico interativo que plota atividades ao longo do tempo e pelo nível de risco para atividades de risco atuais ou passadas. Os revisores podem filtrar e exibir rapidamente todo o histórico de riscos para o usuário e aprofundar atividades específicas para obter mais detalhes.

- Gerenciador de conteúdo: todos os arquivos de dados e mensagens de email associados às atividades de alerta são capturados e exibidos automaticamente no Gerenciador de Conteúdo. Os revisores podem filtrar e exibir arquivos e mensagens por fonte de dados, tipo de arquivo, marcas, conversa e muitos outros atributos.

- Notas de caso: os revisores podem fornecer anotações para um caso na seção Notas de Caso. Essa lista consolida todas as anotações em uma exibição central e inclui informações enviadas por revisor e data.

Além disso, o novo log de auditoria (versão prévia) permite que você fique informado das ações que foram tomadas em recursos de gerenciamento de risco interno. Esse recurso permite uma revisão independente das ações tomadas pelos usuários atribuídos a um ou mais grupos de funções de gerenciamento de risco interno.

Ação

Depois que os casos são investigados, os revisores podem agir rapidamente para resolve o caso ou colaborar com outras partes interessadas de risco em sua organização. Se os usuários violarem acidentalmente ou inadvertidamente as condições da política, um simples aviso de lembrete poderá ser enviado ao usuário a partir de modelos de aviso que você pode personalizar para sua organização. Esses avisos podem servir como lembretes simples ou podem direcionar o usuário para treinamento ou diretrizes de atualização para ajudar a evitar futuros comportamentos de risco. Para obter mais informações, consulte Modelos de notificações do gerenciamento de risco interno.

Em situações mais graves, talvez seja necessário compartilhar as informações de caso de gerenciamento de risco interno com outros revisores ou serviços em sua organização. O gerenciamento de risco interno está fortemente integrado a outras soluções do Microsoft Purview para ajudá-lo na resolução de risco de ponta a ponta.

- descoberta eletrônica (Premium): a escalada de um caso para investigação permite que você transfira dados e gerenciamento do caso para Descoberta Eletrônica do Microsoft Purview (Premium). A Descoberta Eletrônica (Avançada) fornece um fluxo de trabalho de ponta a ponta para preservar, coletar, revisar, analisar e exportar um conteúdo que responda às investigações internas e externas de sua organização. Ela também permite que sua equipe jurídica gerencie todo o fluxo de trabalho de notificação de retenção legal. Para saber mais sobre casos de descoberta eletrônica (Premium), confira Visão geral de Descoberta Eletrônica do Microsoft Purview (Premium).

- Integração de APIs de Gerenciamento de Office 365 (versão prévia): o gerenciamento de risco interno dá suporte à exportação de informações de alerta para serviços siEM (gerenciamento de eventos e informações de segurança) por meio das APIs de Gerenciamento de Office 365. Ter acesso a informações de alerta na plataforma que melhor se ajustam aos processos de risco da sua organização oferece mais flexibilidade em como agir em atividades de risco. Para saber mais sobre como exportar informações de alerta com APIs de Gerenciamento de Office 365, consulte Exportar alertas.

Cenários

O gerenciamento de risco interno pode ajudá-lo a detectar, investigar e tomar medidas para mitigar os riscos internos em sua organização em vários cenários comuns:

Furto de dados por usuários em processo de desligamento

Quando os usuários saem de uma organização, voluntariamente ou como resultado do término, muitas vezes há preocupações legítimas de que os dados da empresa, do cliente e do usuário estejam em risco. Os usuários podem assumir inocentemente que os dados do projeto não são proprietários ou podem ser tentados a levar dados da empresa para ganho pessoal e violando a política da empresa e os padrões legais. Políticas de gerenciamento de risco interno que usam o roubo de dados partindo do modelo de política de usuários detectam automaticamente atividades normalmente associadas a esse tipo de roubo. Com essa política, você receberá automaticamente alertas para atividades suspeitas associadas ao roubo de dados por usuários que partem para que você possa tomar as ações investigativas apropriadas. A configuração de um conector do Microsoft 365 HR para sua organização é necessária para este modelo de política.

Vazamento intencional ou não intencional de informações confidenciais ou confidenciais

Na maioria dos casos, os usuários tentam o melhor para lidar corretamente com informações confidenciais ou confidenciais. Mas, ocasionalmente, os usuários podem cometer erros e as informações são compartilhadas acidentalmente fora de sua organização ou violando suas políticas de proteção de informações. Em outras circunstâncias, os usuários podem vazar ou compartilhar informações confidenciais e confidenciais intencionalmente com intenção maliciosa e para ganho pessoal potencial. Políticas de gerenciamento de risco interno criadas usando os seguintes modelos de política de vazamento de dados detectam automaticamente atividades normalmente associadas ao compartilhamento de informações confidenciais ou confidenciais:

- Vazamentos de dados

- Vazamento de dados por usuários prioritários (visualização)

- Vazamentos de dados por usuários arriscados (versão prévia)

Violações intencionais ou não intencionais da política de segurança (versão prévia)

Normalmente, os usuários têm um grande grau de controle ao gerenciar seus dispositivos no local de trabalho moderno. Esse controle pode incluir permissões para instalar ou desinstalar aplicativos necessários no desempenho de suas funções ou na capacidade de desabilitar temporariamente os recursos de segurança do dispositivo. Se essa atividade de risco é inadvertida, acidental ou mal-intencionada, essa conduta pode representar risco para sua organização e é importante identificar e agir para minimizar. Para ajudar a identificar essas atividades de segurança arriscadas, os seguintes modelos de violação de política de segurança de gerenciamento de risco interno pontuam indicadores de risco de segurança e usam alertas Microsoft Defender para Ponto de Extremidade para fornecer insights sobre atividades relacionadas à segurança:

- Violações da política de segurança (versão prévia)

- Violações da política de segurança por usuários em processo de desligamento (visualização)

- Violações da política de segurança por usuários prioritários (visualização)

- Violações de política de segurança por usuários arriscados (versão prévia)

Políticas para usuários com base na posição, no nível de acesso ou no histórico de riscos (versão prévia)

Os usuários da sua organização podem ter níveis de risco diferentes, dependendo de sua posição, nível de acesso a informações confidenciais ou histórico de risco. Essa estrutura pode incluir membros da equipe de liderança executiva da sua organização, administradores de TI que têm amplos privilégios de acesso à rede e dados ou usuários com um histórico passado de atividades arriscadas. Nestas circunstâncias, uma inspeção mais detalhada e pontuação de risco mais agressiva são importantes para ajudar os alertas de superfície para investigação e ações rápidas. Para ajudar a identificar atividades arriscadas para esses tipos de usuários, você pode criar grupos de usuários prioritários e criar políticas a partir dos seguintes modelos de política:

- Violações da política de segurança por usuários prioritários (visualização)

- Vazamento de dados por usuários prioritários (visualização)

Saúde (versão prévia)

Para organizações do setor de saúde, estudos recentes encontraram uma taxa muito alta de violações de dados relacionadas ao insider. Detectar o uso indevido de dados do paciente e informações de registro de integridade é um componente crítico para proteger a privacidade do paciente e cumprir a regulamentação de conformidade, como a Lei de Portabilidade e Responsabilidade do Seguro de Saúde (HIPAA) e a Lei de Tecnologia de Informações de Saúde para Saúde Econômica e Clínica (HITECH). O uso indevido de dados de pacientes pode variar desde acessar registros privilegiados de pacientes de familiares ou vizinhos com intenção maliciosa. Para ajudar a identificar esses tipos de atividades arriscadas, o modelo de política de gerenciamento de risco interno a seguir usa o conector de RH do Microsoft 365 e um conector de dados específico para iniciar a pontuação de indicadores de risco relacionados a comportamentos que podem ocorrer nos sistemas EHR (registro eletrônico de saúde):

Ações e comportamentos por usuários arriscados (versão prévia)

Eventos de estressor de emprego podem afetar o comportamento do usuário de várias maneiras relacionadas aos riscos internos. Esses estressores podem ser uma revisão de desempenho ruim, um rebaixamento de posição ou o usuário sendo colocado em um plano de revisão de desempenho. Os estressores também podem resultar em comportamentos potencialmente inadequados, como usuários enviando linguagem potencialmente ameaçadora, assediadora ou discriminatória em email e outras mensagens. Embora a maioria dos usuários não responda maliciosamente a esses eventos, o estresse dessas ações pode resultar em alguns usuários se comportando de maneiras que eles normalmente não consideram durante circunstâncias normais. Para ajudar a identificar esses tipos de atividades potencialmente arriscadas, os seguintes modelos de política de gerenciamento de risco interno podem usar o conector de RH e/ou integração com uma política de conformidade de comunicação dedicada para colocar os usuários no escopo de políticas de gerenciamento de risco interno e iniciar indicadores de risco de pontuação relacionados a comportamentos que podem ocorrer:

- Vazamentos de dados por usuários arriscados (versão prévia)

- Violações de política de segurança por usuários arriscados (versão prévia)

Contexto visual para atividades de usuário potencialmente arriscadas com evidências forenses

Ter contexto visual é crucial para as equipes de segurança durante investigações forenses para obter melhores informações sobre atividades de usuário potencialmente arriscadas que podem levar a um incidente de segurança. Isso pode incluir a captura visual dessas atividades para ajudar a avaliar se elas são de fato arriscadas ou retiradas do contexto e não potencialmente arriscadas. Para atividades determinadas como arriscadas, ter capturas de evidências forenses pode ajudar os investigadores e sua organização a mitigar, entender e responder melhor a essas atividades. Para ajudar nesse cenário, habilite a captura de evidências forenses para dispositivos online e offline em sua organização.

Pronto para começar?

- Consulte Planejar o gerenciamento de risco interno para se preparar para habilitar políticas de gerenciamento de risco interno em sua organização.

- Consulte Introdução às configurações de gerenciamento de risco interno para configurar configurações globais para políticas de risco interno.

- Consulte Introdução ao gerenciamento de risco interno para configurar pré-requisitos, criar políticas e começar a receber alertas.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de