Microsoft Defender para Office 365 piloto

Aplica-se a:

- Microsoft Defender XDR

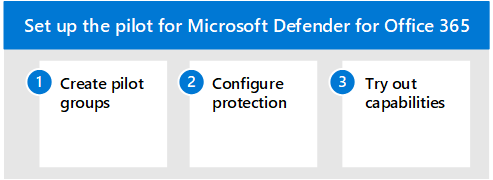

Este artigo é a etapa 3 de 3 no processo de configuração do ambiente de avaliação para Microsoft Defender para Office 365. Para obter mais informações sobre esse processo, consulte o artigo visão geral.

Use as etapas a seguir para configurar e configurar o piloto para Microsoft Defender para Office 365.

- Etapa 1: Criar grupos piloto

- Etapa 2: configurar a proteção

- Etapa 3: testar recursos – Familiarize-se com simulação, monitoramento e métricas

Ao avaliar Microsoft Defender para Office 365, você pode optar por pilotar usuários específicos antes de habilitar e impor políticas para toda a sua organização. A criação de grupos de distribuição pode ajudar a gerenciar os processos de implantação. Por exemplo, crie grupos como usuários Defender para Office 365 - Proteção Padrão, Usuários Defender para Office 365 - Proteção Estrita, Usuários Defender para Office 365 - Proteção Personalizada ou Defender para Office 365 Usuários – Exceções.

Pode não ser evidente por que 'Standard' e 'Strict' são os termos usados para esses grupos, mas isso ficará claro quando você explorar mais sobre Defender para Office 365 predefinições de segurança. Os grupos de nomenclatura 'personalizados' e 'exceções' falam por si mesmos e, embora a maioria dos usuários deva se enquadrar em grupos padrão e rígidos, personalizados e de exceção coletarão dados valiosos para você sobre o gerenciamento de risco.

Etapa 1: Criar grupos piloto

Os grupos de distribuição podem ser criados e definidos diretamente em Exchange Online ou sincronizados de Active Directory local.

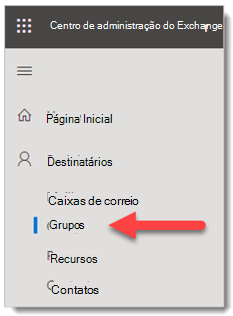

Entre no Exchange Administração Center (EAC) usando https://admin.exchange.microsoft.com uma conta que recebeu a função de Administrador de Destinatário ou foi delegada permissões de gerenciamento de grupo.

Acesse Grupos de Destinatários>.

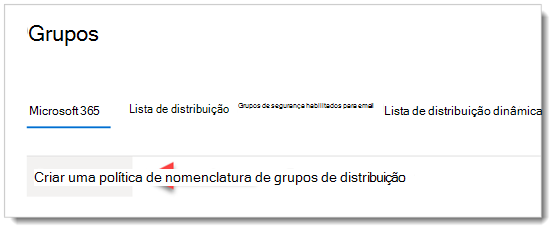

Na página Grupos , selecione

Adicione um grupo.

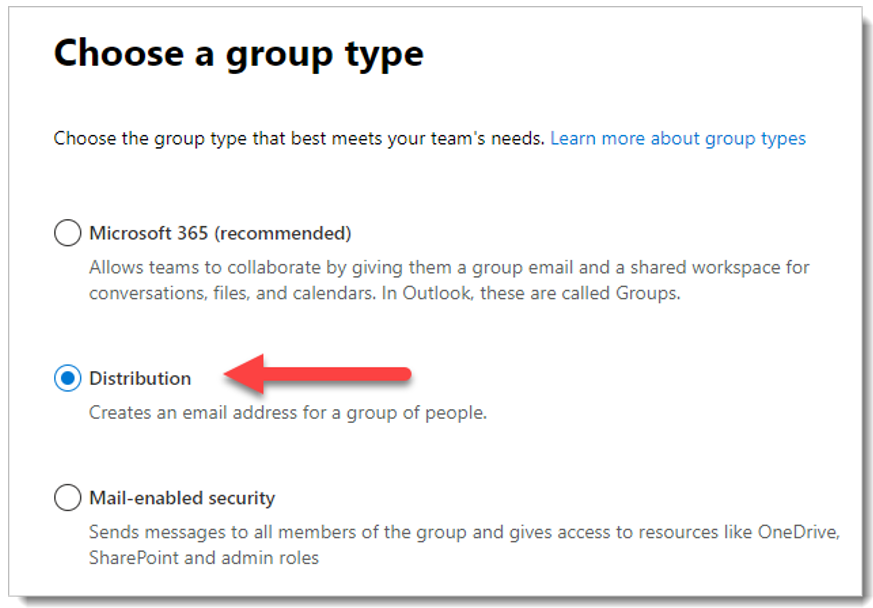

Adicione um grupo.Para o tipo de grupo, selecione Distribuição e clique em Avançar.

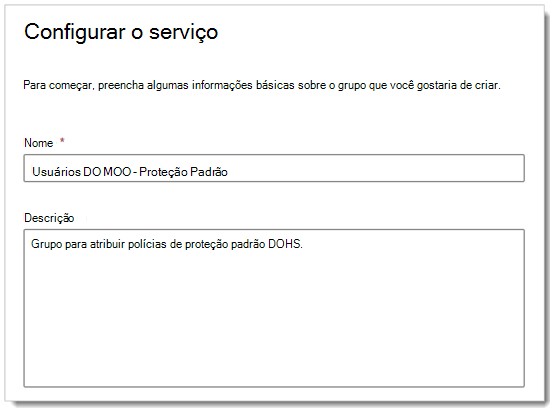

Dê ao grupo um nome e uma descrição opcional e clique em Avançar.

Nas páginas restantes, atribua um proprietário, adicione membros ao grupo, defina o endereço de email, restrições de junção e outras configurações.

Etapa 2: configurar a proteção

Alguns recursos no Defender para Office 365 são configurados e ativados por padrão, mas as operações de segurança podem querer elevar o nível de proteção contra o padrão.

Alguns recursos ainda não estão configurados. Você tem as seguintes opções para configurar a proteção (que são fáceis de alterar posteriormente):

Atribuir usuários a políticas de segurança predefinidas: as políticas de segurança predefinidas são o método recomendado para atribuir rapidamente um nível uniforme de proteção em todos os recursos. Você pode escolher entre a proteção Standard ou Strict . As configurações de Standard e Strict são descritas nas tabelas aqui. As diferenças entre Standard e Strict são resumidas na tabela aqui.

As vantagens das polícias de segurança predefinidas são proteger grupos de usuários o mais rápido possível usando as configurações recomendadas da Microsoft com base em observações nos datacenters. À medida que novos recursos de proteção são adicionados e, à medida que o cenário de segurança muda, as configurações em políticas de segurança predefinidas são atualizadas automaticamente para nossas configurações recomendadas.

A desvantagem das políticas de segurança predefinidas é que você não pode personalizar praticamente nenhuma das configurações de segurança em políticas de segurança predefinidas (por exemplo, você não pode alterar uma ação de entregar em lixo para quarentena ou vice-versa). A exceção são entradas e exceções opcionais para representação de usuário e proteção de representação de domínio, que você deve configurar manualmente.

Além disso, tenha em mente que as políticas de segurança predefinidas sempre são aplicadas antes das políticas personalizadas. Portanto, se você quiser criar e usar políticas personalizadas, precisará excluir os usuários nessas políticas personalizadas de políticas de segurança predefinidas.

Configurar políticas de proteção personalizadas: se você preferir configurar o ambiente por conta própria, compare as configurações padrão, Standard e Strict nas configurações recomendadas para EOP e Microsoft Defender para Office 365 segurança. Mantenha uma planilha de onde seu build personalizado se desvia.

Você também pode usar o analisador de configuração para comparar as configurações em suas políticas personalizadas com os valores Standard e Strict.

Para obter informações detalhadas sobre como escolher políticas de segurança predefinidas versus políticas personalizadas, consulte Determinar sua estratégia de política de proteção.

Atribuir políticas de segurança predefinidas

Recomendamos que você comece com as políticas de segurança predefinidas no EOP e Defender para Office 365 rápido atribuindo-as a usuários piloto específicos ou grupos definidos como parte de sua avaliação. As políticas predefinidas oferecem um modelo de proteção padrão de linha de base ou um modelo de proteção estrita mais agressivo, que pode ser atribuído independentemente.

Por exemplo, uma condição EOP para avaliações piloto pode ser aplicada se os destinatários forem membros de um grupo de Proteção Padrão EOP definido e, em seguida, gerenciados adicionando contas ou removendo a conta do grupo.

Da mesma forma, uma condição Defender para Office 365 para avaliações piloto pode ser aplicada se os destinatários forem membros de um grupo de Proteção Padrão Defender para Office 365 definido e, em seguida, gerenciados adicionando/removendo contas por meio do grupo.

Para obter instruções completas, consulte Usar o portal Microsoft Defender para atribuir políticas de segurança predefinidas Padrão e Estrita aos usuários.

Configurar políticas de proteção personalizadas

Os modelos de política standard ou strict Defender para Office 365 predefinidos fornecem aos usuários pilotos a proteção de linha de base recomendada. No entanto, você também pode criar e atribuir políticas de proteção personalizadas como parte de sua avaliação.

É importante estar ciente da precedência que essas políticas de proteção tomam quando aplicadas e impostas, conforme explicado em Ordem de precedência para políticas de segurança predefinidas e outras políticas.

A explicação e a tabela em Configurar políticas de proteção fornece uma referência útil para o que você precisa configurar.

Etapa 3: experimentar recursos e se familiarizar com simulação, monitoramento e métricas

Agora que o piloto está configurado e configurado, é útil se familiarizar com as ferramentas de simulação de relatórios, monitoramento e ataque exclusivas para Microsoft Defender para o Microsoft 365.

| Funcionalidade | Descrição | Mais informações |

|---|---|---|

| Explorador de Ameaças | O Explorer de ameaças é uma poderosa ferramenta quase em tempo real para ajudar as equipes de Operações de Segurança a investigar e responder a ameaças e exibe informações sobre malware detectado e phishing em emails e arquivos em Office 365, bem como outras ameaças à segurança e riscos à sua organização. | Sobre o Explorer de ameaças |

| Treinamento de simulação de ataque | Você pode usar Treinamento de simulação de ataque no portal Microsoft Defender para executar cenários de ataque realistas em sua organização, que ajudam você a identificar e encontrar usuários vulneráveis antes que um ataque real impacte seu ambiente. | Começar a usar o Treinamento de simulação de ataque |

| Relatórios dashboard | No menu de navegação à esquerda, clique em Relatórios e expanda o título de colaboração Email &. Os relatórios de colaboração Email & são sobre detectar tendências de segurança, algumas das quais permitirão que você tome medidas (por meio de botões como 'Ir para envios') e outros que mostrarão tendências. Essas métricas são geradas automaticamente. | Exibir relatórios de segurança de email no portal do Microsoft Defender Exibir relatórios Defender para Office 365 no portal do Microsoft Defender |

Próximas etapas

Avaliar o Microsoft Defender para Ponto de Extremidade

Retornar à visão geral de Avaliar Microsoft Defender para Office 365

Retornar à visão geral de Avaliar e Microsoft Defender XDR piloto

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender XDR Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de