Recomendações de política para proteger o email

Este artigo descreve como implementar as políticas recomendadas Confiança Zero identidade e acesso ao dispositivo para proteger clientes de email e email organizacionais que dão suporte à autenticação moderna e ao acesso condicional. Essa diretriz baseia-se nas políticas comuns de acesso à identidade e ao dispositivo e também inclui algumas recomendações adicionais.

Essas recomendações são baseadas em três camadas diferentes de segurança e proteção que podem ser aplicadas com base na granularidade de suas necessidades: ponto de partida, empresa e segurança especializada. Você pode saber mais sobre essas camadas de segurança e os sistemas operacionais cliente recomendados na introdução de políticas e configurações de segurança recomendadas.

Essas recomendações exigem que seus usuários usem clientes de email modernos, incluindo o Outlook para iOS e Android em dispositivos móveis. O Outlook para iOS e Android oferece suporte para os melhores recursos do Microsoft 365. Esses aplicativos móveis do Outlook também são projetados com recursos de segurança que dão suporte ao uso móvel e funcionam em conjunto com outras funcionalidades de segurança na nuvem da Microsoft. Para obter mais informações, consulte Perguntas frequentes sobre o Outlook para iOS e Android.

Atualizar políticas comuns para incluir email

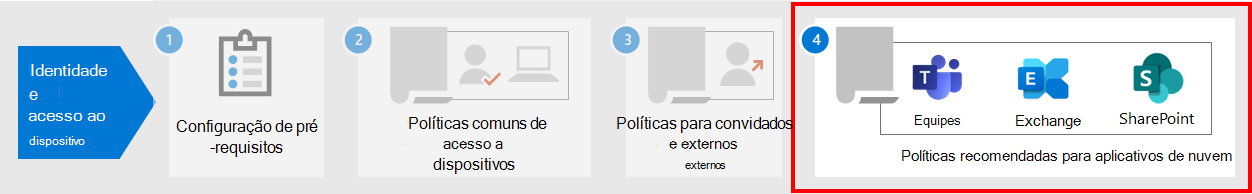

Para proteger o email, o diagrama a seguir ilustra quais políticas atualizar das políticas comuns de acesso de identidade e dispositivo.

Observe a adição de uma nova política para Exchange Online bloquear clientes ActiveSync. Essa política força o uso do Outlook para iOS e Android em dispositivos móveis.

Se você incluiu Exchange Online e Outlook no escopo das políticas ao configurá-las, você só precisará criar a nova política para bloquear clientes ActiveSync. Examine as políticas listadas na tabela a seguir e faça as adições recomendadas ou confirme se essas configurações já estão incluídas. Cada política é vinculada às instruções de configuração associadas nas políticas comuns de acesso à identidade e ao dispositivo.

| Nível de Proteção | Políticas | Mais informações |

|---|---|---|

| Ponto de partida | Exigir MFA quando o risco de entrada é médio ou alto | Incluir Exchange Online na atribuição de aplicativos de nuvem |

| Bloquear clientes sem suporte para a autenticação moderna | Incluir Exchange Online na atribuição de aplicativos de nuvem | |

| Aplicar políticas de proteção de dados do APP | Certifique-se de que o Outlook esteja incluído na lista de aplicativos. Certifique-se de atualizar a política para cada plataforma (iOS, Android, Windows) | |

| Exigir aplicativos aprovados e proteção de APLICATIVO | Incluir Exchange Online na lista de aplicativos de nuvem | |

| Bloquear clientes ActiveSync | Adicionar essa nova política | |

| Empresarial | Exigir MFA quando o risco de entrada for baixo, médio ou alto | Incluir Exchange Online na atribuição de aplicativos de nuvem |

| Exigir computadores e dispositivos móveis compatíveis | Incluir Exchange Online na lista de aplicativos de nuvem | |

| Segurança especializada | Sempre exigir MFA | Incluir Exchange Online na atribuição de aplicativos de nuvem |

Bloquear clientes ActiveSync

Exchange ActiveSync pode ser usado para sincronizar dados de mensagens e calendário em dispositivos móveis e desktop.

Para dispositivos móveis, os seguintes clientes são bloqueados com base na política de Acesso Condicional criada em Exigir aplicativos aprovados e proteção de APLICATIVO:

- Exchange ActiveSync clientes que usam autenticação básica.

- Exchange ActiveSync clientes que dão suporte à autenticação moderna, mas não dão suporte a políticas de proteção de aplicativo do Intune.

- Dispositivos que dão suporte a políticas de proteção de aplicativo do Intune, mas não são definidos na política.

Para bloquear Exchange ActiveSync conexões usando a autenticação básica em outros tipos de dispositivos (por exemplo, PCs), siga as etapas em Bloquear Exchange ActiveSync em todos os dispositivos.

Limitar o acesso a Exchange Online de Outlook na Web

Você pode restringir a capacidade dos usuários de baixar anexos de Outlook na Web em dispositivos não gerenciados. Os usuários desses dispositivos podem exibir e editar esses arquivos usando o Office Online sem vazar e armazenar os arquivos no dispositivo. Você também pode impedir que os usuários vejam anexos em um dispositivo não gerenciado.

Estas são as etapas:

Cada organização do Microsoft 365 com caixas de correio Exchange Online tem uma política de caixa de correio interna Outlook na Web (anteriormente conhecida como Outlook Web App ou OWA) chamada OwaMailboxPolicy-Default. Os administradores também podem criar políticas personalizadas.

Para ver as políticas disponíveis Outlook na Web caixa de correio, execute o seguinte comando:

Get-OwaMailboxPolicy | Format-Table Name,ConditionalAccessPolicyPara permitir a exibição de anexos, mas sem download, execute o seguinte comando nas políticas afetadas:

Set-OwaMailboxPolicy -Identity "<PolicyName>" -ConditionalAccessPolicy ReadOnlyPor exemplo:

Set-OwaMailboxPolicy -Identity "OwaMailboxPolicy-Default" -ConditionalAccessPolicy ReadOnlyPara bloquear anexos, execute o seguinte comando nas políticas afetadas:

Set-OwaMailboxPolicy -Identity "<PolicyName>" -ConditionalAccessPolicy ReadOnlyPlusAttachmentsBlockedPor exemplo:

Set-OwaMailboxPolicy -Identity "OwaMailboxPolicy-Default" -ConditionalAccessPolicy ReadOnlyPlusAttachmentsBlockedNo portal do Azure, crie uma nova política de Acesso Condicional com essas configurações:

Atribuições>Usuários e grupos: selecione usuários e grupos apropriados para incluir e excluir.

Atribuições>Aplicativos ou ações> na nuvemAplicativos de> nuvemIncluem>Selecione aplicativos: selecione Office 365 Exchange Online.

Controles de acesso>Sessão: selecione Usar restrições impostas pelo aplicativo.

Exigir que dispositivos iOS e Android devem usar o Outlook

Para garantir que dispositivos iOS e Android possam acessar conteúdos de trabalho ou de estudante usando apenas o Outlook para iOS e Android, você precisa de uma política de Acesso Condicional direcionada a esses usuários potenciais.

Confira as etapas para configurar essa política em Gerenciar o acesso à colaboração de mensagens usando o Outlook para iOS e Android.

Configurar a criptografia de mensagens

Com Criptografia de Mensagens do Microsoft Purview, que usa os recursos de proteção no Azure Proteção de Informações, sua organização pode compartilhar facilmente email protegido com qualquer pessoa em qualquer dispositivo. Os usuários podem enviar e receber mensagens protegidas com outras organizações do Microsoft 365, bem como não clientes usando Outlook.com, Gmail e outros serviços de email.

Para obter mais informações, consulte Configurar a Criptografia de Mensagens.

Próximas etapas

Configurar políticas de acesso condicional para:

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de