Introdução ao Microsoft Defender para registros de contêiner (preterido)

Importante

Iniciamos uma visualização pública da Avaliação de Vulnerabilidades do Azure com tecnologia MDVM. Para obter mais informações, consulte Avaliações de vulnerabilidade do Azure com o Microsoft Defender Vulnerability Management.

O Azure Container Registry (ACR) é um serviço de registro do Docker gerenciado e privado que armazena e gerencia suas imagens de contêiner para implantações do Azure em um registro central. É baseado no Docker Registry 2.0 de código aberto.

Para proteger os registros baseados no Azure Resource Manager em sua assinatura, habilite o Microsoft Defender para registros de contêiner no nível da assinatura. O Defender for Cloud verificará todas as imagens quando elas forem enviadas por push para o registro, importadas para o registro ou extraídas nos últimos 30 dias. Você será cobrado por cada imagem digitalizada, uma vez por imagem.

Disponibilidade

Importante

O Microsoft Defender para registros de contêiner foi substituído pelo Microsoft Defender for Containers. Se já tiver ativado o Defender para registos de contentores numa subscrição, pode continuar a utilizá-lo. No entanto, você não receberá as melhorias e novos recursos do Defender for Containers.

Este plano já não está disponível para subscrições onde ainda não está ativado.

Para atualizar para o Microsoft Defender for Containers, abra a página de planos do Defender no portal e habilite o novo plano:

Saiba mais sobre essa alteração na nota de versão.

| Aspeto | Detalhes |

|---|---|

| Estado de lançamento: | Preterido (Usar o Microsoft Defender para contêineres) |

| Registos e imagens suportados: | Imagens Linux em registros ACR acessíveis a partir da internet pública com acesso shell Registos ACR protegidos com o Azure Private Link |

| Registos e imagens não suportados: | Imagens do Windows Registos "privados" (a menos que seja concedido acesso aos Serviços Fidedignos) Imagens superminimalistas, como imagens de rascunho do Docker ou imagens "Distroless" que contêm apenas um aplicativo e suas dependências de tempo de execução sem um gerenciador de pacotes, shell ou sistema operacional Imagens com especificação de formato de imagem Open Container Initiative (OCI) |

| Funções e permissões necessárias: | Leitor de segurança e funções e permissões do Registro de Contêiner do Azure |

| Nuvens: |

Quais são os benefícios do Microsoft Defender para registros de contêiner?

O Defender for Cloud identifica registos ACR baseados no Azure Resource Manager na sua subscrição e fornece facilmente avaliação e gestão de vulnerabilidades nativas do Azure para as imagens do seu registo.

O Microsoft Defender para registros de contêiner inclui um verificador de vulnerabilidade para verificar as imagens em seus registros do Registro de Contêiner do Azure baseados no Gerenciador de Recursos do Azure e fornecer uma visibilidade mais profunda das vulnerabilidades de suas imagens.

Quando forem encontrados problemas, você será notificado no painel de proteção da carga de trabalho. Para cada vulnerabilidade, o Defender for Cloud fornece recomendações acionáveis, juntamente com uma classificação de gravidade e orientações sobre como corrigir o problema. Para obter detalhes sobre as recomendações do Defender for Cloud para contêineres, consulte a lista de referência de recomendações.

O Defender para a Cloud filtra e classifica os resultados do scanner. Quando uma imagem está em bom estado de funcionamento, o Defender para a Cloud marca-a como tal. O Defender para a Cloud gera recomendações de segurança apenas para imagens que têm problemas a resolver. O Defender for Cloud fornece detalhes de cada vulnerabilidade relatada e uma classificação de gravidade. Além disso, fornece orientações sobre como corrigir as vulnerabilidades específicas encontradas em cada imagem.

Ao notificar apenas quando há problemas, o Defender for Cloud reduz o potencial de alertas informativos indesejados.

Quando as imagens são digitalizadas?

Há três gatilhos para uma verificação de imagem:

Por push - Sempre que uma imagem é enviada por push para o seu registro, o Defender for container registra automaticamente essa imagem. Para acionar a verificação de uma imagem, envie-a por push para o repositório.

Recentemente extraído - Como novas vulnerabilidades são descobertas todos os dias, o Microsoft Defender para registros de contêineres também verifica, semanalmente, qualquer imagem que tenha sido extraída nos últimos 30 dias. Não há custo adicional para essas novas varreduras; Como mencionado acima, você é cobrado uma vez por imagem.

Na importação - o Registro de Contêiner do Azure tem ferramentas de importação para trazer imagens para seu registro do Docker Hub, do Registro de Contêiner da Microsoft ou de outro registro de contêiner do Azure. O Microsoft Defender para registros de contêiner verifica todas as imagens suportadas importadas por você. Saiba mais em Importar imagens de contêiner para um registro de contêiner.

A verificação é concluída normalmente em 2 minutos, mas pode levar até 40 minutos. As descobertas são disponibilizadas como recomendações de segurança como esta:

Como o Defender for Cloud funciona com o Azure Container Registry

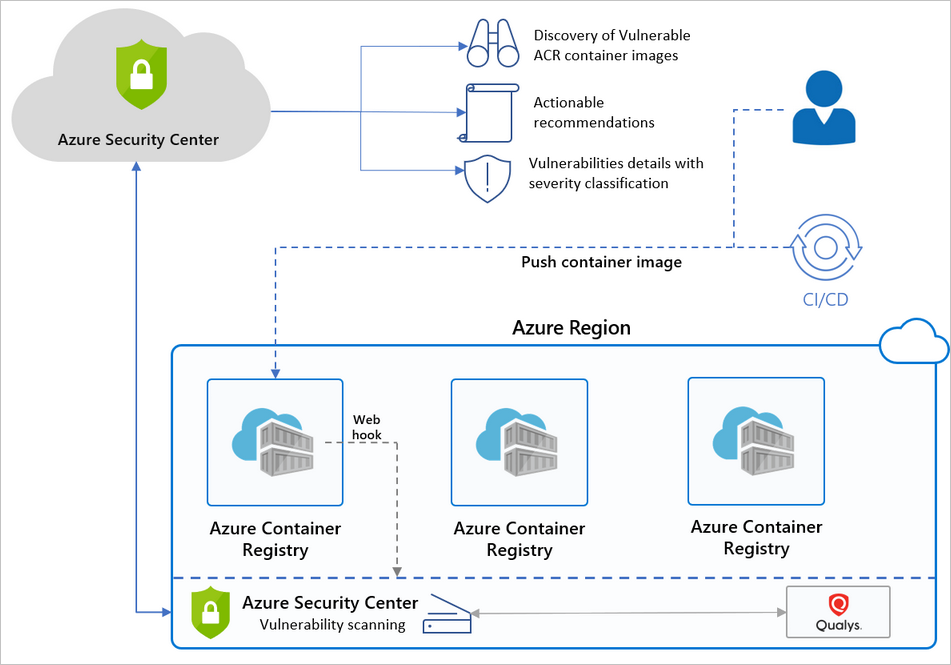

Abaixo está um diagrama de alto nível dos componentes e benefícios de proteger seus registros com o Defender for Cloud.

Perguntas frequentes - Verificação de imagens do Registro de Contêiner do Azure

Como o Defender for Cloud verifica uma imagem?

O Defender for Cloud extrai a imagem do registro e a executa em uma sandbox isolada com o scanner. O scanner extrai uma lista de vulnerabilidades conhecidas.

O Defender para a Cloud filtra e classifica os resultados do scanner. Quando uma imagem está em bom estado de funcionamento, o Defender para a Cloud marca-a como tal. O Defender para a Cloud gera recomendações de segurança apenas para imagens que têm problemas a resolver. Ao notificá-lo apenas quando existem problemas, o Defender para a Cloud reduz o potencial de alertas informativos indesejados.

Posso obter os resultados da verificação via API REST?

Sim. Os resultados estão em Subavaliações REST API. Além disso, você pode usar o Azure Resource Graph (ARG), a API semelhante ao Kusto para todos os seus recursos: uma consulta pode buscar uma verificação específica.

Que tipos de registo são analisados? Que tipos são faturados?

Para obter uma lista dos tipos de registros de contêiner suportados pelo Microsoft Defender para registros de contêiner, consulte Disponibilidade.

Se você conectar registros sem suporte à sua assinatura do Azure, o Defender for Cloud não os verificará e não cobrará por eles.

Posso personalizar as descobertas do verificador de vulnerabilidades?

Sim. Se você tiver uma necessidade organizacional de ignorar uma descoberta, em vez de corrigi-la, você pode opcionalmente desativá-la. As descobertas desativadas não afetam sua pontuação segura ou geram ruídos indesejados.

Saiba mais sobre como criar regras para desativar as descobertas da ferramenta integrada de avaliação de vulnerabilidades.

Por que o Defender for Cloud está me alertando sobre vulnerabilidades sobre uma imagem que não está no meu registro?

O Defender for Cloud fornece avaliações de vulnerabilidade para cada imagem enviada ou puxada em um registro. Algumas imagens podem reutilizar tags de uma imagem que já foi digitalizada. Por exemplo, você pode reatribuir a tag "Mais recente" toda vez que adicionar uma imagem a um resumo. Nesses casos, a imagem "antiga" ainda existe no registro e ainda pode ser puxada por seu resumo. Se a imagem tiver descobertas de segurança e for extraída, ela exporá vulnerabilidades de segurança.