Integração de dispositivos Windows através da Política de Grupo

Importante

Algumas informações neste artigo estão relacionadas com o produto pré-lançado que pode ser substancialmente modificado antes de ser lançado comercialmente. A Microsoft não oferece garantias, expressas ou implícitas, em relação às informações aqui fornecidas.

Aplica-se a:

- Política de Grupo

- API do Microsoft Defender para Endpoint 1

- Microsoft Defender para Endpoint Plano 2

- Microsoft Defender XDR

Quer experimentar o Defender para Ponto Final? Inscrever-se para uma avaliação gratuita.

Nota

Para utilizar Política de Grupo atualizações (GP) para implementar o pacote, tem de estar no Windows Server 2008 R2 ou posterior.

Para o Windows Server 2019 e o Windows Server 2022, poderá ter de substituir NT AUTHORITY\Well-Known-System-Account por NT AUTHORITY\SYSTEM do ficheiro XML que a preferência Política de Grupo cria.

Nota

Se estiver a utilizar a nova solução de Microsoft Defender para Endpoint unificada para Windows Server 2012 R2 e 2016, certifique-se de que está a utilizar os ficheiros ADMX mais recentes no arquivo central para obter acesso às opções de política de Microsoft Defender para Endpoint corretas. Veja Como criar e gerir o Arquivo Central para Política de Grupo Modelos Administrativos no Windows e transfira os ficheiros mais recentes para utilização com Windows 10.

Consulte Identificar a arquitetura e o método de implementação do Defender para Endpoint para ver os vários caminhos na implementação do Defender para Endpoint.

Abra o ficheiro do pacote de configuração gp (

WindowsDefenderATPOnboardingPackage.zip) que transferiu a partir do assistente de integração do serviço. Também pode obter o pacote no portal do Microsoft Defender:No painel de navegação, selecione Definições Pontos Finais>Gestão> dedispositivos>Integração.

Selecione o sistema operativo.

No campo Método de implementação , selecione Política de grupo.

Clique em Transferir pacote e guarde o ficheiro .zip.

Extraia o conteúdo do ficheiro .zip para uma localização partilhada e só de leitura que possa ser acedida pelo dispositivo. Deverá ter uma pasta denominada OptionalParamsPolicy e o ficheiro WindowsDefenderATPOnboardingScript.cmd.

Para criar um novo GPO, abra a Consola de Gestão de Política de Grupo (GPMC), clique com o botão direito do rato Política de Grupo Objetos que pretende configurar e clique em Novo. Introduza o nome do novo GPO na caixa de diálogo apresentada e clique em OK.

Abra a Consola de Gestão do Política de Grupo (GPMC), clique com o botão direito do rato no Objeto Política de Grupo (GPO) que pretende configurar e clique em Editar.

No Revisor gestão do Política de Grupo, aceda a Configuração do computador, Preferências e, em seguida, definições do Painel de controlo.

Clique com o botão direito do rato em Tarefas agendadas, aponte para Nova e, em seguida, clique em Tarefa Imediata (Pelo menos Windows 7).

Na janela Tarefa que é aberta, aceda ao separador Geral . Em Opções de segurança , clique em Alterar Utilizador ou Grupo , escreva SISTEMA e, em seguida, clique em Verificar Nomes e, em seguida, ok. NT AUTHORITY\SYSTEM aparece como a conta de utilizador que a tarefa irá executar como.

Selecione Executar se o utilizador tem sessão iniciada ou não e selecione a caixa de verificação Executar com privilégios mais altos .

No campo Nome, escreva um nome adequado para a tarefa agendada (por exemplo, Implementação do Defender para Ponto Final).

Aceda ao separador Ações e selecione Novo... Certifique-se de que Iniciar um programa está selecionado no campo Ação . Introduza o caminho UNC, utilizando o nome de domínio completamente qualificado (FQDN) do servidor de ficheiros do ficheiro de WindowsDefenderATPOnboardingScript.cmd partilhado.

Selecione OK e feche todas as janelas de GPMC abertas.

Para ligar o GPO a uma Unidade Organizacional (UO), clique com o botão direito do rato e selecione Ligar um GPO existente. Na caixa de diálogo apresentada, selecione o objeto Política de Grupo que pretende ligar. Clique em OK.

Sugestão

Depois de integrar o dispositivo, pode optar por executar um teste de deteção para verificar se o dispositivo está corretamente integrado no serviço. Para obter mais informações, veja Executar um teste de deteção num dispositivo do Defender para Ponto Final recentemente integrado.

Definições de configuração adicionais do Defender para Endpoint

Para cada dispositivo, pode indicar se os exemplos podem ser recolhidos a partir do dispositivo quando um pedido é feito através de Microsoft Defender XDR para submeter um ficheiro para análise aprofundada.

Pode utilizar Política de Grupo (GP) para configurar definições, tais como definições para a partilha de exemplo utilizada na funcionalidade de análise aprofundada.

Configurar definições de recolha de exemplo

No dispositivo de gestão gp, copie os seguintes ficheiros do pacote de configuração:

Copiar AtpConfiguration.admx para C:\Windows\PolicyDefinitions

Copiar AtpConfiguration.adml para C:\Windows\PolicyDefinitions\en-US

Se estiver a utilizar um Arquivo Central para Política de Grupo Modelos Administrativos, copie os seguintes ficheiros do pacote de configuração:

Copiar AtpConfiguration.admx para \\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions

Copie AtpConfiguration.adml para \\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions\en-US

Abra a Consola de Gestão do Política de Grupo, clique com o botão direito do rato no GPO que pretende configurar e clique em Editar.

No Revisor gestão de Política de Grupo, aceda a Configuração do computador.

Clique em Políticas e, em seguida, em Modelos administrativos.

Clique em Componentes do Windows e, em seguida, Windows Defender ATP.

Opte por ativar ou desativar a partilha de exemplo dos seus dispositivos.

Nota

Se não definir um valor, o valor predefinido é ativar a recolha de exemplo.

Outras definições de configuração recomendadas

Atualizar a configuração do Endpoint Protection

Depois de configurar o script de inclusão, continue a editar a mesma política de grupo para adicionar configurações de proteção de ponto final. Efetue edições de políticas de grupo a partir de um sistema com Windows 10 ou Server 2019, Windows 11 ou Windows Server 2022 para garantir que tem todas as funcionalidades necessárias Microsoft Defender Antivírus. Poderá ter de fechar e reabrir o objeto de política de grupo para registar as definições de configuração do Defender ATP.

Todas as políticas estão localizadas em Computer Configuration\Policies\Administrative Templates.

Localização da política: \Componentes do Windows\Windows Defender ATP

| Política | Definição |

|---|---|

| Ativar\Desativar recolha de exemplo | Ativado – "Ativar recolha de exemplo em máquinas" selecionada |

Localização da política: \Componentes do Windows\Antivírus do Microsoft Defender

| Política | Definição |

|---|---|

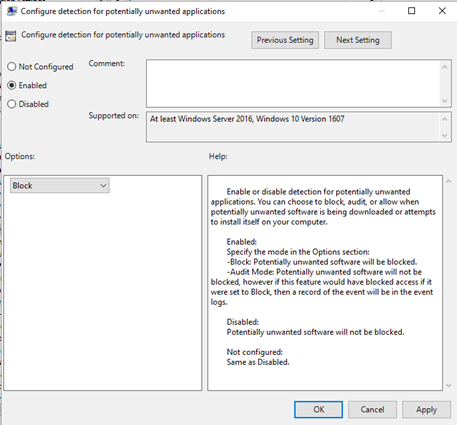

| Configurar a deteção para aplicações potencialmente indesejadas | Ativado, Bloquear |

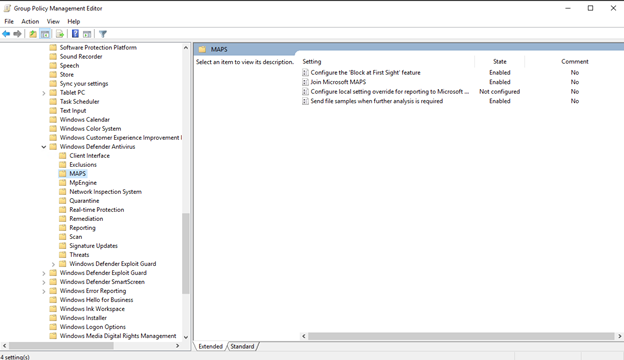

Localização da política: \Componentes do Windows\Microsoft Defender Antivírus\MAPS

| Política | Definição |

|---|---|

| Aderir ao Microsoft MAPS | Mapas Avançados ativados |

| Enviar exemplos de ficheiros quando for necessária uma análise mais aprofundada | Ativado, Enviar exemplos seguros |

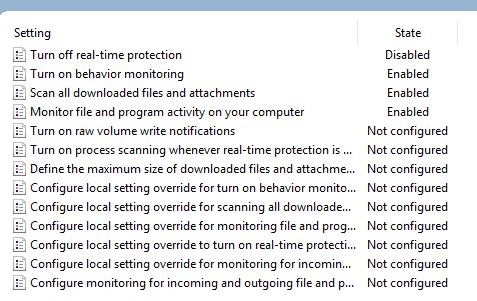

Localização da política: \Componentes do Windows\Microsoft Defender Antivírus\Proteção em tempo real

| Política | Definição |

|---|---|

| Desativar a proteção em tempo real | Desativado |

| Ativar a monitorização de comportamento | Ativado |

| Analisar todos os ficheiros e anexos transferidos | Ativado |

| Monitorizar a atividade de ficheiros e programas no computador | Ativado |

Localização da política: \Componentes do Windows\Microsoft Defender Antivírus\Análise

Estas definições configuram análises periódicas do ponto final. Recomendamos que efetue uma análise rápida semanal, que permita o desempenho.

| Política | Definição |

|---|---|

| Verifique se existem as informações de segurança de vírus e spyware mais recentes antes de executar uma análise agendada | Ativado |

Localização da política: \Componentes do Windows\Microsoft Defender Antivírus\Microsoft Defender Exploit Guard\Redução da Superfície de Ataque

Obtenha a lista atual de GUIDs de regras de redução da superfície de ataque da implementação regras de redução da superfície de ataque Passo 3: Implementar regras ASR. Para obter detalhes adicionais, de acordo com as regras, veja Referência de regras de redução da superfície de ataque

Abra a política Configurar Redução da Superfície de Ataque .

Selecione Ativado.

Selecione o botão Mostrar .

Adicione cada GUID no campo Nome do Valor com um Valor de 2.

Esta ação irá configurar cada uma para auditoria apenas.

| Política | Localização | Definição |

|---|---|---|

| Configurar o acesso controlado a pastas | \Componentes do Windows\Microsoft Defender Antivírus\Microsoft Defender Exploit Guard\Acesso Controlado a Pastas | Ativado, Modo de Auditoria |

Executar um teste de deteção para verificar a inclusão

Depois de integrar o dispositivo, pode optar por executar um teste de deteção para verificar se um dispositivo está corretamente integrado no serviço. Para obter mais informações, veja Executar um teste de deteção num dispositivo Microsoft Defender para Endpoint recentemente integrado.

Exclusão de dispositivos com Política de Grupo

Por motivos de segurança, o pacote utilizado em Dispositivos Offboard irá expirar 30 dias após a data em que foi transferido. Os pacotes de exclusão expirados enviados para um dispositivo serão rejeitados. Ao transferir um pacote de exclusão, será notificado da data de expiração dos pacotes e este também será incluído no nome do pacote.

Nota

As políticas de inclusão e exclusão não devem ser implementadas no mesmo dispositivo ao mesmo tempo, caso contrário, isto causará colisões imprevisíveis.

Obtenha o pacote de exclusão no portal do Microsoft Defender:

No painel de navegação, selecione DefiniçõesPontos Finais>Gestão de dispositivos>Exclusão>.

Selecione o sistema operativo.

No campo Método de implementação , selecione Política de grupo.

Clique em Transferir pacote e guarde o ficheiro .zip.

Extraia o conteúdo do ficheiro .zip para uma localização partilhada e só de leitura que possa ser acedida pelo dispositivo. Deve ter um ficheiro com o nome WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd.

Abra a Consola de Gestão do Política de Grupo (GPMC), clique com o botão direito do rato no Objeto Política de Grupo (GPO) que pretende configurar e clique em Editar.

No Revisor gestão de Política de Grupo, aceda a Configuração do computador,Preferências e, em seguida, definições do Painel de controlo.

Clique com o botão direito do rato em Tarefas agendadas, aponte para Nova e, em seguida, clique em Tarefa imediata.

Na janela Tarefa que é aberta, aceda ao separador Geral em Opções de segurança e selecione Alterar Utilizador ou Grupo, introduza SISTEMA, selecione Verificar Nomes e, em seguida, OK. NT AUTHORITY\SYSTEM aparece como a conta de utilizador como a qual a tarefa será executada.

Selecione Executar se o utilizador tem sessão iniciada ou não e selecione a caixa de verificação Executar com privilégios mais altos .

No campo Nome, escreva um nome adequado para a tarefa agendada (por exemplo, Implementação do Defender para Ponto Final).

Aceda ao separador Ações e selecione Novo.... Certifique-se de que Iniciar um programa está selecionado no campo Ação . Introduza o caminho UNC, utilizando o nome de domínio completamente qualificado (FQDN) do servidor de ficheiros do ficheiro de WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd partilhado.

Selecione OK e feche todas as janelas de GPMC abertas.

Importante

A exclusão faz com que o dispositivo deixe de enviar dados do sensor para o portal, mas os dados do dispositivo, incluindo a referência a quaisquer alertas que tenha tido, serão retidos até 6 meses.

Monitorizar a configuração do dispositivo

Com Política de Grupo não existe uma opção para monitorizar a implementação de políticas nos dispositivos. A monitorização pode ser feita diretamente no portal ou com as diferentes ferramentas de implementação.

Monitorizar dispositivos com o portal

- Aceda ao portal Microsoft Defender.

- Clique em Inventário de dispositivos.

- Verifique se os dispositivos estão a aparecer.

Nota

Os dispositivos podem demorar vários dias a começar a aparecer na lista Dispositivos. Isto inclui o tempo que as políticas demoram a ser distribuídas para o dispositivo, o tempo que demora até o utilizador iniciar sessão e o tempo que o ponto final demora a iniciar a criação de relatórios.

Configurar políticas do Defender AV

Crie um novo Política de Grupo ou agrupe estas definições com as outras políticas. Isto depende do ambiente do cliente e de como gostaria de implementar o serviço ao direcionar diferentes unidades organizacionais (UOs).

Depois de escolher o GP ou criar um novo, edite o GP.

Navegue até Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindowsMicrosoft Defender Proteção antivírus> emtempo real.

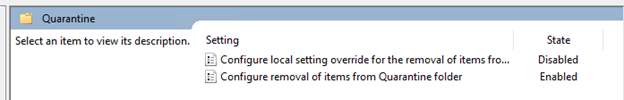

Na pasta Quarentena, configure a remoção de itens da pasta Quarentena.

Na pasta Analisar, configure as definições de análise.

Monitorizar todos os ficheiros na proteção em tempo real

Navegue até Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindowsMicrosoft Defender Proteção antivírus> emtempo real.

Configurar as definições do Windows Defender SmartScreen

Navegue até Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindowsWindows Defender SmartScreen>Explorer.

Navegue para Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindowsWindows Defender SmartScreen>Microsoft Edge.

Configurar Aplicações Potencialmente Indesejadas

Navegue para Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindowsMicrosoft Defender Antivírus.

Configurar a Proteção contra Entrega na Cloud e enviar amostras automaticamente

Navegue para Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindowsMicrosoft Defender Antivírus>MAPS.

Nota

A opção Enviar todos os exemplos fornecerá a maior análise de binários/scripts/documentos, o que aumenta a postura de segurança. A opção Enviar exemplos seguros limita o tipo de binários/scripts/documentos que estão a ser analisados e diminui a postura de segurança.

Para obter mais informações, veja Ativar a proteção da cloud no Antivírus do Microsoft Defender e Proteção da cloud e submissão de exemplo no Antivírus do Microsoft Defender.

Procurar atualização de assinatura

Navegue atéPolíticasde Configuração> do ComputadorModelos> AdministrativosComponentes>> do Windows Microsoft DefenderAtualizações de Informações de Segurançaantivírus>.

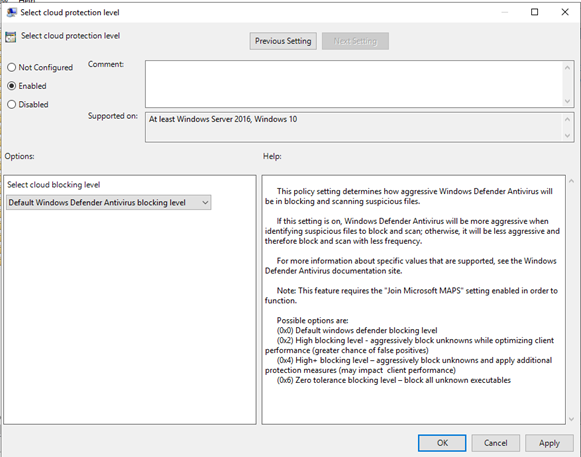

Configurar o tempo limite e o nível de proteção da entrega na cloud

Navegue para Políticas de Configuração> do ComputadorModelos>Administrativos Componentes>> doWindows Microsoft DefenderMpEngineantivírus>. Quando configurar a política de nível de proteção da cloud para a política de bloqueio do Antivírus Microsoft Defender Predefinido, esta ação irá desativar a política. Isto é o que é necessário para definir o nível de proteção para a predefinição do Windows.

Tópicos relacionados

- Integração de dispositivos Windows através do Microsoft Endpoint Configuration Manager

- Integração de dispositivos Windows através de ferramentas de Gestão de Dispositivos Móveis

- Integração de dispositivos Windows através de um script local

- Integração de dispositivos não persistentes de infraestrutura de ambiente de trabalho virtual (VDI)

- Executar um teste de deteção num dispositivo de Microsoft Defender para Endpoint recentemente integrado

- Resolver problemas de inclusão de Microsoft Defender para Endpoint

Sugestão

Quer saber mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Endpoint Tech Community.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários