Общие сведения о системе безопасности Azure

Обзор

Мы понимаем, что в облаке безопасность имеет наивысший приоритет и вам крайне важно получать точные и своевременные сведения о безопасности Azure. Одним из наиболее весомых доводов в пользу использования Azure для приложений и служб является доступ к обширному ассортименту различных инструментов и функций обеспечения безопасности. Эти средства и возможности мы предлагаем вам для создания безопасных решений на безопасной платформе Azure. Microsoft Azure обеспечивает конфиденциальность, целостность и доступность данных клиента, а также прозрачный учет.

Статья содержит подробный обзор доступных в Azure элементов безопасности.

Платформа Azure

Azure — общедоступная облачная платформа, которая поддерживает широкий выбор операционных систем, языков программирования, платформ, инструментов, баз данных и устройств. В ней можно запускать контейнеры Linux с интеграцией Docker, создавать приложения на языках JavaScript, Python, .NET, PHP, Java и Node.js, разрабатывать серверные решения для устройств под управлением iOS, Android и Windows.

Общедоступные облачные службы Azure поддерживают технологии, которым доверяют миллионы разработчиков и ИТ-специалистов. Создавая ресурсы ИТ или перенося их в поставщик общедоступных облачных служб, вы полагаетесь на возможности организации по обеспечению защиты приложений и данных с помощью предоставляемых решений для управления безопасностью облачных ресурсов.

Инфраструктура устройств и приложений Azure предназначена для размещения миллионов пользователей одновременно. Это надежная платформа, которая удовлетворяет корпоративным требованиям к обеспечению безопасности.

Кроме того, Azure предоставляет самые разные настраиваемые решения для обеспечения безопасности, а также возможность управления ими. Все это позволит настроить защиту в соответствии с уникальными особенностями развернутых в организации служб. Данный документ поможет вам понять, каким образом функции безопасности Azure позволяют удовлетворить эти требования.

Примечание.

Основная цель данного документа — элементы управления, которые клиенты могут использовать для настройки и повышения безопасности приложений и служб.

Сведения о том, как корпорация Майкрософт обеспечивает защиту самой платформы Azure, см. в статье Безопасность инфраструктуры Azure.

Общие сведения о возможностях системы безопасности Azure

В зависимости от модели облачной изменяется ответственность за управление безопасностью приложения или службы. В платформе Azure доступны возможности для упрощения выполнения этих обязанностей с помощью встроенных функций и решений партнеров, которые могут быть развернуты в подписке Azure.

Встроенные функции разделены на шесть функциональных областей: операции, приложения, хранилище, сеть Azure, вычисления и идентификация. Узнать больше о функциях и возможностях платформы Azure, которые доступны в этих шести областях, можно из сводной информации.

Операции

Этот раздел содержит дополнительные сведения о ключевых функциях операций безопасности, а также сводные сведения об этих функциях.

Microsoft Sentinel

Microsoft Sentinel — это масштабируемое ориентированное на облако решение для управления информационной безопасностью и событиями безопасности (SIEM), а также для автоматического реагирования с помощью оркестрации операций защиты (SOAR). Microsoft Sentinel обеспечивает средства для интеллектуальной аналитики безопасности и аналитики угроз по всему предприятию, предоставляя единое решение для обнаружения атак, видимости угроз, упреждающей охоты и реагирования на угрозы.

Microsoft Defender для облака

Microsoft Defender для облака помогает предотвращать и обнаруживать угрозы, а также реагировать на них при одновременном повышении видимости и управлении безопасностью ресурсов Azure. Она включает встроенные функции мониторинга безопасности и управления политиками для подписок Azure, помогает выявлять угрозы, которые в противном случае могли бы оказаться незамеченными, и взаимодействует с широким комплексом решений по обеспечению безопасности.

Кроме того, Defender для облака упрощает операции безопасности, обеспечивая единую панель мониторинга, содержащую оповещения и рекомендации, в соответствии с которыми можно предпринять немедленные действия. Часто проблемы можно устранить одним щелчком мыши в консоли Defender для облака.

Azure Resource Manager

Azure Resource Manager дает вам возможность работать с ресурсами своего решения как с группой. Вы можете развертывать, обновлять или удалять все ресурсы решения в рамках одной скоординированной операции. Развертывание осуществляется на основе шаблона Azure Resource Manager, используемого для разных сред, в том числе для тестовой, промежуточной и рабочей. Диспетчер ресурсов предоставляет функции безопасности, аудита и добавления тегов, помогающие управлять ресурсами после развертывания.

Развертывания на основе шаблона Azure Resource Manager помогают повысить безопасность решений, развернутых в Azure, так как стандартные параметры управления безопасностью могут быть интегрированы в стандартизованные развертывания на основе шаблона. Это снижает риск ошибок в конфигурации безопасности, которые могут допускаться при развертывании вручную.

Application Insights

Application Insights — это расширяемая служба управления производительностью приложений (APM) для веб-разработчиков. С помощью Application Insights можно отслеживать динамические веб-приложения и автоматически обнаруживать аномалии производительности. Эта служба включает в себя мощные аналитические инструменты, которые помогут вам диагностировать проблемы и понять, что пользователи фактически делают в вашем приложении. Она отслеживает приложение на протяжении всего времени его работы: как на этапе тестирования, так и после публикации или развертывания.

Application Insights создает диаграммы и таблицы, которые могут отображать различные данные: например, в какое время дня у вас наибольшее число пользователей, насколько быстро приложение отвечает на запросы и насколько хорошо оно обслуживается внешними службами, от которых зависит.

В случае сбоев, ошибок или проблем с производительностью можно более детально просмотреть телеметрические данные, чтобы определить причину проблемы. Кроме этого, в случае каких-либо изменений доступности и производительности приложения служба будет отправлять вам по электронной почте соответствующие уведомления. Таким образом, Application Insight становится ценным инструментом безопасности, так как помогает обеспечить конфиденциальность, целостность и доступность.

Azure Monitor

Azure Monitor предлагает возможности визуализации, создания запросов, маршрутизации, оповещения, автомасштабирования и автоматизации на основе данных подписки Azure (Журнал действий) и каждого отдельного ресурса Azure (Журналы ресурсов). Azure Monitor можно использовать для оповещения о событиях безопасности, регистрируемых в журналах Azure.

Журналы Azure Monitor

Журнал Azure Monitor обеспечивает решение для управления ИТ-инфраструктурой (как локальной, так и сторонней облачной, например AWS), а также для ресурсов Azure. Данные из Azure Monitor могут направляться непосредственно в журнал Azure Monitor, в результате чего метрики и журналы для всей среды будут отображаться в одном месте.

Журнал Azure Monitor может быть полезным инструментом для выполнения экспертизы и прочего анализа безопасности, так как позволяет быстро находить информацию в больших объемах записей, относящихся к безопасности, с помощью гибких запросов. Кроме того, локальные журналы брандмауэра и прокси-сервера можно экспортировать в Azure для анализа с помощью журнала Azure Monitor.

Помощник по Azure

Помощник по Azure — это персонализированный облачный консультант, который поможет оптимизировать развернутые службы Azure. Он анализирует конфигурацию и данные телеметрии использования ресурсов. Затем он рекомендует решения, позволяющие повысить производительность, безопасность и надежность ресурсов, выявляя при этом любые возможности сократить общие затраты на Azure. Помощник по Azure предоставляет рекомендации по безопасности, которые могут значительно повысить общий уровень безопасности решений, развертываемых в Azure. Эти рекомендации составляются на основе анализа безопасности, выполненного Microsoft Defender для облака.

Приложения

Этот раздел содержит дополнительные сведения о ключевых функциях защиты приложений, а также сводные сведения об этих функциях.

Выполнение тестов на проникновение

Мы не тестируем ваши приложения на проникновение, однако понимаем, что вам потребуется такая проверка. Это хорошо, поскольку, повышая безопасность своих приложений, вы помогаете повысить безопасность всей экосистемы Azure. Хотя уведомлять Майкрософт о тестировании на проникновение больше не требуется, пользователи по-прежнему должны соответствовать требованиям правил выполнения тестов на проникновение в Microsoft Cloud.

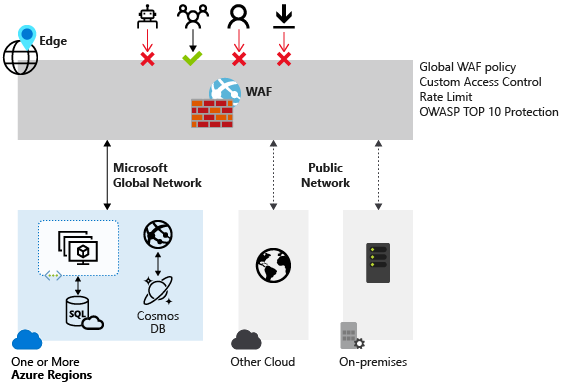

Брандмауэр веб-приложения

Брандмауэр веб-приложения (WAF) в шлюзе приложений Azure помогает защитить веб-приложения от таких распространенных сетевых атак, как атаки путем внедрения кода SQL, атаки с использованием межсайтовых сценариев и перехваты сеанса. Он предварительно настроен для защиты от 10 наиболее распространенных угроз, идентифицированных сообществом Open Web Application Security Project (OWASP).

Проверка подлинности и авторизация в службе приложений Azure

Аутентификация и авторизация службы приложений — это функция, которая позволяет приложению выполнять вход пользователей, не требуя изменения кода в серверной части приложения. Она является простым способом обеспечения защиты приложения и работы с данными пользователей.

Многоуровневая архитектура безопасности

Среды службы приложений предоставляют изолированную среду выполнения, развернутую в виртуальной сети Azure. Поэтому разработчики могут создавать многоуровневую архитектуру безопасности, предусматривающую разные уровни доступа к сети для каждого уровня приложения. Основная цель заключается в том, чтобы сделать невозможным общий доступ к внутреннему приложению API из Интернета, разрешив вызывать API только вышестоящими веб-приложениями. В подсетях виртуальной сети Azure, содержащих среды службы приложений, могут использоваться группы безопасности сети (NSG) для ограничения открытого доступа к приложениям API.

Диагностика веб-сервера и приложений

Веб-приложения службы приложений включают функции диагностики для записи в журнал информации как с веб-сервера, так и из веб-приложения. Используется следующее логическое разделение: диагностика веб-сервера и диагностика приложений. Веб-серверы включают в себя два основных достижения в диагностике и устранении неполадок сайтов и приложений.

Первая новая возможность — получаемые в режиме реального времени сведения о состоянии пулов приложений, рабочих процессов, узлов, доменов приложений и выполняющихся запросов. Вторым новым преимуществом являются подробные события трассировки, используемые для отслеживания запросов на протяжении всего процесса запроса и ответа.

Чтобы включить сбор этих событий трассировки, можно настроить службы IIS 7 для автоматической записи полных журналов трассировки в формате XML для любого указанного запроса по прошествии определенного периода времени или получении кодов ошибок.

Хранилище

Этот раздел содержит дополнительные сведения о ключевых функциях безопасности в службе хранилища Azure, а также сводные сведения об этих функциях.

Управление доступом на основе ролей в Azure (Azure RBAC)

Вы можете защитить учетную запись хранения с помощью управления доступом на основе ролей Azure (Azure RBAC). Ограничение доступа согласно принципам безопасности (принцип предоставления доступа только в тех случаях и в той степени, в которой знание такой информации необходимо, а также принцип предоставления минимальных привилегий) крайне важно для организаций, которым требуется применять политики безопасности для доступа к данным. Эти права предоставляются путем назначения соответствующей роли Azure группам и приложениям для определенной области. Вы можете назначать пользователям права, например права участника учетных записей хранения, с помощью встроенных ролей Azure. Доступ к ключам для учетной записи хранения, использующей модель на основе Azure Resource Manager, можно контролировать посредством Azure RBAC.

Подписанный URL-адрес

Подписанный URL-адрес (SAS) обеспечивает делегированный доступ к ресурсам в вашей учетной записи хранения. SAS означает, что клиенту можно предоставить ограниченное право на работу с объектами в вашей учетной записи хранения на определенный период и с определенным набором разрешений. Вы можете предоставлять эти ограниченные права, не сообщая ключи доступа к своей учетной записи.

Шифрование при передаче

Шифрование при передаче — это механизм защиты данных, передаваемых по сетям. Служба хранилища Azure позволяет применять для защиты данных:

шифрование транспортного уровня, например протокол HTTPS, при передаче данных в службу хранилища Azure или из нее;

шифрование подключения, например шифрование SMB 3.0 для общей папки Azure;

шифрование на стороне клиента, которое шифрует данные перед их передачей в хранилище и расшифровывает данные после получения из хранилища.

Шифрование при хранении

Для многих организаций шифрование неактивных данных является обязательным шагом для защиты данных, соблюдения стандартов и обеспечения конфиденциальности данных. В службе хранилища Azure есть три функции, обеспечивающие шифрование неактивных данных.

Шифрование службы хранилища позволяет настроить автоматическое шифрование данных, записываемых в службу хранилища Azure.

Шифрование на стороне клиента также обеспечивает шифрование при хранении.

Шифрование дисков Azure для виртуальных машин Linux и Шифрование дисков Azure для виртуальных машин Windows позволяет шифровать диски ОС и диски данных, используемые виртуальной машиной IaaS.

Аналитика службы хранилища

Azure Storage Analytics ведет журнал и предоставляет данные метрик для учетной записи хранения. Эта информация может использоваться для трассировки запросов, анализа тенденций пользования и диагностики проблем в учетной записи хранения. В аналитике хранилища регистрируется подробная информация об успешных и неудачных запросах к службе хранилища. Эта информация может использоваться для мониторинга отдельных запросов и диагностики неполадок в службе хранилища. Запросы вносятся в журнал наилучшим возможным образом. Регистрируются запросы, прошедшие проверку подлинности, следующих типов.

- успешные запросы;

- неудачные запросы, в том числе из-за ошибок, связанных с временем ожидания, регулированием, сетью, авторизацией и др.;

- запросы, в которых используется подписанный URL-адрес (SAS), в том числе неудачные и успешные запросы;

- запросы к данным аналитики.

Поддержка браузерных клиентов с помощью CORS

Общий доступ к ресурсам независимо от источника (CORS) — это механизм, позволяющий доменам предоставлять друг другу разрешение для доступа к ресурсам друг друга. Агент пользователя отправляет дополнительные заголовки, чтобы гарантировать, что коду JavaScript, загруженному из определенного домена, разрешен доступ к ресурсам, расположенным в другом домене. Последний отправляет ответ с дополнительными заголовками, разрешающими или запрещающими исходному домену доступ к его ресурсам.

Теперь службы хранилища Azure поддерживают CORS, поэтому после того, как будут заданы правила CORS для службы, прошедший аутентификацию запрос к службе из другого домена будет оценен для определения его допустимости согласно заданным правилам.

Сеть

Этот раздел содержит дополнительные сведения о ключевых функциях безопасности в сети Azure, а также сводные сведения об этих функциях.

Контроль сетевого уровня

Контроль доступа к сети — это процесс ограничения возможностей входящих и исходящих подключений для определенных устройств и подсетей, лежащий в основе сетевой безопасности. Цель контроля доступа к сети — убедиться, что виртуальные машины и службы доступны только надлежащим пользователям и устройствам.

группы сетевой безопасности;

Группа безопасности сети (NSG) — это собой основной брандмауэр для фильтрации пакетов с отслеживанием состояния, который позволяет контролировать доступ по 5 кортежам. Группы безопасности сети не обеспечивают проверку на прикладном уровне или механизмы контроля доступа с проверкой подлинности. Они могут использоваться для контроля трафика, передаваемого между подсетями в виртуальной сети Azure, и трафика между виртуальной сетью и Интернетом.

Брандмауэр Azure

Брандмауэр Azure — это ориентированная на облако интеллектуальная служба сетевого брандмауэра, обеспечивающая защиту от угроз для облачных рабочих нагрузок в Azure. Это высокодоступная служба с полным отслеживанием состояния и неограниченными возможностями облачного масштабирования. Она обеспечивает анализ внутреннего и внешнего трафика.

Брандмауэр Azure предлагается в двух SKU: Стандартный и Премиум. Брандмауэр Azure уровня "Стандартный" обеспечивает фильтрацию уровней L3–L7 и аналитику угроз, реализованные специалистами по кибербезопасности Майкрософт. Брандмауэр Azure уровня "Премиум" предлагает расширенные возможности, в том числе IDPS на основе подписи для быстрого обнаружения атак путем поиска особых паттернов.

Управление маршрутами и принудительное туннелирование

Возможность управлять поведением при маршрутизации в виртуальных сетях Azure является крайне важной с точки зрения сетевой безопасности и контроля доступа. Например, если вам необходимо обеспечить, чтобы весь входящий и исходящий трафик в виртуальной сети Azure проходил через это виртуальное устройство безопасности, нужно иметь возможность контролировать и настраивать маршрутизацию. Это можно сделать, настроив в Azure определяемые пользователем маршруты.

Определяемые пользователем маршруты позволяют настроить пути входящего и исходящего трафика отдельных виртуальных машин или подсетей, чтобы обеспечить максимальную безопасность маршрутов. Принудительное туннелирование — это механизм, который позволяет запрещать службам инициировать подключения к устройствам в Интернете.

Это отличается от приема входящих подключений и последующего ответа на них. Интерфейсные веб-серверы должны отвечать на запрос от интернет-узлов, поэтому трафику из Интернета разрешено поступать на такие веб-серверы, а им в свою очередь разрешено отвечать.

Принудительное туннелирование обычно используется для принудительной передачи исходящего трафика Интернета через локальные прокси-серверы системы безопасности и брандмауэры.

Виртуальные устройства сетевой безопасности

Группы безопасности сети, определяемые пользователем маршруты и принудительное туннелирование обеспечивают уровень безопасности на сетевом и транспортном уровнях модели OSI, но иногда требуется обеспечить защиту на более высоком уровне стека. Воспользоваться этими улучшенными функциям сетевой безопасности можно с помощью устройства сетевой безопасности от партнера Azure. Последние решения в области безопасности из партнерской сети Azure можно найти на сайте Azure Marketplace по запросу "безопасность" и "сетевая безопасность".

Виртуальная сеть Azure

Виртуальная сеть (VNet) Azure — это представление сети в облаке. Это логическая изоляция сетевой структуры Azure, выделенной для вашей подписки. Вы можете полностью контролировать блоки IP-адресов, параметры DNS, политики безопасности и таблицы маршрутизации в этой сети. Кроме того, вы можете дополнительно разделить виртуальную сеть на подсети и запускать виртуальные машины Azure IaaS и (или) облачные службы (экземпляры роли PaaS) в виртуальных сетях Azure.

Можно также подключить виртуальную сеть к локальной сети с помощью одного из вариантов подключения, доступных в Azure. По сути, вы можете расширить локальную сеть в Azure с возможностью полного контроля над блоками IP-адресов и преимуществами приложений корпоративного уровня, предоставляемыми Azure.

Сети Azure поддерживают различные сценарии безопасного удаленного доступа. Ниже перечислены некоторые из них.

Подключение отдельных рабочих станций к виртуальной сети Azure

Подключение локальной сети к виртуальной сети Azure с помощью VPN

Подключение локальной сети к виртуальной сети Azure с помощью выделенного канала глобальной сети

Диспетчер виртуальных сетей Azure

Диспетчер виртуальная сеть Azure предоставляет централизованное решение для защиты виртуальных сетей в масштабе. Он использует правила администратора безопасности для централизованного определения и применения политик безопасности для виртуальных сетей во всей организации. Правила администратора безопасности имеют приоритет над правилами группы безопасности сети (NSG) и применяются к виртуальной сети. Это позволяет организациям применять основные политики с правилами администратора безопасности, но по-прежнему разрешать подчиненным командам адаптировать группы безопасности в соответствии с их конкретными потребностями на уровне подсети и сетевого адаптера. В зависимости от потребностей организации можно использовать действия правил "Разрешить", "Запрет" или "Всегда разрешать" для применения политик безопасности.

| Действие правила | Description |

|---|---|

| Разрешить | Разрешает указанный трафик по умолчанию. Подчиненные группы безопасности сети по-прежнему получают этот трафик и могут отклонить его. |

| Всегда разрешать | Всегда разрешать указанный трафик независимо от других правил с более низким приоритетом или группами безопасности сети. Это можно использовать для обеспечения блокировки агента мониторинга, контроллера домена или трафика управления. |

| Запретить | Блокировать указанный трафик. Подчиненные группы безопасности не будут оценивать этот трафик после отказа в правиле администратора безопасности, обеспечивая защиту портов высокого риска для существующих и новых виртуальных сетей по умолчанию. |

В Диспетчере виртуальная сеть Azure группы сети позволяют группировать виртуальные сети вместе для централизованного управления и применения политик безопасности. Группы сети — это логическая группировка виртуальных сетей на основе ваших потребностей с точки зрения топологии и безопасности. Вы можете вручную обновить членство в виртуальной сети в группах сети или определить условные инструкции с помощью Политика Azure для динамического обновления групп сети для автоматического обновления членства в группах сети.

Приватный канал Azure

Приватный канал Azure обеспечивает доступ к службам Azure PaaS (например, к службе хранилища Microsoft Azure и Базе данных SQL), а также размещенным в Azure службам, которые принадлежат клиенту или партнеру, через частную конечную точку виртуальной сети. Настройка и потребление с использованием Приватного канала Azure согласованы между службами Azure PaaS, клиентскими и общими партнерскими службами. Трафик, поступающий из виртуальной сети в службу Azure, всегда остается в магистральной сети Microsoft Azure.

Частные конечные точки позволяют защищать критически важные ресурсы служб Azure в пределах отдельных виртуальных сетей. Частная конечная точка Azure обеспечивает безопасное и надежное подключение к службе через приватный канал Azure. Частная конечная точка использует частный IP-адрес из виртуальной сети, благодаря чему служба включается в виртуальную сеть. Для использования служб Azure больше не требуется открывать доступ в вашу виртуальную сеть из Интернета.

Вы также можете создать собственную службу приватного канала в виртуальной сети. Служба Приватный канал Azure — это ссылка на вашу собственную службу, которая работает на базе приватного канала Azure. Служба, выполняющаяся на Load Balancer (цен. Категория "Стандартный") Azure, может быть включена для доступа к частным каналам, чтобы пользователи службы могли получить к ней доступ в частном порядке из своих собственных виртуальных сетей. Пользователи могут создать частную конечную точку в своей виртуальной сети и сопоставить ее с этой службой. Больше не требуется открывать доступ к вашей службе из Интернета.

VPN-шлюз

Для обмена сетевым трафиком между виртуальной сетью Azure и локальным сайтом необходимо создать VPN-шлюз для виртуальной сети Azure. VPN-шлюз — это разновидность шлюза виртуальной сети, который отправляет зашифрованный трафик через общедоступное подключение. VPN-шлюзы можно также использовать для обмена трафиком между виртуальными сетями Azure через сетевую структуру Azure.

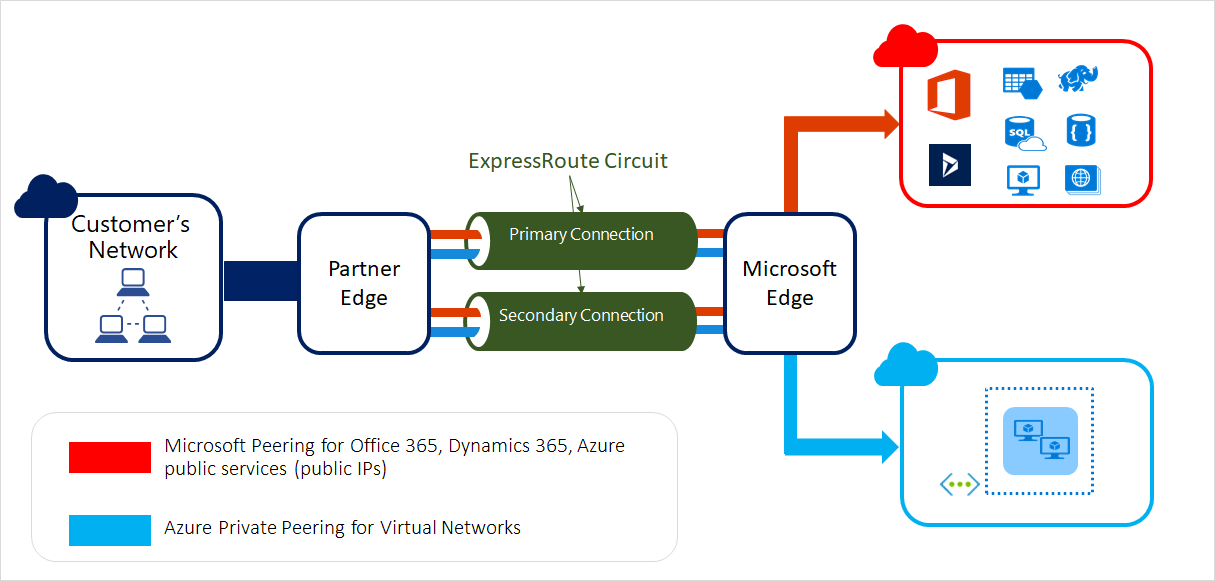

ExpressRoute

Microsoft Azure ExpressRoute — это выделенный канал глобальной сети, который позволяет переносить локальные сети в Microsoft Cloud по выделенному закрытому подключению, которое обеспечивается поставщиком услуг подключения.

ExpressRoute позволяет устанавливать подключения к облачным службам Майкрософт, таким как Microsoft Azure, Microsoft 365 и CRM Online. Это может быть подключение типа "любой к любому" (IP VPN), подключение Ethernet типа "точка-точка" или виртуальное кросс-подключение через поставщика услуг подключения на совместно используемом сервере.

Подключения ExpressRoute не проходят через общедоступный Интернет и поэтому считаются более безопасными, чем решения на основе VPN. Это обеспечивает повышенный уровень безопасности, надежности и быстродействия подключений ExpressRoute и более низкий уровень задержки по сравнению с типовыми подключениями через Интернет.

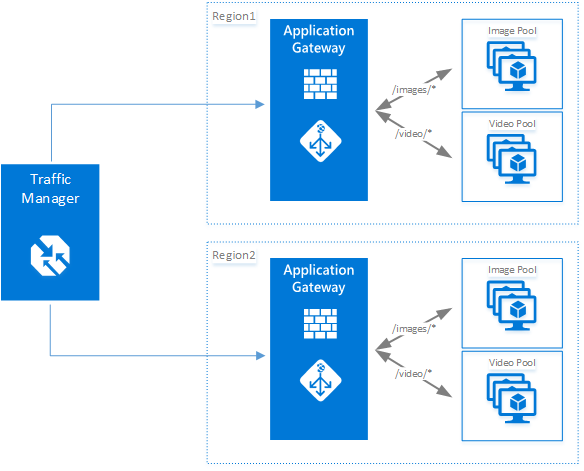

Шлюз приложений

Шлюз приложений Microsoft Azure предоставляет контроллер доставки приложений (ADC) как услугу, предлагая для приложения множество функций балансировки нагрузки уровня 7.

С его помощью можно оптимизировать производительность веб-фермы за счет выполнения внешних TLS-запросов, требующих интенсивного использования ЦП, на шлюзе приложений Azure (т. н. "разгрузка TLS" или "мост TLS"). Кроме того, пользователи получают другие возможности маршрутизации уровня 7, включая распределение входящего трафика методом циклического перебора, определение сходства сеансов на основе файлов cookie, маршрутизацию на основе URL-путей и возможность размещения нескольких веб-сайтов за одним шлюзом приложений. Шлюз приложений — это балансировщик нагрузки уровня 7.

Он отвечает за отработку отказов и эффективную маршрутизацию HTTP-запросов между разными серверами (облачными и локальными).

Шлюз приложений выполняет многие функции контроллера доставки приложений (ADC), включая балансировку нагрузки HTTP, определение сходства сеансов на основе файлов cookie, разгрузку TLS, пользовательские пробы работоспособности, поддержку нескольких сайтов и т. д.

Брандмауэр веб-приложения

Брандмауэр веб-приложения — это функция шлюза приложений Azure, которая обеспечивает защиту веб-приложений, использующих шлюз приложений для стандартных функций управления доставкой приложений. Принцип работы брандмауэра веб-приложения заключается в защите приложений от большинства из основных десяти уязвимостей OWASP.

Защита от внедрения кода SQL.

Защита от распространенных сетевых атак, в том числе от внедрения команд, несанкционированных HTTP-запросов, разделения HTTP-запросов и атак с включением удаленного файла.

Защита от нарушений протокола HTTP.

Защита от аномалий протокола HTTP, например отсутствия агента пользователя узла и заголовков accept.

Защита от программ-роботов, программ-обходчиков и сканеров.

Обнаружение распространенных неправильных конфигураций приложений (Apache, IIS и т. д.).

Централизованная защита от сетевых атак с помощью брандмауэра веб-приложения значительно упрощает управление безопасностью и помогает приложению избегать угроз вторжения. Решение WAF может быстрее реагировать на угрозы безопасности по сравнению с защитой каждого отдельного веб-приложения благодаря установке исправлений известных уязвимостей в центральном расположении. Существующие шлюзы приложений можно легко преобразовать в шлюзы приложений с поддержкой брандмауэра веб-приложений.

Диспетчер трафика

Диспетчер трафика Microsoft Azure позволяет управлять распределением пользовательского трафика между конечными точками службы в разных центрах обработки данных. К конечным точкам службы, поддерживаемым диспетчером трафика Azure, относятся виртуальные машины, веб-приложения и облачные службы Azure. Вы также можете использовать диспетчер трафика с внешними конечными точками, не связанными с Azure. Диспетчер трафика использует службу доменных имен (DNS) для направления клиентских запросов к наиболее подходящей конечной точке в зависимости от метода маршрутизации трафика и работоспособности конечных точек.

Диспетчер трафика предоставляет целый ряд методов маршрутизации трафика, подходящих для приложений с различными потребностями, а также для мониторинга работоспособности конечных точек и автоматической отработки отказа. Диспетчер трафика устойчив к сбоям, включая сбой всего региона Azure.

Azure Load Balancer

Azure Load Balancer обеспечивает высокую доступность и производительность сети для приложений. Это балансировщик нагрузки уровня 4 (TCP, UDP), распределяющий входящий трафик между работоспособными экземплярами служб, определенных в наборе балансировки нагрузки. Вот какие функции можно настроить в службе Azure Load Balancer:

балансировка нагрузки входящего интернет-трафика виртуальных машин. Такая конфигурация называется общедоступным балансировщиком нагрузки.

Балансировка нагрузки трафика между виртуальными машинами в виртуальной сети, между виртуальными машинами в облачных службах или между локальными компьютерами и виртуальными машинами в распределенной виртуальной сети. Такая конфигурация называется внутренней балансировкой нагрузки.

Перенаправление внешнего трафика к определенному экземпляру виртуальной машины

Внутренняя служба DNS

Списком DNS-серверов, которые используются в виртуальной сети, можно управлять с помощью портала управления или файла конфигурации сети. Для каждой виртуальной сети можно добавить до 12 DNS-серверов. При указании DNS-серверов важно убедиться, что они размещены в списке клиента в правильном порядке для его среды. Списки DNS-серверов не работают по принципу циклического перебора. Серверы используются в том порядке, в котором они указаны. Если первый DNS-сервер в списке доступен, клиент будет использовать его вне зависимости от того, работает DNS-сервер правильно или нет. Чтобы изменить порядок DNS-серверов для виртуальной сети, удалите их из списка клиента и добавьте обратно в нужном ему порядке. Служба DNS обеспечивает доступность, являющуюся одним из трех упомянутых выше компонентов безопасности.

Azure DNS

Служба доменных имен, или DNS, отвечает за преобразование (или разрешение) имени веб-сайта или службы в IP-адрес. Azure DNS — это служба размещения для доменов DNS, которая предоставляет разрешение имен с помощью инфраструктуры Microsoft Azure. Размещая домены в Azure, вы можете управлять своими записями DNS с помощью тех же учетных данных, API и инструментов и оплачивать использование, как и другие службы Azure. Служба DNS обеспечивает доступность, являющуюся одним из трех упомянутых выше компонентов безопасности.

Журналы групп безопасности сети Azure Monitor

Для групп безопасности сети (NSG) можно включить следующие категории диагностических журналов:

Журналы событий. Содержат записи, по которым правила NSG на основе MAC-адреса применяются к виртуальным машинам и экземплярам ролей. Состояние этих правил регистрируется каждые 60 секунд.

Журналы счетчиков. Содержат записи с информацией о том, сколько раз каждое правило NSG было применено для запрета или разрешения трафика.

Microsoft Defender для облака

Microsoft Defender для облака постоянно анализирует состояние безопасности ресурсов Azure, предлагая рекомендации по обеспечению безопасности сети. Когда Defender для облака выявляет потенциальные уязвимости в системе безопасности, он создает рекомендации по настройке необходимых элементов управления, позволяющие укрепить защиту ресурсов.

Службы вычислений

Этот раздел содержит дополнительные сведения о ключевых функциях в этой области, а также сводные сведения об этих функциях.

Конфиденциальные вычисления Azure

Конфиденциальные вычисления Azure предоставляют окончательный, отсутствующий фрагмент головоломки защиты данных. Он позволяет всегда шифровать данные. Пока неактивно, при перемещении по сети, а теперь даже при загрузке в памяти и использовании. Кроме того, обеспечивая возможность удаленного аттестации , вы можете криптографически убедиться, что подготовленная виртуальная машина была безопасно загружена и настроена правильно, прежде чем разблокировать данные.

Спектр вариантов от включения сценариев "лифт и смена" существующих приложений до полного управления функциями безопасности. Для инфраструктуры как службы (IaaS) можно использовать конфиденциальные виртуальные машины, управляемые AMD SEV-SNP или конфиденциальными анклавами приложений для виртуальных машин под управлением расширений Intel Software Guard (SGX). Для платформы как службы у нас есть несколько вариантов на основе контейнеров, включая интеграции с Служба Azure Kubernetes (AKS).

Антивредоносная программа и антивирусная программа

IaaS Azure предлагает антивредоносное ПО таких поставщиков систем безопасности, как корпорация Майкрософт, Symantec, Trend Micro, McAfee и Kaspersky, для защиты ваших виртуальных машин от вредоносных файлов, рекламного ПО и других угроз. Антивредоносная программа (Майкрософт) для облачных служб и виртуальных машин предоставляет защиту, которая помогает обнаруживать и устранять вирусы, шпионское ПО и другие вредоносные программы. Антивредоносное ПО Майкрософт позволяет использовать настраиваемые предупреждения о попытках установки или запуска известных вредоносных или нежелательных программ в системе Azure. Microsoft Antimalware также можно развернуть с помощью Microsoft Defender для облака

Аппаратные модули безопасности.

Шифрование и проверка подлинности не повысят безопасность, если ключи не защищены. Вы можете упростить защиту важных секретных кодов и ключей и управление ими, поместив их в Azure Key Vault. Key Vault предоставляет возможность хранения ключей в аппаратных модулях безопасности (HSM), сертифицированных по проверенным стандартам FIPS 140. Ваши ключи шифрования SQL Server для резервного копирования или прозрачного шифрования данных могут храниться в хранилище ключей вместе с любыми ключами или секретными кодами приложений. Разрешения и доступ к этим защищенным элементам управляются с помощью идентификатора Microsoft Entra.

Резервная копия виртуальной машины

Служба архивации Azure — это решение, которое защищает данные приложений при нулевых капитальных вложениях и минимальных эксплуатационных затратах. Ошибки приложений могут повредить данные, а ошибки пользователей — привести к ошибкам в коде приложений, которые могут создать проблемы безопасности. Служба архивации Azure защитит виртуальные машины Windows и Linux.

Azure Site Recovery

Важной частью корпоративной стратегии обеспечения непрерывности бизнеса и аварийного восстановления (BCDR) является решение о том, как будет обеспечиваться выполнение корпоративных рабочих нагрузок и приложений при возникновении плановых и внеплановых простоев. Служба Azure Site Recovery помогает координировать процессы репликации, отработки отказа и восстановления рабочих нагрузок и приложений. Кроме того, она обеспечивает доступность этих ресурсов в дополнительном расположении, когда основное выходит из строя.

Прозрачное шифрование данных виртуальных машин SQL

Существует несколько функций шифрования SQL Server, например прозрачное шифрование данных (TDE) и шифрование на уровне столбцов (CLE). Эти виды шифрования требуют, чтобы клиент хранил используемые для шифрования ключи и управлял ими.

Хранилище ключей Azure (AKV) предназначено для повышения безопасности и управления этими ключами в расположении высокой надежности и безопасности. Соединитель SQL Server позволяет SQL Server использовать эти ключи из Azure Key Vault.

Если вы используете SQL Server на локальных компьютерах, то можете выполнить шаги для доступа к Azure Key Vault с локального экземпляра SQL Server. Однако в случае SQL Server на виртуальных машинах Azure можно сэкономить время, воспользовавшись функцией интеграции Azure Key Vault. С помощью нескольких командлетов Azure PowerShell для включения этой функции можно автоматизировать настройки, необходимые виртуальной машине SQL для доступа к вашему хранилищу ключей.

Шифрование дисков виртуальных машин

Шифрование дисков Azure для виртуальных машин Linux и Шифрование дисков Azure для виртуальных машин Windows помогает шифровать диски виртуальных машин IaaS. Она использует стандартные для отрасли функции (BitLocker в Windows и DM-Crypt в Linux), которые обеспечивают шифрование томов дисков ОС и дисков данных. Шифрование дисков Azure интегрировано в Azure Key Vault, что позволяет управлять секретами и ключами шифрования дисков в подписке Key Vault и контролировать их. Данное решение обеспечивает шифрование всех неактивных данных на дисках виртуальной машины в службе хранилища Azure.

Виртуальная сеть

Виртуальным машинам требуется осуществлять взаимодействие по сети. Для удовлетворения этого требования Azure требует подключения виртуальных машин к виртуальной сети Azure. Виртуальная сеть Azure — это логическая конструкция, созданная поверх структуры физических сетей Azure. Каждая логическая виртуальная сеть Azure изолирована от всех прочих виртуальных сетей Azure. Это помогает гарантировать, что сетевой трафик из ваших развертываний недоступен другим клиентам Microsoft Azure.

Обновление исправлений

Обновление исправлений служит основой для поиска и устранения потенциальных проблем и упрощает процесс управления обновлениями программного обеспечения. Обновление исправлений уменьшает количество обновлений, которые необходимо развернуть на предприятии, и предоставляет больше возможностей для контроля соответствия требованиям.

Управление политикой безопасности и отчеты.

Defender для облака помогает предотвращать, обнаруживать и реагировать на угрозы, а также повышает прозрачность и усиливает контроль за безопасностью ресурсов Azure. Он содержит встроенные функции мониторинга безопасности и управления политиками для подписок Azure, помогает выявлять угрозы, которые в противном случае могли бы оказаться незамеченными, и взаимодействует с широким комплексом решений по обеспечению безопасности.

Управление удостоверениями и доступом

Защита систем, приложений и данных начинается со средств управления доступом на основе удостоверений. Функции управления удостоверениями и доступом, встроенные в корпоративные продукты и службы Майкрософт, помогают защитить корпоративные и личные сведения от несанкционированного доступа, обеспечивая при этом полномочным пользователям доступ в любое время и при первой же необходимости.

Защита удостоверения

Корпорация Майкрософт использует в своих продуктах и службах несколько методик и технологий защиты для управления удостоверениями и доступом.

Многофакторная идентификация требует от пользователей использовать несколько методов проверки для доступа в локальной или облачной среде. Обеспечивается строгая проверка подлинности с рядом простых вариантов проверки, в то же время пользователям предлагается простой процесс входа в систему.

Microsoft Authenticator предоставляет удобный многофакторной идентификации интерфейс, который работает как с идентификатором Microsoft Entra, так и с учетными записями Майкрософт, а также поддерживает утверждения на основе отпечатков пальцев.

Принудительное применение политики паролей повышает безопасность традиционных паролей, предъявляя требования к длине и сложности, а также используя принудительную ротацию паролей и блокировку учетных записей после неудачных попыток аутентификации.

Проверка подлинности на основе маркеров обеспечивает проверку подлинности с помощью идентификатора Microsoft Entra.

Управление доступом на основе ролей Azure (Azure RBAC) позволяет предоставлять доступ на основе назначенных пользователю ролей. Это упрощает предоставление пользователям именного того уровня доступа, который им необходим, чтобы выполнять свои обязанности. Параметры Azure RBAC можно настроить в соответствии с бизнес-моделью организации и допустимыми рисками.

Интегрированное управление удостоверениями (гибридные удостоверения) дает возможность контролировать доступ пользователей во внутренних центрах обработки данных и облачных платформах, создавая для пользователя отдельный идентификатор, позволяющий пройти аутентификацию и авторизацию для всех ресурсов.

Защита приложений и данных

Идентификатор Microsoft Entra, комплексное облачное решение для управления удостоверениями и доступом, помогает защитить доступ к данным в приложениях на сайте и в облаке, а также упрощает управление пользователями и группами. Оно объединяет в себе основные службы каталогов, расширенное управление удостоверениями, защиту и управление доступом к приложениям. Azure Active Directory облегчает для разработчиков внедрение управления удостоверениями на основе политик в свои приложения. Чтобы улучшить идентификатор Microsoft Entra, вы можете добавить платные возможности с помощью выпусков Microsoft Entra Basic, Premium P1 и Premium P2.

Cloud App Discovery — это премиум-функция идентификатора Microsoft Entra, которая позволяет определить облачные приложения, используемые сотрудниками организации.

Защита идентификации Microsoft Entra — это служба безопасности, которая использует возможности обнаружения аномалий Microsoft Entra для обеспечения консолидированного представления об обнаружении рисков и потенциальных уязвимостях, которые могут повлиять на удостоверения вашей организации.

Доменные службы Microsoft Entra позволяют присоединять виртуальные машины Azure к домену без необходимости развертывать контроллеры домена. Пользователи могут входить на эти виртуальные машины со своими корпоративными учетными данными Active Directory и легко получать доступ к ресурсам.

Azure Active Directory B2C — это высокодоступная глобальная служба управления удостоверениями для клиентских приложений, которая может оперировать сотнями миллионов удостоверений и интегрируется с мобильными платформами и веб-платформами. Клиенты могут входить во все приложения с помощью настраиваемых средств, используя существующие учетные записи социальных сетей. Можно также создать для них новые изолированные учетные данные.

Microsoft Entra Совместная работа B2B — это безопасное решение для интеграции партнеров, которое поддерживает отношения между компаниями, позволяя партнерам получать доступ к корпоративным приложениям и данным выборочно с помощью самоуправляемых удостоверений.

Присоединение к Microsoft Entra позволяет расширить облачные возможности на устройствах с Windows 10 для централизованного управления. Это позволяет пользователям подключаться к корпоративному или организационному облаку с помощью идентификатора Microsoft Entra ИД и упрощает доступ к приложениям и ресурсам.

Прокси приложения Microsoft Entra предоставляет единый вход и безопасный удаленный доступ для веб-приложений, размещенных локально.

Next Steps

Примите к сведению информацию в статье об общей ответственности в облаке.

Узнайте, как Microsoft Defender для облака помогает предотвращать и обнаруживать угрозы, а также реагировать на них при одновременном повышении видимости и управлении безопасностью ресурсов Azure.