Сведения о VPN-подключениях типа "точка — сеть"

Подключение типа "точка — сеть" через VPN-шлюз позволяет создать безопасное подключение к виртуальной сети с отдельного клиентского компьютера. Подключение P2S сначала устанавливается на клиентском компьютере. Это эффективное решение для сотрудников, которым нужно подключаться к виртуальным сетям Azure из удаленного расположения, например, если они находятся дома или на конференции. Такую конфигурацию также удобно использовать вместо VPN-подключения типа "сеть — сеть" при наличии небольшого числа клиентов, которым требуется подключение к виртуальной сети. Эта статья посвящена модели развертывания Resource Manager.

Какой протокол используется при подключении "точка — сеть"?

В VPN-подключении "точка — сеть" может использоваться один из следующих протоколов:

Протокол OpenVPN® — это VPN-протокол на основе SSL/TLS. Это решение для VPN-подключений на основе TLS позволяет проходить через брандмауэры, так как большинство брандмауэров открывают для исходящего трафика TCP-порт 443, которым пользуется TLS. OpenVPN можно использовать для подключения с устройств Android, iOS (начиная с версии 11.0), Windows, Linux и Mac (macOS, начиная с версии 10.13).

SSTP (Secure Socket Tunneling Protocol) — проприетарный VPN-протокол на основе TLS. Это решение для VPN-подключений на основе TLS позволяет проходить через брандмауэры, так как большинство брандмауэров открывают для исходящего трафика TCP-порт 443, которым пользуется TLS. Протокол SSTP поддерживается только на устройствах Windows. Azure поддерживает все версии Windows с протоколом SSTP и поддержкой протокола TLS 1.2 (Windows 8.1 и более поздние версии).

IKEv2 VPN — решение VPN на основе стандартов IPsec. IKEv2 VPN можно использовать для подключения с устройств Mac (macOS версии 10.11 и выше).

Примечание.

Протоколы IKEv2 и OpenVPN для подключений типа "точка — сеть" доступны только для модели развертывания с использованием Resource Manager. Они недоступны для классической модели развертывания.

Как выполняется аутентификация VPN-клиентов при подключениях типа "точка — сеть"?

Прежде чем Azure примет VPN-подключение "точка — сеть", пользователь сначала должен пройти аутентификацию. В Azure существует два механизма для аутентификации подключающегося пользователя.

Проверка подлинности на основе сертификата

При использовании собственной аутентификации Azure на основе сертификата подключающийся пользователь проверяется с помощью сертификата клиента на устройстве. Сертификаты клиентов создаются из доверенного корневого сертификата и устанавливается на каждом клиентском компьютере. Можно использовать корневой сертификат, созданный с помощью корпоративного решения, или создать самозаверяющий сертификат.

Проверка сертификатов клиентов выполняется VPN-шлюзом, когда устанавливается VPN-подключение "точка — сеть". Для проверки требуется корневой сертификат, который следует передать в Azure.

Проверка подлинности Microsoft Entra

Проверка подлинности Microsoft Entra позволяет пользователям подключаться к Azure с помощью учетных данных Microsoft Entra. Встроенная проверка подлинности Microsoft Entra поддерживается только для протокола OpenVPN, а также требует использования VPN-клиента Azure. Поддерживаемые клиентские операционные системы — Windows 10 или более поздней версии и macOS.

С помощью собственной проверки подлинности Microsoft Entra можно использовать функции условного доступа Microsoft Entra и многофакторной проверки подлинности (MFA) для VPN.

На высоком уровне необходимо выполнить следующие действия, чтобы настроить проверку подлинности Microsoft Entra:

Загрузите последнюю версию установочных файлов VPN-клиента Azure, используя одну из следующих ссылок:

- Выполните установку с использованием установочных файлов клиента: https://aka.ms/azvpnclientdownload.

- Установите напрямую после входа на клиентский компьютер: Microsoft Store.

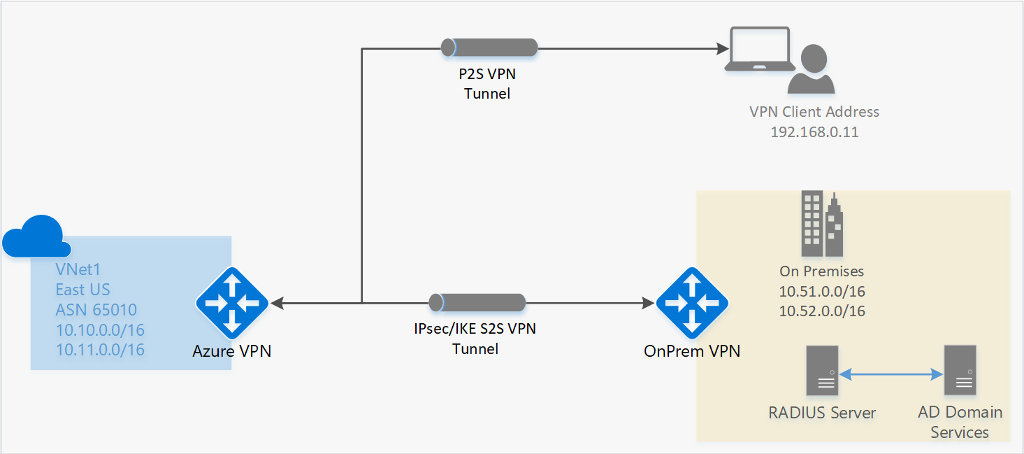

Доменный сервер Active Directory (AD)

Аутентификация домена AD позволяет пользователям подключаться к Azure с помощью учетных данных домена организации. Для этой проверки требуется сервер RADIUS, который интегрирован с сервером AD. Организации также могут использовать существующее развертывание RADIUS.

Сервер RADIUS можно развернуть локально или в виртуальной сети Azure. Во время аутентификации VPN-шлюз Azure выполняет роль транзитного шлюза и переадресовывает сообщения аутентификации между сервером RADIUS и подключаемым устройством. Поэтому необходимо обеспечить доступность сервера RADIUS для шлюза. Если сервер RADIUS развернут локально, то для обеспечения доступности требуется VPN-подключение "сеть — сеть" из Azure к локальному сайту.

Сервер RADIUS также можно интегрировать со службами сертификации AD. Эта интеграция позволяет использовать развернутый сервер RADIUS с корпоративным сертификатом для аутентификации сертификата подключения "точка — сеть" вместо аутентификации Azure на основе сертификата. Преимущество этой аутентификации заключается в том, что не нужно передавать в Azure корневые сертификаты и отмененные сертификаты.

Сервер RADIUS также можно интегрировать с другими системами внешних идентификаторов. Благодаря этой возможности для VPN-подключений "точка — сеть" доступно множество вариантов аутентификации, в том числе и варианты многофакторной аутентификации.

Каковы требования к конфигурации клиента?

Требования к конфигурации клиента зависят от используемого VPN-клиента, типа проверки подлинности и протокола. В следующей таблице показаны доступные клиенты и соответствующие статьи для каждой конфигурации.

| Проверка подлинности | Тип туннеля | Создание файлов конфигурации | Настройка VPN-клиента |

|---|---|---|---|

| Сертификат Azure | IKEv2, SSTP | Windows | Собственный VPN-клиент |

| Сертификат Azure | OpenVPN | Windows | - Клиент OpenVPN - VPN-клиент Azure |

| Сертификат Azure | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Сертификат Azure | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | macOS | macOS |

| RADIUS — сертификат | - | Статья | Статья |

| RADIUS — пароль | - | Статья | Статья |

| RADIUS — другие методы | - | Статья | Статья |

Внимание

Начиная с 1 июля 2018 года прекращается поддержка TLS 1.0 и TLS 1.1 в VPN-шлюзе Azure. VPN-шлюз будет поддерживать только TLS 1.2. Затрагиваются только подключения "точка — сеть", но не подключения "сеть — сеть". Если вы используете TLS для VPN-подключений "точка — сеть" на клиентах с Windows 10 или более поздней версии, никаких действий не требуется. Если вы используете TLS для подключений "точка — сеть" клиентов с Windows 7 и Windows 8, обратитесь к разделу VPN-шлюз: вопросы и ответы за инструкциями по обновлению.

Какие номера SKU шлюза поддерживают VPN-подключение "точка — сеть"?

В следующей таблице показаны номера SKU шлюза по туннелям, подключению и пропускной способности. Дополнительные таблицы и дополнительные сведения об этой таблице см. в разделе SKU шлюза статьи о параметрах VPN-шлюз.

| VPN Шлюз Поколение |

SKU | Подключение "сеть — сеть" или "виртуальная сеть — виртуальная сеть" Туннели |

Подключение "точка — сеть" Подключения SSTP |

Подключение "точка — сеть" Подключения IKEv2/OpenVPN |

Агрегат Тест пропускной способности |

BGP | Избыточность между зонами | Поддерживаемая численность виртуальных машин в виртуальная сеть |

|---|---|---|---|---|---|---|---|---|

| Поколение1 | Базовая | Макс. 10 | Макс. 128 | Не поддерживается | 100 Мбит/с | Не поддерживается | No | 200 |

| Поколение1 | VpnGw1 | Макс. 30 | Макс. 128 | Макс. 250 | 650 Мбит/с | Поддерживается | No | 450 |

| Поколение1 | VpnGw2 | Макс. 30 | Макс. 128 | Макс. 500 | 1 Гбит/с | Поддерживается | No | 1300 |

| Поколение1 | VpnGw3 | Макс. 30 | Макс. 128 | Макс. 1000 | 1,25 Гбит/с | Поддерживается | No | 4000 |

| Поколение1 | VpnGw1AZ | Макс. 30 | Макс. 128 | Макс. 250 | 650 Мбит/с | Поддерживается | Да | 1000 |

| Поколение1 | VpnGw2AZ | Макс. 30 | Макс. 128 | Макс. 500 | 1 Гбит/с | Поддерживается | Да | 2000 |

| Поколение1 | VpnGw3AZ | Макс. 30 | Макс. 128 | Макс. 1000 | 1,25 Гбит/с | Поддерживается | Да | 5000 |

| Поколение2 | VpnGw2 | Макс. 30 | Макс. 128 | Макс. 500 | 1,25 Гбит/с | Поддерживается | No | 685 |

| Поколение2 | VpnGw3 | Макс. 30 | Макс. 128 | Макс. 1000 | 2,5 Гбит/с | Поддерживается | No | 2240 |

| Поколение2 | VpnGw4 | Макс. 100* | Макс. 128 | Макс. 5000 | 5 Гбит/с | Поддерживается | No | 5300 |

| Поколение2 | VpnGw5 | Макс. 100* | Макс. 128 | Макс. 10000 | 10 Гбит/с | Поддерживается | No | 6700 |

| Поколение2 | VpnGw2AZ | Макс. 30 | Макс. 128 | Макс. 500 | 1,25 Гбит/с | Поддерживается | Да | 2000 |

| Поколение2 | VpnGw3AZ | Макс. 30 | Макс. 128 | Макс. 1000 | 2,5 Гбит/с | Поддерживается | Да | 3300 |

| Поколение2 | VpnGw4AZ | Макс. 100* | Макс. 128 | Макс. 5000 | 5 Гбит/с | Поддерживается | Да | 4400 |

| Поколение2 | VpnGw5AZ | Макс. 100* | Макс. 128 | Макс. 10000 | 10 Гбит/с | Поддерживается | Да | 9000 |

Примечание.

Номер SKU "Базовый" имеет ограничения и не поддерживает проверку подлинности IKEv2, IPv6 или RADIUS. Дополнительные сведения см. в статье о параметрах VPN-шлюз.

Какие политики IKE/IPsec настроены на VPN-шлюзах для подключения "точка — сеть"?

В таблицах этого раздела показаны значения политик по умолчанию. Однако они не отражают доступные поддерживаемые значения для пользовательских политик. Сведения о пользовательских политиках см . в разделе "Принятые значения ", перечисленные в командлете PowerShell New-AzVpnClientIpsecParameter .

IKEv2

| Шифр | Целостность | PRF | Группа DH |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP256 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA384 | SHA384 | GROUP_24 |

| AES256 | SHA384 | SHA384 | GROUP_14 |

| AES256 | SHA384 | SHA384 | GROUP_ECP384 |

| AES256 | SHA384 | SHA384 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_2 |

IPsec

| Шифр | Целостность | Группа PFS |

|---|---|---|

| GCM_AES256 | GCM_AES256 | GROUP_NONE |

| GCM_AES256 | GCM_AES256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP256 |

| AES256 | SHA256 | GROUP_NONE |

| AES256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA1 | GROUP_NONE |

Какие политики TLS настроены на VPN-шлюзах для подключения "точка — сеть"?

TLS

| Политики |

|---|

| TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_RSA_WITH_AES_256_CBC_SHA256 |

Как настроить подключение "точка — сеть"?

Для настройки подключения "точка — сеть" необходимо выполнить ряд определенных действий. В следующих статьях содержатся действия, которые показано, как выполнить общие действия по настройке P2S.

Удаление конфигурации подключения "точка — сеть"

Конфигурацию подключения можно удалить с помощью PowerShell или CLI. Примеры см. в разделе часто задаваемых вопросов.

Как работает маршрутизация P2S

См. следующие статьи:

Вопросы и ответы

Существует несколько разделов с часто задаваемыми вопросами о P2S на основе проверки подлинности.

Next Steps

- Настройка подключения "точка — сеть" — проверка подлинности Azure на основе сертификата

- Настройка подключения типа "точка — сеть" к виртуальной сети с использованием аутентификации RADIUS и PowerShell

OpenVPN является товарным знаком OpenVPN Inc.