Руководство. Настройка Cloudflare с помощью идентификатора Microsoft Entra для безопасного гибридного доступа

В этом руководстве описано, как интегрировать идентификатор Microsoft Entra с Cloudflare Zero Trust. Создание правил на основе удостоверений пользователей и членства в группах. Пользователи проходят проверку подлинности с помощью учетных данных Microsoft Entra и подключаются к защищенным приложениям нулевого доверия.

Необходимые компоненты

- Подписка Microsoft Entra

- Если у вас нет учетной записи Azure, получите бесплатную учетную запись Azure.

- Клиент Microsoft Entra, связанный с подпиской Microsoft Entra

- Учетная запись Cloudflare Zero Trust

- Если у вас ее нет, перейдите к странице по началу работы с платформой Cloudflare Zero Trust.

- Одна из следующих ролей: глобальный администратор, администратор облачных приложений или администратор приложений.

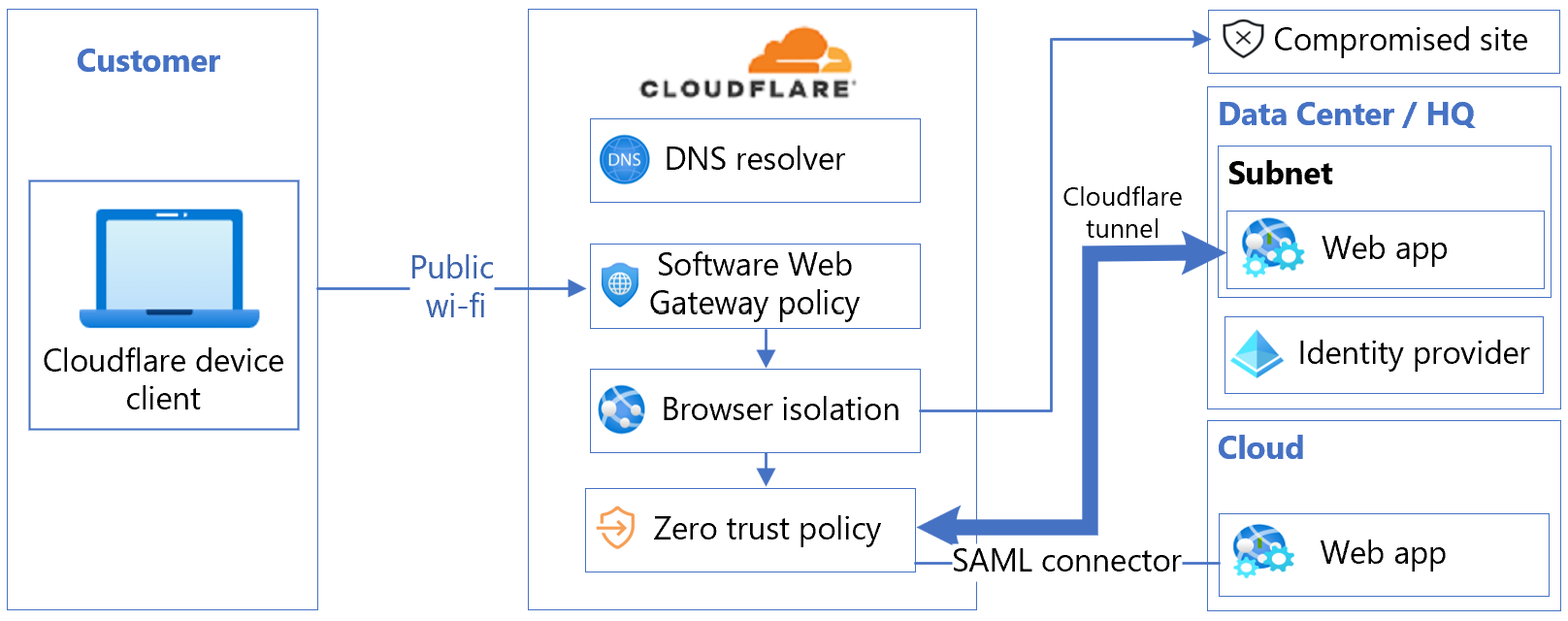

Интеграция поставщиков удостоверений организации с Cloudflare Access

Cloudflare Zero Trust Access помогает применять правила запрета по умолчанию и нулевого доверия, которые ограничивают доступ к корпоративным приложениям, частным IP-пространствам и именам узлов. Эта функция подключает пользователей быстрее и безопаснее, чем виртуальная частная сеть (VPN). Организации могут использовать несколько поставщиков удостоверений (поставщиков удостоверений), уменьшая трения при работе с партнерами или подрядчиками.

Чтобы добавить поставщик удостоверений в качестве метода входа, войдите в Cloudflare на странице входа Cloudflare и Идентификатор Microsoft Entra.

На следующей схеме архитектуры показана интеграция.

Интеграция учетной записи Cloudflare Zero Trust с идентификатором Microsoft Entra

Интеграция учетной записи Cloudflare Zero Trust с экземпляром идентификатора Microsoft Entra.

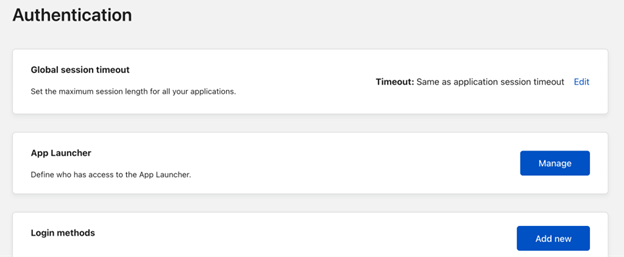

Войдите на панель мониторинга Cloudflare Zero Trust на странице входа Cloudflare.

Выберите Settings (Параметры).

Выберите Проверка подлинности.

В разделе Способы входа выберите Добавить.

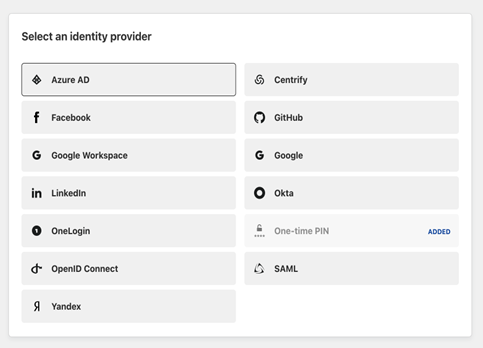

В разделе "Выбор поставщика удостоверений" выберите идентификатор Microsoft Entra.

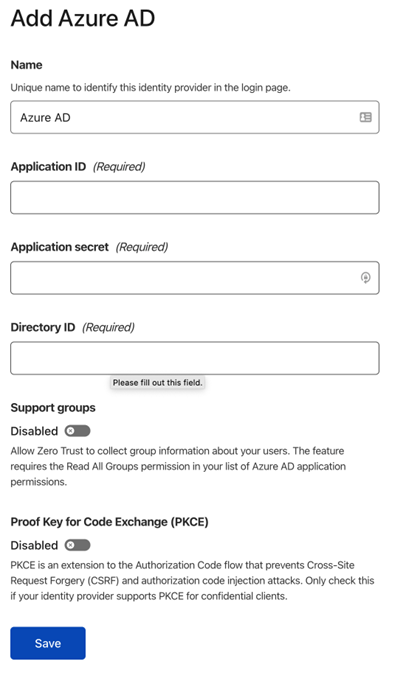

Откроется диалоговое окно Добавление идентификатора Azure.

Введите учетные данные экземпляра Microsoft Entra и укажите необходимые параметры.

Выберите Сохранить.

Регистрация Cloudflare с помощью идентификатора Microsoft Entra

Совет

Действия, описанные в этой статье, могут немного отличаться на портале, с который вы начинаете работу.

Используйте инструкции в следующих трех разделах, чтобы зарегистрировать Cloudflare с идентификатором Microsoft Entra.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

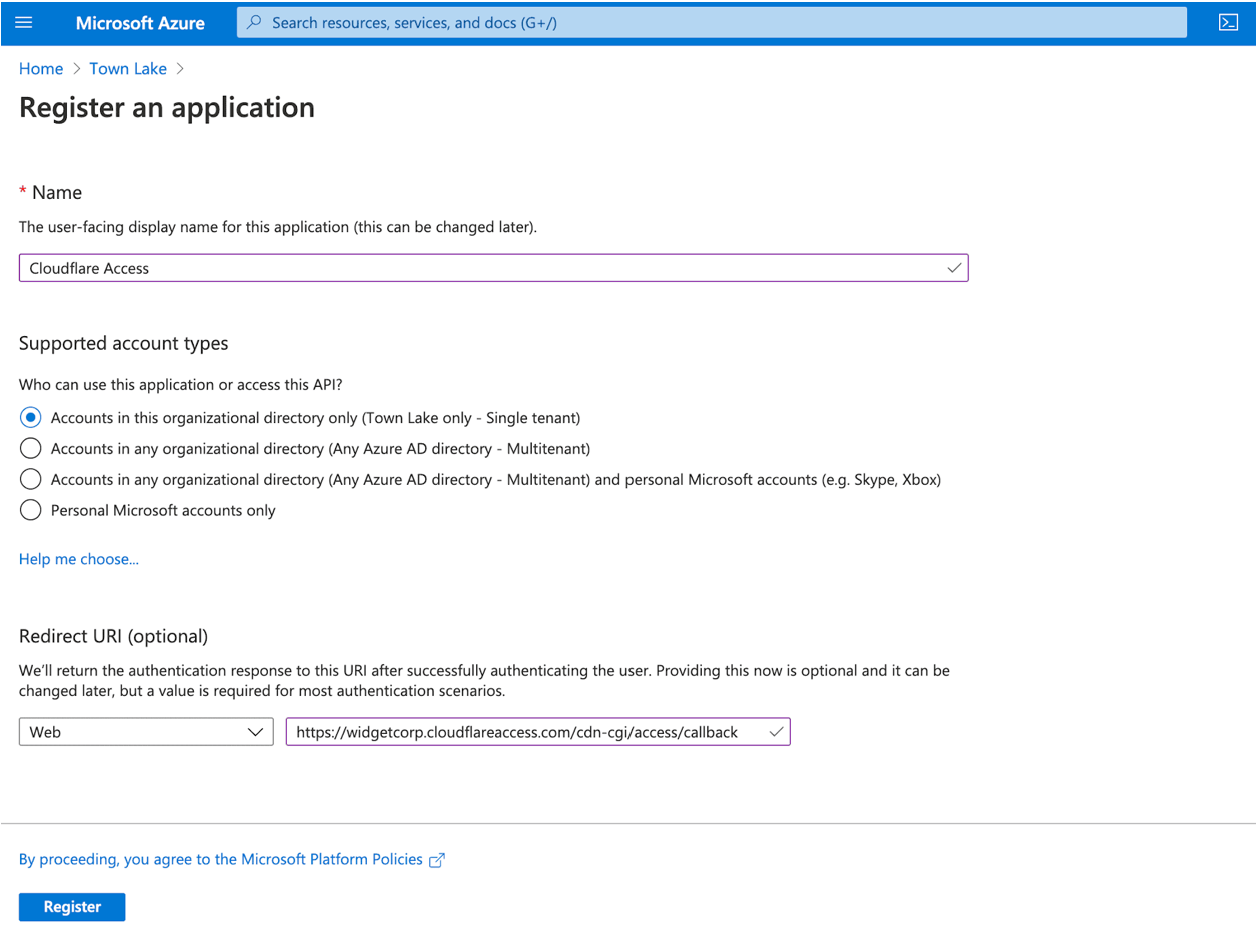

- Перейдите к приложениям> удостоверений>Регистрация приложений.

- Выберите Создать регистрацию.

- Введите имя приложения.

- Введите имя команды с обратным вызовом в конце пути. Например

https://<your-team-name>.cloudflareaccess.com/cdn-cgi/access/callback. - Выберите Зарегистрировать.

См. определение домена группы в глоссарии Cloudflare.

Сертификаты и секреты

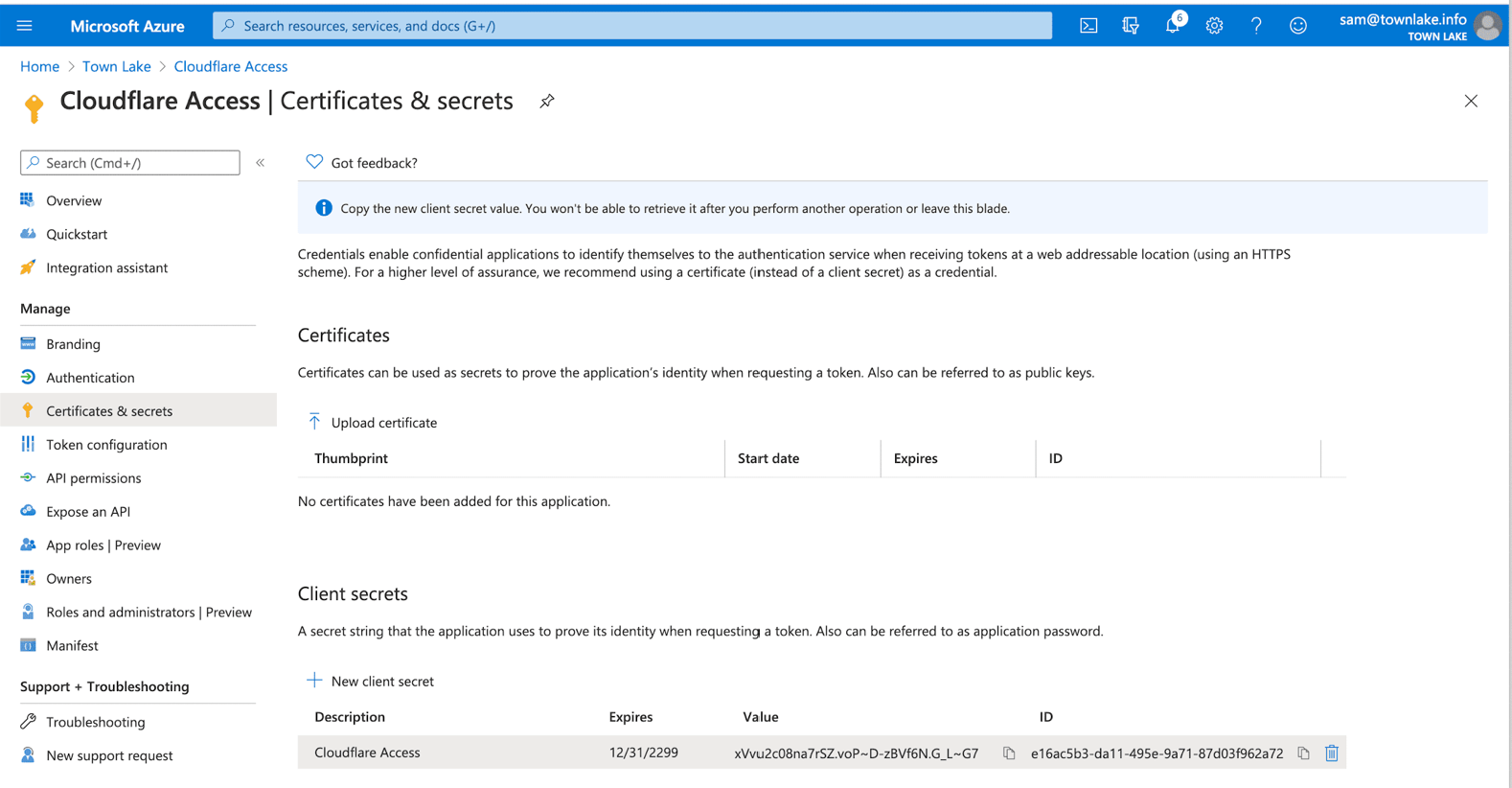

На экране Cloudflare Access в разделе Essentials скопируйте и сохраните идентификатор приложения (клиента) и идентификатор каталога (клиента).

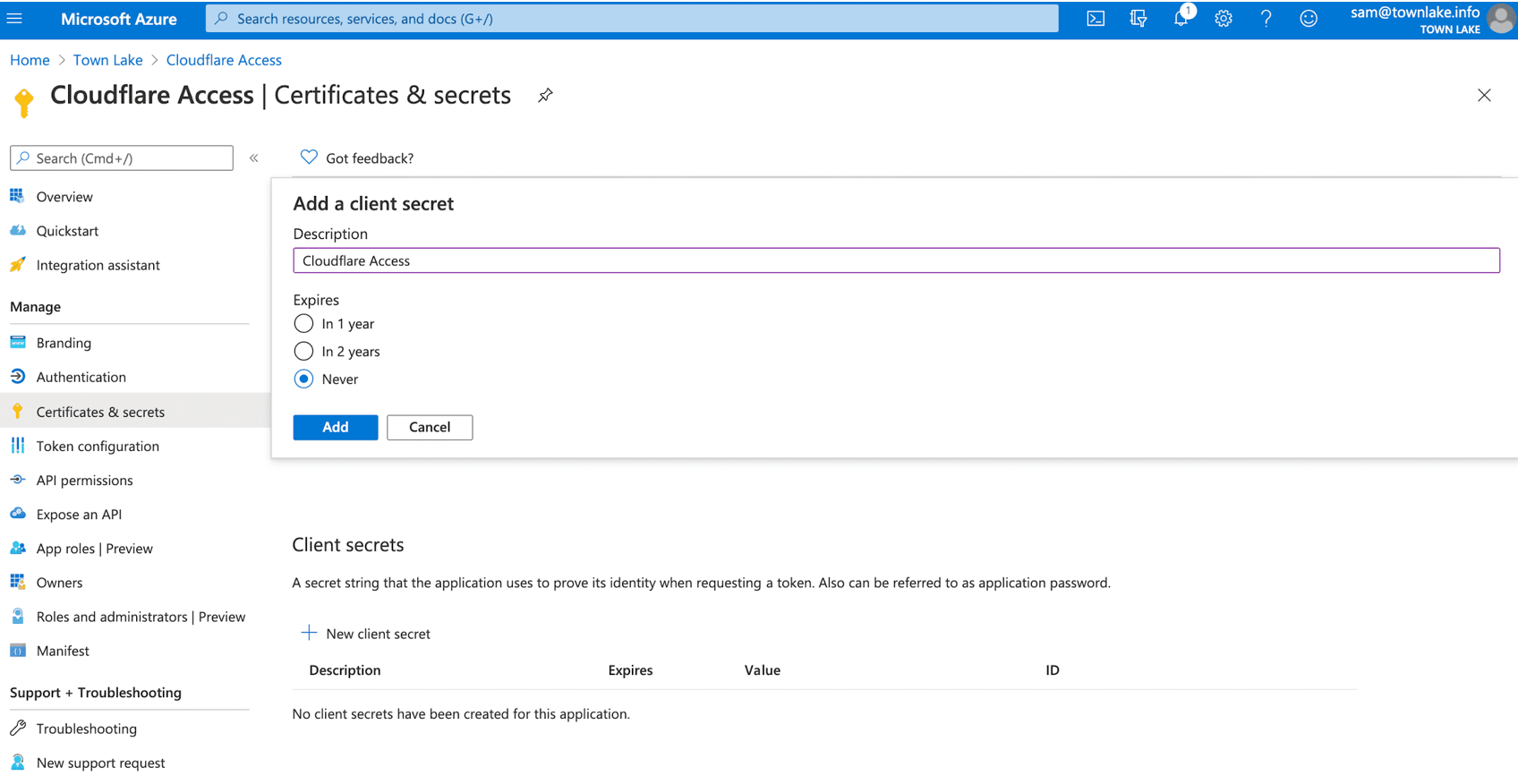

В меню слева в разделе Управление выберите Сертификаты и секреты.

В разделе Секреты клиента выберите + Новый секрет клиента.

В поле "Описание" введите секрет клиента.

В разделе Срок действия выберите дату для окончания срока действия.

Выберите Добавить.

В разделе Секреты клиента скопируйте значение из поля Значение. Считайте это значение паролем приложения. Появится пример значения Azure в конфигурации Cloudflare Access.

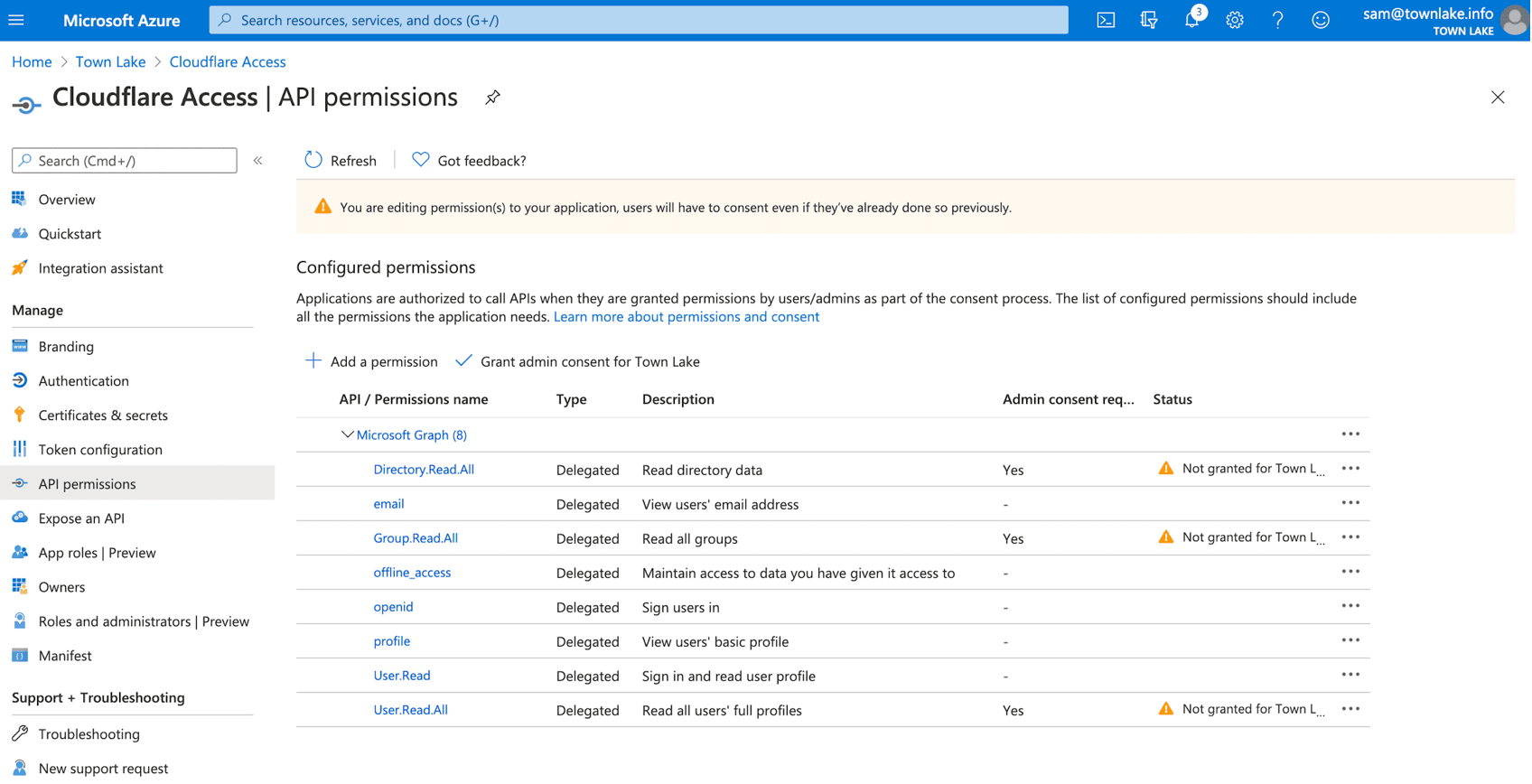

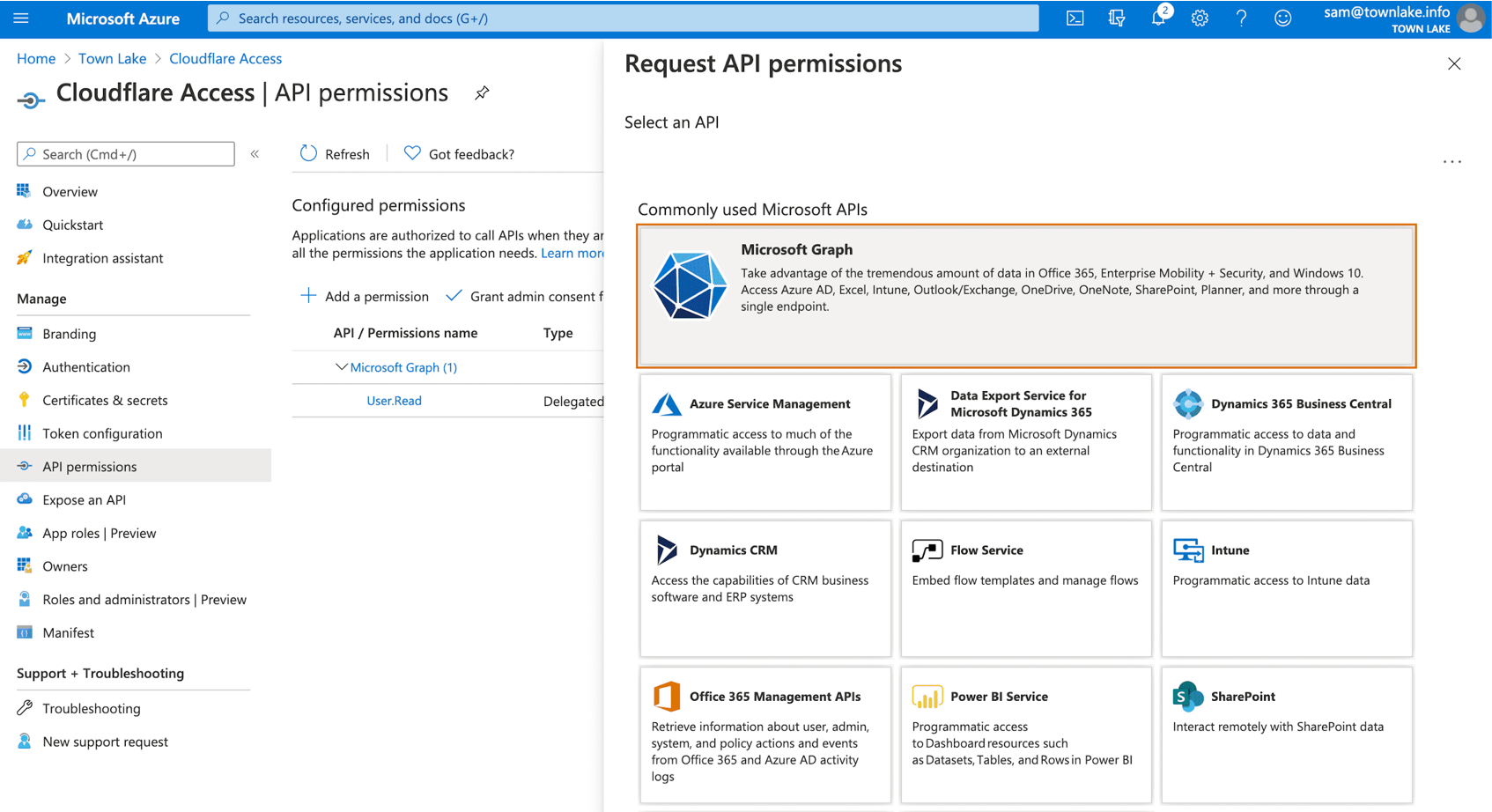

Разрешения

В меню слева выберите Разрешения API.

Выберите + Добавить разрешение.

В разделе Выбор API выберите Microsoft Graph.

Выберите Делегированные разрешения для следующих разрешений:

- Адрес электронной почты

- openid

- profile

- offline_access

- user.read

- directory.read.all

- group.read.all

В разделе "Управление" выберите + Добавить разрешения.

Выберите Предоставить согласие администратора для....

На панели мониторинга Cloudflare Zero Trust перейдите к Параметры > аутентификации.

В разделе Способы входа выберите Добавить.

Выберите идентификатор Microsoft Entra.

Введите значения для идентификатора приложения, секрета приложения и идентификатора каталога.

Выберите Сохранить.

Примечание.

Для групп Microsoft Entra в разделе "Изменение поставщика удостоверений Microsoft Entra" для групп поддержки нажмите кнопку "Вкл.".

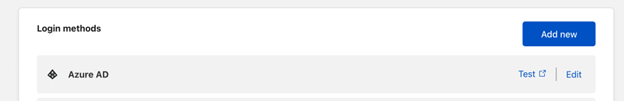

Тестирование интеграции

На панели мониторинга Cloudflare Zero Trust перейдите к Параметры> Authentication.

В разделе "Методы входа" для идентификатора Microsoft Entra выберите "Тест".

Введите учетные данные Microsoft Entra.

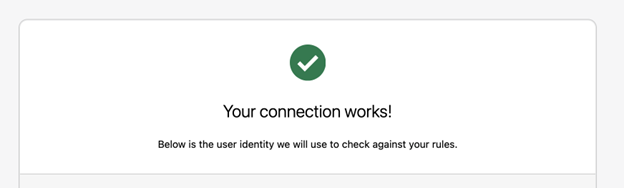

Отобразится сообщение Подключение работает.

Следующие шаги

- Перейти к developer.cloudflare.com интеграции единого входа

- Руководство по настройке политик условного доступа для Cloudflare Access

- Руководство по настройке Cloudflare Брандмауэр веб-приложений с помощью Azure AD B2C