Руководство по интеграции единого входа Microsoft Entra с Alibaba Cloud Service (единый вход на основе ролей)

В этом руководстве вы узнаете, как интегрировать Alibaba Cloud Service (единый вход на основе ролей) с идентификатором Microsoft Entra ID. Интеграция Alibaba Cloud Service (единый вход на основе ролей) с идентификатором Microsoft Entra можно:

- Контроль доступа к Alibaba Cloud Service (единый вход на основе ролей) в Microsoft Entra ID.

- Включите автоматический вход пользователей в Alibaba Cloud Service (единый вход на основе ролей) с помощью учетных записей Microsoft Entra.

- Управление учетными записями в одном центральном расположении.

Необходимые компоненты

Чтобы приступить к работе, потребуется следующее.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Подписка на Alibaba Cloud Service (единый вход на основе ролей) с поддержкой единого входа.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Alibaba Cloud Service (единый вход на основе ролей) поддерживает единый вход, инициированный поставщиком удостоверений.

Добавление Alibaba Cloud Service (единый вход на основе ролей) из коллекции

Чтобы настроить интеграцию Alibaba Cloud Service (единый вход на основе ролей) с идентификатором Microsoft Entra ID, необходимо добавить Alibaba Cloud Service (единый вход на основе ролей) из коллекции в список управляемых приложений SaaS.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

В разделе Добавление из коллекции в поле поиска введите Alibaba Cloud Service (единый вход на основе ролей).

Выберите Alibaba Cloud Service (единый вход на основе ролей) в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

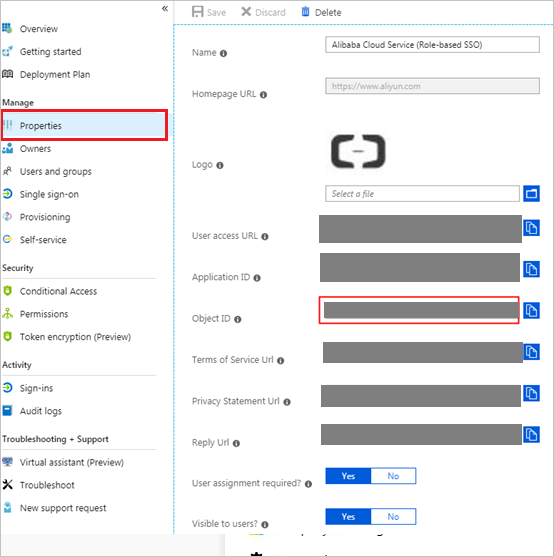

На странице Alibaba Cloud Service (единый вход на основе ролей) щелкните Свойства в области навигации слева, скопируйте идентификатор объекта и сохраните его на своем компьютере для последующего использования.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Alibaba Cloud Service (единый вход на основе ролей)

Настройте и проверьте единый вход Microsoft Entra в Alibaba Cloud Service (единый вход на основе ролей) с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Alibaba Cloud Service (единый вход на основе ролей).

Чтобы настроить и проверить единый вход Microsoft Entra в Alibaba Cloud Service (единый вход на основе ролей), выполните следующие действия:

- Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью Britta Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить пользователю Britta Simon использовать единый вход Microsoft Entra.

- Настройка единого входа на основе ролей в Alibaba Cloud Service необходима, чтобы пользователи могли использовать эту функцию.

- Настройка единого входа в Alibaba Cloud Service (единый вход на основе ролей) необходима, чтобы настроить параметры единого входа на стороне приложения.

- Создание тестового пользователя Alibaba Cloud Service (единого входа на основе ролей) требуется для того, чтобы в Alibaba Cloud Service (единый вход на основе ролей), связанный с представлением пользователя Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите к приложениям>Identity>Applications>Enterprise Alibaba Cloud Service (единый вход на основе ролей).>

На странице Выбрать метод единого входа выберите SAML.

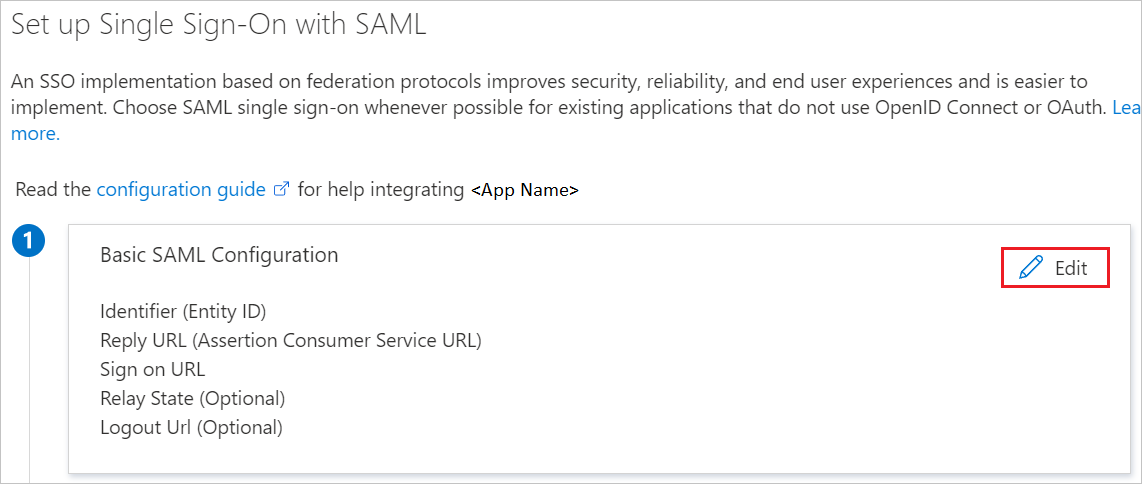

На странице Настройка единого входа с помощью SAML щелкните значок "Изменить" (значок пера), чтобы открыть диалоговое окно Базовая конфигурация SAML и изменить параметры.

Если у вас есть файл метаданных поставщика служб, выполните следующие действия в разделе Базовая конфигурация SAML:

a. Щелкните Отправить файл метаданных.

b. Щелкните значок папки, выберите файл метаданных и нажмите кнопку Отправить.

Примечание.

- Для международного сайта Alibaba Cloud скачайте метаданные поставщика услуг по этой ссылке.

- Для сайта Alibaba Cloud Service(CN) скачайте метаданные поставщика услуг по этой ссылке.

c. После успешной отправки файла метаданных значения Идентификатор и URL-адрес ответа будут заполнены автоматически в разделе "Alibaba Cloud Service (единый вход на основе ролей)":

Примечание.

Если поля Идентификатор и URL-адрес ответа автоматически не заполняются, введите эти значения вручную в соответствии с поставленной задачей.

Alibaba Cloud Service (единый вход на основе ролей) требует настройки ролей в идентификаторе Microsoft Entra. Утверждение роли предварительно настроено, поэтому вам не нужно настраивать его, но вам по-прежнему необходимо создать их в идентификаторе Microsoft Entra с помощью этой статьи.

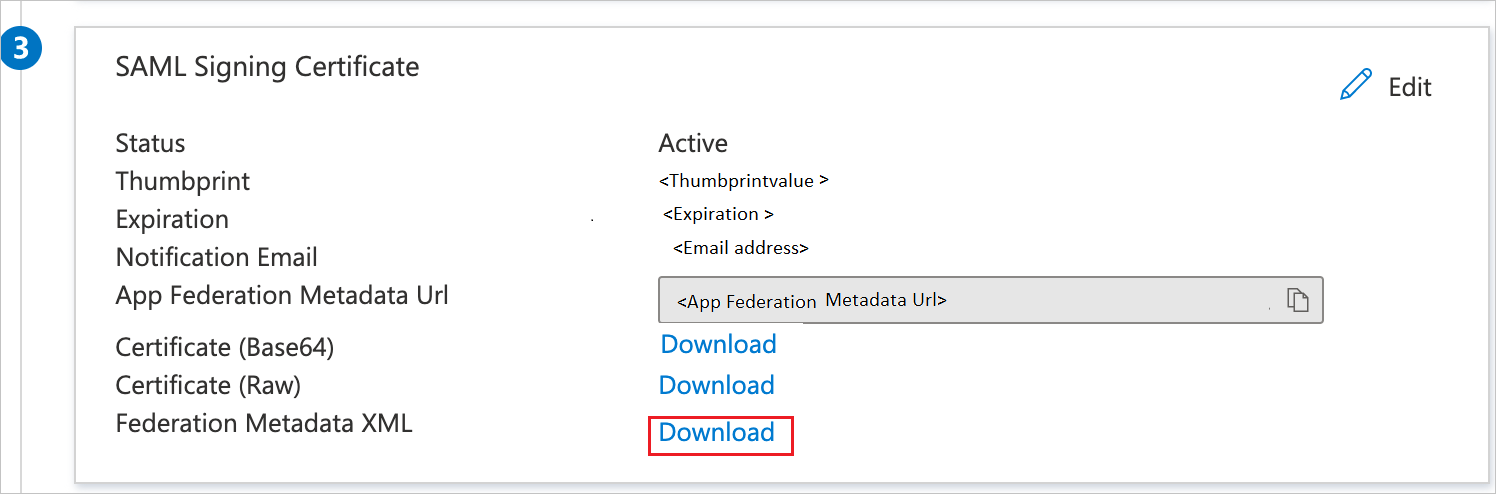

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите элемент XML метаданных федерации и выберите Скачать, чтобы скачать сертификат и сохранить его на компьютере.

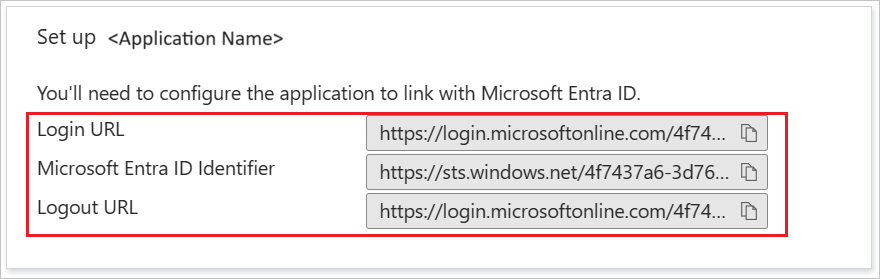

В разделе Настройка Alibaba Cloud Service (единый вход на основе ролей) скопируйте требуемый URL-адрес.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум пользователь Администратор istrator.

- Перейдите ко всем пользователям удостоверений>>.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к Alibaba Cloud Service (единый вход на основе ролей).

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите к приложениям>Identity>Applications>Enterprise Alibaba Cloud Service (единый вход на основе ролей).

На странице "Обзор" приложения найдите раздел Управление и выберите Пользователи и группы.

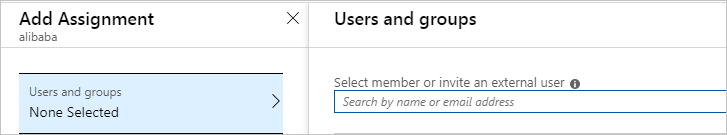

Выберите Добавить пользователя, а в диалоговом окне Добавление назначения выберите Пользователи и группы.

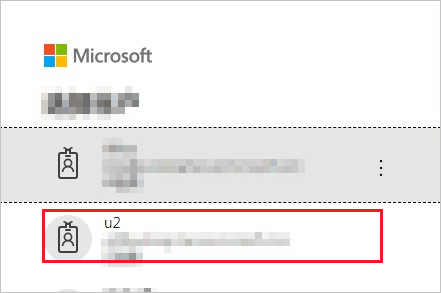

На вкладке Пользователи и группы выберите u2 из списка пользователей и щелкните Выбрать. Затем щелкните Назначить.

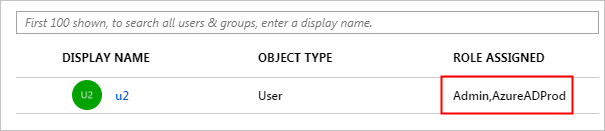

Просмотрите назначенную роль и протестируйте приложение Alibaba Cloud Service (единый вход на основе ролей).

Примечание.

После назначения пользователя (u2) созданная роль будет автоматически связана с пользователем. Если вы создали несколько ролей, при необходимости свяжите соответствующую роль с пользователем. Если вы хотите реализовать единый вход на основе ролей из Идентификатора Microsoft Entra в несколько учетных записей Alibaba Cloud, повторите описанные выше действия.

Настройка единого входа на основе ролей для Alibaba Cloud Service

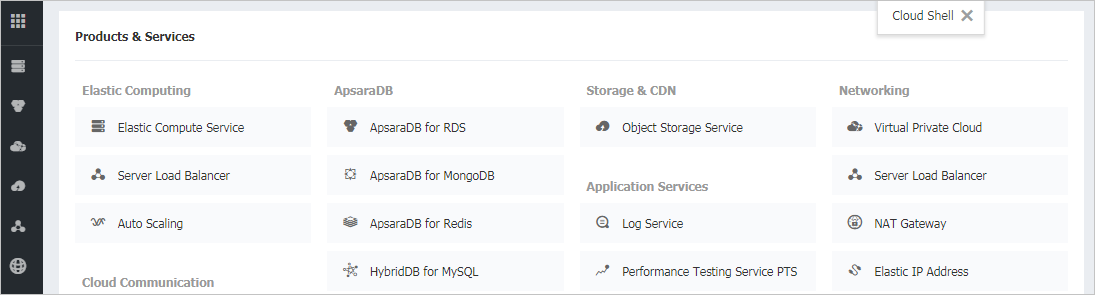

Войдите в консоль управления доступом к ресурсам Alibaba Cloud с помощью учетной записи Account1.

В области навигации слева выберите SSO (Единый вход).

На вкладке Role-based SSO (Единый вход на основе ролей), нажмите Create IdP (Создать поставщика удостоверений).

На отображаемой странице введите

AADв поле IdP Name (Имя поставщика удостоверений), введите описание в поле Note (Примечание), нажмите Upload, чтобы отправить файл метаданных федерации, который вы скачали ранее, и щелкните OК.После успешного создания поставщика удостоверений нажмите Create RAM Role (Создать роль для управления доступом к ресурсам).

В поле RAM Role Name (Имя роли для управления доступом к ресурсам) введите

AADrole, выберитеAADиз раскрывающегося списка Select IdP (Выбор поставщика удостоверений) и щелкните "OК".Примечание.

При необходимости вы можете назначить роли разрешения. Мы рекомендуем, чтобы после создания поставщика удостоверений и соответствующей роли вы сохранили имена ARN поставщика удостоверений и роли для последующего использования. Вы можете получить имена ARN на страницах со сведениями о поставщике удостоверений и роли.

Свяжите роль Alibaba Cloud RAM (AADrole) с пользователем Microsoft Entra (u2):

Чтобы связать роль ОЗУ с пользователем Microsoft Entra, необходимо создать роль в идентификаторе Microsoft Entra, выполнив следующие действия:

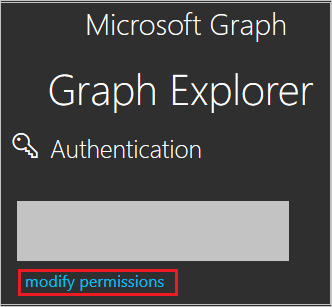

Войдите в Обозреватель Microsoft Graph.

Нажмите кнопку Изменить разрешения, чтобы получить необходимые разрешения для создания роли.

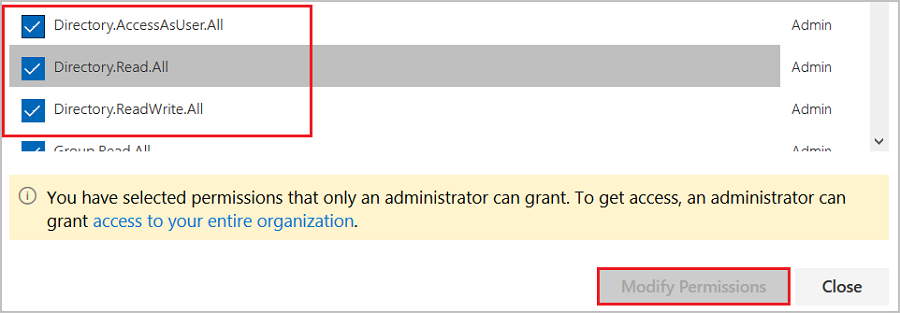

Выберите указанные ниже разрешения в списке и нажмите кнопку Изменить разрешения, как показано на следующем рисунке.

Примечание.

После предоставления разрешений снова войдите в graph Обозреватель.

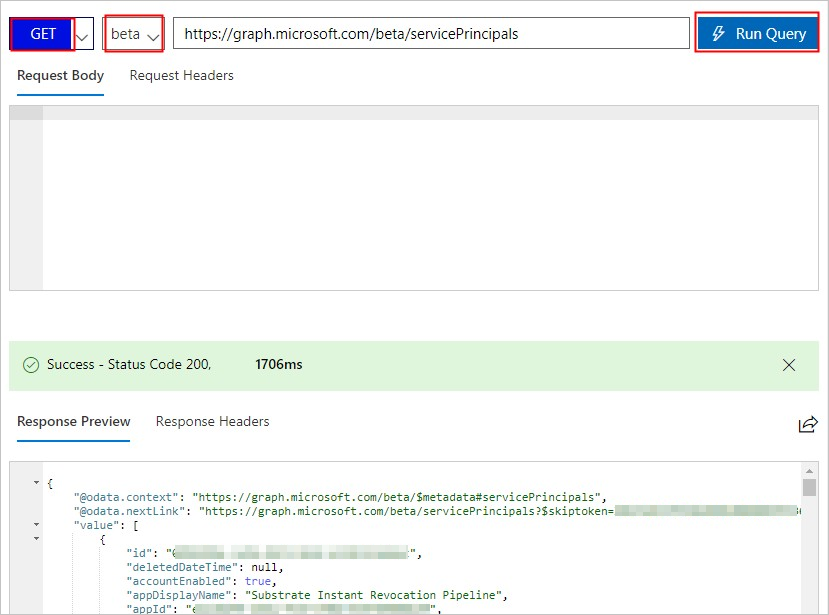

На странице обозревателя Graph выберите GET в первом раскрывающемся списке и beta во втором. Затем введите

https://graph.microsoft.com/beta/servicePrincipalsв поле рядом с раскрывающимися списками и щелкните Выполнить запрос.

Примечание.

Если вы используете несколько каталогов, в поле запроса можно ввести

https://graph.microsoft.com/beta/contoso.com/servicePrincipals.В разделе Предварительный просмотр ответа извлеките свойство appRoles из субъекта-службы для последующего использования.

Примечание.

Свойство appRoles можно найти, введя

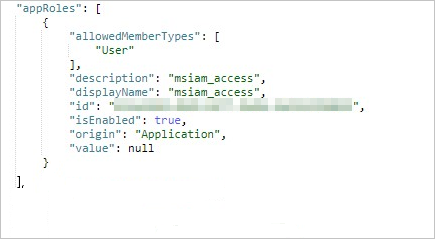

https://graph.microsoft.com/beta/servicePrincipals/<objectID>в поле запроса. Обратите внимание, что это идентификатор объекта,objectIDскопированный на странице свойств идентификатора Microsoft Entra.Вернитесь в обозреватель Graph, измените метод с GET на PATCH, вставьте указанное ниже содержимое в раздел Текст запроса и щелкните Выполнить запрос:

{ "appRoles": [ { "allowedMemberTypes": [ "User" ], "description": "msiam_access", "displayName": "msiam_access", "id": "41be2db8-48d9-4277-8e86-f6d22d35****", "isEnabled": true, "origin": "Application", "value": null }, { "allowedMemberTypes": [ "User" ], "description": "Admin,AzureADProd", "displayName": "Admin,AzureADProd", "id": "68adae10-8b6b-47e6-9142-6476078cdbce", "isEnabled": true, "origin": "ServicePrincipal", "value": "acs:ram::187125022722****:role/aadrole,acs:ram::187125022722****:saml-provider/AAD" } ] }Примечание.

value— это ARN поставщика удостоверений и роли, созданных вами в консоли управления доступом к ресурсам. При необходимости здесь можно добавить несколько ролей. Идентификатор Microsoft Entra отправляет значение этих ролей в качестве значения утверждения в ответе SAML. Но вы сможете добавить новые роли только после частиmsiam_accessдля операции исправления. Чтобы упростить процесс создания, мы рекомендуем вам использовать генератор идентификаторов (например, GUID Generator) для создания идентификаторов в реальном времени.После исправления субъекта-службы с требуемой ролью вложите роль с пользователем Microsoft Entra (u2), выполнив действия , описанные в разделе "Назначение тестового пользователя Microsoft Entra" руководства.

Настройка единого входа для Alibaba Cloud Service (единый вход на основе ролей)

Чтобы настроить единый вход на стороне Alibaba Cloud Service (единый вход на основе ролей), необходимо отправить скачанный XML-код метаданных федерации и соответствующие URL-адреса, скопированные из конфигурации приложения, в службу поддержки Alibaba Cloud Service (единый вход на основе ролей). Специалисты службы поддержки настроят подключение единого входа SAML на обеих сторонах.

Создание тестового пользователя Alibaba Cloud Service (единый вход на основе ролей)

В этом разделе описано, как создать пользователя Britta Simon в приложении Alibaba Cloud Service (единый вход на основе ролей). Обратитесь в службу поддержки Alibaba Cloud Service (единый вход на основе ролей), чтобы добавить пользователей на эту платформу. Перед использованием единого входа необходимо создать и активировать пользователей.

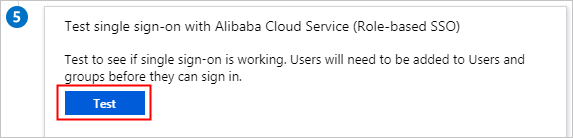

Проверка единого входа

После завершения работы с предыдущими конфигурациями протестируйте приложение Alibaba Cloud Service (единый вход на основе ролей), выполнив следующие шаги:

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите к приложениям>Identity>Applications>Enterprise Alibaba Cloud Service (единый вход на основе ролей).

Выберите единый вход и нажмите кнопку "Тест".

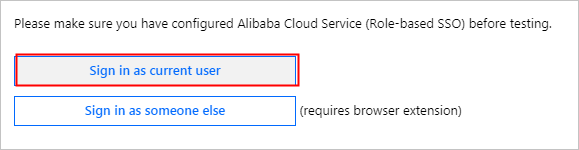

Щелкните Войдите от имени текущего пользователя.

На странице выбора учетной записи выберите u2.

Отобразится следующая страница с указанием того, что единый вход на основе ролей успешно выполнен.

Следующие шаги

После настройки единого входа на основе ролей в Alibaba Cloud Service вы можете применить функцию управления сеансами, которая в реальном времени защищает конфиденциальные данные вашей организации от хищения и несанкционированного доступа. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.