Руководство по интеграции единого входа Microsoft Entra с Workday

В этом руководстве вы узнаете, как интегрировать Workday с идентификатором Microsoft Entra. Интеграция Workday с идентификатором Microsoft Entra позволяет:

- Контроль доступа к Workday с помощью идентификатора Microsoft Entra.

- Включите автоматический вход пользователей в Workday с помощью учетных записей Microsoft Entra.

- Управление учетными записями в одном центральном расположении.

Необходимые компоненты

Чтобы приступить к работе, потребуется следующее.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- подписка Workday с поддержкой единого входа.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

Workday поддерживает единый вход, инициируемый поставщиком услуг.

Теперь мобильное приложение Workday можно настроить с помощью идентификатора Microsoft Entra для включения единого входа. Дополнительные сведения о настройке см. по этой ссылке.

Примечание.

Идентификатор этого приложения — фиксированное строковое значение, поэтому в одном клиенте можно настроить только один экземпляр.

Добавление Workday из коллекции

Чтобы настроить интеграцию Workday с идентификатором Microsoft Entra, необходимо добавить Workday из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите Workday.

- Выберите Workday в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Workday

Настройте и проверьте единый вход Microsoft Entra в Workday с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Workday.

Чтобы настроить и проверить единый вход Microsoft Entra в Workday, выполните следующие действия:

- Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

- Настройка Workday необходима, чтобы настроить параметры единого входа на стороне приложения.

- Создайте тестового пользователя Workday, чтобы в Workday был создан пользователь B.Simon, связанный с представлением пользователя Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите на страницу интеграции приложений>Identity>Applications>Enterprise Workday, найдите раздел "Управление" и выберите единый вход.

На странице Выбрать метод единого входа выберите SAML.

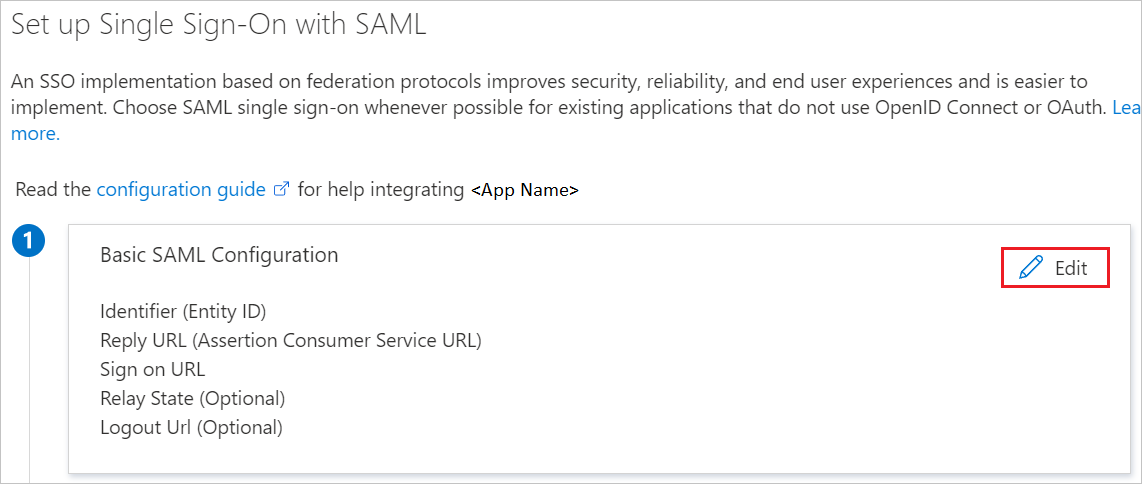

На странице Настройка единого входа с помощью SAML щелкните значок карандаша, чтобы открыть диалоговое окно Базовая конфигурация SAML для изменения параметров.

На странице Базовая конфигурация SAML введите значения для следующих полей.

a. В текстовом поле URL-адрес входа введите URL-адрес в формате

https://impl.workday.com/<tenant>/login-saml2.flex.b. В текстовом поле URL-адрес ответа введите URL-адрес в следующем формате:

https://impl.workday.com/<tenant>/login-saml.htmld.c. В текстовом поле URL-адрес выхода введите URL-адрес в следующем формате:

https://impl.workday.com/<tenant>/login-saml.htmldПримечание.

Эти значения приведены в качестве примера. Вместо них необходимо указать фактические значения URL-адреса входа, URL-адреса ответа и URL-адрес выхода. URL-адрес ответа должен содержать поддомен (например, www, wd2, wd3, wd3-impl, wd5, wd5-impl). Например, значение "

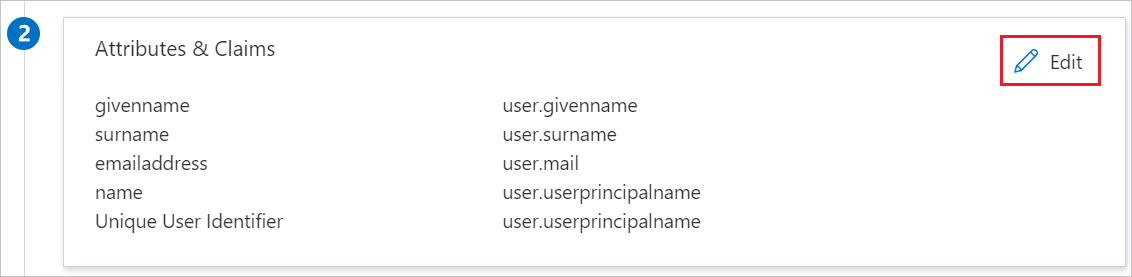

http://www.myworkday.com" допустимо, а значение "http://myworkday.com" — нет. Чтобы получить эти значения, обратитесь к группе поддержки клиентов Workday. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".Приложение Workday ожидает проверочные утверждения SAML в определенном формате, поэтому следует добавить настраиваемые сопоставления атрибутов в вашу конфигурацию атрибутов токена SAML. На следующем снимке экрана показан список атрибутов по умолчанию, в котором nameidentifier сопоставляется с user.userprincipalname. Приложение Workday ожидает, что nameidentifier будет сопоставляться с user.mail, UPN и т. д., поэтому необходимо изменить сопоставление атрибутов, щелкнув значок Изменить.

Примечание.

Здесь по умолчанию идентификатор имени сопоставлен с именем участника-пользователя (user.userprincipalname). Для успешной работы единого входа необходимо сопоставить идентификатор имени с фактическим идентификатором пользователя в вашей учетной записи Workday (ваш адрес электронной почты, имя участника-пользователя и т. д.).

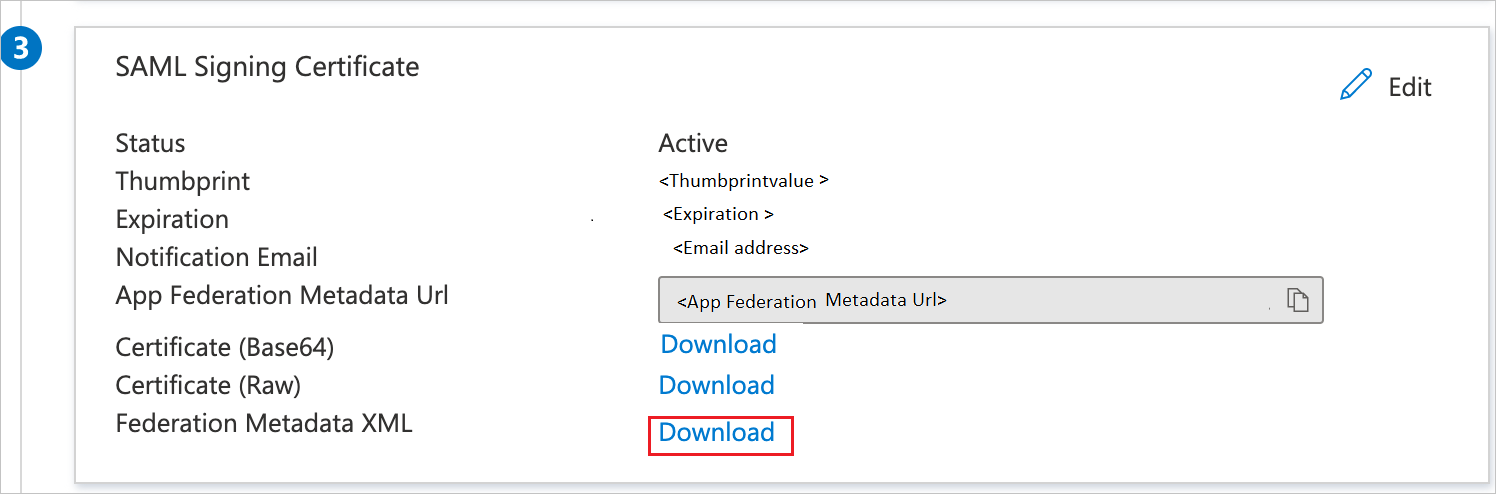

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите элемент XML метаданных федерации и нажмите кнопку Скачать, чтобы скачать сертификат и сохранить его на компьютере.

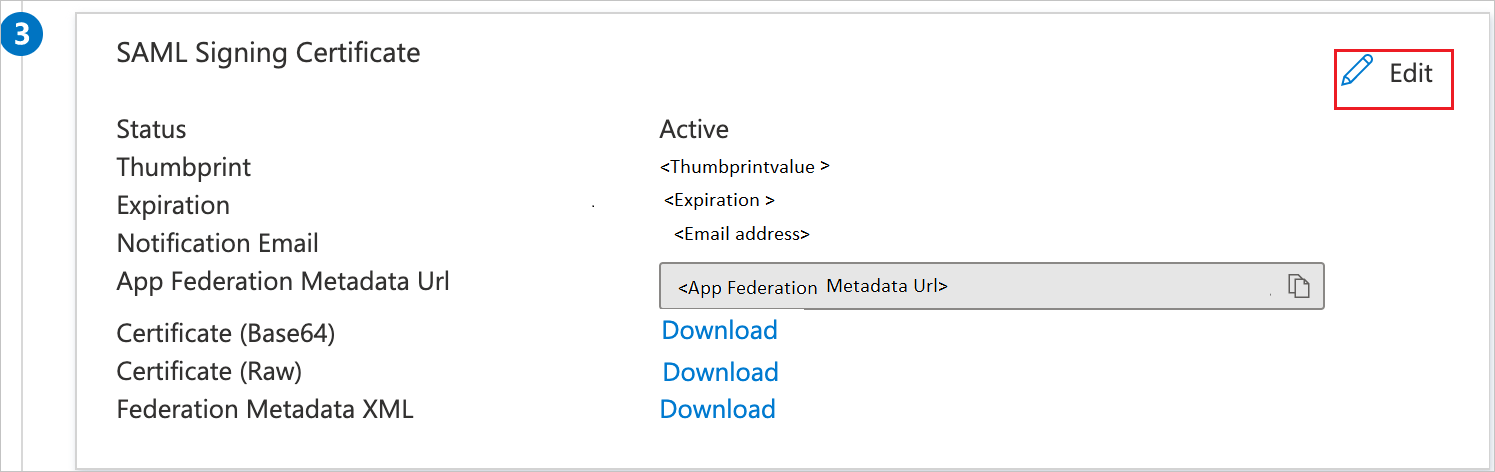

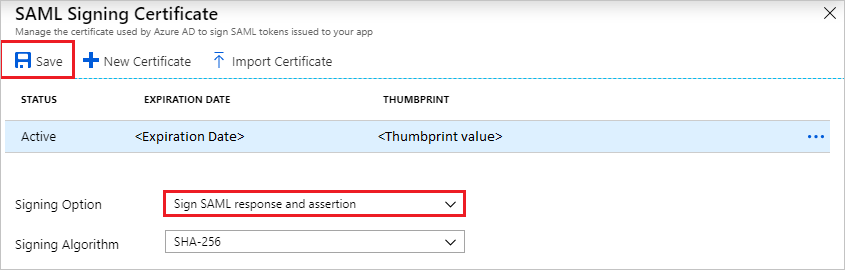

Чтобы изменить параметры в разделе Подпись в соответствии со своими требованиями, нажмите кнопку Изменить, чтобы открыть диалоговое окно Сертификат подписи SAML.

a. Для параметра Вариант подписывания выберите значение Ответ знака SAML и утверждение.

b. Щелкните Сохранить.

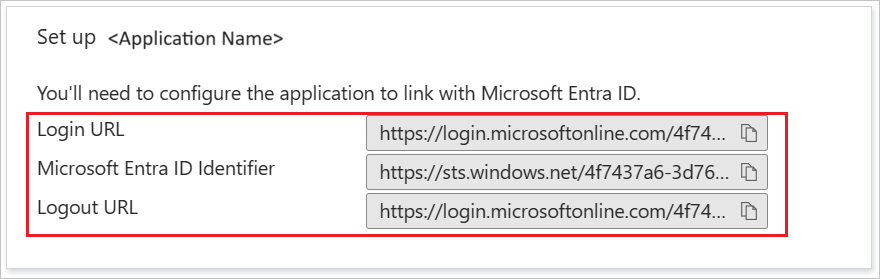

Требуемые URL-адреса вы можете скопировать из раздела Настройка Workday.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум пользователь Администратор istrator.

- Перейдите ко всем пользователям удостоверений>>.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Выберите Создать.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к Workday.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Application>Enterprise Workday.

- На странице обзора приложения выберите "Пользователи" и "Группы".

- Выберите Добавить пользователя или группу, а затем в диалоговом окне Добавление назначения выберите Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B.Simon в списке пользователей, а затем в нижней части экрана нажмите кнопку Выбрать.

- Если пользователям необходимо назначить роль, вы можете выбрать ее из раскрывающегося списка Выберите роль. Если для этого приложения не настроена ни одна роль, будет выбрана роль "Доступ по умолчанию".

- В диалоговом окне Добавление назначения нажмите кнопку Назначить.

Настройка Workday

В другом окне веб-браузера войдите на свой корпоративный сайт Workday в качестве администратора.

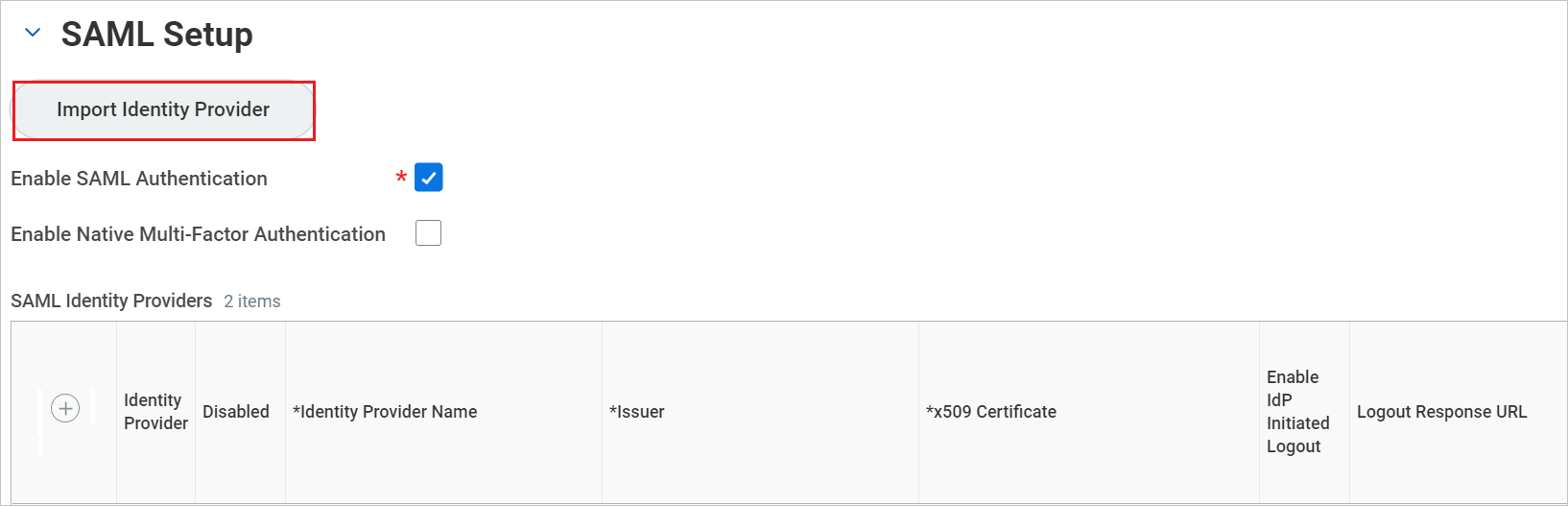

В поле поиска выполните поиск Edit Tenant Setup — Security в верхней левой части домашней страницы.

В разделе SAML Setup (Настройка SAML) щелкните Import Identity Provider (Импортировать поставщик удостоверений).

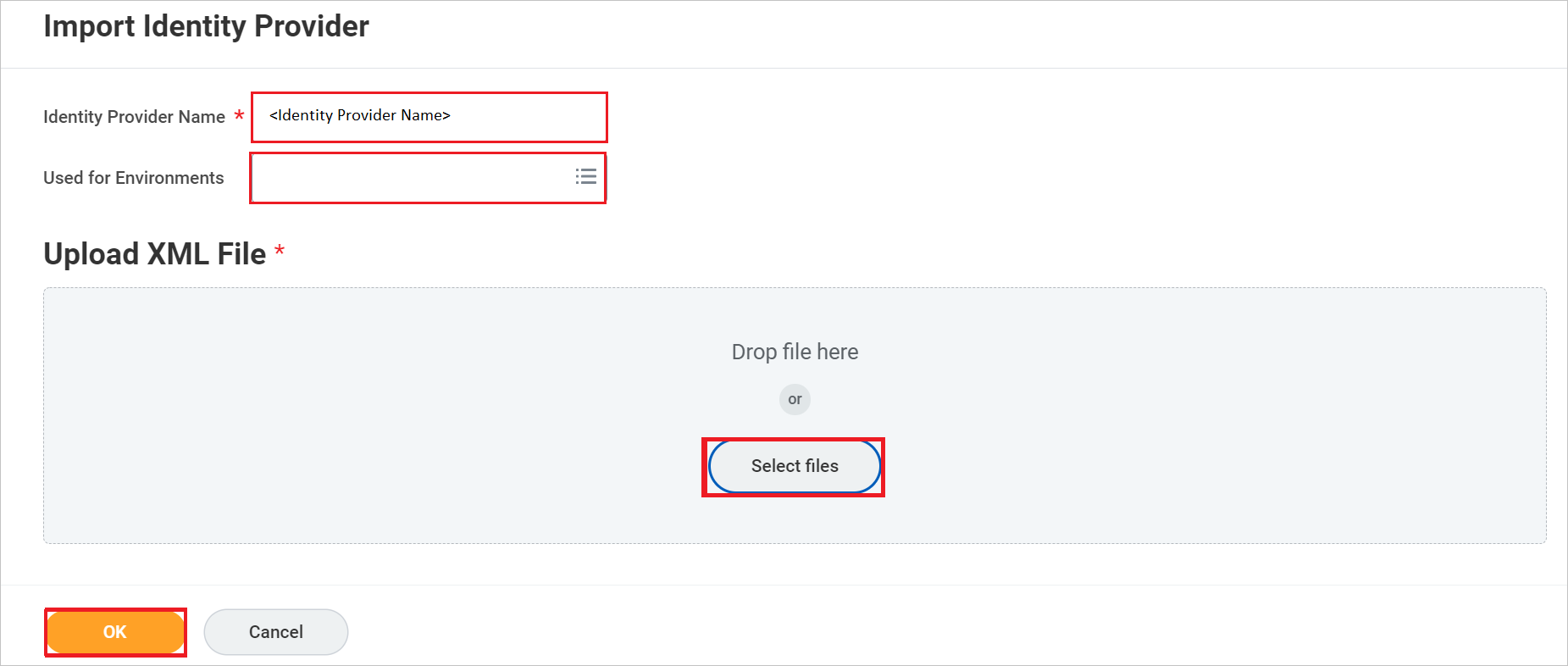

В разделе Import Identity Provider (Импорт поставщика удостоверений) выполните следующие действия:

a. В текстовом поле Identity Provider Name (Имя поставщика удостоверений) введите имя, например

AzureAD.b. В текстовом поле Used for Environments (Используется для сред) выберите соответствующие имена сред из раскрывающегося меню.

c. Нажмите кнопку Select files (Выбрать файлы), чтобы отправить скачанный XML-файл метаданных федерации.

d. Щелкните ОК.

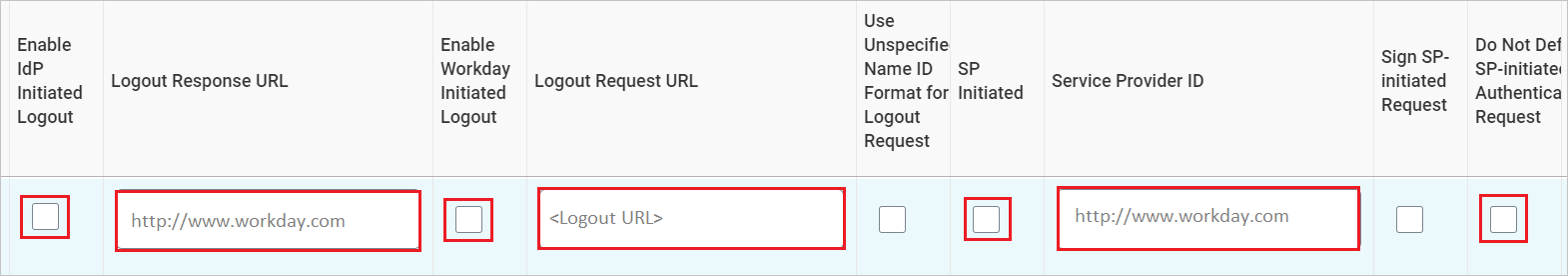

После нажатия кнопки ОК новая строка будет добавлена в поставщики удостоверений SAML, а затем вы можете добавить приведенные ниже действия для только что созданной строки.

a. Установите флажок Enable idp Initiated Logout (Включить выход, инициируемый IdP).

b. В текстовом поле Logout Response URL (URL-адрес ответа выхода) введите http://www.workday.com.

c. Установите флажок Enable Workday Initiated Logout (Включить выход, инициируемый Workday).

d. В текстовое поле "URL-адрес запроса выхода" вставьте значение URL-адреса выхода.

д) Установите флажок SP Initiated (Инициированный поставщиком услуг).

е) В текстовом поле Service Provider ID (Идентификатор поставщика услуг) введите http://www.workday.com.

ж. Выберите параметр Не отклонять запрос проверки подлинности, инициированный поставщиком услуг.

h. Нажмите кнопку ОК.

i. Если задача выполнена успешно, нажмите кнопку "Готово".

Примечание.

Убедитесь, что единый вход установлен правильно. Если вы настроите единый вход с неправильной конфигурацией, вы можете потерять возможность входить в приложение со своими учетными данными и окажетесь заблокированы. В этом случае Workday предоставляет резервный URL-адрес для входа, с помощью которого пользователь может войти в систему с помощью обычного имени пользователя и пароля, в следующем формате: [URL-адрес Workday]/login.flex?redirect=n

Создание тестового пользователя Workday

Войдите на корпоративный сайт Workday в качестве администратора.

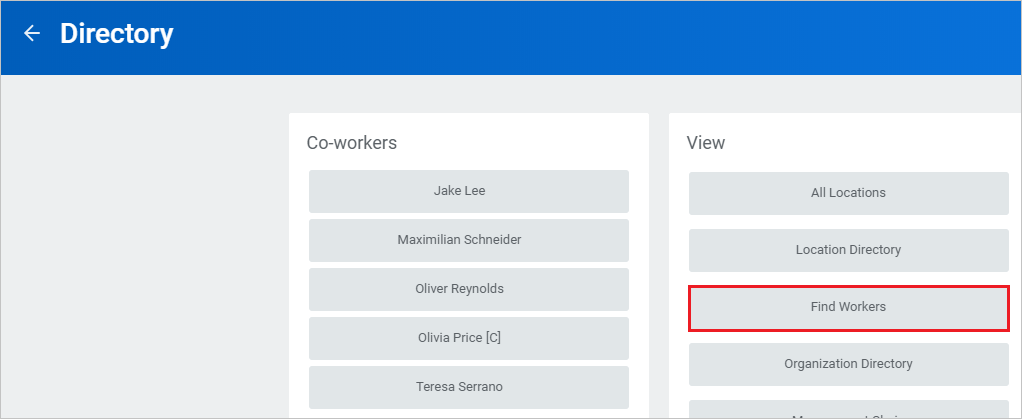

В правом верхнем углу выберите Profile (Профиль), Home (Домашняя страница) и щелкните Directory (Каталог) на вкладке Applications (Приложения).

На странице Directory (Каталог) выберите Find Workers (Поиск работников) на вкладке View (Вид).

На странице Find Workers (Поиск работников) выберите пользователя из списка результатов.

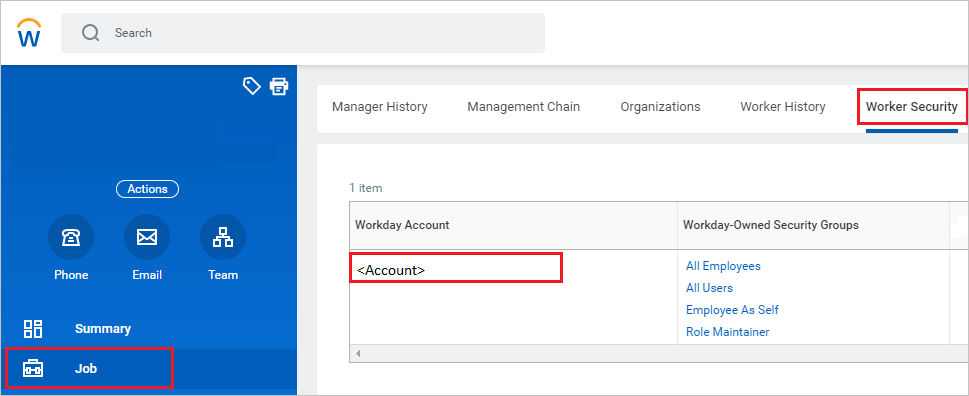

На следующей странице выберите "Безопасность рабочей роли задания>" и учетная запись Workday должна соответствовать идентификатору Microsoft Entra в качестве значения идентификатора имени.

Примечание.

Чтобы получить дополнительные сведения о создании текстового пользователя Workday, обратитесь в службу поддержки клиентов Workday.

Проверка единого входа

В этом разделе описана конфигурация единого входа Microsoft Entra с помощью следующих параметров.

Щелкните "Тестировать это приложение", вы будете перенаправлены по URL-адресу для входа в Workday, где можно инициировать поток входа.

Перейдите по URL-адресу для входа в Workday и инициируйте поток входа.

Вы можете использовать портал "Мои приложения" корпорации Майкрософт. Щелкнув элемент Workday на портале "Мои приложения", вы автоматически войдете в приложение Workday, для которого настроили единый вход. Дополнительные сведения о портале "Мои приложения" см. в этой статье.

Следующие шаги

После настройки Workday можете применить функцию управления сеансом, которая защищает от хищения и несанкционированного доступа к конфиденциальным данным вашей организации в реальном времени. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.