Настройка контроль доступа на основе ролей

Внимание

Эта функция в настоящее время доступна для предварительного ознакомления. Дополнительные условия использования для предварительных версий Microsoft Azure включают более юридические термины, применимые к функциям Azure, которые находятся в бета-версии, в предварительной версии или в противном случае еще не выпущены в общую доступность. Сведения об этой конкретной предварительной версии см. в статье Azure HDInsight в предварительной версии AKS. Для вопросов или предложений функций отправьте запрос на AskHDInsight с подробными сведениями и следуйте за нами для получения дополнительных обновлений в сообществе Azure HDInsight.

В этой статье описывается, как предоставить роли на основе ролей контроль доступа и автоматически назначить пользователей ролям Apache Superset. Эта контроль доступа на основе ролей позволяет управлять группами пользователей в идентификаторе Microsoft Entra, но настраивать разрешения доступа в Superset.

Например, если у вас есть вызванная группа безопасности, вы можете распространить членство в этой группе datateamв Супермножестве, что означает, что superset может автоматически запретить доступ, если пользователь удаляется из этой группы безопасности.

Создайте роль, которая запрещает доступ к Superset.

NoAccessСоздайте роль в суперсети, которая запрещает пользователям выполнять запросы или выполнять какие-либо операции. Эта роль является ролью по умолчанию, которой пользователи получают назначение, если они не принадлежат к какой-либо другой группе.В суперсети выберите "Параметры" (в правом верхнем углу) и выберите "Список ролей".

Выберите символ плюса, чтобы добавить новую роль.

Укажите следующие сведения о новой роли. Имя: Разрешения NoAccess:

[can this form get on UserInfoEditView]Нажмите кнопку "Сохранить".

Настройте суперустановку для автоматического назначения ролей.

Замените

automatic registration of usersраздел в диаграмме Helm следующим примером:# **** Automatic registration of users # Map Authlib roles to superset roles # Will allow user self-registration, allowing to create Flask users from Authorized User AUTH_USER_REGISTRATION = True # The default user self-registration role AUTH_USER_REGISTRATION_ROLE = "NoAccess" AUTH_ROLES_SYNC_AT_LOGIN = True # The role names here are the roles that are auto created by Superset. # You may have different requirements. AUTH_ROLES_MAPPING = { "Alpha": ["Admin"], "Public": ["Public"], "Alpha": ["Alpha"], "Gamma": ["Gamma"], "granter": ["granter"], "sqllab": ["sql_lab"], } # **** End automatic registration of users

Повторное развертывание супермножества

helm repo update

helm upgrade --install --values values.yaml superset superset/superset

Изменение регистрации приложений Microsoft Entra.

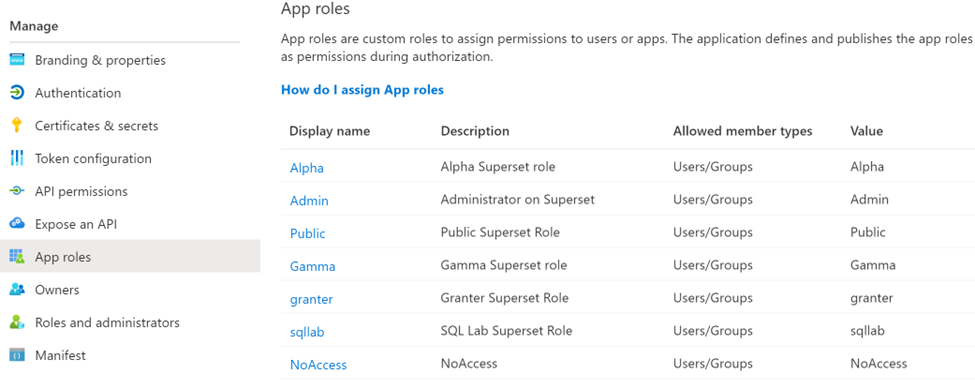

Найдите приложение в идентификаторе Microsoft Entra и выберите приложение в заголовке "Регистрация приложения". Измените роли регистрации приложения, выбрав "Роли приложений" в области навигации слева и добавьте все роли суперустановок, которые вы хотите использовать. Рекомендуется добавить по крайней мере Администратор и общедоступные роли.

Значение Отображаемое имя Description Разрешенные типы элементов Администрирование Администрирование Администратор суперустановок Пользователи/Группы Общедоступный Общедоступный Суперустановка пользователя Пользователи/Группы Пример:

Назначение ролей пользователей в регистрации корпоративных приложений.

Найдите приложение снова в идентификаторе Microsoft Entra, но на этот раз выберите приложение в разделе "Корпоративные приложения".

Выберите "Пользователи и группы" в левой области навигации и добавьте себя в роль администратора, а также любые другие группы или пользователи, которые вы хотите назначить в настоящее время.

Откройте суперустановку и проверьте имя входа.

Выйдите из суперсети и снова войдите в систему.

Выберите "Параметры" в правом верхнем углу и выберите "Профиль".

Убедитесь, что у вас есть роль Администратор.