Сведения об устаревших продуктах для службы шифрования сообщений Office 365

С 1 июля 2023 г. шифрование сообщений Office 365 не рекомендуется. Если вы еще не переместили свою организацию в Шифрование сообщений Microsoft Purview, но уже развернули OME, сведения, приведенные в этой статье, относятся к вашей организации. Корпорация Майкрософт рекомендует запланировать переход на Шифрование сообщений Microsoft Purview, как только это будет разумно для вашей организации. Инструкции см. в разделе Настройка Шифрование сообщений Microsoft Purview. Дополнительные сведения о том, как сначала выполняется шифрование сообщений, см. в статье Шифрование сообщений. Остальная часть этой статьи относится к поведению OME до выпуска Шифрование сообщений Microsoft Purview.

Благодаря шифрованию сообщений Office 365 пользователи в организации и за ее пределами могут отправлять и получать зашифрованные сообщения электронной почты. шифрование сообщений Office 365 работает с Outlook.com, Yahoo, Gmail и другими службами электронной почты. Шифрование сообщений электронной почты гарантирует, что только указанные получатели смогут просмотреть содержимое сообщения.

Ниже приводятся примеры:

- Сотрудник банка отправляет клиентам кредитные карта выписки

- Представитель страховой компании предоставляет сведения о полисе клиентам

- Ипотечный брокер запрашивает у клиента финансовую информацию для заявки на кредит

- Поставщик медицинских услуг отправляет медицинскую информацию пациентам

- Адвокат отправляет конфиденциальную информацию клиенту или другому адвокату

Совет

Если вы не являетесь клиентом E5, используйте 90-дневную пробную версию решений Microsoft Purview, чтобы узнать, как дополнительные возможности Purview могут помочь вашей организации управлять безопасностью данных и соответствием требованиям. Начните сейчас, перейдя в центр пробных версий на портале соответствия требованиям Microsoft Purview. Сведения о регистрации и условиях пробной версии.

Как работает шифрование сообщений Office 365 без новых возможностей

шифрование сообщений Office 365 — это веб-служба, созданная на основе Microsoft Azure Rights Management (Azure RMS). С помощью Azure RMS администраторы могут определять правила потока обработки почты, чтобы определить условия для шифрования. Например, правило может требовать шифрования всех сообщений, адресованных конкретному получателю.

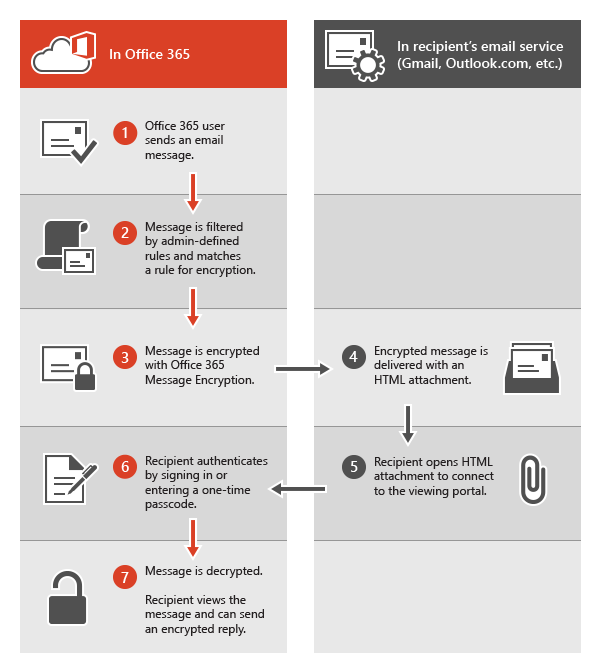

Когда кто-то отправляет сообщение электронной почты в Exchange Online, соответствующее правилу шифрования, сообщение отправляется с html-вложением. Получатель открывает HTML-вложение и выполняет инструкции по просмотру зашифрованного сообщения на портале шифрования сообщений Office 365. Получатель может просмотреть сообщение, войдя в учетную запись Майкрософт, рабочую или учебную школу, связанную с Office 365, или используя одноразовый код пропуска. Оба варианта обеспечивают доступ к зашифрованному сообщению только для назначенного получателя. Этот процесс очень отличается для Шифрование сообщений Microsoft Purview.

Диаграмма ниже показывает общий процесс шифрования и расшифровки электронных сообщений.

Дополнительные сведения см. в статье Сведения о службе для устаревшей Office 365 шифрования сообщений до выпуска Шифрование сообщений Microsoft Purview.

Определение правил потока обработки почты для шифрования сообщений Office 365, которые не используют Шифрование сообщений Microsoft Purview

Чтобы включить шифрование сообщений Office 365 без новых возможностей, администраторы Exchange Online и Exchange Online Protection определяют правила потока обработки почты Exchange. Эти правила определяют, при каких условиях сообщения электронной почты должны быть зашифрованы, а также условия для удаления шифрования сообщений. Если для правила задано действие шифрования, служба выполняет действие с любыми сообщениями, которые соответствуют условиям правила, перед отправкой сообщений.

Правила потока обработки почты являются гибкими, позволяя объединять условия, чтобы вы могли соответствовать определенным требованиям безопасности в одном правиле. Например, можно создать правило для шифрования всех сообщений, которые содержат указанные ключевые слова и адресуются внешним получателям. С помощью шифрования сообщений Office 365 также шифруются ответы от получателей зашифрованных сообщений электронной почты, и вы можете создать правило расшифровки этих ответов для удобства своих пользователей электронной почты. Таким образом, пользователям в вашей организации не придется входить на портал шифрования для просмотра ответов.

Дополнительные сведения о создании правил потока обработки почты Exchange см. в разделе Определение правил для шифрования сообщений Office 365.

Используйте EAC для создания правила потока обработки почты для шифрования сообщений электронной почты без Шифрование сообщений Microsoft Purview

В веб-браузере, используя рабочую или учебную учетную запись, которая получила разрешения глобального администратора, войдите в Office 365.

Выберите плитку Администратор.

В Центр администрирования Microsoft 365 выберите Администратор центры>Exchange.

В EAC перейдите в разделПравилапотока обработки> почты и щелкните Новый

>Создайте новое правило. Дополнительные сведения об использовании Центра администрирования Exchange см. в разделе Центр администрирования Exchange в Exchange Online.

>Создайте новое правило. Дополнительные сведения об использовании Центра администрирования Exchange см. в разделе Центр администрирования Exchange в Exchange Online.В поле Имя введите имя правила, например Шифрование почты для DrToniRamos@hotmail.com.

В разделе Применить это правило, если выберите условие и введите значение, если это необходимо. Например, чтобы зашифровать сообщения, передаваемые в DrToniRamos@hotmail.com:

В разделе Применить это правило, если выберите получатель.

Выберите существующее имя из списка контактов или введите новый адрес электронной почты в поле проверить имена.

Чтобы выбрать существующее имя, выберите его в списке и нажмите ОК.

Чтобы ввести новое имя, введите адрес электронной почты в поле имена проверка, а затем выберите проверка имена>ОК.

Чтобы добавить дополнительные условия, выберите Дополнительные параметры , а затем выберите добавить условие и выберите в списке.

Например, чтобы применить правило, только если получатель находится за пределами организации, выберите добавить условие , а затем выберите Получатель является внешним или внутренним>вне организации>ОК.

Чтобы включить шифрование без использования новых возможностей OME, в разделе Сделать следующее выберите Изменить безопасность> сообщенийПрименить предыдущую версию OME, а затем нажмите кнопку Сохранить.

Если появляется сообщение об ошибке о том, что лицензирование IRM не включено, вы не используете устаревшую версию OME.

(Необязательно) Выберите добавить действие , чтобы указать другое действие.

Использование Exchange Online PowerShell для создания правила потока обработки почты для шифрования сообщений электронной почты без новых возможностей OME

Подключитесь к Exchange Online PowerShell. Дополнительные сведения см. в статье Connect to Exchange Online PowerShell.

Создайте правило с помощью командлета New-TransportRule и задайте для параметра ApplyOME значение

$true.В этом примере требуется, чтобы DrToniRamos@hotmail.com все отправленные сообщения электронной почты были зашифрованы.

New-TransportRule -Name "Encrypt rule for Dr Toni Ramos" -SentTo "DrToniRamos@hotmail.com" -SentToScope "NotinOrganization" -ApplyOME $trueГде:

- Уникальное имя нового правила — "Шифровать правило для д-ра Тони Рамоса".

- Параметр SentTo указывает получателей сообщений (определяемых по имени, адресу электронной почты, различающееся имя и т. д.). В этом примере получатель идентифицируется по адресу электронной почты "DrToniRamos@hotmail.com".

- Параметр SentToScope указывает расположение получателей сообщения. В этом примере почтовый ящик получателя находится в горячей почте и не является частью организации, поэтому используется значение

NotInOrganization.

Дополнительные сведения о синтаксисе и параметрах см. в статье New-TransportRule.

Удаление шифрования из ответов электронной почты, зашифрованных без Шифрование сообщений Microsoft Purview

Когда пользователи отправляют зашифрованные сообщения, их получатели могут ответить также зашифрованными сообщениями. Вы можете создать правила потока обработки почты для автоматического удаления шифрования из ответов, чтобы пользователям электронной почты в вашей организации не нужно было входить на портал шифрования, чтобы просмотреть их. Для определения этих правил можно использовать командлеты PowerShell или Exchange Online EAC. Вы можете расшифровать сообщения, отправляемые из организации, или сообщения, которые являются ответами на сообщения, отправленные из вашей организации. Вы не можете расшифровать зашифрованные сообщения, поступающие из-за пределов организации.

Используйте EAC, чтобы создать правило для удаления шифрования из ответов электронной почты, зашифрованных без Шифрование сообщений Microsoft Purview

В веб-браузере, используя рабочую или учебную учетную запись, которая получила разрешения администратора, войдите в Office 365.

Выберите плитку Администратор.

В Центр администрирования Microsoft 365 выберите Администратор центры>Exchange.

В EAC перейдите в разделПравилапотока обработки> почты и щелкните Новый

>Создайте новое правило. Дополнительные сведения об использовании Центра администрирования Exchange см. в разделе Центр администрирования Exchange в Exchange Online.

>Создайте новое правило. Дополнительные сведения об использовании Центра администрирования Exchange см. в разделе Центр администрирования Exchange в Exchange Online.В поле Имя введите имя правила, например Удалить шифрование из входящей почты.

В разделе Применить это правило, если выберите условия, при которых шифрование должно быть удалено из сообщений, например Получатель находится>внутри организации.

В разделе Сделать следующее выберите Изменить безопасность> сообщенийУдалить предыдущую версию OME.

Нажмите Сохранить.

Используйте Exchange Online PowerShell, чтобы создать правило для удаления шифрования из ответов электронной почты, зашифрованных без новых возможностей OME.

Подключитесь к Exchange Online PowerShell. Дополнительные сведения см. в статье Connect to Exchange Online PowerShell.

Создайте правило с помощью командлета New-TransportRule и задайте для параметра RemoveOME значение

$true.В этом примере шифрование удаляется из всей почты, отправляемой получателям в организации.

New-TransportRule -Name "Remove encryption from incoming mail" -SentToScope "InOrganization" -RemoveOME $trueГде:

- Уникальное имя нового правила — "Удалить шифрование из входящей почты".

- Параметр SentToScope указывает расположение получателей сообщения. В этом примере используется значение

InOrganization, указывающее одно из следующих значений:- Получатель — это почтовый ящик, почтовый пользователь, группа или общедоступная папка с поддержкой почты в организации.

- Адрес электронной почты получателя находится в принятом домене, который настроен как полномочный домен или домен внутренней ретрансляции в вашей организации, и сообщение было отправлено или получено через подключение с проверкой подлинности.

Дополнительные сведения о синтаксисе и параметрах см. в статье New-TransportRule.

Отправка, просмотр и ответ на сообщения, зашифрованные без новых возможностей

При использовании шифрования сообщений Office 365 сообщения электронной почты шифруются автоматически на основе правил, определенных администратором. Сообщение электронной почты с зашифрованным сообщением поступает в папку "Входящие" получателя с вложенным HTML-файлом.

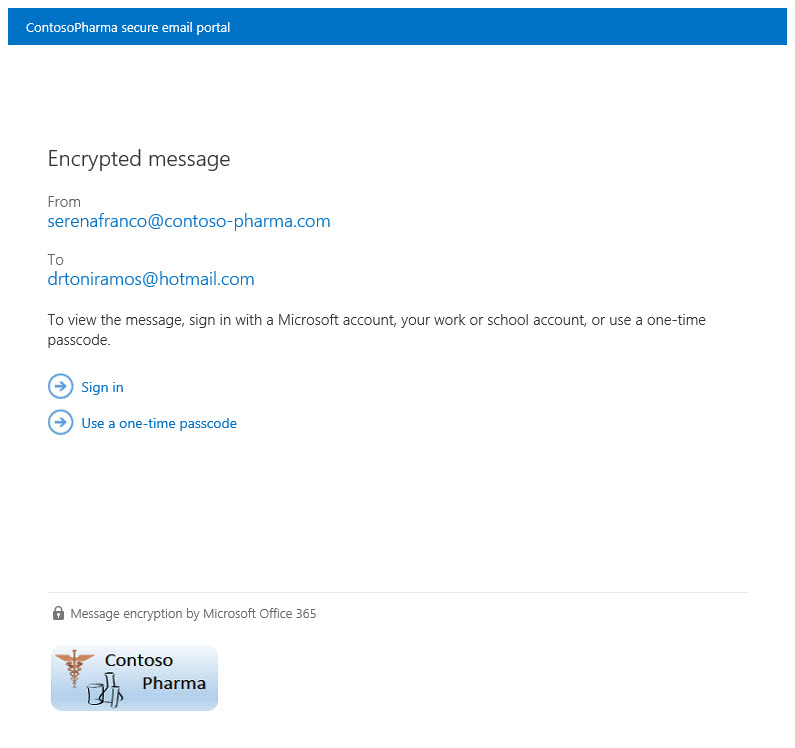

Получатели следуют инструкциям в сообщении, чтобы открыть вложение и пройти проверку подлинности с помощью учетной записи Майкрософт или рабочего или учебного заведения, связанного с Office 365. Если у получателей нет ни той из них, они будут направлены на создание учетной записи Майкрософт, которая позволит им войти в систему, чтобы просмотреть зашифрованное сообщение. Кроме того, получатели могут получить одноразовый код передачи для просмотра сообщения. После входа или использования однократного кода передачи получатели могут просмотреть расшифрованное сообщение и отправить зашифрованный ответ.

Настройка зашифрованных сообщений с помощью шифрования сообщений Office 365

Как администратор Exchange Online и Exchange Online Protection вы можете настроить зашифрованные сообщения. Например, можно добавить фирменную марку и логотип компании, указать введение и добавить текст заявления об отказе в зашифрованных сообщениях и на портале, где получатели просматривают зашифрованные сообщения. С помощью командлетов PowerShell Exchange Online можно настроить следующие аспекты просмотра для получателей зашифрованных сообщений электронной почты:

- Вводный текст зашифрованного сообщения электронной почты

- Текст заявления об отказе зашифрованного сообщения электронной почты

- Текст, отображающийся в портале просмотра сообщений

- Логотип, который будет отображаться в сообщении электронной почты и на портале просмотра

Кроме того, в любое время вы можете восстановить интерфейс по умолчанию.

В приведенном ниже примере показан настраиваемый логотип компании ContosoPharma во вложении электронной почты.

Настройка шифрования сообщений электронной почты и портала шифрования с использованием фирменной символики вашей организации

Используйте командлет Set-OMEConfiguration, как описано здесь: Set-OMEConfiguration , или используйте следующую таблицу для получения рекомендаций.

Параметры настройки шифрования

Настройка этой функции шифрования Используйте эти Exchange Online команд PowerShell Текст по умолчанию, сопровождающий зашифрованные сообщения электронной почты. Текст по умолчанию, отображающийся над инструкциями по просмотру зашифрованных сообщений.

Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> -EmailText "<string of up to 1024 characters>"Пример:

Set-OMEConfiguration -Identity "OME Configuration" -EmailText "Encrypted message from ContosoPharma secure messaging system"Заявление об отказе в зашифрованном сообщении электронной почты. Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> DisclaimerText "<your disclaimer statement, string of up to 1024 characters>"Пример:

Set-OMEConfiguration -Identity "OME Configuration" -DisclaimerText "This message is confidential for the use of the addressee only"Текст, отображающийся в верхней части портала просмотра зашифрованных сообщений. Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> -PortalText "<text for your portal, string of up to 128 characters>"Пример:

Set-OMEConfiguration -Identity "OME Configuration" -PortalText "ContosoPharma secure email portal"Логотип Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> -Image <Byte[]>Пример:

Set-OMEConfiguration -Identity "OME configuration" -Image ([System.IO.File]::ReadAllBytes('C:\Temp\contosologo.png'))Поддерживаемые форматы файлов: PNG, JPG, BMP, TIFF

Оптимальный размер файла логотипа: менее 40 КБ

Оптимальный размер изображения логотипа: 170 x 70 пикселей

Удаление настроек фирменной символики из сообщений электронной почты шифрования и портала шифрования

Используйте командлет Set-OMEConfiguration, как описано здесь: Set-OMEConfiguration. Чтобы удалить фирменные настройки вашей организации из значений DisclaimerText, EmailText и PortalText, присвойте значению пустую строку

"". Для всех значений изображений, таких как Логотип, задайте значение"$null".Параметры настройки шифрования

Сброс функции шифрования к тексту и изображению по умолчанию Используйте эти Exchange Online команд PowerShell Текст по умолчанию, сопровождающий зашифрованные сообщения электронной почты. Текст по умолчанию, отображающийся над инструкциями по просмотру зашифрованных сообщений.

Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> -EmailText "<empty string>"Пример:

Set-OMEConfiguration -Identity "OME Configuration" -EmailText ""Заявление об отказе в зашифрованном сообщении электронной почты. Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> DisclaimerText "<empty string>"Пример:

Set-OMEConfiguration -Identity "OME Configuration" -DisclaimerText ""Текст, отображающийся в верхней части портала просмотра зашифрованных сообщений. Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> -PortalText "<empty string>"Пример возврата к умолчанию:

Set-OMEConfiguration -Identity "OME Configuration" -PortalText ""Логотип Set-OMEConfiguration -Identity <OMEConfigurationIdParameter> -Image <"$null">Пример возврата к умолчанию:

Set-OMEConfiguration -Identity "OME configuration" -Image $null

Сведения о службе для шифрования сообщений прежних версий Office 365 до выпуска новых возможностей OME

В следующей таблице приведены технические сведения о службе шифрования сообщений Office 365 до выпуска Шифрование сообщений Microsoft Purview.

| Сведения о службе | Описание |

|---|---|

| Требования к клиентскому устройству | Зашифрованные сообщения можно просматривать на любом клиентском устройстве, если HTML-вложение можно открыть в современном браузера, поддерживающем Form Post. |

| Алгоритм шифрования и соответствие требованиям федеральных стандартов обработки информации (FIPS) | Служба шифрования сообщений Office 365 использует такие же ключи шифрования, как и служба IRM Microsoft Azure, а также поддерживает режим шифрования 2 (ключ размером 2048 битов для RSA и ключ размером 256 битов для SHA-1). Дополнительные сведения о базовых режимах шифрования IRM см. в разделе Режимы шифрования AD RMS. |

| Поддерживаемые типы сообщений | Шифрование сообщений Office 365 поддерживается только для элементов, которые имеют идентификатор класса сообщения IPM.Примечание. Дополнительные сведения см. в разделе Типы элементов и классы сообщений. |

| Ограничения на размер сообщений | Служба шифрования сообщений Office 365 позволяет шифровать сообщения размером до 25 мегабайтов. Дополнительные сведения об ограничениях на размер сообщений см. в разделе Ограничения Exchange Online. |

| политики хранения электронной почты Exchange Online | Exchange Online не хранит зашифрованные сообщения. |

| Поддержка языков для службы шифрования сообщений Office 365 | Office 365 шифрование сообщений поддерживает следующие языки Microsoft 365: Входящие сообщения электронной почты и вложенные HTML-файлы локализуются на основе языковых параметров отправителя. Портал просмотра локализуется на основе параметров браузера получателя. Текст (содержимое) зашифрованного сообщения не локализуется. |

| Сведения о соблюдении конфиденциальности на портале OME и в средстве просмотра OME | Больше о том, как Майкрософт использует конфиденциальные сведения пользователей, можно узнать в статье Office 365 Messaging Encryption Portal privacy statement. |

Часто задаваемые вопросы о устаревшей версии OME

Возникли вопросы о шифровании сообщений Office 365? Ниже приведены некоторые ответы. Если вам не удается найти нужные сведения, проверка форумы Microsoft Tech Community для Office 365.

В. Мои пользователи отправляют зашифрованные сообщения получателям за пределами организации. Есть ли что-нибудь, что внешние получатели должны делать для чтения и ответа на сообщения электронной почты, зашифрованные с помощью шифрования сообщений Office 365?

Получатели за пределами организации, получающие зашифрованные сообщения Microsoft 365, могут просматривать их одним из двух способов:

Выполнив вход с помощью учетной записи Майкрософт или рабочей или учебной учетной записи, связанной с Office 365.

С помощью одноразового кода передачи.

В. Хранятся ли зашифрованные сообщения Microsoft 365 в облаке или на серверах Майкрософт?

Нет, зашифрованные сообщения хранятся в почтовой системе получателя, и когда получатель открывает сообщение, оно временно публикуется для просмотра на серверах Майкрософт. Сообщения там не хранятся.

В. Могу ли я настроить зашифрованные сообщения, применив собственную фирменную символику?

Да. С помощью командлетов PowerShell Exchange Online можно настроить текст по умолчанию, отображаемый в верхней части зашифрованных сообщений электронной почты, текст заявления об отказе и логотип, который вы хотите использовать для сообщения электронной почты и портала шифрования. Эта функция теперь доступна в OMEv2. Подробнее см. в статье Add branding to encrypted messages.

В. Требуется ли для использования службы, чтобы у каждого пользователя в моей организации была лицензия?

Лицензия требуется для каждого пользователя в организации, который отправляет зашифрованное сообщение электронной почты.

В. Требуется ли подписка для внешних получателей?

Нет, чтобы читать или отвечать на зашифрованные сообщения, внешним получателям не требуется подписка.

В. Чем шифрование сообщений Office 365 отличается от службы Rights Management Services (RMS)?

RMS предоставляет возможности защиты прав на доступ к информации для внутренних сообщений электронной почты организации, предоставляя встроенные шаблоны, такие как: Не пересылать и Конфиденциально компания. Служба шифрования сообщений Office 365 поддерживает шифрование сообщений, отправляемых как внешним, так и внутренним получателям.

В. Чем шифрование сообщений Office 365 отличается от S/MIME?

S/MIME — это, по сути, технология шифрования на стороне клиента, которая требует сложного управления сертификатами и инфраструктуры публикации. Office 365 шифрование сообщений использует правила потока обработки почты (также известные как правила транспорта) и не зависит от публикации сертификатов.

В. Можно ли читать зашифрованные сообщения на мобильных устройствах?

Да, вы можете просматривать сообщения в Android и iOS, скачав приложения OME Viewer из магазина Google Play и Магазина приложений Apple. Откройте HTML-вложение в средстве просмотра OME, а затем следуйте инструкциям, чтобы открыть ваше зашифрованное сообщение. Вы можете открыть HTML-вложение на других мобильных устройствах, если ваш почтовый клиент поддерживает Form Post.

В. Шифруются ли ответы и пересылаемые сообщения?

Да. Все ответы в рамках беседы продолжают шифроваться.

В. Обеспечивает ли шифрование сообщений Office 365 локализацию?

Входящие сообщения и HTML-контент локализуются на основе параметров электронной почты отправителя. Портал просмотра локализуется на основе параметров браузера получателя. При этом фактический текст зашифрованного сообщения (контент) не локализуется.

В. Какой метод шифрования используется для шифрования сообщений Office 365?

Office 365 шифрование сообщений использует службы Rights Management Services (RMS) в качестве инфраструктуры шифрования. Выбор используемого метода шифрования зависит от того, где получены ключи RMS для шифрования и расшифровки сообщений.

Если вы используете Microsoft Azure RMS для получения ключей, используется режим шифрования 2. Криптографический режим 2 — обновленная и расширенная система шифрования AD RMS. Этот режим поддерживает алгоритм подписи и шифрования RSA 2048, а также алгоритм подписи SHA-256.

Если для получения ключей используются службы Active Directory (AD) RMS, применяется криптографический режим 1 или 2. Использование этого метода зависит от локального развертывания AD RMS. Криптографический режим 1 является исходной системой шифрования AD RMS. Этот режим поддерживает алгоритм подписи и шифрования RSA 1024, а также алгоритм подписи SHA-1. Этот режим и далее поддерживается всеми текущими версиями служб RMS.

Дополнительные сведения см. в разделе Режимы шифрования AD RMS.

В. Почему некоторые зашифрованные сообщения говорят, что они приходят от Office365@messaging.microsoft.com?

Когда зашифрованный ответ отправляется с портала шифрования или через приложение OME Viewer, адрес электронной почты для отправки устанавливается как Office365@messaging.microsoft.com , так как зашифрованное сообщение отправляется через конечную точку Майкрософт. Благодаря этому зашифрованное сообщение не помечается как спам. Кроме того, отображаемое имя сообщения и адрес внутри портала шифрования остаются без изменений. Кроме того, эта пометка применяется только к сообщениям, отправляемым с портала, а не с помощью другого почтового клиента.

В. Я — подписчик Exchange Hosted Encryption (EHE). Где можно узнать больше об обновлении до Office 365 шифрования сообщений?

Все пользователи EHE были переведены на службу шифрования сообщений Office 365. Дополнительные сведения см. в центре обновления размещенного шифрования Exchange.

В. Нужно ли открывать URL-адреса, IP-адреса или порты в брандмауэре организации для поддержки Office 365 шифрования сообщений?

Да. Необходимо добавить URL-адреса для Exchange Online в список разрешений своей организации, чтобы включить проверку подлинности сообщений, зашифрованных с помощью службы шифрования сообщений Office 365. Список EXCHANGE ONLINE URL-адресов см. в статье URL-адреса и диапазоны IP-адресов Microsoft 365.

В. Сколько получателей можно отправить зашифрованное сообщение Microsoft 365?

Ограничение получателей составляет 500 получателей на сообщение или, если после расширения списка рассылки, 11 980 символов в поле Кому сообщения в зависимости от того, какое из значений будет первым.

В. Можно ли отозвать сообщение, отправленное определенному получателю?

Нет. Вы не можете отозвать сообщение определенному человеку после его отправки.

В. Можно просмотреть отчет о зашифрованных сообщениях, которые были получены и прочитаны?

Нет отчета, в котором показано, было ли просмотрено зашифрованное сообщение, но есть отчеты Microsoft 365, которые можно использовать для определения количества сообщений, соответствующих конкретному правилу потока обработки почты (например, известному как правило транспорта).

В. Как Майкрософт использует сведения, предоставляемые порталом OME и средством просмотра OME?

В заявлении о конфиденциальности портала шифрования сообщений Office 365 содержатся подробные сведения о том, что корпорация Майкрософт делает и не делает с вашей личной информацией.

В. Что делать, если я не получаю одноразовый код передачи после запроса?

Сначала проверка папку нежелательной почты или нежелательной почты в почтовом клиенте. Параметры DKIM и DMARC для вашей организации могут привести к тому, что эти сообщения электронной почты будут отфильтрованы как спам.

Затем проверка карантин в Портал соответствия требованиям Microsoft Purview. Часто сообщения, содержащие одноразовый код, особенно те, которые получает ваша организация, помещаются в карантин.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по