Использование модуля доверенной платформы в Windows

Операционная система Windows глубже помещает аппаратную безопасность во многие функции, обеспечивая максимальную безопасность платформы и повышая удобство использования. Для достижения многих из этих улучшений безопасности Windows широко использует доверенный платформенный модуль (TPM). В этой статье представлен обзор доверенного платформенного платформенного модуля, описывается его работа, а также рассматриваются преимущества доверенного платформенного платформенного модуля Для Windows, а также совокупный эффект на безопасность при запуске Windows на устройстве с TPM.

Обзор протокола TPM

TPM представляет собой модуль шифрования, который повышает безопасность компьютера и защищает личные данные. Защита данных путем шифрования и дешифрования, защита учетных данных и проверка программ, запущенных в системе, являются основными функциями, связанными с безопасностью компьютера. TPM участвует в этих и других сценариях.

Исторически, TTPM были дискретными чипами, припаяными к системной плате компьютера. Такие реализации позволяют изготовителю оборудования (OEM) компьютера оценивать и сертифицировать TPM отдельно от остальной части системы. Хотя отдельные реализации TPM все еще распространены, их использование является проблематичным на тех встроенных устройствах, которые отличаются небольшими размерами или низким энергопотреблением. В некоторых более новых реализациях TPM функциональные возможности TPM интегрируются в тот же набор микросхем, который используют другие платформенные компоненты, обеспечивая при этом логическое разделение, аналогичное изолированным микросхемам TPM.

Модули TPM являются пассивными: они получают команды и возвращают ответы. Чтобы предоставить доступ ко всем преимуществам TPM, поставщик оборудования должен аккуратно интегрировать модуль TPM в системное оборудование и встроенное ПО. Это позволит модулю отправлять команды и получать ответы. Изначально TPM были разработаны для обеспечения преимуществ безопасности и конфиденциальности для владельца и пользователей платформы, но более новые версии могут обеспечить преимущества безопасности и конфиденциальности для самого оборудования системы. Однако перед использованием в расширенных сценариях модуль TPM необходимо подготовить к работе. Windows автоматически подготавливает TPM, но если операционная система переустановлена, возможно, потребуется явно повторно подготовить TPM, прежде чем он сможет использовать все функции доверенного платформенного модуля.

Trusted Computing Group (TCG) — некоммерческая организация, которая публикует и поддерживает спецификации доверенного платформенного модуля. Целью TCG является разработка, определение и продвижение нейтральных по отношению к поставщикам, глобальных отраслевых стандартов, которые поддерживают аппаратный корень доверия для взаимодействующих доверенных вычислительных платформ. TCG также публикует спецификации TPM в виде международного стандарта ISO/IEC 11889 с использованием процесса предоставления общедоступной спецификации, которую определяет Совместный технический комитет 1, куда входят представители Международной организации стандартизации (ISO) и Международной электротехнической комиссии (IEC).

Поставщики оборудования внедряют модуль TPM в качестве компонента в доверенную вычислительную платформу например компьютер, планшет или телефон. Доверенные вычислительные платформы используют TPM для поддержки сценариев конфиденциальности и безопасности, которые не могут быть реализованы только программным обеспечением. Например, только программное обеспечение не может надежно сообщать о наличии вредоносных программ во время запуска системы. Тесная интеграция между TPM и платформой повышает прозрачность процесса загрузки и поддерживает оценку работоспособности устройства, позволяя надежно измерять и регистрировать программное обеспечение, которое запускает устройство. Реализация доверенного платформенного модуля в составе доверенной вычислительной платформы предоставляет аппаратный корень доверия, то есть он ведет себя доверенным образом. Например, если ключ, хранящийся в TPM, имеет свойства, которые запрещают экспорт ключа, этот ключ действительно не может покинуть TPM.

Организация TCG разработала TPM в качестве недорогого массового решения безопасности, которое соответствует требованиям различных клиентских сегментов. Свойства безопасности различаются в зависимости от реализации TPM так же, как в зависимости от сектора различаются требования клиентов и регулирующих органов. Например, при закупках в государственном секторе некоторые правительства четко определяют требования к безопасности для TPM, а другие — нет.

Программы сертификации для TPMs и технологии в целом продолжают развиваться по мере роста скорости инноваций. Хотя использование доверенного платформенного модуля явно лучше, чем отсутствие доверенного платформенного модуля, корпорация Майкрософт рекомендует определить потребности в безопасности вашей организации и изучить любые нормативные требования, связанные с закупками для вашей отрасли. В результате вы обеспечите оптимальное соотношение используемых сценариев, уровня надежности, затрат, удобства и доступности.

TPM в Windows

Функции безопасности Windows в сочетании с преимуществами доверенного платформенного модуля обеспечивают практические преимущества безопасности и конфиденциальности. В следующих разделах начинаются основные функции безопасности, связанные с доверенным платформенный модуль, в Windows, и далее описывается, как ключевые технологии используют TPM для включения или повышения безопасности.

Поставщик шифрования платформы

В Windows предусмотрена система шифрования под названием Cryptographic API: Next Generation (CNG), концепция которой заключается в применении алгоритмов шифрования различными способами, но в рамках общего программного интерфейса (API). Приложения, в которых осуществляется шифрование, могут использовать общий API, не имея данных о том, каким образом применяется алгоритм и какой именно это алгоритм.

CNG выглядит, как стандартная начальная точка, однако эта система шифрования представляет собой некоторые из преимуществ, которые обеспечивает TPM. В интерфейсе CNG Windows или сторонние поставщики предоставляют поставщик шифрования (т. е. реализацию алгоритма), реализованного в виде программных библиотек отдельно или в сочетании программного обеспечения и доступного системного оборудования или оборудования сторонних производителей. В случае реализации через оборудование поставщик служб шифрования взаимодействует с оборудованием за пределами интерфейса программного обеспечения CNG.

Поставщик шифрования платформы, представленный в Windows 8, предоставляет следующие специальные свойства доверенного платформенного модуля, которые поставщики CNG только программного обеспечения не могут предложить или не могут предложить так эффективно:

Защита ключей. Поставщик службы шифрования платформы может создавать ключи в TPM с ограничениями по их использованию. Операционная система может загружать и использовать ключи в TPM без копирования ключей в системную память, где они уязвимы для вредоносных программ. Поставщик шифрования платформы также может настроить ключи, которые защищает TPM, чтобы они не были съемными. Если TPM создает ключ, этот ключ будет уникальным и находиться он будет только в этом TPM. Если доверенный платформенный модуль импортирует ключ, поставщик шифрования платформы может использовать ключ в этом TPM, но этот TPM не является источником для создания дополнительных копий ключа или включения использования копий в другом месте. Что же касается программных решений, защищающих ключи от копирования, они наоборот подвержены атакам средствами обратной разработки, при которых злоумышленник вычисляет, каким образом то или иное программное решение хранит ключи, или делает копии ключей, пока они находятся в памяти во время их использования.

Защита от атак словарем. Для ключей, защищенных TPM, может потребоваться значение авторизации, например PIN-код. Если применяется защита от атак с перебором по словарю, TPM может предотвратить атаки, при которых предпринимается большое количество попыток угадать значение PIN-кода. В случае слишком большого количества предпринятых попыток TPM просто возвращает ошибку с уведомлением о том, что дальнейшие попытки будут невозможны на протяжении определенного периода времени. Программные решения могут предоставлять аналогичные функции, но они не могут обеспечить одинаковый уровень защиты, особенно если система перезагружается, системные часы изменяются или файлы на жестком диске, в которых количество неудачных предположений, откатывается. Кроме того, при использовании защиты от атак с перебором по словарю значения авторизации, такие как PIN-коды, могут быть короче и проще для запоминания и при этом обеспечивать тот же уровень защиты, что и более сложные значения при использовании программных решений.

Эти функции TPM обеспечивают для поставщика службы шифрования платформы явные преимущества перед решениями на основе программного обеспечения. Практический способ увидеть эти преимущества в действии — использование сертификатов на устройстве Windows. На платформах с TPM Windows может использовать поставщик службы шифрования платформы для хранения сертификата. В шаблонах сертификатов можно указать, что TPM использует поставщик службы шифрования платформы для защиты ключа, связанного с сертификатом. В смешанных средах, где на некоторых компьютерах может не быть доверенного платформенного модуля, шаблон сертификата может предпочесть поставщик шифрования платформы, а не стандартный поставщик программного обеспечения Windows. Если сертификат настроен как не удается экспортировать, закрытый ключ для сертификата ограничен и не может быть экспортирован из доверенного платформенного модуля. Если сертификату требуется ПИН-код, ПИН-код автоматически получает защиту от атак в словаре доверенного платформенного модуля.

Виртуальные смарт-карты

Warning

Ключи безопасности Windows Hello для бизнеса и FIDO2 — это современные двухфакторные методы проверки подлинности для Windows. Клиентам, использующим виртуальные смарт-карты, рекомендуется перейти на Windows Hello для бизнеса или FIDO2. Для новых установок Windows рекомендуется использовать ключи безопасности Windows Hello для бизнеса или FIDO2.

Смарт-карты — это физические устройства, на которых обычно хранится один сертификат и соответствующий закрытый ключ. Пользователи вставляют смарт-карту во встроенное или USB-устройство для чтения карт и вводит PIN-код для ее разблокировки. Затем Windows может получить доступ к сертификату карточки и использовать закрытый ключ для проверки подлинности или разблокировки томов данных, защищенных BitLocker. Смарт-карты популярны, поскольку они обеспечивают двухфакторную проверку подлинности, для которой нужно что-то, что имеется у пользователя (то есть смарт-карта), и что-то, что он знает (например PIN-код смарт-карты). Однако смарт-карты могут быть дорогостоящими, так как они требуют покупки и развертывания как смарт-карт, так и устройств чтения смарт-карт.

В Windows благодаря функции виртуальной смарт-карты TPM может имитировать постоянно вставленную смарт-карту. TPM становится тем, что пользователь имеет, но по-прежнему требует ПИН-кода. Хотя физические смарт-карты ограничивают количество попыток ПИН-кода перед блокировкой карты и необходимостью сброса, виртуальная смарт-карта зависит от защиты от атак в словаре доверенного платформенного модуля, чтобы предотвратить слишком много предположений ПИН-кода.

Для виртуальных смарт-карт на основе доверенного платформенного модуля доверенный платформенный модуль защищает использование и хранение закрытого ключа сертификата, чтобы его нельзя было скопировать, когда он используется или хранится и используется в другом месте. Использование компонента, который является частью системы, а не отдельной физической смарт-картой, может снизить общую стоимость владения. Сценарии потери карты или карты, оставленные дома , неприменимы, и преимущества многофакторной проверки подлинности на основе смарт-карт сохраняются. Виртуальные смарт-карты просты в использовании: для их разблокировки требуется только PIN-код. Виртуальные смарт-карты поддерживают те же сценарии, что и физические смарт-карты, в том числе вход в Windows или проверка подлинности для доступа к ресурсам.

Windows Hello для бизнеса

Windows Hello для бизнеса обеспечивает различные варианты проверки подлинности, предназначенные для замены паролей, которые могут быть трудны для запоминания и легко могут быть скомпрометированы. Кроме того, решения имени пользователя и пароля для проверки подлинности часто используют одинаковые сочетания учетных данных на нескольких устройствах и службах. Если эти учетные данные скомпрометируются, они скомпрометируются в нескольких местах. Windows Hello для бизнеса объединяет сведения, подготовленные на каждом устройстве (то есть криптографический ключ), с дополнительными сведениями для проверки подлинности пользователей. В системе с доверенным платформенным модулем модуль может защитить ключ. Если в системе нет доверенного платформенного модуля, программные методы защищают ключ. В качестве дополнительных данных, которые пользователь должен предоставить, может служить значение PIN-кода или, если в системе установлено необходимое оборудование, биометрические сведения, такие как отпечаток пальца или распознавание лиц. Для защиты конфиденциальности биометрические данные используются только на подготовленном устройстве для доступа к подготовленному ключу: они не используются на разных устройствах.

Для внедрения новой технологии проверки подлинности необходимо, чтобы поставщик удостоверений и организации развернули и начали применять эту технологию. Windows Hello для бизнеса позволяет пользователям проходить проверку подлинности с помощью существующей учетной записи Майкрософт, учетной записи Active Directory, учетной записи Microsoft Entra или служб поставщика удостоверений сторонних производителей или служб проверяющей стороны, поддерживающих проверку подлинности Fast ID Online версии 2.0.

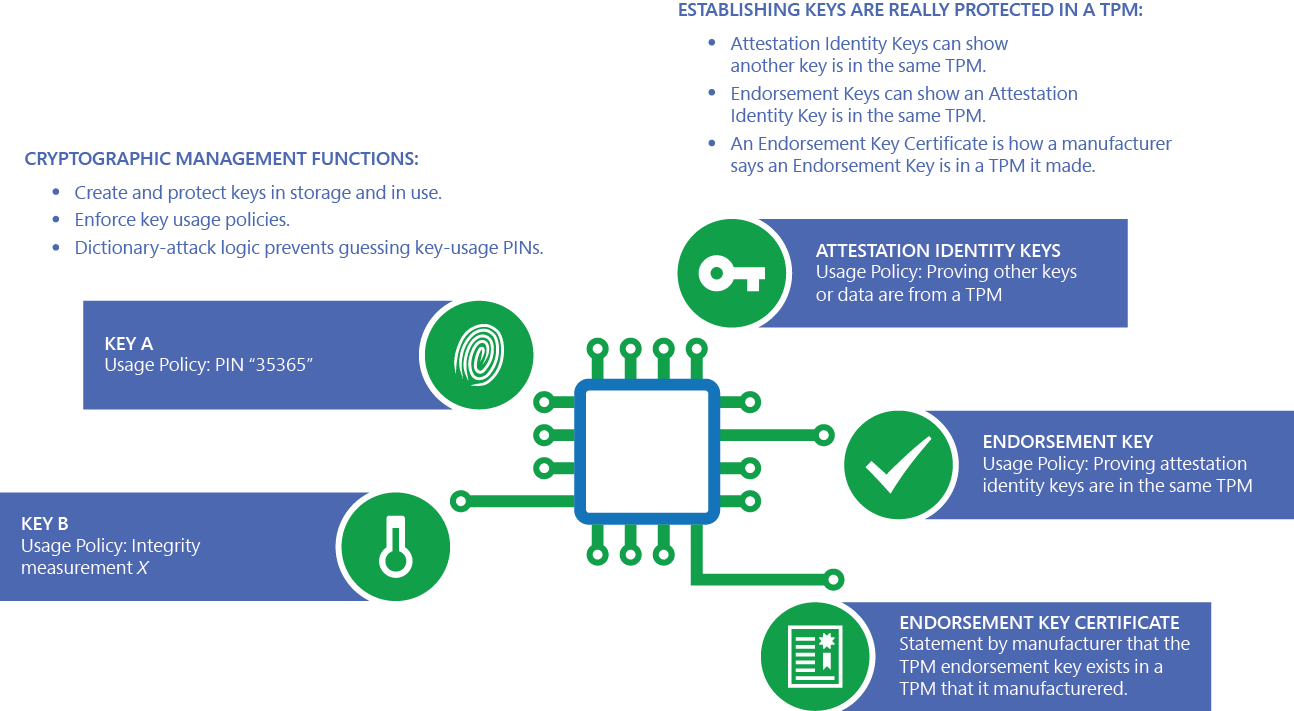

Поставщики удостоверений могут различными способами обрабатывать учетные данные на клиентских устройствах. Например, организация может подготовить только устройства с TPM, чтобы иметь уверенность в том, что TPM защищает учетные данные. Для того чтобы система была способна отличить TPM от вредоносной программы, действующей как TPM, требуются следующие свойства TPM (см. рис. 1):

Ключ подтверждения. Производитель TPM может создать в модуле специальный ключ, который называется ключ подтверждения. В сертификате ключа подтверждения, подписанном производителем, говорится, что ключ подтверждения присутствует в TPM, созданном производителем. Решения могут использовать сертификат с TPM, содержащий ключ подтверждения, чтобы подтвердить, что сценарий действительно включает TPM от конкретного производителя TPM (вместо вредоносных программ, действующих как TPM).

Ключ удостоверения аттестации. Для защиты конфиденциальности в большинстве сценариев доверенного платформенного платформенного модуля не используется ключ подтверждения напрямую. Вместо этого в них используются ключи удостоверения подлинности, и ЦС применяет ключ удостоверения подлинности и его сертификат для подтверждения того факта, что в реальном TPM действительно имеется один или несколько ключей удостоверения подлинности. ЦС удостоверений выпускает сертификаты ключей удостоверения подлинности. Несколько ЦС удостоверений, как правило, рассматривают один и тот же сертификат ключа подтверждения, который может определить TPM как уникальный, но создано может быть любое количество сертификатов ключей удостоверения подлинности в целях ограничения распространения информации в другие сценарии.

Рис. 1. Управление криптографическими ключами доверенного платформенного модуля

Рис. 1. Управление криптографическими ключами доверенного платформенного модуля

При использовании Windows Hello для бизнеса Майкрософт может выполнять роль ЦС для проверки подлинности. Службы Майкрософт могут выдавать сертификат ключа удостоверения подлинности для каждого устройства, пользователя и поставщика удостоверения, чтобы гарантировать защиту личных данных и помочь поставщикам удостоверений обеспечить выполнение требований TPM на устройстве перед тем, как будут подготовлены учетные данные Windows Hello для бизнеса.

Шифрование диска BitLocker

BitLocker обеспечивает шифрование в полном объеме для защиты неиспользуемых данных. При наиболее распространенной конфигурации устройства жесткий диск разбивается на несколько томов. Операционная система и данные пользователя содержатся в одном томе, в котором хранится конфиденциальная информация, а в прочих томах содержатся общедоступные данные, например компоненты загрузки, системная информация и средства восстановления. (Эти другие тома используются достаточно редко, чтобы они не были видны пользователям.) Без дополнительных средств защиты, если том, содержащий операционную систему и данные пользователя, не шифруется, кто-то может загрузить другую операционную систему и без труда обойти принудительное применение файлов в операционной системе для чтения любых пользовательских данных.

При наиболее распространенной конфигурации BitLocker шифрует диск с операционной системой, и если компьютер или жесткий диск будут утеряны или украдены в выключенном состоянии, данные на этом томе останутся конфиденциальными. Если компьютер включен, запускается в обычном режиме и переходит к запросу на вход в Windows, единственным путем вперед является вход пользователя со своими учетными данными, что позволяет операционной системе применять обычные разрешения на доступ к файлам. Если что-то в процессе загрузки меняется, например, с USB-устройства загружается другая операционная система, то том операционной системы и пользовательские данные не могут быть прочитаны и недоступны. TPM и встроенное ПО системы совместно записывают данные о запуске системы, в том числе сведения о загруженном программном обеспечении и параметрах конфигурации, например, была ли загрузка осуществлена с жесткого диска или USB-устройства. BitLocker исходит из того, что TPM позволит использовать ключ только в том случае, если запуск будет выполнен ожидаемым образом. Встроенное ПО системы и TPM разрабатывались таким образом, чтобы они в тесном взаимодействии обеспечивали следующие возможности:

Аппаратный корень доверия для измерения. TPM позволяет программному обеспечению отправлять ему команды, которые выполняют запись показателей программного обеспечения или сведений о конфигурации. Эти сведения можно рассчитать с помощью хэш-алгоритма, который преобразует множество данных в небольшое, статистически уникальное хэш-значение. Встроенное ПО системы имеет компонент под названием "базовый доверенный источник оценки" (CRTM), который неявно является надежным. CRTM безусловно хэширует следующий компонент программного обеспечения и записывает значение показателя, отправляя команду TPM. Последующие компоненты — системное встроенное ПО или загрузчики операционной системы — продолжают процедуру, измеряя любые компоненты программного обеспечения, которые они загружают, прежде чем запустить. Так как измерение каждого компонента отправляется в TPM перед запуском, компонент не может стереть свои измерения из доверенного платформенного модуля. (Однако в случае перезагрузки системы показатели удаляются.) В результате на каждом этапе процедуры запуска системы TPM хранит показатели программного обеспечения загрузки и информацию о конфигурации. Любые изменения в программном обеспечении загрузки или конфигурации приведут к возникновению новых показателей в TPM на этом и последующих этапах. Поскольку системное встроенное ПО безусловно запускает цепочку измерения показателей, оно обеспечивает аппаратный корень доверия для показателей TPM. На определенном этапе процесса запуска значение записи всех загруженных программ и информации о конфигурации уменьшается, и цепочка показателей заканчивается. TPM позволяет создавать ключи, которые можно использовать только в том случае, если конфигурация платформы регистрирует, что показатели имеют определенные значения.

Ключ используется только в том случае, если измерения загрузки точны. BitLocker создает ключ в TPM, который может быть использован только в том случае, если показатели загрузки соответствуют ожидаемым значениям. Ожидаемое значение рассчитывается на том этапе запуска, когда диспетчер загрузки Windows запускается из тома на системном жестком диске, где расположена операционная система. Диспетчеру загрузки Windows, который хранится в загрузочном томе незашифрованным, необходимо использовать ключ TPM, чтобы он мог расшифровать данные, которые считываются в память из тома с операционной системой, после чего запуск продолжается с использованием зашифрованного тома с операционной системой. Если другая операционная система загружена или конфигурация изменена, значения измерений в TPM будут другими, доверенный платформенный модуль не позволит диспетчеру загрузки Windows использовать ключ, и процесс запуска не может продолжаться нормально, так как данные в операционной системе не могут быть расшифрованы. Если кто-то попытается загрузить систему с другой операционной системой или другим устройством, измерения программного обеспечения или конфигурации в TPM будут неправильными, и доверенный платформенный модуль не позволит использовать ключ, необходимый для расшифровки тома операционной системы. В качестве защитной меры предусмотрено, что в случае внезапного изменения значений показателей пользователь всегда может воспользоваться ключом восстановления BitLocker для получения доступа к данным тома. Организации могут настроить BitLocker для хранения ключа восстановления в доменных службах Active Directory (AD DS).

Аппаратные характеристики устройства важны для функции BitLocker — от них зависит ее способность защищать данные. Одно из соображений заключается в том, предоставляет ли устройство векторы атак, когда система находится на экране входа. Например, если устройство с Windows имеет порт, который обеспечивает прямой доступ к памяти, чтобы кто-то смог подключить оборудование и считывать память, злоумышленник может считывать ключ расшифровки тома операционной системы из памяти на экране входа в Windows. Чтобы снизить этот риск, организации могут таким образом настроить BitLocker, чтобы ключ TPM запрашивал одновременно правильные показатели программного обеспечения и значение авторизации. Процесс запуска системы прерывается диспетчером загрузки Windows, и пользователю предлагается ввести значение авторизации для ключа TPM или вставить USB-устройство с этим значением. Этот процесс не дает BitLocker автоматически загрузить ключ в память в тех случаях, когда это может быть опасно, но использовать его не очень удобно.

Более новое оборудование и Windows лучше работают вместе, чтобы отключить прямой доступ к памяти через порты и уменьшить векторы атак. В итоге организации могут разворачивать больше систем, и при этом пользователям не придется вводить дополнительную информацию для авторизации в процессе запуска. Правильное оборудование позволяет использовать BitLocker с конфигурацией "только TPM", предоставляя пользователям единый вход без необходимости вводить ПИН-код или USB-ключ во время загрузки.

Device Encryption

Device Encryption — это потребительская версия BitLocker, которая базируется на той же технологии. Как это работает, если клиент входит в систему с учетной записью Майкрософт и система соответствует современным требованиям к оборудованию ожидания, шифрование диска BitLocker включается автоматически в Windows. Ключ восстановления копируется в Microsoft Cloud, и пользователь может получить к нему доступ через свою учетную запись Майкрософт. Требования к современному резервному оборудованию информируют Windows о том, что оборудование подходит для развертывания шифрования устройств, и позволяет использовать конфигурацию "только TPM" для простого взаимодействия с потребителем. Кроме того, оборудование текущего режима ожидания снижает вероятность изменения значений показателей и предлагает пользователю воспользоваться ключом восстановления.

Что касается показателей программного обеспечения, Device Encryption учитывает показатели служб, предоставляющих программные компоненты (на основании подписей кода от производителей, например, изготовителей оборудования или Microsoft), вместо того чтобы самостоятельно выполнять точное хэширование программных компонентов. Это позволяет обслуживать компоненты без изменения итоговых значений показателей. Что касается показателей конфигурации, используемые значения выбираются на основе политики безопасной загрузки, а не многочисленных других параметров конфигурации, записанных во время запуска. Эти значения также изменяются достаточно редко. В результате получается, что функция Device Encryption включается на соответствующем оборудовании удобным для пользователя способом, и при этом осуществляется защита данных.

Измеряемая загрузка

В Windows 8 была представлена функция измеряемой загрузки как способ регистрации операционной системой цепочки показателей программных компонентов и сведений о конфигурации в TPM путем инициализации операционной системы Windows. В предыдущих версиях Windows цепочка измерений остановилась на самом компоненте диспетчера загрузки Windows, и измерения в TPM не были полезны для понимания начального состояния Windows.

Процесс загрузки Windows выполняется поэтапно и часто включает драйверы сторонних производителей для взаимодействия с оборудованием конкретного поставщика или реализации решений для защиты от вредоносных программ. Для программного обеспечения измеряемая загрузка записывает измерения ядра Windows, Early-Launch драйверы защиты от вредоносных программ и загрузочные драйверы в TPM. Для параметров конфигурации измеряемая загрузка записывает сведения о безопасности, такие как данные сигнатур, используемые драйверами защиты от вредоносных программ, и данные конфигурации о функциях безопасности Windows (например, о том, включен или выключен BitLocker).

Благодаря измеряемой загрузке показатели TPM отображают полные сведения о начальном состоянии программного обеспечения Windows и параметрах конфигурации. Если параметры безопасности и другие защитные функции настроены правильно, они смогут стать доверенными и впоследствии обеспечивать безопасность запущенной операционной системы. В других сценариях можно использовать начальное состояние операционной системы, чтобы определить, следует ли доверять работающей операционной системе.

Показатели TPM предназначены для того, чтобы не допустить записи какой-либо конфиденциальной информации в качестве показателя. В качестве дополнительного средства защиты конфиденциальных данных функция измеряемой загрузки обеспечивает прерывание цепочки показателей в начальном состоянии Windows. Таким образом, набор измерений не включает сведения о том, какие приложения используются и как используется Windows. Сведения об измерениях можно предоставить внешним сущностям, чтобы показать, что устройство применяет надлежащие политики безопасности и не начинается с вредоносных программ.

TPM предлагает для сценариев следующие возможности использования показателей, записанных в TPM во время загрузки:

- Удаленная аттестация. Используя ключ удостоверения аттестации, TPM может создавать и криптографически подписывать инструкцию (или кавычки) текущих измерений в TPM. Windows может создавать уникальные ключи идентификации аттестации для различных сценариев, чтобы предотвратить совместную работу отдельных оценщиков для отслеживания одного устройства. Дополнительная информация в квоте криптографически зашифрована, чтобы ограничить распространение информации и обеспечить более надежную защиту личных данных. Отправляя квоту для удаленного объекта, устройство может подтвердить, какие программы и параметры конфигурации были использованы для запуска устройства и инициализации операционной системы. Сертификат ключа удостоверения подлинности представляет собой дополнительное подтверждение того, что квота получена от реального TPM. Удаленная аттестация — это процедура записи показателей в TPM, создания квоты и отправки данных квоты в другую систему, выполняющую оценку показателей в целях установления доверия на устройстве. Этот процесс показан на рисунке 2.

При добавлении новых функций безопасности Windows функция измеряемой загрузки добавляет к показателям, записанным в TPM, данные конфигурации, связанные с безопасностью. Функция измеряемой загрузки запускает сценарии удаленной аттестации в соответствии со встроенным системным ПО и состоянием инициализации Windows.

Рис. 2. Процесс, используемый для создания подтверждения загрузочного программного обеспечения и конфигурации с помощью доверенного платформенного модуля

Рис. 2. Процесс, используемый для создания подтверждения загрузочного программного обеспечения и конфигурации с помощью доверенного платформенного модуля

Подтверждение работоспособности устройств

Некоторые улучшения Windows помогают решениям по обеспечению безопасности реализовать сценарии удаленной аттестации. Корпорация Майкрософт предоставляет службу аттестации работоспособности, которая может создавать сертификаты ключей идентификации аттестации для TTP-машин различных производителей и анализировать измеряемые сведения о загрузке для извлечения простых утверждений безопасности, таких как включение или выключение BitLocker. Простые сведения системы безопасности можно использовать для оценки работоспособности устройства.

Решения по управлению мобильными устройствами (MDM) могут получать простые сведения системы безопасности от службы подтверждения работоспособности Microsoft для клиента, не применяя при этом сложные квоты или подробные показатели TPM. Решения MDM могут действовать на основании сведений о безопасности, помещая в карантин неработоспособные устройства или блокируя доступ к облачным службам, таким как Microsoft Office 365.

Credential Guard

Credential Guard — это новая функция в Windows, которая помогает защитить учетные данные Windows в организациях, которые развернули AD DS. Исторически учетные данные пользователя (например, пароль для входа) были хэшированы для создания маркера авторизации. Пользователь использовал маркер для доступа к ресурсам, которые ей было разрешено использовать. Одной из слабых сторон модели маркеров является то, что вредоносные программы, имеющие доступ к ядру операционной системы, могут просматривать память компьютера и собирать все используемые маркеры доступа. Затем злоумышленник может использовать собранные маркеры для входа на другие компьютеры и сбора дополнительных учетных данных. Такой тип атаки называется атакой "передача хэша", вредоносной программой, которая заражает один компьютер, чтобы заразить много компьютеров в организации.

Аналогично тому, как Microsoft Hyper-V хранит виртуальные машины отдельно друг от друга, Credential Guard использует виртуализацию для изоляции процесса, который хэширует учетные данные в области памяти, к которому ядро операционной системы не может получить доступ. Эта изолированная область памяти инициализируется и защищается во время загрузки, чтобы компоненты в более крупной среде операционной системы не могли ее изменить. Credential Guard использует TPM для защиты своих ключей с помощью измерений доверенного платформенного модуля, поэтому они доступны только на этапе процесса загрузки, когда инициализирован отдельный регион; Они недоступны для ядра обычной операционной системы. Код локальной системы безопасности в ядре Windows взаимодействует с изолированной областью памяти, предъявляя учетные данные и получая взамен одноразовые маркеры авторизации.

Полученное решение обеспечивает глубинную защиту, так как даже если вредоносная программа запускается в ядре операционной системы, она не сможет получить доступ к секретам в изолированной области памяти, которая фактически создает маркеры авторизации. Решение не решает проблему с средствами ведения журнала ключей, так как пароли, которые такие средства ведения журнала записывают, на самом деле проходят через обычное ядро Windows, но в сочетании с другими решениями, такими как смарт-карты для проверки подлинности, Credential Guard значительно повышает защиту учетных данных в Windows.

Заключение

Доверенный платформенный модуль добавляет в Windows преимущества безопасности на основе оборудования. При установке на оборудовании, включающее TPM, Window обеспечивает значительно улучшенные преимущества безопасности. В следующей таблице перечислены основные преимущества основных функций доверенного платформенного модуля.

| Функция | Преимущества при использовании в системе с TPM |

|---|---|

| Поставщик шифрования платформы | — Если компьютер скомпрометирован, закрытый ключ, связанный с сертификатом, нельзя скопировать с устройства. — Механизм атаки по словарю доверенного платформенного модуля защищает значения ПИН-кода для использования сертификата. |

| Виртуальные смарт-карты | Обеспечение безопасности, аналогичной безопасности физических смарт-карт, не развертывая физические смарт-карты или устройства чтения карт. |

| Windows Hello для бизнеса | — Учетные данные, подготовленные на устройстве, не могут быть скопированы в другом месте. — подтвердите доверенный платформенный модуль устройства перед подготовкой учетных данных. |

| Шифрование диска BitLocker | Для предприятий доступно несколько вариантов защиты неактивных данных при балансировке требований к безопасности с различным оборудованием устройств. |

| Шифрование устройства | Благодаря учетной записи Майкрософт и правильному оборудованию устройства потребителей легко получают преимущества защиты неактивных данных. |

| Измеряемая загрузка | Аппаратный корень доверия содержит измерения загрузки, которые помогают обнаруживать вредоносные программы во время удаленной аттестации. |

| Подтверждение работоспособности устройств | Решения MDM могут легко выполнять удаленную аттестацию и оценивать работоспособность клиента перед предоставлением доступа к ресурсам или облачным службам, таким как Office 365. |

| Credential Guard | Глубинная защита увеличивается, поэтому даже если вредоносные программы имеют права администратора на одном компьютере, скомпрометировать дополнительные компьютеры в организации значительно сложнее. |

Хотя некоторые из упомянутых выше функций имеют больше требований к оборудованию (например, поддержка виртуализации), доверенный платформенный модуль является краеугольным камнем безопасности Windows. Корпорация Майкрософт и другие заинтересованные лица в отрасли продолжают совершенствовать глобальные стандарты, связанные с TPM, и найти больше приложений, которые используют его для предоставления ощутимых преимуществ клиентам. Корпорация Майкрософт включила поддержку большинства функций доверенного платформенного платформенного модуля в свою версию Windows для Интернета вещей (IoT) под названием Windows IoT Core. Устройства IoT, которые могут развертываться в небезопасных физических местоположениях и подключаться к таким облачным службам, как Azure IoT Hub, могут использовать TPM для управления совершенно новыми способами, удовлетворяя все возникающие требования к безопасности.