Udalosti

31. 3., 23 - 2. 4., 23

Najväčšia vzdelávacia udalosť fabric, Power BI a SQL. 31. marec – 2. apríl. Pomocou kódu FABINSIDER ušetríte 400 USD.

Zaregistrujte saTento prehliadač už nie je podporovaný.

Inovujte na Microsoft Edge a využívajte najnovšie funkcie, aktualizácie zabezpečenia a technickú podporu.

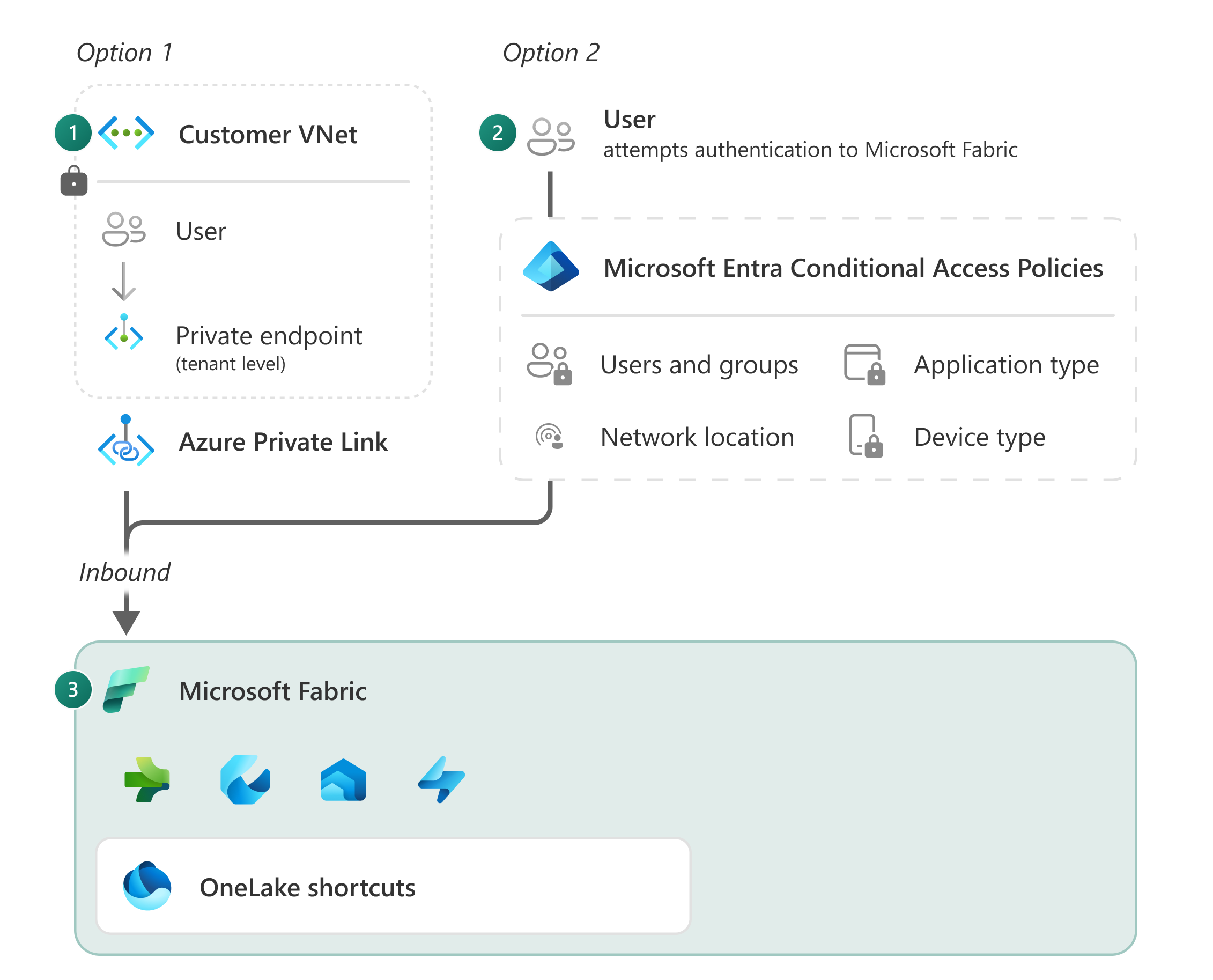

Prichádzajúce prenosy prichádzajú do Fabric z internetu. Tento článok vysvetľuje rozdiely medzi dvomi spôsobmi ochrany prichádzajúcej komunikácie v službe Microsoft Fabric, súkromných prepojení a podmieneného prístupu entra. Pomocou tohto článku môžete rozhodnúť, ktorá metóda je pre vašu organizáciu najvhodnejšia.

Súkromné prepojenia (Možnosť 1, Customer Vnet) – Fabric používa súkromnú IP adresu z vašej virtuálnej siete. Koncový bod umožňuje používateľom vo vašej sieti komunikovať so službou Fabric cez súkromnú IP adresu pomocou súkromných prepojení.

Podmienený prístup entra – (možnosť 2, používateľ) – keď používateľ overuje prístup, je určený na základe množiny politík, ktoré môžu zahŕňať IP adresu, umiestnenie a spravované zariadenia.

Po vstupe do služby Fabric sa prenos overí použitím identifikátora Microsoft Entra ID, čo je rovnaká metóda overovania, akú používajú služby Microsoft 365, OneDrive a Dynamics 365. Overovanie pomocou id Microsoft Entra umožňuje používateľom bezpečne sa pripojiť ku cloudovým aplikáciám z ľubovoľného zariadenia a akejkoľvek siete, či už doma, na diaľku alebo vo firemnej kancelárii.

Serverová platforma služby Fabric je chránená virtuálnou sieťou a nie je priamo prístupná z iného verejného internetu ako cez zabezpečené koncové body. Ak chcete pochopiť, ako je prenos chránený v Fabric, skontrolujte Fabric architektonické diagram.

V predvolenom nastavení fabric komunikuje medzi prostrediami pomocou internej chrbticovej siete spoločnosti Microsoft. Keď zostava služby Power BI načíta údaje z OneLake, údaje prechádzajú internou sieťou spoločnosti Microsoft. Táto konfigurácia sa líši od nutnosti nastaviť viaceré služby typu Platforma ako služba (PaaS), aby sa mohli vzájomne pripájať prostredníctvom súkromnej siete. Prichádzajúce komunikácie medzi klientmi, ako je váš prehliadač alebo SQL Server Management Studio (SSMS) a Fabric, používa protokol TLS 1.2 a ak je to možné, rokuje s protokolom TLS 1.3.

Predvolené nastavenia zabezpečenia služby Fabric zahŕňajú:

ID Microsoft Entra, ktoré sa používa na overenie každej požiadavky.

Po úspešnom overení sa požiadavky presmerujú do príslušnej serverovej služby prostredníctvom zabezpečených koncových bodov spravovaných spoločnosťou Microsoft.

Interný prenos medzi prostrediami v službe Fabric je smerovaný cez chrbticovú sieť spoločnosti Microsoft.

Prenos medzi klientmi a službou Fabric je šifrovaný aspoň pomocou protokolu Transport Layer Security (TLS) 1.2.

Každá interakcia so službou Fabric sa overí pomocou ID služby Microsoft Entra. Identifikácia Microsoft Entra je založená na modeli zabezpečenia Nulová dôvera (Zero Trust), ktorý predpokladá, že nie ste úplne chránení v rámci obvodu siete vašej organizácie. Namiesto toho, aby sme sa na sieť pozerali ako na hranice zabezpečenia, Nulová dôvera (Zero Trust) sa pozrie na identitu ako na primárny obvod pre zabezpečenie.

Ak chcete určiť prístup počas overovania, môžete definovať a vynútiť politiky podmieneného prístupu na základe identity používateľov, kontextu zariadenia, umiestnenia, siete a citlivosti aplikácie. Môžete napríklad požadovať viacfaktorové overenie, súlad so zariadením alebo schválené aplikácie na prístup k vašim údajom a zdrojom v službe Fabric. Môžete tiež zablokovať alebo obmedziť prístup z rizikových miest, zariadení alebo sietí.

Politiky podmieneného prístupu pomáhajú chrániť vaše údaje a aplikácie bez vplyvu na produktivitu a prostredie používateľov. Tu je niekoľko príkladov obmedzení prístupu, ktoré môžete vynútiť pomocou podmieneného prístupu.

Definujte zoznam IP a služby pre prichádzajúce pripojenie k službe Fabric.

Používajte viacfaktorové overovanie (MFA).

Obmedziť prenos na základe parametrov, ako je napríklad krajina pôvodu alebo typ zariadenia.

Fabric nepodporuje iné metódy overovania, ako napríklad kľúče kont alebo overovanie SQL, ktoré sa spoliehajú na mená používateľov a heslá.

Ak chcete nakonfigurovať podmienený prístup v službe Fabric, musíte vybrať niekoľko služieb Azure súvisiacich so službou Fabric, ako napríklad Power BI, Azure Data Explorer, databáza Azure SQL a Azure Storage.

Poznámka

Podmienený prístup možno pre niektorých zákazníkov považovať za príliš široký, keďže na službu Fabric a súvisiace služby Azure sa použije akákoľvek politika.

Podmienený prístup vyžaduje licencie Microsoft Entra ID P1. Tieto licencie sú už vo vašej organizácii k dispozícii, pretože sú zdieľané s inými produktmi spoločnosti Microsoft, ako je napríklad Microsoft 365. Ak chcete nájsť tú správnu licenciu pre svoje požiadavky, pozrite si časť Licenčné požiadavky.

Fabric nemusí byť súčasťou vašej súkromnej siete, dokonca ani vtedy, keď máte údaje uložené v jednej sieti. So službami PaaS je bežné umiestniť výpočet do rovnakej súkromnej siete ako konto úložiska. V prípade služby Fabric to však nie je potrebné. Ak chcete povoliť dôveryhodný prístup do služby Fabric, môžete použiť funkcie, ako sú napríklad lokálne brány údajov, prístup k dôveryhodnému pracovnému priestoru a spravované súkromné koncové body. Ďalšie informácie nájdete v téme Zabezpečenie v službe Microsoft Fabric.

So súkromnými koncovými bodmi vaša služba má priradenú súkromnú IP adresu z vašej virtuálnej siete. Koncový bod umožňuje ďalším prostriedkom v sieti komunikovať so službou cez súkromnú IP adresu.

Pomocou súkromných prepojení vytvorí tunel zo služby do niektorej z podsiete súkromný kanál. Komunikácia z externých zariadení sa presúva z ich IP adresy do súkromného koncového bodu v tomto podsieť, cez tunel a do služby.

Po implementácii súkromných prepojení už k službe Fabric cez verejný internet nie je prístupný. Ak chcete získať prístup k službe Fabric, musia sa všetci používatelia pripojiť cez súkromnú sieť. Súkromná sieť sa vyžaduje na celú komunikáciu so službou Fabric vrátane zobrazenia zostavy Power BI v prehliadači a používania nástroja SQL Server Management Studio (SSMS) na pripojenie k reťazcu pripojenia SQL, ako je napríklad <guid_unique_your_item>.datawarehouse.fabric.microsoft.com.

Ak používate lokálne siete, môžete ich rozšíriť do služby Azure Virtual Network (VNet) pomocou okruhu ExpressRoute alebo siete VPN od webu k lokalite na prístup k službe Fabric pomocou súkromných pripojení.

Vďaka súkromným prepojeniam sa všetky prenosy do služby Fabric presúvajú cez súkromný koncový bod a spôsobujú potenciálne problémy so šírkou pásma. Používatelia už zo svojej oblasti dokázali načítať globálne distribuované zdroje, ktoré nesúvisia s údajmi, ako sú obrázky .css a .html súbory používané službou Fabric. Tieto prostriedky sa načítajú z umiestnenia súkromného koncového bodu. Napríklad pre austrálskych používateľov so súkromným koncovým bodom v USA najprv cestuje doprava do USA. Zvyšuje sa tým časy načítania a môže sa znížiť výkon.

Náklady na súkromné prepojenia a zvýšenie šírky pásma ExpressRoute na povolenie súkromného pripojenia z vašej siete môžu vašej organizácii zvýšiť náklady.

Vďaka súkromným prepojeniam zatvárate službu Fabric na verejný internet. Preto je potrebné vziať do úvahy mnohé dôležité informácie a obmedzenia .

Udalosti

31. 3., 23 - 2. 4., 23

Najväčšia vzdelávacia udalosť fabric, Power BI a SQL. 31. marec – 2. apríl. Pomocou kódu FABINSIDER ušetríte 400 USD.

Zaregistrujte saŠkolenie

Modul

Plan and implement security for private access to Azure resources - Training

This module focuses on equipping administrators with the knowledge and skills required to plan and implement robust security measures for private access to Azure resources, safeguarding sensitive data and enhancing network integrity.

Certifikácia

Microsoft Certified: Fabric Data Engineer Associate - Certifications

As a Fabric Data Engineer, you should have subject matter expertise with data loading patterns, data architectures, and orchestration processes.

Dokumentácia

Prehľad spravovaných virtuálnych sietí v službe Microsoft Fabric - Microsoft Fabric

Získajte informácie o spravovaných virtuálnych sieťach v službe Microsoft Fabric.

Naučte sa nastaviť a používať súkromné prepojenia na poskytovanie zabezpečeného prístupu k službe Fabric.

Informácie o súkromných prepojeniach na zabezpečený prístup k službe Fabric - Microsoft Fabric

Získajte informácie o funkcii súkromného prepojenia Azure na poskytovanie zabezpečeného prístupu k službe Fabric pomocou súkromných koncových bodov siete Azure. Údaje sa odosielať súkromne namiesto cez internet.