Vad är Styrning av Microsoft Entra-ID?

Microsoft Entra ID Governance är en identitetsstyrningslösning som gör det möjligt för organisationer att förbättra produktiviteten, stärka säkerheten och enklare uppfylla efterlevnads- och regelkrav. Du kan använda Microsoft Entra ID-styrning för att automatiskt se till att rätt personer har rätt åtkomst till rätt resurser, med automatisering av identitets- och åtkomstprocesser, delegering till företagsgrupper och ökad synlighet. Med de funktioner som ingår i Microsoft Entra ID-styrning, tillsammans med dem i relaterade Microsoft Entra-, Microsoft Security- och Microsoft Azure-produkter, kan du minimera identitets- och åtkomstrisker genom att skydda, övervaka och granska åtkomst till kritiska tillgångar.

Mer specifikt hjälper Microsoft Entra ID-styrning organisationer att hantera dessa fyra viktiga frågor, för åtkomst mellan tjänster och program både lokalt och i moln:

- Vilka användare ska ha åtkomst till vilka resurser?

- Vad gör dessa användare med den åtkomsten?

- Finns det organisationskontroller för att hantera åtkomst?

- Kan granskarna kontrollera att kontrollerna fungerar effektivt?

Med Microsoft Entra ID Governance kan du implementera följande scenarier för anställda, affärspartner och leverantörer:

- Styr identitetslivscykeln

- Styra åtkomstlivscykeln

- Skydda privilegierad åtkomst för administration

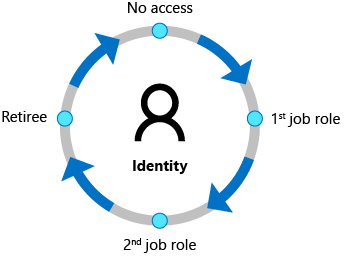

Identitetslivscykel

Identitetsstyrning hjälper organisationer att uppnå en balans mellan produktivitet – Hur snabbt kan en person ha åtkomst till de resurser de behöver, till exempel när de ansluter sig till min organisation? Och säkerhet – Hur ska deras åtkomst ändras över tid, till exempel på grund av ändringar i personens anställningsstatus? Identitetslivscykelhantering är grunden för identitetsstyrning, och effektiv styrning i stor skala kräver modernisering av infrastrukturen för hantering av identitetslivscykel för program.

För många organisationer är identitetslivscykeln för anställda och andra arbetare knuten till representationen av den personen i ett HCM -system (humankapitalhantering) eller HR-system. Organisationer måste automatisera processen med att skapa en identitet för en ny medarbetare som baseras på en signal från systemet så att medarbetaren kan vara produktiv dag 1. Och organisationer måste se till att dessa identiteter och åtkomst tas bort när medarbetaren lämnar organisationen.

I Microsoft Entra ID-styrning kan du automatisera identitetslivscykeln för dessa individer med hjälp av:

- inkommande etablering från organisationens HR-källor, inklusive hämtning från Workday och SuccessFactors, för att automatiskt underhålla användaridentiteter i både Active Directory och Microsoft Entra ID.

- livscykelarbetsflöden för att automatisera arbetsflödesuppgifter som körs vid vissa viktiga händelser, till exempel innan en ny anställd schemaläggs att börja arbeta i organisationen, eftersom de ändrar status under sin tid i organisationen och när de lämnar organisationen. Ett arbetsflöde kan till exempel konfigureras för att skicka ett e-postmeddelande med ett tillfälligt åtkomstpass till en ny användares chef eller ett välkomstmeddelande till användaren första dagen.

- automatiska tilldelningsprinciper i berättigandehantering för att lägga till och ta bort en användares gruppmedlemskap, programroller och SharePoint-webbplatsroller, baserat på ändringar i användarens attribut.

- användaretablering för att skapa, uppdatera och ta bort användarkonton i andra program, med anslutningsappar till hundratals molnbaserade och lokala program via SCIM, LDAP och SQL.

Organisationer behöver också ytterligare identiteter, för partner, leverantörer och andra gäster, för att de ska kunna samarbeta eller ha åtkomst till resurser.

I Microsoft Entra ID-styrning kan du göra det möjligt för företagsgrupper att avgöra vilka av dessa gäster som ska ha åtkomst och hur länge, med hjälp av:

- rättighetshantering där du kan ange de andra organisationer vars användare får begära åtkomst till organisationens resurser. När en av dessa användares begäran godkänns läggs de automatiskt till av berättigandehantering som B2B-gäst i organisationens katalog och tilldelas lämplig åtkomst. Och rättighetshantering tar automatiskt bort B2B-gästanvändaren från organisationens katalog när deras åtkomsträttigheter upphör att gälla eller återkallas.

- åtkomstgranskningar som automatiserar återkommande granskningar av befintliga gäster som redan finns i organisationens katalog och tar bort användarna från organisationens katalog när de inte längre behöver åtkomst.

Mer information finns i Vad är livscykelhantering för identiteter.

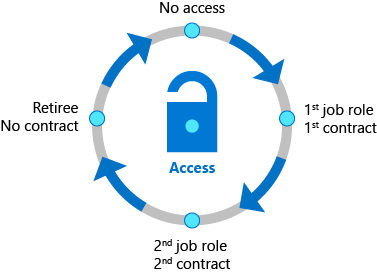

Åtkomstlivscykel

Organisationer behöver en process för att hantera åtkomst utöver vad som ursprungligen etablerades för en användare när användarens identitet skapades. Dessutom måste företagsorganisationer kunna skala effektivt för att kunna utveckla och framtvinga åtkomstprinciper och kontroller kontinuerligt.

Med Microsoft Entra ID-styrning kan IT-avdelningar fastställa vilka åtkomsträttigheter användare ska ha över olika resurser och vilka verkställighetskontroller som separation av uppgifter eller borttagning av åtkomst vid jobbändringar är nödvändiga. Microsoft Entra ID har anslutningsappar till hundratals molnbaserade och lokala program, och du kan integrera organisationens andra appar som förlitar sig på AD-grupper, andra lokala kataloger eller databaser, som har ett SOAP- eller REST-API inklusive SAP, eller som implementerar standarder som SCIM, SAML eller OpenID Anslut. När en användare försöker logga in på ett av dessa program tillämpar Microsoft Entra-ID principer för villkorsstyrd åtkomst . Principer för villkorsstyrd åtkomst kan till exempel omfatta visning av användningsvillkoroch säkerställa att användaren har godkänt dessa villkor innan han eller hon kan komma åt ett program. Mer information finns i Styra åtkomsten till program i din miljö, inklusive hur du definierar organisationsprinciper för att styra åtkomst till program, integrera program och distribuera principer.

Åtkomständringar mellan appar och grupper kan automatiseras baserat på attributändringar. Microsoft Entra-livscykelarbetsflöden och Microsoft Entra-rättighetshantering lägger automatiskt till och tar bort användare i grupper eller åtkomstpaket, så att åtkomsten till program och resurser uppdateras. Användare kan också flyttas när deras villkor i organisationen ändras till olika grupper och kan till och med tas bort helt från alla grupper eller åtkomstpaket.

Organisationer som tidigare hade använt en lokal identitetsstyrningsprodukt kan migrera sin organisationsrollmodell till Microsoft Entra ID-styrning.

Dessutom kan IT delegera beslut om åtkomsthantering till beslutsfattare i företaget. Till exempel kan anställda som vill få åtkomst till konfidentiella kunddata i ett företags marknadsföringsprogram i Europa behöva godkännande från sin chef, en avdelningsansvarig eller resursägare och en säkerhetsriskansvarig. Med berättigandehantering kan du definiera hur användare begär åtkomst mellan paket med grupp- och teammedlemskap, approller och SharePoint Online-roller och framtvinga ansvarskontroller för åtkomstbegäranden.

Organisationer kan också styra vilka gästanvändare som har åtkomst, inklusive till lokala program. Dessa åtkomsträttigheter kan sedan regelbundet granskas med hjälp av återkommande Microsoft Entra-åtkomstgranskningar för omcertifiering av åtkomst.

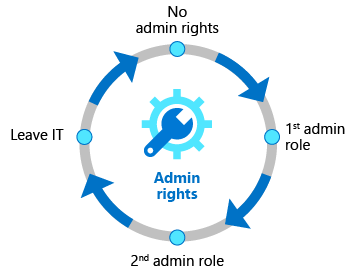

Livscykel för privilegierad åtkomst

Att styra privilegierad åtkomst är en viktig del av modern identitetsstyrning, särskilt med tanke på risken för missbruk som är associerad med administratörsrättigheter kan orsaka en organisation. Anställda, leverantörer och entreprenörer som tar på sig administrativa rättigheter måste ha sina konton och privilegierade åtkomsträttigheter styrda.

Microsoft Entra Privileged Identity Management (PIM) tillhandahåller ytterligare kontroller som är skräddarsydda för att skydda åtkomsträttigheter för resurser i Microsoft Entra, Azure, andra Microsoft Online-tjänster och andra program. Just-in-time-åtkomsten och rolländringsaviseringsfunktionerna som tillhandahålls av Microsoft Entra PIM, utöver multifaktorautentisering och villkorsstyrd åtkomst, tillhandahåller en omfattande uppsättning styrningskontroller för att skydda organisationens resurser (katalogroller, Microsoft 365-roller, Azure-resursroller och gruppmedlemskap). Precis som med andra former av åtkomst kan organisationer använda åtkomstgranskningar för att konfigurera återkommande omcertifiering av åtkomst för alla användare i privilegierade administratörsroller.

Licenskrav

För att kunna använda den här funktionen krävs Microsoft Entra ID-styrningslicenser. Information om hur du hittar rätt licens för dina krav finns i Grunderna för Microsoft Entra ID-styrningslicensiering.

Komma igång

Ta en titt på förhandskraven innan du konfigurerar Microsoft Entra-ID för identitetsstyrning. Gå sedan till instrumentpanelen Styrning i administrationscentret för Microsoft Entra för att börja använda berättigandehantering, åtkomstgranskningar, livscykelarbetsflöden och Privileged Identity Management.

Det finns också självstudier för att hantera åtkomst till resurser i berättigandehantering, registrera externa användare till Microsoft Entra-ID via en godkännandeprocess, styra åtkomsten till dina program och programmets befintliga användare.

Även om varje organisation kan ha sina egna unika krav tillhandahåller följande konfigurationsguider även baslinjeprinciperna som Microsoft rekommenderar att du följer för att säkerställa en säkrare och mer produktiv personalstyrka.

- Planera en distribution av åtkomstgranskningar för att hantera livscykeln för resursåtkomst

- Nolltillit konfigurationer för identitets- och enhetsåtkomst

- Säker privilegierad åtkomst

Du kanske också vill samarbeta med någon av Microsofts tjänster och integrationspartner för att planera distributionen eller integrera med program och andra system i din miljö.

Om du har feedback om funktioner för identitetsstyrning väljer du Få feedback? i administrationscentret för Microsoft Entra för att skicka feedback. Teamet granskar regelbundet din feedback.

Förenkla identitetsstyrningsuppgifter med automatisering

När du har börjat använda de här funktionerna för identitetsstyrning kan du enkelt automatisera vanliga scenarier för identitetsstyrning. Följande tabell visar hur du kommer igång med automatisering för varje scenario:

| Scenario för att automatisera | Automatiseringsguide |

|---|---|

| Skapa, uppdatera och ta bort AD- och Microsoft Entra-användarkonton automatiskt för anställda | Planera moln-HR till Microsoft Entra-användaretablering |

| Uppdatera medlemskapet i en grupp baserat på ändringar i medlemsanvändarens attribut | Skapa en dynamisk grupp |

| Tilldela licenser | gruppbaserad licensiering |

| Lägga till och ta bort en användares gruppmedlemskap, programroller och SharePoint-webbplatsroller baserat på ändringar i användarens attribut | Konfigurera en automatisk tilldelningsprincip för ett åtkomstpaket i berättigandehantering |

| Lägga till och ta bort en användares gruppmedlemskap, programroller och SharePoint-webbplatsroller vid ett visst datum | Konfigurera livscykelinställningar för ett åtkomstpaket i berättigandehantering |

| Köra anpassade arbetsflöden när en användare begär eller tar emot åtkomst eller åtkomst tas bort | Utlösa Logic Apps i berättigandehantering |

| Regelbundet har medlemskap för gäster i Microsoft-grupper och Teams granskats och tar bort gästmedlemskap som nekas | Skapa en åtkomstgranskning |

| Ta bort gästkonton som nekades av en granskare | Granska och ta bort externa användare som inte längre har resursåtkomst |

| Ta bort gästkonton som inte har några åtkomstpakettilldelningar | Hantera livscykeln för externa användare |

| Etablera användare i lokala program och molnprogram som har egna kataloger eller databaser | Konfigurera automatisk användaretablering med användartilldelningar eller omfångsfilter |

| Andra schemalagda aktiviteter | Automatisera identitetsstyrningsuppgifter med Azure Automation och Microsoft Graph via PowerShell-modulen Microsoft.Graph.Identity.Governance |

Bilaga – minst privilegierade roller för hantering i funktioner för identitetsstyrning

Det är bästa praxis att använda den minst privilegierade rollen för att utföra administrativa uppgifter i identitetsstyrning. Vi rekommenderar att du använder Microsoft Entra PIM för att aktivera en roll efter behov för att utföra dessa uppgifter. Följande är de minst privilegierade katalogrollerna för att konfigurera funktioner för identitetsstyrning:

| Funktion | Roll med lägst behörighet |

|---|---|

| Berättigandehantering | Administratör för identitetsstyrning |

| Åtkomstgranskningar | Användaradministratör (förutom åtkomstgranskningar av Azure- eller Microsoft Entra-roller, som kräver privilegierad rolladministratör) |

| Privileged Identity Management | Administratör för privilegierad roll |

| Användningsvillkor | Säkerhetsadministratör eller administratör för villkorsstyrd åtkomst |

Kommentar

Den minst privilegierade rollen för berättigandehantering har ändrats från rollen Användaradministratör till rollen Identitetsstyrningsadministratör.