Tvåvägs-SMS stöds inte

Tvåvägs-SMS för Azure Multi-Factor Authentication Server var ursprungligen inaktuellt 2018 och stöds inte längre efter den 24 februari 2021, förutom för organisationer som fick ett supporttillägg fram till den 2 augusti 2021. Administratörer bör aktivera en annan metod för användare som fortfarande använder dubbelriktade SMS.

E-postaviseringar och Service Health-meddelanden (popup-meddelanden i portalen) skickades till berörda administratörer den 8 december 2020 och 28 januari 2021. Aviseringarna gick till RBAC-rollerna Ägare, Medägare, Administratör och Tjänstadministratör som är knutna till prenumerationerna. Om du redan har slutfört följande steg krävs ingen åtgärd.

Nödvändiga åtgärder

- Aktivera mobilappen för dina användare om du inte redan har gjort det. Mer information finns i Aktivera autentisering av mobilappar med MFA Server.

- Meddela slutanvändarna att besöka MFA Server-användarportalen för att aktivera mobilappen. Microsoft Authenticator-appen är det rekommenderade verifieringsalternativet eftersom det är säkrare än tvåvägs-SMS. Mer information finns i Det är dags att lägga på Telefon transporter för autentisering.

- Ändra användarinställningarna från tvåvägstextmeddelande till mobilapp som standardmetod.

Vanliga frågor

Vad händer om jag inte ändrar standardmetoden från tvåvägs-SMS till mobilappen?

Tvåvägs-SMS misslyckas efter den 24 februari 2021. Användarna ser ett fel när de försöker logga in och skicka MFA.

Hur gör jag för att ändra användarinställningarna från tvåvägs-sms till mobilapp?

Du bör ändra användarinställningarna genom att följa dessa steg:

I MFA Server filtrerar du användarlistan efter tvåvägstextmeddelande.

Välj alla användare.

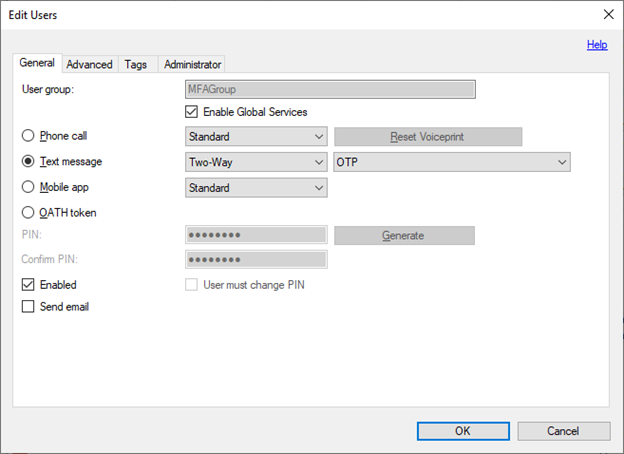

Öppna dialogrutan Redigera användare.

Ändra användare från Textmeddelande till Mobilapp.

Behöver mina användare vidta några åtgärder? Om ja, hur?

Ja. Slutanvändarna måste besöka din specifika MFA Server-användarportal för att aktivera mobilappen, om de inte redan har gjort det. När du har slutfört steg 3 kommer alla användare som inte har besökt användarportalen för att konfigurera mobilappen att börja logga in tills de besöker användarportalen för att registrera sig igen.

Vad händer om mina användare inte kan installera mobilappen? Vilka andra alternativ har de?

Alternativet till tvåvägs-SMS eller mobilappen är ett telefonsamtal. Microsoft Authenticator-appen är dock den rekommenderade verifieringsmetoden.

Kommer enkelriktade SMS också att bli inaktuella?

Nej, bara tvåvägs-SMS är inaktuellt. För MFA Server fungerar enkelriktade SMS för en delmängd scenarier:

- AD FS-adapter

- IIS-autentisering (kräver användarportal och konfiguration)

- RADIUS (kräver att RADIUS-klienter stöder åtkomstutmaningar och att PAP-protokollet används)

Det finns begränsningar för när enkelriktade SMS kan användas som gör mobilappen till ett bättre alternativ eftersom den inte kräver verifieringskodprompten. Om du fortfarande vill använda enkelriktat SMS i vissa scenarier kan du låta dessa vara markerade, men ändra avsnittet Företag Inställningar fliken Allmänt, Användarens standardtextmeddelande till Enkelriktad i stället för Tvåvägs. Slutligen, om du använder katalogsynkronisering som standard till SMS, skulle du behöva ändra den till Enkelriktad i stället för Tvåvägs.

Hur kan jag kontrollera vilka användare som fortfarande använder tvåvägs-SMS?

Om du vill visa en lista över dessa användare startar du MFA Server, väljer avsnittet Användare , klickar på Filtrera användarlista och filtrerar efter Textmeddelande dubbelriktad.

Hur döljer vi dubbelriktade SMS som ett alternativ i MFA-portalen för att förhindra användare från att välja det i framtiden?

I MFA Server-användarportalen klickar du på Inställningar. Du kan rensa textmeddelandet så att det inte är tillgängligt. Detsamma gäller i AD FS-avsnittet om du använder AD FS för användarregistrering.