Vad är Microsoft Entra Privileged Identity Management?

Privileged Identity Management (PIM) är en tjänst i Microsoft Entra-ID som gör att du kan hantera, kontrollera och övervaka åtkomst till viktiga resurser i din organisation. Dessa resurser omfattar resurser i Microsoft Entra-ID, Azure och andra Microsoft Online-tjänster som Microsoft 365 eller Microsoft Intune. I följande video förklaras viktiga PIM-begrepp och funktioner.

Skäl att använda

Organisationer vill minimera antalet personer som har åtkomst till säker information eller resurser, eftersom det minskar risken för

- en illvillig aktör som får åtkomst

- en behörig användare som oavsiktligt påverkar en känslig resurs

Användarna måste dock fortfarande utföra privilegierade åtgärder i Microsoft Entra-ID, Azure, Microsoft 365 eller SaaS-appar. Organisationer kan ge användare just-in-time privilegierad åtkomst till Azure- och Microsoft Entra-resurser och kan övervaka vad dessa användare gör med sin privilegierade åtkomst.

Licenskrav

Användning av Privileged Identity Management kräver licenser. Mer information om licensiering finns i Grunderna för Microsoft Entra ID-styrningslicensiering .

Vad gör den?

Privileged Identity Management ger tidsbaserad och godkännandebaserad rollaktivering för att minska risken för överdriven, onödig eller missbrukad åtkomstbehörighet för resurser som du bryr dig om. Här är några av de viktigaste funktionerna i Privileged Identity Management:

- Ge privilegierad just-in-time-åtkomst till Microsoft Entra-ID och Azure-resurser

- Tilldela tidsbunden åtkomst till resurser med hjälp av start- och slutdatum

- Kräv godkännande för att aktivera privilegierade roller

- Framtvinga multifaktorautentisering för att aktivera valfri roll

- Använd motivering för att förstå varför användare aktiverar

- Få meddelanden när privilegierade roller aktiveras

- Utför åtkomstgranskningar för att se till att användare fortfarande behöver ha vissa roller

- Ladda ned granskningshistorik för intern eller extern granskning

- Förhindrar borttagning av de senaste aktiva rolltilldelningarna global administratör och privilegierad rolladministratör

Vad kan jag göra med det?

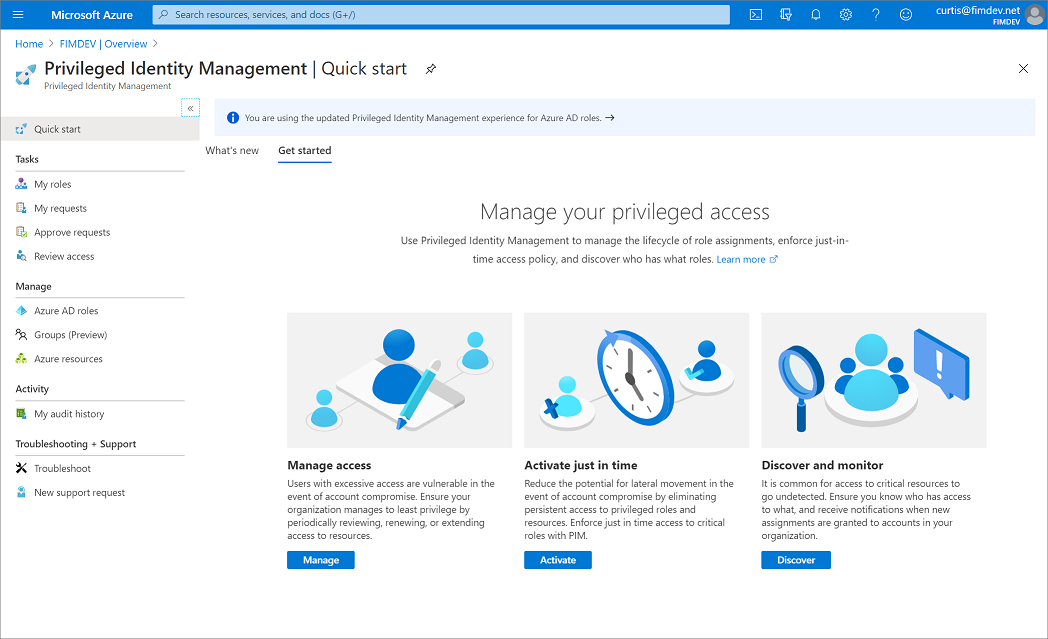

När du har konfigurerat Privileged Identity Management visas alternativen Uppgifter, Hantera och Aktivitet i den vänstra navigeringsmenyn. Som administratör kan du välja mellan alternativ som att hantera Microsoft Entra-roller, hantera Azure-resursroller eller PIM för grupper. När du väljer vad du vill hantera visas lämplig uppsättning alternativ för det alternativet.

Vem kan göra vad?

För Microsoft Entra-roller i Privileged Identity Management kan endast en användare som har rollen Privilegierad rolladministratör eller global administratör hantera tilldelningar för andra administratörer. Globala administratörer, säkerhetsadministratörer, globala läsare och säkerhetsläsare kan också visa tilldelningar till Microsoft Entra-roller i Privileged Identity Management.

För Azure-resursroller i Privileged Identity Management kan endast en prenumerationsadministratör, resursägare eller resursadministratör för användaråtkomst hantera tilldelningar för andra administratörer. Användare som är privilegierade rolladministratörer, säkerhetsadministratörer eller säkerhetsläsare har som standard inte åtkomst till att visa tilldelningar till Azure-resursroller i Privileged Identity Management.

Terminologi

För att bättre förstå Privileged Identity Management och dess dokumentation bör du granska följande villkor.

| Term eller begrepp | Kategori för rolltilldelning | beskrivning |

|---|---|---|

| berättigad | Typ | En rolltilldelning som kräver att en användare utför en eller flera åtgärder för att använda rollen. Om en användare har gjorts berättigad för en roll innebär det att användaren kan aktivera rollen när det finns behov av att utföra privilegierade åtgärder. Det finns ingen skillnad i den åtkomst som ges till någon med en permanent kontra berättigad rolltilldelning. Den enda skillnaden är att vissa användare inte behöver den åtkomsten hela tiden. |

| aktiv | Typ | En rolltilldelning som inte kräver att en användare utför några åtgärder för att använda rollen. Användare som är tilldelade som aktiva har de behörigheter som rollen har tilldelats. |

| aktivera | Processen med att utföra en eller flera åtgärder för att använda en roll som en användare är berättigad för. Åtgärder kan vara att utföra en MFA-kontroll (multifaktorautentisering), tillhandahålla en affärsmotivering eller begära godkännande från utsedda godkännare. | |

| tilldelad | Tillstånd | En användare som har en aktiv rolltilldelning. |

| aktiverad | Tillstånd | En användare som har en berättigad rolltilldelning, utförde åtgärderna för att aktivera rollen och nu är aktiv. När den har aktiverats kan användaren använda rollen under en förkonfigurerad tidsperiod innan de behöver aktiveras igen. |

| permanent berättigad | Varaktighet | En rolltilldelning där en användare alltid är berättigad att aktivera rollen. |

| permanent aktiv | Varaktighet | En rolltilldelning där en användare alltid kan använda rollen utan att utföra några åtgärder. |

| tidsbegränsad berättigad | Varaktighet | En rolltilldelning där en användare är berättigad att aktivera rollen endast inom start- och slutdatum. |

| tidsbunden aktiv | Varaktighet | En rolltilldelning där en användare endast kan använda rollen inom start- och slutdatum. |

| just-in-time-åtkomst (JIT) | En modell i vilken användarna får tillfällig behörighet att utföra privilegierade uppgifter, vilket hindrar skadliga eller obehöriga användare från att få åtkomst när behörigheterna har gått ut. Åtkomst beviljas endast när användare behöver den. | |

| princip om minsta behörighetsåtkomst | En rekommenderad säkerhetspraxis där varje användare endast har de minsta behörigheter som krävs för att utföra de uppgifter som de har behörighet att utföra. Den här metoden minimerar antalet globala administratörer och använder i stället specifika administratörsroller för vissa scenarier. |

Översikt över rolltilldelning

PIM-rolltilldelningarna ger dig ett säkert sätt att bevilja åtkomst till resurser i din organisation. I det här avsnittet beskrivs tilldelningsprocessen. Den innehåller tilldela roller till medlemmar, aktivera tilldelningar, godkänna eller neka begäranden, utöka och förnya tilldelningar.

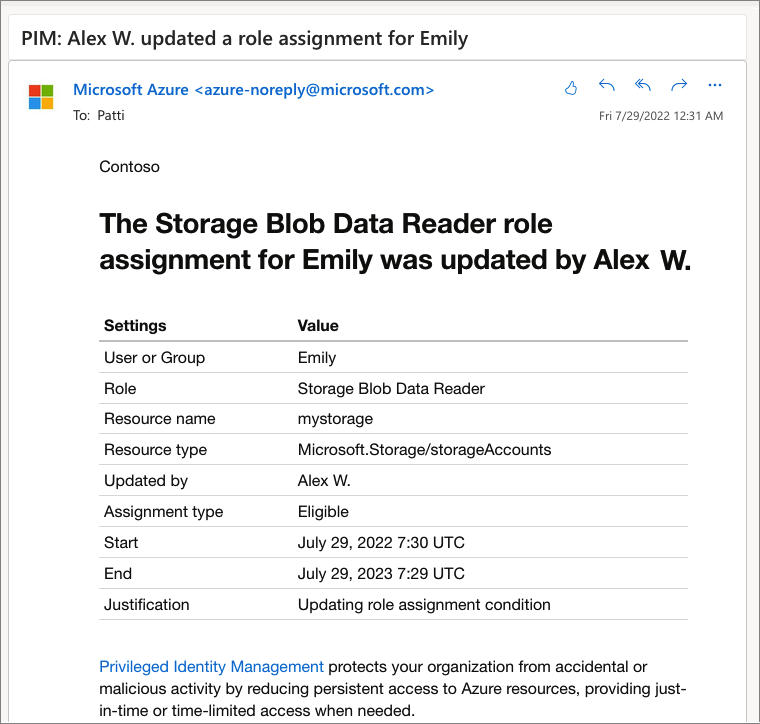

PIM håller dig informerad genom att skicka e-postmeddelanden till dig och andra deltagare. Dessa e-postmeddelanden kan också innehålla länkar till relevanta uppgifter, till exempel aktivera, godkänna eller neka en begäran.

Följande skärmbild visar ett e-postmeddelande som skickas av PIM. E-postmeddelandet informerar Patti om att Alex uppdaterade en rolltilldelning för Emily.

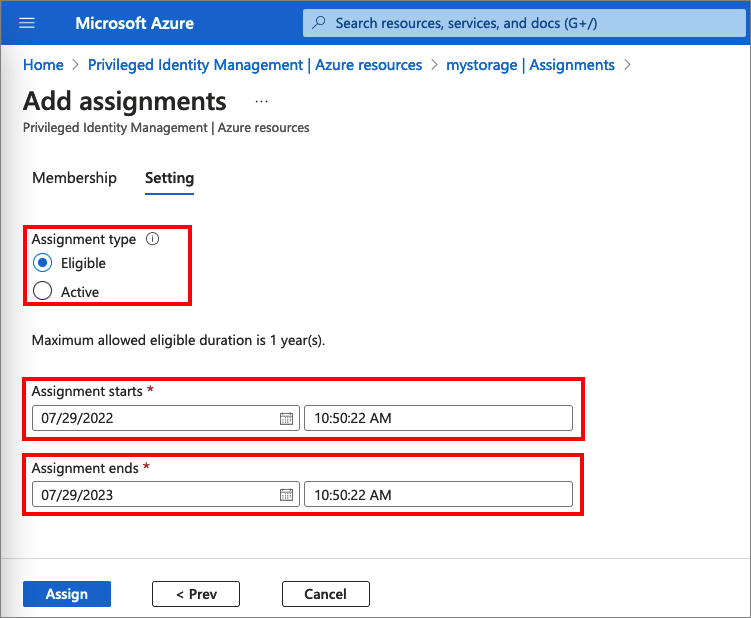

Tilldela

Tilldelningsprocessen startar genom att tilldela roller till medlemmar. För att ge åtkomst till en resurs tilldelar administratören roller till användare, grupper, tjänstens huvudnamn eller hanterade identiteter. Tilldelningen innehåller följande data:

- De medlemmar eller ägare som ska tilldela rollen.

- Tilldelningens omfattning. Omfånget begränsar den tilldelade rollen till en viss uppsättning resurser.

- Typen av tilldelning

- Berättigade tilldelningar kräver att rollens medlem utför en åtgärd för att använda rollen. Åtgärder kan omfatta aktivering eller begäran om godkännande från utsedda godkännare.

- Aktiva tilldelningar kräver inte att medlemmen utför någon åtgärd för att använda rollen. Medlemmar som tilldelats som aktiva har tilldelats rollens behörigheter.

- Varaktigheten för tilldelningen, med start- och slutdatum eller permanent. För berättigade tilldelningar kan medlemmarna aktivera eller begära godkännande under start- och slutdatumen. För aktiva tilldelningar kan medlemmarna använda tilldelningsrollen under den här tidsperioden.

Följande skärmbild visar hur administratören tilldelar en roll till medlemmar.

Mer information finns i följande artiklar: Tilldela Microsoft Entra-roller, Tilldela Azure-resursroller och Tilldela berättigande för en PIM för grupper

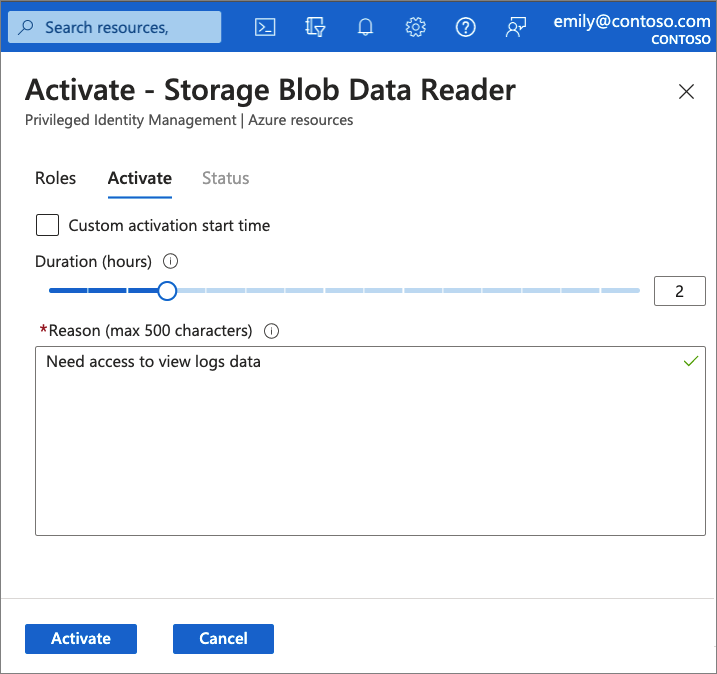

Aktivera

Om användarna har blivit berättigade till en roll måste de aktivera rolltilldelningen innan de använder rollen. För att aktivera rollen väljer användarna specifik aktiveringstid inom det maximala värdet (konfigurerat av administratörer) och orsaken till aktiveringsbegäran.

Följande skärmbild visar hur medlemmar aktiverar sin roll till en begränsad tid.

Om rollen kräver godkännande för att aktiveras visas ett meddelande i det övre högra hörnet i användarens webbläsare som informerar dem om att begäran väntar på godkännande. Om ett godkännande inte krävs kan medlemmen börja använda rollen.

Mer information finns i följande artiklar: Aktivera Microsoft Entra-roller, Aktivera mina Azure-resursroller och Aktivera min PIM för grupper-roller

Godkänn eller neka

Delegerade godkännare får e-postaviseringar när en rollbegäran väntar på godkännande. Godkännare kan visa, godkänna eller neka dessa väntande begäranden i PIM. När begäran har godkänts kan medlemmen börja använda rollen. Om en användare eller grupp till exempel har tilldelats rollen Bidrag till en resursgrupp kan de hantera den specifika resursgruppen.

Mer information finns i följande artiklar: Godkänna eller neka begäranden för Microsoft Entra-roller, Godkänna eller neka begäranden för Azure-resursroller och Godkänn aktiveringsbegäranden för PIM för grupper

Utöka och förnya tilldelningar

När administratörer har konfigurerat tidsbundna ägar- eller medlemstilldelningar är den första frågan du kan ställa dig vad som händer om en tilldelning upphör att gälla? I den här nya versionen tillhandahåller vi två alternativ för det här scenariot:

- Utöka – När en rolltilldelning snart upphör att gälla kan användaren använda Privileged Identity Management för att begära ett tillägg för rolltilldelningen

- Förnya – När en rolltilldelning redan har upphört att gälla kan användaren använda Privileged Identity Management för att begära en förnyelse för rolltilldelningen

Båda användarinitierade åtgärder kräver ett godkännande från en global administratör eller privilegierad rolladministratör. Administratörer behöver inte hantera förfallodatum för tilldelningar. Du kan bara vänta tills tilläggs- eller förnyelsebegäranden tas emot för enkelt godkännande eller avslag.

Mer information finns i följande artiklar: Utöka eller förnya Microsoft Entra-rolltilldelningar, Utöka eller förnya Azure-resursrolltilldelningar och Utöka eller förnya PIM för grupptilldelningar

Scenarier

Privileged Identity Management stöder följande scenarier:

Behörigheter för privilegierad rolladministratör

- aktivera godkännande för specifika roller

- Ange godkännare eller grupper för att godkänna begäranden

- visa historik för begäranden och godkännanden för alla privilegierade roller.

Behörigheter för godkännare

- visa väntande godkännanden (begäranden)

- Godkänna eller avvisa begäranden om rollhöjning (enskilt och massvis)

- Ange motivering för mitt godkännande eller avvisande

Behörigheter för berättigad rollanvändare

- begära aktivering av roller som kräver godkännande

- visa status för begäran att aktivera

- Slutför din uppgift i Microsoft Entra-ID om aktiveringen har godkänts

Microsoft Graph-API:er

Du kan använda Privileged Identity Management programmatiskt via följande Microsoft Graph-API:er: