Självstudie: Konfigurera MURAL-identitet för automatisk användaretablering

I den här självstudien beskrivs de steg du behöver utföra i både MURAL-identitet och Microsoft Entra-ID för att konfigurera automatisk användaretablering. När microsoft Entra-ID konfigureras etablerar och avetablerar användare och grupper automatiskt till MURAL Identity med hjälp av Microsoft Entra-etableringstjänsten. Viktig information om vad den här tjänsten gör, hur den fungerar och vanliga frågor finns i Automatisera användaretablering och avetablering till SaaS-program med Microsoft Entra-ID.

Funktioner som stöds

- Skapa användare i MURAL-identitet

- Ta bort användare i MURAL-identitet när de inte längre behöver åtkomst.

- Behåll användarattribut synkroniserade mellan Microsoft Entra-ID och MURAL-identitet

- Etablera grupper och gruppmedlemskap i MURAL-identitet.

- Enkel inloggning till MURAL-identitet (rekommenderas).

Förutsättningar

Scenariot som beskrivs i den här självstudien förutsätter att du redan har följande förutsättningar:

- En Microsoft Entra-klientorganisation.

- Ett användarkonto i Microsoft Entra-ID med behörighet att konfigurera etablering (till exempel programadministratör, molnprogramadministratör, programägare eller global administratör).

- SCIM-etablering är endast tillgängligt för MURAL:s Enterprise-plan. Innan du konfigurerar SCIM-etablering kontaktar du en medlem i MURAL Customer Success Team för att aktivera funktionen.

- SAML-baserad enkel inloggning måste vara korrekt konfigurerad innan du konfigurerar automatisk etablering. Anvisningarna om hur du konfigurerar enkel inloggning via Microsoft Entra ID för MURAL finns här.

Steg 1: Planera etableringsdistributionen

- Lär dig mer om hur etableringstjänsten fungerar.

- Ta reda på vem som finns i etableringsomfånget.

- Ta reda på vilka data som ska mappas mellan Microsoft Entra-ID och MURAL-identitet.

Steg 2: Konfigurera MURAL-identitet för att stödja etablering med Microsoft Entra-ID

Följ stegen för att hämta DIN SCIM-URL och unika API-token från sidan API-nycklar på instrumentpanelen för MURAL-företaget. Använd den här nyckeln i fältet Hemlig token i steg 5.

Steg 3: Lägg till MURAL-identitet från Microsoft Entra-programgalleriet

Lägg till MURAL-identitet från Microsoft Entra-programgalleriet för att börja hantera etablering till MURAL-identitet. Om du tidigare har konfigurerat MURAL-identitet för enkel inloggning kan du använda samma program. Vi rekommenderar dock att du skapar en separat app när du testar integreringen i början. Lär dig mer om att lägga till ett program från galleriet här.

Steg 4: Definiera vem som ska finnas i omfånget för etablering

Med Microsoft Entra-etableringstjänsten kan du omfångsbegränsa vem som ska etableras baserat på tilldelning till programmet och eller baserat på attribut för användaren/gruppen. Om du väljer att omfånget som ska etableras till din app ska baseras på tilldelning, kan du använda följande steg för att tilldela användare och grupper till programmet. Om du väljer att omfånget endast ska etableras baserat på attribut för användaren eller gruppen, kan du använda ett omfångsfilter enligt beskrivningen här.

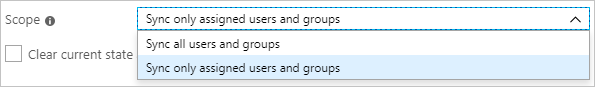

Starta i liten skala. Testa med en liten uppsättning användare och grupper innan du distribuerar till alla. När etableringsomfånget har angetts till tilldelade användare och grupper, kan du kontrollera detta genom att tilldela en eller två användare eller grupper till appen. När omfånget är inställt på alla användare och grupper, kan du ange ett attributbaserat omfångsfilter.

Om du behöver ytterligare roller kan du uppdatera programmanifestet för att lägga till nya roller.

Steg 5: Konfigurera automatisk användaretablering till MURAL-identitet

Det här avsnittet vägleder dig genom stegen för att konfigurera Microsoft Entra-etableringstjänsten för att skapa, uppdatera och inaktivera användare och/eller grupper i MURAL-identitet baserat på användar- och/eller grupptilldelningar i Microsoft Entra-ID.

Så här konfigurerar du automatisk användaretablering för MURAL-identitet i Microsoft Entra-ID:

Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

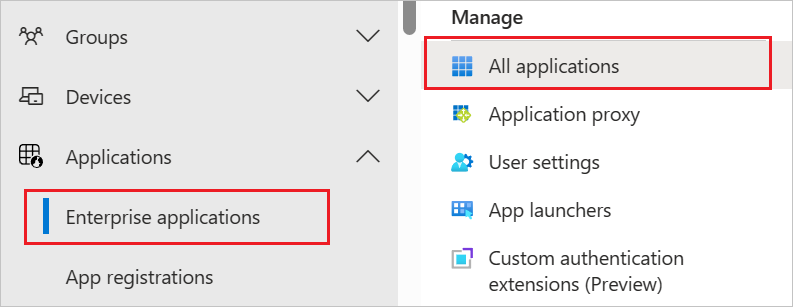

Bläddra till Identity>Applications Enterprise-program>

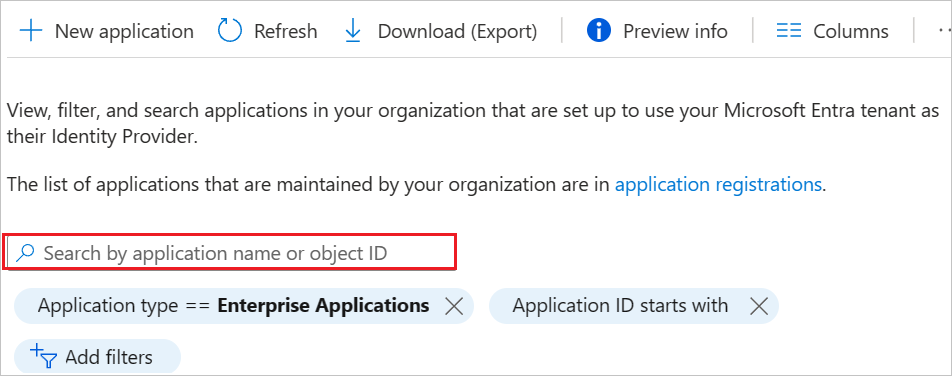

I programlistan väljer du MURAL-identitet.

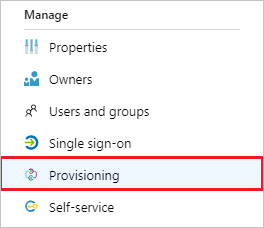

Välj fliken Etablering.

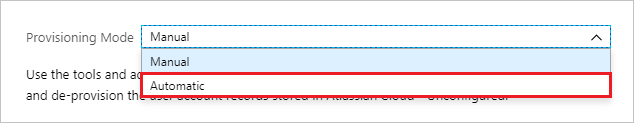

Ange Etableringsläge som Automatiskt.

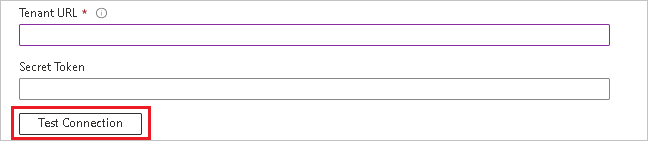

Under avsnittet Administratörsautentiseringsuppgifter anger du url:en för din MURAL-identitetsklient och en hemlig token. Klicka på Testa Anslut ion för att se till att Microsoft Entra-ID kan ansluta till MURAL-identitet. Om anslutningen misslyckas kontrollerar du att ditt MURAL-identitetskonto har administratörsbehörighet och försöker igen.

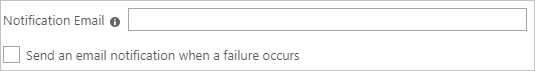

I fältet E-postavisering anger du e-postadressen till den person eller grupp som ska ta emot meddelanden om etableringsfel. Markera sedan kryssrutan Skicka ett e-postmeddelande när ett fel uppstår.

Välj Spara.

Under avsnittet Mappningar väljer du Synkronisera Microsoft Entra-användare till MURAL-identitet.

Granska de användarattribut som synkroniseras från Microsoft Entra-ID till MURAL-identitet i avsnittet Attributmappning . Attributen som valts som Matchande egenskaper används för att matcha användarkontona i MURAL-identiteten för uppdateringsåtgärder. Om du väljer att ändra det matchande målattributet måste du se till att API:et muralidentitet stöder filtrering av användare baserat på det attributet. Välj knappen Spara för att checka in eventuella ändringar.

Attribut Type Stöds för filtrering Krävs av MURAL-identitet userName String ✓ ✓ emails[type eq "work"].value String ✓ aktiv Booleskt name.givenName String name.familyName String externalId String Under avsnittet Mappningar väljer du Synkronisera Microsoft Entra-grupper till MURAL-identitet.

Granska de gruppattribut som synkroniseras från Microsoft Entra-ID till MURAL-identitet i avsnittet Attributmappning . Attributen som valts som Matchande egenskaper används för att matcha grupperna i MURAL-identiteten för uppdateringsåtgärder. Välj knappen Spara för att checka in eventuella ändringar.

Attribut Type Stöds för filtrering Krävs av MURAL-identitet displayName String ✓ ✓ medlemmar Referens externalId String Information om hur du konfigurerar omfångsfilter finns i följande instruktioner i självstudien för omfångsfilter.

Om du vill aktivera Microsoft Entra-etableringstjänsten för MURAL-identitet ändrar du etableringsstatusen till På i avsnittet Inställningar.

Definiera de användare och/eller grupper som du vill etablera till MURAL-identitet genom att välja önskade värden i Omfång i avsnittet Inställningar.

När du är redo att etablera klickar du på Spara.

Åtgärden startar den initiala synkroniseringscykeln för alla användare och grupper som har definierats i Omfång i avsnittet Inställningar. Den inledande cykeln tar längre tid att utföra än efterföljande cykler, som inträffar ungefär var 40:e minut så länge Microsoft Entra-etableringstjänsten körs.

Steg 6: Övervaka distributionen

När du har konfigurerat etableringen använder du följande resurser till att övervaka distributionen:

- Använd etableringsloggarna för att se vilka användare som har etablerats och vilka som har misslyckats

- Kontrollera förloppsindikatorn för att se status för etableringscykeln och hur nära den är att slutföras

- Om etableringskonfigurationen verkar innehålla fel, kommer programmet att placeras i karantän. Läs mer om karantänstatus här.

Felsökningstips

- När du etablerar en användare bör du tänka på att vi på MURAL inte stöder nummer i namnfälten (d.v.s. givenName eller familyName).

- När du filtrerar på userName i GET-slutpunkten kontrollerar du att e-postadressen är gemen, annars får du ett tomt resultat. Det beror på att vi konverterar e-postadresser till gemener vid etablering av konton.

- När du avetablerar en slutanvändare (anger det aktiva attributet till false) tas användaren bort mjukt och förlorar åtkomsten till alla sina arbetsytor. När samma avetablerade slutanvändare senare aktiveras igen (anger det aktiva attributet till true) kommer användaren inte att ha åtkomst till de arbetsytor som användaren tidigare tillhörde. Slutanvändaren får felmeddelandet "Du har inaktiverats från den här arbetsytan" med ett alternativ för att begära återaktivering som arbetsytans administratör måste godkänna.

- Om du har andra problem kontaktar du supportteamet för MURAL Identity.

Ändringslogg

2023-06-22 – Stöd för gruppetablering har lagts till.

Fler resurser

- Hantera användarkontoetablering för Enterprise-appar

- Vad är programåtkomst och enkel inloggning med Microsoft Entra-ID?